Cumplimiento de la Norma de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

PCI DSS es una norma de seguridad global que exige controles estrictos para el manejo, procesamiento y almacenamiento de datos de tarjetas de pago con el fin de prevenir el fraude y proteger la información de los titulares mediante medidas como el cifrado, controles de acceso y pruebas de seguridad periódicas.

La Norma de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS) es un conjunto de normas de seguridad obligatorias a nivel mundial diseñadas para garantizar que todas las empresas que procesan, almacenan o transmiten información de tarjetas de crédito mantengan un entorno seguro. Establecida por las principales marcas de tarjetas de crédito (Visa, MasterCard, American Express, Discover y JCB) a través del Consejo de Normas de Seguridad PCI (PCI SSC), la PCI DSS tiene como objetivo reducir el fraude con tarjetas de crédito aumentando los controles sobre los datos de los titulares de las tarjetas.

La última versión, PCI DSS v4.0, publicada en marzo de 2022, refleja el panorama de amenazas y tecnologías de pago en evolución. Hace hincapié en procesos de seguridad continuos, métodos de validación mejorados y una mayor flexibilidad para que las organizaciones cumplan con los objetivos de seguridad, transitando de un enfoque de "check-box" a una postura de seguridad más proactiva y basada en el riesgo. El periodo de transición para la v4.0 finalizó el 31 de marzo de 2024, y algunos requisitos con "fecha futura" se volverán obligatorios el 31 de marzo de 2025.

Visión general del Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

El PCI DSS comprende 12 requisitos básicos, clasificados en seis objetivos lógicamente relacionados:

Crear y mantener una red y sistemas seguros:

1. Instalar y mantener controles de seguridad de red: Esto incluye firewalls y routers para proteger los datos del titular de la tarjeta.

2. Aplicar configuraciones seguras a todos los componentes del sistema: No utilizar los valores predeterminados proporcionados por el proveedor para las contraseñas del sistema y otros parámetros de seguridad.

Proteger los datos del titular de la tarjeta:

3. Proteja los datos almacenados de titulares de tarjeta: minimice el almacenamiento y cifre los datos almacenados de titulares de tarjeta.

4. Proteger los datos de titulares de tarjetas con criptografía sólida durante la transmisión a través de redes públicas abiertas: Asegurarse de que los datos estén cifrados en tránsito.

Mantener un programa de gestión de vulnerabilidades:

5. Proteger todos los sistemas y redes contra software malicioso: implementar y actualizar regularmente soluciones anti-malware.

6. Desarrollar y mantener sistemas y software seguros: Asegurarse de que las aplicaciones y los sistemas sean seguros por diseño y se actualicen periódicamente.

Implementar medidas de control de acceso robustas:

7. Restringir el acceso a los datos de los titulares de tarjetas según la necesidad de saber: Limitar el acceso solo a aquellos que lo requieran para su función laboral.

8. Identificar a los usuarios y autenticar el acceso a los componentes del sistema: Implementar métodos de autenticación fuertes.

9. Restringir el acceso físico a los datos del titular de la tarjeta: Seguir las ubicaciones físicas donde se almacenan o procesan los datos del titular de la tarjeta.

Monitorear y probar regularmente las redes:

10. Registrar y monitorear todos los accesos a los componentes del sistema y a los datos de los titulares de tarjetas: Implementar un registro y monitoreo robusto de todas las actividades dentro del Cardholder Data Environment (CDE).

11. Compruebe regularmente la seguridad de los sistemas y procesos: Realice escaneos de vulnerabilidad y pruebas de penetración regulares.

Mantenga una política de seguridad de la información:

12. Apoyar la seguridad de la información con políticas y programas organizativos: Establecer y mantener políticas y procedimientos integrales de seguridad de la información.

La norma PCI DSS v4.0 introdujo nuevos requisitos y amplió los ya existentes para hacer frente a amenazas modernas como el e-skimming, el phishing y el ransomware. Los cambios clave incluyen:

- Requisitos ampliados de autenticación multifactor (MFA) para todos los usuarios que accedan al Entorno de Datos del Titular de la Tarjeta (CDE), no solo para administradores.

- Requisitos más granulares para la segmentación de red.

- Nuevos requisitos para los controles técnicos automatizados de la integridad de la página de pago.

- Maior énfasis en las funciones y responsabilidades documentadas y asignadas para las actividades de seguridad.

- Orientación más prescriptiva para enfoques personalizados del cumplimiento, que requieren análisis de riesgos detallados.

- Enfócate en la seguridad y monitoreo continuos, en lugar de la conformidad puntual.

Aspectos clave del cumplimiento de la norma PCI DSS

El cumplimiento de la norma PCI DSS requiere un importante esfuerzo técnico, que a menudo afecta a toda la infraestructura informática y los procesos operativos de una organización.

- Definición del entorno de datos de titulares de tarjetas (CDE):

- Detalles técnicos: El CDE abarca todos los componentes del sistema que almacenan, procesan o transmiten Datos de Titulares de Tarjetas (CHD) o Datos Sensibles de Autenticación (SAD), así como cualquier componente del sistema que pueda afectar la seguridad del CDE. Esto incluye aplicaciones, servidores, bases de datos, dispositivos de red, componentes virtuales y entornos en la nube.

- Implementación técnica: Requiere diagramas de red detallados y diagramas de flujo de datos que ilustren dónde ingresan, se almacenan, se procesan y se transmiten los CHD. Utilice herramientas de descubrimiento de redes y herramientas de mapeo de datos para identificar todos los sistemas que interactúan con los CHD. La segmentación de red (por ejemplo, VLANs, cortafuegos) es fundamental para aislar el CDE y reducir su alcance, lo que reduce la carga de cumplimiento.

- Controles de seguridad de la red (Requisito 1):

- Detalles técnicos: Instalar y mantener cortafuegos y enrutadores para proteger el CDE. Esto incluye restringir el tráfico, proteger las configuraciones de los enrutadores y segmentar el CDE de otras redes.

- Implementación técnica: Configure y gestione firewalls de próxima generación (NGFW) con listas de control de acceso estrictas (ACLs) para controlar el tráfico entrante y saliente. Implemente sistemas de prevención de intrusiones (IPS) para detectar y bloquear actividades maliciosas en la red. Despliegue segmentación de red (por ejemplo, separación física, segmentación lógica con VLANs y firewalls dedicados) para aislar la ZCE de redes menos seguras. Revise regularmente las reglas de firewall para evaluar su efectividad y necesidad.

- Configuraciones seguras (Requisito 2):

- Detalles técnicos: elimine las contraseñas y parámetros de seguridad predeterminados del proveedor para todos los componentes del sistema. Implemente estándares de endurecimiento seguro.

- Implementación técnica: Utilizar herramientas de gestión de la configuración (como Ansible, Puppet, Chef, Group Policy Objects) para imponer configuraciones de seguridad básicas (como CIS Benchmarks) en todos los servidores, estaciones de trabajo, dispositivos de red y aplicaciones dentro del CDE. Implementar escáneres de vulnerabilidades automatizados para identificar configuraciones incorrectas y sistemas sin parches.

- Proteger los datos almacenados de los titulares de tarjetas (Requisito 3)

- Detalles técnicos: Minimizar el almacenamiento de CHD y nunca almacenar SAD después de la autorización. Cifrar los CHD almacenados utilizando criptografía fuerte. Enmascarar el PAN (Primary Account Number) al mostrarlo.

- Implementación técnica:

- Minimización de datos: Implemente políticas de retención de datos y procesos automatizados para eliminar de forma segura los CHD cuando ya no sean necesarios.

- Cifrado en reposo: Utilizar cifrado completo de disco, cifrado de bases de datos (por ejemplo, TDE - Cifrado transparente de datos) o tokenización/cifrado punto a punto (P2PE) para garantizar que el PAN no sea legible si se compromete el almacén de datos.

- Sistema de gestión de claves (KMS): Implemente un KMS robusto para generar, almacenar, distribuir y rotar de forma segura las claves de cifrado.

- Herramientas de descubrimiento de datos: Utilice herramientas para identificar dónde podría estar almacenada inadvertidamente la CHD en diversos sistemas.

- Cifrar datos en tránsito (Requisito 4):

- Detalles técnicos: Encrypt CHD during transmission over open, public networks using strong cryptography.

- Implementación técnica: Imponer TLS 1.2 o superior para todo el tráfico web que involucre CHD (HTTPS). Utilizar VPN seguras para el acceso remoto y las conexiones entre sitios que transmitan CHD. Garantizar protocolos seguros (por ejemplo, SFTP, SSH) para las transferencias de datos.

- Protección contra malware (Requisito 5):

- Detalles técnicos: Proteja todos los sistemas contra malware y actualice regularmente el software antivirus.

- Implementación técnica: implementar soluciones de detección y respuesta en endpoints (EDR) o de detección y respuesta extendida (XDR) en todos los sistemas dentro del CDE y conectados a él. Implementar sistemas centralizados de gestión antimalware que garanticen actualizaciones y escaneos periódicos.

- Sistemas y software seguros (requisito 6):

- Detalles técnicos: Desarrollar y mantener sistemas y aplicaciones seguros, incluyendo abordar las vulnerabilidades comunes de codificación y aplicar parches de seguridad.

- Implementación técnica:

- Gestión de parches: Implemente un sistema automatizado de gestión de parches para garantizar la aplicación oportuna de parches de seguridad a todos los sistemas operativos, aplicaciones y firmware.

- Secure Development Lifecycle (SSDLC): Integrar la seguridad en cada fase del ciclo de vida del desarrollo de software.

- Pruebas de seguridad de aplicaciones: Realice pruebas de seguridad de aplicaciones estáticas (SAST) y pruebas de seguridad de aplicaciones dinámicas (DAST) para aplicaciones personalizadas que manejan CHD. Utilice herramientas de análisis de composición de software (SCA) para identificar vulnerabilidades en bibliotecas de terceros.

- Cortafuegos de aplicaciones web (WAF): Implemente y configure WAF para proteger las aplicaciones web contra ataques web comunes (por ejemplo, inyección SQL, XSS).

- Controles de acceso (Requisitos 7 y 8):

- Detalles técnicos: Restringir el acceso a los CHD en función de la «necesidad de conocer» e implementar una autenticación sólida, incluida la autenticación multifactor (MFA).

- Implementación técnica:

- Control de acceso basado en roles (RBAC): Implemente un RBAC granular para garantizar que los usuarios solo tengan acceso a los datos y sistemas específicos requeridos para sus funciones.

- Autenticación Multifactor (MFA): Implemente MFA para todo el acceso al CDE, y para el acceso remoto por parte del personal al CDE, incluidos los administradores (ahora obligatorio para todos los usuarios que accedan al CDE en la versión 4.0). Utilice métodos de autenticación seguros (por ejemplo, FIDO2, TOTP, tarjetas inteligentes).

- Gestión de accesos privilegiados (PAM): Implemente soluciones PAM para gestionar, supervisar y controlar las cuentas altamente privilegiadas (por ejemplo, administradores, cuentas raíz) que acceden al CDE.

- Gestión de identidades y accesos (IAM): Centralizar el provisionamiento y desprovisionamiento de usuarios, y realizar revisiones regulares de acceso.

- Seguridad física (Requisito 9):

- Detalles técnicos: Restringir el acceso físico a los sistemas y datos CDE.

- Implementación técnica: Implemente sistemas de control de acceso electrónico, videovigilancia y registro de visitantes para las instalaciones que albergan componentes CDE. Proteja los medios físicos que contienen CHD.

- Registro y supervisión (requisito 10):

- Detalles técnicos: Implementar un registro detallado para todos los accesos a componentes del sistema y CHD, y revisar regularmente los registros en busca de actividad sospechosa.

- Implementación técnica: Implemente un sistema de gestión de información y eventos de seguridad (SIEM) para recopilar, agregar, correlacionar y analizar los registros de todos los sistemas dentro del CDE y conectados a él. Configure alertas en tiempo real para eventos sospechosos. Implemente el monitoreo de integridad de archivos (FIM) para detectar cambios no autorizados en archivos críticos del sistema.

- Pruebas periódicas (requisito 11):

- Detalles técnicos: Realice análisis de vulnerabilidades y pruebas de penetración regulares.

- Implementación técnica:

- Escaneos de vulnerabilidades internas y externas: Realice escaneos trimestrales de vulnerabilidades internas y externos por un proveedor de escaneo aprobado por PCI SSC (ASV) para los escaneos externos.

- Pruebas de penetración: Realizar pruebas de penetración internas y externas anuales (o después de cambios significativos) por un recurso interno cualificado o un tercero. Estas pruebas deben simular ataques reales.

- Pruebas de penetración de aplicaciones web: Pruebe específicamente las aplicaciones web para vulnerabilidades (por ejemplo, OWASP Top 10).

- Política de seguridad de la información (Requisito 12):

- Detalles técnicos: Establecer, documentar y difundir una política integral de seguridad de la información.

- Implementación técnica: Esto requiere una documentación exhaustiva de todos los controles técnicos, procedimientos, planes de respuesta a incidentes y programas de formación en concienciación sobre seguridad. Implemente plataformas de formación en concienciación sobre seguridad para los empleados.

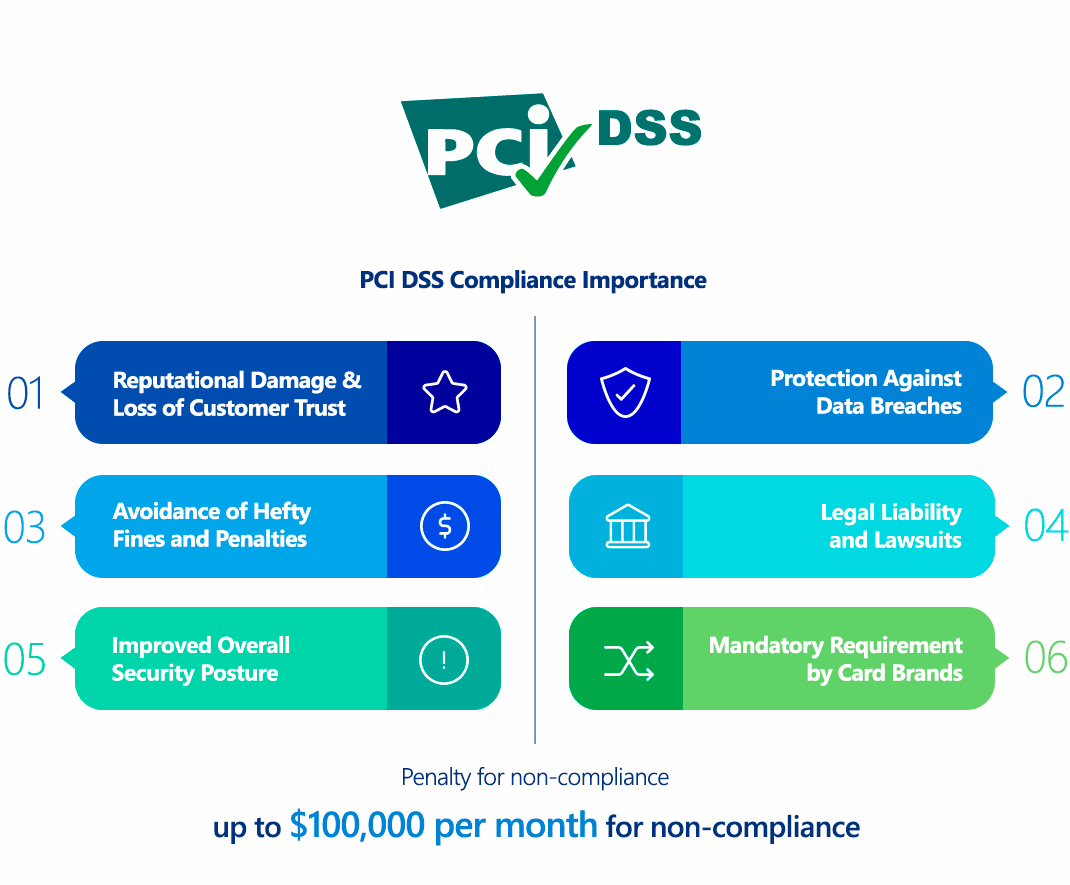

¿Por qué es importante el cumplimiento de la Norma de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)?

El cumplimiento de PCI DSS no es simplemente una lista de verificación técnica; es un imperativo empresarial crítico para cualquier entidad que maneje datos de tarjetas de pago. Su importancia se deriva de varios factores clave:

- Requisito obligatorio por parte de las marcas de tarjetas: PCI DSS no es una ley, sino una obligación contractual impuesta por las principales marcas de tarjetas de pago (Visa, MasterCard, American Express, Discover, JCB). Los bancos adquirentes (los bancos que procesan las transacciones con tarjetas de crédito para los comerciantes) son responsables de asegurarse de que sus comerciantes cumplan. La falta de cumplimiento puede resultar en la terminación de los privilegios de procesamiento de tarjetas.

- Protección contra violaciones de datos y fraudes: El objetivo principal del PCI DSS es proteger los datos sensibles de los titulares de tarjetas contra compromisos. Al implementar los robustos controles de seguridad exigidos por la norma, las organizaciones reducen significativamente el riesgo de violaciones de datos, que pueden provocar pérdidas financieras masivas debido al robo de identidad, el fraude y los costes de remediación.

- Evitar multas y sanciones elevadas: El incumplimiento puede dar lugar a multas mensuales sustanciales impuestas por los bancos adquirentes, que oscilan entre $5,000 y $100,000 por mes, dependiendo del volumen de transacciones y de la duración del incumplimiento. Estas multas suelen provenir de las marcas de pago. En caso de una brecha de seguridad, se pueden imponer multas adicionales por titular de tarjeta (por ejemplo, $50-$90 por cliente afectado) y costos de auditoría forense.

- Daño a la reputación y pérdida de confianza del cliente: Una violación de datos derivada de la falta de cumplimiento puede dañar gravemente la reputación de una organización. Las noticias sobre una brecha erosionan la confianza del cliente, provocando la pérdida de clientes, atención negativa de los medios y un golpe significativo a la imagen de marca, que puede tardar años en recuperarse.

- Responsabilidad legal y demandas: aunque la norma PCI DSS no es una ley, el incumplimiento en caso de una brecha puede fortalecer los casos legales contra la organización. Las personas afectadas, bancos y otras entidades pueden interponer demandas por daños derivados del robo de datos de titulares de tarjetas.

- Mejora de la postura de seguridad general: Más allá de los requisitos específicos, el enfoque disciplinado exigido por PCI DSS incentiva a las organizaciones a adoptar una estrategia integral y proactiva de ciberseguridad. Esto se extiende a la protección de otros datos empresariales sensibles y propiedad intelectual.

- Continuidad del negocio: Las medidas de seguridad robustas, incluida la planificación de respuesta a incidentes y las pruebas periódicas, contribuyen a una mayor resiliencia y continuidad del negocio frente a las amenazas cibernéticas.

En esencia, el cumplimiento de PCI DSS consiste en proteger la confianza del cliente, evitar sanciones financieras severas, mantener la capacidad de procesar pagos con tarjeta y proteger la base misma de las operaciones empresariales en la economía digital.

¿Quién debe cumplir con el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)?

El PCI DSS se aplica a todas las entidades que almacenan, procesan o transmiten datos de titulares de tarjetas (CHD) y/o datos de autenticación sensibles (SAD), independientemente de su tamaño o del volumen de transacciones. Este amplio ámbito incluye:

- Comerciantes: Cualquier empresa que acepte pagos con tarjetas de crédito o débito por bienes o servicios. Esto abarca desde pequeñas tiendas minoristas y sitios web de comercio electrónico hasta grandes corporaciones multinacionales.

- Proveedores de servicios: organizaciones que manejan CHD en nombre de otras entidades. Ejemplos incluyen:

- Pasarelas de pago y procesadores

- Proveedores de alojamiento que alojan CDEs

- Proveedores de servicios de seguridad gestionados (MSSP) que gestionan la seguridad de los CDE.

- Centros de atención telefónica que manejan datos de tarjetas por teléfono

- proveedores de servicios en la nube (CSPs) si almacenan, procesan o transmiten datos de salud confidenciales (CHD).

- Bancos adquirentes: instituciones financieras que procesan pagos con tarjetas de crédito o débito en nombre de los comerciantes. Son responsables de garantizar que sus comerciantes cumplan con el PCI DSS.

- Bancos emisores: instituciones financieras que emiten tarjetas de crédito o débito a los consumidores.

- Marcas de pago: Visa, MasterCard, American Express, Discover y JCB, que desarrollan y mantienen conjuntamente el PCI DSS.

Niveles de cumplimiento:

Los requisitos de validación específicos (por ejemplo, cuestionario de autoevaluación (SAQ) o informe de cumplimiento (ROC)) y la frecuencia de los escaneos externos suelen depender del volumen de transacciones que una entidad procesa anualmente. Los comerciantes se clasifican típicamente en cuatro niveles:

- Nivel 1: Comerciantes que procesan más de 6 millones de transacciones con tarjeta al año.

- Nivel 2: Comerciantes que procesan de 1 a 6 millones de transacciones anuales.

- Nivel 3: Comerciantes que procesan entre 20 000 y 1 millón de transacciones de comercio electrónico al año.

- Nivel 4: Comerciantes que procesan menos de 20.000 transacciones de comercio electrónico o hasta 1 millón de transacciones no electrónicas al año.

Aunque los comerciantes más pequeños (niveles 3 y 4) puedan utilizar un cuestionario de autoevaluación (SAQ) para validar el cumplimiento, siguen obligados a cumplir con todos los 12 requisitos de PCI DSS. Independientemente del tamaño o volumen, si manejas datos de titulares de tarjetas, debes cumplir.

Comparación entre el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS) y el RGPD

PCI DSS y GDPR son ambos cruciales para la protección de datos, pero abordan aspectos diferentes y tienen alcances y objetivos distintos. Son complementarios en lugar de excluyentes mutuamente.

| Aspecto | PCI DSS (Estándar de seguridad de datos de la industria de tarjetas de pago) | GDPR (Reglamento General de Protección de Datos) |

|---|---|---|

| Tipo de norma o ley | Estándar de la industria (exigido por las marcas de tarjetas mediante contrato). | Norma jurídicamente vinculante en la UE. |

| Enfoque principal | Seguridad de tarjetas de pago: Proteger la confidencialidad, integridad y disponibilidad de los datos del titular de la tarjeta. | Privacidad y derechos de los datos: protección de los datos personales y los derechos de los titulares de datos de la UE. |

| Ámbito de los datos | Se centra específicamente en datos de titulares de tarjetas (CHD) y datos de autenticación sensibles (SAD). | Broadly covers Personal Data (any information relating to an identified or identifiable natural person). |

| Aplicabilidad | Se aplica a nivel mundial a cualquier entidad que almacene, procese o transmita datos de titulares de tarjetas. | Se aplica globalmente a cualquier entidad que procese datos personales de residentes de la UE, independientemente de la ubicación de la entidad. |

| Propósito | Para prevenir el fraude con tarjetas de crédito y garantizar transacciones de pago seguras. | Para dar a las personas control sobre sus datos personales y armonizar las leyes de protección de datos en toda la UE. |

| Base jurídica para el tratamiento | No se aborda directamente (la atención se centra en la seguridad). | Requiere una base jurídica específica (por ejemplo, consentimiento, contrato, interés legítimo) para todo el procesamiento de datos. |

| Derechos del interesado | No hay derechos individuales explícitos sobre sus datos. | Concede amplios derechos individuales (por ejemplo, derecho de acceso, rectificación, supresión, portabilidad, oposición). |

| Medidas técnicas | Altamente prescriptivo, con 12 requisitos detallados y cientos de subrequisitos (por ejemplo, normas específicas de cifrado, frecuencia de las pruebas de penetración). | Requiere "medidas técnicas y organizativas apropiadas" (Art. 32); generalmente menos prescriptiva en cuanto a soluciones técnicas específicas. |

| Notificación de brechas | Requiere la notificación inmediata a las marcas de pago y, potencialmente, a otras. | Notificación obligatoria a la autoridad supervisora en un plazo de 72 horas; notificación a las personas «sin demora injustificada» si el riesgo es elevado. |

| Proveedores externos | Requisitos explícitos y detallados para gestionar la seguridad de los proveedores de servicios externos. | Requiere contratos adecuados y diligencia debida para los procesadores. |

| Autoridad de control | Marcas de tarjetas de pago, aplicadas a través de los bancos adquirentes. | Autoridades de protección de datos (DPA) en cada Estado miembro de la UE. |

| Sanciones | Multas mensuales (entre 5.000 y más de 100.000 dólares), multas por registro afectado, pérdida de privilegios de procesamiento de tarjetas. | Multas significativas (hasta 20 millones de euros o el 4 % de la facturación anual global, lo que sea mayor). |

| Relación | Complementario: PCI DSS se centra en proteger un tipo específico de datos personales (datos de tarjetas de pago). El cumplimiento de PCI DSS ayuda a satisfacer muchos de los requisitos de seguridad del RGPD, especialmente el artículo 32. Sin embargo, el alcance del RGPD es mucho más amplio, ya que abarca todos los datos personales y hace hincapié en los derechos de privacidad más allá de la seguridad. Una organización que procese datos de titulares de tarjetas de la UE debe cumplir con ambos. |

En esencia, PCI DSS es un marco de seguridad específico para transacciones financieras, mientras que el RGPD es una ley de privacidad amplia para todos los datos personales. Una organización conforme con PCI DSS tendrá una base sólida para gestionar la seguridad de los datos personales, pero aún necesitará implementar los principios del RGPD en torno a los derechos individuales, el consentimiento, la transparencia y la gestión más amplia del ciclo de vida de los datos.

¿Cómo garantizar el cumplimiento de la Norma de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)?

Garantizar el cumplimiento de PCI DSS v4.0.1 es un esfuerzo multifacético y continuo, que requiere recursos dedicados, monitoreo continuo y controles técnicos robustos.

- Definir y delimitar el Cardholder Data Environment (CDE):

- Acción técnica: Este es el paso más crítico. Identifique con precisión todos los sistemas, redes, aplicaciones y procesos que almacenen, procesen o transmitan Datos de Titulares de Tarjetas (CHD) o Datos de Autenticación Sensibles (SAD). Esto incluye sistemas de punto de venta (POS), plataformas de comercio electrónico, bases de datos, dispositivos de red, máquinas virtuales, instancias en la nube e incluso documentos físicos.

- Utilice herramientas de escaneo de red, herramientas de descubrimiento de datos y análisis de segmentación de red para mapear con precisión su CDE. Cuanto más pequeño y aislado esté su CDE, más fácil y menos costoso será el cumplimiento. Implemente segmentación de red (por ejemplo, VLANs, firewalls) para aislar el CDE del resto de su red corporativa.

- Implemente y mantenga controles de seguridad de la red (Req. 1)

- Acción técnica: Implemente y configure cortafuegos y enrutadores en todos los puntos de entrada y salida del CDE. Defina y aplique reglas estrictas de cortafuegos que restrinjan el tráfico solo a lo estrictamente necesario para las operaciones comerciales. Revise y actualice periódicamente estas reglas. Utilice sistemas de prevención de intrusiones (IPS) para bloquear activamente el tráfico malicioso.

- Aplicar configuraciones seguras (Req. 2):

- Acción técnica: Eliminar todas las contraseñas y configuraciones por defecto del proveedor en todos los componentes del sistema del CDE (servidores, dispositivos de red, aplicaciones, dispositivos POS). Implementar y hacer cumplir bases de referencia de seguridad (por ejemplo, CIS Benchmarks) utilizando herramientas de gestión de la configuración (por ejemplo, Ansible, Puppet, PowerShell DSC) para automatizar configuraciones de seguridad consistentes. Auditar regularmente las configuraciones para detectar desviaciones.

- Proteger los datos de titulares de tarjetas almacenados (Req. 3):

- Acción técnica: Minimizar la retención de datos de CHD. Implementar cifrado de datos en reposo para todos los CHD almacenados utilizando criptografía fuerte (por ejemplo, AES-256 para bases de datos, sistemas de archivos). Considerar soluciones de tokenización o cifrado punto a punto (P2PE) para minimizar el almacenamiento de PAN sin procesar. Nunca almacenar SAD (CVV2, datos PIN). Implementar un sistema seguro de gestión de claves (KMS) para gestionar las claves de cifrado.

- Cifrar los datos en tránsito (Req. 4):

- Acción técnica: Asegurar que toda transmisión de CHD a través de redes públicas (p. ej., internet) utilice protocolos criptográficos robustos como TLS 1.2 o superior para tráfico web (HTTPS) y VPN seguras para otras transmisiones. Desactivar protocolos más antiguos y vulnerables (p. ej., SSL/TLS 1.0/1.1).

- Protección contra malware (Req. 5):

- Acción técnica: Implemente soluciones de detección y respuesta en puntos finales (EDR) o de detección y respuesta ampliada (XDR) en todos los sistemas dentro y conectados al CDE. Asegúrese de que el antivirus se mantenga actualizado con las últimas firmas y realice escaneos periódicos.

- Desarrollar y mantener sistemas y software seguros (Req. 6):

- Acción técnica: Implemente un programa robusto de gestión de parches que aplique rápidamente los parches de seguridad a todos los sistemas operativos, aplicaciones y dispositivos de red. Integre pruebas de seguridad en su ciclo de vida de desarrollo de software (SDLC) para aplicaciones personalizadas (por ejemplo, herramientas SAST, DAST, SCA). Despliegue y configure cortafuegos de aplicaciones web (WAF) para todas las aplicaciones web de cara al público en el CDE.

- Implemente controles de acceso estrictos (Req. 7 y 8):

- Acción técnica: Implementar el Control de Acceso Basado en Roles (RBAC) para limitar el acceso a CHD en función de la «necesidad de saber» documentada. Garantizar identificadores de usuario únicos para todos los usuarios. Implementar la Autenticación Multifactorial (MFA) para todos los accesos al CDE y para el acceso remoto del personal al CDE. Implementar soluciones de Gestión de Acceso Privilegiado (PAM) para proteger, supervisar y gestionar las cuentas administrativas y de servicio.

- Restringir el acceso físico (Req. 9):

- Acción técnica: Implementar medidas de seguridad física, como cámaras de vigilancia, sistemas de control de acceso (por ejemplo, lectores de tarjetas) y políticas estrictas para visitantes en áreas que albergan componentes de CDE.

- Registrar y supervisar todos los accesos (Req. 10):

- Acción técnica: Implementar un registro completo (logging) en todos los componentes del sistema dentro y conectados al CDE. Desplegar un sistema de Administración de Información y Eventos de Seguridad (SIEM) para centralizar, correlacionar y analizar los registros en tiempo real. Configurar alertas automáticas para actividades sospechosas, intentos de acceso no autorizados y cambios en la configuración del sistema. Implementar Monitoreo de Integridad de Archivos (FIM) para detectar cambios no autorizados en archivos críticos.

- Pruebe la seguridad regularmente (Req. 11):

- Acción técnica: Realizar escaneos trimestrales de vulnerabilidades externas por parte de un proveedor de escaneo aprobado por PCI SSC (ASV). Realizar escaneos trimestrales de vulnerabilidades internas. Realizar pruebas de penetración anuales (internas y externas) y pruebas de penetración de aplicaciones web (para aplicaciones web de cara al público en el CDE) por personal cualificado o terceros. Probar los controles de segmentación de red al menos anualmente.

- Mantener una política de seguridad de la información (Req. 12):

- Acción técnica (soporte): Desarrollar e implementar políticas y procedimientos integrales de ciberseguridad, incluido un plan de respuesta a incidentes (IRP). Realizar capacitación periódica sobre concienciación en seguridad para todo el personal. Documentar exhaustivamente todos los controles de seguridad, procesos y resultados de pruebas para proporcionar evidencia en evaluaciones y auditorías.

Consecuencias del incumplimiento de la Norma de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

Las consecuencias de no cumplir con PCI DSS pueden ser graves, afectando financieramente, operativamente y reputacionalmente a una organización. Estas sanciones suelen imponerse por parte del banco adquirente (su banco comerciante) en representación de las marcas de pago.

- Multas / Sanciones financieras:

- Multas mensuales: Los bancos adquirentes pueden imponer multas mensuales que oscilan entre $5,000 y $100,000 por mes por incumplimiento. El importe depende del volumen de transacciones procesadas y de la duración del incumplimiento. Estas multas suelen derivarse de las marcas de tarjetas.

- Multas por titular de tarjeta: en caso de brecha de datos, las organizaciones pueden enfrentarse a multas adicionales que oscilan entre 50 y 90 dólares por titular de tarjeta afectado. Estos costes pueden elevarse rápidamente hasta millones de dólares en caso de brechas más grandes.

- Costes de investigación forense: Tras una infracción, se requiere una investigación forense obligatoria por parte de un QSA (Qualified Security Assessor) o PFI (PCI Forensic Investigator) aprobado por el PCI SSC para determinar la causa y el alcance del incidente. Estas investigaciones son costosas, y a menudo suponen un gasto de entre decenas y cientos de miles de dólares.

- Pérdidas por fraude: La organización que incumpla la normativa puede ser responsable de las transacciones fraudulentas que se produzcan como resultado de una violación de datos.

- Costes de supervisión del crédito: Los titulares de tarjetas afectados podrían necesitar servicios de supervisión del crédito, lo que puede suponer un coste significativo.

- Pérdida de privilegios de procesamiento de tarjetas:

- La consecuencia más significativa es la terminación de tu capacidad para procesar pagos con tarjetas de crédito y débito. Si una organización no puede procesar transacciones con tarjetas, sus operaciones comerciales pueden verse gravemente afectadas o incluso cesar.

- Daño a la reputación y pérdida de la confianza de los clientes:

- Las noticias sobre una violación de datos y el consiguiente incumplimiento pueden causar un daño irreparable a la marca y la imagen pública de una organización. Esto conlleva pérdida de confianza del cliente, posible rotación de clientes y dificultad para atraer nuevos negocios. La recuperación del daño reputacional puede tardar años.

- Responsabilidad legal y demandas:

- El incumplimiento puede exponer a las organizaciones a demandas por parte de titulares de tarjetas, bancos y otros terceros afectados. Aunque el PCI DSS en sí no es una ley, una brecha derivada del incumplimiento puede dar lugar a litigios civiles.

- Las organizaciones también pueden enfrentar investigaciones y sanciones de organismos reguladores estatales y federales si la brecha afecta datos personales protegidos (por ejemplo, bajo las leyes estatales de notificación de brechas de datos o regulaciones de la FTC).

- Aumento de los requisitos de auditoría:

- Las organizaciones que han sufrido una brecha o han demostrado incumplimiento pueden estar sujetas a requisitos de validación de cumplimiento más frecuentes y estrictos, incluyendo escaneos ASV trimestrales obligatorios y evaluaciones anuales in situ por parte de un QSA.

- Primas de seguro más altas:

- Los proveedores de seguros cibernéticos pueden aumentar las primas o denegar la cobertura a organizaciones con un historial de incumplimiento o brechas.

En resumen, ignorar el cumplimiento de PCI DSS es una apuesta de alto riesgo que puede provocar pérdidas financieras catastróficas, el cese de operaciones y un golpe devastador para la posición de una organización en el mercado.

¿Cómo ayuda ImmuniWeb a cumplir con el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)?

La plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de superficie de ataque (ASM) impulsada por IA de ImmuniWeb proporciona capacidades técnicas robustas que apoyan directamente a las organizaciones para cumplir con numerosos requisitos de PCI DSS.

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

Al integrar las soluciones de ImmuniWeb, las organizaciones pueden obtener una visión completa y continuamente actualizada de su postura de seguridad técnica, identificar y remediarse eficazmente de vulnerabilidades, probar sus capacidades de respuesta a incidentes y gestionar de forma eficaz los riesgos de terceros, todos componentes esenciales para lograr y mantener la certificación ISO 27001:2022.

Lista de recursos autoritativos

- Texto completo de PCI DSS 4.0

- Clasificación de niveles de comerciantes de PCI DSS según Visa

- Directrices de PCI sobre la respuesta a brechas de datos

- PCI Software Security Framework

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur