Conformité PCI DSS

La norme PCI DSS est une norme de sécurité mondiale qui impose des contrôles stricts pour le traitement, la gestion et le stockage des données de carte de paiement afin de prévenir la fraude et de protéger les informations des titulaires de cartes grâce à des mesures telles que le cryptage, les contrôles d'accès et des tests de sécurité réguliers.

Le Payment Card Industry Data Security Standard (PCI DSS) est un ensemble de normes de sécurité obligatoires à l'échelle mondiale, conçu pour garantir que toutes les entreprises qui traitent, stockent ou transmettent des informations relatives aux cartes de crédit maintiennent un environnement sécurisé. Établi par les principales marques de cartes de crédit (Visa, MasterCard, American Express, Discover et JCB) via le PCI Security Standards Council (PCI SSC), le PCI DSS vise à réduire la fraude à la carte de crédit en renforçant les contrôles autour des données des titulaires de cartes.

La dernière version, PCI DSS v4.0, publiée en mars 2022, reflète l'évolution du paysage des menaces et des technologies de paiement. Elle met l'accent sur des processus de sécurité continus, des méthodes de validation améliorées et une plus grande flexibilité pour les organisations afin d'atteindre leurs objectifs de sécurité, passant d'une approche de type "check-box" à une posture de sécurité plus proactive et basée sur les risques. La période de transition pour la version 4.0 a pris fin le 31 mars 2024, avec certaines exigences "à date ultérieure" devenant obligatoires le 31 mars 2025.

Aperçu de la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS)

La norme PCI DSS comprend 12 exigences fondamentales, classées en six objectifs logiquement liés:

Construire et maintenir un réseau et des systèmes sécurisés:

1. Installez et maintenez des contrôles de sécurité réseau: cela inclut des pare-feu et des routeurs pour protéger les données des titulaires de cartes.

2. Appliquez des configurations sécurisées à tous les composants du système: n’utilisez pas les paramètres par défaut fournis par le fabricant pour les mots de passe système et autres paramètres de sécurité.

Protéger les données des titulaires de carte:

3. Protégez les données des titulaires de carte stockées: minimisez le stockage des données et chiffrez les données des titulaires de carte stockées.

4. Protéger les données des titulaires de cartes à l'aide d'un chiffrement fort lors de leur transmission sur des réseaux ouverts et publics: s'assurer que les données sont chiffrées en transit.

Maintenir un programme de gestion des vulnérabilités:

5. Protéger tous les systèmes et réseaux contre les logiciels malveillants: mettre en œuvre et mettre à jour régulièrement des solutions anti-malware.

6. Développer et maintenir des systèmes et des logiciels sécurisés: veiller à ce que les applications et les systèmes soient sécurisés dès leur conception et régulièrement mis à jour.

Mettre en œuvre des mesures de contrôle d'accès strictes:

7. Limiter l'accès aux données des titulaires de cartes selon le besoin opérationnel: restreindre l'accès uniquement aux personnes qui en ont besoin pour l'exercice de leurs fonctions.

8. Identifier les utilisateurs et authentifier l'accès aux composants du système: mettre en œuvre des méthodes d'authentification fortes.

9. Restreindre l'accès physique aux données des titulaires de cartes: sécuriser les lieux physiques où les données des titulaires de cartes sont stockées ou traitées.

Surveiller et tester régulièrement les réseaux:

10. Enregistrer et surveiller tous les accès aux composants du système et aux données des titulaires de cartes: mettre en place un système robuste d'enregistrement et de surveillance de toutes les activités au sein de l'environnement des données des titulaires de cartes (CDE).

11. Tester régulièrement la sécurité des systèmes et des processus: effectuer des analyses de vulnérabilité et des tests de pénétration réguliers.

Maintenir une politique de sécurité de l'information:

12. Soutenir la sécurité de l'information par des politiques et des programmes organisationnels: établir et maintenir des politiques et procédures globales en matière de sécurité de l'information.

La norme PCI DSS v4.0 a introduit de nouvelles exigences et élargi celles existantes afin de faire face aux menaces modernes telles que l'e-skimming, le phishing et les ransomwares. Les principales modifications comprennent:

- Exigences étendues en matière d'authentification multifactorielle (MFA) pour tous les utilisateurs accédant à l'environnement de données des titulaires de cartes (CDE), et pas seulement pour les administrateurs.

- Exigences plus granulaires pour la segmentation du réseau.

- Nouvelles exigences relatives aux contrôles techniques automatisés pour l'intégrité des pages de paiement.

- Accent accru sur les rôles/responsabilités documentés et assignés pour les activités de sécurité.

- Des directives plus prescriptives pour des approches personnalisées de la conformité, nécessitant des analyses de risques détaillées.

- Concentrez-vous sur la sécurité et la surveillance continues, plutôt que sur la conformité ponctuelle.

Aspects clés de la conformité à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS)

La conformité à la norme PCI DSS nécessite un effort technique important, qui a souvent un impact sur l'ensemble de l'infrastructure informatique et des processus opérationnels d'une organisation.

- Délimitation de la portée de l'environnement de données des titulaires de cartes (CDE):

- Détails techniques: le CDE englobe tous les composants du système qui stockent, traitent ou transmettent des données de titulaire de carte (CHD) ou des données d'authentification sensibles (SAD), ainsi que tous les composants du système susceptibles d'avoir un impact sur la sécurité du CDE. Cela inclut les applications, les serveurs, les bases de données, les périphériques réseau, les composants virtuels et les environnements cloud.

- Mise en œuvre technique: nécessite des schémas réseau détaillés, des diagrammes de flux de données illustrant où les données des titulaires de cartes (CHD) entrent, sont stockées, traitées et transmises. Utilisez des outils de découverte réseau et des outils de cartographie des données pour identifier tous les systèmes qui interagissent avec les CHD. La segmentation du réseau (par exemple, VLAN, pare-feux) est essentielle pour isoler l’environnement des données des titulaires de cartes (CDE) et réduire son périmètre, ce qui diminue la charge de conformité.

- Contrôles de sécurité du réseau (exigence 1):

- Détails techniques: Installez et entretenez des pare-feu et des routeurs pour protéger le CDE. Cela inclut la restriction du trafic, la sécurisation des configurations des routeurs et la segmentation du CDE par rapport aux autres réseaux.

- Mise en œuvre technique: Configurez et gérez des pare-feu de nouvelle génération (NGFW) avec des listes de contrôle d'accès (ACL) strictes pour contrôler le trafic entrant et sortant. Mettez en œuvre des systèmes de prévention des intrusions (IPS) pour détecter et bloquer les activités réseau malveillantes. Déployez une segmentation du réseau (par exemple, séparation physique, segmentation logique avec des VLAN et des pare-feu dédiés) pour isoler le CDE des réseaux moins sécurisés. Revoyez régulièrement les règles de pare-feu pour leur efficacité et leur nécessité.

- Configurations sécurisées (exigence 2):

- Détails techniques: éliminer les mots de passe et paramètres de sécurité par défaut pour tous les composants du système. Mettre en œuvre des standards de sécurisation.

- Mise en œuvre technique: utilisez des outils de gestion de la configuration (par exemple, Ansible, Puppet, Chef, Group Policy Objects) pour appliquer des configurations de base sécurisées (par exemple, les benchmarks CIS) sur tous les serveurs, postes de travail, périphériques réseau et applications au sein du CDE. Mettez en œuvre des scanners de vulnérabilité automatisés pour identifier les configurations incorrectes et les systèmes non patchés.

- Protéger les données des titulaires de cartes stockées (exigence 3):

- Détails techniques: minimiser le stockage des données de titulaire de carte (CHD) et ne jamais stocker les données sensibles d'autorisation (SAD) après autorisation. Chiffrer les données de titulaire de carte stockées à l’aide de cryptographie robuste. Masquer le numéro de compte principal (PAN) lors de son affichage.

- Mise en œuvre technique:

- Minimisation des données: mettre en œuvre des politiques de conservation des données et des processus automatisés pour supprimer de façon sécurisée les données de titulaire de carte lorsqu’elles ne sont plus nécessaires.

- Chiffrement au repos: utilisez chiffrement complet du disque, chiffrement de base de données (par exemple, TDE - Transparent Data Encryption) ou tokenisation/chiffrement point à point (P2PE) pour rendre le PAN illisible si le stockage de données est compromis.

- Système de gestion des clés (KMS): mettre en œuvre un KMS robuste pour générer, stocker, distribuer et rotater les clés de chiffrement en toute sécurité.

- Outils de Discovery: utiliser des outils pour identifier les emplacements où les données CHD pourraient être stockées involontairement à travers les systèmes.

- Chiffrer les données en transit (exigence 4):

- Détails techniques: crypter les CHD lors de leur transmission sur des réseaux publics ouverts à l’aide de cryptographie forte.

- Mise en œuvre technique: appliquez TLS 1.2 ou supérieur pour tout le trafic web impliquant des données de titulaire de carte (HTTPS). Utilisez des VPN sécurisés pour l'accès à distance et les connexions de site à site transmettant des données de titulaire de carte. Utilisez des protocoles sécurisés (par exemple, SFTP, SSH) pour les transferts de données.

- Protection contre les logiciels malveillants (exigence 5):

- Détails techniques: Protéger tous les systèmes contre les logiciels malveillants et mettre à jour régulièrement les logiciels anti-malware.

- Mise en œuvre technique: déployer des solutions de détection et de réponse aux incidents sur les terminaux (EDR) ou de détection et de réponse étendues (XDR) sur tous les systèmes au sein et connectés au CDE. Mettre en œuvre des systèmes centralisés de gestion anti-malware assurant des mises à jour et des analyses régulières.

- Sécurité des systèmes et logiciels (exigence 6):

- Détails techniques: Développer et maintenir des systèmes et des applications sécurisés, notamment en corrigeant les vulnérabilités courantes du code et en appliquant des correctifs de sécurité.

- Mise en œuvre technique:

- Gestion des correctifs: mettez en œuvre un système automatisé de gestion des correctifs afin de garantir l'application en temps opportun des correctifs de sécurité à tous les systèmes d'exploitation, applications et firmware.

- Cycle de vie de développement sécurisé (SSDLC): Intégrez la sécurité à chaque phase du cycle de développement logiciel.

- Tests de sécurité des applications: effectuez des tests de sécurité statiques d'applications (SAST) et des tests de sécurité dynamiques (DAST) pour les applications personnalisées qui traitent des données de titulaire de carte. Utilisez des outils d'analyse de la composition logicielle (SCA) pour identifier les vulnérabilités dans les bibliothèques de tierces parties.

- Pare-feu d'applications web (WAF): déployer et configurer des WAF pour protéger les applications web contre les attaques web courantes (par exemple, injection SQL, XSS).

- Contrôles d'accès (exigences 7 et 8):

- Détails techniques: Restreindre l'accès aux CHD en fonction du «besoin de savoir» et mettre en œuvre une authentification forte, y compris l'authentification multifactorielle (MFA).

- Mise en œuvre technique:

- Contrôle d'accès basé sur les rôles (RBAC): mettre en place un RBAC granulaire pour garantir que les utilisateurs n'ont accès qu'aux données et aux systèmes nécessaires à leur fonction.

- Authentification multifactorielle (MFA): mettre en œuvre l'authentification multifactorielle pour tous les accès au CDE, ainsi que pour l'accès à distance du personnel au CDE, y compris les administrateurs (désormais obligatoire pour tous les utilisateurs accédant au CDE dans la version 4.0). Utiliser des méthodes d'authentification fortes (par exemple, FIDO2, TOTP, cartes à puce).

- Gestion des accès privilégiés (PAM): déployer des solutions PAM pour gérer, surveiller et contrôler les comptes hautement privilégiés (par exemple, administrateurs, comptes root) accédant au CDE.

- Gestion des identités et des accès (IAM): centraliser la provision et la déprovision des utilisateurs, et effectuer des revues régulières des accès.

- Sécurité physique (exigence 9):

- Détails techniques: restreindre l'accès physique aux systèmes et données du CDE.

- Mise en œuvre technique: mettre en place des systèmes de contrôle d'accès électroniques, une surveillance vidéo et un journal des visiteurs pour les installations abritant des composants CDE. Sécuriser les supports physiques contenant des CHD.

- Journalisation et surveillance (exigence 10):

- Détails techniques: mettre en œuvre une journalisation détaillée de tous les accès aux composants du système et aux données CHD, et examiner régulièrement les journaux à la recherche d'activités suspectes.

- Mise en œuvre technique: déployer un système de gestion des informations et des événements de sécurité (SIEM) pour collecter, agréger, corréler et analyser les journaux de tous les systèmes situés dans et connectés au CDE. Configurer des alertes en temps réel pour les événements suspects. Mettre en œuvre la surveillance de l’intégrité des fichiers (FIM) pour détecter les modifications non autorisées des fichiers système critiques.

- Tests réguliers (exigence 11):

- Détails techniques: Mener régulièrement des scans de vulnérabilités et des tests de pénétration.

- Mise en œuvre technique:

- Analyses de vulnérabilité internes et externes: effectuez des analyses de vulnérabilité internes et externes trimestrielles par un fournisseur d'analyses approuvé par le PCI SSC (ASV) pour les analyses externes.

- Tests de pénétration: Réalisez des tests de pénétration internes et externes annuels (ou après des changements importants) par une ressource interne qualifiée ou un tiers. Ces tests doivent simuler des attaques réelles.

- Test de pénétration des applications web: Tester spécifiquement les applications web pour détecter les vulnérabilités (par exemple, OWASP Top 10).

- Politique de sécurité de l'information (Exigence 12):

- Détails techniques: Établir, documenter et diffuser une politique complète de sécurité de l'information.

- Mise en œuvre technique: cela nécessite une documentation exhaustive de tous les contrôles techniques, procédures, plans de réponse aux incidents et programmes de formation à la sensibilisation à la sécurité. Mettre en place des plateformes de formation à la sensibilisation à la sécurité pour les employés.

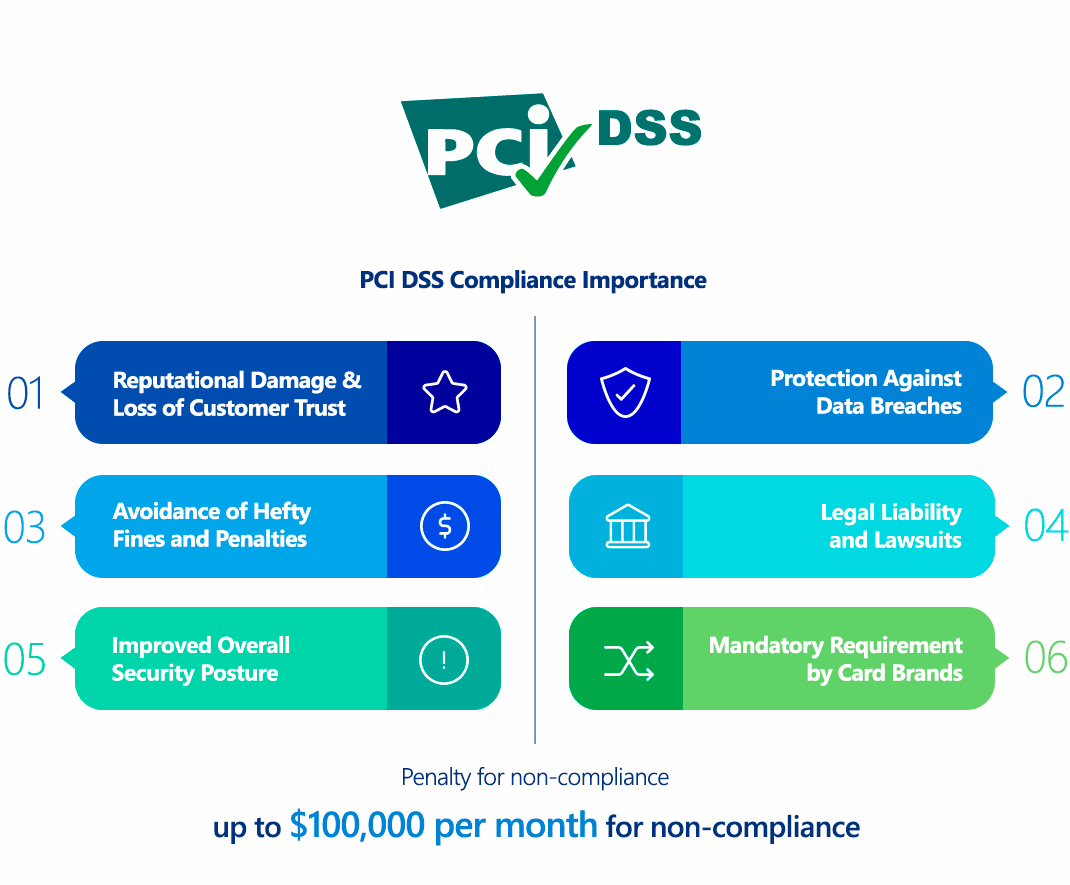

Pourquoi la conformité à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) est-elle importante?

La conformité au PCI DSS n’est pas simplement une liste de contrôle technique ; c’est un impératif commercial essentiel pour toute entité traitant des données de cartes de paiement. Son importance découle de plusieurs facteurs clés:

- Exigence obligatoire des marques de cartes: la norme PCI DSS n’est pas une loi, mais une obligation contractuelle imposée par les principales marques de cartes de paiement (Visa, MasterCard, American Express, Discover, JCB). Les banques acquéreuses (les banques qui traitent les transactions par carte de crédit pour les commerçants) sont responsables de s’assurer que leurs commerçants se conforment. Le non-respect peut entraîner la suppression des privilèges de traitement des cartes.

- Protection contre les violations de données et la fraude: l’objectif principal de la norme PCI DSS est de protéger les données sensibles des titulaires de cartes contre toute compromission. En mettant en œuvre les contrôles de sécurité robustes imposés par la norme, les organisations réduisent considérablement leur risque de violations de données, qui peuvent entraîner des pertes financières massives dues à l’usurpation d’identité, à la fraude et aux coûts de remédiation.

- Éviter les amendes et pénalités élevées: La non-conformité peut entraîner des amendes mensuelles substantielles imposées par les banques acquéreuses, allant de 5 000 à 100 000 dollars par mois, en fonction du volume des transactions et de la durée de la non-conformité. Ces amendes sont souvent répercutées par les marques de paiement. En cas de violation, des amendes supplémentaires par titulaire de carte (par exemple, 50 à 90 dollars par client concerné) et des frais d'audit forensique peuvent être imposés.

- Atteinte à la réputation et perte de confiance des clients: une violation de données résultant d'une non-conformité peut gravement nuire à la réputation d'une organisation. La nouvelle d'une violation érode la confiance des clients, entraînant une perte de clientèle, une couverture médiatique négative et un coup dur pour l'image de marque, dont il peut falloir des années pour se remettre.

- Responsabilité juridique et poursuites judiciaires: bien que la norme PCI DSS ne soit pas une loi, la non-conformité en cas de violation peut renforcer les actions en justice intentées contre l’organisation. Les personnes concernées, les banques et autres entités peuvent engager des poursuites pour dommages et intérêts dus au vol de données de titulaires de cartes.

- Amélioration de la sécurité globale: au-delà des exigences spécifiques, l’approche rigoureuse imposée par la norme PCI DSS encourage les organisations à adopter une stratégie de cybersécurité complète et proactive. Cela s’étend à la protection d’autres données commerciales sensibles et de la propriété intellectuelle.

- Continuité des activités: des mesures de sécurité robustes, notamment la planification de la réponse aux incidents et des tests réguliers, contribuent à la résilience et à la continuité des activités face aux cybermenaces.

En substance, la conformité à la norme PCI DSS vise à préserver la confiance des clients, à éviter de lourdes sanctions financières, à maintenir la capacité de traiter les paiements par carte et à protéger le fondement même de vos opérations commerciales dans l'économie numérique.

Qui doit se conformer à la norme Payment Card Industry Data Security Standard (PCI DSS)?

La norme PCI DSS s'applique à toutes les entités qui stockent, traitent ou transmettent des données de titulaires de cartes (CHD) et/ou des données d'authentification sensibles (SAD), quelle que soit leur taille ou le volume de transactions. Ce large champ d'application comprend:

- Commerçants: toute entreprise qui accepte des paiements par carte de crédit ou de débit pour des biens ou des services. Cela va des petits magasins de détail et des sites web de commerce électronique aux grandes multinationales.

- Prestataires de services: organisations qui traitent les données CHD pour le compte d'autres entités. Exemples:

- Passerelles et processeurs de paiement

- Fournisseurs d'hébergement qui hébergent des CDE

- Fournisseurs de services de sécurité gérés (MSSPs) qui gèrent la sécurité des CDE

- Centres d'appels qui traitent des informations de carte par téléphone

- Les fournisseurs de services cloud (CSP) s’ils stockent, traitent ou transmettent des données de titulaire de carte (CHD).

- Banques acquéreuses: institutions financières qui traitent les paiements par carte de crédit ou de débit pour le compte des commerçants. Elles sont chargées de s'assurer que leurs commerçants sont conformes à PCI DSS.

- Banques émettrices: institutions financières qui émettent des cartes de crédit ou de débit aux consommateurs.

- Marques de paiement: Visa, MasterCard, American Express, Discover et JCB, qui ont conjointement développé et maintiennent la norme PCI DSS.

Niveaux de conformité:

Les exigences de validation spécifiques (par exemple, le questionnaire d'auto-évaluation - SAQ, ou le rapport de conformité - ROC) et la fréquence des analyses externes dépendent souvent du volume annuel de transactions traitées par l’entité. Les commerçants sont généralement classés en quatre niveaux:

- Niveau 1: Commerçants traitant plus de 6 millions de transactions de carte par an.

- Niveau 2: Commerçants traitant entre 1 et 6 millions de transactions par an.

- Niveau 3: Commerçants traitant de 20 000 à 1 million de transactions e-commerce par an.

- Niveau 4: Commerçants traitant moins de 20 000 transactions e-commerce ou jusqu’à 1 million de transactions non-e-commerce par an.

Bien que les petits commerçants (niveaux 3 et 4) puissent utiliser un questionnaire d'auto-évaluation (SAQ) pour valider leur conformité, ils sont toujours tenus de respecter les 12 exigences de la norme PCI DSS. Quelle que soit la taille ou le volume, si vous manipulez des données de titulaires de cartes, vous devez vous conformer.

Comparaison entre la norme PCI DSS (Payment Card Industry Data Security Standard) et le RGPD

La norme PCI DSS et le RGPD sont tous deux essentiels pour la protection des données, mais abordent des aspects différents et ont des champs d’application et des objectifs distincts. Ils sont complémentaires plutôt que mutuellement exclusifs.

| Aspect | PCI DSS (norme de sécurité des données de l'industrie des cartes de paiement) | RGPD (règlement général sur la protection des données) |

|---|---|---|

| Type de norme/loi | Norme industrielle (imposée par les marques de cartes par contrat). | Règlement juridiquement contraignant dans l'UE. |

| Objectif principal | Sécurité des cartes de paiement: protéger la confidentialité, l’intégrité et la disponibilité des données des titulaires de carte. | Confidentialité des données et droits: protection des données personnelles et des droits à la vie privée des personnes concernées dans l’UE. |

| Portée des données | Cible spécifiquement les données des titulaires de cartes (CHD) et les données d'authentification sensibles (SAD). | Couvre largement les données à caractère personnel (toute information concernant une personne physique identifiée ou identifiable). |

| Applicabilité | S'applique à l'échelle mondiale à toute entité qui stocke, traite ou transmet des données de titulaires de cartes. | S’applique à l’échelle mondiale à toute entité traitant des données à caractère personnel de résidents de l’UE, quelle que soit la localisation de l’entité. |

| Objectif | Pour prévenir la fraude à la carte de crédit et garantir la sécurité des transactions de paiement. | Donner aux personnes le contrôle de leurs données personnelles et harmoniser les lois sur la protection des données dans toute l'UE. |

| Base juridique du traitement | Non directement abordé (l'accent est mis sur la sécurité) | Nécessite une base juridique spécifique (par exemple, consentement, contrat, intérêt légitime) pour tout traitement de données. |

| Droits des personnes concernées | Aucun droit individuel explicite sur leurs données. | Accorde des droits individuels étendus (par exemple, droit d'accès, de rectification, d'effacement, de portabilité, d'opposition). |

| Mesures techniques | Très prescriptive, avec 12 exigences détaillées et des centaines de sous-exigences (par exemple, normes de cryptage spécifiques, fréquence des tests de pénétration). | Exige des «mesures techniques et organisationnelles appropriées» (art. 32) ; généralement moins prescriptif en matière de solutions techniques spécifiques. |

| Notification de violation | Nécessite une notification immédiate aux marques de paiement et éventuellement à d'autres parties. | Notification obligatoire à l'autorité de contrôle dans les 72 heures ; notification aux personnes concernées «sans délai indû» en cas de risque élevé. |

| Fournisseurs tiers | Exigences explicites et détaillées pour la gestion de la sécurité des prestataires de services tiers. | Nécessite des contrats appropriés et une diligence due pour les sous-traitants. |

| Autorité de contrôle | Marques de cartes de paiement, appliquées par les banques acquéreuses. | Autorités chargées de la protection des données (APD) dans chaque État membre de l'UE. |

| Sanctions | Amendes mensuelles (5 000 à 100 000 $ ou plus), amendes par enregistrement en cas de violation, perte des privilèges de traitement des cartes. | Amendes importantes (jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, le plus élevé des deux). |

| Relation | Complémentaire: la norme PCI DSS se concentre sur la sécurisation d’un type spécifique de données personnelles (données de cartes de paiement). La conformité à la norme PCI DSS permet de satisfaire de nombreuses exigences de sécurité du RGPD, en particulier l’article 32. Cependant, son champ d’application est beaucoup plus large, couvrant toutes les données personnelles et mettant l’accent sur les droits à la vie privée au-delà de la sécurité. Une organisation traitant les données des titulaires de cartes de l’UE doit se conformer aux deux normes. |

En substance, la norme PCI DSS est un cadre de sécurité spécifique aux transactions financières, tandis que le RGPD est une loi générale sur la protection des données personnelles. Une organisation conforme à la norme PCI DSS disposera d'une base solide pour gérer la sécurité des données personnelles, mais elle devra néanmoins mettre en œuvre les principes du RGPD en matière de droits des individus, de consentement, de transparence et de gestion plus large du cycle de vie des données.

Comment garantir la conformité à la norme PCI DSS (Payment Card Industry Data Security Standard)?

La conformité à la norme PCI DSS v4.0.1 est un effort multiforme et continu, nécessitant des ressources dédiées, une surveillance permanente et des contrôles techniques robustes.

- Définissez et délimitez l'environnement de données des titulaires de cartes (CDE):

- Action technique: il s'agit de la première étape la plus critique. Identifiez avec précision tous les systèmes, réseaux, applications et processus qui stockent, traitent ou transmettent des données de titulaires de cartes (CHD) ou des données d'authentification sensibles (SAD). Cela inclut les systèmes de point de vente (POS), les plateformes de commerce électronique, les bases de données, les périphériques réseau, les machines virtuelles, les instances cloud et même les documents physiques.

- Utilisez des outils d'analyse de réseau, des outils de Discovery et des analyses de segmentation réseau pour cartographier avec précision votre CDE. Plus votre CDE est petit et isolé, plus la mise en conformité sera facile et moins coûteuse. Mettez en œuvre la segmentation réseau (par exemple, VLAN, pare-feu) pour isoler le CDE du reste de votre réseau d'entreprise.

- Mettre en œuvre et maintenir des contrôles de sécurité réseau (Req. 1):

- Action technique: déployer et configurer des pare-feu et des routeurs à tous les points d’entrée et de sortie du CDE. Définir et appliquer des règles de pare-feu strictes qui limitent le trafic à ce qui est absolument nécessaire pour les opérations commerciales. Réviser et mettre à jour régulièrement ces règles. Utiliser des systèmes de prévention des intrusions (IPS) pour bloquer activement le trafic malveillant.

- Appliquer des configurations sécurisées (Exigence 2):

- Action technique: Supprimer tous les mots de passe et paramètres par défaut des fournisseurs sur tous les composants du système dans le CDE (serveurs, périphériques réseau, applications, périphériques POS). Mettre en œuvre et appliquer des lignes directrices de sécurisation (par exemple, CIS Benchmarks) à l’aide de outils de gestion de la configuration (par exemple, Ansible, Puppet, PowerShell DSC) afin d’automatiser des configurations de sécurité cohérentes. Auditer régulièrement les configurations pour détecter les écarts.

- Protéger les données stockées des titulaires de cartes (exigence 3):

- Action technique: minimisez la conservation des données CHD. Mettez en œuvre le chiffrement des données au repos pour toutes les données CHD stockées à l’aide d’un cryptage fort (par exemple, AES-256 pour les bases de données, les systèmes de fichiers). Envisagez des solutions de tokenisation ou de chiffrement point à point (P2PE) pour minimiser le stockage des PAN bruts. Ne jamais stocker les SAD (CVV2, données PIN). Mettez en œuvre un système de gestion des clés (KMS) sécurisé pour gérer les clés de chiffrement.

- Chiffrer les données en transit (exigence 4):

- Action technique: veiller à ce que toutes les transmissions de données CHD sur les réseaux publics (par exemple, Internet) utilisent des protocoles cryptographiques robustes tels que TLS 1.2 ou supérieur pour le trafic web (HTTPS) et des VPN sécurisés pour les autres transmissions. Désactiver les protocoles plus anciens et vulnérables (par exemple, SSL/TLS 1.0/1.1).

- Protéger contre les logiciels malveillants (exigence 5):

- Action technique: déployer des solutions de détection et de réponse aux incidents au niveau des terminaux (EDR) ou de détection et de réponse étendues (XDR) sur tous les systèmes au sein du CDE et connectés à celui-ci. S’assurer que les logiciels anti-malware sont à jour avec les dernières signatures et effectuent des analyses régulières.

- Développer et maintenir des systèmes et des logiciels sécurisés (Req. 6):

- Action technique: mettre en œuvre un programme de gestion des correctifs robuste qui applique rapidement les correctifs de sécurité à tous les systèmes d'exploitation, applications et périphériques réseau. Intégrer des tests de sécurité dans votre cycle de vie de développement logiciel (SDLC) pour les applications personnalisées (par exemple, outils SAST, DAST, SCA). Déployer et configurer des pare-feu d'applications Web (WAF) pour toutes les applications Web accessibles au public dans le CDE.

- Mettre en œuvre des contrôles d'accès rigoureux (exigences 7 et 8):

- Action technique: mettre en œuvre un contrôle d'accès basé sur les rôles (RBAC) afin de limiter l'accès aux CHD en fonction des «besoins professionnels» documentés. Veiller à ce que chaque individu dispose d'un identifiant unique. Mettre en œuvre une authentification multifactorielle (MFA) pour tous les accès au CDE et pour l'accès à distance du personnel au CDE. Déployer des solutions de gestion des accès privilégiés (PAM) afin de sécuriser, surveiller et gérer les comptes administratifs et de service.

- Restreindre l'accès physique (exigence 9):

- Action technique: mettre en œuvre des mesures de sécurité physique telles que des caméras de surveillance, des systèmes de contrôle d'accès (par exemple, des lecteurs de badges) et des politiques strictes de visiteurs pour les zones abritant les composants CDE.

- Logger et surveiller tous les accès (Exigence 10):

- Action technique: mettre en œuvre une journalisation complète sur tous les composants du système au sein et connectés au CDE. Déployer un système de gestion des informations et des événements de sécurité (SIEM) pour centraliser, corréler et analyser les journaux en temps réel. Configurer des alertes automatisées pour les activités suspectes, les tentatives d'accès non autorisées et les modifications de configuration du système. Mettre en œuvre la surveillance de l'intégrité des fichiers (FIM) pour détecter les modifications non autorisées des fichiers critiques.

- Testez régulièrement la sécurité (exigence 11):

- Action technique: Effectuer des scans de vulnérabilités externes trimestriels par un fournisseur d'analyses approuvé par le PCI SSC (ASV). Effectuer des scans de vulnérabilités internes trimestriels. Effectuer des tests de pénétration annuels (internes et externes) et des tests de pénétration des applications web (pour les applications web publiques dans le CDE) par du personnel qualifié ou des tiers. Tester les contrôles de segmentation du réseau au moins une fois par an.

- Maintenir une politique de sécurité de l'information (exigence 12):

- Action technique (assistance): élaborer et mettre en œuvre des politiques et procédures complètes en matière de cybersécurité, y compris un plan d’intervention en cas d’incident (IRP). Organiser régulièrement des formations de sensibilisation à la sécurité pour l’ensemble du personnel. Documenter de manière exhaustive tous les contrôles de sécurité, processus et résultats de tests afin de fournir des preuves pour les évaluations et les audits.

Conséquences de la non-conformité à la norme PCI DSS

Les conséquences de la non-conformité à la norme PCI DSS peuvent être graves, impactant une organisation financièrement, opérationnellement et réputationnellement. Ces sanctions sont généralement imposées par la banque acquéreuse (votre banque marchande) au nom des marques de paiement.

- Sanctions financières/amendes:

- Amendes mensuelles: les banques acquéreuses peuvent infliger des amendes mensuelles allant de 5 000 à 100 000 dollars par mois en cas de non-conformité. Le montant dépend du volume des transactions traitées et de la durée de la non-conformité. Ces amendes sont souvent répercutées par les marques de cartes.

- Amendes par titulaire de carte: en cas de fuite de données, les organisations peuvent être assujetties à des amendes supplémentaires allant de 50 à 90 dollars par titulaire de carte affecté. Ces coûts peuvent rapidement s'élever à plusieurs millions de dollars pour les fuites plus importantes.

- Coûts des enquêtes forensiques: à la suite d'une violation, une enquête forensique obligatoire menée par un QSA (Qualified Security Assessor) ou un PFI (PCI Forensic Investigator) agréé par le PCI SSC est nécessaire pour déterminer la cause et l'ampleur de l'incident. Ces enquêtes sont coûteuses, leur prix pouvant souvent atteindre des dizaines, voire des centaines de milliers de dollars.

- Pertes liées à la fraude: l'organisation non conforme peut être tenue responsable des transactions frauduleuses résultant d'une violation de données.

- Coûts de surveillance du crédit: les titulaires de cartes concernés peuvent avoir besoin d’être offerts des services de surveillance du crédit, ce qui peut s’avérer très coûteux.

- Perte des privilèges de traitement des cartes:

- La conséquence la plus importante est la mise fin à votre capacité à traiter les paiements par carte de crédit et de débit. Si une organisation ne peut pas traiter les transactions par carte, ses activités commerciales peuvent être gravement affectées, voire cesser.

- Atteinte à la réputation et perte de confiance des clients:

- Les informations sur une violation de données et la non-conformité qui en résulte peuvent causer des dommages irréparables à la marque et à l'image publique d'une organisation. Cela entraîne une perte de confiance des clients, un churn de clients et des difficultés à attirer de nouveaux clients. La réputation ternie peut prendre des années à se rétablir.

- Responsabilité juridique et poursuites judiciaires:

- La non-conformité peut exposer les organisations à des poursuites judiciaires de la part des titulaires de cartes, des banques et d'autres tiers. Bien que la norme PCI DSS ne soit pas une loi en soi, une violation résultant d'une non-conformité peut donner lieu à des litiges civils.

- Les organisations peuvent également faire l'objet d'enquêtes et de sanctions de la part des organismes de réglementation étatiques et fédéraux si la violation concerne des données personnelles protégées (par exemple, en vertu des lois étatiques sur la notification des violations de données ou des réglementations de la FTC).

- Exigences accrues en matière d'audit:

- Les organisations ayant subi une violation ou démontré une non-conformité peuvent être soumises à des exigences de validation de conformité plus fréquentes et plus strictes, notamment des scans ASV trimestriels obligatoires et des évaluations sur site annuelles par un QSA.

- Primes d’assurance plus élevées:

- Les fournisseurs d'assurance cyber peuvent augmenter les primes ou refuser la couverture aux organisations ayant un historique de non-conformité ou de violations.

En résumé, ignorer la conformité PCI DSS est un pari à haut risque qui peut entraîner des pertes financières catastrophiques, l'arrêt des opérations et un coup dur pour la position d'une organisation sur le marché.

Comment ImmuniWeb aide-t-il à se conformer à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS)?

La plateforme de tests de sécurité des applications (AST) et de gestion de la surface d'attaque (ASM) d'ImmuniWeb, alimentée par l'IA, offre des capacités techniques robustes qui soutiennent directement les organisations dans le respect de nombreuses exigences PCI DSS.

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En intégrant les solutions ImmuniWeb, les organisations peuvent obtenir une vue d’ensemble complète et continuellement mise à jour de leur posture de sécurité technique, identifier et corriger efficacement les vulnérabilités, tester leurs capacités de réponse aux incidents et gérer efficacement les risques liés aux tiers, autant d’éléments essentiels pour obtenir et conserver la certification ISO 27001:2022.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour