En el desarrollo actual de software con una TI en constante evolución, las pruebas de penetración manuales tradicionales tienen dificultades para mantenerse al día. Las aplicaciones se lanzan constantemente, la infraestructura cambia muy rápido y hay muchas formas de sufrir ataques. Por eso necesitamos pruebas de penetración automatizadas. Utilizan herramientas avanzadas y algoritmos inteligentes para encontrar rápidamente vulnerabilidades en aplicaciones, redes y entornos en la nube. Al automatizar las comprobaciones de seguridad básicas, las empresas pueden realizar revisiones de seguridad continuas. Esto acelera la corrección de fallos y mantiene una protección sólida en un mundo que se mueve rápidamente.

¿Qué es la prueba de penetración automatizada?

Las pruebas de penetración automatizadas utilizan software para comprobar automáticamente aplicaciones, redes y sistemas en busca de problemas de seguridad. A diferencia de las pruebas manuales, que dependen de que personas piensen como hackers, las herramientas automatizadas ejecutan comprobaciones predefinidas y explotan vulnerabilidades conocidas sin supervisión humana. El objetivo es detectar rápidamente vulnerabilidades comunes, configuraciones incorrectas y problemas de cumplimiento, para conocer el estado actual de la seguridad.

Estas herramientas utilizan grandes listas de problemas conocidos, métodos de ataque y reglas de seguridad para comprobar sistemas. Pueden detectar muchos problemas, como fallos comunes en aplicaciones web (como SQL Injection o Cross-Site Scripting), errores en la configuración de red, software obsoleto y ajustes inseguros. Aunque no piensen con tanta creatividad como un probador humano, son rápidas, confiables y pueden revisar todo repetidamente.

Básicamente, las pruebas de penetración automatizadas son el punto de partida de un buen plan de seguridad. Se trata de una primera comprobación rápida que detecta muchos problemas comunes y fáciles de identificar. Al integrar estas comprobaciones automatizadas en el proceso de desarrollo y operación, se pueden detectar problemas temprano, cuando son más fáciles y económicos de corregir. Esto permite lanzar productos seguros más rápidamente y reduce los riesgos.

Aspectos clave de las pruebas de penetración automatizadas

La prueba de penetración automatizada tiene algunas características clave que la hacen útil para la ciberseguridad moderna. En primer lugar, la velocidad y la capacidad de revisar muchas cosas son extremadamente importantes. Las herramientas automatizadas pueden analizar código, redes o aplicaciones web más rápido y de manera más consistente que las personas. Esta velocidad permite realizar revisiones frecuentes y regulares. Esto facilita integrar la seguridad en los sistemas de desarrollo y despliegue rápidos, detectando nuevos problemas tan pronto como surgen, sin ralentizar los procesos.

En segundo lugar, es imprescindible ser consistente y poder realizar las mismas comprobaciones una y otra vez. Las pruebas automatizadas realizan las mismas comprobaciones cada vez. Esto reduce los errores y garantiza que ningún problema básico se escape. Es ideal para mantener un nivel básico de seguridad, observar la evolución con el tiempo y demostrar el cumplimiento de normas. Al poder repetir los análisis, es fácil comprobar si el nuevo código ha afectado algo y ha reintroducido problemas antiguos.

Por último, es fundamental cubrir bien los problemas conocidos y detectar los primeros problemas. Las herramientas automatizadas son excelentes para encontrar problemas comunes y fáciles de entender, así como errores de configuración, comparando los sistemas con listas de riesgos conocidos. Pueden que no encuentren problemas complejos o nuevos hackeos, pero son buenas para detectar los objetivos fáciles a los que los atacantes se dirigen primero. Al eliminar estos problemas comunes, los profesionales de seguridad humanos pueden dedicar su tiempo a cuestiones de seguridad más difíciles e importantes.

¿Por qué es importante la prueba de penetración automatizada?

La prueba de penetración automatizada está ganando importancia debido a la rapidez con la que cambia la construcción de software y al tamaño actual de los sistemas TI. Con la integración continua, donde las aplicaciones se actualizan constantemente, las pruebas manuales de penetración no pueden mantenerse al día. La prueba automatizada es clave porque convierte las verificaciones de seguridad en una práctica habitual. Esto permite a las empresas integrar controles de seguridad directamente en su proceso de desarrollo. Asegura que los nuevos problemas se detecten y corrijan rápidamente, a menudo antes de que el código entre en producción, lo que reduce la posibilidad de que los atacantes logren infiltrarse.

También, las pruebas de penetración automatizadas son clave para hacer que la seguridad sea escalable y económica. Probar manualmente cada aplicación, red o configuración en la nube es demasiado costoso para la mayoría de los lugares. Las herramientas automatizadas pueden revisar todo repetidamente, permitiendo controles de seguridad incluso en configuraciones grandes y complejas. Esto permite a los equipos de seguridad hacer más, enfocándose en tareas más importantes, mientras que la automatización se encarga de las verificaciones básicas.

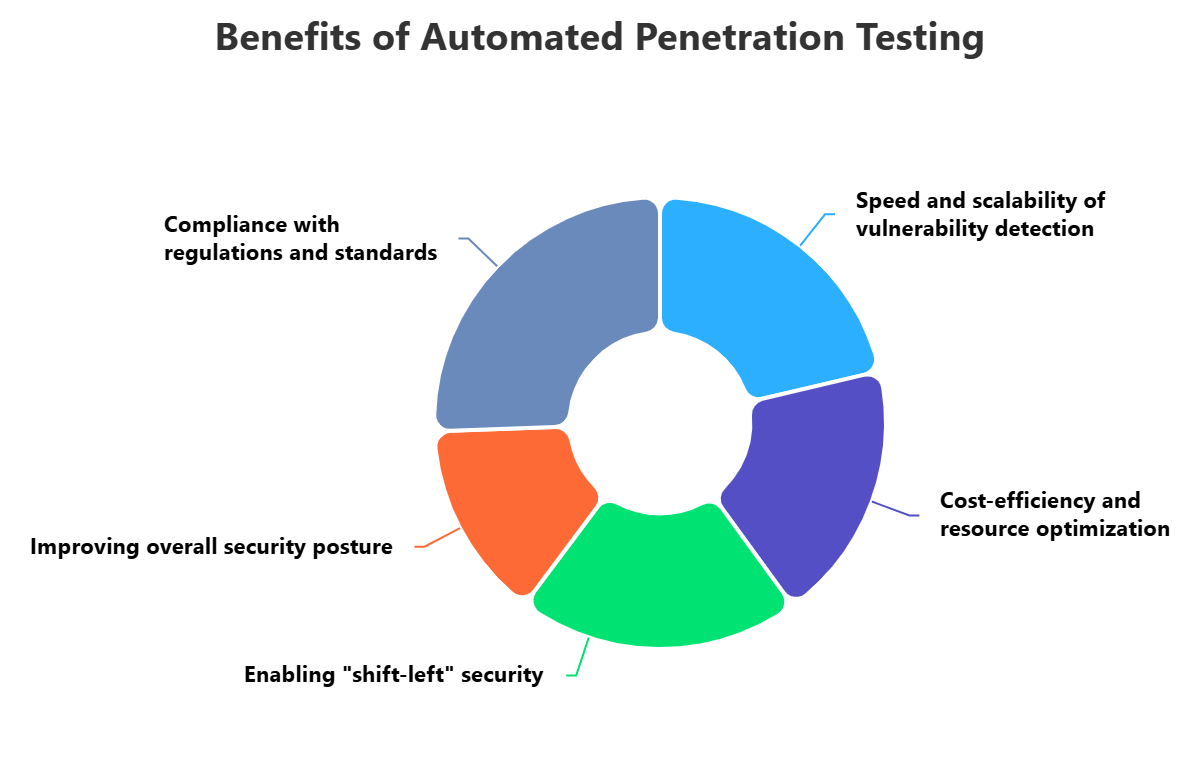

Además de ser más sencillo, las pruebas de penetración automatizadas ayudan a cumplir con regulaciones y a mejorar la seguridad. Muchas normas y leyes requieren revisiones de seguridad periódicas. Las herramientas automatizadas proporcionan una forma de demostrarlo, lo que ayuda a evitar multas y problemas legales. Al detectar continuamente y ayudar a corregir problemas conocidos, las pruebas automatizadas fortalecen la configuración de seguridad, reduciendo el riesgo y mejorando la protección frente a ataques.

¿Cómo funcionan las pruebas de penetración automatizadas?

Las pruebas de penetración automatizadas funcionan escaneando, comprobando y luego informando mediante software para detectar problemas. Comienza con la configuración. El personal de seguridad configura la herramienta automatizada indicando la IP de destino, un escaneo de red, los detalles de autenticación si es necesario y el tipo de pruebas que deben realizarse. A continuación, la herramienta comienza a actuar según su código.

A continuación, la herramienta encuentra e identifica automáticamente las vulnerabilidades. Para aplicaciones web, rastrea la estructura mientras identifica todas las entradas, parámetros y funcionalidades. Para redes, escanea puertos y enumera los servicios. Mientras opera, envía pruebas maliciosas y analiza las respuestas para identificar indicadores de vulnerabilidades.

Por último, la herramienta de pruebas de penetración automatizadas genera un informe con los hallazgos. Este informe incluye una lista de problemas identificados, su severidad y detalles sobre dónde se detectaron. Muchas herramientas avanzadas también ofrecen consejos sobre cómo solucionarlos para ayudar a desarrolladores y equipos de TI a corregirlos rápidamente. Esta retroalimentación más rápida facilita su integración en los procesos de desarrollo y seguridad existentes.

Tipos de pruebas de penetración automatizadas

Las pruebas de penetración automatizadas no son solo una herramienta. Son una forma de hacer las cosas que incluye diferentes métodos, cada uno adecuado para comprobar partes distintas de los sistemas de una empresa.

Las herramientas de pruebas de seguridad de aplicaciones estáticas (SAST) analizan el código de una aplicación sin ejecutarla, lo que se conoce como pruebas de caja blanca. Los escáneres SAST detectan vulnerabilidades buscando errores en el código, como fallos de codificación o patrones inadecuados. Son eficaces para identificar problemas como inyección SQL o cross-site scripting (XSS) en etapas tempranas, mientras se desarrolla el código. Esto los convierte en ideales para integrarse con herramientas de desarrollo y pipelines de compilación automatizados, mejorando la seguridad desde el inicio.

Las herramientas de pruebas dinámicas de seguridad de aplicaciones (DAST) prueban una aplicación web en ejecución desde el exterior, actuando como un atacante real, lo que se denomina pruebas de caja negra. Los escáneres DAST exploran la aplicación, envían datos maliciosos a sus formularios y API, y observan cómo responde la aplicación para detectar vulnerabilidades que surgen durante su funcionamiento, como problemas en la gestión de sesiones o el inicio de sesión de usuarios. DAST es eficaz para encontrar problemas que SAST podría pasar por alto, especialmente aquellos relacionados con la interacción de la aplicación con su entorno y sistemas backend. Puede utilizarse en cualquier aplicación web, independientemente de la tecnología que utilice.

Aparte de la prueba de aplicaciones, los escáneres de vulnerabilidades de red son un tipo común de pruebas de penetración automatizadas para infraestructuras. Estas herramientas revisan dispositivos de red, servidores y computadoras en busca de puertos abiertos, configuraciones incorrectas, software antiguo y vulnerabilidades conocidas (CVEs). Ayudan a las empresas a identificar puntos débiles en su red y áreas internas. Además, las herramientas de Análisis de Composición de Software (SCA) son un tipo especial que detecta automáticamente vulnerabilidades conocidas en bibliotecas de terceros y componentes de código abierto utilizados en aplicaciones, lo que ayuda con la seguridad de la cadena de suministro. Cada tipo es eficaz en aspectos diferentes, y un buen plan de seguridad suele combinar varios métodos de pruebas automatizadas.

Componentes de las pruebas de penetración automatizadas

Una buena configuración de pruebas de penetración automatizadas suele tener algunas partes importantes que trabajan juntas para ofrecer una revisión de seguridad completa y productiva.

La parte más importante es el Scanning Engine. Es lo que realmente encuentra los puntos débiles. Para SAST, comprueba el código. Para DAST, explora y manipula la aplicación. En el caso de los escáneres de red, comprueba los puertos y los servicios. Este motor comprueba el objetivo, prueba diferentes métodos de ataque y recopila datos sobre cómo responde, que es cómo encuentra los puntos débiles. El buen funcionamiento de este motor, incluyendo su capacidad para manejar nuevas tecnologías (como SPAs, APIs y microservicios), afecta la calidad del escaneo.

Además, es muy importante contar con una base de datos de vulnerabilidades o una base de conocimientos amplia y actualizada. Esta recopilación contiene muchos puntos débiles conocidos, problemas comunes (como OWASP Top 10 y CWE), métodos de ataque y configuraciones de seguridad inadecuadas. El motor de escaneo utiliza esta base de datos para determinar cuáles son los puntos débiles, cuál es su gravedad y qué significan. La calidad y actualización de esta base de datos son muy importantes, ya que determinan qué vulnerabilidades puede detectar la herramienta. Debe actualizarse constantemente para mantenerse al día con las nuevas amenazas.

Por último, el módulo de Reporting, Remediation Guidance e Integration proporciona los resultados y las formas de corregirlos. Esta parte genera informes claros sobre las vulnerabilidades encontradas, incluyendo su severidad, su significado y, a menudo, su ubicación (como una línea de código o una URL). Lo más importante es que ofrece recomendaciones para solucionar los problemas rápidamente. Las modernas herramientas de pruebas automatizadas también pueden integrarse con herramientas de desarrollo, pipelines de construcción, sistemas de seguimiento de errores (como Jira) y otras plataformas de seguridad. Esto permite flujos de trabajo automatizados e integra la seguridad en todo el proceso.

Las pruebas de penetración automatizadas ayudan

El uso de pruebas de penetración automatizadas tiene muchas ventajas que mejoran considerablemente la seguridad y el rendimiento de una empresa. Una de las principales ventajas es la rapidez y eficacia con la que detecta vulnerabilidades. Las herramientas automatizadas pueden escanear grandes volúmenes de código, múltiples aplicaciones o redes extensas de forma mucho más rápida y fiable que si se hiciera manualmente. Esta velocidad permite realizar revisiones de seguridad periódicas, incluso continuas, lo que permite a las empresas identificar y corregir vulnerabilidades más rápidamente, a menudo en cuestión de minutos u horas. Esto reduce considerablemente el tiempo que los atacantes tienen para causar daños.

Además, las pruebas automatizadas ahorran dinero y optimizan el uso de recursos. Realizar pruebas de penetración completas manualmente para cada aplicación o cambio de red es demasiado costoso y consume muchos recursos. Las herramientas automatizadas realizan las verificaciones habituales y repetitivas, lo que permite a los expertos en seguridad cualificados centrarse en problemas más complejos e importantes, como fallos en los procesos empresariales o simulaciones de ataques avanzados. Esto permite a las empresas maximizar su presupuesto de seguridad y utilizar mejor su personal, cubriendo más ámbito sin invertir más dinero.

Además de las ventajas en cuanto al funcionamiento, las pruebas de penetración automatizadas ayudan a integrar la seguridad en el proceso desde el principio y mejoran la seguridad general. Al incorporar escaneos automatizados al proceso de desarrollo de software y a las líneas de compilación, los puntos débiles pueden detectarse y corregirse mucho antes, a menudo mientras se escribe el código. Esto evita que los fallos lleguen al producto final, ahorra dinero en su corrección y sensibiliza a los desarrolladores sobre la seguridad. Encontrar y corregir regularmente los puntos débiles conocidos fortalece la base de seguridad, reduce el riesgo de la empresa y la hace más resistente a las amenazas cibernéticas.

Problemas de las pruebas de penetración automatizadas

Aunque tiene muchos puntos positivos, la Prueba de Penetración Automatizada también presenta problemas que las empresas deben considerar. Un problema importante es la posibilidad de falsos positivos y falsos negativos. Los escáneres automatizados pueden marcar ocasionalmente código o configuraciones correctos como vulnerabilidades (falsos positivos), lo que desperdicia el tiempo de los desarrolladores en problemas que no existen. Por otro lado, pueden pasar por alto vulnerabilidades reales (falsos negativos), especialmente fallas complejas en el funcionamiento del negocio o nuevos métodos de ataque. Esto puede generar una falsa sensación de seguridad y dejar vulnerabilidades importantes sin resolver.

Otro gran problema es que no entienden realmente cómo funciona el negocio ni qué significan las cosas en contexto. Las herramientas automatizadas son buenas para encontrar puntos débiles comunes y configuraciones de seguridad deficientes. Pero normalmente no pueden comprender los procesos empresariales únicos, los métodos de inicio de sesión específicos ni el uso previsto de una aplicación. Esto significa que a menudo pasan por alto fallos importantes que aprovechan las funciones normales de la aplicación de forma no intencionada (como saltarse el inicio de sesión mediante una serie específica de acciones válidas). Estos puntos débiles complejos, dependientes del contexto, suelen requerir inteligencia humana y pruebas de penetración manuales para detectarse.

Por último, integrar herramientas de prueba automatizadas en entornos IT diversos y en rápida evolución puede resultar difícil. Las empresas suelen usar una mezcla de sistemas antiguos, nuevas aplicaciones en la nube y distintos métodos de desarrollo. Asegurarse de que los escáneres automatizados funcionen correctamente con diferentes pipelines de construcción, rastreadores de errores y plataformas de seguridad en estos entornos mixtos requiere gran habilidad técnica y un esfuerzo continuo. Además, los métodos de ataque cambian constantemente, por lo que las herramientas automatizadas deben actualizarse y ajustarse permanentemente para mantener su utilidad, lo que incrementa el trabajo necesario para mantenerlas operativas.

Mejores prácticas para pruebas de penetración automatizadas

Para sacar el máximo provecho de las pruebas de penetración automatizadas, las empresas deben seguir algunos consejos importantes. En primer lugar, involucre el escaneo automatizado desde el inicio. Esta idea de «shift-left» es realmente importante. Integre herramientas SAST en las herramientas de desarrollo y el almacenamiento de código para obtener retroalimentación rápida, y agregue herramientas DAST y SCA a los sistemas CI/CD para escanear con cada compilación o lanzamiento. Esto garantiza que los problemas se detecten y solucionen lo antes posible, lo que reduce en gran medida el coste y el riesgo de corregirlos.

En segundo lugar, utilice diferentes tipos de métodos de pruebas automatizadas para obtener una protección completa. Si solo depende de un tipo de escaneo automatizado, es probable que tenga grandes agujeros en su seguridad. Un buen plan debe incluir SAST para analizar el código, DAST para estudiar el comportamiento durante la ejecución y SCA para detectar problemas en componentes de terceros. Para la infraestructura, debe utilizar escáneres de vulnerabilidades de red. Este enfoque variado garantiza que se detecten diversos problemas, desde errores de codificación hasta fallos en tiempo de ejecución y vulnerabilidades conocidas en bibliotecas, en todo el ámbito susceptible a ataques.

Por último, siga ajustando y mejorando las configuraciones de escaneo automatizado para reducir las alertas irrelevantes y mejorar su precisión, y añada pruebas manuales. Revise los resultados de escaneo con frecuencia, determine qué es más importante basándose en el riesgo real y en lo que afecta a la empresa, y proporcione recomendaciones claras de corrección a los equipos de desarrollo y operaciones. Es fundamental comprender lo que la automatización no puede hacer: problemas complejos de lógica empresarial y nuevas tácticas de ataque aún requieren pensamiento humano. Por ello, respalde las pruebas automatizadas con pruebas de penetración manuales periódicas y focalizadas, para detectar problemas complejos que las herramientas automatizadas no pueden encontrar, asegurando así una configuración de seguridad completa y robusta.

¿Cómo puede ImmuniWeb ayudar con las pruebas de penetración automatizadas?

ImmuniWeb ofrece una solución potente y completa que mejora significativamente las capacidades de pruebas de penetración automatizadas de una organización a través de su enfoque único, impulsado por IA y verificado por humanos. Si bien la oferta principal de ImmuniWeb se describe a menudo como pruebas de penetración «híbridas», su base incluye un escaneo automatizado altamente sofisticado que aborda directamente las necesidades de las pruebas automatizadas. Sus motores de pruebas de penetración de aplicaciones web (WAPT) y de aplicaciones móviles (MAPT), impulsados por IA rastrean, analizan y prueban de forma inteligente aplicaciones complejas, incluidas aplicaciones de página única (SPAs), API y microservicios, para descubrir una amplia gama de vulnerabilidades. Esta automatización inteligente proporciona una detección inicial rápida y precisa, que es la esencia de las pruebas automatizadas eficaces.

La IA de ImmuniWeb está diseñada para ir más allá de la simple comparación de patrones, aprovechando el aprendizaje automático para identificar vulnerabilidades más sutiles y reducir los falsos positivos, un reto habitual en las pruebas automatizadas. Esto hace que su componente automatizado sea muy eficiente y fiable. Además, su plataforma admite pruebas de seguridad continuas, lo que permite a las organizaciones integrar escaneos automatizados en sus pipelines de CI/CD, garantizando que los nuevos cambios de código se evalúen inmediatamente en busca de fallos de seguridad. Esta integración fluida permite un verdadero enfoque de «shift-left», proporcionando a los desarrolladores retroalimentación rápida sobre vulnerabilidades a medida que se introducen.

Más allá del escaneo automatizado, la propuesta de valor única de ImmuniWeb reside en su validación dirigida por humanos y orientación experta en corrección de vulnerabilidades. Mientras que la IA realiza el trabajo pesado del descubrimiento automatizado, hackers éticos certificados revisan meticulosamente los resultados, eliminando falsos positivos y llevando a cabo explotación manual para confirmar vulnerabilidades reales. Este modelo híbrido garantiza que los hallazgos «automatizados» sean altamente precisos y operativos, proporcionando consejos precisos de corrección que abordan directamente los fallos identificados. Esta combinación de automatización avanzada y verificación humana garantiza que las organizaciones reciban los resultados más fiables y efectivos de pruebas de penetración automatizadas, lo que conlleva mejoras tangibles en seguridad.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.