A medida que los ciberataques se vuelven más avanzados y dirigidos, las comprobaciones periódicas de vulnerabilidades e incluso las pruebas de penetración estándar a menudo no son suficientes para evaluar cómo puede resistir una empresa ante atacantes reales. Aunque estos métodos son útiles, suelen centrarse en una amplia gama de problemas conocidos en lugar de amenazas específicas e inmediatas. Este vacío ha dado lugar a las pruebas de penetración guiadas por amenazas, una prueba de seguridad de vanguardia que simula las acciones de atacantes específicos que podrían dirigirse contra una empresa. Al replicar lo que hacen los atacantes reales, estas pruebas ofrecen una visión clara de la capacidad real de una empresa para defenderse frente a las amenazas más críticas.

¿Qué es la prueba de penetración guiada por amenazas?

Las pruebas de penetración basadas en amenazas, también llamadas pruebas de penetración basadas en inteligencia o equipos rojos, son un tipo especial de prueba de ciberseguridad. Se centran en simular las acciones de un atacante o grupo específico del mundo real. A diferencia de las pruebas de penetración habituales, que tratan de encontrar tantos puntos débiles como sea posible, las pruebas de penetración basadas en amenazas están muy enfocadas. Su objetivo principal es poner a prueba toda la seguridad de una empresa — su personal, sus procesos y su tecnología — frente a las tácticas conocidas de un atacante relevante.

Este método se basa en información actualizada sobre amenazas. Antes de comenzar cualquier prueba, se recopila información sobre los atacantes específicos que más probablemente puedan atacar a la empresa. Esto incluye por qué atacan, a qué suelen atacar, cómo atacan, qué herramientas utilizan y cómo evitan ser detectados. A continuación, se planifica cuidadosamente la prueba de penetración para replicar estos pasos de ataque específicos. Esto permite a la empresa ver cómo de bien puede detectar, detener, responder y recuperarse de un ciberataque real.

Al final, las pruebas de penetración basadas en amenazas ofrecen una visión muy realista y útil de la capacidad de una empresa para hacer frente a las amenazas a las que es más probable que se enfrente. Ayudan a detectar brechas en las defensas, prueban la eficacia de los planes de incidentes bajo presión y verifican si las medidas de seguridad actuales son efectivas contra atacantes avanzados. Al centrarse en lo que ocurriría si un atacante específico nos atacara, proporcionan una mejor comprensión y preparación que los escaneos básicos de vulnerabilidades o las pruebas de penetración habituales.

Aspectos clave de las pruebas de penetración basadas en amenazas

Hay algunos aspectos clave de las pruebas de penetración basadas en amenazas. En primer lugar, utiliza inteligencia de amenazas útil. La evaluación se basa en información específica, relevante y actual sobre amenazas de atacantes que podrían dirigirse a la empresa. Esto incluye por qué atacan, sus objetivos comunes, cómo prefieren atacar, qué herramientas utilizan y cómo actúan. La calidad de esta información hace que toda la evaluación sea más útil y precisa.

En segundo lugar, la evaluación prueba todas las defensas, no solo las técnicas. Este tipo de prueba evalúa el personal de la empresa (como la concienciación sobre seguridad), los procesos (como los procedimientos de incidentes) y la tecnología (como los cortafuegos). El objetivo es identificar puntos débiles en todas las defensas, incluyendo la detección, la prevención, la contención y la respuesta a ataques. Esto proporciona una visión completa de la capacidad de la empresa para resistir a un atacante decidido.

Por último, el trabajo en equipo es fundamental. El equipo rojo (atacantes) actúa en secreto para simular a un atacante real, mientras que el equipo azul (defensores) generalmente no conoce cuándo ni en qué consiste la prueba. Sin embargo, el equipo blanco facilita la comunicación entre ambos, asegurando el cumplimiento de las normas de seguridad y compartiendo información clave tras la prueba. El objetivo principal es que todos aprendan juntos, utilizando los resultados para mejorar la seguridad y prepararse frente a amenazas.

¿Por qué es importante la prueba de penetración basada en amenazas?

Las pruebas de penetración basadas en amenazas son más importantes debido a cómo están cambiando las amenazas cibernéticas y a lo limitadas que son las pruebas de seguridad habituales. Los atacantes cambian constantemente sus métodos, por lo que las comprobaciones de seguridad básicas a menudo no revelan los verdaderos puntos débiles de una empresa. Este tipo de prueba ofrece una visión realista de las defensas. Responde a la pregunta: ¿podemos detener un ataque de este tipo de atacante utilizando sus métodos? Esto ayuda a asegurar que los esfuerzos de seguridad se enfoquen en las amenazas más probables y dañinas.

También es importante para evaluar el funcionamiento integral del plan de seguridad de una empresa, incluyendo su personal y procesos. Las herramientas de seguridad pueden estar bien configuradas, pero estas pruebas pueden revelar puntos débiles en la detección de ataques, la respuesta a incidentes o la colaboración. Al probar estos elementos bajo presión, las empresas pueden identificar problemas, mejorar la respuesta y prepararse para ataques.

Estas pruebas ofrecen a los responsables una visión clara de los riesgos que persisten. Muestran cómo los atacantes pueden aprovechar los puntos débiles. Esto les ayuda a tomar decisiones acertadas sobre seguridad, riesgos y recursos. Al probarse contra las amenazas más peligrosas, las empresas pueden tener mayor confianza en su seguridad, cumplir con los requisitos de pruebas avanzadas y reducir la probabilidad de un ataque exitoso.

¿Cómo funciona la prueba de penetración orientada a amenazas?

Las pruebas de penetración basadas en amenazas suelen constar de varios pasos. El proceso comienza con la recopilación de información y la planificación del ataque. Este paso implica recopilar información sobre atacantes específicos y sus tácticas. A partir de esta información, se planifica un ataque específico, imitando el comportamiento, las herramientas y los métodos de ataque utilizados por el atacante.

A continuación, comienza el ataque. El equipo rojo intenta evadir la detección por parte del equipo azul de la empresa. Utilizan los métodos identificados, como phishing, exploits y técnicas para moverse por el sistema. El objetivo es alcanzar las metas del ataque sin ser detectados.

Por último, hay una fase de revisión y planificación. El equipo rojo comparte sus métodos y el equipo azul comparte sus registros de detección. Se crea un informe en el que se enumeran los puntos débiles y las lagunas en la detección. Se ofrecen recomendaciones sobre cómo defenderse de los ataques específicos, mejorar las herramientas de seguridad y prepararse para los incidentes.

Tipos de pruebas de penetración basadas en amenazas

Si bien las pruebas de penetración basadas en amenazas se centran en simular atacantes específicos, existen diferentes tipos en función de su nivel de detalle y alcance.

Un tipo es la Emulación de Adversario, que simula a un atacante identificado. El objetivo es ver si la empresa puede detectar y responder ante ese atacante. Esto suele ser una prueba ciega, en la que el equipo azul no sabe que está ocurriendo.

Otro tipo es el Red Teaming, que es más amplio pero aún se basa en información sobre amenazas. El Red Teaming simula un ataque complejo contra la seguridad de una empresa con objetivos específicos, como robar datos. Puede utilizar información general sobre amenazas y métodos comunes, pero no siempre copia a un atacante específico. Esto suele incluir ingeniería social y ciberataques para alcanzar sus objetivos.

También se realizan Engagements dirigidos. Estos se basan en una situación específica de alto riesgo, como un ataque a una parte del negocio. Los métodos pueden provenir de información sobre amenazas, pero el objetivo principal es probar un riesgo concreto.

Componentes de las pruebas de penetración basadas en amenazas

Las pruebas de penetración basadas en amenazas necesitan unos elementos para funcionar bien.

En primer lugar, necesita Inteligencia de Amenazas (CTI) útil. Esto incluye información sobre atacantes específicos, sus objetivos, sus blancos y cómo atacan.

En segundo lugar, se necesita un equipo rojo cualificado. No se trata de simples evaluadores, sino de especialistas en seguridad ofensiva. Deben ser creativos y utilizar el sigilo para imitar a los atacantes.

Por último, se necesita una buena comunicación, con la ayuda de un White Team. El White Team ayuda al equipo rojo y al equipo azul (defensores) a comunicarse. El informe incluye información sobre el ataque y cómo lo detectó el equipo azul. Esto ayuda a encontrar lagunas y mejorar las defensas.

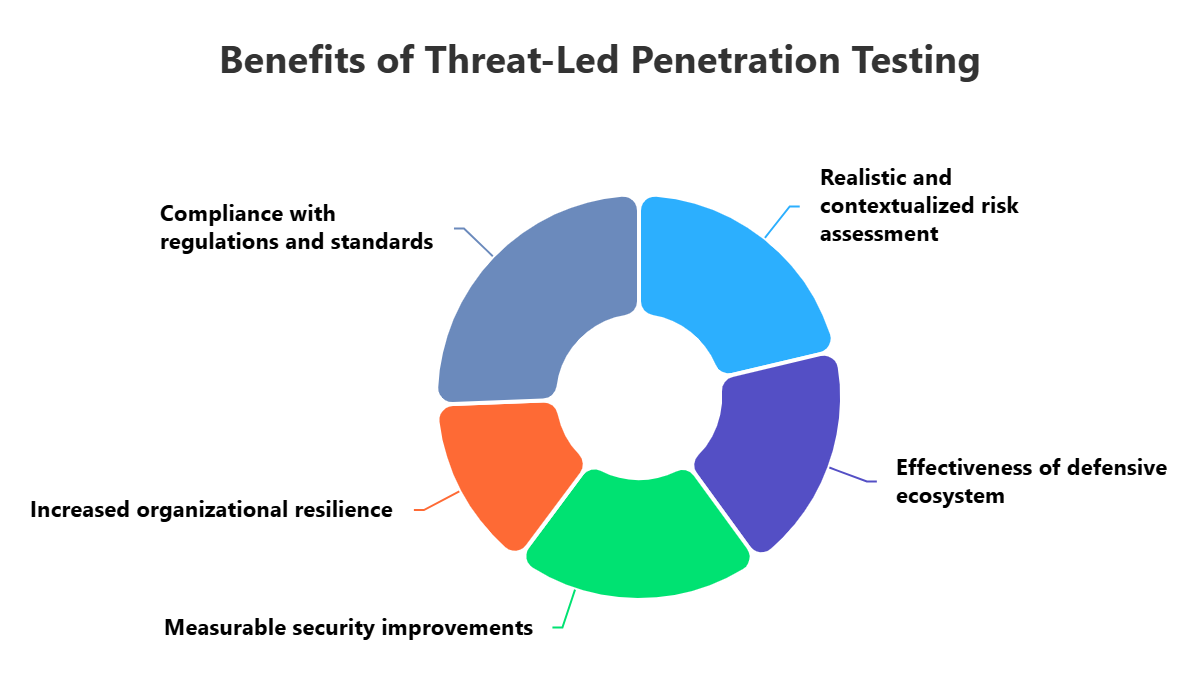

Ventajas de las pruebas de penetración basadas en amenazas

Las ventajas de las pruebas de penetración basadas en amenazas son importantes, ya que ofrecen mayor seguridad que las pruebas habituales. Una de ellas es una evaluación realista de riesgos. Al imitar cómo actúan los atacantes, se obtiene una idea clara del riesgo más alto real.

Además, evalúa todas las defensas, incluidas las personas y la tecnología. Prueba el Centro de Operaciones de Seguridad (SOC) y el equipo de Respuesta a Incidentes (IR). Esto ayuda a encontrar brechas y a mejorar la seguridad.

Al detectar estas brechas, estas pruebas conducen a mejoras en la seguridad. Las revisiones ayudan a mejorar la seguridad, la detección de amenazas y los planes de incidentes. Esto ayuda a prepararse para los ataques.

Retos de la prueba de penetración orientada a amenazas

A pesar de sus ventajas, las pruebas de penetración basadas en amenazas presentan problemas que las empresas deben considerar. Uno es el alto costo. Requiere equipos especializados y herramientas específicas, lo que las hace más costosas que las pruebas convencionales.

Las pruebas de penetración basadas en amenazas se basan en información útil sobre amenazas. Si la información es incorrecta, la prueba podría no reflejar las amenazas reales.

Por último, puede ser difícil de gestionar y causar interrupciones. Aunque los equipos rojos trabajan en secreto, existe una pequeña posibilidad de que afecten los sistemas. Es necesario planificar cuidadosamente para reducir estos riesgos.

Mejores prácticas para pruebas de penetración guiadas por amenazas

Para sacar el máximo partido a las pruebas de penetración basadas en amenazas, las empresas deben seguir algunas prácticas. En primer lugar, inviertan en información de alta calidad sobre amenazas. Colaboren con equipos de información sobre amenazas para identificar los principales riesgos. Esta información debe estar actualizada.

En segundo lugar, establezca objetivos y reglas. Defina lo que el equipo rojo está tratando de hacer y lo que no puede hacer (asegúrese de establecer reglas claras).

Por último, enfóquese en las revisiones y el aprendizaje. El verdadero beneficio está en lo aprendido. Revise lo ocurrido y detecte las brechas. Elabore un plan para mejorar, actualice los planes de respuesta y capacite al personal. Esto ayuda a estar preparado para las amenazas.

¿Cómo puede ayudar ImmuniWeb con las pruebas de penetración basadas en amenazas?

ImmuniWeb ofrece un enfoque convincente e integrado que mejora significativamente las capacidades de una organización en las pruebas de penetración basadas en amenazas, en particular gracias a su combinación única de inteligencia impulsada por IA y supervisión humana experta. Su gestión de la superficie de ataque externa (EASM) impulsada por IA y monitorización de la Dark Web sirven como base crucial para las pruebas de penetración basadas en amenazas. Al descubrir y supervisar continuamente los activos de una organización expuestos a Internet e identificar las exposiciones en la Dark Web, ImmuniWeb proporciona inteligencia crítica sobre amenazas en tiempo real. Esta inteligencia puede destacar qué activos específicos son más vulnerables y qué huellas digitales podrían aprovechar los actores maliciosos, lo que permite seleccionar los sistemas objetivo y los vectores de ataque iniciales para un escenario de pruebas de penetración basadas en amenazas.

Además, la experiencia de ImmuniWeb en inteligencia cibernética accionable puede apoyar directamente la fase de planificación de las pruebas de penetración guiadas por amenazas. Su plataforma y sus analistas pueden proporcionar información sobre TTP emergentes, perfiles de actores y campañas de ataque específicas relevantes para el sector o la pila tecnológica del cliente. Esta inteligencia ayuda a diseñar simulaciones de ataque más realistas y eficaces, garantizando que el aspecto de «amenaza» de las pruebas de penetración guiadas por amenazas se alinee genuinamente con los riesgos más pertinentes a los que se enfrenta la organización.

Aunque ImmuniWeb ofrece principalmente pruebas de penetración híbridas sofisticadas (que combinan la automatización de IA con hackers éticos humanos), su metodología y las capacidades de su plataforma son muy adaptables para apoyar ejercicios de equipo rojo basados en inteligencia. Su capacidad para ofrecer resultados detallados y aplicables, y facilitar la mejora continua de la seguridad es fundamental. Tras la intervención, los informes exhaustivos de ImmuniWeb proporcionan detalles de nivel forense sobre las rutas de ataque, las vulnerabilidades explotadas y las brechas críticas en detección y respuesta, lo que permite a las organizaciones ajustar con precisión sus defensas frente a las TTP específicas probadas. Esto posiciona a ImmuniWeb como un socio valioso para mejorar la resiliencia general y la preparación de una organización ante ciberataques altamente dirigidos.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.