Guía completa de pruebas interactivas de seguridad de aplicaciones (IAST)

IAST es un método de prueba de seguridad que utiliza agentes integrados en una aplicación en ejecución para analizar el código, el flujo de datos y la ejecución en tiempo real durante pruebas automatizadas o funcionamiento normal, con el fin de identificar y localizar con precisión las vulnerabilidades.

En ciberseguridad, los métodos tradicionales para probar la seguridad de aplicaciones a menudo no son suficientes. O bien entregan resultados demasiado tarde o no proporcionan consejos útiles.

Ahí es donde entra en juego la Prueba Interactiva de Seguridad de Aplicaciones (IAST). Es una forma de probar la seguridad que combina el análisis estático y dinámico para ofrecer retroalimentación precisa y en tiempo real sobre la seguridad desde el interior de una aplicación mientras se ejecuta. IAST representa un avance, ayudando a los desarrolladores a identificar y corregir vulnerabilidades mientras codifican. Integra la seguridad directamente en el proceso de desarrollo de software.

Cómo funciona IAST

IAST funciona colocando pequeños agentes o sensores directamente en la aplicación mientras se está ejecutando, como en un servidor web o en un contenedor. Estos agentes son pequeños y se integran en el código de la aplicación, en lugar de ejecutarse de forma independiente. Cuando la aplicación se ejecuta —ya sea durante pruebas, QA o uso normal—, los agentes IAST vigilan todo lo que ocurre: cómo se mueven los datos, las interacciones y las llamadas al sistema, todo en tiempo real. Pueden observar todo lo relacionado con el funcionamiento de la aplicación, incluido el código, el flujo de datos, la configuración y las conexiones con el back-end.

Lo interesante de IAST es lo que ocurre mientras observa. Cuando se ejecuta una prueba, como un script de Selenium que inicia sesión en un usuario, el agente IAST lo observa todo. Ve la entrada del usuario desde la solicitud web, la sigue a través de las partes de la aplicación (como el controlador, el modelo y la base de datos) y observa cómo se maneja y se devuelve en una respuesta. Al examinar todos estos datos y compararlos con una lista de reglas de seguridad, la herramienta IAST puede detectar debilidades específicas cuando ocurren. Por ejemplo, si la aplicación toma la entrada del usuario de un formulario de inicio de sesión y la utiliza directamente en una consulta SQL sin limpiarla primero, el agente IAST señalará inmediatamente una vulnerabilidad de inyección SQL, indicando la línea exacta de código donde se usaron los datos riesgosos sin cuidado.

Esta visión interna permite que IAST ofrezca resultados muy precisos. A diferencia de un escáner que adivina desde el exterior, IAST sabe con certeza si los datos se han comprobado correctamente o si se ha expuesto información sensible. El análisis se realiza mientras la aplicación está en ejecución, por lo que no se limita a examinar el código (como SAST) o el exterior (como DAST). En cambio, observa la aplicación desde el interior mientras funciona. Gracias a ello, hay menos falsas alarmas y los desarrolladores obtienen la información necesaria para corregir los problemas rápidamente.

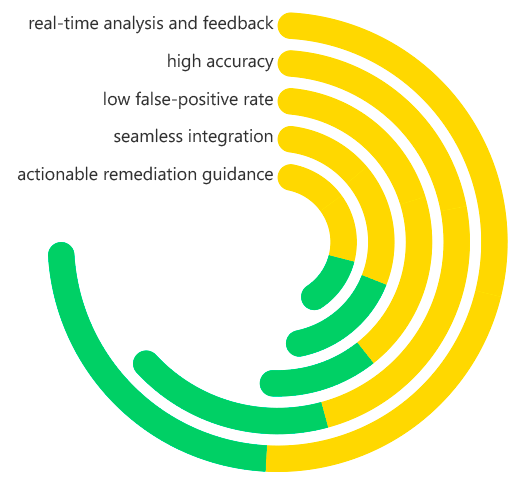

Características clave de IAST

El IAST se define por varias características clave que lo distinguen de otras herramientas de pruebas de seguridad de aplicaciones. En primer lugar, destaca su análisis y retroalimentación en tiempo real. Las vulnerabilidades se detectan y se informan en el momento en que se activan durante las pruebas, a menudo dentro mismo del CI/CD. Esta inmediatez es fundamental en entornos modernos de DevOps y Agile, donde la velocidad es primordial y los retrasos en la retroalimentación de seguridad pueden detener la pipeline de despliegue.

Otra característica fundamental es su alta precisión y baja tasa de falsos positivos. Dado que el IAST tiene acceso al contexto completo de la aplicación —el código, el estado en tiempo de ejecución, el flujo de datos y las pilas de ejecución— puede tomar decisiones definitivas sobre la explotabilidad de una vulnerabilidad. No solo reporta un posible problema; confirma que, bajo condiciones específicas, una carga maliciosa podría comprometer con éxito la aplicación. Este análisis contextual ahorra a los equipos de seguridad y desarrollo incontables horas que de otro modo se gastarían validando manualmente posibles fallos.

Además, IAST es celebrado por su integración fluida en el flujo de trabajo de desarrollo. Está diseñado para funcionar junto con las pruebas unitarias, pruebas de integración y suites de automatización de QA existentes. Desarrolladores y ingenieros de QA no necesitan cambiar significativamente su comportamiento; simplemente ejecutan sus pruebas existentes, y la herramienta IAST recopila pasivamente datos de seguridad en segundo plano. Esta capacidad de "shift-left" hace que la seguridad sea parte natural del proceso de desarrollo, en lugar de una fase separada y onerosa. Finalmente, IAST proporciona orientación de corrección actionable. No solo dice: "Hay una vulnerabilidad SQL Injection". Informa: "SQL Injection en la línea 127 de UserController.java, donde el parámetro 'username' se usa de forma insegura en el método executeQuery", permitiendo a los desarrolladores corregir el problema rápidamente y eficazmente.

Pruebas interactivas de seguridad de aplicaciones (IAST) Características clave

¿Qué problemas resuelve IAST?

El IAST ayuda con algunos de los grandes problemas en las configuraciones actuales de seguridad de aplicaciones. Un problema importante es que las herramientas antiguas de SAST y DAST generan muchas falsas alarmas. Estas alertas falsas hacen que la gente ignore problemas reales y desperdicie tiempo. El IAST proporciona vulnerabilidades precisas y confirmadas, por lo que los equipos de seguridad pueden enfocar su energía en peligros reales. Esto mejora el funcionamiento del programa completo de AppSec.

Además, IAST resuelve el problema de que la seguridad ralentice el desarrollo. Cuando se intenta desarrollar rápidamente, puede resultar molesto esperar un largo escaneo DAST o revisar un informe SAST. IAST elimina esta espera al proporcionar retroalimentación inmediata durante las pruebas. Si hay una vulnerabilidad, se detecta en minutos, no en días o semanas. Corregirla es más rápido, más económico y menos complicado que si se encontrara más tarde.

El IAST también resuelve el problema de la prueba y comprensión limitadas. Las herramientas DAST, que operan desde el exterior, tienen dificultades con aplicaciones nuevas que utilizan mucha lógica compleja del lado del cliente. Pueden pasar por alto vulnerabilidades que solo aparecen en ciertos caminos del usuario. El IAST monitorea la lógica del lado del servidor que maneja todos los datos. Por ello, no importa cómo sea la interfaz frontal, y puede detectar vulnerabilidades independientemente de cómo esté construida la interfaz. Rellena los vacíos que dejan otros métodos de prueba.

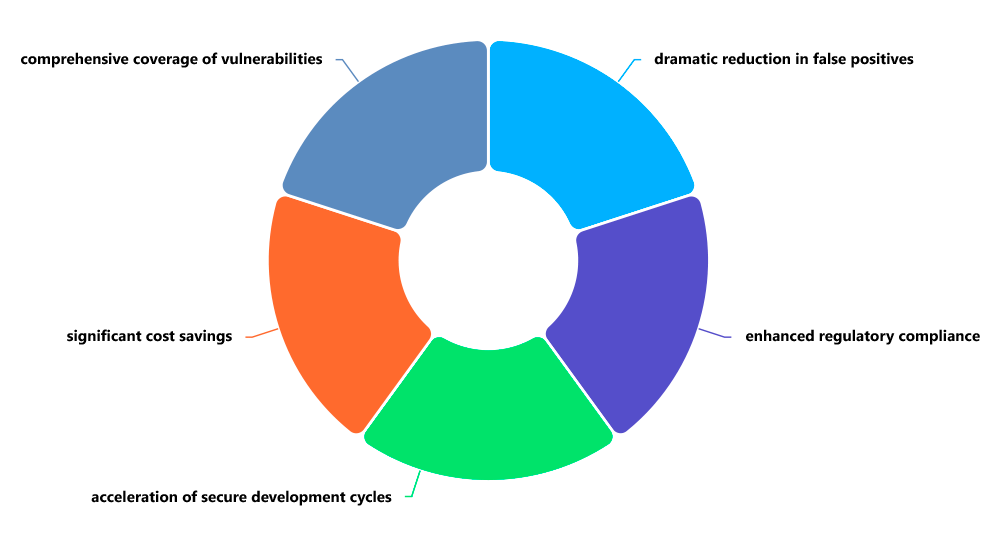

Beneficios de IAST

El modelo operativo de IAST se traduce en una serie de beneficios atractivos para cualquier organización que desarrolle software. La ventaja más significativa es la reducción drástica de falsos positivos, lo que agiliza el proceso de corrección y fortalece la confianza entre los equipos de desarrollo y seguridad. Cuando los desarrolladores reciben informes claros, precisos y ricos en contexto sobre vulnerabilidades, es más probable que los adopten y actúen sobre ellos, fomentando una cultura de seguridad más positiva y colaborativa.

Otra ventaja importante es la aceleración de los ciclos de desarrollo seguro. Al integrar las pruebas de seguridad directamente en las herramientas que ya utilizan los desarrolladores (sus pruebas automatizadas y sus pipelines de CI/CD), IAST permite un verdadero modelo DevSecOps. La seguridad se convierte en un punto de control continuo y automatizado, no en una barrera que impide la velocidad de lanzamiento. Esto permite a las organizaciones lograr tanto velocidad como seguridad, una ventaja competitiva crucial en el panorama digital actual.

Desde una perspectiva financiera y de riesgo, IAST ofrece ahorros significativos. Detectar y corregir una vulnerabilidad durante el desarrollo es exponencialmente más económico que remediarla después de la implementación, donde los costes incluyen parches de emergencia, posibles tiempos de inactividad, incidentes de seguridad y daños a la reputación. Además, IAST proporciona cobertura completa para una amplia gama de vulnerabilidades de la lista OWASP Top 10, incluyendo inyección SQL, Cross-Site Scripting (XSS), deserialización insegura y otras, lo que garantiza una protección robusta para sus aplicaciones más críticas.

Beneficios de la Prueba Interactiva de Seguridad de Aplicaciones (IAST)

¿En qué se diferencian IAST y DAST?

Tanto IAST como Dynamic Application Security Testing (DAST) comprueban aplicaciones en ejecución, pero lo hacen de forma diferente y pueden realizar tareas distintas. DAST es como realizar pruebas desde el exterior. Actúa como si alguien intentara atacar la aplicación, enviándole diferentes cosas y observando cómo responde para ver si hay puntos débiles. No necesita el código fuente y suele ejecutarse en una copia de la versión final o en la versión en vivo.

IAST, por otro lado, es como realizar pruebas desde el interior. Necesita acceder a la aplicación para funcionar y utiliza esa perspectiva interna para detectar problemas. Se puede ver la diferencia clave en lo que informan. DAST podría decir: «El elemento 'id' de esta página podría permitir la inyección de código SQL», pero IAST diría: «Se está produciendo una inyección SQL en este archivo Java específico, en esta línea específica». Ese detalle adicional marca una gran diferencia cuando un programador intenta solucionar el problema.

El DAST suele ejecutarse más tarde en el proceso, después de que la aplicación se haya construido y se haya desplegado en un entorno de prueba. Pero el IAST interviene mucho antes, durante las fases de codificación y construcción. El DAST es eficaz para detectar problemas relacionados con la configuración y el funcionamiento en un entorno cercano al real. El IAST es eficaz para identificar problemas específicos de código en etapas tempranas, mientras la aplicación se está probando activamente. Por ello, el IAST y el DAST funcionan bien juntos: el IAST realiza las verificaciones de seguridad iniciales, mientras que el DAST ofrece una revisión final desde el exterior.

¿Por qué es IAST vital para la seguridad de las aplicaciones?

IAST es fundamental para la seguridad de las aplicaciones porque conecta la idea de pruebas de seguridad tempranas con la forma en que se desarrolla el software hoy en día. Transforma las pruebas de seguridad de una revisión independiente realizada por un equipo especial en una parte automática del trabajo diario de los desarrolladores. Ya no es solo un beneficio adicional, sino una necesidad, dado que los ataques a aplicaciones son más frecuentes y sofisticados, y el software se lanza más rápido que nunca.

Con el software en la nube, los microservicios y las actualizaciones constantes, las antiguas herramientas de seguridad no pueden seguir el ritmo. IAST proporciona la velocidad, la precisión y la capacidad de adaptarse a estas nuevas formas de hacer las cosas. Ayuda a los programadores, que escriben el código, a ser la primera línea de defensa al proporcionarles información de seguridad rápida que pueden utilizar de inmediato en su entorno de trabajo habitual. Este cambio significa que todos comparten la responsabilidad de la seguridad. Esto es clave para crear software sólido que pueda crecer.

IAST es fundamental para una buena configuración de seguridad de aplicaciones. Funciona con SAST (que analiza gran cantidad de código) y DAST (que evalúa el entorno de producción), añadiendo el importante contexto de tiempo de ejecución que les falta. Al utilizar todas estas formas de prueba, las empresas pueden contar con una sólida defensa para sus aplicaciones, reduciendo el riesgo y asegurando que la seguridad no ralentice las nuevas ideas.

Ejemplos reales de cómo se usa IAST

Las aplicaciones prácticas del IAST abarcan varias etapas del ciclo de vida del desarrollo de software, ofreciendo valor desde el desarrollo hasta la producción. Un caso de uso común es dentro de Continuous Integration (CI) Pipelines. Imaginemos un equipo de desarrollo que utiliza Jenkins o GitLab CI. Cada vez que un desarrollador envía un nuevo commit, la pipeline construye automáticamente la aplicación, la despliega en un entorno de pruebas y ejecuta una serie de pruebas automatizadas de API y UI. Con la instrumentación de IAST, estas pruebas funcionales se convierten simultáneamente en pruebas de seguridad. Si un cambio de código introduce una vulnerabilidad, la herramienta IAST la detecta inmediatamente, y la pipeline puede configurarse para "romper la compilación", impidiendo que el código vulnerable avance.

Otro ejemplo poderoso se encuentra en los equipos de pruebas de calidad y seguridad. Los analistas de seguridad pueden utilizar IAST para ampliar sus esfuerzos de pruebas de penetración manuales. Mientras el probador utiliza herramientas basadas en navegador como Burp Suite para explorar manualmente la aplicación en busca de debilidades, la herramienta IAST funciona en segundo plano. Proporciona al probador datos en tiempo real sobre vulnerabilidades confirmadas, actuando efectivamente como un asistente experto que valida los hallazgos y dirige al probador hacia posibles puntos ciegos que pudieran haber pasado desapercibidos, aumentando así la profundidad y eficiencia de la prueba manual.

IAST también es muy valioso para proteger microservicios y APIs. En una arquitectura compleja de microservicios, el seguimiento del flujo de datos y la identificación de vulnerabilidades mediante DAST tradicional puede resultar difícil debido a la naturaleza interconectada de los servicios. IAST se puede desplegar como un agente dentro de cada contenedor de microservicio. Mientras se ejecutan pruebas de integración que simulan la comunicación entre servicios, las herramientas IAST en cada servicio pueden rastrear los datos, identificando vulnerabilidades como la deserialización insegura o el control de acceso roto a medida que los datos atraviesan todo el ecosistema, proporcionando una visión holística de la seguridad en un sistema distribuido.

Cómo ayuda ImmuniWeb con IAST

ImmuniWeb, líder mundial en seguridad de aplicaciones, ofrece una plataforma robusta e inteligente que incorpora de forma fluida las pruebas interactivas de seguridad de aplicaciones (IAST) en su conjunto de soluciones. ImmuniWeb aprovecha el IAST para ofrecer pruebas de seguridad de alta fidelidad y en tiempo de ejecución necesarias para las aplicaciones web y APIs modernas. Mediante la implementación de sensores ligeros dentro de la aplicación, la capacidad IAST de ImmuniWeb supervisa continuamente las interacciones durante las pruebas, proporcionando visibilidad en tiempo real sobre vulnerabilidades con un mínimo de falsos positivos, alineándose así perfectamente con las necesidades de DevSecOps.

Una de las principales ventajas del enfoque de ImmuniWeb es la integración de IAST en una plataforma de seguridad más amplia basada en inteligencia artificial. Los hallazgos de IAST no se consideran de forma aislada; se correlacionan con los resultados de las herramientas DAST, SAST y análisis de composición de software (SCA) de ImmuniWeb. Esta visión holística proporciona una evaluación completa del riesgo, priorizando los problemas según su explotabilidad real y su impacto empresarial. Este contexto es crucial para los equipos de seguridad que necesitan gestionar el riesgo de forma eficaz en una amplia cartera de aplicaciones.

Además, ImmuniWeb mejora el IAST con inteligencia operativa y mapeo de cumplimiento. La plataforma no solo identifica una vulnerabilidad, sino que proporciona una guía detallada de corrección adaptada a la pila tecnológica específica y mapea los hallazgos con normas regulatorias como PCI DSS, GDPR, HIPAA y otras. Esto ayuda a las organizaciones no solo a corregir fallos de seguridad, sino también a demostrar el cumplimiento de forma eficiente. Al ofrecer IAST como parte de una plataforma unificada, inteligente y escalable, ImmuniWeb permite a las organizaciones integrar la seguridad en su ADN, desde el código hasta la nube, garantizando que puedan desarrollar software rápidamente sin comprometer la seguridad.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.