Mejorando las ciberdefensas: guía completa de pruebas estáticas de seguridad de aplicaciones (SAST)

Las pruebas estáticas de seguridad de aplicaciones (SAST) son una metodología de pruebas que analiza el código fuente de una aplicación en reposo para identificar vulnerabilidades de seguridad temprano en el ciclo de vida del desarrollo.

Hoy en día, las aplicaciones son fundamentales para las empresas en este mundo digital, pero también son un gran objetivo para los ataques. Dado que las amenazas cibernéticas se vuelven cada vez más sofisticadas, la seguridad tradicional ya no es suficiente. Las pruebas estáticas de seguridad de aplicaciones (SAST) son una forma clave de detectar debilidades de seguridad en las aplicaciones, actuando como un atacante real para proteger lo que más le importa a la empresa.

How SAST Works

Las pruebas de seguridad de aplicaciones estáticas (SAST) son una forma de probar el software examinando su código antes de que esté en funcionamiento. Es como si alguien revisara los planos de una casa en busca de problemas antes de construirla, en lugar de esperar a inspeccionar la casa terminada. La herramienta SAST necesita acceso a todo el código para poder determinar cómo se mueven los datos y cómo funciona el programa.

Así es como funciona: primero, la herramienta lee el código y lo convierte en un formato que puede entender, llamado árbol de sintaxis abstracta (AST). Luego, analiza cómo fluyen los datos a través de la aplicación (especialmente la entrada del usuario) y traza las diferentes rutas que puede tomar el programa. De esta manera, la herramienta puede detectar si una entrada peligrosa del usuario desde una fuente (como un formulario web) termina en un lugar sensible (como una consulta de base de datos) sin haber sido verificada o saneada en el camino.

Al final, la herramienta SAST comprueba el código en busca de problemas comunes basándose en una lista de vulnerabilidades conocidas, como el OWASP Top 10 o CWE. Por ejemplo, si la herramienta detecta que los datos del usuario van directamente a una consulta SQL, lo señalará como una posible vulnerabilidad de inyección SQL. La herramienta generará un informe que enumera lo encontrado, la gravedad de los problemas, la línea exacta de código donde ocurren y consejos sobre cómo solucionarlos. Esto proporciona a los desarrolladores una forma clara de pasar del problema a la solución.

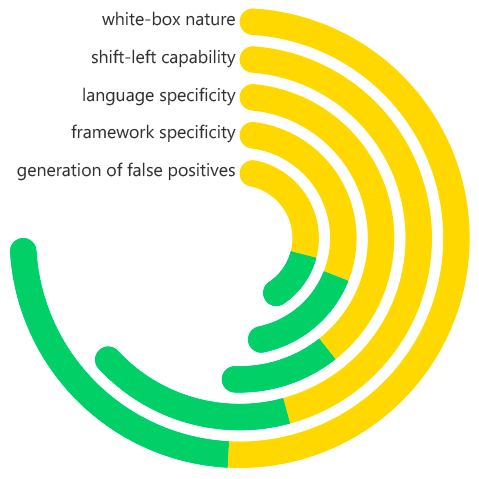

Características clave de SAST

Varias características fundamentales definen SAST y lo distinguen de otros métodos de prueba de seguridad de aplicaciones. La más destacada es su naturaleza de caja blanca. SAST requiere acceso completo al código fuente de la aplicación. Esta profunda visibilidad le permite descubrir la causa raíz de las vulnerabilidades dentro del propio código, ofreciendo un nivel de conocimiento que los métodos de prueba de caja negra simplemente no pueden alcanzar. Puede ver cada rama de la lógica, cada llamada a función y cada variable, lo que permite una evaluación completa y temprana.

Otra característica crítica es su capacidad de "desplazamiento hacia la izquierda". "Desplazamiento hacia la izquierda" se refiere a integrar pruebas de seguridad temprano en el Ciclo de Vida del Desarrollo de Software (SDLC), idealmente durante la propia fase de codificación. El SAST está especialmente diseñado para esto, ya que puede analizar el código tan pronto como se escribe, incluso antes de que la aplicación se compile o se despliegue en un entorno de pruebas. Esto permite a los desarrolladores identificar y corregir vulnerabilidades de seguridad en tiempo real, lo cual es significativamente más rápido y económico que remediarlo después de una prueba de QA o, peor aún, en producción.

SAST también se caracteriza por su especificidad en lenguajes y marcos. Una herramienta SAST debe configurarse explícitamente para comprender los lenguajes de programación, los marcos y las bibliotecas utilizados en la aplicación. Una herramienta optimizada para escanear una aplicación .NET escrita en C# será ineficaz para una aplicación móvil escrita en Swift o un servicio web en Python. Esto significa que las organizaciones a menudo necesitan invertir en herramientas que admitan su pila tecnológica específica y mantenerlas actualizadas a medida que surgen nuevas versiones de lenguajes y marcos.

Por último, una característica bien conocida del SAST es su potencial para generar falsos positivos. Dado que la herramienta realiza un análisis estático y teórico sin ejecutar el código, a veces puede señalar rutas de código que parecen vulnerables en teoría, pero que en la práctica no son explotables debido al contexto circundante o a controles compensatorios. Ajustar la herramienta para reducir el ruido y formar a los desarrolladores para que triaguén estos resultados de forma eficaz es esencial para el éxito de un programa SAST, garantizando que los equipos centren sus esfuerzos en riesgos de seguridad reales y críticos.

Pruebas estáticas de seguridad de aplicaciones (SAST) Características clave

¿Qué problemas resuelve SAST?

SAST está aquí para solucionar algunos grandes quebraderos de cabeza en la forma en que construimos software hoy en día. Principalmente, evita que encontremos problemas de seguridad muy tarde en el proceso. Antes, las pruebas de seguridad solían ser lo último que se hacía antes de lanzar algo, y un equipo especializado se encargaba de ello. Si se descubría un problema de seguridad importante, implicaba grandes retrasos y mucho trabajo adicional. SAST adelanta las comprobaciones de seguridad en el proceso. Detecta problemas cuando son más económicos y fáciles de corregir: justo en el entorno de codificación del desarrollador, ahorrando mucho tiempo y dinero.

SAST también ayuda con el conocimiento de codificación segura. No todos los desarrolladores son expertos en seguridad, y con la presión de lanzar funciones rápidamente, la seguridad a veces se pasa por alto. SAST funciona como un ayudante de seguridad que siempre está activo. Analiza el código en busca de errores comunes y enseña a los desarrolladores mientras trabajan. Si detecta un posible desbordamiento de búfer o un problema de scripting entre sitios mientras se escribe el código, proporciona retroalimentación inmediata. Esto ayuda a los desarrolladores a aprender y recordar métodos de codificación segura, lo que mejora la capacidad de todo el equipo en seguridad con el tiempo.

SAST también es ideal para gestionar el código antiguo y los riesgos que conlleva. Muchas empresas tienen bases de código antiguas y enormes que no se crearon teniendo en cuenta la seguridad actual. Revisar millones de líneas de código a mano es casi imposible. SAST puede escanear rápidamente todo este código antiguo, proporcionando una lista de vulnerabilidades y un plan para corregirlas. Esto permite a las empresas tomar el control de los riesgos de seguridad que se esconden en sus aplicaciones, evitando que causen problemas más adelante.

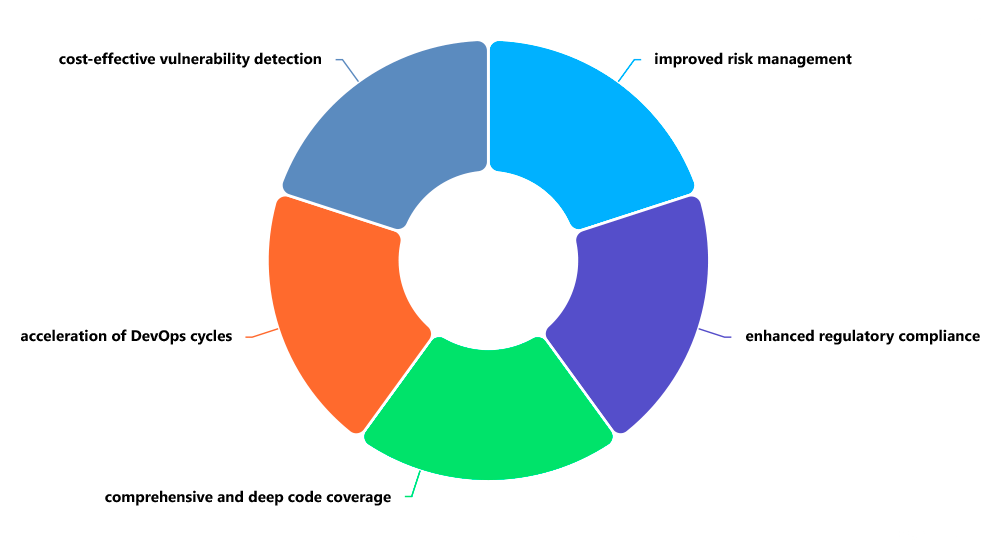

Ventajas de SAST

La implementación de un programa SAST robusto ofrece múltiples beneficios significativos. El más citado es la detección temprana y rentable de vulnerabilidades. Estudios, incluidos los del IBM System Sciences Institute, han demostrado de forma consistente que el costo de corregir un error detectado durante la producción puede ser hasta 100 veces superior al de corregirlo durante la fase de codificación. Al detectar los fallos en la etapa más temprana posible, SAST reduce drásticamente los costes de corrección, el esfuerzo y los retrasos en los proyectos, proporcionando un excelente retorno de la inversión.

Otro beneficio importante es la aceleración de los ciclos de desarrollo y DevOps. Aunque esto pueda parecer contraintuitivo —añadir un paso podría ralentizar las cosas—, una herramienta SAST bien integrada en realidad acelera el proceso general. Al automatizar la revisión del código en busca de problemas de seguridad, libera a los desarrolladores senior y arquitectos de seguridad de las auditorías manuales del código. Al integrarse en pipelines CI/CD, proporciona barreras de seguridad rápidas y automatizadas, impidiendo que el código vulnerable avance y asegurando que la seguridad se convierta en parte integral, sin bloqueos, del flujo de desarrollo.

SAST también proporciona una cobertura de código completa y profunda. Dado que analiza el 100 % del código base, incluidas todas las rutas de ejecución posibles (incluso aquellas que rara vez se activan), puede detectar vulnerabilidades ocultas en lo más profundo de la lógica de la aplicación. Esto contrasta claramente con las pruebas manuales o el análisis dinámico, que solo pueden probar las rutas de código que se ejecutan realmente durante la prueba. Este escrutinio exhaustivo es esencial para alcanzar un alto nivel de garantía en la seguridad de las aplicaciones críticas para el negocio.

Por último, SAST mejora el cumplimiento normativo y la gestión de riesgos. Muchas normas y regulaciones del sector, como PCI DSS, HIPAA y GDPR, exigen de forma implícita o explícita prácticas de desarrollo seguras, incluida la revisión del código. Un programa SAST proporciona evidencia demostrable de diligencia debida en la identificación y mitigación de vulnerabilidades de seguridad en el código de aplicaciones personalizadas. Los informes detallados y los registros de auditoría generados por las herramientas SAST son de gran valor para demostrar el cumplimiento a auditores, reguladores y clientes.

Ventajas de las pruebas estáticas de seguridad de aplicaciones (SAST)

¿En qué se diferencian SAST y DAST?

SAST y DAST son formas diferentes de comprobar la seguridad de una aplicación. Se puede considerar SAST como pruebas de caja blanca y DAST como pruebas de caja negra. SAST analiza el código de la aplicación sin ejecutarlo, mientras que DAST prueba la aplicación mientras está en funcionamiento, como un hacker que intenta infiltrarse.

Cada método detecta diferentes tipos de problemas. SAST es eficaz para detectar errores de codificación, como problemas con la forma en que está escrito el código o cómo maneja las entradas, llamadas inseguras o no seguir las normas de seguridad durante la codificación. DAST es eficaz para detectar problemas que surgen cuando la aplicación está en funcionamiento, como errores de configuración, problemas del servidor, problemas de inicio de sesión y problemas que surgen cuando todas las partes de la aplicación funcionan juntas.

SAST y DAST se utilizan en diferentes momentos del proceso de desarrollo. SAST se aplica al inicio, tan pronto como se escribe el código. DAST se utiliza más tarde, después de que la aplicación esté operativa en un entorno de prueba. Así, SAST ayuda a los desarrolladores a detectar problemas temprano, mientras que DAST ayuda a los pruebas y al personal de seguridad a encontrar vulnerabilidades en el producto final. Los mejores planes de seguridad emplean ambos métodos para identificar todo tipo de debilidades a lo largo del ciclo de vida de la aplicación.

¿Por qué es SAST vital para la seguridad de las aplicaciones?

SAST es muy importante porque aborda la seguridad justo donde comienza: en el propio código. La mayoría de los ataques a las aplicaciones aprovechan los puntos débiles que se introducen accidentalmente en el software durante su creación. Elementos como los cortafuegos de red y los WAF son útiles, pero son similares a guardias protegiendo un edificio con problemas en sus cimientos. SAST le proporciona el análisis técnico necesario para garantizar que los cimientos —el código de la aplicación— sean sólidos desde el principio, lo que se traduce en un producto más seguro en general.

Ahora que contamos con DevSecOps y lanzamos actualizaciones constantemente, SAST es la forma de mantener la seguridad al día. Las comprobaciones de código manuales no pueden seguir el ritmo de los rápidos ciclos de desarrollo y lanzamiento actuales. SAST se encarga por sí solo de la primera comprobación de seguridad, que es larga y tediosa, para que sus profesionales de seguridad puedan centrarse en problemas lógicos complejos y en el diseño general. Sin la ayuda de SAST, es casi imposible ser rápido y seguro al mismo tiempo, por lo que es imprescindible para crear software hoy en día.

SAST también es imprescindible para mantener segura la cadena de suministro de software. Las aplicaciones actuales suelen ser una mezcla de código que usted escribe y componentes obtenidos de código abierto. Las herramientas SCA detectan problemas conocidos en el código abierto, pero SAST es clave para asegurar el código que usted escribe para integrarlo todo. Garantiza que sus ideas empresariales únicas y su código privado —lo que distingue a su empresa y suele manejar su información más sensible— se desarrollen con seguridad en mente. Esto protege lo más valioso de su empresa y mantiene la confianza de sus clientes.

Ejemplos reales de cómo se utiliza SAST

SAST se emplea en diversos escenarios prácticos a lo largo del ciclo de vida del desarrollo de software. Un caso de uso principal es la integración en IDE para retroalimentación en tiempo real. Los desarrolladores utilizan complementos que integran SAST directamente en sus Entornos de Desarrollo Integrados (IDE), como Visual Studio o IntelliJ. Mientras el desarrollador escribe código, la herramienta resalta posibles problemas de seguridad en tiempo real, subrayando una llamada a función vulnerable o una variable potencialmente no saneada. Esta retroalimentación inmediata permite al desarrollador corregir el fallo en el acto, evitando que se comprometa en el repositorio de código.

Otra aplicación crítica en el mundo real se encuentra dentro del proceso de integración continua/implementación continua (CI/CD). Aquí, SAST actúa como una puerta de seguridad automatizada. Después de que un desarrollador comite código a un repositorio compartido como Git, la pipeline de CI activa automáticamente un escaneo SAST. Si el escaneo descubre nuevas vulnerabilidades que superan un umbral de severidad predefinido (por ejemplo, crítico o alto), puede «romper la compilación», impidiendo que el código se integre y se despliegue. Esto impone una política según la cual solo el código seguro puede avanzar, integrando la seguridad directamente en el flujo de trabajo de DevOps.

SAST también se utiliza ampliamente para la modernización de aplicaciones heredadas y las auditorías de cumplimiento. Cuando una organización necesita evaluar la seguridad de una base de código heredada de gran tamaño o prepararse para una auditoría como PCI DSS, ejecuta un escaneo SAST completo. El informe resultante proporciona una lista priorizada de vulnerabilidades en toda la aplicación, que el equipo de seguridad puede utilizar para crear un plan de corrección en sprint. Por ejemplo, pueden centrarse primero en todos los fallos críticos de inyección SQL antes de abordar los problemas de gravedad media, lo que proporciona un enfoque basado en datos para reducir el riesgo en los sistemas heredados.

How ImmuniWeb Helps with SAST

ImmuniWeb ofrece una solución robusta y potenciada con IA para la seguridad de aplicaciones que incluye capacidades avanzadas de SAST diseñadas para entornos modernos de desarrollo. El SAST de ImmuniWeb va más allá de la coincidencia de patrones tradicional al aprovechar la inteligencia artificial para mejorar la precisión de sus hallazgos, reduciendo efectivamente el ruido de falsos positivos que suele afectar a los equipos de desarrollo. Esto permite a los desarrolladores enfocar su valioso tiempo en corregir riesgos de seguridad reales en lugar de priorizar alertas irrelevantes.

Una de las principales ventajas de ImmuniWeb es su profunda integración en el pipeline DevSecOps. Su herramienta SAST se puede incorporar de forma transparente en plataformas CI/CD populares como Jenkins, Azure DevOps y GitHub Actions. Esto permite realizar pruebas de seguridad automatizadas y continuas con cada commit de código, asegurando que la seguridad sea una parte continua y medible del proceso de entrega de software. La plataforma proporciona informes detallados y orientados al desarrollador que señalan la ubicación exacta de la vulnerabilidad en el código y ofrecen orientación práctica para su corrección, lo que agiliza el proceso de remediación.

Además, ImmuniWeb combina sus resultados de SAST con otras metodologías de prueba, como Dynamic Testing (DAST) y Software Composition Analysis (SCA), dentro de una única plataforma unificada. Este enfoque holístico proporciona una visión integral de la postura de seguridad de una aplicación, abarcando vulnerabilidades en el código personalizado, el comportamiento en tiempo de ejecución y las dependencias de terceros. Al ofrecer SAST como parte de una suite integrada de seguridad de aplicaciones, ImmuniWeb ayuda a las organizaciones a construir software seguro desde el interior hacia el exterior, gestionando eficientemente y eficazmente los riesgos a lo largo de todo el ciclo de vida de la aplicación.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.