Guía completa sobre el análisis de la composición del software (SCA)

El análisis de la composición del software (SCA) es una metodología de seguridad que identifica y analiza automáticamente los componentes de código abierto y de terceros dentro de un proyecto de software para gestionar las vulnerabilidades de seguridad, el cumplimiento de licencias y los riesgos operativos asociados a la cadena de suministro de software.

En el mundo actual del desarrollo de software, en lugar de solo elegir entre construir o comprar, ahora existe una tercera opción: ensamblar. Los desarrolladores están utilizando muchas bibliotecas de código abierto y componentes de terceros para completar tareas más rápido. El código de código abierto suele componer la mayor parte del código de una aplicación. Esto ayuda a lograr más, pero también introduce riesgos ocultos procedentes de la cadena de suministro de software.

El análisis de la composición del software (SCA) consiste en gestionar estos riesgos. Le proporciona las herramientas para encontrar automáticamente todas las partes de código abierto en una aplicación, detectar cualquier problema de seguridad, gestionar los problemas de licencia y mantener segura la base del software.

How SCA Works

La Análisis de Composición de Software opera mediante un proceso automatizado de descubrimiento, análisis y corrección. El primer y más crítico paso es el Descubrimiento de Componentes. Las herramientas de SCA se integran directamente en el entorno de desarrollo, generalmente escaneando archivos manifiesto como package.json para Node.js, pom.xml para Java o requirements.txt para Python. También realizan escaneos más profundos de código binario y fuente para identificar componentes que pueden haber sido incluidos manualmente o que son dependencias transitivas — bibliotecas en las que dependen tus dependencias directas. Esto crea un inventario completo y jerárquico de toda la lista de materiales del software (SBOM).

Una vez identificados los componentes, la herramienta SCA pasa a la fase de análisis de vulnerabilidades. Compara los componentes identificados, incluidas sus versiones específicas, con una base de datos continuamente actualizada de vulnerabilidades de seguridad conocidas. Estas bases de datos agregan información de fuentes como la National Vulnerability Database (NVD), avisos de seguridad de proyectos de código abierto e investigaciones propias. A continuación, la herramienta correlaciona los resultados, señalando cualquier versión de componente que tenga una Common Vulnerability and Exposure (CVE) conocida u otro aviso de seguridad asociado, y normalmente asigna una puntuación de gravedad basada en estándares como el Common Vulnerability Scoring System (CVSS).

La fase final y más crucial es la priorización y la corrección. Una solución SCA madura va más allá de simplemente enumerar vulnerabilidades. Proporciona un análisis de riesgo contextual priorizando los hallazgos según factores como la gravedad de la vulnerabilidad, si el componente vulnerable es realmente invocable en la aplicación (análisis de accesibilidad), la antigüedad del componente y la disponibilidad de una versión corregida. A continuación, la herramienta ofrece una guía de corrección práctica, a menudo sugiriendo automáticamente una ruta de actualización a una versión parcheada de la biblioteca o, si no está disponible una actualización, detallando posibles soluciones alternativas o controles compensatorios para mitigar el riesgo.

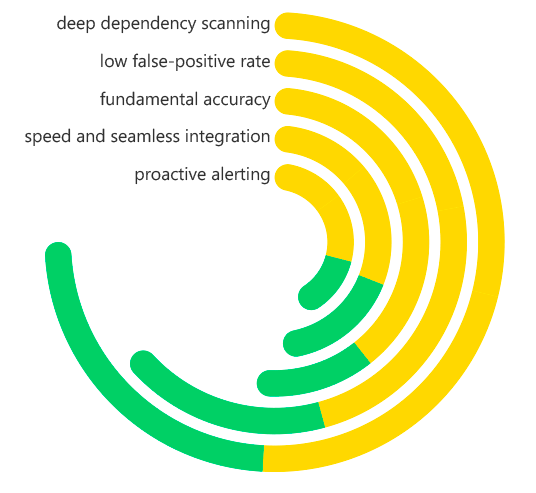

Características clave de SCA

Una herramienta SCA robusta se define por varias características clave que garantizan su eficacia e integración en el ciclo de vida del desarrollo de software. La primera es su análisis exhaustivo y profundo de dependencias. Una herramienta SCA básica solo puede identificar las dependencias directas que figuran en un archivo de manifiesto. Sin embargo, una solución SCA potente realiza un escaneo recursivo profundo para descubrir todo el árbol de dependencias transitivas, que a menudo representan la mayor parte del código de fuente abierto y las vulnerabilidades ocultas en una aplicación. Esto proporciona una imagen verdadera y completa de la composición del software.

Otra característica fundamental es la precisión y la baja tasa de falsos positivos. La herramienta debe asignar con precisión los componentes detectados a las vulnerabilidades correctas, minimizando el ruido para los equipos de desarrollo. Esto implica una sofisticada comparación de versiones y la normalización de los nombres de los componentes en diferentes ecosistemas (por ejemplo, reconocer que lodash y Lodash son el mismo proyecto). Las herramientas SCA de alta calidad reducen los falsos positivos al verificar que la función vulnerable está realmente presente en la versión del componente que se está utilizando, en lugar de basarse únicamente en los rangos de versiones.

Además, la velocidad y la integración fluida son imprescindibles. El SCA debe ser lo suficientemente rápido como para ejecutarse dentro de los procesos de CI/CD sin causar retrasos significativos. Debe integrarse de forma nativa con herramientas de desarrollo como GitHub, GitLab, Azure DevOps y Jira para proporcionar retroalimentación directamente en el flujo de trabajo de los desarrolladores. Por último, una característica fundamental es la alerta proactiva y la aplicación de políticas. Las mejores herramientas SCA supervisan continuamente las vulnerabilidades recién reveladas en el inventario de componentes de una organización, incluso después de completar un análisis, y pueden configurarse con políticas de seguridad para rechazar automáticamente una compilación si se introduce una vulnerabilidad crítica, lo que refuerza las barreras de seguridad en las primeras fases del proceso de desarrollo.

Análisis de la Composición del Software (SCA) Características Clave

¿Qué problemas resuelve SCA?

SCA va directamente al núcleo de algunos problemas importantes que surgen cada vez más en la forma en que creamos software hoy en día. Una de las mayores preocupaciones es no saber qué riesgos se esconden en el software que obtenemos de otros lugares. Si no tienes SCA, es como intentar conducir con los ojos cerrados: no tienes ni idea de qué código se está ejecutando realmente en tu software. Eso significa que no puedes saber si estás utilizando componentes de software que tienen graves vulnerabilidades de seguridad que todo el mundo conoce. SCA elimina este problema proporcionándote una lista clara y automática de lo que estás utilizando y de los peligros que pueden acechar.

También ayuda enormemente a solucionar problemas de seguridad más rápido y mejor. Hacerlo todo a mano —intentar mantenerse al día con nuevas alertas de seguridad y verificarlas contra lo que se está utilizando— lleva mucho tiempo, es aburrido y la gente comete errores. Cuando ocurre algo grave, como el caos de Log4Shell, las empresas sin SCA se desbordan, perdiendo muchísimo tiempo. El SCA permite comparar automáticamente las alertas con tu software, así sabes de inmediato qué está en riesgo y puedes solucionarlo mucho más rápido.

SCA también es una solución para los problemas económicos y legales que conlleva el uso de software de código abierto. Con el código abierto, hay reglas que hay que seguir, y si no las cumples (como usar una biblioteca que te obliga a compartir tu código cuando no lo deseas), puedes ser demandado, tener que hacer público tu código y quedar en mal lugar. SCA te indica qué licencias tiene cada parte de tu software y señala aquellas que podrían causar problemas, para que tus equipos jurídicos y de desarrollo puedan gestionarlos antes de que se desaten. Por último, resuelve el problema de usar software antiguo y sin soporte, que representa un riesgo de seguridad a largo plazo, al señalar las partes que ya no reciben actualizaciones.

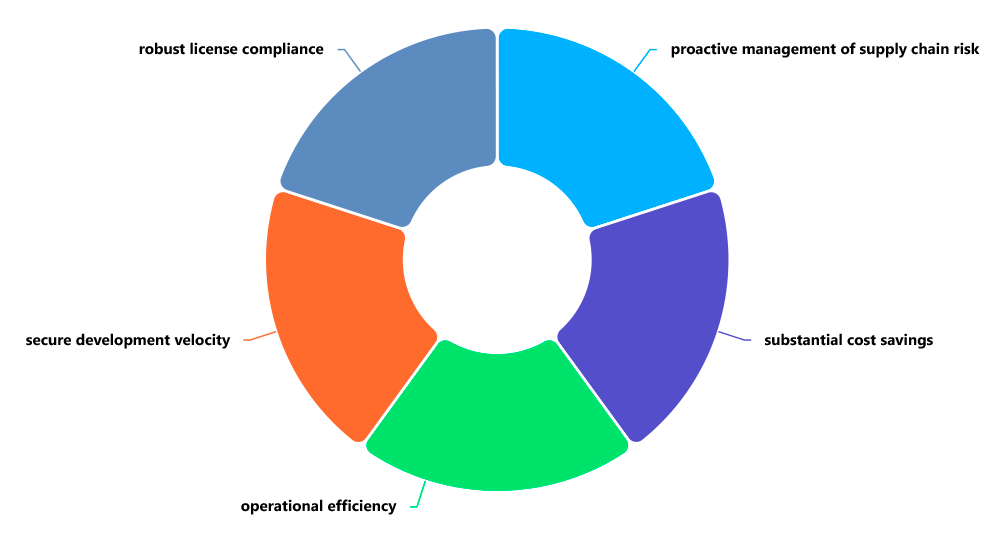

Ventajas de la SCA

La implementación de un programa SCA robusto genera profundos beneficios en los ámbitos de la seguridad, el legal y el operativo. La ventaja más significativa es la gestión proactiva del riesgo de la cadena de suministro. Al proporcionar una visibilidad continua del inventario de código abierto, SCA permite a las organizaciones pasar de una postura reactiva (responder a los titulares sobre nuevas vulnerabilidades) a una proactiva (conocer su exposición y tener un plan antes de que se produzca una crisis). Esto refuerza fundamentalmente la resiliencia de la seguridad de una organización.

Desde una perspectiva empresarial y operativa, el SCA ofrece ahorros significativos de costos y eficiencia operativa. Encontrar y corregir un componente vulnerable durante el desarrollo es exponencialmente más barato que remediarlo después de que un producto haya sido desplegado, donde los costos pueden incluir parches de emergencia, respuesta a incidentes de seguridad, multas regulatorias potenciales y daño a la marca. La automatización proporcionada por el SCA también libera recursos valiosos de seguridad y desarrollo de tareas de auditoría manual, permitiéndoles enfocarse en trabajos de mayor valor.

Otra ventaja clave es la velocidad de desarrollo acelerada y segura. Al integrar SCA en el pipeline de CI/CD, los desarrolladores reciben retroalimentación inmediata sobre la seguridad de las dependencias de su código mientras lo escriben. Este enfoque de «shift-left» integra la seguridad como parte natural del proceso de desarrollo, evitando que las vulnerabilidades se incorporen a las versiones y evitando retrasos de última hora. Esto permite a las organizaciones mantener tanto la velocidad como la seguridad, una ventaja competitiva crucial. Por último, SCA garantiza un cumplimiento sólido de las licencias, protegiendo a la organización de disputas legales y permitiendo el uso seguro y ético del software de código abierto.

Ventajas del análisis de composición de software (SCA)

¿Cómo difiere SCA de SAST?

Es fundamental distinguir entre el análisis de la composición del software (SCA) y las pruebas estáticas de seguridad de las aplicaciones (SAST), ya que abordan aspectos complementarios pero distintos de la seguridad de las aplicaciones. La diferencia fundamental radica en lo que analizan y el origen del código. SAST está diseñado para analizar el código fuente propietario y personalizado de una organización en busca de errores de codificación y fallos de seguridad, como inyección SQL, desbordamientos de búfer o lógica de autenticación insegura. Busca patrones y antipatrones en el código queyou escribió.

SCA, por el contrario, se centra exclusivamente en analizar componentes de terceros y de código abierto —el código que usted no escribió pero incorporó en su aplicación.[[no]]escribir, pero que ha incorporado en su aplicación. Su función principal es identificar estos componentes y compararlos con bases de datos de vulnerabilidades conocidas. Mientras que SAST responde a la pregunta «¿Hay errores en our¿Estamos utilizando alguna biblioteca externa vulnerable?externo¿Bibliotecas?

Otra diferencia clave radica en su tecnología subyacente y sus bases de conocimiento. Las herramientas SAST utilizan conjuntos de reglas complejos y análisis de flujo de datos para razonar sobre el comportamiento potencial del código personalizado. Las herramientas SCA se basan en bases de datos masivas y continuamente actualizadas de metadatos de componentes, información de versiones y CVE asociados. Son, en esencia, motores especializados de búsqueda y correlación. Para un programa completo de seguridad de aplicaciones, tanto SAST como SCA son esenciales: SAST protege el código que usted crea, mientras que SCA protege el ecosistema del que depende. Utilizar uno sin el otro deja un vacío crítico en su postura de seguridad.

¿Por qué es vital el SCA para la seguridad de las aplicaciones?

El SCA es vital porque la superficie de ataque de una aplicación moderna se ha expandido mucho más allá de su código personalizado. Los incidentes de ciberseguridad más devastadores de los últimos años, como las brechas relacionadas con vulnerabilidades en Log4j, Apache Struts y OpenSSL, no se han debido a fallos en el código propietario, sino a componentes de código abierto omnipresentes. Ignorar la seguridad de esta cadena de suministro de software es como fortificar la puerta principal de un castillo y dejar la puerta trasera abierta y sin vigilancia.

Además, la escala y la complejidad de las dependencias de código abierto hacen imposible la gestión manual. Una sola aplicación puede incorporar fácilmente cientos de dependencias transitivas, creando un inventario vasto y dinámico que cambia con cada compilación. Los equipos humanos no pueden realizar un seguimiento realista de esta complejidad ni responder de manera oportuna al flujo constante de nuevas revelaciones de vulnerabilidades. SCA proporciona la automatización y la escalabilidad necesarias para gestionar este problema, convirtiéndolo en un componente imprescindible de cualquier práctica moderna de DevSecOps.

En última instancia, el SCA es vital debido a las crecientes exigencias de reguladores, clientes y el mercado. Los marcos de ciberseguridad, los contratos de adquisición de software y las disposiciones gubernamentales exigen cada vez más que los productores de software demuestren el control sobre su cadena de suministro. Proporcionar una Software Bill of Materials (SBOM), que es un resultado directo del SCA, se está convirtiendo en una expectativa estándar. En esta nueva realidad, contar con un programa SCA no es solo una buena práctica técnica; es un requisito fundamental para demostrar la debida diligencia, mantener la confianza del cliente y preservar la licencia para operar.

Ejemplos reales de cómo se utiliza el SCA

Las herramientas SCA se aplican en numerosos escenarios prácticos para prevenir incidentes de seguridad y agilizar el desarrollo. Un ejemplo destacado es su uso en el control de pipelines CI/CD. Un equipo de desarrollo configura su herramienta SCA para interrumpir la compilación en su pipeline de Jenkins o GitHub Actions si una nueva dependencia introduce una vulnerabilidad crítica o de alta gravedad. Cuando un desarrollador envía una solicitud de pull que añade una nueva funcionalidad utilizando una biblioteca obsoleta con una vulnerabilidad conocida, el análisis SCA falla automáticamente la compilación. El desarrollador es notificado inmediatamente y se le proporciona un enlace a la versión parcheada de la biblioteca, garantizando que las vulnerabilidades no ingresen jamás al código base.

Otro caso de uso potente es la respuesta de emergencia a vulnerabilidades críticas. Cuando se divulga una vulnerabilidad generalizada como Log4Shell (CVE-2021-44228), las organizaciones sin SCA caen en el caos, con equipos buscando manualmente en los código base. Una organización con un programa SCA maduro simplemente ejecuta una consulta en su plataforma SCA centralizada para el componente "log4j-core" versión 2.0-beta9 a 2.15.0. En cuestión de minutos, obtienen una lista precisa de todas las aplicaciones, microservicios y entornos afectados, lo que les permite asignar tareas de corrección con precisión y proporcionar informes de estado exactos a la dirección.

El SCA también es fundamental para la diligencia debida en fusiones y adquisiciones (M&A). Antes de que una gran empresa adquiera una startup, el equipo de seguridad de la empresa adquirente utiliza el SCA para realizar un escaneo profundo de los principales productos de software de la startup. El informe de SCA revela un uso intensivo de dependencias obsoletas con vulnerabilidades de alta gravedad y varios componentes con licencias restrictivas y no conformes. Estos datos objetivos permiten al adquirente cuantificar con precisión la deuda técnica y la responsabilidad potencial, negociar un precio de compra más bajo o exigir un plan de corrección como condición de la venta.

Cómo ayuda ImmuniWeb con el SCA

ImmuniWeb aprovecha su plataforma basada en inteligencia artificial para ofrecer un análisis de composición de software completo y profundamente integrado como componente central de su suite de seguridad de aplicaciones. La capacidad de SCA de ImmuniWeb descubre e inventaria automáticamente todos los componentes de código abierto y de terceros en aplicaciones web y móviles, proporcionando a las organizaciones una visibilidad completa de su cadena de suministro de software. Realiza un escaneo profundo y recursivo para descubrir no solo las dependencias directas, sino también las dependencias transitivas que a menudo se pasan por alto y que constituyen la mayor parte del riesgo de seguridad.

Una de las principales ventajas del enfoque de ImmuniWeb es la correlación fluida de los hallazgos del SCA con otros datos de seguridad de aplicaciones. La plataforma no solo lista componentes vulnerables, sino que enriquece estos hallazgos con inteligencia contextual procedente de sus pruebas dinámicas (DAST) y estáticas (SAST). Esto puede ayudar a priorizar vulnerabilidades que no solo están presentes, sino que también son realmente explotables según la configuración específica de la aplicación y las rutas de código. Además, ImmuniWeb monitorea continuamente sus amplios feeds de inteligencia sobre vulnerabilidades, proporcionando alertas proactivas cuando un nuevo CVE afecta a un componente en el inventario de una organización, convirtiendo así la solución SCA de una herramienta de escaneo en un sistema de alerta temprana.

ImmuniWeb mejora la gestión del SCA con un fuerte enfoque en la corrección actionable y el cumplimiento. La plataforma ofrece una guía clara y fácil de usar para los desarrolladores sobre cómo solucionar los problemas identificados, incluyendo rutas de actualización directas. También realiza un seguimiento meticuloso de las licencias de código abierto, señalando posibles conflictos de cumplimiento y ayudando a los equipos jurídicos a gestionar sus obligaciones. Al integrar el SCA en una plataforma unificada que incluye supervisión consciente de amenazas e informes de cumplimiento, ImmuniWeb permite a las organizaciones no solo encontrar y solucionar los riesgos de la cadena de suministro, sino también demostrar el cumplimiento y crear una práctica de seguridad de software madura y resistente.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.