Las aplicaciones web son la forma en que las empresas se conectan con los clientes, realizan negocios y ofrecen servicios en el mundo digital actual. Se utilizan para todo, desde tiendas en línea y banca hasta sistemas internos y herramientas de colaboración. Básicamente, son el principal punto de contacto para muchos grupos en todo el mundo.

Debido a su gran popularidad, estas aplicaciones son objetivos principales para los ciberataques. Los hackers siempre buscan puntos débiles para robar datos, cometer fraudes y dañar reputaciones. Es ahí donde entran las pruebas de penetración web. Son una forma de detectar y corregir estos problemas antes de que los atacantes puedan aprovecharlos, manteniendo seguros los datos importantes y garantizando la fiabilidad de las operaciones en línea.

¿Qué es la prueba de penetración web?

Las pruebas de penetración web, también llamadas pentesting web, son como un ciberataque simulado sobre una aplicación web para detectar vulnerabilidades y fallos de seguridad. Difieren de las escaneos de seguridad habituales, que solo buscan problemas conocidos. En su lugar, hackers expertos intentan actuar como atacantes reales. No solo identifican errores, sino que tratan de entender cómo podrían aprovecharse en un ataque real, qué datos podrían robarse y cómo afectarían al negocio. Esto proporciona una visión mucho más precisa de la verdadera seguridad de una aplicación.

Las pruebas de penetración web abarcan muchos aspectos. Analizan el código de la aplicación y su entorno, pero también cómo interactúa con otros sistemas, APIs e inicios de sesión de usuarios. Los evaluadores comprueban aspectos como la inyección SQL y el Cross-Site Scripting (XSS), pero también problemas más complejos relacionados con el funcionamiento de la aplicación, como cuestiones de autorización (quiénes pueden realizar qué acciones) y exposición insegura de datos. El objetivo es encontrar cualquier vulnerabilidad que alguien pueda aprovechar para acceder al sistema sin autorización, manipular datos, interrumpir servicios o robar información.

En definitiva, las pruebas de penetración web ofrecen una visión clara y útil de la capacidad de una aplicación web para hacer frente a las amenazas cibernéticas. Van más allá de la simple detección de posibles problemas y muestran cómo podrían utilizarse realmente, lo que ayuda a los grupos a centrarse en los riesgos más importantes y a solucionarlos. Al detectar y solucionar las vulnerabilidades de seguridad tempranamente, los grupos pueden evitar fugas de datos, cumplir con las normas, mantener a los clientes satisfechos y proteger su marca.

Aspectos clave de la prueba de penetración web

Las pruebas de penetración web tienen algunas características clave que las diferencian de otras comprobaciones de seguridad y contribuyen a su buen funcionamiento. En primer lugar, requieren un buen conocimiento de la tecnología web, de cómo se construyen las aplicaciones y de cómo suelen producirse los ataques. Los hackers que realizan las pruebas deben conocer a fondo aspectos como HTTP/S, diferentes lenguajes de programación (como Python, Java, PHP y JavaScript), bases de datos y el funcionamiento desde el lado del usuario. También deben saber utilizar el OWASP Top 10, que es una lista de problemas de seguridad comunes, y comprender problemas más complejos relacionados con la lógica de las aplicaciones que las herramientas convencionales podrían pasar por alto.

En segundo lugar, es importante utilizar tanto herramientas automatizadas como expertos humanos. Los escáneres automatizados pueden encontrar rápidamente muchos problemas comunes, pero a menudo tienen dificultades con la lógica compleja de las aplicaciones, los ataques que requieren varios pasos y las formas de eludir la seguridad que no son obvias. Los probadores calificados pueden utilizar su creatividad y conocimiento sobre cómo actúan los atacantes para combinar pequeños problemas en vulnerabilidades más grandes, replicar las acciones de los usuarios y detectar debilidades en la lógica de funcionamiento de la aplicación. Esta combinación de herramientas y habilidades garantiza una revisión exhaustiva y ofrece una evaluación más realista de la seguridad.

Por último, es muy importante comprender el contexto y la lógica de la aplicación. Las pruebas de penetración web no consisten solo en encontrar problemas técnicos, sino en saber cómo esos problemas podrían afectar al negocio de la aplicación. Los evaluadores suelen analizar cómo un problema podría dar lugar a fraudes, robos de datos o fallos en los servicios. Este profundo conocimiento de lo que se supone que debe hacer la aplicación y de cómo se mueven los datos ayuda a los evaluadores a identificar y centrarse en los riesgos más importantes y perjudiciales para la organización, lo que les permite ofrecer mejores recomendaciones sobre cómo solucionarlos.

¿Por qué es importante la prueba de penetración web?

Las pruebas de penetración web son muy importantes hoy en día, ya que las aplicaciones web se utilizan para casi todo en los negocios y los ciberataques son siempre una amenaza. Dado que las aplicaciones web son la principal forma de comunicarse con los clientes, compartir datos y llevar a cabo operaciones, son un buen objetivo para los delincuentes. Sin comprobar la seguridad mediante pruebas de penetración, las organizaciones corren el riesgo de exponer datos de clientes, información financiera y planes de negocio, lo que puede dar lugar a filtraciones de datos y pérdidas económicas.

Además, las amenazas cibernéticas siguen cambiando y las aplicaciones web se actualizan rápidamente, por lo que la seguridad debe vigilarse continuamente. Cada día se descubren nuevos problemas, y la seguridad puede descuidarse al intentar lanzar nuevas funciones con rapidez. Las pruebas de penetración web permiten detectar problemas nuevos y antiguos antes que los atacantes. Son como una red de seguridad que ayuda a mantener las aplicaciones seguras mientras evolucionan.

Además de detener amenazas, las pruebas de penetración web también son necesarias para cumplir con normas y ganar la confianza de los clientes. Muchas normas y leyes (como GDPR, HIPAA, PCI DSS y ISO 27001) exigen que se realicen comprobaciones de seguridad, incluidas pruebas de penetración, de forma regular para aplicaciones que manejan datos sensibles. No realizar estas pruebas puede conllevar multas elevadas y dañar la reputación de una organización. Al realizar pruebas de penetración web, las organizaciones demuestran su compromiso con la protección de los datos de los usuarios, lo que genera confianza y les ayuda a tener éxito a largo plazo.

¿Cómo funciona la prueba de penetración web?

La prueba de penetración web suele seguir un plan, comenzando con la recopilación de información. Los probadores intentan obtener tantos datos como sea posible sobre la aplicación web sin tocarla directamente, actuando como un atacante externo. Esto puede implicar revisar información pública, identificar las tecnologías utilizadas, listar subdominios, analizar APIs y comprender cómo funciona la aplicación. El objetivo es tener una buena comprensión de la configuración de la aplicación, sus posibles puntos de ataque y las vías comunes de acceso antes de iniciar cualquier intento de ataque.

Después de obtener la información, la parte principal de las pruebas consiste en encontrar y explotar vulnerabilidades. Los evaluadores utilizan diferentes métodos, herramientas y sus conocimientos sobre vulnerabilidades web para identificar brechas de seguridad. Esto incluye verificar entradas en busca de vulnerabilidades de inyección (como SQL y XSS), probar credenciales para detectar posibles bypass, evaluar el manejo de sesiones, analizar el tratamiento y cifrado de datos, y revisar la lógica de la aplicación en busca de errores. Si se identifica una vulnerabilidad, los evaluadores intentan explotarla de forma segura para determinar su gravedad y el posible impacto (como obtener acceso no autorizado, robar datos o escalar privilegios).

Por último, el proceso finaliza con un informe y recomendaciones sobre cómo solucionar los problemas. Una vez que se identifican y explotan las vulnerabilidades, los evaluadores documentan todo lo encontrado. Este informe incluye detalles sobre cada vulnerabilidad, cómo replicarla, su severidad y el impacto potencial en el negocio. También ofrece recomendaciones claras sobre cómo corregirlas, a menudo con ejemplos de código o cambios de configuración. Este informe sirve como guía para que los desarrolladores se enfoquen en corregir los agujeros de seguridad y fortalecer la aplicación web.

Tipos de pruebas de penetración web

Las pruebas de penetración web se pueden dividir en diferentes tipos según la cantidad de información proporcionada al equipo de pruebas. Cada tipo ofrece una visión distinta sobre la seguridad de una aplicación.

La prueba de caja negra, también llamada prueba externa, es como un ataque de un hacker que no conoce nada sobre la aplicación web. Los probadores solo utilizan las partes públicas de la aplicación, al igual que un atacante real lo haría. Esto es útil para ver cómo se ve la aplicación desde el exterior, detectar vulnerabilidades fáciles de encontrar y comprender qué podría hacer alguien sin información especial.

Las pruebas de caja blanca, también llamadas pruebas internas, otorgan a los evaluadores acceso completo al código de la aplicación web, diagramas, configuraciones del servidor y, en ocasiones, incluso a entornos de prueba. Esto permite un análisis más profundo de la seguridad de la aplicación, ya que los evaluadores pueden revisar el código en busca de problemas ocultos, codificación insegura, fallos lógicos y cifrado débil que podrían no ser visibles desde el exterior. Las pruebas de caja blanca son útiles para detectar vulnerabilidades complejas y asegurar el cumplimiento de las normas de codificación segura.

La prueba de caja gris es una mezcla de ambas, en la que a los probadores se les proporciona alguna información sobre la aplicación, como acceso a algunas funciones, cuentas de prueba o documentación, pero sin acceso completo al código. Esto pretende simular un ataque proveniente de alguien dentro de la organización o de un usuario que ha sido hackeado, ofreciendo una visión más realista de las amenazas potenciales provenientes de personas con cierto nivel de acceso. El tipo de prueba elegido depende de los objetivos de seguridad específicos, la calidad de la aplicación y los recursos disponibles.

Componentes de las pruebas de penetración web

Una buena prueba de penetración web implica comprobar algunas partes importantes que contribuyen a la seguridad de una aplicación web.

El primero es el código y la lógica de la aplicación web en sí. Los evaluadores revisan cuidadosamente el código en busca de vulnerabilidades comunes, como fallos de inyección (SQL, comando, LDAP), scripting entre sitios (XSS), referencias inseguras a objetos (IDOR) y problemas de seguridad. También analizan la lógica específica de la aplicación para detectar fallas en su funcionamiento, como permisos incorrectos, condiciones de carrera o problemas de flujo de trabajo que podrían aprovecharse para obtener acceso no autorizado o modificar datos.

Segundo, las APIs y servicios backend que utiliza la aplicación web son importantes. Las aplicaciones web suelen usar APIs para comunicarse con bases de datos, microservicios y otros sistemas. Los probadores examinan estas APIs en busca de vulnerabilidades, incluidos problemas con el inicio de sesión, permisos, exposición de datos y validación de entradas, que podrían permitir a un atacante eludir la seguridad y afectar directamente los sistemas o datos backend. La seguridad de estos servicios es clave para la seguridad general de la aplicación.

Por último, se comprueban cuidadosamente el inicio de sesión, los permisos y la gestión de sesiones. Esto implica examinar cómo los usuarios se autentican (como las reglas de contraseña y la autenticación multifactor), cómo se administran sus permisos (como los roles y la escalada de privilegios) y cómo se manejan de forma segura las sesiones de usuario (como los tokens de sesión y la expiración). Las debilidades en estas áreas pueden permitir a los atacantes suplantar a usuarios, obtener acceso no autorizado a funciones o datos, o mantenerse en la aplicación durante largos periodos, por lo que constituyen un enfoque principal de las pruebas.

Ventajas de las pruebas de penetración web

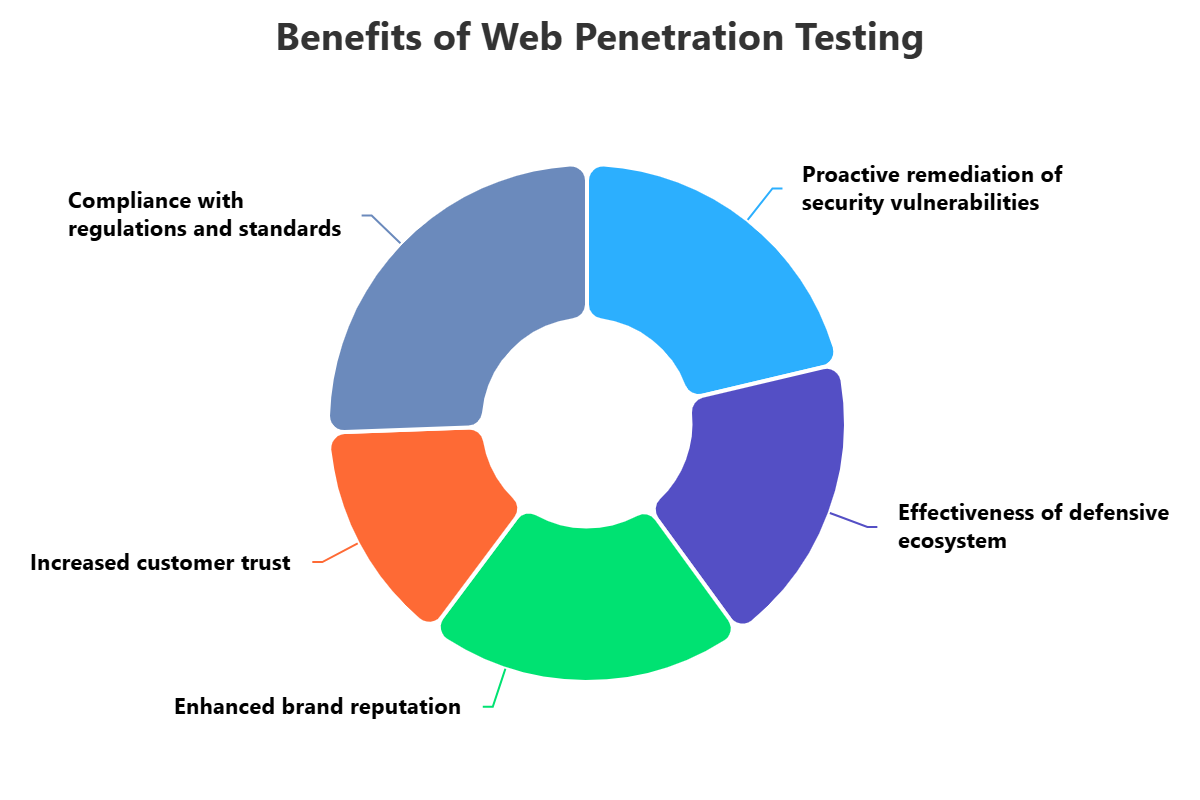

Las ventajas de realizar pruebas de penetración web con regularidad son grandes para cualquier grupo en línea. Una de las principales ventajas es encontrar y corregir vulnerabilidades antes de que puedan ser utilizadas por atacantes. Al simular ataques reales, los grupos pueden identificar debilidades que los escáneres podrían pasar por alto, lo que les permite corregir sistemas, ajustar la configuración de aplicaciones y reforzar controles. Esto reduce en gran medida la probabilidad e impacto de un ciberataque, lo que puede prevenir violaciones de datos, daños a la reputación y pérdidas económicas.

También, la prueba de penetración web ayuda a los grupos a cumplir con normas y estándares de la industria. Muchas leyes de protección de datos (como GDPR, HIPAA y CCPA) y marcos (como PCI DSS e ISO 27001) exigen que se realicen verificaciones de seguridad, incluyendo pruebas de penetración, en aplicaciones web que manejan datos sensibles. Realizar estas pruebas demuestra que la organización actúa con cuidado, ayudándola a cumplir con las normativas, evitar multas y mantener certificaciones, lo cual es cada vez más importante para los negocios.

Además de la seguridad y las normas, las pruebas de penetración web también ayudan a mejorar la reputación de la marca y la confianza del cliente. Dado que las violaciones de datos se han vuelto comunes y públicas, los usuarios se preocupan mucho por la seguridad de su actividad en línea. Al realizar pruebas de seguridad, las organizaciones demuestran su compromiso con la protección de los datos de los usuarios, generando confianza en sus aplicaciones web. Esta confianza puede traducirse en más usuarios, lealtad y una ventaja más sólida en el mercado, protegiendo el éxito a largo plazo de los planes en línea.

Retos de las pruebas de penetración web

Aunque es importante, la prueba de penetración web presenta desafíos que deben afrontar los equipos y los testeros. Uno de ellos es la velocidad con la que se desarrollan y lanzan las aplicaciones web. Estas se actualizan con nuevas funciones diariamente o semanalmente. Realizar pruebas manuales detalladas en cada versión puede consumir mucho tiempo y dinero, dificultando mantener el ritmo de pruebas sin ralentizar el proceso.

Otro problema es la complejidad de las aplicaciones web y sus sistemas. Las aplicaciones actuales suelen construirse con microservicios, utilizar API de terceros, conectarse con servicios en la nube y emplear distintas tecnologías. Esto dificulta a los evaluadores comprender toda la superficie de ataque, mapear correctamente los datos y detectar vulnerabilidades que afecten a diferentes partes, requiriendo muchas habilidades y herramientas.

Por último, a las herramientas automatizadas les resulta difícil detectar fallos complejos en la lógica de las aplicaciones y ataques que requieren varios pasos. Los escáneres son buenos para encontrar vulnerabilidades comunes, pero a menudo no comprenden la lógica específica de una aplicación. Esto significa que pueden pasar por alto formas de eludir permisos, problemas financieros complejos o ataques que requieren inteligencia y esfuerzo humanos para descubrirlos, lo que demuestra la importancia de contar con probadores cualificados.

Mejores prácticas para las pruebas de penetración web

Para sacar el máximo provecho de las pruebas de penetración web, los grupos deben seguir algunas mejores prácticas. En primer lugar, definir objetivos claros antes de iniciar cualquier prueba. Esto implica decidir qué aplicaciones web o APIs probar, qué tipo de pruebas realizar, qué resultados se esperan y qué integraciones de terceros incluir. Un alcance claro asegura que la prueba esté enfocada, cubra áreas críticas y genere resultados útiles.

En segundo lugar, añada pruebas de penetración web a un plan de seguridad, realizando pruebas en diferentes etapas. En lugar de limitarse a realizar pruebas antes del lanzamiento, realice pruebas de seguridad desde el inicio, como durante el diseño y el desarrollo. Esto ayuda a detectar las vulnerabilidades en una fase temprana, cuando son más baratas y fáciles de corregir, en lugar de justo antes o después del lanzamiento, lo que puede provocar retrasos y riesgos.

Por último, concéntrese en los riesgos más importantes y ofrezca consejos claros sobre cómo solucionarlos. Una larga lista de vulnerabilidades puede resultar confusa. Los informes deben ordenar los hallazgos según su gravedad, su facilidad de explotación y su posible impacto en el negocio. También deben incluir consejos claros sobre cómo corregirlos, como ejemplos de código o pasos de configuración. Es necesario un buen diálogo entre los equipos de seguridad y desarrollo para asegurar que las vulnerabilidades se comprendan y se solucionen de manera eficiente, lo que conduce a una mejor seguridad.

¿Cómo puede ayudar ImmuniWeb en pruebas de penetración web?

Pruebe sus aplicaciones web y APIs para detectar vulnerabilidades de SANS Top 25 y OWASP Security Top 10 con las pruebas de penetración web ImmuniWeb® On-Demand. Personalice el alcance y los requisitos de sus pruebas de penetración web, programe la fecha de las pruebas y descargue el informe de penetración. Las pruebas de penetración están disponibles las 24 horas del día, los 365 días del año.

Nuestras pruebas de penetración de aplicaciones web cuentan con un SLA contractual de cero falsos positivos y una garantía de devolución del dinero: si hay un solo falso positivo en su informe de pruebas de penetración web, le devolvemos el dinero. Detecte todos los vectores de escalada de privilegios, bypass de autenticación, control de acceso inadecuado y otras vulnerabilidades sofisticadas de lógica empresarial en sus aplicaciones web y API, tanto en entornos en la nube como on-premise. Descubra configuraciones incorrectas de privacidad y cumplimiento en sus aplicaciones web que puedan dar lugar a sanciones por incumplimiento.

Las pruebas de penetración web se proporcionan con evaluaciones de verificación de parches ilimitadas, por lo que sus desarrolladores de software pueden primero solucionar los problemas y luego verificar si las vulnerabilidades se han corregido adecuadamente. Descargue su informe de pruebas de penetración en formato PDF o exporte los datos de vulnerabilidad a su SIEM o WAF a través de nuestras integraciones DevSecOps y CI/CD. Disfrute de acceso 24/7 a nuestros analistas de seguridad en caso de que tenga alguna pregunta o necesite ayuda durante la prueba de penetración web.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.