Fortaleciendo las defensas cibernéticas: una guía completa sobre pruebas dinámicas de seguridad de aplicaciones (DAST)

DAST es una prueba de seguridad que escanea una aplicación en ejecución desde el exterior, imitando a un hacker para encontrar vulnerabilidades en tiempo de ejecución, como inyección SQL y Cross-Site Scripting.

Las aplicaciones son muy importantes para las empresas hoy en día, pero también representan una vía principal de acceso para los atacantes. Dado que las amenazas cibernéticas se vuelven más sofisticadas, la seguridad tradicional ya no basta. Las pruebas dinámicas de seguridad de aplicaciones (DAST) son ahora fundamentales para detectar problemas de seguridad en aplicaciones en ejecución. Actúa como un atacante real para ayudar a proteger los activos importantes de una empresa.

Cómo funciona DAST

Las pruebas dinámicas de seguridad de aplicaciones (DAST) son una forma de probar la seguridad analizando las aplicaciones desde el exterior mientras se ejecutan. A diferencia de los métodos que necesitan acceder al código, las DAST interactúan con la aplicación como lo haría un hacker, utilizando su interfaz. En primer lugar, el escáner DAST obtiene la URL de la aplicación web o la ubicación de la aplicación móvil. A continuación, inicia una serie de ataques automáticos para detectar vulnerabilidades de seguridad.

El escáner recorre toda la aplicación para mapear su estructura y detecta todos los puntos de entrada, formularios y funcionalidades, lo que permite identificar dónde podrían producirse ataques. A continuación, la herramienta DAST envía una serie de ataques simulados y controlados. Introduce datos maliciosos en cada punto posible, verifica configuraciones incorrectas del servidor, manipula las solicitudes HTTP e intenta explotar problemas web comunes. Luego, la herramienta observa la respuesta de la aplicación.

Si ocurre algo extraño, como un mensaje de error que muestra información confidencial, una inyección SQL exitosa o una ventana emergente de secuencias de comandos entre sitios (XSS), se marca como un posible problema. La última parte importante es el informe, que enumera los problemas según su gravedad (como Crítico, Alto o Medio). Proporciona pruebas de que el ataque funciona y, por lo general, formas de solucionarlo, para que los desarrolladores puedan centrarse primero en lo más importante.

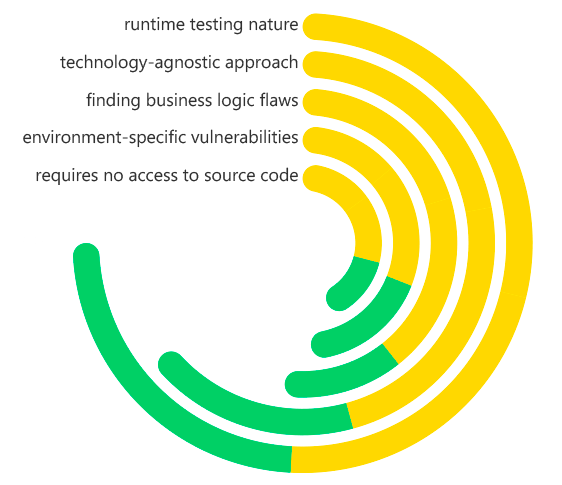

¿Cuáles son las características clave de DAST?

DAST tiene algunas características básicas que lo diferencian de otras pruebas de seguridad. Lo principal es que evalúa mientras la aplicación está en ejecución. Puede detectar problemas que solo aparecen cuando la app está activa, como fallos en configuraciones, nombres de usuario y contraseñas, manejo de sesiones y componentes externos. Esto ofrece una visión real de cuán segura es la aplicación durante su uso.

Otra ventaja es que no importa qué lenguaje o sistema utilice la aplicación, como Java, .NET, Python o Node.js. Se comunica con la aplicación mediante solicitudes web estándar, por lo que funciona en muchos sistemas distintos. Esto es beneficioso para los entornos actuales, en los que diferentes componentes pueden usar lenguajes diferentes.

DAST también es eficaz para detectar fallos en el funcionamiento de la aplicación y problemas de configuración. El análisis estático puede pasar por alto problemas que surgen del funcionamiento conjunto de diferentes componentes del sistema. DAST prueba todo el sistema, por lo que puede detectar problemas de pago, vías para obtener permisos superiores a los permitidos o configuraciones incorrectas en el servidor web que solo se manifiestan cuando la aplicación está en ejecución. Además, DAST no requiere el código fuente. Esto lo hace útil para los equipos de seguridad que trabajan independientemente de los desarrolladores, y para probar aplicaciones de otras empresas donde no se tiene acceso al código.

Pruebas dinámicas de seguridad de aplicaciones (DAST): Características clave

¿Qué problemas resuelve DAST?

DAST cubre una necesidad clave en la seguridad de las aplicaciones al examinar la aplicación mientras se ejecuta. Principalmente resuelve el problema de los «conocidos desconocidos» —puntos débiles en la aplicación en vivo que no se esperaban durante el diseño y la codificación. Por lo general, estos surgen de la interacción entre el código de la aplicación, el servidor, la base de datos y otros servicios.

Las empresas que utilizan muchos componentes de terceros y de código abierto tienen un gran problema: no pueden analizar el código que no han escrito mediante análisis estático. DAST soluciona esto probando la aplicación completa, de modo que cualquier vulnerabilidad procedente de bibliotecas externas se detecta antes de que pueda ser explotada. Esto es clave para mantener la seguridad, ya que el código abierto puede constituir hasta el 90 % de una aplicación actual.

DAST también aborda problemas relacionados con la configuración y despliegue. Una aplicación puede tener código seguro, pero un servidor web mal configurado o credenciales de administrador predeterminadas pueden causar graves problemas de seguridad. DAST detecta estos problemas que otras herramientas omiten. Al final, ofrece una vista externa de la aplicación, tal como la vería un atacante. Esto ayuda a confirmar que medidas de seguridad como los cortafuegos de aplicaciones web (WAF) funcionan y que la seguridad es práctica.

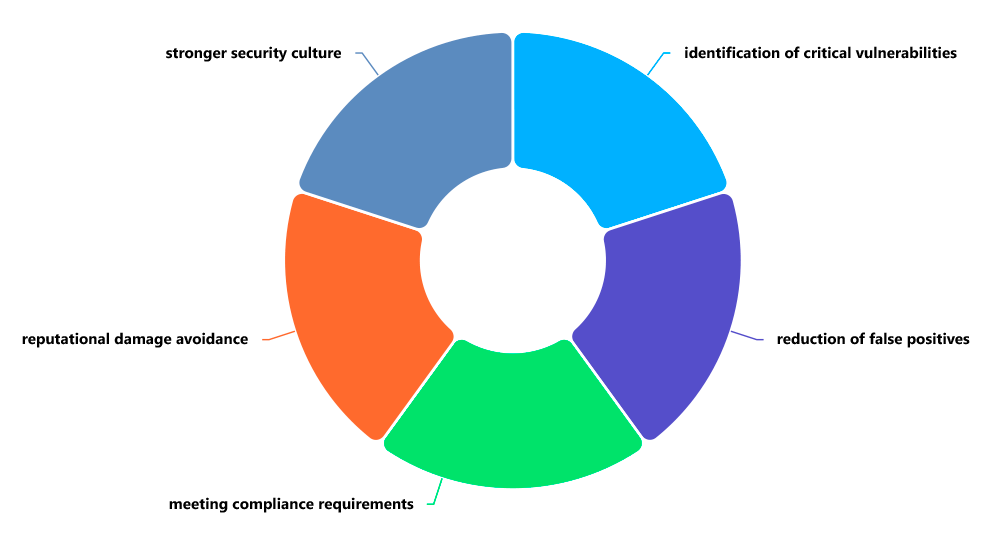

Beneficios de DAST

Vale la pena incorporar las pruebas dinámicas de seguridad de aplicaciones (DAST) en un ciclo de vida de desarrollo seguro (SDLC). Lo mejor es que detecta vulnerabilidades importantes que surgen cuando una aplicación está en funcionamiento. DAST puede encontrar graves problemas como la inyección SQL y el cross-site scripting (XSS) mientras la aplicación está activa. Esto ayuda a prevenir fugas de datos y evita que la aplicación se caiga, lo que podría ahorrar mucho dinero y mantener la imagen de la empresa intacta.

Otra buena cosa es que reduce las alertas falsas. Ninguna herramienta es perfecta, pero las herramientas DAST ahora son bastante buenas para distinguir cuándo alguien ha encontrado realmente una vulnerabilidad en la aplicación, en lugar de cuando la aplicación simplemente está funcionando normalmente. Esto ahorra tiempo a las personas que desarrollan y protegen la aplicación, así pueden corregir problemas reales en lugar de perseguir cosas que no existen. Esto hace que todo funcione de manera más fluida.

DAST también ayuda a cumplir con las normas. Muchas normas y regulaciones, como PCI DSS, exigen probar las aplicaciones con regularidad. Al integrar DAST en el proceso CI/CD, se genera automáticamente evidencia de que se cumplen los requisitos. Esto demuestra un compromiso real con la seguridad. En definitiva, DAST fomenta una mayor conciencia sobre la seguridad y garantiza que las aplicaciones puedan resistir ataques reales.

Dynamic Application Security Testing (DAST) Beneficios

¿En qué difieren DAST y SAST?

DAST y SAST son elementos clave para mantener seguras las aplicaciones, pero funcionan de manera diferente y dan mejores resultados cuando se usan juntos. La principal diferencia radica en su funcionamiento: SAST analiza la aplicación por dentro y por fuera revisando su código antes de que se compile. Por otro lado, DAST prueba la aplicación desde el exterior mientras está en funcionamiento.

Esta diferencia da lugar a algunas diferencias prácticas. El SAST se puede realizar en una fase temprana, a menudo directamente en el espacio de trabajo del programador, lo que proporciona retroalimentación rápida sobre problemas de código. El DAST requiere una aplicación funcional, normalmente en un entorno de pruebas, por lo que se realiza más tarde. El SAST es eficaz para detectar errores de codificación, como problemas de búfer, errores de sintaxis y llamadas a funciones de alto riesgo, pero puede omitir problemas que surgen cuando la aplicación está en ejecución. El DAST es excelente para encontrar esos problemas que el SAST pasa por alto, detectando vulnerabilidades que solo se manifiestan cuando la aplicación está activa.

SAST puede generar más falsas alarmas porque no siempre puede rastrear cómo se mueven los datos a través de un sistema completo en funcionamiento. DAST suele ofrecer menos resultados, pero más útiles, al verificar las debilidades mediante ataques reales. Estas herramientas no se enfrentan; se complementan. Un buen plan de AppSec utiliza SAST para encontrar errores en el código y DAST para comprobar la seguridad de la aplicación completa, asegurándose de que todo quede cubierto durante el desarrollo.

¿Por qué es DAST vital para la seguridad de las aplicaciones?

DAST es extremadamente importante. Es la última línea de defensa antes de que tu aplicación se lance. Piénsalo como un punto de control de seguridad, como si un hacker intentara penetrar. Responde a la gran pregunta: ¿Alguien puede hackear esto? Por mucho que analices el código, no puedes igualar la forma en que una aplicación resiste cuando está bajo ataque.

En el acelerado mundo actual de DevSecOps, la seguridad no puede ralentizar los procesos. DAST ayuda automatizando las pruebas de seguridad. Escanea las aplicaciones constantemente a medida que se actualizan. Esta idea de «shift-left» significa que las pruebas forman parte del proceso desde el principio. De esta manera, la seguridad se integra desde el inicio, en lugar de añadirse posteriormente. Los desarrolladores reciben retroalimentación rápida y pueden solucionar problemas antes de que causen problemas tras el lanzamiento de la aplicación.

Dado que las amenazas son cada vez más automatizadas y complejas, las defensas deben mantenerse al día. Las herramientas DAST se actualizan periódicamente con pruebas para los ataques más recientes, como los del OWASP Top 10. Cuando las empresas utilizan DAST, no solo están cumpliendo con normas. Están trabajando activamente para fortalecer sus aplicaciones, lo que genera confianza con los clientes y protege su reputación en un mundo online riesgoso.

Ejemplos reales de cómo se utiliza DAST

A continuación se muestran ejemplos reales de cómo se utiliza DAST para encontrar vulnerabilidades de seguridad críticas, pasando de escenarios simples a otros más complejos.

Ejemplo 1: La pasarela de pago de comercio electrónico (inyección SQL)

- La aplicación: una tienda en línea con una función de búsqueda de productos y un inicio de sesión de usuario.

- Prueba DAST: El escáner DAST recorre el sitio y encuentra una caja de búsqueda. Introduce una carga útil clásica de inyección SQL como: ' OR 1=1--

- Qué ocurre: En lugar de devolver un solo producto, la base de datos de la aplicación interpreta esta carga útil como un comando. Descarga la lista completa de productos, incluidos los no lanzados o descontinuados. En un caso más grave, el escáner podría extraer con éxito toda la base de datos de usuarios, incluyendo nombres de usuario y contraseñas hasheadas.

- El hallazgo: El informe DAST señala una vulnerabilidad crítica de inyección SQL en el parámetro de búsqueda, proporcionando la carga útil exacta utilizada y la solicitud/respuesta HTTP que condujo a la exposición de datos.

Ejemplo 2: La sección de comentarios del blog (Cross-Site Scripting - XSS)

- La aplicación: un blog corporativo que permite a los usuarios publicar comentarios.

- La prueba DAST: El escáner encuentra el formulario de comentarios y envía una etiqueta de script sencilla: <script>alert('XSS')</script>

- Qué ocurre: Más tarde, cuando un administrador inicia sesión para revisar los comentarios, el script se ejecuta en su navegador y aparece un cuadro de alerta. Aunque se trata de una prueba de concepto inofensiva, un atacante real utilizaría una vulnerabilidad similar para robar la cookie de sesión del administrador, lo que le permitiría secuestrar la cuenta y tomar el control del sitio web.

- El hallazgo: El informe DAST identifica una vulnerabilidad de Stored Cross-Site Scripting (XSS), señalando que la aplicación almacena entradas maliciosas que son ejecutadas por otros usuarios.

Ejemplo 3: El portal de usuario del banco (Control de acceso roto)

- La aplicación: una aplicación bancaria donde los usuarios pueden ver sus extractos de cuenta.

- La prueba DAST: el escáner inicia sesión como un usuario normal, johndoe, y navega a su página de cuenta en /account/12345/statement. A continuación, la herramienta DAST utiliza su motor de fuzzing para comprobar si hay Referencias Directas a Objetos Inseguras (IDOR) cambiando la URL a /account/12346/statement.

- Qué ocurre: La aplicación muestra la declaración de cuenta de otro usuario, janedoe, sin solicitar reautenticación ni verificar permisos. El escáner ha descubierto con éxito una grave vulnerabilidad de privacidad de datos.

- El hallazgo: El informe destaca una vulnerabilidad crítica de Broken Access Control, que demuestra cómo un usuario puede acceder directamente a los datos financieros sensibles de otro usuario.

Ejemplo 4: El sitio web corporativo (mal configuración del servidor)

- The App: el sitio web principal de marketing de la empresa.

- La prueba DAST: el escáner analiza el servidor web en busca de configuraciones comunes incorrectas y componentes obsoletos. Envía una solicitud a una ruta conocida, como /server-status, o comprueba los encabezados HTTP para detectar la versión del servidor.

- Qué sucede: El servidor responde con una página de estado detallada que contiene métricas internas e información sobre las solicitudes recientes. Los encabezados HTTP también revelan la versión exacta de Apache o Nginx que se está utilizando, la cual tiene varios exploits públicos conocidos.

- El hallazgo: El informe DAST señala una vulnerabilidad de divulgación de información de gravedad media (página de estado del servidor) y una vulnerabilidad de gravedad alta relacionada con una versión obsoleta del servidor web con CVEs (Common Vulnerabilities and Exposures) conocidas.

En todos estos casos, el hilo conductor es que DAST detectó estos fallos sin conocer el código fuente subyacente, simplemente interactuando con la aplicación como lo haría un atacante real.

Cómo ayuda ImmuniWeb con DAST

ImmuniWeb ofrece una solución DAST robusta e inteligente que va más allá del escaneo tradicional de vulnerabilidades para proporcionar información de seguridad profunda, precisa y actionable. Basado en inteligencia artificial y machine learning, el DAST de ImmuniWeb está diseñado para minimizar los falsos positivos y maximizar la detección de vulnerabilidades complejas y críticas para el negocio que otros escáneres podrían pasar por alto. Sus avanzados motores de rastreo y simulación de ataques pueden manejar incluso las aplicaciones web modernas más complejas, incluidas aquellas con un uso intensivo de JavaScript (AJAX) y aplicaciones de página única (SPAs).

Una característica diferenciadora clave de ImmuniWeb es su capacidad para realizar pruebas de penetración controladas y seguras. La plataforma no solo identifica vulnerabilidades, sino que las explota de forma segura y sin interrupciones para confirmar su gravedad y proporcionar una prueba de concepto clara. Esto brinda a los equipos de seguridad pruebas irrefutables del riesgo, agilizando el proceso de priorización y corrección. Además, ImmuniWeb integra DAST con otras metodologías de prueba, ofreciendo una visión holística de la seguridad de las aplicaciones que incluye comprobaciones de configuración y supervisión del cumplimiento.

ImmuniWeb también aborda la necesidad crítica de eficiencia e integración dentro de las modernas líneas de desarrollo. Su plataforma ofrece informes detallados y amigables para desarrolladores que no solo identifican las vulnerabilidades, sino que también proporcionan orientación personalizada para su corrección, ayudando a reducir la brecha entre los equipos de seguridad y desarrollo. Al ofrecer una solución DAST escalable, precisa e inteligente, ImmuniWeb permite a las organizaciones supervisar continuamente su superficie de ataque, validar sus controles de seguridad y garantizar que sus aplicaciones sean resilientes frente a las tácticas en evolución de los adversarios cibernéticos, convirtiéndose en un socio invaluable en cualquier programa integral de seguridad de aplicaciones.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.