Guía completa de la Lista de Materiales de Software (SBOM)

Una lista de materiales de software (SBOM) es un inventario formal y legible por máquina que identifica y enumera los componentes, bibliotecas y dependencias utilizados en una aplicación de software, proporcionando transparencia en su cadena de suministro con fines de seguridad, cumplimiento y gestión.

Hoy en día, es raro que alguien desarrolle software completamente desde cero. Las aplicaciones modernas suelen crearse combinando elementos como bibliotecas de código abierto, componentes de terceros, kits de desarrollo de software que se pueden comprar y código propiedad de una empresa.

Esto acelera cómo podemos crear software, pero también significa que el recorrido que el software recorre desde su creación hasta su uso es complicado y no siempre fácil de ver.

Por eso la lista de materiales de software (SBOM) se ha vuelto tan importante. Ayuda a aclarar las cosas y a mantener la seguridad. Piénsala como la lista de ingredientes que aparece en los envases de alimentos. Una SBOM es una lista detallada de todo lo que compone un software. Nos proporciona la información básica que necesitamos para gestionar riesgos, corregir vulnerabilidades y garantizar la seguridad del software desde su creación hasta su uso.

Cómo funciona SBOM

Un SBOM es como una lista que indica qué contiene un software. Se crea mediante herramientas automáticas que analizan el código del software y todo lo que depende de él.

Primero, las herramientas encuentran todas las piezas escaneando el código y los archivos relacionados. Revisan elementos como package.json para proyectos de JavaScript o pom.xml para proyectos de Java para saber qué bibliotecas utilizaron los programadores. Luego, también examinan qué necesitan esas bibliotecas. Esto proporciona una visión completa de lo que está compuesto el software.

A continuación, la herramienta añade más información a la lista, como el nombre, la versión y un ID especial para cada componente. Estos IDs, como las Package URLs (PURLs), garantizan que todo el mundo sepa exactamente de qué componente se está hablando. La SBOM también puede incluir la licencia, quién creó el componente y un código para verificar si se ha modificado.

Por último, toda la información se convierte en un formato estándar legible por computadoras. Los formatos principales son SPDX, CycloneDX y etiquetas SWID. Estos formatos facilitan que diferentes herramientas puedan utilizar y comprender la SBOM. Esto significa que las SBOM se pueden usar en múltiples aplicaciones y componentes sin problemas. La SBOM finalizada se puede compartir con clientes, guardar en un archivo o utilizar para verificar la seguridad y asegurar que todo esté correcto.

Características clave de SBOM

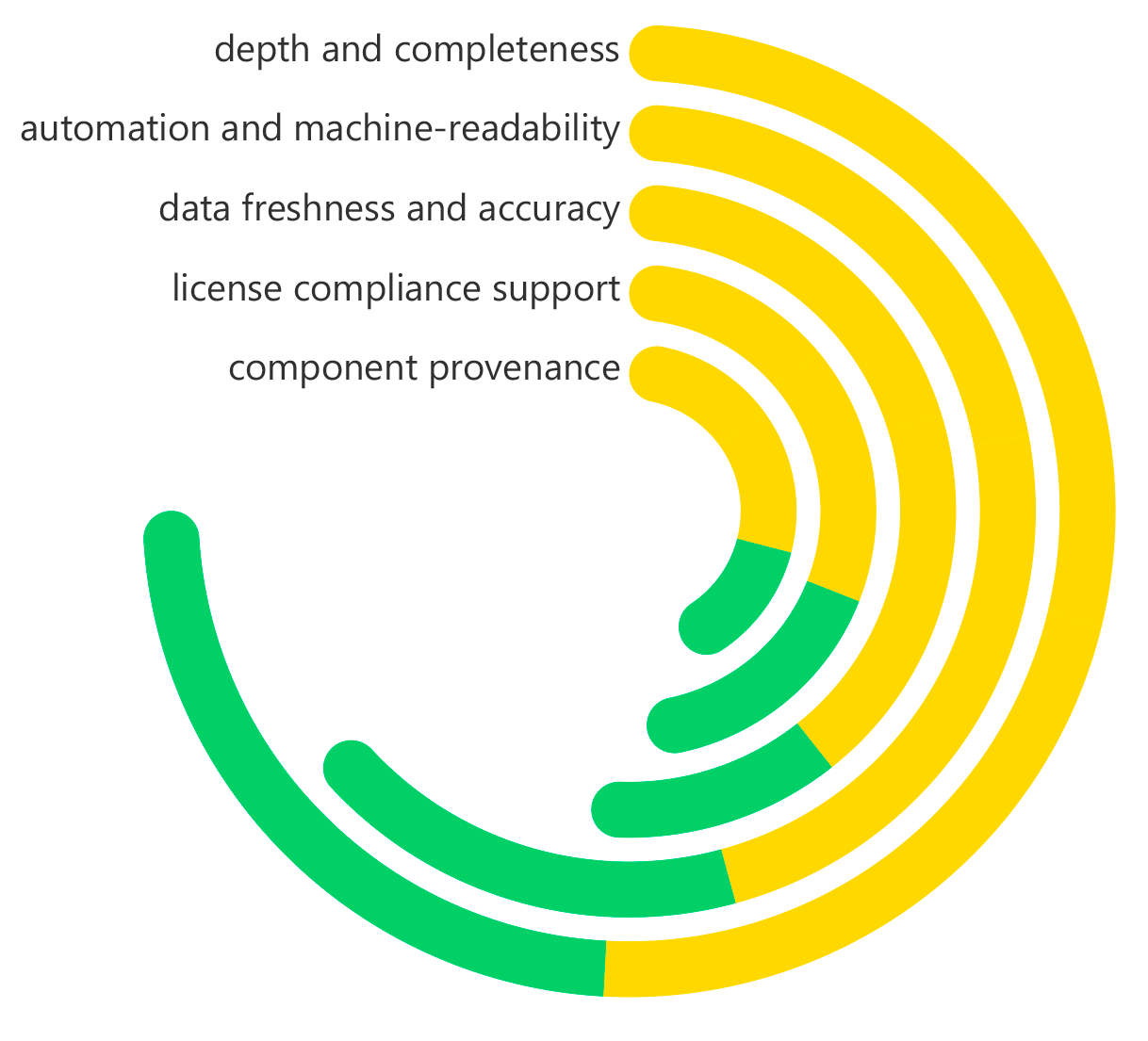

Un SBOM verdaderamente efectivo se define por varias características clave que garantizan su utilidad y fiabilidad. En primer lugar, está la profundidad y completitud. Una lista superficial de dependencias de nivel superior es insuficiente. Un SBOM robusto ofrece una vista anidada y jerárquica que incluye todas las dependencias transitivas, a menudo denominadas "dependencias de dependencias". Esta visibilidad profunda es necesaria para comprender completamente la superficie de ataque, ya que las vulnerabilidades suelen encontrarse en estos componentes incluidos indirectamente.

Otra característica fundamental es la automatización y la legibilidad por máquina. Las SBOM deben generarse automáticamente como parte del proceso de compilación e integración continua/implementación continua (CI/CD) para garantizar su precisión y puntualidad. La creación manual es propensa a errores y poco sostenible. Además, el resultado debe estar en un formato estandarizado y legible por máquina (como SPDX o CycloneDX), en lugar de un PDF o documento estático. Esto permite que las herramientas de seguridad ingieran, analicen y correlacionen automáticamente los datos de SBOM con bases de datos de vulnerabilidades, lo que permite una respuesta rápida a nuevas amenazas.

La actualidad y la precisión de los datos también son fundamentales. El software es dinámico; las dependencias se añaden, actualizan o eliminan constantemente. Una SBOM no es una instantánea puntual, sino un artefacto vivo que debe actualizarse con cada nueva versión del software. Una SBOM desactualizada puede ser engañosa y proporcionar una falsa sensación de seguridad. Por último, una SBOM completa respalda el cumplimiento de licencias y la procedencia de componentes. Enumera claramente las licencias asociadas a cada componente, lo que ayuda a los equipos jurídicos y de cumplimiento a gestionar sus obligaciones, y puede incluir datos sobre el origen y el proveedor del componente, lo que es fundamental para evaluar la confianza en la cadena de suministro.

Software Bill of Materials (SBOM) Características clave

¿Qué problemas resuelve SBOM?

Las SBOM abordan directamente algunos problemas importantes y crecientes en la forma en que utilizamos el software hoy en día. La principal preocupación es que no podemos ver lo que ocurre en la cadena de suministro de software. A menudo, las empresas no saben qué componentes de código abierto y otros componentes externos hay en sus aplicaciones. Esto dificulta la evaluación de riesgos o la rápida corrección de problemas cuando surge una nueva vulnerabilidad, como las encontradas en Log4j o Apache Struts. Una SBOM soluciona esto al proporcionar una lista clara de todo lo que contiene.

También ayuda a resolver el gran problema de corregir vulnerabilidades de forma lenta y deficiente. Si no se dispone de una SBOM, cuando se anuncia un nuevo problema (CVE), los equipos de seguridad deben apresurarse a comprobar manualmente si sus aplicaciones están expuestas. Esto consume tiempo, esfuerzo y suele generar errores. Con una SBOM, este proceso puede automatizarse. Los programas de seguridad pueden revisar rápidamente la lista de componentes en la SBOM frente a la información más reciente sobre amenazas, identificando con precisión qué aplicaciones son vulnerables y reduciendo el tiempo de respuesta de días a minutos.

Además, las SBOM resuelven problemas de licencias y auditorías. Mantener un control de todos los aspectos legales de las distintas licencias de código abierto en múltiples aplicaciones es una tarea ardua. Una SBOM proporciona un registro claro de cada licencia, lo que evita problemas y disputas sobre normas. Por último, las SBOM satisfacen la creciente necesidad de que el software sea transparente y abierto, tanto por parte de reguladores como de clientes. Las órdenes gubernamentales y las nuevas normas de seguridad informática en todo el mundo comienzan a exigir SBOM. Esto las convierte en esenciales para hacer negocios, especialmente con el gobierno y empresas que valoran la seguridad.

Ventajas de SBOM

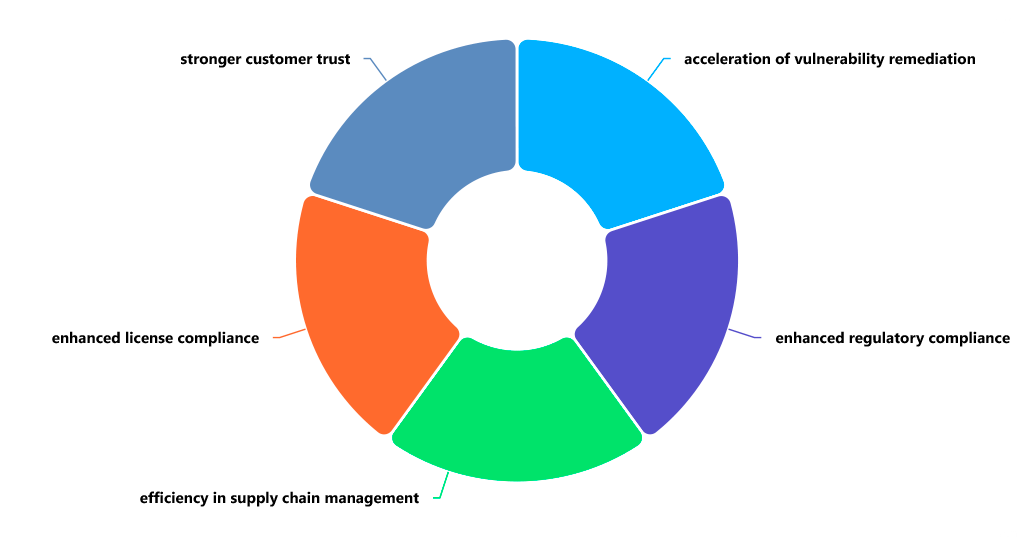

La adopción generalizada de SBOMs entrega beneficios profundos en funciones de seguridad, operativas y empresariales. La ventaja más significativa es la aceleración dramática de la corrección de vulnerabilidades. Al conocer con precisión qué componentes están presentes en cada aplicación, las organizaciones pueden pasar de una postura reactiva a una proactiva. Cuando se publica una CVE crítica, los equipos pueden identificar inmediatamente todos los activos afectados y priorizar los parches, reduciendo significativamente su tiempo medio de reparación (MTTR) y acortando la ventana de exposición.

Desde una perspectiva operativa, los SBOMs introducen una eficiencia sin precedentes en la gestión de la cadena de suministro de software. Eliminan la incertidumbre y el trabajo manual asociados al seguimiento de componentes, liberando recursos valiosos de ingeniería y seguridad. Esta eficiencia se extiende a actividades de fusiones y adquisiciones, donde el comprador puede realizar una debido diligence técnica precisa analizando el inventario de software de la empresa objetivo. También simplifica las auditorías de software, tanto internas como externas, al proporcionar una única fuente de verdad.

Otra ventaja clave es mejora del cumplimiento de licencias y reducción de riesgos. Los SBOM proporcionan a los equipos jurídicos y de cumplimiento los datos necesarios para evitar infracciones de licencias que pueden dar lugar a costosos litigios o a la publicación obligatoria del código fuente. Esto protege la propiedad intelectual y mantiene la continuidad del negocio. Por último, los SBOM fomentan mayor confianza de los clientes y cumplimiento normativo. Al proporcionar un SBOM a los clientes, un proveedor de software demuestra su compromiso con la transparencia y la seguridad, diferenciándose en el mercado y creando asociaciones más sólidas y de mayor confianza.

Software Bill of Materials (SBOM) Características clave

¿En qué se diferencia SBOM de SCA?

El análisis de la composición del software (SCA) y el SBOM están relacionados, pero son diferentes. El SCA es como la acción, y el SBOM es lo que resulta de ella.

Las herramientas SCA escanean el código para encontrar problemas como debilidades de seguridad y problemas de licencia. Son la tecnología que realiza el trabajo.

Una SBOM es la lista de todos los componentes de su software. No se trata solo de seguridad; es un registro completo que resulta útil para gestionar el software durante todo su ciclo de vida, demostrar el cumplimiento normativo y ser transparente sobre su contenido.

Imagina hacer algo: SCA es como revisar los materiales en busca de problemas. El SBOM es como la lista de contenido que indica qué hay en la caja. Necesitas buscar problemas, pero también debes saber qué usaste. Ambos son importantes para hacer bien el software.

¿Por qué es vital la SBOM para la seguridad de las aplicaciones?

La SBOM es vital porque la seguridad de las aplicaciones ya no puede limitarse al código propio de una organización. La gran mayoría de los riesgos del software moderno provienen de la cadena de suministro. Vulnerabilidades de alto impacto como Log4Shell, Heartbleed y la reciente alarma por la puerta trasera de XZ Utils han demostrado claramente que un ataque a un único componente de código abierto omnipresente puede provocar una crisis global. Sin una SBOM, las organizaciones se adentran a ciegas en estas tormentas, incapaces de determinar con rapidez y confianza su exposición.

Además, el SBOM transforma la seguridad de aplicaciones de una disciplina reactiva a una proactiva y predictiva. Proporciona la capa de datos fundamental que permite la automatización a gran escala. Los equipos de seguridad pueden crear flujos de trabajo en los que nuevas divulgaciones de vulnerabilidades desencadenen automáticamente escaneos de todos los SBOMs en un repositorio, generando de inmediato tickets para los propietarios de las aplicaciones afectadas. Esto desplaza todo el programa de seguridad de una respuesta manual y frenética de emergencia a un proceso fluido y orquestado, mejorando fundamentalmente la resiliencia de la organización.

Finalmente, el SBOM es vital debido a los crecientes requisitos de reguladores y del mercado. Los marcos de ciberseguridad y las disposiciones gubernamentales, como la Orden Ejecutiva de EE. UU. sobre la Mejora de la Ciberseguridad Nacional, están formalizando la obligatoriedad de los SBOM en el software vendido al gobierno federal. Esta tendencia se está extendiendo al sector privado, convirtiendo los SBOM en una expectativa básica para hacer negocios. En esta nueva realidad, contar con un programa de SBOM no es solo una buena práctica; es un requisito fundamental para demostrar diligencia debida y mantener la licencia para operar.

Ejemplos reales de cómo se usa SBOM

Las SBOM han pasado de la teoría a la práctica, aportando un valor crítico en numerosos escenarios del mundo real. Un ejemplo claro es la respuesta acelerada ante vulnerabilidades de día cero. Cuando se anuncia una vulnerabilidad crítica como Log4Shell, una organización con un repositorio SBOM centralizado puede consultarlo inmediatamente. En lugar de días de pánico y búsquedas manuales, una simple consulta de «log4j-core» devuelve instantáneamente una lista de todas las aplicaciones, versiones y servidores que contienen el componente vulnerable. Esto permite al equipo de seguridad asignar parches con precisión y proporcionar a la dirección ejecutiva una evaluación precisa del impacto en cuestión de horas, no días.

Otro caso de uso potente es en procurement and vendor risk management. Una gran empresa que considere un nuevo proveedor de software tras una fusión puede solicitar un SBOM como parte del cuestionario de seguridad. El equipo de seguridad de la empresa puede analizar luego el SBOM para detectar un alto volumen de componentes vulnerables conocidos, el uso de licencias restrictivas o no conformes, o dependencias sobre proyectos de código abierto mal mantenidos o maliciosos. Esto proporciona un método basado en datos para evaluar el riesgo técnico antes de firmar un contrato, evitando así un futuro desastre de seguridad o cumplimiento.

Los SBOM también son cruciales para los equipos de devops y platform engineering que gestionan grandes plataformas internas. En una arquitectura de microservicios con cientos de servicios, cada uno con sus propias dependencias, rastrear componentes manualmente es imposible. Al exigir que cada compilación de servicio genere un SBOM, el equipo de plataforma puede mantener un inventario en tiempo real de todo el ecosistema de software. Esto les permite monitorear proactivamente nuevas vulnerabilidades descubiertas en todos los servicios y generar automáticamente solicitudes de extracción para actualizar las dependencias de forma controlada y sistemática, asegurando así la salud y seguridad general de la plataforma.

Cómo ayuda ImmuniWeb con SBOM

ImmuniWeb aprovecha su plataforma basada en inteligencia artificial para ofrecer capacidades completas de SBOM, profundamente integradas en un marco más amplio de pruebas y monitoreo de seguridad de aplicaciones. La tecnología de ImmuniWeb genera automáticamente SBOM precisas, detalladas y conformes con estándares (en formatos como SPDX y CycloneDX) como parte de sus procesos continuos de descubrimiento y prueba. Al escanear las aplicaciones web y móviles de una organización, ImmuniWeb crea un inventario completo de componentes de software, incluyendo bibliotecas de código abierto, frameworks y sus dependencias transitivas.

Una ventaja clave del enfoque de ImmuniWeb es la integración fluida de la generación de SBOM con el monitoreo proactivo de seguridad. La plataforma no solo crea un SBOM estático; monitorea continuamente los componentes listados en él contra bases de datos globales de vulnerabilidades y fuentes de inteligencia de amenazas. Cuando se descubre una nueva vulnerabilidad en un componente, ImmuniWeb puede alertar inmediatamente a la organización, identificar con precisión las aplicaciones afectadas y proporcionar orientación de mitigación actionable. Esto transforma el SBOM de un documento pasivo en un sistema activo de alerta temprana para la cadena de suministro de software.

Además, ImmuniWeb mejora la gestión de SBOM centrándose en el cumplimiento normativo y la reducción de riesgos. La plataforma ayuda a las organizaciones a cumplir con los requisitos regulatorios en constante evolución, proporcionando la transparencia y los registros de auditoría necesarios. También evalúa la postura de riesgo de cada componente, considerando factores que van más allá de los CVE, como la antigüedad del componente, la frecuencia de actualización y el estado de mantenimiento. Al ofrecer una visión unificada que combina los datos de SBOM con los resultados de pruebas de seguridad y el mapeo de cumplimiento, ImmuniWeb capacita a las organizaciones para dominar su cadena de suministro de software, tomando decisiones informadas que mejoran la seguridad, garantizan el cumplimiento y construyen software resiliente desde cero.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.