Les cybermenaces sont une préoccupation constante dans notre monde connecté. Les entreprises sont constamment confrontées à des attaques, qu'il s'agisse d'espionnage gouvernemental ou de ransomware. Il ne suffit plus de simplement réagir à ces menaces. C'est pourquoi la Cyber Threat Intelligence (CTI) est si importante. Elle transforme les données ordinaires en informations utiles qui vous aident à vous défendre et à prendre des décisions intelligentes. La CTI permet aux entreprises de mieux prévoir, détecter et gérer les cyberrisques, afin que vous ne vous contentiez pas de vous défendre, mais que vous planifiez également l'avenir.

Qu'est-ce que l'intelligence des menaces cybernétiques?

Les CTI sont plus qu'une simple liste de menaces. Il s'agit d'un moyen de collecter, d'étudier et de partager des informations sur les cybermenaces potentielles. Cela inclut des éléments tels que le mode opératoire des attaquants, le type de logiciels malveillants qu'ils utilisent, les vulnérabilités qu'ils ciblent et leurs objectifs. En connaissant le qui, le quoi, le quand, le où, le pourquoi et le comment des attaques, les CTI vous offrent une vue d'ensemble de la situation. Vous pouvez alors aller au-delà de la simple résolution des problèmes pour vraiment comprendre ce que les attaquants essaient de faire et adapter vos défenses.

En fin de compte, la CTI constitue la base d'une configuration de sécurité solide. Elle vous aide à identifier les menaces immédiates et à discerner les tendances générales, ce qui est essentiel pour élaborer des plans de sécurité solides, utiliser les ressources à bon escient et assurer la continuité de vos activités face aux cyberrisques. Sans bonne CTI, les entreprises se contentent essentiellement de faire des suppositions et réagissent trop tard pour éviter les dommages.

Aspects clés de l’intelligence des menaces

Les CTI présentent certains atouts clés qui les rendent efficaces pour la sécurité d'une entreprise. L'un d'entre eux est qu'elles se concentrent sur la fourniture d'informations exploitables. Au lieu de se contenter de données brutes, les CTI transforment les informations en éléments directement utilisables pour améliorer votre sécurité. Cela signifie qu'elles vous fournissent des indices spécifiques pour bloquer immédiatement les menaces, des détails sur le mode opératoire des attaquants afin d'améliorer votre détection, et des conseils aux dirigeants pour prendre des décisions en matière de dépenses de sécurité.

De plus, il met les données sur les menaces en contexte. La CTI ne se contente pas de détecter des adresses IP malveillantes ou du logiciel malveillant. Elle tente de comprendre pourquoi une attaque a lieu, y compris les objectifs, les cibles et les compétences de l'attaquant. Cela vous permet d'évaluer l'importance d'une menace pour vous et de la traiter dans le bon ordre. Par exemple, si vous savez qu'un attaquant cible votre secteur d'activité ou un type de technologie que vous utilisez, cette menace devient une priorité plus élevée.

Enfin, la CTI est un processus continu. Il ne s'agit pas d'une opération ponctuelle. Elle implique la planification, la collecte, le traitement, l'étude, le partage et la collecte de retours. Ce cycle continu permet de maintenir vos informations sur les menaces à jour et en adéquation avec vos besoins en matière de sécurité. En améliorant constamment votre CTI, vous pouvez suivre l'évolution du paysage des menaces et rester en avance sur les cyber-risques.

Pourquoi les renseignements sur les cybermenaces sont-ils importants?

Les CTI sont extrêmement importantes, car le monde cybernétique devient de plus en plus difficile à gérer. Tout d'abord, les CTI vous permettent de vous défendre à l'avance au lieu de simplement réagir aux problèmes. Vous pouvez anticiper les attaques, identifier les vulnérabilités avant qu'elles ne soient exploitées et prendre des mesures préventives. Cela réduit la probabilité d'une attaque réussie et vous permet d'économiser de l'argent tout en préservant votre réputation.

Deuxièmement, le CTI aide tous les membres d'une entreprise à prendre de meilleures décisions. Les équipes sécurité obtiennent des indices pour bloquer les menaces, tandis que les dirigeants reçoivent des conseils pour gérer les risques et déterminer les budgets. Il vous permet de consacrer votre argent aux bonnes priorités en vous montrant quelles menaces sont les plus critiques. Cela améliore la sécurité et en augmente l'efficacité.

Enfin, le CTI vous aide à mieux gérer les incidents. Lorsqu’un incident survient, disposer de bonnes informations sur les menaces vous permet d’identifier et de corriger les problèmes plus rapidement. Le CTI vous renseigne sur les attaquants, leurs méthodes et les éléments à surveiller, afin que vous puissiez comprendre rapidement l’attaque, la stopper et vous rétablir. Cette rapidité est essentielle pour limiter les dommages et assurer la continuité de vos activités.

Comment fonctionne le renseignement sur les cybermenaces?

Le CTI fonctionne selon un plan qui commence par la Planification et l'Orientation. À ce stade, une entreprise détermine ce qu'elle doit savoir en fonction de ce qu'elle possède, des risques auxquels elle est confrontée et de ses objectifs commerciaux. Cela implique d'identifier les menaces les plus importantes, les attaquants susceptibles de la cibler, et les informations nécessaires pour protéger ses systèmes et ses données. Cette étape garantit que le reste du travail est ciblé et contribue à atteindre les objectifs.

Après la planification, l’étape de collecte rassemble des données provenant de nombreux endroits. Il peut s’agir d’informations trouvées en ligne, comme des forums, des actualités et des blogs ; des flux de menaces qui fournissent des données organisées ; la surveillance du Dark Web pour détecter des discussions secrètes et des mots de passe volés ; des données issues de vos outils de sécurité tels que les SIEM, les EDR et les pare-feu ; et même des informations provenant de personnes de confiance dans le secteur. L’objectif est d’obtenir autant d’informations que possible sur les menaces potentielles.

Une fois que vous disposez des données, le traitement et l'analyse les rendent utiles. Les données brutes sont transformées en informations que vous pouvez utiliser. Le traitement consiste à nettoyer les données, à supprimer les doublons et à les rendre cohérentes. Ensuite, les experts en sécurité examinent les données, identifient des modèles, relient les informations et en tirent des informations utiles. Cela peut signifier cartographier les actions des attaquants dans MITRE ATT&CK, comprendre leur fonctionnement et vérifier si les informations sont réelles et utiles. Enfin, les informations sont envoyées aux bonnes personnes sous une forme qu'elles peuvent utiliser, par exemple sous forme d'alertes pour le personnel de sécurité, de rapports pour les équipes d'intervention en cas d'incident ou de résumés pour les dirigeants. Une étape clé consiste à obtenir un retour d'information, où les personnes vous indiquent si les informations ont été utiles et précises, afin que vous puissiez améliorer le programme CTI.

Types de renseignements sur les cybermenaces

La CTI est généralement divisée en différents types, chacun ayant son propre objectif et son propre public au sein d'une entreprise. Les principaux types sont Stratégique, Opérationnel, Tactique et Technique.

Les renseignements stratégiques sur les menaces offrent une vue d’ensemble du paysage mondial des menaces. Ils examinent les tendances, les événements mondiaux, les objectifs des attaquants et l’impact à long terme des cyberrisques sur votre secteur ou votre entreprise. Destinés aux dirigeants, gestionnaires de risques et responsables de la sécurité, ils les aident à prendre des décisions éclairées, à définir les budgets de sécurité et à planifier les risques. Ils permettent de repérer les évolutions majeures du paysage des menaces et d’ajuster les plans de sécurité en conséquence. Exemples: rapports sur les actions des gouvernements, tendances majeures en matière de cybercriminalité, et impact potentiel de nouvelles lois.

Les renseignements opérationnels sur les menaces examinent le comment et le pourquoi d'attaques spécifiques et des plans des attaquants. Ils fournissent des informations sur le mode de fonctionnement de certains groupes d'attaquants, leurs objectifs et leurs capacités. Ces informations sont essentielles pour les équipes d'intervention en cas d'incident, les chasseurs de menaces et les centres d'opérations de sécurité (SOC). Elles les aident à comprendre comment les attaquants planifient et mènent leurs attaques. Elles peuvent inclure des informations sur les systèmes utilisés par les attaquants, la manière dont ils communiquent entre eux et des détails sur leurs cibles. Elles permettent de se préparer à des attaques spécifiques, d'élaborer des plans et de traquer les menaces.

Les renseignements tactiques sur les menaces se concentrent sur les détails du mode opératoire actuel des attaquants. Cela inclut des informations sur les outils et les méthodes qu'ils utilisent. Ils sont très utiles pour les ingénieurs en sécurité et le personnel SOC qui doivent mettre en place des mesures de sécurité, rédiger des règles de détection et comprendre comment repérer une attaque. Par exemple, des informations détaillées sur les kits d'exploitation, la manière dont les attaquants se déplacent à l'intérieur d'un système ou la manière dont ils volent des données. Ils vous aident directement à créer des défenses et vous permettent de mieux repérer et arrêter les attaques en temps réel.

Les renseignements techniques sur les menaces fournissent les indices les plus détaillés sur les attaques, tels que les adresses IP malveillantes, les noms de domaine, les codes de fichiers, les URL et les clés de registre. Ces informations sont utilisées par des outils de sécurité tels que les pare-feu, les systèmes de détection/prévention des intrusions (IDS/IPS) et les systèmes de détection et de réponse aux incidents (EDR) pour le blocage et la détection automatisés. Ils sont très utiles pour une action immédiate, mais ces indices peuvent rapidement devenir obsolètes à mesure que les attaquants modifient leurs systèmes. Il est donc préférable de les utiliser conjointement avec la vision plus large fournie par les renseignements tactiques, opérationnels et stratégiques.

Composantes des renseignements sur les cybermenaces

La CTI repose sur plusieurs éléments constitutifs qui contribuent tous à son efficacité. L’un des éléments clés est la Collecte de données, qui consiste à recueillir des données sur les menaces provenant de différents endroits à l’intérieur et à l’extérieur de votre entreprise. Cela comprend les journaux de sécurité des pare-feu, des systèmes de détection d’intrusion et de la sécurité des terminaux, ainsi que les flux de renseignements sur les menaces, les données provenant des forums publics et de la surveillance du Dark Web, des groupes industriels (ISAC/ISAO) et des vendeurs. Plus vous disposez de données, et plus elles sont de qualité, plus vos renseignements seront pertinents.

Après la collecte, le traitement et l'enrichissement sont essentiels. Les données brutes sont désordonnées et se présentent sous différents formats. Cette étape nettoie les données, supprime les doublons et les organise pour les rendre utilisables. L'enrichissement ajoute des informations aux données, en les reliant à des attaquants, des attaques ou des vulnérabilités connus. Cela peut impliquer de vérifier les adresses IP contre des bases de données, d'analyser les logiciels malveillants dans des sandboxes ou de relier différents points de données pour obtenir une vue d'ensemble d'une attaque. Sans traitement, les données brutes ne sont que des données et ne peuvent pas être utilisées comme renseignements.

Enfin, l’analyse et la diffusion sont les étapes où vous créez des renseignements. Des analystes experts utilisent des méthodes telles que l’étude des preuves informatiques, l’observation des comportements et la détection des tendances pour extraire des informations utiles des données. Ils identifient des schémas, devinent ce que les attaquants tentent de faire, prédisent les attaques futures et formulent des recommandations. Les renseignements sont ensuite transmis aux personnes concernées par le biais d’alertes, de rapports ou d’une intégration avec des outils de sécurité. Un processus de retour d’information essentiel garantit que les renseignements sont utiles, opportuns et pertinents, améliorant ainsi en permanence le processus CTI.

Avantages des renseignements sur les cybermenaces

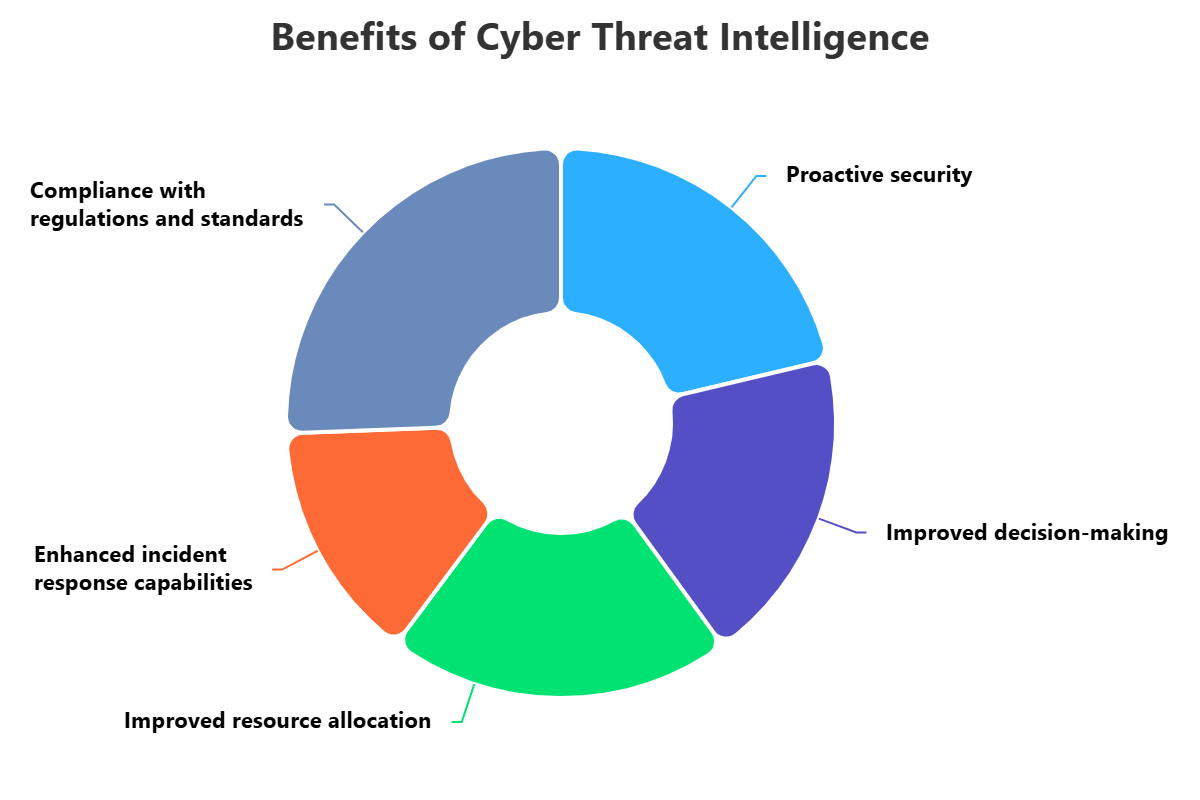

Les CTI offrent de nombreux avantages aux entreprises cherchant à améliorer leur sécurité. L’un des plus importants est le passage d’une approche réactive à une approche proactive. Au lieu de simplement réagir aux incidents, les CTI permettent d’anticiper les attaques, de comprendre le mode opératoire des attaquants et de prendre des mesures préventives. Cela aide à renforcer les défenses, à corriger les vulnérabilités avant qu’elles ne soient exploitées, et à élaborer des politiques de sécurité plus efficaces, réduisant ainsi les risques et les chances d’attaques réussies.

Un autre avantage est une meilleure prise de décision et une utilisation optimisée des ressources. La CTI vous fournit des informations utiles sur les menaces les plus pertinentes pour votre secteur, vos systèmes et vos risques. Cela permet aux équipes et aux dirigeants en sécurité de mieux orienter leurs dépenses, en investissant là où l'impact sera le plus significatif. En connaissant les vrais risques, vous pouvez allouer vos ressources de manière judicieuse, éviter les coûts inutiles et garantir la protection des éléments critiques, conduisant ainsi à un programme de sécurité plus efficace et moins coûteux.

La CTI améliore également considérablement la réponse aux incidents. Lorsqu’un incident se produit, disposer de bonnes informations sur les menaces vous aide à trouver, contenir et résoudre les problèmes plus rapidement. La CTI vous fournit des informations clés sur le mode opératoire des attaquants, les éléments à rechercher et les personnes susceptibles d’être à l’origine de l’attaque. Cela aide les équipes de réponse aux incidents à comprendre l’attaque, à la stopper rapidement et à rétablir la situation. Cette rapidité réduit les dommages et permet à votre entreprise de continuer à fonctionner.

Les défis de l’intelligence sur les cybermenaces

Même s’il est utile, le CTI présente aussi certains défis. L’un des principaux problèmes est le volume de données. La quantité de données sur les menaces qui arrivent est si importante qu’elle peut être difficile à gérer. Sans les bons outils pour collecter, organiser et filtrer ces données, les équipes de sécurité peuvent être submergées, ce qui rend difficile l’identification des informations vraiment pertinentes. Cette fatigue liée aux données peut conduire à manquer des menaces.

Un autre défi consiste à trouver des personnes qualifiées. Transformer des données brutes en renseignements utiles nécessite des compétences particulières, telles que la compréhension du mode opératoire des attaquants, l'analyse de malwares, l'étude des réseaux et la connaissance des événements mondiaux. De nombreuses entreprises ont du mal à recruter et à retenir des professionnels de la sécurité dotés des compétences nécessaires pour traiter et comprendre les données sur les menaces. Sans ces experts, l'CTI peut s'avérer inefficace, car l'élément humain est essentiel pour penser de manière critique et relier les informations.

Enfin, mettre en œuvre les CTI peut s'avérer difficile. Collecter l'intelligence des menaces est une chose, mais l'utiliser dans votre sécurité en est une autre. De nombreuses entreprises ont du mal à intégrer les flux CTI à leurs outils de sécurité. De plus, transformer cette intelligence en actions, comme la création de règles de détection ou la mise à jour des pare-feu, nécessite des processus robustes et une automatisation. Sans cela, l'intelligence des menaces peut rester séparée et ne pas contribuer à votre sécurité.

Meilleures pratiques pour l’intelligence sur les menaces cybernétiques

Pour tirer le meilleur parti de la CTI, les entreprises doivent suivre certaines bonnes pratiques. Tout d’abord, fixez des objectifs clairs en fonction de vos risques et de vos objectifs commerciaux. Au lieu de collecter toutes les données, concentrez-vous sur ce qui est pertinent pour votre secteur et vos systèmes. Cela signifie comprendre ce qui vous importe, qui pourrait vous attaquer, et quelles informations vous devez protéger contre les menaces les plus graves. La définition de ces objectifs garantit que votre collecte de données reste ciblée et ne vous submerge pas.

Deuxièmement, utilisez différentes sources de renseignement et partagez les informations sur les menaces. Ne vous fiez pas à une seule source, sinon vous passerez à côté de certaines informations. Un bon programme CTI utilise des données provenant de sources en ligne, de flux commerciaux, de la surveillance du Dark Web et de vos propres outils de sécurité. Rejoignez également des groupes industriels (ISAC/ISAO) pour obtenir des informations et des alertes précoces sur les menaces. Le partage d'informations aide également l'ensemble de la communauté de la cybersécurité.

Enfin, concentrez-vous sur l'utilisation des renseignements et l'obtention de retours. Les renseignements ne sont utiles que s'ils conduisent à des actions. Intégrez CTI à vos outils de sécurité pour une détection et une réponse automatisées. Créez des plans pour que les équipes de sécurité agissent sur les renseignements. Plus important encore, recueillez des retours des équipes de sécurité sur l'utilité des renseignements. Ces retours vous aident à améliorer votre programme CTI, en veillant à ce qu'il reste pertinent dans un paysage de menaces en constante évolution.

Comment ImmuniWeb peut-il vous aider en matière d’intelligence des menaces cybernétiques?

ImmuniWeb propose une solution complète de Cyber Threat Intelligence conçue pour fournir aux organisations des informations exploitables et une posture de défense proactive contre les cybermenaces en constante évolution. L'une des principales façons dont ImmuniWeb apporte son aide est grâce à ses capacités de surveillance des menaces en temps réel et de veille sur le Dark Web. La plateforme d'IA ImmuniWeb parcourt en permanence le web visible, profond et sombre, y compris les forums de piratage, les marchés clandestins et les canaux Telegram, à la recherche de mentions de votre entreprise, de ses actifs (domaines, adresses IP, applications, marques) et même des identifiants individuels des utilisateurs. Cette surveillance étendue permet aux organisations de détecter rapidement les menaces potentielles telles que les violations de données, les campagnes de phishing, l'usurpation d'identité de marque et même les discussions sur l'exploitation de leurs systèmes, souvent avant qu'elles ne se concrétisent en attaques à grande échelle.

De plus, l’offre CTI d’ImmuniWeb va au-delà de la simple collecte de données en fournissant une corrélation intelligente des menaces et une hiérarchisation des risques. La plateforme exploite sa technologie primée d’apprentissage automatique pour supprimer automatiquement les doublons et les faux, garantissant ainsi la fiabilité des flux de renseignements sur les menaces. Elle corrèle ensuite les menaces et les indicateurs de compromission (IoC) découverts avec les actifs et les vulnérabilités spécifiques de votre organisation. Cette contextualisation aide les équipes de sécurité à comprendre le risque réel posé par une menace particulière, leur permettant ainsi de hiérarchiser leurs efforts en matière de sécurité et de se concentrer sur les expositions les plus critiques. Cette approche ciblée évite la fatigue liée aux alertes et garantit une allocation efficace des ressources pour traiter les risques les plus importants.

Enfin, ImmuniWeb facilite l'opérationnalisation et la diffusion de renseignements exploitables. La plateforme envoie des alertes instantanées sur les nouveaux incidents de sécurité, les fuites de données et les cybermenaces aux personnes concernées des équipes DFIR ou juridiques, en utilisant des groupes et une classification automatisée des incidents pour une réponse efficace. Les organisations peuvent exporter les résultats dans différents formats ou les intégrer directement dans leurs systèmes existants de Security Information and Event Management (SIEM) via une API, ce qui rationalise leurs workflows de sécurité. En fournissant des renseignements personnalisés, en temps réel et exploitables, ImmuniWeb permet aux organisations d'améliorer leur capacité à détecter et à répondre aux menaces, à mieux comprendre leur paysage de menaces et, en fin de compte, à réduire le risque de cyberattaques et de violations de données.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.