Alors que de plus en plus d'entreprises adoptent le cloud computing, la sécurisation de ces environnements cloud devient une responsabilité partagée. Les fournisseurs de cloud s'occupent de la sécurité «du» cloud, mais les clients sont responsables de la sécurité «dans» le cloud. Ce changement a permis l'émergence de la gestion de la posture de sécurité du cloud (CSPM), essentielle pour rester sécurisé dans l'univers cloud en constante évolution.

Qu'est-ce que la gestion de la posture de sécurité dans le cloud?

La gestion de la posture de sécurité dans le cloud (CSPM) s'apparente à un système automatisé qui surveille, détecte et corrige les problèmes de sécurité et les violations de règles dans votre environnement cloud. Il recherche des éléments tels que des configurations incorrectes, des problèmes de politique et des vulnérabilités dans différents services cloud, tels que l'Infrastructure as a Service (IaaS), la Platform as a Service (PaaS) et parfois le Software as a Service (SaaS). L'objectif principal du CSPM est de donner aux entreprises une vue en temps réel de leur sécurité cloud et de s'assurer que leurs ressources cloud respectent les normes et réglementations de sécurité.

Les outils de sécurité classiques ont souvent du mal à suivre dans les environnements cloud, car les choses évoluent très rapidement et il y a beaucoup d’éléments à surveiller. Les outils CSPM remèdent à cela en se connectant directement aux systèmes des fournisseurs cloud (comme AWS Config, Azure Policy et GCP Cloud Asset Inventory) pour récupérer en continu les données de configuration. Ainsi, le CSPM peut créer une liste complète de tous vos éléments cloud et les comparer aux règles de sécurité, aux normes industrielles (comme les CIS Benchmarks) et aux exigences légales.

En résumé, le CSPM est comme un gardien de sécurité pour votre cloud. Il aide les entreprises à éviter les tracas liés à la vérification manuelle des paramètres, qui prend du temps et peut entraîner des erreurs. En détectant automatiquement les paramètres incorrects — une cause fréquente de problèmes de sécurité dans le cloud — le CSPM rend votre configuration cloud plus sûre, renforce vos défenses et facilite le respect des règles.

Aspects clés de la gestion de la posture de sécurité dans le cloud

L’un des aspects importants du CSPM est qu’il surveille en permanence et vous offre une vue en direct sur de nombreux clouds et configurations hybrides. Les ressources cloud évoluent constamment, avec des éléments ajoutés, modifiés ou supprimés. Les solutions CSPM vérifient continuellement les systèmes des fournisseurs cloud afin de maintenir une liste à jour de tous vos actifs, de leur configuration et de leurs paramètres de sécurité. Cette vue en direct permet aux équipes de sécurité de détecter rapidement les changements de configuration, les actions non autorisées et les nouveaux points faibles, afin que les problèmes ne passent pas inaperçus.

Un autre élément clé consiste à détecter automatiquement les paramètres incorrects et les problèmes de politique. Les outils CSPM disposent d'une vaste collection de politiques de sécurité et de règles standard (telles que les CIS Benchmarks, NIST, PCI DSS, HIPAA et GDPR). Ils vérifient automatiquement les paramètres de vos ressources cloud par rapport à ces normes. Si quelque chose ne va pas — comme un bucket S3 public, un rôle IAM trop ouvert ou des données non chiffrées — le CSPM le signale comme un risque potentiel et envoie des alertes aux équipes de sécurité.

La vérification et le classement intelligents des risques sont également essentiels au bon fonctionnement du CSPM. Tous les paramètres incorrects ne présentent pas le même niveau de risque. Un bon outil CSPM ne se contente pas d'envoyer des alertes pour tout ; il examine également des éléments tels que le degré d'exposition d'un actif (par exemple, s'il est connecté à Internet), le niveau de sensibilité des données et les conséquences possibles en cas de piratage. Ce classement intelligent aide les équipes de sécurité à se concentrer sur les risques les plus importants, à utiliser leurs ressources à bon escient et à améliorer la sécurité globale.

Pourquoi la gestion de la posture de sécurité du cloud est-elle importante?

La gestion de la posture de sécurité du cloud (CSPM) est aujourd'hui essentielle, car tous les utilisateurs recourent aux services cloud, qui présentent leurs propres défis en matière de sécurité. Les environnements cloud évoluent rapidement et changent fréquemment, ce qui entraîne des modifications constantes des paramètres, source de configurations erronées pouvant engendrer des vulnérabilités. Les entreprises ont souvent une visibilité incomplète sur leurs ressources cloud, rendant la détection et la gestion manuelle des risques particulièrement difficiles. Le CSPM apporte une surveillance automatisée et continue indispensable pour maîtriser ces problèmes et prévenir des erreurs de sécurité coûteuses.

Le respect des règles est une autre raison importante pour laquelle le CSPM est essentiel. De nombreuses lois sur la protection des données (comme le RGPD, l’HIPAA et le CCPA) et normes sectorielles (comme la PCI DSS et l’ISO 27001) exigent une sécurité et un suivi rigoureux pour les systèmes traitant des données sensibles. Étant donné que les environnements cloud gèrent souvent ce type de données, il est crucial de prouver que vous respectez en permanence ces exigences. Les solutions CSPM automatisent les vérifications de conformité, ajustent les configurations cloud aux exigences légales spécifiques et génèrent des rapports pour les audits, ce qui simplifie la conformité et réduit le risque d’amendes lourdes et de problèmes juridiques.

Enfin, le CSPM est essentiel pour être proactif et efficace en matière de sécurité cloud. En détectant et corrigeant rapidement les paramètres incorrects et les vulnérabilités, le CSPM permet de gagner du temps, de l'argent et d'efforts sur les corrections ultérieures. Il fournit aux équipes sécurité et IT des informations utiles, leur permettant d'automatiser les correctifs et d'intégrer la sécurité dans leurs workflows. Cette amélioration continue renforce les défenses cloud, réduit la surface d'attaque et protège les actifs critiques.

Comment fonctionne la gestion de la posture de sécurité dans le cloud?

Une solution CSPM fonctionne généralement en plusieurs étapes interconnectées, en commençant par la découverte et l'inventaire des actifs cloud. Les outils CSPM se connectent directement aux systèmes des fournisseurs de cloud tels que AWS, Azure, Google Cloud et parfois d'autres. Grâce à ces connexions, la solution CSPM scanne en continu les comptes cloud de l'entreprise afin d'identifier et de lister tous les éléments qu'elle utilise — des machines virtuelles et du stockage aux fonctions sans serveur et aux configurations réseau. Cela permet de créer un inventaire complet et en temps réel de tout ce qui se trouve dans le cloud, essentiel pour comprendre ce qui se passe.

Après avoir identifié les actifs, la solution CSPM commence à vérifier et à analyser les éléments. Elle compare les paramètres de chaque ressource cloud aux règles de sécurité, aux normes industrielles (telles que les CIS Benchmarks) et aux exigences légales. Le système CSPM recherche tout ce qui s'écarte de ces normes, le signalant comme un paramètre incorrect ou un problème de politique. Cette analyse implique souvent des méthodes intelligentes pour comprendre comment les ressources cloud dépendent les unes des autres et comment un paramètre incorrect dans un service peut affecter un autre.

Les dernières étapes importantes consistent à classer les risques, à envoyer des alertes et à guider les corrections. Lorsque des paramètres incorrects ou des points faibles sont détectés, la solution CSPM les classe en fonction de leur gravité, de leur impact potentiel et de leur niveau d'exposition. Elle envoie ensuite des alertes et des rapports détaillés aux équipes de sécurité. Ces rapports comprennent généralement les étapes à suivre pour résoudre le problème, souvent accompagnées des commandes ou des paramètres nécessaires à la correction. De nombreux outils CSPM peuvent également corriger automatiquement certains paramètres incorrects en fonction de règles, ce qui permet de gagner du temps et d'accélérer les réponses.

Types de gestion de la posture de sécurité dans le cloud

Bien que les solutions CSPM aient toutes la même fonction de base, il existe différents types de solutions selon leur configuration et leur domaine d’application. Une différence courante réside entre les solutions CSPM natives du cloud, proposées par les fournisseurs de cloud eux-mêmes, et les solutions CSPM tierces. Les outils natifs du cloud (tels que AWS Security Hub, Azure Security Center et Google Cloud Security Command Center) s’intègrent bien à leurs propres environnements cloud et fournissent souvent des informations rapides sur les paramètres incorrects de base. Mais ils ne fonctionnent généralement qu’avec un seul fournisseur de cloud, ce qui les rend moins utiles pour les entreprises utilisant plusieurs clouds.

D’autre part, les solutions CSPM tierces fonctionnent avec n’importe quel fournisseur de cloud (AWS, Azure, GCP et parfois d’autres) et les configurations hybrides. Ces solutions offrent une vue unique et des règles cohérentes sur différents environnements cloud, ce qui est essentiel pour les entreprises utilisant plusieurs stratégies cloud. Elles disposent souvent de fonctionnalités plus avancées, telles que la création de règles personnalisées, l’intégration avec d’autres outils de sécurité et une évaluation des risques plus intelligente, dépassant les limites des fournisseurs cloud individuels.

Les fonctionnalités CSPM sont également intégrées aux plateformes plus larges de protection des applications natives du cloud (CNAPP). Les CNAPP visent à offrir une vue complète de la sécurité cloud, du code à l'exécution, incluant non seulement le CSPM, mais aussi les plateformes de protection des charges de travail cloud (CWPP), la gestion des droits d'accès à l'infrastructure cloud (CIEM), et parfois davantage. Alors que le CSPM se concentre sur les paramètres et la conformité, une CNAPP propose une solution de sécurité plus complète, incluant la protection en temps réel, la gestion des vulnérabilités des charges de travail et le contrôle des identités, offrant ainsi une approche intégrée pour gérer la sécurité cloud.

Composants de la gestion de la posture de sécurité dans le cloud

Une bonne solution CSPM comporte plusieurs éléments importants qui fonctionnent ensemble pour garantir une bonne gestion de la sécurité du cloud. L’un des éléments clés est le moteur d’inventaire et de Discovery des actifs cloud. Cet élément se connecte aux systèmes des fournisseurs de cloud afin de rechercher, répertorier et suivre en permanence toutes les ressources utilisées sur l’ensemble des comptes cloud. Cela inclut les machines virtuelles, le stockage, les bases de données, les paramètres réseau, les équilibreurs de charge, les fonctions sans serveur et toutes les informations connexes. Une liste complète et à jour est essentielle pour tout contrôle de sécurité.

Un autre élément important est le moteur de politiques et de conformité. C’est là que sont stockées les règles de sécurité et les normes de conformité. Il contient une longue liste de règles de sécurité basées sur les normes industrielles (telles que les CIS Benchmarks, NIST et ISO 27001), les règles juridiques (telles que le RGPD, HIPAA et PCI DSS) et les pratiques internes des entreprises. Ce moteur compare en permanence les paramètres des actifs cloud à ces règles. Il détecte les écarts ou configurations incorrectes susceptibles de provoquer des problèmes ou une non-conformité, agissant ainsi comme le cerveau de la vérification de la sécurité.

Enfin, le workflow d'évaluation des risques, d'alerte et de remédiation est très important. Lorsque des paramètres incorrects sont détectés, cette partie les classe en fonction de leur gravité et de leur impact potentiel. Elle envoie des alertes en temps réel aux équipes de sécurité par différents canaux (e-mail, Slack, SIEM, etc.). Elle fournit surtout des étapes claires pour corriger les problèmes, souvent accompagnées de commandes ou de scripts facilitant les corrections. De nombreuses solutions CSPM proposent également des rapports pour les audits de conformité et des tableaux de bord affichant la sécurité globale et la progression des remédiations.

Avantages de la gestion de la posture de sécurité cloud

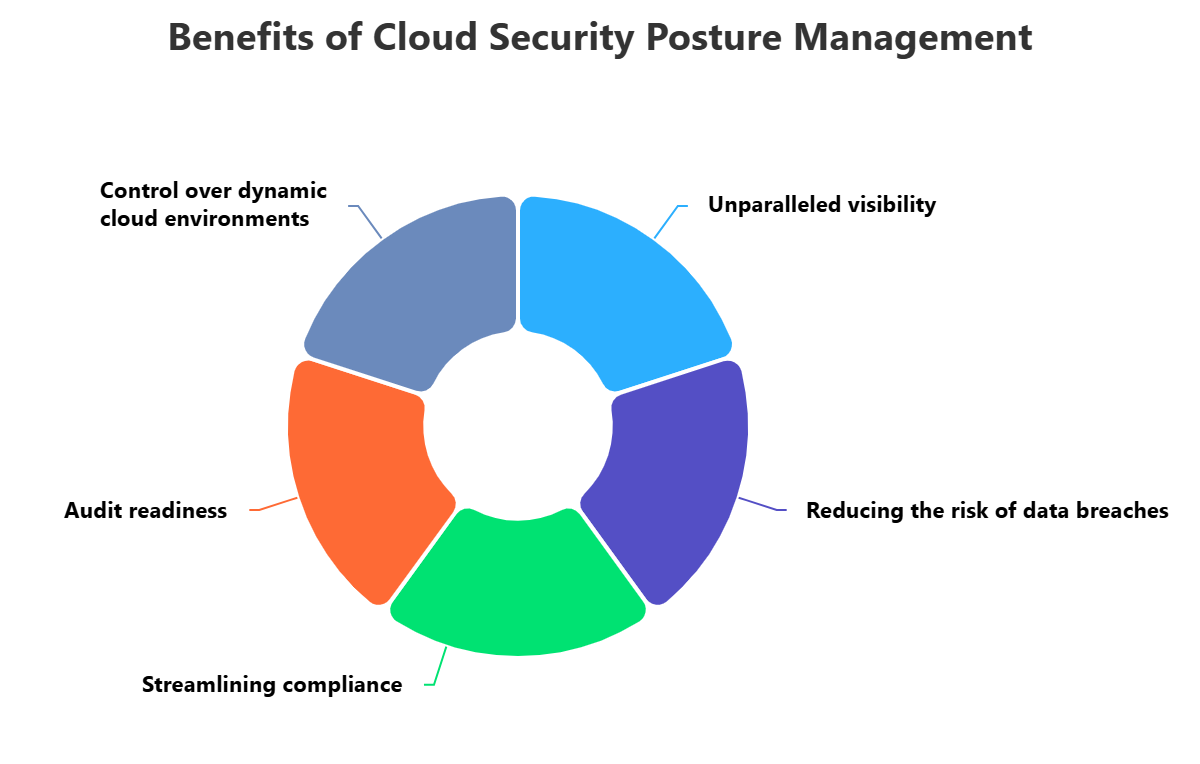

L'utilisation de la gestion de la posture de sécurité dans le cloud (CSPM) apporte de nombreux avantages importants pour toute entreprise utilisant le cloud. Tout d'abord, la CSPM offre une grande visibilité et un contrôle sur les configurations cloud en constante évolution. Dans les configurations multi-cloud ou hybrides complexes, il est presque impossible de suivre manuellement chaque ressource et ses paramètres. Les outils CSPM automatisent cette détection, fournissant un tableau de bord centralisé qui affiche une vue complète et en temps réel de tous les actifs cloud et de leur sécurité, permettant aux équipes de sécurité de repérer les points faibles et de maîtriser entièrement leur surface d'attaque.

Deuxièmement, le CSPM réduit considérablement le risque de violations de données et de problèmes de sécurité causés par des paramètres incorrects. Ces derniers sont une des principales causes des problèmes de sécurité dans le cloud. En surveillant en permanence les paramètres par rapport aux meilleures pratiques et en signalant rapidement les écarts, le CSPM permet aux entreprises de détecter et de corriger ces problèmes avant que des attaquants ne puissent les exploiter. Cette approche proactive réduit ainsi le risque de violations de données coûteuses, d'accès non autorisés et de perturbations de service.

Enfin, le CSPM facilite grandement la conformité et la préparation aux audits. Le respect de nombreuses règles juridiques (telles que le RGPD, l’HIPAA et la norme PCI DSS) peut s’avérer difficile pour les configurations cloud. Les solutions CSPM automatisent les contrôles de conformité, en alignant les paramètres cloud sur des exigences légales spécifiques et en générant des rapports complets pour les audits. Cela réduit non seulement le travail manuel lié à la conformité, mais garantit également le respect permanent des règles, aidant ainsi à éviter les sanctions, à renforcer la confiance et à démontrer aux auditeurs que vous faites preuve de diligence.

Les défis de la gestion de la posture de sécurité cloud

Malgré ses avantages, l’utilisation de la gestion de la posture de sécurité dans le cloud peut présenter des défis. L’un des principaux problèmes est que les configurations cloud sont complexes et en constante évolution. Les fournisseurs de cloud continuent d’ajouter de nouveaux services, fonctionnalités et paramètres. Maintenir à jour les règles CSPM pour couvrir ces changements et s’assurer que tout est vérifié sur toutes les plateformes cloud (AWS, Azure, GCP) nécessite un effort constant et des connaissances approfondies du cloud, ce qui rend difficile le maintien d’une sécurité cohérente.

Un autre défi consiste à gérer un trop grand nombre d'alertes et à savoir quelles corrections effectuer en premier. Les outils CSPM peuvent envoyer de nombreuses alertes, en particulier dans les grandes configurations cloud. Bon nombre de ces alertes peuvent concerner des problèmes mineurs, voire être des fausses alertes, ce qui entraîne une fatigue des alertes où les équipes de sécurité sont désorientées et manquent des alertes importantes. Pour savoir quelles alertes sont réellement risquées, comprendre les raisons commerciales de chaque paramètre incorrect et identifier les problèmes les plus prioritaires, il faut disposer de bons processus et de personnel qualifié afin d'éviter de perdre du temps sur des corrections mineures.

Enfin, intégrer le CSPM aux workflows informatiques existants et s’assurer que les correctifs sont appliqués peut s’avérer difficile. Bien que le CSPM vise à mettre en œuvre la sécurité tôt, relier les findings de sécurité aux correctifs des développeurs reste un défi. Les développeurs peuvent ne pas comprendre les correctifs ou avoir du mal à les prioriser alors qu’ils créent en parallèle de nouvelles fonctionnalités. Il est essentiel de faire interagir efficacement le CSPM avec les systèmes IT, d’automatiser les correctifs lorsque cela est possible, et de favoriser la collaboration entre les équipes de sécurité, IT et développement afin de détecter et corriger rapidement les configurations incorrectes.

Best Practices for Cloud Security Posture Management

Pour que la gestion de la posture de sécurité du cloud (CSPM) fonctionne au mieux, les entreprises doivent mettre en œuvre ces pratiques clés. Tout d’abord, établir des règles et politiques de sécurité claires avant d’utiliser le CSPM. Cela implique de définir les principes de sécurité fondamentaux de l’entreprise, les exigences juridiques et le niveau de risque acceptable pour les ressources cloud. Ces politiques doivent être traduites en règles automatisées dans l’outil CSPM. Réviser régulièrement ces politiques afin de les adapter aux évolutions de l’architecture cloud, aux besoins commerciaux et aux changements réglementaires, afin de garantir que la solution CSPM vérifie toujours le respect des bonnes pratiques appropriées.

Deuxièmement, corrigez les problèmes en fonction du risque et automatisez les corrections lorsque cela est possible. Tous les paramètres incorrects n'ont pas la même importance. Utilisez votre outil CSPM pour identifier les problèmes les plus risqués qui pourraient causer le plus de dommages (comme les données publiques ou les moyens d'obtenir un accès supplémentaire). Pour les petits paramètres incorrects courants, utilisez les corrections automatisées proposées par votre solution CSPM. L'automatisation des corrections pour les problèmes connus permet de gagner du temps, d'accélérer les réponses et de permettre aux équipes de sécurité de se concentrer sur des défis plus importants.

Enfin, intégrez le CSPM à vos processus IT et favorisez une responsabilité partagée en matière de sécurité. Effectuez des vérifications de sécurité en amont en ajoutant des contrôles CSPM à vos processus IT, afin de détecter les mauvaises configurations avant la mise en production du code. Cela permet aux développeurs de corriger les problèmes tôt, quand ils sont moins coûteux à résoudre. Formez également les développeurs, les équipes IT et sécurité aux bonnes pratiques de sécurité cloud et à la responsabilité partagée. Encouragez la collaboration et la responsabilité collective en matière de sécurité cloud pour construire un cloud robuste et intégrer la sécurité à chaque étape du développement.

Comment ImmuniWeb peut-il vous aider à gérer la sécurité du cloud (CSPM)?

Obtenez une vue d'ensemble de votre surface d'attaque multi-cloud grâce à la gestion de la posture de sécurité cloud ImmuniWeb® Discovery. Contrairement aux autres fournisseurs, vous n'avez pas besoin de nous fournir votre compte IAM cloud: il vous suffit d'entrer le nom de votre entreprise pour commencer à rechercher vos actifs cloud exposés et vos points de terminaison AWS, Azure, GCP et plus de 50 autres fournisseurs de services cloud publics (CSP) à travers le monde. Détectez les ressources cloud fantômes ou les utilisations cloud non autorisées qui pourraient违ir les exigences de conformité.

Notre solution primée de gestion de la posture de sécurité cloud détecte rapidement vos actifs cloud visibles de l'extérieur, notamment les instances de cloud computing, le stockage de données, les passerelles, les équilibreurs de charge, les bases de données et diverses API ou points de terminaison des services cloud. En plus d'évaluer votre surface d'attaque cloud pour détecter diverses erreurs de configuration, telles que des autorisations d'accès excessives ou des politiques IAM non sécurisées, nous visualisons également votre stockage de données géographique à des fins de conformité et de réglementation.

Tirez parti de notre API pour synchroniser le flux de données de gestion de la posture de sécurité cloud avec vos systèmes SIEM ou de surveillance natifs du cloud, ou exportez simplement les résultats dans un fichier PDF ou XLS. Bénéficiez d’un prix mensuel fixe par entreprise, quel que soit le nombre d’actifs cloud, de points de terminaison ou d’événements de sécurité. Personnalisez les alertes instantanées destinées aux personnes concernées de votre équipe DevOps ou de cybersécurité dès qu’une mauvaise configuration est détectée dans votre environnement cloud.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.