Qu'est-ce que la gestion de la surface d'attaque?

De nos jours, les choses sont complexes en ligne, et il est plus difficile que jamais de déterminer les limites des systèmes informatiques d'une entreprise. Il ne s'agit plus d'une ligne claire, mais d'une zone immense qui ne cesse de s'étendre. Cette surface d'attaque correspond essentiellement à toutes les façons dont un pirate pourrait tenter de pirater les ordinateurs, les réseaux, les applications d'une entreprise, ou de voler des données. Elle englobe tout, des serveurs web aux ordinateurs portables des employés, en passant par les gadgets et applications de l'ombre – ces outils utilisés sans autorisation. À mesure que les entreprises se numérisent, cette surface d'attaque s'étend également, offrant de nouvelles opportunités aux pirates.

La gestion de la surface d'attaque (ASM) est une approche constante et proactive pour y parvenir. Il ne s'agit pas seulement de rechercher les faiblesses. Il s'agit de repérer, d'analyser et de corriger toutes les voies possibles par lesquelles un attaquant pourrait pénétrer, tout en les surveillant en permanence. L'ASM vise à offrir aux entreprises une vue d'ensemble de leur environnement numérique du point de vue d'un pirate informatique, afin qu'elles puissent identifier les risques et les corriger avant qu'un incident ne survienne. Il s'agit de se préparer aux problèmes plutôt que de simplement réagir après coup.

En cartographiant les éléments et en les surveillant, l'ASM aide les entreprises à identifier réellement les risques auxquels elles sont exposées. Cela leur permet de prendre des décisions plus éclairées et d'investir leur budget sécurité là où cela compte le plus, afin de protéger leurs actifs et données essentiels contre les menaces en constante évolution.

Pourquoi la gestion de la surface d'attaque est-elle importante?

Plusieurs éléments distinguent la gestion des surfaces d'attaque des mesures de sécurité classiques et la rendent aujourd'hui extrêmement importante. Tout d'abord, elle permet de détecter et de surveiller en permanence. Contrairement aux contrôles ponctuels, l'ASM scanne en continu les réseaux afin de repérer les éléments nouveaux ou modifiés, les systèmes oubliés et même les noms de domaine suspects. Ainsi, à mesure que les éléments en ligne d'une entreprise évoluent, sa sécurité reste à jour.

De plus, ASM pense comme un hacker. Au lieu de se contenter d’examiner la configuration interne, les outils ASM tentent de voir les éléments en ligne d’une entreprise comme le ferait un attaquant. Cela signifie trouver des connexions ouvertes, des services cloud mal configurés ou des applications vulnérables facilement accessibles via Internet. Il est essentiel de voir les choses de l’extérieur, car les hackers s’attaquent souvent aux vulnérabilités qu’ils peuvent repérer depuis Internet, quel que soit le niveau de sécurité interne. Savoir ce qu’un hacker peut voir aide les entreprises à bloquer ces points d’entrée à l’avance.

Enfin, l'ASM consiste à corriger les problèmes importants en premier lieu. Il ne suffit pas de simplement identifier les faiblesses. Il faut évaluer leur gravité et leur probabilité d’être exploitées. L'ASM aide les entreprises à classer les risques afin qu’elles puissent corriger les plus graves en premier — ceux qui sont faciles à exploiter et qui pourraient causer de gros problèmes. En corrigeant les problèmes avant qu’ils ne soient exploités, plutôt qu’en réagissant simplement à une intrusion, on réduit le risque global et on renforce la sécurité. Tous ces éléments aident les entreprises à maintenir une sécurité solide dans un monde numérique en constante évolution.

Pourquoi la gestion de la surface d'attaque est-elle si importante?

La gestion de la surface d'attaque est devenue beaucoup plus importante en raison de la rapidité des évolutions du monde numérique et des progrès des cybercriminels. Une des principales raisons de son importance est que les entreprises ont désormais une multitude de ressources en ligne. L'utilisation du cloud computing, des applications en location, la télétravail et l'augmentation des objets connectés ont fait disparaître les anciennes frontières réseau. Il existe désormais de multiples vecteurs d'entrée pour un attaquant, ce qui oblige les entreprises à connaître l'ensemble de leurs actifs exposés.

De plus, le shadow IT augmente considérablement les risques sans que les entreprises en aient conscience. Il s'agit de l'utilisation par les employés d'appareils, d'applications et de services cloud dont le service informatique n'a pas connaissance ni n'a approuvé. Le shadow IT contourne souvent les contrôles de sécurité habituels, ce qui en fait une cible facile pour les pirates informatiques. L'ASM aide à détecter ces éléments cachés et à les soumettre aux règles de sécurité appropriées afin de combler les failles de sécurité qui pourraient passer inaperçues jusqu'à ce qu'une intrusion se produise.

Enfin, les hackers inventent sans cesse de nouvelles astuces, et les règles relatives à la protection des données se multiplient, ce qui rend l'ASM essentielle. Les hackers trouvent toujours de nouvelles façons d'attaquer, exploitent de nouvelles vulnérabilités et trompent les gens pour qu'ils les laissent entrer. Sans un moyen de surveiller en permanence votre surface d'attaque complète, vous réagissez seulement et restez toujours en retard. De plus, des réglementations comme le RGPD, l'HIPAA et la norme PCI DSS exigent que vous gériez les risques et protégiez les données. L'ASM vous aide à respecter ces réglementations en détectant et corrigeant les problèmes de sécurité, en protégeant les données et en démontrant votre engagement dans la gestion des risques numériques. Cela protège non seulement vos actifs, mais aussi votre réputation et vos finances.

Comment fonctionne la gestion de la surface d'attaque?

La gestion de la surface d'attaque fonctionne en suivant en permanence les mêmes étapes pour obtenir une vue d'ensemble fiable et actualisée des points faibles d'une entreprise en ligne. La première étape consiste à identifier et répertorier tout. Cela implique de scanner minutieusement l'ensemble de l'environnement numérique de l'entreprise, à l'intérieur comme à l'extérieur, afin de repérer tout ce qui est actif ou inactif. Il ne s'agit pas seulement de détecter les serveurs et applications habituels. Il s'agit également de rechercher les technologies informatiques parallèles (appareils, services cloud ou applications non approuvés), les anciens systèmes encore en ligne, les connexions avec d'autres entreprises, ainsi que des noms de domaine falsifiés ressemblant à ceux de l'entreprise (utilisés pour le phishing). Des méthodes passives (comme les recherches web et la vérification des enregistrements de domaine) et des méthodes actives (comme la recherche de connexions ouvertes) sont utilisées pour établir une liste complète et en constante évolution.

Une fois que vous savez ce dont vous disposez, l’étape suivante consiste à vérifier les faiblesses et les risques. C’est à ce moment-là que vous examinez attentivement tout ce que vous avez trouvé pour identifier les problèmes potentiels, tels que des configurations incorrectes ou des vulnérabilités connues. Cela implique de vérifier les applications à la recherche de failles courantes comme les injections SQL ou les scripts intersites (XSS), de contrôler les paramètres du cloud par rapport aux règles de sécurité, de détecter les logiciels obsolètes, les connexions ouvertes, les mots de passe faibles et les données exposées. Cette vérification utilise souvent des informations sur les menaces et vulnérabilités connues pour évaluer comment un attaquant pourrait exploiter un problème identifié. Le résultat est une liste des risques potentiels associés à chaque élément.

Les dernières étapes consistent à décider quoi corriger en premier, à le corriger et à surveiller en permanence. Comme on peut trouver de nombreuses vulnérabilités, l'ASM a besoin d'une bonne méthode pour déterminer ce qui est le plus important. Les risques sont classés selon leur gravité potentielle, leur facilité d'exploitation et leur impact sur l'entreprise (comme la perte de données, d'argent ou de réputation). Cela permet aux équipes de sécurité de corriger les problèmes les plus critiques en premier. Ensuite, elles prennent des mesures correctives, comme l'installation de correctifs de sécurité, la modification des paramètres, la suppression des éléments inutiles ou le renforcement des mots de passe. L'ASM n'est pas une opération ponctuelle. Elle implique une surveillance continue, car le monde numérique évolue en permanence. De nouveaux éléments apparaissent en ligne, les paramètres changent et de nouvelles vulnérabilités apparaissent chaque jour. Une surveillance constante permet de maintenir la carte de la surface d'attaque à jour et de détecter et corriger rapidement les nouveaux problèmes dès qu'ils surgissent, afin de rester sécurisé.

Différents types de gestion de la surface d'attaque

Si les principes fondamentaux de la gestion de la surface d'attaque sont les mêmes, celle-ci peut être utilisée de différentes manières pour se concentrer sur différents aspects des activités en ligne d'une entreprise. L'un des types les plus courants est la gestion de la surface d'attaque externe (EASM). L'EASM examine les éléments qui sont en ligne et accessibles depuis l'extérieur du réseau de l'entreprise. Cela inclut les sites web, les applications, les éléments cloud, les connexions, les noms de domaine, les adresses IP, les bases de données en ligne, le code et les serveurs de messagerie. Les outils EASM montrent comment une entreprise apparaît aux yeux d'un pirate et aident à trouver les faiblesses qui peuvent être vues et exploitées depuis Internet. Cela est extrêmement important pour protéger la présence en ligne d'une entreprise et empêcher les pirates de s'introduire par le biais d'éléments exposés au public.

Un autre type important est la gestion de la surface d'attaque interne (IASM). Au lieu de se concentrer sur l'extérieur, l'IASM examine les faiblesses et les voies d'attaque possibles à l'intérieur du réseau de l'entreprise. Cela inclut les applications internes, les ordinateurs des employés, les serveurs, les périphériques réseau (tels que les routeurs et les commutateurs), les périphériques connectés à Internet à l'intérieur et les données stockées à l'intérieur. Même si ces éléments ne sont pas directement en ligne, ils peuvent être exploités si un hacker parvient à pénétrer dans le réseau, généralement en trompant un employé ou en exploitant une vulnérabilité depuis l'extérieur. L'IASM contribue à sécuriser les mouvements latéraux d'une attaque, rendant plus difficile pour un hacker de se déplacer et d'accéder à d'autres systèmes internes, même s'il parvient à pénétrer initialement.

Il existe également des types particuliers d'ASM qui se concentrent sur certains domaines numériques. La gestion de la surface d'attaque de la chaîne d'approvisionnement numérique examine les risques provenant d'autres entreprises avec lesquelles vous travaillez, comme les fournisseurs et les éditeurs de logiciels. Cela inclut la vérification de la sécurité des connexions qu'ils fournissent, des logiciels open source utilisés dans les applications et des services cloud gérés par d'autres entreprises. Les faiblesses de ces éléments externes peuvent avoir un impact direct sur la sécurité de votre entreprise. De même, la gestion des surfaces d'attaque du cloud se concentre sur la recherche et la gestion des risques spécifiques au cloud, tels que le stockage cloud mal configuré ou les faiblesses des machines virtuelles fonctionnant sur des plateformes cloud. Ces approches spécialisées permettent aux entreprises d'adapter leurs efforts d'ASM aux éléments et risques spécifiques des différentes parties de leur environnement numérique complexe.

Composantes de la gestion de la surface d'attaque

Une bonne gestion de la surface d'attaque repose sur une combinaison de différents outils, technologies et méthodes qui fonctionnent tous ensemble. La partie principale de tout bon système ASM est constituée d'outils automatisés permettant de repérer les actifs. Ces outils scannent activement et discrètement les ressources numériques d'une entreprise à différents endroits. Le scan actif peut consister à vérifier les connexions ouvertes, à cartographier le réseau et à rechercher les vulnérabilités afin de détecter les systèmes et services actifs. La recherche discrète consiste à utiliser les informations en ligne (telles que les enregistrements de domaine et les certificats) et à surveiller les réseaux sociaux et le Dark Web afin de repérer des éléments oubliés, des IT ombres ou même des noms de domaine falsifiés. Ces outils fournissent une liste de base, constamment mise à jour, des actifs numériques.

Outre la recherche d'éléments, il est important de vérifier les faiblesses à l'aide d'outils et de testeurs humains. Alors que les outils de découverte répertorient les actifs, ces vérifications les analysent en profondeur pour détecter des vulnérabilités spécifiques. Cela inclut des scanners automatisés qui détectent les failles logicielles courantes, les mauvaises configurations et les problèmes connus. De plus, l'engagement de hackers éthiques qualifiés permet de repérer des vulnérabilités complexes que les outils automatisés pourraient manquer. Ces tests fournissent une évaluation détaillée de la sécurité de chaque actif, identifiant les faiblesses spécifiques que les attaquants pourraient exploiter.

Enfin, un plan ASM complet utilise des moyens pour identifier les risques les plus importants et des outils pour automatiser les tâches et les réponses de sécurité. Avec potentiellement des milliers de vulnérabilités, l'ASM nécessite des méthodes pour se concentrer sur les plus critiques en fonction de leur gravité, de leur facilité d'exploitation et de leur impact potentiel sur l'entreprise. Les outils d'automatisation relient ensuite tous ces éléments en automatisant les tâches, en s'intégrant aux outils de sécurité existants et en permettant une réponse rapide aux nouvelles menaces ou vulnérabilités. En combinant cela avec une alimentation continue en informations sur les menaces, on obtient un système complet pour gérer la surface d'attaque d'une entreprise et se préparer à de nouvelles attaques.

Quels sont les avantages de la gestion des surfaces d'attaque?

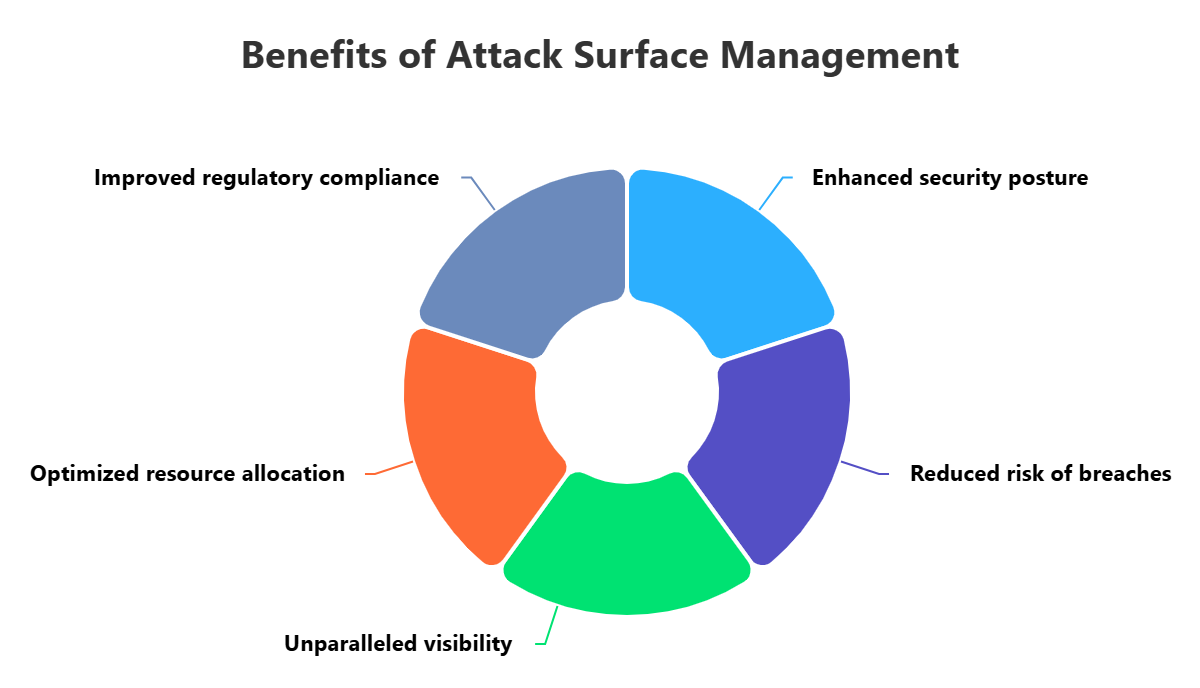

Un bon programme de gestion des surfaces d'attaque offre de nombreux avantages importants, essentiels pour renforcer la sécurité d'une entreprise face à l'augmentation des menaces sophistiquées. Tout d'abord, l'ASM améliore considérablement la sécurité et réduit le risque d'intrusion. En identifiant et corrigeant en permanence les vulnérabilités de l'ensemble de l'empreinte numérique, y compris celles souvent négligées, les entreprises peuvent empêcher les pirates d'accéder à leurs systèmes. Cela diminue les risques d'attaques réussies, de fuites de données et d'accès non autorisés, protégeant ainsi les informations et systèmes sensibles. Se préparer aux attaques consiste à corriger les problèmes avant qu'ils ne soient exploités, transformant la sécurité d'une approche réactive en une défense proactive.

De plus, l'ASM montre tout ce qui existe et aide à lutter contre l'informatique fantôme. L'un des problèmes récurrents pour les grandes entreprises est l'existence d'actifs non autorisés ou oubliés qui échappent à la vigilance des équipes IT et de sécurité. Ces éléments d'informatique fantôme ne bénéficient souvent pas d'une sécurité adéquate, ce qui en fait des cibles faciles. Les outils de recherche de l'ASM sont spécialement conçus pour découvrir ces actifs cachés et les mettre en lumière afin que les équipes de sécurité puissent évaluer les risques et les gérer correctement. Cette vue complète garantit qu'aucune partie du monde numérique n'est non surveillée ou non protégée, comblant ainsi les failles de sécurité qui pourraient entraîner de graves problèmes.

Enfin, l'ASM permet d'utiliser mieux les ressources et de respecter les réglementations. En classant les vulnérabilités selon leur gravité, leur facilité d'exploitation et leur impact potentiel sur l'entreprise, l'ASM permet aux équipes de sécurité de se concentrer en priorité sur les risques les plus importants. Cela garantit que les menaces les plus dangereuses sont corrigées rapidement, optimisant ainsi les investissements en sécurité. De plus, face à l'augmentation des réglementations (comme GDPR, HIPAA ou PCI DSS) qui exigent que les entreprises protègent les données, l'ASM offre un système pour détecter et corriger les problèmes de sécurité. Cela permet non seulement de respecter les réglementations, mais aussi de démontrer l'engagement de l'entreprise en matière de sécurité, protégeant ainsi sa réputation et évitant les amendes.

Les défis de la gestion des surfaces d'attaque

Même si la gestion de la surface d'attaque présente de nombreux avantages, sa mise en place et son maintien peuvent s'avérer complexes et nécessitent une planification minutieuse. L'un des principaux problèmes réside dans la gestion de la vitesse à laquelle évolue l'IT. Les entreprises continuent d'utiliser de nouveaux services cloud, d'installer de nouvelles applications, de mettre à jour leurs systèmes et de collaborer avec d'autres entreprises. Chaque changement peut introduire de nouveaux actifs, modifier les paramètres ou créer de nouvelles voies d'attaque pour les cybercriminels. Tenir à jour une liste de ces éléments numériques en constante évolution est une tâche colossale, rendant difficile l'obtention d'une vue d'ensemble complète de la surface d'attaque.

Un autre problème majeur est la quantité d'informations et le risque de manquer des menaces réelles en raison d'un trop grand nombre d'alertes ou de fausses alarmes. Les outils ASM génèrent beaucoup d'informations sur les actifs, les vulnérabilités et les risques. Examiner toutes ces données pour identifier les menaces réelles parmi les éléments insignifiants ou les fausses alarmes peut être écrasant pour les équipes de sécurité. Cela peut les conduire à manquer des menaces réelles en raison de la surcharge d'alertes ou à gaspiller du temps à vérifier des éléments qui ne posent pas réellement de problème. Classer et comprendre efficacement ces données nécessite une bonne analyse et, souvent, des experts humains, qui peuvent être difficiles à trouver.

Enfin, la connexion de différents systèmes et le manque de ressources peuvent poser problème. La mise en place d’un programme ASM complet implique souvent la connexion à différents outils dans différents domaines de sécurité, tels que les scanners de vulnérabilités, les outils de sécurité cloud, les informations sur les menaces et les systèmes de réponse aux intrusions. Assurer une circulation fluide des données entre ces systèmes peut s’avérer techniquement difficile et prendre beaucoup de temps. De plus, de nombreuses entreprises, notamment les petites, peuvent ne pas disposer du personnel, des compétences ou des moyens nécessaires pour mettre en place, gérer et maintenir un programme ASM complexe. Surmonter ces défis nécessite une planification minutieuse, des investissements judicieux et une volonté constante d’amélioration.

Meilleures pratiques de gestion de la surface d'attaque

Pour tirer le meilleur parti d’un programme de gestion des surfaces d’attaque et renforcer réellement la sécurité d’une entreprise, il est important de suivre certaines pratiques clés. Tout d’abord, pensez et travaillez en permanence sur l’ASM. Il ne s’agit pas d’un projet ponctuel. Le monde numérique est en constante évolution, et la manière dont vous gérez les vulnérabilités doit donc également évoluer. L’utilisation d’outils automatisés pour détecter en continu les actifs et vérifier les vulnérabilités permet de s’assurer que, lorsque de nouveaux systèmes sont mis en ligne, que les configurations changent ou que de nouvelles menaces apparaissent, celles-ci sont rapidement identifiées et intégrées au processus ASM. C’est la clé pour être prêt à faire face aux attaques et ne pas être pris au dépourvu.

De plus, il est essentiel de déterminer les risques les plus importants afin d’utiliser au mieux les ressources. Au lieu de se contenter de détecter des vulnérabilités, essayez de comprendre leur impact réel et leur probabilité d’être exploitées. En utilisant des méthodes de priorisation des risques, en obtenant des informations sur les menaces et en comprenant le contexte métier (par exemple, l’importance des actifs concernés), les équipes de sécurité peuvent se concentrer sur les menaces les plus critiques, présentant le plus de risques pour l’entreprise. Cela permet d’assurer que les ressources de sécurité sont utilisées là où elles auront le plus d’impact, en corrigeant les vulnérabilités critiques pouvant conduire à de graves intrusions, plutôt que de se focaliser sur des problèmes mineurs.

Enfin, intégrez la sensibilisation à la sécurité dans votre culture d'entreprise et connectez l'ASM au reste de votre infrastructure de sécurité. Bien que la technologie soit importante, les personnes restent une partie significative de la surface d'attaque et peuvent être trompées. Une formation régulière des employés à la sécurité permet de réduire les risques liés au phishing et aux autres attaques qui exploite la vulnérabilité humaine. De plus, l'ASM ne doit pas être isolé. Ses données doivent être intégrées à d'autres outils de sécurité tels que le SIEM (Security Information and Event Management), l'EDR (Endpoint Detection and Response) et les systèmes de réponse aux intrusions. Cela permet d'obtenir une vue globale de la sécurité, vous permettant de réagir plus rapidement et de mieux comprendre l'état de sécurité de l'entreprise. Cela transforme les données brutes en informations utiles pour une amélioration continue.

Comment ImmuniWeb peut vous aider dans la gestion des surfaces d'attaque

Mettez en lumière l'ensemble de votre surface d'attaque externe grâce à la gestion de la surface d'attaque ImmuniWeb® Discovery en n'entrant que le nom de votre entreprise. Le processus de découverte non intrusif et sans danger pour la production détecte, classe et évalue rapidement les risques de tous vos actifs informatiques externes, qu'ils soient sur site ou dans un environnement multi-cloud. Repérez les logiciels obsolètes ou vulnérables, les domaines et certificats SSL expirés, les systèmes exposés ou mal configurés, les serveurs oubliés et les infrastructures IT parallèles, y compris le shadow cloud.

Détectez les fuites de code source, d’images de conteneurs ou d’instantanés de système disponibles dans des référentiels tiers et locaux. Visualisez les zones géographiques et les pays où vos données sont physiquement stockées à des fins de conformité et de localisation des données. De plus, tous vos actifs IT sont recherchés pour des mentions dans le Dark Web afin de garantir une gestion des surfaces d’attaque basée sur les risques et consciente des menaces. Configurez des alertes e-mail granulaires pour votre équipe en cas de nouveaux actifs IT, de mauvaises configurations, de vulnérabilités ou d’incidents de sécurité. Utilisez des groupes et des balises pour une gestion fine des actifs et un triage efficace.

Notre solution de gestion des surfaces d'attaque est proposée à un prix mensuel fixe par entreprise, indépendamment du nombre de vos actifs IT, d'événements de sécurité ou d'incidents. Profitez de notre API pour synchroniser le flux de données de gestion des surfaces d'attaque directement avec votre SIEM ou d'autres systèmes internes, ou exportez les résultats sélectionnés au format PDF ou XLS.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.