Les données sont aujourd'hui l'atout le plus important d'une entreprise. Elles alimentent ses activités, l'aident à trouver de nouvelles idées et guident ses choix. Cela inclut tout, des informations sur les clients aux plans secrets de l'entreprise, y compris les registres financiers et les moyens de devancer la concurrence.

La protection de ces données est une tâche ardue, car elles sont très nombreuses, stockées à différents endroits (clouds, applications, systèmes informatiques, etc.) et accessibles à de nombreuses personnes. Les anciennes méthodes de protection des données ne suffisent plus, car elles ne permettent pas d’avoir une vue d’ensemble des risques en temps réel.

C’est là que intervient Data Security Posture Management (DSPM). Il s’agit d’une nouvelle façon de surveiller la sécurité des données d’une entreprise, en garantissant la sécurité des données sensibles, quel que soit leur emplacement.

Qu'est-ce que la gestion de la posture de sécurité des données (DSPM)?

Le DSPM consiste à connaître les données sensibles qu'une entreprise possède, où elles se trouvent, qui peut y accéder, et dans quelle mesure elles sont sécurisées sur tous ses systèmes. Il est supérieur aux anciens outils car il offre une vision complète et à jour des risques liés aux données. Il détecte les données, les classe, vérifie les accès, identifie les vulnérabilités et garantit la conformité aux règles dans les clouds, les systèmes informatiques classiques et tout ce qui s'y trouve entre. Le DSPM vise à répondre à des questions telles que: Où se trouvent nos données? Quel type de données sont-elles? Qui peut y accéder? Dans quelle mesure les protégeons-nous efficacement?

Le DSPM aide à donner du sens aux données dispersées un peu partout. Les entreprises utilisent de nombreux clouds et applications, et possèdent une quantité importante de données non organisées, ce qui rend difficile le suivi de tout et la connaissance des risques. Le DSPM extrait les données de différents endroits — comme les programmes cloud, les paramètres informatiques et les outils de sécurité — afin de créer une liste de toutes les données et de leurs risques. Cela aide les équipes de sécurité à repérer les données cachées (qu'elles ne connaissaient pas), les systèmes mal configurés, les accès excessifs et les activités inhabituelles qui pourraient indiquer un problème.

Au final, le DSPM permet aux entreprises de ne plus se contenter de réagir aux problèmes et de se concentrer en priorité sur la protection de leurs données. En surveillant en permanence la sécurité des données, les équipes peuvent identifier et corriger les risques avant qu'ils ne causent des problèmes. Cela implique de repérer les données susceptibles d'être exposées, de se conformer aux règles de confidentialité et de trouver des idées pour renforcer la protection des données. Cela permet de protéger les informations les plus importantes de l'entreprise et de conserver la confiance des clients.

Aspects clés du DSPM

Le DSPM comporte plusieurs éléments importants qui en font un bon moyen de protéger les données. Tout d'abord, il recherche et trie en permanence les données. Les programmes DSPM vérifient et trouvent automatiquement toutes les données dans les différents systèmes d'une entreprise (clouds, applications, ordinateurs). Ensuite, ils trient les données en fonction de leur sensibilité et des règles qui s'y appliquent. Cette vérification et ce tri continus sont essentiels pour connaître les données que vous possédez et leur emplacement, ce qui constitue la première étape de leur protection.

Ensuite, contrôler qui peut accéder aux données et repérer toute activité inhabituelle est très important. Le DSPM ne se limite pas à examiner les listes d’accès. Il vérifie qui peut accéder à quelles données, comment ils ont obtenu cet accès, et s’ils les utilisent réellement. Il détecte des éléments tels que des stockages ouverts, des accès excessifs, des accès obsolètes et des activités de données inhabituelles qui pourraient indiquer une mauvaise utilisation interne ou un compte compromis. En connaissant réellement qui a accès aux données, le DSPM aide les entreprises à s’assurer que seules les personnes autorisées y ont accès et à identifier rapidement toute activité suspecte.

Enfin, savoir quels sont les risques les plus importants et comment les corriger fait partie intégrante de ce que propose le DSPM. Les outils DSPM ne se contentent pas d'afficher une liste de problèmes. Ils relient ces problèmes à la sensibilité des données, à leur exposition et aux règles qui s'appliquent pour déterminer le risque réel. Cela permet aux équipes de sécurité de corriger en priorité les problèmes les plus critiques. Le DSPM fournit également des recommandations précises sur les actions à entreprendre, comme modifier les paramètres, retirer les accès ou renforcer la protection des données. Cela permet de corriger les risques rapidement et aux bons endroits.

Pourquoi le DSPM est-il important?

Le DSPM est très important aujourd'hui, car il y a énormément de données, elles se trouvent à de nombreux endroits et les violations de données sont de plus en plus fréquentes. Les anciennes méthodes de sécurité ne fonctionnent pas lorsque les données sont partout. Le DSPM est essentiel, car il offre une vue d'ensemble et une vérification constante nécessaires pour connaître et gérer les risques liés aux données dans tous ces différents endroits. Cela garantit la sécurité des informations sensibles, où qu'elles se trouvent.

Le DSPM aide également les entreprises à se conformer à toutes les nouvelles règles en matière de confidentialité des données. Il existe des lois qui définissent la manière dont les données sensibles doivent être traitées. Le DSPM aide à localiser ces données, à identifier qui y a accès et à vérifier si elles sont protégées correctement. Cela permet aux entreprises d’identifier et de corriger les problèmes avant qu’ils n’entraînent des amendes lourdes ou des enjeux juridiques.

Outre le respect des règles et la protection des données, le DSPM aide également les entreprises à mieux gérer les problèmes et à réduire les dommages causés par les violations de données. En connaissant leurs données et les risques, les équipes de sécurité peuvent rapidement identifier quelles données ont été exposées lors d'une violation, qui y avait accès et où elles se trouvent. Cela leur permet de stopper la violation, d'informer les parties concernées et de rétablir plus rapidement la situation normale, ce qui réduit les pertes financières, les problèmes causés et les dommages à la réputation de l'entreprise.

Comment fonctionne le DSPM?

Le DSPM fonctionne selon un plan étape par étape afin de fournir une vue d'ensemble des risques de données et de leur gestion.

Tout d’abord, il repère et liste toutes les données présentes sur tous les systèmes. Les programmes DSPM se connectent à différents emplacements de données, tels que les clouds, les applications, les bases de données et les fichiers informatiques. Ils vérifient automatiquement ces systèmes afin d’identifier tous les emplacements de stockage de données, leur configuration et les données qu’ils contiennent. Cela permet de créer une liste complète et actualisée de toutes les données, y compris celles qui sont souvent négligées.

Ensuite, les données sont classées selon leur sensibilité et leurs droits d'accès sont vérifiés. Les outils DSPM utilisent des méthodes intelligentes pour détecter et étiqueter les données sensibles, telles que les informations personnelles, les données de cartes de paiement, les informations de santé, les secrets d'entreprise et les informations commerciales privées. En parallèle, le DSPM examine qui peut accéder à quelles données, comment cet accès est obtenu, et s'il est excessif ou mal configuré.

Enfin, DSPM identifie les risques, détermine ce qui est le plus important et donne des conseils sur la manière de remédier aux problèmes. En reliant la sensibilité des données, les paramètres d'accès et les points faibles connus, DSPM attribue un score de risque à chaque ensemble de données. Cela permet aux équipes de sécurité de se concentrer sur les risques les plus critiques. Le programme fournit ensuite des recommandations précises pour corriger les problèmes, comme la suppression des accès excessifs, la correction des stockages non sécurisés ou l'utilisation d'une meilleure encryption. DSPM collabore souvent avec d'autres outils de sécurité et de gestion informatique afin de faciliter les corrections et d'améliorer continuellement la sécurité des données.

Types de DSPM

Le DSPM se concentre généralement sur son objectif principal ou sa mise en œuvre, en fonction des besoins de l’entreprise et de la nature de ses données.

Un type se concentre sur la sécurité des données dans le cloud. Étant donné que de nombreuses entreprises utilisent des services cloud, certains programmes DSPM se concentrent sur la recherche, le tri et la sécurisation des données dans les systèmes cloud. Ces programmes travaillent en étroite collaboration avec les services cloud pour surveiller les paramètres, détecter les problèmes, repérer les accès excessifs et suivre les données lorsqu'elles circulent dans le cloud.

Un autre type se concentre sur la sécurité des données SaaS. Les entreprises utilisent des applications pour des tâches importantes, si bien que beaucoup de données sensibles se trouvent dans ces programmes. Ce type de DSPM se concentre sur la visualisation des données dans ces applications, l'identification des personnes pouvant y accéder, la détection des fuites de données et le respect des règles de gestion des données dans ces systèmes.

Certains programmes DSPM offrent une sécurité des données hybride/multi-environnement. Ces programmes visent à fournir une vue d’ensemble des risques liés aux données sur tous les systèmes, y compris les clouds, les applications et les centres informatiques. Ils s’intègrent à de nombreuses sources de données et outils de sécurité afin d’offrir une liste complète des données, leur classement et leur niveau de risque, quel que soit leur emplacement.

Composants du DSPM

Un bon système DSPM comporte plusieurs composants essentiels qui fonctionnent ensemble pour offrir une vue complète de la sécurité des données.

La première partie est l'outil de recherche et de tri des données. Cet outil vérifie en permanence et repère tous les emplacements de stockage de données au sein des systèmes d'une entreprise. Ensuite, il utilise des méthodes intelligentes pour trier automatiquement les données selon leur sensibilité, les règles qui s'y appliquent et leur importance pour l'entreprise. Cette partie crée et maintient une liste à jour des données sensibles, qui constitue la base de tout plan de sécurité des données.

Ensuite, un outil puissant de contrôle d’accès aux données et de surveillance des activités est essentiel. Cet outil vérifie qui peut accéder à quelles données, comment cet accès est obtenu et s’il est excessif. Il surveille également l’utilisation des données, détectant des activités anormales, des transferts non autorisés ou des requêtes suspectes pouvant indiquer une violation ou un problème interne. En connaissant qui peut accéder aux données et qui y accède réellement, cet outil permet de s’assurer que seules les personnes autorisées y ont accès et fournit des informations cruciales sur les risques potentiels d’exposition des données.

Enfin, le contrôle des risques, la priorisation et le plan de correction sont le résultat du DSPM. Cette partie relie la sensibilité des données, les paramètres d'accès et les vulnérabilités afin d'attribuer un score de risque à chaque ensemble de données. Elle fournit ensuite des rapports clairs et compréhensibles qui identifient les données les plus à risque, accompagnés de recommandations précises pour remédier aux problèmes. Cette partie collabore souvent avec d'autres outils informatiques et de sécurité afin de faciliter la correction des anomalies et d'améliorer continuellement la sécurité des données.

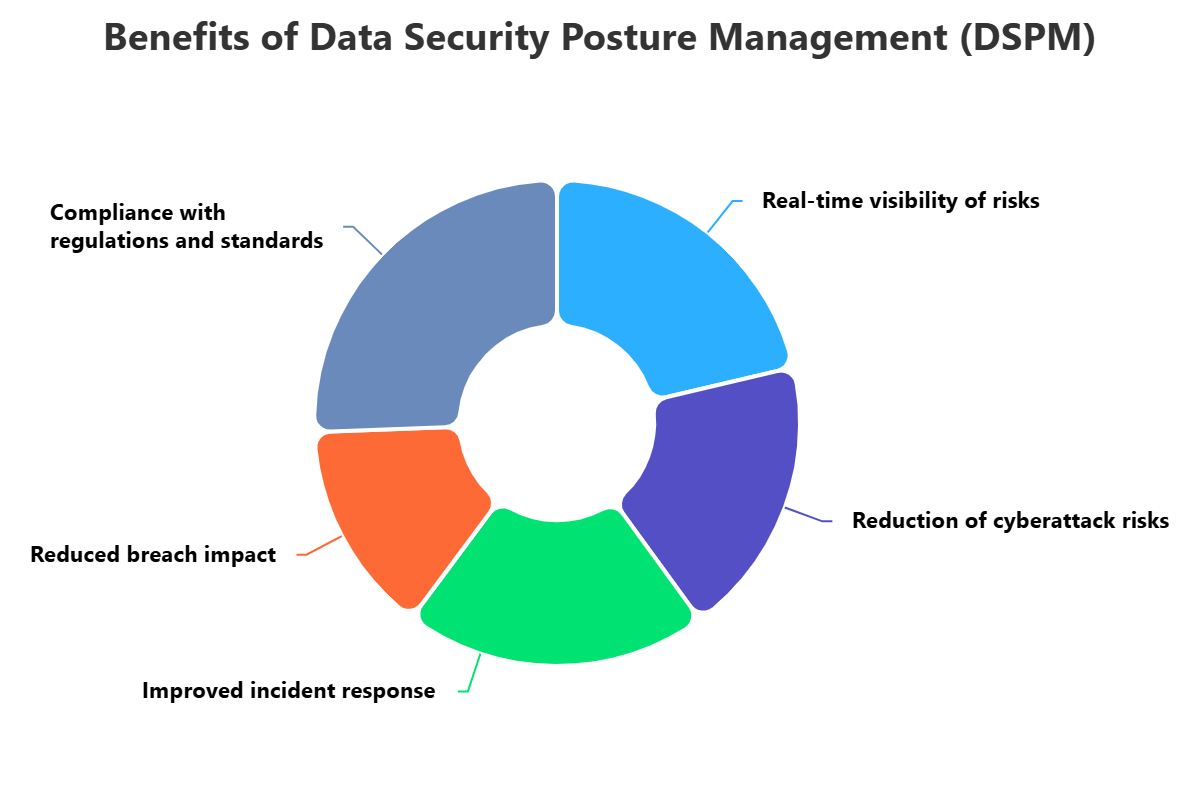

Avantages du DSPM

L'utilisation d'un bon programme DSPM offre de nombreux avantages aux entreprises qui traitent des données complexes. L'un des principaux avantages est une vue complète et en temps réel des risques liés aux données sensibles. En recherchant automatiquement, triant et surveillant en permanence les données dans tous les systèmes, le DSPM élimine les angles morts. Cela aide les équipes de sécurité à savoir où se trouvent leurs données sensibles, qui peut y accéder et quels sont les problèmes qu'elles posent, ce qui leur permet de gérer les risques avant que les problèmes ne surviennent.

Le DSPM facilite également la confidentialité des données et le respect des règles. Avec de nombreuses lois sur la protection des données, les entreprises doivent prouver qu'elles respectent les règles. Le DSPM aide à localiser les données réglementées, vérifie si elles sont correctement protégées et détecte les problèmes éventuels. Cela permet d'éviter les amendes, les problèmes juridiques et les atteintes à la réputation de l'entreprise.

Outre le respect des règles, le DSPM permet également de mieux gérer les problèmes et de réduire l'impact des violations. En cas de problème de sécurité, il est crucial de connaître les données sensibles affectées. La liste en temps réel et les contrôles d'accès du DSPM aident les équipes de sécurité à déterminer rapidement l'étendue de la violation, les données impactées et à accélérer la remise en état. Cela réduit l'impact global d'un problème de sécurité, protégeant ainsi les finances et la confiance des clients.

Les défis du DSPM

Même si le DSPM présente de nombreux avantages, son utilisation et son maintien posent des défis propres. L'un des principaux problèmes est la quantité de données que les entreprises créent et stockent. Se connecter, trouver et trier en continu toutes ces données à travers plusieurs clouds, applications et systèmes informatiques peut s'avérer difficile, exigeant des programmes DSPM robustes et évolutifs.

Un autre problème consiste à trier correctement les données et à identifier les risques les plus importants. Les outils DSPM utilisent l'IA, mais la recherche et le marquage de toutes les données sensibles, en particulier dans les données non organisées, peuvent être erronés. De plus, relier la sensibilité des données à l'accès, aux problèmes et à l'exposition afin d'obtenir un score de risque utile nécessite une connaissance approfondie du travail et des données de l'entreprise, ce qui peut être difficile à automatiser.

Enfin, intégrer le DSPM dans les systèmes de sécurité et informatiques existants peut s'avérer difficile. Le DSPM utilise des données provenant de diverses sources, et la résolution des problèmes nécessite souvent l'implication de plusieurs équipes. Assurer un bon flux des données, automatiser les processus et favoriser la collaboration entre les équipes peut être complexe. Obtenir l'acceptation du changement par les utilisateurs et définir une responsabilité claire en matière de sécurité des données est essentiel au succès du DSPM.

Meilleures pratiques pour la DSPM

Pour tirer le meilleur parti du DSPM, les entreprises doivent suivre quelques bonnes pratiques. Commencez par connaître vos données et ce qui est le plus important pour votre entreprise. Avant d’utiliser un programme DSPM, déterminez quelles sont vos données les plus importantes, où elles se trouvent et comment elles contribuent à votre activité. Cela vous aidera à configurer correctement l’outil DSPM, à concentrer ses efforts et à vous assurer que la résolution des problèmes s’applique aux données les plus critiques.

Ensuite, concentrez-vous sur la recherche et le tri constant des données dans tous les systèmes. Les listes de données manuelles ne fonctionnent pas. Utilisez DSPM pour vérifier et trier en permanence les données dans tous vos clouds, applications et stockages informatiques. Assurez-vous que l'outil de tri est configuré pour détecter les types de données sensibles importants pour votre entreprise et les règles que vous devez respecter. Cette vue continue est essentielle pour repérer les données cachées et maintenir une liste à jour de vos informations sensibles.

Enfin, concentrez-vous sur les informations utiles, la priorisation des risques et des plans de correction simples. Le DSPM ne doit pas se limiter à détecter les problèmes. Utilisez les scores de risque de la plateforme DSPM pour prioriser les données les plus exposées. Intégrez les résultats du DSPM à vos plateformes informatiques et de sécurité existantes afin d’automatiser les tâches de correction. Favorisez la collaboration entre les équipes sécurité, propriétaires de données et opérationnelles pour s’assurer que les problèmes de sécurité des données sont compris, priorisés et corrigés, conduisant à une amélioration continue de la sécurité des données.

Comment ImmuniWeb peut-il vous aider dans la gestion de la posture de sécurité des données (DSPM)?

ImmuniWeb Discovery offre un ensemble de fonctionnalités puissantes et complémentaires qui contribuent de manière significative aux efforts de gestion de la posture de sécurité des données (DSPM) d'une organisation, en particulier grâce à son accent sur la gestion des surfaces d'attaque externes et les renseignements sur le Dark Web. Bien qu'il ne s'agisse pas d'une plateforme DSPM autonome, la gestion des surfaces d'attaque externes (EASM) alimentée par l'IA d'ImmuniWeb détecte et surveille en continu les actifs numériques d'une organisation exposés à Internet, notamment les applications web, les API, le stockage dans le cloud et les services réseau. Ceci est crucial pour la DSPM, car cela permet d'identifier les magasins de données exposés publiquement (par exemple, les compartiments S3 mal configurés, les bases de données ouvertes) qui pourraient contenir des informations sensibles, offrant ainsi une vue externe essentielle des risques liés aux données.

De plus, la surveillance du Dark Web et des cybermenaces (CTI) par ImmuniWeb contribue directement à la DSPM en identifiant les cas où les données sensibles, les identifiants ou la propriété intellectuelle d'une organisation ont déjà été compromise et divulguées sur le Dark Web, les forums de hackers ou d'autres marchés illicites. Ces renseignements proactifs permettent aux organisations de savoir si leurs données sont déjà exposées à un risque de divulgation, ce qui leur permet de prendre immédiatement des mesures de réponse aux incidents et d'identifier les points de fuite de données potentiels en interne ou chez des tiers, que le DSPM peut ensuite aider à sécuriser.

Les capacités d’ImmuniWeb s’étendent également à l’évaluation des vulnérabilités et aux tests de pénétration des applications et des API qui interagissent avec des données sensibles. En identifiant les failles de sécurité de ces interfaces, ImmuniWeb aide à prévenir les accès non autorisés aux bases de données backend. Les informations obtenues grâce à la surveillance continue et aux tests de sécurité d’ImmuniWeb peuvent être intégrées dans une solution DSPM plus large, enrichissant ainsi sa compréhension des risques liés aux données en fournissant un contexte sur les expositions externes et les vulnérabilités de la couche applicative. Cette approche combinée permet aux organisations d’acquérir une compréhension plus complète et plus exploitable de leur posture en matière de sécurité des données, des menaces externes aux configurations internes.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.