Guide complet du cycle de vie de développement logiciel sécurisé (S-SDLC)

Un cycle de vie de développement logiciel sécurisé (S-SDLC) est un cadre holistique qui intègre des pratiques et des considérations de sécurité à chaque phase du processus de développement logiciel, de la conception initiale et du codage aux tests, au déploiement et à la maintenance, afin d'intégrer proactivement la sécurité dans les applications plutôt que de la traiter comme une après-pensée.

À l’ère de la transformation numérique et de l’escalade des cybermenaces, l’approche traditionnelle de la sécurité des applications — renforcer les défenses après la création d’un produit — est à la fois inefficace et dangereusement obsolète. Le Secure Software Development Life Cycle (S-SDLC) représente un changement de paradigme fondamental, intégrant la sécurité comme une préoccupation centrale et continue tout au long du processus de création du logiciel.

Il s'agit d'un cadre holistique de processus, d'outils et de bonnes pratiques qui garantit que la sécurité est «intégrée, et non rajoutée». En déplaçant les activités de sécurité vers la gauche dans le calendrier de développement, le S-SDLC vise à identifier et atténuer de manière proactive les vulnérabilités au stade le plus précoce possible, lorsqu'elles sont les plus faciles et les moins coûteuses à corriger, afin de créer des logiciels plus résilients et plus fiables dès le départ.

Comment fonctionne le S-SDLC

Le S-SDLC fonctionne en intégrant des activités de sécurité à chaque phase distincte d’un cycle de vie de développement traditionnel, tel que la méthodologie Waterfall ou Agile. Bien qu’il existe différents modèles (comme le Security Development Lifecycle de Microsoft), ils suivent généralement une approche par étapes. Il commence par la phase d’exigences et de conception, où les exigences de sécurité sont définies parallèlement aux exigences fonctionnelles. Cela implique l’établissement de normes de sécurité, la modélisation des menaces afin d’identifier les menaces potentielles et les vecteurs d’attaque, ainsi que la définition de l’architecture de sécurité. En tenant compte de la sécurité avant même d’écrire une seule ligne de code, les équipes peuvent concevoir un système fondamentalement plus sûr et éviter des défauts de conception coûteux et difficiles à corriger ultérieurement.

Le processus se poursuit ensuite dans la phase de mise en œuvre, où les développeurs écrivent le code. Ici, la sécurité est assurée par des normes de codage sécurisées, des revues de code par paires axées sur la sécurité, et l’utilisation d’outils de sécurité intégrés. Les outils de Static Application Security Testing (SAST) sont généralement utilisés à ce stade, analysant automatiquement le code source pour détecter des vulnérabilités telles que les injections SQL ou les débordements de tampon directement dans l’environnement de développement intégré (IDE) des développeurs. Cela permet un retour d’information immédiat, permettant aux développeurs de corriger les problèmes au fur et à mesure qu’ils codent, ce qui est bien plus efficace que de les traiter des semaines ou des mois plus tard lors d’une phase de test dédiée.

Après la mise en œuvre, la phase de vérification consiste à tester rigoureusement l'application assemblée. C'est à ce stade que les outils de Dynamic Application Security Testing (DAST) analysent l'application en cours d'exécution à la recherche de vulnérabilités, que les outils de Software Composition Analysis (SCA) vérifient la présence de composants tiers vulnérables et que les testeurs d'intrusion simulent des attaques réelles. Enfin, le S-SDLC s'étend à la phase de lancement et d'exploitation. Cela comprend la réalisation d'examens de sécurité finaux avant le déploiement, la mise en place d'un plan de réponse aux incidents robuste et l'établissement de processus de surveillance de l'application en production pour détecter les nouvelles menaces, ainsi qu'un processus de gestion sécurisée des correctifs pour traiter les vulnérabilités découvertes après le lancement. Cela crée un cycle d'amélioration continu, où les leçons tirées d'une version influencent la posture de sécurité de la suivante.

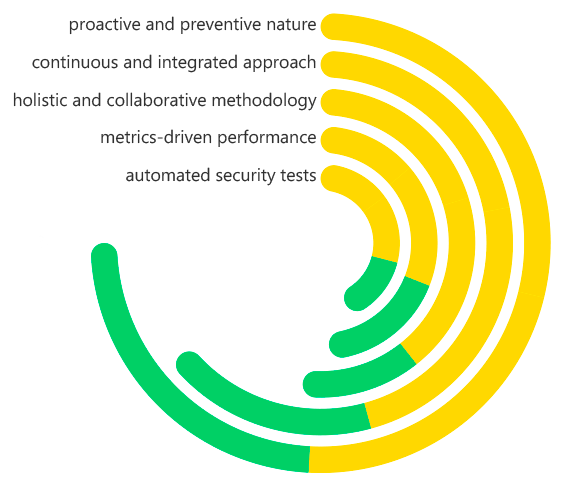

Caractéristiques clés du S-SDLC

Un processus S-SDLC mature se définit par plusieurs caractéristiques fondamentales qui le distinguent des efforts de sécurité ponctuels. La plus fondamentale est sa nature proactive et préventive. Au lieu de réagir aux vulnérabilités après leur découverte en production, le S-SDLC se concentre sur leur prévention dès l’origine. Cela s’obtient grâce à des activités précoces comme la modélisation des menaces, la conception sécurisée et la formation des développeurs, ce qui déplace la charge de la sécurité vers la gauche et réduit la dépendance à la détection des failles à la fin du cycle.

Une autre caractéristique essentielle est son approche continue et intégrée. La sécurité n'est pas un événement ponctuel ou une étape unique avant la mise en production ; c'est un fil conducteur continu qui s'étend sur tout le cycle de vie. Dans les environnements DevOps modernes, cela se traduit par DevSecOps, où les outils et les contrôles de sécurité sont automatisés et intégrés dans le pipeline d'intégration continue/déploiement continu (CI/CD). Cela garantit que chaque validation de code déclenche des tests de sécurité automatisés, faisant de la sécurité une partie intégrante du flux de travail quotidien des développeurs, des équipes QA et des équipes opérationnelles.

De plus, le S-SDLC est holistique et collaboratif. Il implique plusieurs équipes au sein de l'organisation, brisant les silos traditionnels entre développement, sécurité et opérations. Les équipes de sécurité fournissent expertise et outils, les équipes de développement écrivent du code sécurisé et corrigent les failles, et les équipes d'exploitation déploient et surveillent en toute sécurité. Cette collaboration est formalisée par des processus définis et des responsabilités partagées. Enfin, un véritable S-SDLC est basé sur des mesures et gouverné. Il s'appuie sur des indicateurs clés de performance (KPI) mesurables — comme le temps de correction des vulnérabilités, le pourcentage de code couvert par le SAST ou le nombre de bogues de sécurité détectés après la mise en production — afin de suivre l'efficacité, de démontrer la valeur aux dirigeants et d'affiner en permanence le programme de sécurité.

Cycle de vie sécurisé du développement logiciel (S-SDLC) Caractéristiques clés

Quels problèmes le S-SDLC résout-il?

Le S-SDLC s'attaque directement à une série de problèmes critiques et coûteux qui affectent le développement logiciel traditionnel. Le plus important est le problème de sécurité «Late-Stage», où les vulnérabilités ne sont découvertes que lors des tests finaux ou, pire encore, après le déploiement. Corriger les failles de sécurité à ce stade est exponentiellement plus coûteux et perturbateur, nécessitant souvent des changements architecturaux majeurs, des correctifs d'urgence et pouvant entraîner des temps d'arrêt ou des incidents de sécurité. Le S-SDLC résout ce problème en détectant les problèmes tôt, lorsqu'ils ne sont encore que des lignes de code.

Il s'attaque également au problème omniprésent de la sécurité en tant que «barrière» ou goulot d'étranglement. Dans les modèles traditionnels, la sécurité n'intervient souvent qu'à la fin, lors d'un audit préalable à la mise en production, où un résultat «échec» peut retarder le lancement de plusieurs semaines. Cela crée une relation antagoniste entre les équipes de développement et de sécurité. Le S-SDLC recadre la sécurité comme un partenaire facilitant tout au long du processus, éliminant les surprises de dernière minute et les retards associés, favorisant ainsi une culture plus collaborative et plus efficace.

De plus, le S-SDLC résout le problème des pratiques de sécurité incohérentes et non reproductibles. Le recours à des tests de pénétration sporadiques ou à l'expertise individuelle de certains développeurs conduit à une posture de sécurité incohérente entre les différents projets et équipes. Le S-SDLC met en place un cadre standardisé et reproductible, avec des points de contrôle de sécurité obligatoires, des outils imposés et des responsabilités définies. Cela garantit un niveau de qualité de sécurité prévisible et de base pour tous les logiciels produits par l'organisation, permettant ainsi de gérer efficacement les risques au niveau de l'entreprise.

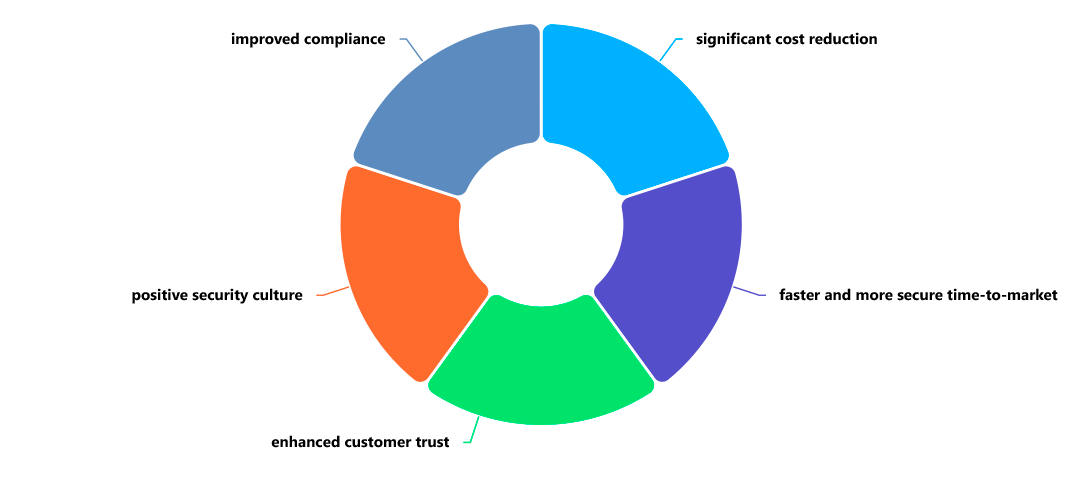

Avantages du S-SDLC

La mise en œuvre d’un cadre S-SDLC robuste apporte des avantages profonds et multiples. L’avantage le plus convaincant est une réduction significative des coûts. En identifiant et en corrigeant les vulnérabilités dès le début du processus de développement, les organisations évitent les coûts énormes associés aux correctifs post-lancement, aux violations de données, aux temps d’arrêt du système et à l’atteinte à la réputation. La conclusion classique de l’IBM System Sciences Institute selon laquelle un bug détecté en production peut coûter 100 fois plus cher à corriger qu’un bug identifié lors de la conception est un principe fondamental sur lequel s’appuie le S-SDLC pour assurer l’efficacité financière.

D’un point de vue commercial et concurrentiel, le S-SDLC permet une mise sur le marché plus rapide et plus sécurisée. En intégrant la sécurité de manière continue et en automatisant les contrôles, il évite les retards importants liés à la sécurité à la fin du cycle de développement. Cela permet aux organisations de maintenir des vitesses de publication rapides sans compromettre la sécurité, un avantage essentiel dans l’économie numérique actuelle en constante évolution. Un produit sécurisé devient également un facteur clé de différenciation sur le marché, renforçant la confiance des clients et la réputation de la marque.

Sur le plan opérationnel, le S-SDLC favorise une culture de sécurité positive et une expertise accrue des développeurs. En étant dotés des outils et de la formation nécessaires pour écrire du code sécurisé dès le départ, les développeurs deviennent des acteurs actifs du processus de sécurité. Cela réduit l'épuisement et les frictions entre les équipes. Enfin, le cadre garantit une meilleure conformité et une gestion des risques améliorée. Le S-SDLC propose un processus structuré pour respecter de manière cohérente les normes réglementaires et sectorielles (comme PCI DSS, GDPR, HIPAA), fournit des traces d'audit claires et offre à la direction une vision nette de la posture en matière de risques de sécurité logicielle de l'organisation.

Avantages du cycle de vie sécurisé du développement logiciel (S-SDLC)

En quoi le S-SDLC diffère-t-il d'Azure DevOps?

Il est essentiel de comprendre que le S-SDLC et Azure DevOps ne sont pas des concepts concurrents, mais qu’ils existent à différents niveaux d’abstraction et ont des objectifs complémentaires. Le S-SDLC est un cadre de sécurité stratégique, tandis que Azure DevOps est un ensemble d’outils tactiques pour la mise en œuvre des processus de développement.

Le S-SDLC est une méthodologie agnostique.cadredes processus, des politiques et des meilleures pratiques. Il définit lele quoi et quand de la sécurité des applications —le quoiLes activités de sécurité doivent avoir lieu (par exemple, modélisation des menaces, SAST, DAST) etquand au cours du cycle de vie où ils devraient avoir lieu. Il ne prescrit pas les outils spécifiques à utiliser ; il peut être mis en œuvre à l’aide de diverses technologies, y compris, mais sans s’y limiter, l’écosystème Microsoft.

Azure DevOps, en revanche, est un ensemble de produits commercial spécifique.product suitede Microsoft qui fournit des outils pour le contrôle des sources (Repos), la planification de projets (Boards), les pipelines CI/CD (Pipelines) et la gestion des paquets (Artifacts). Il s'agit d'une plateforme qui aide les équipes à mettre en œuvre et à automatiser les processus de développement, qui peuvent inclure les processus définis par le S-SDLC. Par exemple, vous pouvez utiliser Azure Pipelines pourAutomatiserles analyses SAST et SCA que le S-SDLC exigemandats dans les phases de mise en œuvre et de vérification.

En substance, le S-SDLC est le «plan» permettant d'intégrer la sécurité dans le processus logiciel. Azure DevOps est l'un des «kits de construction» potentiels que vous pouvez utiliser pour exécuter ce plan de manière efficace et à grande échelle. Vous pouvez disposer d'un S-SDLC sans Azure DevOps (en utilisant Jenkins, GitLab, etc.), et vous pouvez utiliser Azure DevOps sans S-SDLC mature (ce qui se traduit par un pipeline CI/CD non sécurisé). L'objectif est d'utiliser l'ensemble d'outils (Azure DevOps) pour mettre en œuvre efficacement la stratégie (S-SDLC).

Pourquoi le S-SDLC est-il essentiel à la sécurité des applications?

Le S-SDLC est essentiel car il s'agit de la seule approche scalable et durable pour gérer les risques de sécurité des applications face aux pressions du développement moderne et aux paysages menaçants actuels. Alors que les organisations adoptent Agile et DevOps pour publier plus rapidement des logiciels, la fenêtre des revues de sécurité traditionnelles et lentes disparaît. Le S-SDLC est l'adaptation essentielle qui permet à la sécurité de «suivre le rythme» en s'intégrant directement dans ces flux de travail à haute vitesse, rendant la sécurité une condition préalable à la rapidité plutôt qu'un obstacle.

De plus, la complexité des logiciels modernes, construits sur une base de composants open source et de microservices interconnectés, a considérablement accru la surface d'attaque. Les outils de sécurité ponctuels, tels qu'un test de pénétration annuel unique, sont tout à fait insuffisants pour faire face à la nature dynamique et continue de ce risque. Le S-SDLC est essentiel car il établit un processus continu et holistique qui couvre tout, du code propriétaire et des dépendances tierces à la configuration du déploiement, offrant une protection complète et continue.

En fin de compte, le S-SDLC est essentiel pour faire passer la culture organisationnelle d'une approche réactive à une approche proactive. Il fait passer la sécurité des applications d'une responsabilité exclusive de l'équipe de sécurité centrale à une responsabilité partagée par toutes les personnes impliquées dans le cycle de vie des logiciels, en particulier les développeurs. Ce changement culturel est la défense la plus puissante qu'une organisation puisse mettre en place. Il garantit que la sécurité est prise en compte par défaut, ce qui conduit à la production de logiciels intrinsèquement plus résilients, capables de résister aux tactiques en constante évolution des cyberadversaires, protégeant ainsi les actifs critiques et assurant la continuité des activités.

Exemples réels d'utilisation du S-SDLC

Le S-SDLC est appliqué de manière pratique et efficace dans l'ensemble du secteur. Un excellent exemple est la prévention des violations de données dans une application financière. Une banque développant une nouvelle fonctionnalité de banque mobile utilise la modélisation des menaces lors de la phase de conception pour identifier une vulnérabilité potentielle de référence directe à un objet (IDOR) dans un nouveau point de terminaison API. L'exigence de sécurité consistant à mettre en œuvre des contrôles d'autorisation appropriés est ajoutée aux stories utilisateur avant le début du codage. Pendant le développement, l'outil SAST intégré au pipeline CI signale un morceau de code susceptible d'être vulnérable à une injection SQL, et le développeur le corrige immédiatement. Cette approche proactive empêche ce qui aurait pu être une violation massive des données de se produire.

Un autre cas d’utilisation puissant concerne la gestion des risques liés à l’open source dans une plateforme e-commerce. La politique S-SDLC d’une entreprise de vente au détail impose que tous les projets logiciels utilisent des outils SCA. Lorsqu’un développeur ajoute une nouvelle bibliothèque de traitement des paiements, l’outil SCA la scanne automatiquement et détecte une vulnérabilité critique dans une dépendance transitive. La compilation échoue dans le pipeline et le développeur est invité à utiliser une version corrigée. Cette gouvernance automatisée empêche le déploiement en production d’un composant vulnérable connu, qui aurait pu être exploité pour voler des données de carte de crédit.

Le S-SDLC prouve également son utilité en garantissant la conformité d'une application de santé. Un fournisseur de logiciels de santé doit se conformer à la réglementation HIPAA. Son processus S-SDLC comprend des exigences de sécurité spécifiques pour le chiffrement des données au repos et en transit, qui sont vérifiées pendant la phase de test à l'aide du DAST. En outre, son processus de mise en production comprend un examen de sécurité formel et une validation par le Chief Information Security Officer (CISO) afin de garantir que toutes les conditions de conformité ont été remplies. Ce processus structuré et reproductible fournit la piste d'audit nécessaire pour démontrer la diligence raisonnable aux régulateurs et aux clients.

Comment ImmuniWeb vous aide avec le S-SDLC

ImmuniWeb propose une plateforme robuste, alimentée par l'IA, qui opérationnalise et applique les principes du cycle de vie sécurisé du développement logiciel (S-SDLC). Elle ne se contente pas de fournir des tests ponctuels, mais offre une suite d'outils intégrés qui prennent en charge chaque phase du S-SDLC, permettant aux organisations de mettre en œuvre un programme de sécurité des applications continu et holistique. De la découverte et des tests à la surveillance et à la conformité, ImmuniWeb aide à intégrer la sécurité dans l'ensemble du parcours logiciel.

Au cours des premières phases du S-SDLC, ImmuniWeb aide à Discovery et Inventory Management, aidant les organisations à identifier tous leurs actifs web et mobiles — y compris les applications oubliées ou de shadow IT — ce qui constitue l’étape fondamentale de tout programme de sécurité. Au cours des phases de mise en œuvre et de vérification, les capacités intégrées SAST, DAST, IAST et SCA d’ImmuniWeb offrent une couverture de test complète. Sa capacité à corréler les résultats de ces différentes méthodes réduit les faux positifs et fournit aux développeurs des données de vulnérabilité hautement précises et hiérarchisées, accompagnées de conseils de correction exploitables.

De plus, ImmuniWeb étend le S-SDLC à la phase post-déploiement grâce à sa Continuous Security Monitoring. La plateforme surveille les applications d'une organisation afin de détecter les changements, les nouvelles vulnérabilités et les écarts de conformité, garantissant ainsi un maintien continu de la posture de sécurité. En proposant une plateforme unifiée qui combine des tests de sécurité approfondis avec une surveillance et une cartographie de la conformité (aux normes telles que PCI DSS, GDPR, HIPAA), ImmuniWeb permet aux organisations non seulement de mettre en œuvre le S-SDLC, mais aussi de mesurer son efficacité, de démontrer leur conformité et d'améliorer en permanence la maturité de la sécurité de leurs applications, transformant ainsi le cadre S-SDLC d'un concept abstrait en une réalité opérationnelle tangible.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.