Les applications sont essentielles pour les entreprises aujourd'hui. Elles nous aident à concevoir des idées innovantes, à satisfaire les clients et, en somme, à faire fonctionner tout ce qui est nécessaire. Le problème? En utilisant du logiciel pour tout, nous avons rendu les choses bien plus faciles pour les attaquants. Les applications sont partout, construites avec toutes sortes de technologies et réparties dans divers environnements. Essayez de les protéger avec une multitude d'outils et d'équipes séparés? C'est un chaos ! Vous ne voyez pas l'ensemble, vous mettez les développeurs sous pression, et les applications ne sont pas sécurisées. C’est là que la gestion de la posture de sécurité des applications (ASPM) entre en jeu. Elle permet de centraliser tout, d'identifier ce qui est critique, et de faire fonctionner ensemble tous vos outils AppSec. Elle vous donne une vision claire de la sécurité globale de vos applications.

Qu'est-ce que la gestion de la posture de sécurité des applications (ASPM)?

Fondamentalement, la gestion de la posture de sécurité des applications (ASPM) est une approche de la sécurité qui rassemble et analyse toutes les informations provenant de vos tests de sécurité applicative et d'autres sources. Elle vous permet de visualiser, en temps réel et en un seul endroit, les risques liés à vos applications. Les outils de sécurité applicative classiques ne vérifient les éléments qu'à un instant donné ou ne recherchent que certains problèmes. L'objectif de l'ASPM est de suivre tous les aspects de sécurité liés à vos applications, de connecter les éléments pour identifier les applications critiques et leurs responsables. Il ne s'agit donc pas seulement de détecter des problèmes, mais de gérer le risque global de toutes vos applications.

ASPM vise à apporter de l'ordre dans la sécurité des applications. La plupart des entreprises utilisent des outils spécifiques — SAST, DAST, SCA, IAST, ainsi que des tests manuels effectués par des personnes — et chacun génère ses propres rapports. ASPM permet d'ajouter une couche au-dessus de tout cela. Il collecte les données provenant de ces différentes sources, élimine les doublons, identifie les risques les plus critiques pour l'entreprise et indique qui est responsable du code. Ainsi, les équipes de sécurité peuvent arrêter de simplement éteindre les incendies et commencer à gérer réellement les risques sur la base d'informations concrètes.

En résumé, ASPM aide les entreprises à répondre à des questions importantes concernant la sécurité de leurs applications. Par exemple: quelles applications sont les plus menacées? Où la sécurité est-elle la plus faible? Améliorons-nous en matière de sécurité au fil du temps? En rendant les choses visibles, en hiérarchisant les risques et en fournissant des informations utiles, ASPM aide les équipes de sécurité et de développement à mieux collaborer, à rendre les applications moins vulnérables aux attaques, à livrer plus rapidement des logiciels sécurisés et à se préparer aux attaques contre les applications.

Aspects clés de la gestion de la posture de sécurité des applications (ASPM)

Plusieurs éléments font de l'Application Security Posture Management (ASPM) ce qu'il est. Tout d'abord, il s'agit de tout rassembler et d'examiner l'ensemble. Les systèmes ASPM agissent comme un point central pour toutes vos informations de sécurité applicative. Ils rassemblent des informations provenant de toutes sortes d'outils (SAST, DAST, SCA, etc.), de programmes de prime aux bogues et d'informations de sécurité réelles. Mais il ne s'agit pas seulement d'obtenir les données, il s'agit aussi de les examiner de manière intelligente: identifier les éléments liés, éliminer le bruit superflu et vous fournir des informations utiles et exploitables.

Il est également important de déterminer quels risques sont prioritaires et de les aligner avec les activités de l'entreprise. Souvent, la sécurité des applications se contente de comptabiliser les problèmes, ce qui peut être excessif. ASPM y remédie en intégrant des éléments tels que l'importance de l'application, la sensibilité des données, sa présence sur Internet et son propriétaire au sein de l'entreprise. Avec ces informations, vous pouvez vous concentrer en priorité sur ce qui compte le plus pour l'entreprise, au lieu de traiter chaque détail mineur.

Enfin, ASPM vous donne de vrais conseils, des méthodes de travail fluides et s’améliore continuellement. Les systèmes ASPM ne se contentent pas de vous montrer des chiffres, ils vous indiquent quoi en faire: comment résoudre les problèmes, identifier les problèmes de sécurité récurrents et s’intégrer directement aux outils utilisés par les développeurs, comme les traqueurs de bogues. En facilitant la communication et la collaboration entre les équipes sécurité et développement, ASPM améliore constamment les choses, vous aide à mettre sur le marché plus rapidement des logiciels sécurisés et rend vos applications plus sûres au fil du temps.

Pourquoi la gestion de la posture de sécurité des applications (ASPM) est-elle importante?

La gestion de la posture de sécurité des applications (ASPM) est très importante, car la création d'applications est plus difficile que jamais et les attaques contre les applications sont de plus en plus sophistiquées. De nos jours, avec des technologies telles que DevOps et les applications dans le cloud, nous créons tellement de logiciels à un rythme tellement rapide que les équipes de sécurité ne peuvent plus suivre avec les anciens outils. L'ASPM est importante car elle vous donne la possibilité de voir *tout* et de tout contrôler depuis un seul endroit. Cela évite que des problèmes importants liés à vos applications ne passent inaperçus.

L'ASPM vous aide également à commercialiser plus rapidement des logiciels sécurisés et améliore considérablement le fonctionnement du DevSecOps. La sécurité peut ralentir les choses si vos rapports sont éparpillés un peu partout et que vous effectuez les tâches manuellement. L'ASPM résout ce problème en automatisant les tâches et en fournissant aux développeurs des conseils qu'ils peuvent réellement utiliser, directement là où ils travaillent déjà. Ainsi, ils peuvent corriger les problèmes plus tôt, la sécurité et le développement collaborent mieux, ce qui vous permet de livrer plus rapidement et de manière plus fiable des applications sécurisées.

L'ASPM permet non seulement d'accélérer les processus et d'améliorer la sécurité, mais également de prouver votre conformité aux réglementations et votre maîtrise des risques. De nombreuses normes (telles que PCI DSS, HIPAA, GDPR, SOC 2) exigent des contrôles réguliers de la sécurité de vos applications. L'ASPM centralise toutes ces données, permet de suivre les corrections effectuées et de générer des rapports prêts pour un audit. En offrant une vue d'ensemble précise de vos risques, l'ASPM permet aux dirigeants de prendre des décisions éclairées concernant l'allocation du budget sécurité et de protéger les actifs financiers, la réputation et l'ensemble de l'entreprise.

Comment fonctionne la gestion de la posture de sécurité des applications (ASPM)?

La gestion de la posture de sécurité des applications (ASPM) fonctionne en collectant des données, en les analysant, en les vérifiant, puis en fournissant des recommandations actionnables. C’est comme un guichet unique pour gérer les risques de sécurité des applications.

Tout commence par la collecte des données et leur uniformisation. Les systèmes ASPM peuvent se connecter à toutes sortes d'outils de test de sécurité des applications (SAST, DAST, SCA, etc.), ainsi qu'à d'autres sources telles que les programmes de prime aux bogues et les flux de menaces. Une étape importante consiste à uniformiser les données: lorsque différents outils utilisent des termes ou des notations différents, l'ASPM les convertit tous en un format standard. Ainsi, vous pouvez consulter tout ensemble.

Ensuite, le système vérifie les données, élimine les doublons et interprète leur signification. C’est là que l’ASPM brille vraiment. Il relie les points entre différents outils qui pourraient traiter du même problème (c’est la partie doublon) et ajoute ce que ce problème signifie pour l’entreprise. Il détermine quelles applications sont concernées, qui en est responsable, leur importance et leur niveau de risque. Cela transforme des données brutes en scores de risque ayant une véritable signification pour l’entreprise.

Enfin, ASPM vous montre tout en un seul endroit, vous indique ce qu’il faut corriger en premier et s’intègre à votre flux de travail. Il vous fournit des tableaux de bord et des rapports qui vous donnent une vue d’ensemble de la sécurité de votre application. Il vous indique les problèmes les plus risqués afin que les équipes de sécurité et de développement sachent sur quoi se concentrer. Les systèmes ASPM peuvent également s’interfacer avec des outils de développement, des trackers de bugs et des configurations CI/CD, afin que les conseils soient directement transmis aux équipes concernées. Cela vous aide à gérer les problèmes plus rapidement et à améliorer votre sécurité au fil du temps.

Types de gestion de la posture de sécurité des applications (ASPM)

Même si l’ASPM est relativement nouveau, vous constaterez que les différents outils ASPM fonctionnent de manière légèrement différente. Cela dépend principalement de la façon dont ils rassemblent et interprètent les données de sécurité de votre application.

L'un des types consiste à regrouper vos vulnérabilités et à vous aider à les corriger. Ces configurations ASPM sont efficaces pour recueillir les résultats de différents outils de test (SAST, DAST, etc.), éliminer les doublons et créer un tableau de bord où vous pouvez voir tous les problèmes et suivre leur résolution. Elles sont particulièrement utiles pour les équipes de sécurité, car elles offrent un seul endroit pour tout visualiser, identifier les responsables et suivre les améliorations. Elles s'intègrent également bien avec les outils de suivi des problèmes.

Un autre type vise davantage à comprendre votre sécurité et à identifier les risques. Ces systèmes ASPM ne se contentent pas de collecter les données, ils les analysent également pour voir comment elles sont liées à l’activité, quelles sont les menaces existantes et comment vos applications sont conçues. Ils utilisent des calculs mathématiques intelligents pour attribuer un score de risque à chaque application et à ses problèmes, afin que vous puissiez vraiment voir ce qui est risqué. Ce type d’ASPM est idéal si vous souhaitez connaître le danger *réel* qui pèse sur vos applications, identifier les faiblesses courantes et prendre des décisions intelligentes en matière de sécurité.

Il existe également des outils ASPM axés sur le DevSecOps, c’est-à-dire qu’ils tentent d’intégrer la sécurité plus tôt dans le processus. Ils souhaitent que les retours sur la sécurité fassent partie du travail quotidien des développeurs. Ces outils fonctionnent donc bien avec les outils que les développeurs utilisent tous les jours (comme les IDE), ce qui leur permet d’obtenir des conseils pendant qu’ils écrivent du code. Cela permet d’éviter l’apparition de problèmes, de les détecter rapidement, de livrer plus vite des logiciels sécurisés et d’aider les équipes sécurité et développement à bien collaborer. Pour être honnête, de nombreux outils ASPM essaient de faire tout cela pour offrir une solution complète.

Composantes de la gestion de la posture de sécurité des applications (ASPM)

Un bon système de gestion de la posture de sécurité des applications (ASPM) repose sur plusieurs éléments clés qui fonctionnent ensemble:

Tout d'abord, vous avez besoin d'un moyen d'obtenir des données et de les uniformiser. Cette partie se connecte à tous vos différents outils de sécurité des applications (SAST, DAST, SCA, vous connaissez la chanson), aux programmes de prime aux bogues et à d'autres données de sécurité (comme les éléments de sécurité du cloud). Elle recueille toutes les vulnérabilités détectées, les informations sur vos actifs et d'autres éléments utiles. Ensuite, elle uniformise le tout, en convertissant les différents termes, scores et formats en une seule manière standard de visualiser les choses.

Deuxièmement, il y a le cerveau du système ASPM: un moyen de relier les points et de donner du contexte. Il prend les données, élimine les doublons, examine les relations entre les éléments et intègre des éléments tels que l'importance de l'application pour l'entreprise, la sensibilité des données, leur exposition sur Internet, les règles à respecter et la personne responsable de l'application. Cela transforme des données aléatoires en informations réellement utiles qui montrent ce qui est vraiment risqué.

Enfin, vous avez besoin d’un moyen de tout voir, de l’examiner et de le connecter à votre workflow. Cela permet aux équipes sécurité et développement de voir ce qui se passe. Il existe des tableaux de bord, des rapports et des moyens de visualiser l’évolution des choses au fil du temps. Il se connecte également aux outils utilisés par les développeurs (comme les IDE), aux trackers de bugs et aux configurations CI/CD, ce qui vous permet d’attribuer automatiquement des tâches et d’obtenir des retours. Cela permet à tout le monde de voir ce qui se passe et d’agir en conséquence, améliorant ainsi la sécurité de votre application au fil du temps.

Avantages de la gestion de la posture de sécurité des applications (ASPM)

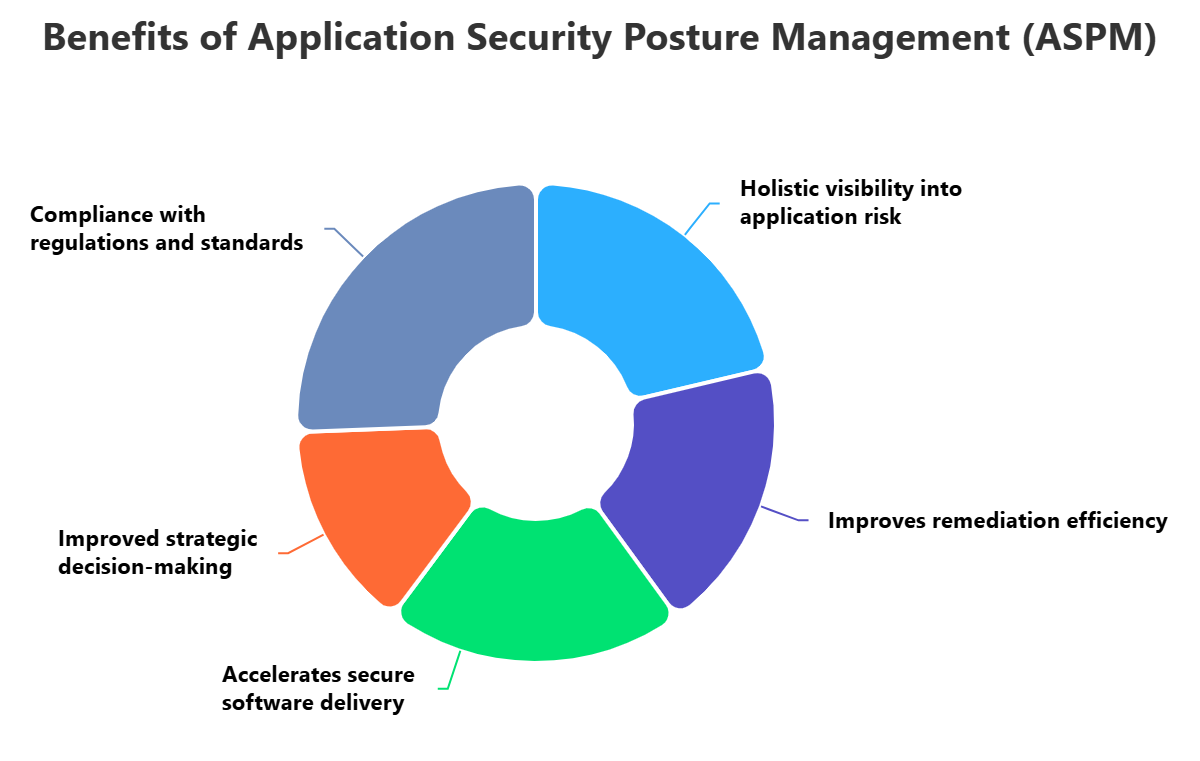

Si vous mettez en place un bon système de gestion de la posture de sécurité des applications (ASPM), vous constaterez de nombreux changements positifs dans la manière dont vous gérez la sécurité des applications. L’un des principaux avantages est que vous disposerez d’une **vue unique** de tous les risques liés à vos applications. L’ASPM rassemble des données provenant de toutes parts et les centralise, ce qui vous évite d’avoir à consulter plusieurs vues différentes. Vous pouvez voir toutes vos vulnérabilités en un seul endroit, ce qui signifie que vous pouvez identifier les vrais risques, repérer les points faibles et prendre des décisions éclairées grâce aux données.

ASPM vous permet également de corriger les problèmes plus rapidement et de mettre sur le marché plus vite des logiciels sécurisés. Il élimine les doublons, évalue l'impact des risques sur l'entreprise et indique à vos équipes de développement quels problèmes corriger en priorité. Il s'intègre également aux outils qu'elles utilisent déjà, afin qu'elles reçoivent des instructions claires, ce qui accélère le processus. Cela vous rend non seulement plus sécurisé, mais vous permet également de commercialiser plus rapidement des applications sécurisées, ce qui correspond bien à la manière dont les logiciels sont développés aujourd'hui.

ASPM vous aide également à respecter les règles et à prendre des décisions éclairées. En centralisant toutes vos données de sécurité des applications en un seul endroit, il est plus facile de démontrer que vous respectez les règles et protégez les données. Vous pouvez générer des rapports pour les audits et identifier les lacunes. Les responsables obtiennent une vue claire du niveau de risque de vos applications, ce qui leur permet de prendre des décisions éclairées concernant l'investissement en sécurité et la protection de la réputation de l'entreprise.

Défis de la gestion de la sécurité des applications (ASPM)

Même si la gestion de la posture de sécurité des applications (ASPM) peut améliorer les choses, vous devez vous préparer à relever certains défis. L’un des principaux défis réside dans la difficulté à collecter les informations provenant de différentes sources. Chacune a sa propre manière de fonctionner. De nombreuses entreprises utilisent une multitude d’outils différents, tels que SAST, DAST, SCA et des testeurs, pour effectuer des tests manuels avec des configurations et des formats variés. Rassembler ces données en un seul endroit de manière précise peut être difficile.

Un autre défi réside dans l'importance non seulement de reconnaître qu'il s'agit d'un problème, mais aussi de comprendre son impact sur l'entreprise. Il faut savoir que, si quelque chose se passe mal, l'incidence sera critique ou importante. Si ces éléments sont mal évalués ou insuffisamment pris en compte, cela peut conduire à négliger des risques critiques.

Vous devez également surmonter les silos interéquipes et intégrer la sécurité dans les échanges. La communication doit être ouverte pour s'assurer que les risques et les constatations sont correctement transmis. Tous les nouveaux outils seront inutiles si personne ne les utilise correctement.

Meilleures pratiques pour la gestion de la posture de sécurité des applications (ASPM)

Pour que la gestion de la posture de sécurité des applications (ASPM) soit vraiment rentable, gardez ces conseils à l’esprit: Tout d’abord, assurez-vous de connaître toutes vos applications et leur importance. Avant de commencer à mettre en place des outils, dressez la liste de toutes vos applications, identifiez celles qui sont les plus critiques pour l’entreprise, évaluez la sensibilité de leurs données et vérifiez si elles sont accessibles sur Internet. Cela vous aidera à configurer le système ASPM afin de vous concentrer sur ce qui compte le plus.

Deuxièmement, assurez-vous que les données sont fiables et que tous les outils fonctionnent ensemble. L’ASPM n’est que aussi bon que les données qu’il reçoit. Vérifiez que vos outils SAST, DAST, SCA et autres fonctionnent correctement et fournissent des informations fiables au système ASPM. Prenez le temps de garantir l’uniformité des données et éliminez les doublons. Assurez-vous également que vos outils sont bien connectés à la plateforme ASPM.

Troisièmement, constituez une équipe de sécurité et travaillez à la mise en place d'une culture DevOps afin d'encourager la remédiation. Si les découvertes bénéficient d'un workflow et d'un plan clairs, cela améliorera considérablement l'efficacité. Veillez également à ce que chacun continue à apprendre, suivez les succès et encouragez les autres à s'approprier les processus.

Comment ImmuniWeb peut-il vous aider avec la gestion de la posture de sécurité des applications (ASPM)?

ImmuniWeb occupe une position unique pour aider les organisations à faire évoluer leurs capacités en matière de gestion de la sécurité des applications (ASPM) grâce à sa plateforme complète, basée sur l’IA et alimentée par des ressources humaines. La principale force d’ImmuniWeb réside dans sa capacité à découvrir de manière agressive et continue l’ensemble de l’empreinte numérique d’une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées qui échappent souvent au champ d’application des programmes AppSec traditionnels. Cette fonctionnalité de gestion des surfaces d’attaque externes (EASM) constitue le fondement essentiel de l’ASPM en garantissant que toutes les applications, même celles issues du shadow IT, sont identifiées et prises en charge pour être évaluées sur le plan de la sécurité.

De plus, ImmuniWeb contribue directement aux besoins d'agrégation des données ASPM et de contextualisation des risques en proposant des solutions hybrides primées de test de sécurité des applications (AST). Ses tests de pénétration des applications web et mobiles basés sur l'IA, combinés à une validation humaine experte, fournissent des résultats très précis et exploitables en matière de vulnérabilités (DAST pour web/mobile, tests de sécurité des API). Ces résultats sont automatiquement ingérés dans la plateforme ImmuniWeb, où ils sont corrélés, dédoublonnés et enrichis avec le contexte métier et les informations sur les menaces. Cela permet aux équipes de sécurité d’obtenir une vue précise et priorisée des vulnérabilités des applications, réduisant le bruit et se concentrant sur les risques les plus critiques.

Enfin, la plateforme ImmuniWeb offre la visibilité centralisée, la hiérarchisation des risques et l'intégration transparente des flux de travail indispensables à une ASPM efficace. Le tableau de bord interactif offre une vue d'ensemble de la posture de sécurité des applications sur l'ensemble de la surface d'attaque découverte. Les vulnérabilités sont clairement présentées avec des conseils détaillés pour y remédier, des scores de risque attribués, et peuvent être intégrées de manière transparente à des outils de suivi des problèmes courants (par exemple, Jira), ce qui permet une attribution et un suivi efficaces des corrections. En combinant une découverte complète, une AST hybride très précise et des capacités de gestion des risques robustes, ImmuniWeb permet aux organisations de mettre en place, de maintenir et d'améliorer en permanence une posture de sécurité des applications solide, protégeant ainsi leurs actifs numériques les plus critiques.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.