La Validación de Exposición Adversaria (AEV) es un proceso proactivo de ciberseguridad que descubre, analiza y valida continuamente las exposiciones digitales de una organización frente a Internet desde la perspectiva de un atacante, con el fin de priorizar y remediar los riesgos críticos.

¿Qué es la validación de exposición adversaria (AEV)?

La Validación de Exposición Adversaria (AEV) es una metodología de ciberseguridad proactiva y basada en inteligencia, diseñada para identificar, analizar y remediar las exposiciones digitales de una organización desde la perspectiva de un adversario real. A diferencia del escaneo de vulnerabilidades tradicional, que suele centrarse en fallos de software conocidos dentro de un perímetro de red predefinido, la AEV adopta una postura mucho más amplia y agresiva. Se basa en el principio fundamental de que los atacantes no limitan su reconocimiento a direcciones IP y dominios conocidos, sino que recorren todo el panorama digital en busca de cada posible punto de entrada, incluidos activos olvidados, almacenamiento en la nube mal configurado, datos expuestos y TI en la sombra. El objetivo principal de la AEV es «pensar como un atacante» para detectar lo que pueden ver y explotar antes de que lo hagan ellos.

En esencia, AEV es un proceso continuo de descubrimiento y validación. Busca responder a la pregunta crítica: «¿Qué puede ver un atacante sobre mi organización y cómo puede utilizarlo para vulnerar nuestras defensas?». Esto implica mirar más allá del firewall tradicional para abarcar todos los activos expuestos a Internet. El término «adversarial» significa el cambio de una mentalidad pasiva de verificación del cumplimiento a una postura activa de caza de amenazas. No se trata solo de encontrar debilidades, sino de validar cuáles de esas debilidades representan una amenaza creíble e inminente basándose en las tácticas, técnicas y procedimientos (TTP) actuales de los adversarios.

El concepto se basa y combina elementos de otras prácticas de seguridad, como la gestión de la superficie de ataque externa (EASM) y los servicios de protección contra riesgos digitales (DRPS), pero añade una capa crucial de validación. Mientras que EASM descubre activos, AEV prueba y valida activamente el nivel de riesgo asociado a cada descubrimiento, a menudo intentando explotarlo o demostrando ataques de prueba de concepto. Esto va más allá de una simple lista de inventario y se convierte en una evaluación de riesgos contextualizada y priorizada que informa directamente las medidas de corrección, garantizando que los equipos de seguridad se centren en los problemas más importantes.

En esencia, la Validación de Exposición Adversaria supone un cambio de paradigma, pasando de ser un defensor que espera detrás de fortificaciones a convertirse en un explorador que patrulla activamente el territorio, identificando y neutralizando amenazas desde el mismo punto de vista que el enemigo. Reconoce que la superficie de ataque moderna es dinámica, extensa y, a menudo, expuesta sin saberlo por la propia organización, y proporciona el marco para recuperar el control y la visibilidad.

Aspectos clave de la validación de la exposición adversaria (AEV)

La validación de la exposición adversaria se caracteriza por varios aspectos definitorios que la diferencian de los enfoques de seguridad convencionales. Primero y sobre todo, su perspectiva de fuera hacia dentro. Las metodologías AEV se llevan a cabo desde fuera de la red de la organización, sin utilizar ningún acceso interno privilegiado. Esto imita el punto de partida exacto de un atacante real y proporciona una imagen fiel de lo que es accesible para un actor malintencionado con solo una conexión a Internet y algo de curiosidad. Esta perspectiva externa es crucial para comprender los vectores de ataque iniciales que conducen a brechas graves.

Otro aspecto crítico es su descubrimiento continuo y exhaustivo. La huella digital de una organización no es estática; se crean nuevos subdominios, se lanzan instancias en la nube y se integran socios externos, todo lo cual puede introducir nuevas exposiciones. AEV no es un proyecto puntual, sino un programa continuo que supervisa constantemente nuevos activos, configuraciones y fugas de datos. Esto garantiza que la postura de seguridad se evalúe según el estado actual de la superficie de ataque, y no según cómo era el trimestre anterior.

Un tercer aspecto clave es la contextualización y priorización basadas en el riesgo. Descubrir miles de activos y vulnerabilidades potenciales es inútil sin contexto. Las plataformas y procesos AEV no solo listan hallazgos, sino que los enriquecen con inteligencia. Esto incluye correlacionar un servicio expuesto con la disponibilidad de exploits conocidos, determinar si contiene datos sensibles y evaluar su criticidad para las operaciones empresariales. Esto permite a los equipos de seguridad priorizar la remediación basándose en una combinación de explotabilidad, impacto e interés del atacante, en lugar de solo en una puntuación CVSS genérica.

Por último, AEV se define por su evidencia y validación actionable. En lugar de simplemente señalar una posible configuración incorrecta, AEV busca demostrar su explotabilidad. Por ejemplo, no solo puede encontrar un repositorio .git expuesto, sino también demostrar que un atacante puede utilizarlo para reconstruir el código fuente. O bien, no solo puede detectar un bucket S3 abierto, sino también confirmar que se pueden extraer datos del mismo. Este enfoque de prueba de concepto proporciona evidencia irrefutable del riesgo, lo que resulta mucho más convincente para motivar la corrección y obtener el apoyo ejecutivo para las inversiones necesarias en seguridad.

¿Por qué es importante la validación de la exposición adversaria (AEV)?

La importancia de la validación de la exposición adversaria deriva directamente de la naturaleza evolutiva de las amenazas cibernéticas y de la transformación radical de la red corporativa. El modelo tradicional de seguridad basado en el perímetro está prácticamente obsoleto. Con la adopción masiva de servicios en la nube, trabajo remoto, aplicaciones SaaS y cadenas de suministro digitales complejas, el concepto de un «interior» y «exterior» definido ha desaparecido. Las organizaciones ahora tienen una superficie de ataque digital vasta, dinámica y, a menudo, poco comprendida, que constituye un entorno rico en objetivos para los adversarios.

AEV es críticamente importante porque aborda la causa raíz de muchas de las violaciones de datos más notorias de hoy en día. Los incidentes relacionados con bases de datos expuestas, almacenamiento en la nube no seguro y claves API filtradas rara vez son el resultado de un sofisticado exploit de día cero. En cambio, son consecuencia de errores humanos, malas configuraciones y una simple falta de visibilidad. Los atacantes lo saben y han adaptado sus estrategias para centrarse en estas «frutas de fácil recolección». Al adoptar AEV, las organizaciones pueden combatir esta tendencia, descubriendo y corrigiendo estos problemas antes de que aparezcan en el radar de los hackers.

Además, AEV es una potente herramienta para gestionar los riesgos de terceros y de la cadena de suministro. La seguridad de una organización es tan fuerte como su eslabón más débil, que a menudo es un proveedor, socio o filial. Las técnicas de AEV pueden ampliarse para supervisar la superficie de ataque externa de estas entidades conectadas, identificando riesgos que podrían propagarse a la organización principal. Esto proporciona un nivel de visibilidad en la cadena de suministro que antes era difícil o imposible de alcanzar, permitiendo una gestión proactiva de riesgos y evaluaciones más informadas de proveedores.

Desde un punto de vista estratégico, AEV transforma la ciberseguridad de un centro de costes técnicos en un impulsor de negocios. Un programa AEV sólido demuestra la debida diligencia ante reguladores, auditores y proveedores de seguros, lo que puede llevar a primas más bajas y auditorías de cumplimiento más fluidas. También protege la reputación de la marca y la confianza del cliente al evitar las vulnerables y costosas brechas que surgen de exposiciones fácilmente prevenibles. En un mundo donde la resiliencia digital es una ventaja competitiva, AEV ofrece la claridad y el control necesarios para operar con confianza en un entorno digital hostil.

¿Cómo funciona la Validación de Exposición Adversaria (AEV)?

El flujo de trabajo operativo de la Validación de Exposición Adversaria es un proceso cíclico que refleja la cadena de ataque cibernético, pero se ejecuta con fines defensivos. Por lo general, comienza con Comprehensive Discovery. Mediante una combinación de técnicas —incluyendo enumeración de DNS, escaneo de rangos de IP, análisis de registros de transparencia de certificados y rastreo web— el proceso AEV crea un inventario de todos los activos asociados a una organización. Esto incluye no solo dominios y IPs propios, sino también activos alojados en infraestructuras de terceros (por ejemplo, AWS, Azure, Akamai) y recursos de TI sombra que el equipo central de seguridad puede desconocer.

Tras la detección, la siguiente fase es la clasificación y el análisis. Cada activo descubierto se analiza para identificar las tecnologías en uso, como servidores web, sistemas operativos y aplicaciones específicas. Aquí es donde se analiza en profundidad la parte de «exposición». El sistema comprueba configuraciones incorrectas, como puertos abiertos, servicios sin cifrar, credenciales predeterminadas y paneles administrativos accesibles públicamente. También busca fugas de datos sensibles, como credenciales expuestas en repositorios de código público, documentos filtrados en sitios de pegado o archivos internos publicados inadvertidamente.

La tercera y más crucial fase es Adversarial Validation and Testing. Esto es lo que diferencia a AEV de la simple gestión de activos. En esta fase, las exposiciones identificadas se prueban activamente para validar su gravedad. Esto se hace con cuidado para evitar causar interrupciones. Por ejemplo, el sistema podría intentar autenticarse con un conjunto de contraseñas comúnmente utilizadas en un servicio expuesto, verificar si una base de datos abierta permite operaciones de escritura o utilizar metadatos de un documento filtrado para encontrar información más sensible. El objetivo es producir evidencia concreta de explotabilidad, pasando de «esto podría ser un problema» a «así es como un atacante nos atacaría».

La fase final es Prioritization and Remediation. Los hallazgos validados se introducen en un motor de puntuación de riesgos que considera factores contextuales como la sensibilidad de los datos expuestos, la criticidad del activo afectado y la facilidad de explotación. Esto genera una lista priorizada de problemas para el equipo de seguridad. La plataforma AEV facilita entonces el flujo de trabajo de corrección proporcionando evidencia técnica detallada, asignando tickets a los propietarios de los sistemas relevantes y rastreando los problemas hasta su cierre. El ciclo se repite continuamente, garantizando que se detecten y aborden nuevas exposiciones a medida que evoluciona la superficie de ataque.

Tipos de validación de exposición adversaria (AEV)

Si bien la filosofía central de AEV es coherente, su implementación se puede clasificar en diferentes tipos según el alcance, la metodología y el nivel de automatización. El primer tipo, y el más común, es el AEV continuo automatizado. Normalmente se ofrece a través de una plataforma SaaS que realiza un escaneo y validación continuos y no intrusivos de la superficie de ataque externa. Proporciona una visión en tiempo real y siempre activa de las exposiciones de una organización y es ideal para gestionar la naturaleza dinámica de los entornos informáticos modernos, detectando nuevas configuraciones erróneas tan pronto como aparecen.

Un segundo tipo es la prueba de penetración manual con enfoque AEV. Esto implica contratar a expertos en seguridad (hackers éticos) para realizar una evaluación profunda, basada en proyectos. Estos evaluadores utilizan las mismas herramientas y técnicas que los atacantes maliciosos, pero aportan intuición y creatividad humanas al proceso. Pueden encadenar múltiples exposiciones menores para demostrar una ruta hacia una brecha crítica, algo que las herramientas automatizadas podrían pasar por alto. Este tipo es excelente para la validación en profundidad de activos críticos o para simular una campaña de ataques dirigidos.

Otro tipo importante es los ejercicios del equipo rojo impulsados por AEV. En este escenario, un equipo rojo dedicado utiliza los datos iniciales recopilados en la fase de descubrimiento de AEV como punto de partida para un ataque simulado a gran escala. El objetivo no es solo encontrar exposiciones, sino utilizarlas para lograr un objetivo específico, como robar datos sensibles o obtener privilegios de administrador de dominio. Este tipo de AEV es la simulación más realista de un adversario determinado y proporciona la validación definitiva de las capacidades defensivas y la respuesta de detección de una organización.

Por último, está Third-Party and Supply Chain AEV. Este tipo centra la metodología AEV en los proveedores, socios y adquisiciones de una organización. Al supervisar la superficie de ataque externa de terceros, las organizaciones pueden obtener información sobre su postura de seguridad e identificar riesgos potenciales que podrían afectar a sus propias operaciones. Esto es cada vez más importante para el cumplimiento de normativas que exigen la gestión de riesgos de la cadena de suministro y para prevenir brechas que se originen en el entorno de un socio menos seguro.

Componentes de la Validación de Exposición Adversaria (AEV)

Un programa maduro de Validación de Exposición Adversaria se basa en varios componentes tecnológicos y de proceso interconectados. El primero es el Discovery Engine. Se trata de la tecnología central que utiliza una amplia gama de fuentes de datos y técnicas de escaneo para crear el inventario de activos. Se basa en conectores con registradores de dominios, proveedores de nube, bases de datos de certificados SSL y fuentes de inteligencia sobre amenazas para garantizar que ningún activo quede descuidado.

El segundo componente crítico es el módulo de análisis y huellado. Una vez descubierto un activo, este componente realiza una inspección profunda para identificar sus características. Utiliza el capturado de banners, el análisis de encabezados HTTP y el huellado criptográfico para determinar el software y servicios en ejecución. También emplea técnicas similares a la prevención de pérdida de datos (DLP) para escanear patrones de información sensible (como números de tarjetas de crédito o claves API) en almacenes de datos y documentos expuestos.

El tercer componente es el Marco de validación y explotación. Este es el núcleo «adversario» del sistema. Contiene una biblioteca de comprobaciones no intrusivas y exploits de prueba de concepto diseñados para validar de forma segura la gravedad de una exposición. Esto puede ir desde una simple comprobación de listado de directorios en un servidor web hasta una prueba más compleja que demuestre cómo un servidor Jenkins expuesto puede utilizarse para ejecutar código arbitrario.

Por último, una solución AEV robusta requiere un motor de priorización de riesgos y flujo de trabajo. Este componente toma todos los hallazgos, aplica una lógica de riesgo empresarial contextual (por ejemplo, «este activo está en nuestro segmento PCI» o «estos datos están clasificados como confidenciales») y genera una lista priorizada de acciones. Se integra con sistemas de gestión de tickets como Jira o ServiceNow para asignar tareas a los responsables de la corrección y proporciona paneles de control e informes para la supervisión de la gestión, cerrando el ciclo desde la detección hasta la resolución.

Beneficios de la Validación de Exposición Adversaria (AEV)

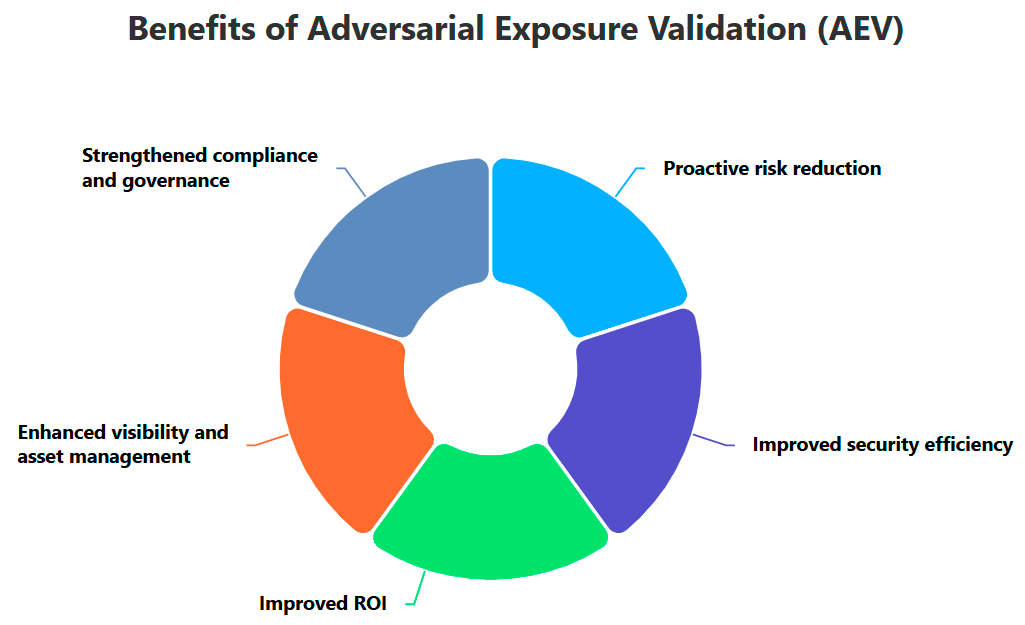

La implementación de un programa de Validación de Exposición Adversaria (AEV) genera múltiples beneficios tangibles y estratégicos. El beneficio más directo es la reducción proactiva del riesgo. Al identificar y ayudar a remediar continuamente las exposiciones críticas antes de que sean explotadas, la AEV reduce significativamente la probabilidad de una violación de datos dañina. Esto cambia la postura de seguridad, pasando de la gestión reactiva de incendios a la gestión proactiva de riesgos.

Una segunda ventaja importante es la mejora de la eficiencia de la seguridad y el retorno de la inversión. Los equipos de seguridad suelen verse desbordados por alertas y vulnerabilidades. La AEV proporciona una priorización clara, basada en evidencia y contextualizada en el negocio. Esto permite a los equipos centrar su tiempo y recursos limitados en los problemas que suponen la amenaza más inmediata y grave, deteniendo las vías de ataque más plausibles y maximizando el impacto de sus esfuerzos.

La mejora de la visibilidad y la gestión de activos es otra ventaja importante. Muchas organizaciones se sorprenden al descubrir la gran cantidad de activos expuestos a Internet que poseen a través de un programa AEV. Este descubrimiento por sí solo tiene un valor incalculable, ya que les permite gestionar la TI en la sombra, desmantelar sistemas olvidados y, finalmente, obtener una imagen completa y precisa de su huella digital, que constituye el primer paso fundamental de cualquier programa de seguridad.

Por último, la AEV ofrece un mayor cumplimiento normativo y una mejor gobernanza. Normativas como el RGPD, la HIPAA y diversas normas financieras exigen a las organizaciones que implementen medidas técnicas adecuadas para proteger los datos. La AEV proporciona pruebas demostrables del debido cuidado en la gestión de la superficie de ataque externa. Los informes detallados y el seguimiento de las correcciones pueden utilizarse en las auditorías para demostrar el cumplimiento normativo y mostrar un compromiso continuo con las mejores prácticas de seguridad.

Retos de la validación de la exposición adversaria (AEV)

A pesar de sus claras ventajas, la implementación y operación de un programa AEV no está exento de desafíos. Un obstáculo principal es el potencial volumen de hallazgos. El escaneo inicial de descubrimiento puede revelar miles de activos y cientos de exposiciones, lo que puede resultar abrumador para un equipo de seguridad. Sin una priorización adecuada e integración de flujos de trabajo, esto puede provocar «fatiga de alertas» y hacer que problemas críticos se pierdan entre el ruido.

La responsabilidad de la corrección y los silos organizativos presentan otro reto importante. Un servidor en la nube expuesto puede ser gestionado por el equipo de DevOps, un firewall mal configurado por el equipo de redes y un documento filtrado por una unidad de marketing. El equipo de seguridad suele identificar el problema, pero no tiene la autoridad para solucionarlo. Impulsar la corrección en diferentes unidades de negocio con diferentes prioridades y presupuestos requiere un fuerte patrocinio ejecutivo y canales de comunicación claros.

También hay que tener en cuenta los riesgos técnicos y operativos. Aunque las herramientas AEV están diseñadas para ser no intrusivas, siempre existe un pequeño riesgo de que una prueba específica pueda interrumpir un sistema frágil o legacy. Esto requiere un alcance cuidadoso y comunicación con los propietarios de los sistemas antes de iniciar escaneos amplios. Además, la naturaleza continua de AEV genera una cantidad significativa de datos que requiere expertise en seguridad para interpretarlos y actuar sobre ellos de forma efectiva.

Por último, el coste y la asignación de recursos pueden suponer un obstáculo. Las plataformas AEV completas, especialmente aquellas que ofrecen supervisión continua y validación dirigida por personas, representan una inversión significativa. Para las organizaciones más pequeñas, el coste puede parecer prohibitivo. Sin embargo, esto debe sopesarse con el coste financiero y reputacional potencial de una sola brecha que podría haberse evitado con una herramienta de este tipo.

Mejores prácticas para la validación de la exposición adversaria (AEV)

Para maximizar la eficacia de un programa AEV y superar sus retos inherentes, las organizaciones deben adherirse a varias prácticas recomendadas. En primer lugar, comience con un alcance claro y el patrocinio ejecutivo. Defina qué partes de la organización están incluidas en el alcance (por ejemplo, todas las filiales, entornos específicos en la nube) y asegúrese del apoyo de la dirección senior. Este apoyo de arriba abajo es esencial para romper los silos y garantizar la cooperación durante la fase de corrección.

En segundo lugar, integre AEV en los flujos de trabajo existentes. Una plataforma AEV no debe existir en el vacío. Intégrala con sistemas de tickets (Jira, ServiceNow), SIEM y plataformas de comunicación (Slack, Teams) para crear automáticamente tareas para los propietarios del sistema y alertar al SOC sobre exposiciones críticas y validadas. Esto integra AEV en la estructura de las operaciones de seguridad y hace que la corrección sea una parte natural del funcionamiento habitual de la empresa.

En tercer lugar, céntrese en el contexto y la priorización, no solo en el volumen. Configure la herramienta AEV para incorporar el contexto empresarial. Etiquete los activos críticos que manejan datos sensibles o apoyan operaciones esenciales. Esto garantiza que el motor de puntuación de riesgos priorice una exposición menor en un servidor crítico frente a una mayor en un sitio de marketing no esencial. El objetivo es inteligencia operativa, no una lista abrumadora de problemas.

Por último, trate la AEV como un programa continuo, no como un proyecto puntual. La superficie de ataque digital cambia constantemente. Programe revisiones periódicas de los hallazgos de la AEV y la postura de riesgo con las partes interesadas clave. Utilice los datos para rastrear tendencias a lo largo del tiempo, medir el rendimiento de sus esfuerzos de corrección e informar sobre indicadores clave de riesgo a la junta directiva, demostrando un programa de seguridad maduro y en evolución.

¿Cómo puede ImmuniWeb ayudarle con la validación de exposición adversaria (AEV)?

ImmuniWeb ofrece una plataforma robusta e impulsada por IA que cumple plenamente con los principios fundamentales de la Validación de Exposición Adversaria. Su solución está diseñada específicamente para ofrecer una visibilidad y validación continuas, desde fuera hacia dentro, de la superficie de ataque digital de una organización, lo que la convierte en el socio ideal para implementar un programa AEV maduro.

En la fase de descubrimiento, ImmuniWeb Discovery aprovecha la inteligencia artificial y un enorme repositorio de datos para proporcionar un inventario completo de los activos web y móviles de una organización, incluidos los activos de TI olvidados, huérfanos y sombra. Va más allá del simple descubrimiento de dominios para identificar las API asociadas, el almacenamiento en la nube y los componentes de terceros, lo que garantiza que no se pase nada por alto. Esta visibilidad fundamental es crítica para cualquier iniciativa eficaz de AEV.

Para la validación y las pruebas, ImmuniWeb destaca por sus capacidades de pruebas de penetración web y pruebas de seguridad profundas. No solo enumera posibles vulnerabilidades, sino que las explota activa y seguramente para demostrar el riesgo real, proporcionando evidencia de prueba de concepto que es invaluable para convencer a los equipos técnicos y a la dirección de la urgencia de remediarlas. Esta validación adversaria se realiza con un alto grado de precisión, minimizando los falsos positivos y asegurando que los equipos dediquen su tiempo a amenazas reales.

Además, ImmuniWeb incorpora una potente funcionalidad de gestión de riesgos de terceros, lo que permite a las organizaciones extender sus prácticas de AEV a su cadena de suministro. Mediante la supervisión continua de la superficie de ataque de proveedores y socios, ImmuniWeb ayuda a identificar y evaluar riesgos que surgen de terceros, una capacidad crítica en el actual panorama empresarial interconectado. El panel intuitivo de la plataforma, la clara priorización basada en el riesgo empresarial y las capacidades de integración la convierten en una solución integral para cualquier organización que busque adoptar una mentalidad adversaria y proteger de forma proactiva su frontera digital en constante expansión.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.