Cumplimiento de la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)

La Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) es una ley estadounidense que establece normas de privacidad y seguridad de datos para proteger los historiales médicos de los pacientes y otra información sanitaria personal.

La transformación digital de la atención sanitaria ha traído eficiencias y avances sin precedentes, pero también ha introducido desafíos significativos, especialmente en cuanto a la privacidad y seguridad de información sensible de pacientes.

Ante estas preocupaciones, el Congreso de Estados Unidos aprobó la Ley de Portabilidad y Responsabilidad en el Seguro de Salud (HIPAA) en 1996. Más que un marco legal, HIPAA es un pilar fundamental para proteger la Información de Salud Protegida (PHI) en un entorno sanitario cada vez más interconectado.

Resumen de la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)

La HIPAA tiene como objetivo principal modernizar el flujo de información sanitaria, establecer cómo debe protegerse de fraude y robo la información sanitaria personalmente identificable mantenida por los sectores de atención sanitaria y seguros médicos, y abordar las limitaciones en la cobertura de seguros de salud. Se divide en cinco títulos, pero los Títulos I y II son los más relevantes para la privacidad y seguridad de los datos:

- Título I: Acceso, portabilidad y renovabilidad de la asistencia sanitaria: Esta sección se centra en la protección de la cobertura del seguro médico para los trabajadores y sus familias cuando cambian o pierden su empleo, limitando las exclusiones por condiciones preexistentes.

- Título II: Simplificación administrativa: Este es el núcleo de los mandatos de seguridad y privacidad de datos de HIPAA. Exige al Departamento de Salud y Servicios Humanos (HHS) que establezca normas nacionales para las transacciones electrónicas de atención médica e identificadores nacionales para proveedores, planes de salud y empleadores. Es fundamental que incluya la Norma de Privacidad, la Norma de Seguridad y la Norma de Notificación de Violaciones.

Aspectos clave del cumplimiento de la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)

El cumplimiento de la HIPAA es multifacético y abarca medidas de protección administrativas, físicas y técnicas para asegurar la confidencialidad, integridad y disponibilidad de la PHI.

- La norma de privacidad de HIPAA: esta norma establece estándares nacionales para la protección de la información sanitaria identificable individualmente (PHI) por parte de las entidades cubiertas y los asociados comerciales.

- Detalles técnicos: La norma de privacidad dicta cómo se puede utilizar (dentro de una organización) y divulgar (compartir fuera de una organización) la información de salud protegida (PHI). Hace hincapié en el principio de «mínimo necesario», lo que significa que solo se debe utilizar o divulgar la PHI esencial necesaria para un propósito específico. A los pacientes se les concede el derecho de acceder a sus registros médicos, solicitar correcciones y obtener un informe de las divulgaciones. Técnicamente, esto se traduce en sistemas y procesos que:

- Registrar todos los accesos a la PHI.

- Implementar controles de acceso granulares basados en funciones y responsabilidades.

- Proporcionar mecanismos para que los pacientes soliciten y reciban su PHI de forma segura (por ejemplo, portales seguros para pacientes).

- Apoyar la modificación de los registros a petición del paciente, con auditorías claras.

- Garantizar la desidentificación o anonimización adecuada de los datos cuando la PHI no sea estrictamente necesaria para la investigación o la salud pública.

- Detalles técnicos: La norma de privacidad dicta cómo se puede utilizar (dentro de una organización) y divulgar (compartir fuera de una organización) la información de salud protegida (PHI). Hace hincapié en el principio de «mínimo necesario», lo que significa que solo se debe utilizar o divulgar la PHI esencial necesaria para un propósito específico. A los pacientes se les concede el derecho de acceder a sus registros médicos, solicitar correcciones y obtener un informe de las divulgaciones. Técnicamente, esto se traduce en sistemas y procesos que:

- La norma de seguridad de la HIPAA: esta norma aborda específicamente la protección de la información sanitaria protegida electrónica (ePHI). Exige medidas de seguridad administrativas, físicas y técnicas específicas.

- Medidas de seguridad técnicas: Son esenciales para proteger la ePHI e incluyen:

- Control de acceso: Implementar políticas y procedimientos técnicos para permitir que solo las personas autorizadas accedan a la ePHI. Esto implica identificadores de usuario únicos, procedimientos de acceso de emergencia, cierre automático de sesión y mecanismos de cifrado/descifrado.

- Controles de auditoría: Implementar mecanismos de hardware, software y/o procedimientos que registren y examinen la actividad en los sistemas de información que contienen o utilizan ePHI. Esto es crucial para detectar y responder a actividades sospechosas.

- Integridad: Implementar políticas y procedimientos para garantizar que la ePHI no haya sido alterada o destruida indebidamente. Esto puede incluir sumas de comprobación, firmas digitales y códigos de autenticación de mensajes.

- Seguridad de la transmisión: Implementar medidas de seguridad técnicas para proteger contra el acceso no autorizado a la ePHI que se transmite a través de una red. Esto requiere el cifrado de la ePHI cuando se transmite a través de redes abiertas (por ejemplo, TLS/SSL para comunicaciones web, VPNs).

- Autenticación de persona o entidad: Implementar procedimientos para verificar que una persona o entidad que busca acceso a ePHI es la que afirma ser. La autenticación multifactor (MFA) es una medida técnica común en este caso.

- Medidas de seguridad físicas: abordan la seguridad física de los sistemas de información electrónicos, los equipos y las instalaciones. Ejemplos incluyen controles de acceso a las instalaciones, seguridad de las estaciones de trabajo y controles de dispositivos y soportes (por ejemplo, desecho seguro del hardware).

- Medidas administrativas: Estas son la base de un programa de cumplimiento de HIPAA, que requiere que las organizaciones:

- Realizar evaluaciones de riesgos periódicas para identificar amenazas y vulnerabilidades a ePHI.

- Implementar planes de gestión de riesgos para mitigar los riesgos identificados.

- Desarrollar e implementar políticas y procedimientos de seguridad.

- Proporcione concienciación y formación en seguridad a todos los miembros de la plantilla.

- Establezca planes de contingencia para la copia de seguridad de datos y la recuperación ante desastres.

- Administrar la seguridad del personal (por ejemplo, autorización, supervisión, procedimientos de despido).

- Medidas de seguridad técnicas: Son esenciales para proteger la ePHI e incluyen:

- La norma de notificación de violaciones de la HIPAA: esta norma exige que las entidades cubiertas y los asociados comerciales notifiquen a las personas afectadas, al secretario del HHS y, en algunos casos, a los medios de comunicación, tras una violación de la PHI no protegida.

- Detalles técnicos: Las organizaciones necesitan planes de respuesta a incidentes sólidos que permitan técnicamente:

- Detección y contención rápidas de brechas

- Análisis forense para determinar el alcance y la naturaleza de la brecha.

- Canales de comunicación seguros para la notificación.

- Mantenimiento de registros detallados de todos los incidentes de brecha y esfuerzos de remediación.

- Detalles técnicos: Las organizaciones necesitan planes de respuesta a incidentes sólidos que permitan técnicamente:

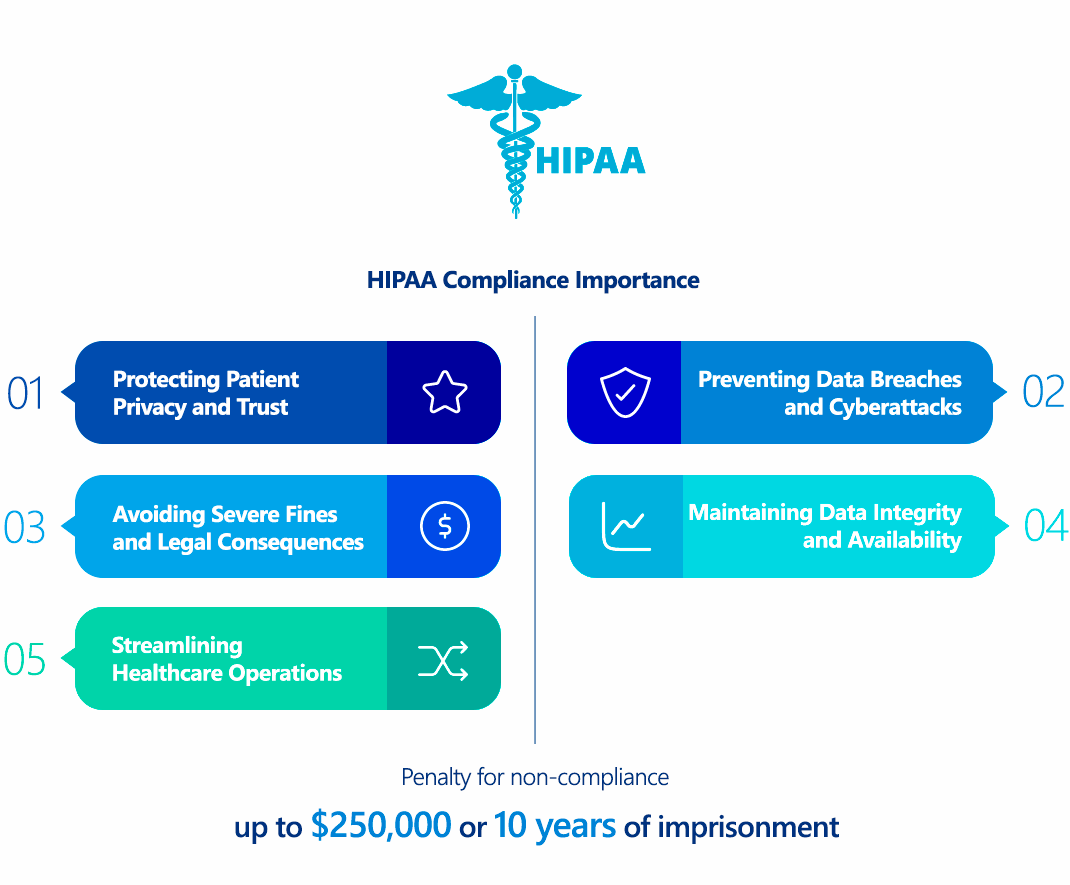

¿Por qué es importante el cumplimiento de la Ley de Portabilidad y Responsabilidad de Seguros Médicos (HIPAA)?

El cumplimiento de HIPAA es fundamental por varias razones críticas:

- Protección de la privacidad y la confianza de los pacientes: En esencia, HIPAA garantiza la protección de la información sanitaria confidencial de los pacientes, fomentando así la confianza en los proveedores de atención médica y en el sistema sanitario. Sin estas protecciones, las personas podrían rehusarse a compartir datos sanitarios vitales, afectando la calidad de la atención.

- Prevención de violaciones de datos y ciberataques: Al exigir fuertes medidas de seguridad, la HIPAA reduce la probabilidad y el impacto de las violaciones de datos. Esta protección es crucial, ya que la ePHI es muy valiosa para los ciberdelincuentes para el robo de identidad, el fraude y los ataques de ransomware.

- Mantenimiento de la integridad y disponibilidad de los datos: El enfoque de la norma de seguridad en la integridad garantiza que la ePHI se mantenga precisa y sin alteraciones, lo cual es vital para una atención eficaz al paciente. La disponibilidad asegura que los profesionales sanitarios autorizados puedan acceder a los datos de los pacientes cuando y donde sea necesario, especialmente en emergencias.

- Evitar sanciones severas y consecuencias legales: La falta de cumplimiento puede generar sanciones financieras sustanciales, demandas civiles e incluso cargos criminales. El daño a la reputación derivado de una brecha puede ser duradero y grave, erosionando la confianza pública y la lealtad de los pacientes.

- Optimización de las operaciones sanitarias: mediante la estandarización de las transacciones electrónicas y la promoción del intercambio seguro de datos, HIPAA tiene como objetivo mejorar la eficiencia y reducir las cargas administrativas en todo el sector sanitario.

¿Quién debe cumplir con la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)?

El cumplimiento de HIPAA no es universal; se aplica específicamente a:

- Entidades cubiertas (CE): Son organizaciones directamente involucradas en la atención médica que transmiten información de salud de forma electrónica en relación con ciertas transacciones. Esto incluye:

- Planes de salud: Compañías de seguros de salud, HMO, Medicare, Medicaid, etc.

- Entidades de intercambio de información sanitaria: entidades que procesan información sanitaria no estándar en un formato estándar o viceversa.

- Proveedores de atención médica: cualquier proveedor (por ejemplo, médicos, hospitales, clínicas, dentistas, farmacias) que transmite electrónicamente información de salud para determinadas transacciones (por ejemplo, reclamaciones, consultas de elegibilidad, autorizaciones de derivación).

- Asociados de Negocios (BAs): Son personas o entidades que realizan funciones o actividades para, o prestan servicios a, una Entidad Cubierta, que implican el uso o la divulgación de PHI. Ejemplos incluyen empresas de facturación, proveedores de servicios en la nube que almacenan ePHI, proveedores de servicios de TI, firmas legales y consultores.

- Subcontratistas de socios comerciales: cualquier subcontratista de un socio comercial que cree, reciba, mantenga o transmita PHI en nombre del socio comercial también está sujeto al cumplimiento de HIPAA.

Es fundamental destacar que los acuerdos con socios comerciales (BAAs) son contratos exigidos por ley entre las entidades cubiertas y los socios comerciales (y entre los socios comerciales y sus subcontratistas) que describen los usos y divulgaciones permitidos de la PHI y las responsabilidades de seguridad de los socios comerciales.

Comparación entre la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) y el RGPD

Aunque tanto la HIPAA como el General Data Protection Regulation (GDPR) son leyes exhaustivas de protección de datos, difieren significativamente en su alcance, enfoque y requisitos técnicos:

| Característica | HIPAA (EE. UU.) | RGPD (UE) |

|---|---|---|

| Alcance | Centrado en EE. UU., específico para la información de salud protegida (PHI) y el sector de salud. | Global, se aplica a todos los datos personales de residentes de la UE, independientemente de la industria. |

| Definición de datos | PHI: Información de salud identificable (registros médicos, facturación, datos demográficos). | Datos personales: más amplios, incluyen nombres, direcciones IP, ubicación, datos genéticos, biométricos, etc. |

| Consentimiento | Permite el consentimiento implícito para el tratamiento, el pago y las operaciones sanitarias. A menudo se requiere el consentimiento explícito para otros usos (por ejemplo, marketing). | Por lo general, se requiere un consentimiento explícito e inequívoco para el tratamiento de datos, con un derecho claro a retirarlo. |

| Notificación de brechas | Covered Entities deben notificar a las personas afectadas dentro de los 60 días siguientes al descubrimiento; al HHS y a los medios de comunicación en caso de filtraciones más grandes. | Los responsables del tratamiento deben notificar a las autoridades de control en un plazo de 72 horas desde que tomen conocimiento de una brecha. |

| «Derecho al olvido» | No se incluye explícitamente. Por lo general, se conservan los registros médicos. | Sí, las personas pueden solicitar la eliminación de sus datos en determinadas condiciones. |

| Delegado de protección de datos (DPO) | No se requiere explícitamente, aunque se exige un responsable de seguridad. | Obligatorio para las organizaciones que procesan categorías especiales de datos a gran escala (incluidos los datos de salud). |

| Cross-Border Data Transfer | Se centra principalmente en el tratamiento de datos nacionales. | Normas estrictas para la transferencia de datos fuera de la UE, que exigen medidas de protección específicas (por ejemplo, Cláusulas Contractuales Estándar). |

| Sanciones | Tarifas civiles escalonadas de hasta 1,5 millones de dólares por infracción por año; sanciones penales de hasta 250,000 dólares y 10 años de prisión. | Más alto, hasta 20 millones de euros o el 4 % de la facturación global anual, lo que sea mayor. |

| Marco de seguridad | Enfoque flexible y basado en el riesgo con medidas de seguridad administrativas, físicas y técnicas obligatorias. | Basado en riesgos, enfatiza "privacy by design" y "privacy by default", con requisitos técnicos específicos como el cifrado. |

Para las organizaciones que manejan datos de residentes tanto de EE. UU. como de la UE, el cumplimiento a menudo requiere adoptar los requisitos más estrictos del RGPD (por ejemplo, consentimiento, plazos de notificación de brechas) mientras se garantiza el cumplimiento de las normas específicas de la HIPAA centradas en la atención sanitaria.

¿Cómo garantizar el cumplimiento de la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)?

Lograr y mantener el cumplimiento de HIPAA es un proceso continuo que requiere un enfoque estratégico y técnico:

- Realizar una evaluación y gestión integral de riesgos:

- Acción técnica: Identifique sistemáticamente toda la ePHI en su organización (en reposo y en tránsito). Realice escaneos exhaustivos de vulnerabilidades, pruebas de penetración y revisiones arquitectónicas de todos los sistemas que manejan ePHI (por ejemplo, sistemas EHR, almacenamiento en la nube, infraestructura de red, aplicaciones móviles). Identifique amenazas potenciales (por ejemplo, malware, acceso no autorizado, amenazas internas) y vulnerabilidades (por ejemplo, cifrado débil, firewalls mal configurados, software sin parches). Evalúe la probabilidad e impacto de cada riesgo. Desarrolle un plan detallado de gestión de riesgos para mitigar los riesgos identificados, priorizando según su gravedad.

- Implemente medidas técnicas robustas:

- Control de acceso: Implemente sistemas de control de acceso basados en roles (RBAC) con principios de privilegio mínimo. Utilice contraseñas seguras y únicas, y aplique autenticación multifactorial (MFA) para todos los accesos a la ePHI, especialmente para el acceso remoto. Implemente cierre de sesión automático en las estaciones de trabajo y sistemas.

- Cifrado: cifre ePHI tanto en tránsito (por ejemplo, TLS 1.2+ para el tráfico web, VPN seguras para redes internas) como en reposo (por ejemplo, cifrado de disco completo, cifrado de base de datos, cifrado de almacenamiento en la nube con AES-256). Gestionar de forma segura las claves de cifrado.

- Controles de auditoría: habilite un registro completo en todos los sistemas, aplicaciones y dispositivos de red que interactúan con la ePHI. Implemente un sistema de gestión de información y eventos de seguridad (SIEM) para agregar, correlacionar y analizar los registros en tiempo real, detectando actividades sospechosas y posibles violaciones. Revise periódicamente los registros de auditoría.

- Controles de integridad: Implemente controles de integridad de los datos (por ejemplo, sumas de comprobación, firmas digitales) para detectar alteraciones o destrucciones no autorizadas de ePHI. Asegúrese de que se dispongan procedimientos robustos de copia de seguridad y recuperación.

- Seguridad de la red: Despliegue y configure adecuadamente cortafuegos, sistemas de detección/prevención de intrusiones (IDS/IPS) y segmentación segura de la red para proteger la ePHI de amenazas externas e internas. Realice escaneos regulares de vulnerabilidades de red y remédialas.

- Desarrolle e implemente políticas y procedimientos integrales:

- Acción técnica: Documente políticas claras para la gestión de datos, la gestión de accesos, la respuesta a incidentes, la retención de datos y la eliminación. Desarrolle procedimientos técnicos detallados para configurar controles de seguridad, gestionar cuentas de usuario, realizar copias de seguridad y responder a incidentes de seguridad.

- Proporcione capacitación y concienciación regular al personal

- Acción técnica: Capacite a todos los empleados sobre las normativas HIPAA, las políticas organizacionales y las medidas de seguridad técnica específicas (por ejemplo, reconocimiento de intentos de phishing, manejo adecuado de credenciales seguras, notificación de actividades sospechosas). Realice simulaciones de phishing y campañas de concienciación sobre seguridad de forma regular.

- Acuerdos de Asociados de Negocios Seguros (BAAs):

- Medidas técnicas: Asegúrese de que todos los proveedores externos que manejan información médica protegida (PHI) en su nombre firmen un Acuerdo de Asociado de Negocios (BAA). Técnicamente, esto implica examinar su postura de seguridad, realizar evaluaciones de riesgo de proveedores y garantizar que sus sistemas y prácticas se ajusten a los requisitos de HIPAA.

- Establezca un plan robusto de notificación de infracciones y respuesta a incidentes:

- Acción técnica: Desarrolle un plan detallado de respuesta a incidentes que incluya pasos claros para la identificación, contención, erradicación, recuperación y análisis posterior al incidente de una brecha de seguridad. Este plan debe definir roles y responsabilidades, protocolos de comunicación y procedimientos técnicos para la investigación forense y la recuperación de datos. Implemente sistemas para la notificación rápida y segura de las personas afectadas y de las autoridades reguladoras.

- Auditorías regulares y monitorización continua:

- Acción técnica: Realice auditorías internas y externas periódicas de sus esfuerzos de cumplimiento de HIPAA. Realice un monitoreo continuo de su red, sistemas y aplicaciones para detectar eventos de seguridad y vulnerabilidades. Esto incluye escaneos regulares de vulnerabilidades, pruebas de penetración y evaluaciones de la postura de seguridad.

Consecuencias del incumplimiento de la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)

Las consecuencias del incumplimiento de la HIPAA pueden ser graves, abarcando daños financieros, legales y de reputación:

- Sanciones económicas: La Oficina de Derechos Civiles (OCR) clasifica las infracciones en niveles, con multas que varían según el grado de negligencia:

- Nivel 1 (desconocido): de 137 a 68.928 dólares por infracción (máximo 1,5 millones de dólares al año por infracciones idénticas).

- Nivel 2 (causa razonable): $1,379 a $68,928 por infracción (máximo $1,5 millones al año).

- Nivel 3 (negligencia deliberada - corregida): de 13.787 a 68.928 dólares por violación (máximo 1,5 millones de dólares al año).

- Nivel 4 (Negligencia deliberada - Sin corregir): Mínimo $68,928 por violación (máximo $1.5 millones por año).

- Sanciones penales: Las personas que obtengan o divulguen intencionalmente información médica protegida (PHI) en violación de la HIPAA pueden enfrentarse a multas significativas (hasta 250 000 dólares) y penas de prisión (hasta 10 años), especialmente si la intención es obtener ganancias personales, ventajas comerciales o causar daño malicioso.

- Demandas civiles: los pacientes cuya información de salud protegida (PHI) haya sido comprometida pueden interponer demandas civiles contra la entidad no conforme, lo que puede generar importantes daños y gastos legales.

- Daño a la reputación: Las filtraciones de datos y las violaciones de HIPAA suelen provocar publicidad negativa, pérdida de confianza de los pacientes y daño a la imagen pública de una organización. Esto puede derivar en una disminución de la inscripción de pacientes, pérdida de alianzas comerciales y dificultades para contratar y retener personal.

- Planes de medidas correctivas (CAP): La OCR suele exigir CAP, obligando a las organizaciones a implementar medidas específicas para abordar las deficiencias de cumplimiento, lo que puede resultar intensivo en recursos y costoso.

- Exclusión de Medicare/Medicaid: en casos graves, las entidades no合规 pueden ser excluidas de la participación en programas federales de atención sanitaria.

¿Cómo ayuda ImmuniWeb a cumplir con la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)?

Existen muchas soluciones de ciberseguridad y cumplimiento para ayudar a las organizaciones a navegar por las complejidades de la HIPAA. ImmuniWeb, con su plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) impulsada por IA, ofrece una suite completa de servicios que pueden reforzar significativamente la postura de cumplimiento de la HIPAA de una organización, especialmente en lo que respecta a las salvaguardas técnicas de la norma de seguridad:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

En conclusión, HIPAA es una regulación en evolución y crítica que subraya la importancia fundamental de proteger la información de salud de los pacientes. Al comprender sus principios fundamentales, implementar robustas medidas técnicas de seguridad, fomentar una cultura de cumplimiento y aprovechar soluciones de seguridad avanzadas como ImmuniWeb, las organizaciones sanitarias pueden mitigar eficazmente los riesgos, generar confianza en los pacientes y evitar las graves consecuencias del incumplimiento en la era digital.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur