La computación en la nube ha cambiado la forma de trabajar de las empresas, ya que ofrece escalabilidad, flexibilidad y ahorro de costes. Sin embargo, a medida que las empresas migran a la nube o comienzan allí, se enfrentan a nuevos riesgos de seguridad.

Las pruebas de penetración en la nube han adquirido importancia para hacer frente a estos riesgos y garantizar que las configuraciones en la nube resistan los ciberataques.

¿Qué es la prueba de penetración en la nube?

Las pruebas de penetración en la nube son un tipo especial de comprobación de seguridad. Detectan puntos débiles, configuraciones incorrectas y vulnerabilidades en los sistemas, aplicaciones e infraestructura de la nube. Las pruebas de penetración tradicionales difieren de las de nube porque deben considerar aspectos como la responsabilidad en la nube, la flexibilidad de la misma y qué servicios están diseñados para ella. El objetivo principal es simular ataques reales que los hackers podrían utilizar para acceder sin autorización, robar información o interrumpir servicios en la nube.

Esto va más allá de simplemente usar programas para escanear problemas. Implica expertos en seguridad calificados que tienen amplios conocimientos sobre empresas de servicios en la nube como AWS, Azure y Google Cloud Platform (GCP). Conocen sus servicios especiales y los errores comunes que las personas cometen al configurarlos. Los testadores revisan no solo las aplicaciones en la nube, sino también la infraestructura básica de la nube, la gestión de identidades y acceso (IAM), grupos de seguridad de red, áreas de almacenamiento y funciones sin servidor. El objetivo es detectar vulnerabilidades antes que los atacantes, haciendo así más segura la nube.

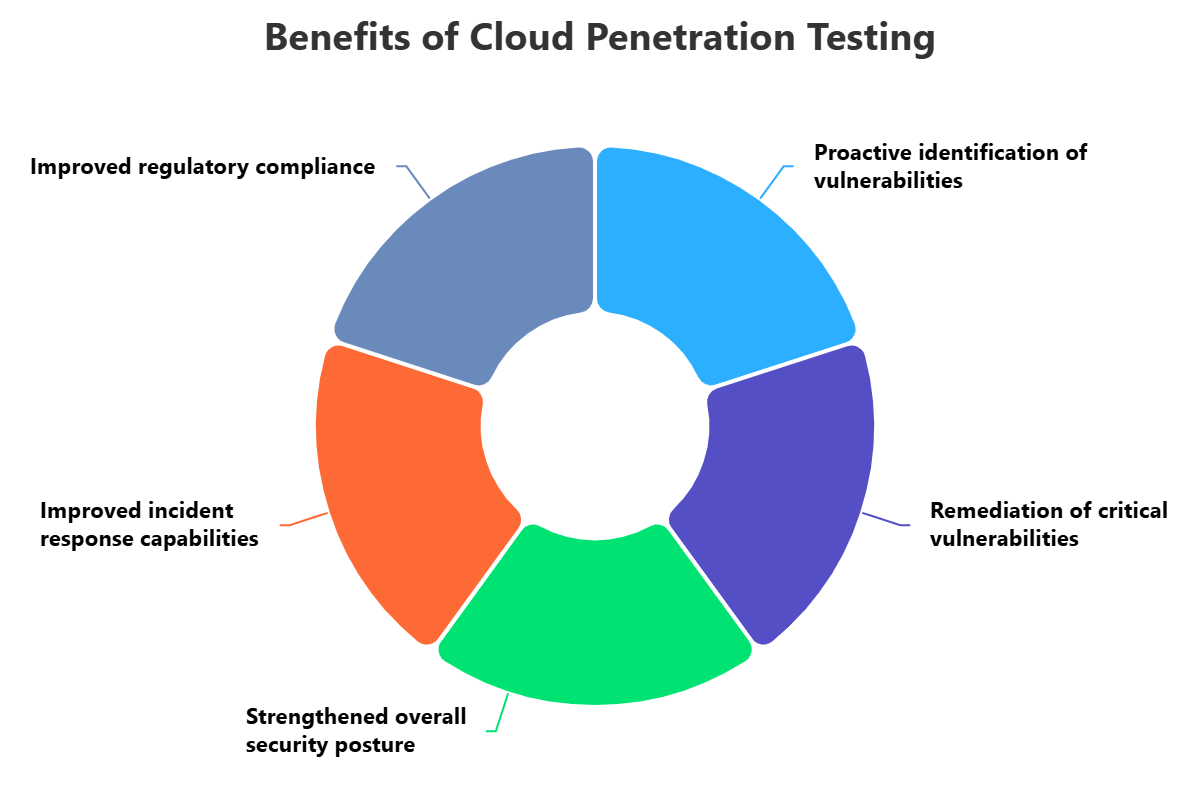

En definitiva, las pruebas de penetración en la nube ofrecen una revisión completa de la seguridad en la nube de una organización. Comprueban si las medidas de seguridad implementadas funcionan, detectan cualquier brecha en la protección y muestran la gravedad del impacto que podría tener el aprovechamiento de vulnerabilidades. Este enfoque proactivo es clave para las organizaciones que utilizan servicios en la nube, ya que les ayuda a mantener seguros los datos, a seguir operando sin interrupciones y a cumplir con las normas de seguridad que cambian constantemente en la nube.

Aspectos clave de las pruebas de penetración en la nube

Una parte fundamental de las pruebas de penetración en la nube es comprender quién es responsable de qué. En las configuraciones en la nube, las responsabilidades de seguridad se comparten entre la empresa de servicios en la nube (CSP) y el cliente. Por lo general, la CSP se encarga de la seguridad de la nube en sí (como la infraestructura básica, los hipervisores y la seguridad física de los centros de datos). El cliente se encarga de la seguridad dentro de la nube (como la configuración de máquinas virtuales, la seguridad de las aplicaciones, la gestión de identidades y accesos, y la protección de datos). Los pruebas de penetración en la nube deben conocer bien estos límites, para evaluar lo que es responsabilidad del cliente sin invadir el ámbito de la CSP ni infringir las normas.

Otra cuestión importante es la flexibilidad y la dinámica de las configuraciones en la nube. A diferencia de las infraestructuras tradicionales, que permanecen estáticas, los recursos en la nube pueden escalar rápidamente hacia arriba o hacia abajo. Además, son comunes las instancias temporales y las configuraciones de red pueden cambiar con frecuencia. Por ello, los testadores de penetración deben utilizar métodos y herramientas que se adapten a las superficies de ataque en constante cambio. Deben considerar grupos de autoescalado, funciones sin servidor, configuraciones de contenedores y diversos servicios basados en la nube que generan nuevas vías de ataque y requieren métodos de prueba específicos que van más allá de la simple evaluación de redes o aplicaciones.

Los errores de IAM y de configuración son aspectos importantes en los que hay que centrarse. Las configuraciones de la nube dependen en gran medida de políticas detalladas de IAM para controlar quién puede acceder a los recursos. Si los roles de IAM se configuran incorrectamente, las políticas son demasiado permisivas, las credenciales son débiles o las claves de acceso no son seguras, los atacantes pueden obtener un amplio acceso. Las pruebas de penetración en la nube examinan minuciosamente estas configuraciones, intentando ampliar permisos, moverse sin autorización y obtener acceso no autorizado a datos o servicios críticos. Muchas brechas en la nube provienen de simples errores de configuración en lugar de explotaciones difíciles de encontrar, lo que hace que esta sea una parte muy importante de las pruebas de penetración en la nube.

¿Por qué es importante la prueba de penetración en la nube?

Las pruebas de penetración en la nube se han convertido en una práctica de seguridad necesaria, ya que cada vez más personas utilizan la computación en la nube, lo que conlleva sus propios problemas de seguridad. A medida que más datos importantes y aplicaciones se almacenan en la nube, se convierten en objetivos atractivos para los ciberdelincuentes. Un solo error de configuración o vulnerabilidad pasada por alto puede provocar graves fugas de datos, pérdidas financieras, daños a la reputación y sanciones legales severas. Sin un ataque simulado para detectar estos puntos débiles, las organizaciones están básicamente a oscuras respecto a la seguridad de su entorno en la nube.

Además, el cumplimiento de las normas es una razón de peso para realizar pruebas de penetración en la nube. Las normas y leyes del sector, como GDPR, HIPAA, PCI DSS, ISO 27001 y otras leyes nacionales de ciberseguridad, exigen controles de seguridad periódicos, incluidas pruebas de penetración, para los sistemas que manejan datos sensibles. Las configuraciones en la nube suelen procesar y almacenar este tipo de datos. Por lo tanto, demostrar que se está haciendo todo lo posible mediante pruebas de penetración exhaustivas en la nube es importante para cumplir las normas, evitar multas elevadas y ganarse la confianza de clientes, socios y auditores.

Las pruebas de penetración en la nube ayudan a comprobar si las medidas de seguridad en la nube funcionan y a mejorar la resiliencia general de una organización. Proporcionan información sobre la capacidad de los equipos de seguridad para detectar, gestionar y mitigar ataques. Al detectar y corregir vulnerabilidades temprano, las organizaciones pueden mejorar sus planes de seguridad, fortalecer sus defensas y fomentar una cultura de seguridad más sólida. Esto lleva a una configuración de nube más robusta y adaptable, capaz de hacer frente a las amenazas cibernéticas en evolución.

¿Cómo funciona la prueba de penetración en la nube?

Las pruebas de penetración en la nube suelen seguir un proceso establecido, que comienza con una planificación cuidadosa. Este primer paso es muy importante, especialmente en entornos en la nube, debido a la división de responsabilidades y a las posibles restricciones impuestas por los CSP. El equipo de pruebas de penetración trabaja con el cliente para definir claramente el alcance de la evaluación. También identifican los servicios en la nube, aplicaciones e infraestructura específicos que se van a probar, estableciendo objetivos claros. Esto incluye conocer el entorno objetivo (como AWS, Azure, GCP), las cuentas o suscripciones específicas y cualquier requisito de cumplimiento normativo. A menudo se requiere permiso del CSP, y se deben seguir estrictamente sus políticas para evitar afectar a otros usuarios o infringir sus términos.

Tras la planificación, el siguiente paso es recopilar información y evaluar vulnerabilidades. Los evaluadores recopilan toda la información posible sobre la nube objetivo, incluyendo lo que está disponible públicamente, servicios expuestos y detalles de configuración. Esto suele implicar enumerar recursos de la nube (como buckets S3, máquinas virtuales, funciones sin servidor), identificar puertos y servicios abiertos, y analizar configuraciones de red. A menudo se utilizan herramientas automatizadas para escanear vulnerabilidades conocidas, errores de configuración y problemas de seguridad comunes, como políticas de IAM demasiado permissivas o almacenamiento expuesto públicamente. El objetivo es encontrar posibles vías de acceso y debilidades que puedan ser explotadas.

El último paso consiste en explotar las vulnerabilidades, moverse después de explotarlas y crear un informe. Una vez que los evaluadores encuentran posibles vulnerabilidades, intentan explotarlas de forma controlada para mostrar lo que podría suceder en la realidad. Esto puede implicar obtener acceso no autorizado, aumentar los permisos, moverse sin autorización dentro de la nube o tomar datos sensibles simulados. Las actividades posteriores a la explotación de las vulnerabilidades tienen como objetivo ver hasta dónde podría llegar el daño. Una vez finalizado, se crea un informe completo en el que se describen todas las vulnerabilidades encontradas, su gravedad, las medidas tomadas para explotarlas y consejos claros sobre cómo solucionarlas. Este informe es importante para ayudar al cliente a reforzar la seguridad de su nube.

Tipos de pruebas de penetración en la nube

La prueba de penetración en la nube incluye diferentes tipos, cada uno diseñado para simular distintos escenarios de ataque y proporcionar detalles específicos sobre la seguridad en la nube de una organización. Un tipo común es la Prueba de Penetración de Infraestructura como Servicio (IaaS). Esto se centra en verificar la seguridad de las partes básicas de la infraestructura en la nube que gestiona el cliente, como máquinas virtuales (instancias EC2, VMs de Azure), redes virtuales, buckets de almacenamiento (S3, Blob Storage) y configuraciones personalizadas. Los probadores buscarán errores de configuración en grupos de seguridad de red, acceso inseguro a través de SSH/RDP, bases de datos expuestas y vulnerabilidades en los sistemas operativos y aplicaciones de la infraestructura virtualizada.

Otro tipo importante es la prueba de penetración de Platform as a Service (PaaS). En las configuraciones PaaS, la empresa de nube gestiona la infraestructura básica y el sistema operativo, mientras que el cliente se centra en poner en marcha sus aplicaciones y gestionarlas. Las pruebas de penetración de PaaS se centran en las vulnerabilidades del área de aplicaciones, las configuraciones de la plataforma y la forma en que la aplicación interactúa con los servicios PaaS. Esto incluye comprobar la seguridad de las funciones sin servidor (Lambda, Azure Functions), los servicios de contenedores (Kubernetes, ECS), las bases de datos gestionadas y las APIs utilizadas para acceder y gestionar estos servicios.

La prueba de penetración de Software como Servicio (SaaS) es otro tipo. En SaaS, la empresa de nube gestiona toda la aplicación. Los clientes generalmente no tienen muchas opciones de configuración. La prueba de penetración de SaaS se centra en verificar la seguridad de la interacción del cliente con la aplicación SaaS, incluyendo métodos de autenticación, controles de autorización, separación de datos y posibles fugas de datos mediante el uso inseguro de API o roles de usuario mal configurados. Dado que la empresa SaaS tiene un alto nivel de control, realizar una prueba de penetración completa sobre la infraestructura básica de SaaS suele estar restringida y requiere el acuerdo directo con el proveedor SaaS.

Componentes de las pruebas de penetración en la nube

Una buena prueba de penetración en la nube comprueba diferentes áreas clave de la configuración en la nube para encontrar diversas vulnerabilidades. Una de ellas es la revisión de la Gestión de Identidades y Accesos (IAM). Esto incluye un análisis detallado de cómo se autentican los usuarios, roles y servicios, y cómo se les concede acceso a los recursos en la nube. Los evaluadores revisarán las políticas de IAM en busca de permisos excesivos, posibles escaladas de privilegios, autenticación multifactorial (MFA) débil, claves de acceso inseguras y el cumplimiento de la regla del mínimo privilegio. Dado que IAM controla el acceso a los recursos en la nube, los errores de configuración en este ámbito son una fuente común y crítica de vulnerabilidades.

Otra área clave es la revisión de la seguridad y la configuración de la red. Esto incluye la comprobación de las nubes privadas virtuales (VPC), las subredes, los grupos de seguridad, las listas de control de acceso a la red (ACL) y las reglas del cortafuegos. Los evaluadores buscan separaciones de red inseguras, servicios expuestos públicamente cuando deberían ser internos, puertos abiertos y errores de configuración de enrutamiento que podrían permitir el acceso no autorizado a recursos internos importantes. En la nube, las normas habituales de seguridad de red siguen aplicándose, pero su implementación es diferente, lo que requiere conocimientos específicos para detectar problemas en las redes basadas en la nube.

El almacenamiento de datos y la seguridad de las aplicaciones también son partes importantes de las pruebas de penetración en la nube. Esto implica verificar la seguridad de los servicios de almacenamiento en la nube, como los buckets de S3, Azure Blob Storage y Google Cloud Storage, en busca de exposición pública, controles de acceso incorrectos y debilidades en el cifrado. Para las aplicaciones en la nube, se utilizan métodos habituales de pruebas de seguridad de aplicaciones, pero con enfoque en la nube, buscando vulnerabilidades en funciones sin servidor, aplicaciones en contenedores, API y microservicios. Este enfoque garantiza que tanto los datos almacenados como las aplicaciones que los procesan sean seguros.

Ventajas de las pruebas de penetración en la nube

Realizar pruebas de penetración en la nube de forma regular ofrece grandes beneficios para las organizaciones que operan en entornos en la nube. El primero es detectar y corregir vulnerabilidades críticas temprano. Al simular ataques reales, las pruebas de penetración en la nube identifican problemas de seguridad —como errores de configuración, controles de acceso demasiado permisivos y errores lógicos— que las herramientas de escaneo automatizado podrían pasar por alto. Esto permite a las organizaciones corregir debilidades antes de que los atacantes las exploten, reduciendo significativamente el riesgo de filtraciones de datos, interrupciones de servicio y pérdidas financieras.

Otro beneficio es cumplir con las necesidades legales y los estándares industriales. Muchas leyes de privacidad de datos (como GDPR, HIPAA, CCPA) y métodos de seguridad (como PCI DSS, ISO 27001) requieren revisiones de seguridad periódicas para sistemas que manejan datos sensibles. Las configuraciones en la nube a menudo caen bajo estos requisitos. La prueba de penetración en la nube demuestra el compromiso de una organización con una seguridad sólida, ayudando a cumplir con las necesidades legales, evitar sanciones y mostrar responsabilidad ante auditores y partes interesadas. Muestra una forma proactiva de manejar la seguridad en la nube.

Las pruebas de penetración en la nube ayudan a fortalecer la seguridad general y a mejorar la respuesta ante incidentes. Lo que se aprende de una prueba de penetración va más allá de la simple detección de vulnerabilidades individuales. Ofrece una visión completa de la robustez de la configuración en la nube, mostrando debilidades en la detección de ataques, la respuesta humana y la conciencia sobre seguridad. Este feedback permite a las organizaciones mejorar sus planes de seguridad en la nube, fortalecer sus defensas y preparar a sus equipos para detectar, contener y recuperarse de incidentes cibernéticos reales, lo que les ayuda a contar con un programa de seguridad más sólido.

Retos de las pruebas de penetración en la nube

Aunque es importante, las pruebas de penetración en la nube tienen sus propios desafíos que las diferencian de las evaluaciones habituales. Uno de los mayores problemas es definir quién es responsable de qué, según lo establecido por las empresas de servicios en la nube (CSP). Los evaluadores deben seguir estrictamente las reglas de los CSP, que a menudo limitan la prueba de ciertas partes básicas de la infraestructura (como la red principal o los hipervisores) para no afectar a otros usuarios ni violar las normas de los CSP. Conocer qué se puede y qué no se puede probar, y obtener la autorización correspondiente, es un primer paso difícil pero fundamental que puede variar considerablemente entre empresas como AWS, Azure y GCP.

Otro gran reto proviene de la volatilidad de los recursos en la nube. Las configuraciones en la nube son muy flexibles, con instancias, contenedores y funciones sin servidor que se crean y eliminan con frecuencia, y configuraciones de red que cambian rápidamente debido a la automatización. Este cambio constante dificulta la prueba de una superficie de ataque consistente. Las pruebas manuales periódicas que requieren mucho tiempo pueden no ser efectivas, por lo que se necesitan métodos y herramientas que puedan seguir el ritmo de los cambios en la nube, a menudo necesitando conectarse directamente a los pipelines de CI/CD.

La complejidad de los servicios en la nube y los posibles errores de configuración añaden otro problema. Cada CSP ofrece muchos servicios especiales (como S3, Lambda, Kubernetes, Azure AD, Cloud Functions), cada uno con sus propios riesgos de seguridad y detalles de configuración. Los errores de configuración en políticas de IAM, permisos de buckets de almacenamiento, grupos de seguridad de red o código de funciones sin servidor son comunes y pueden ser difíciles de detectar por completo con herramientas automatizadas. Encontrar pequeños fallos lógicos y vulnerabilidades encadenadas a través de múltiples servicios en la nube a menudo requiere un profundo conocimiento de seguridad en la nube y un enfoque de pruebas muy flexible.

Mejores prácticas para pruebas de penetración en la nube

Para realizar buenas pruebas de penetración en la nube y sacarles el máximo partido, las organizaciones deben seguir algunas prácticas clave. En primer lugar, defina claramente qué se va a probar y obtenga permiso de su proveedor de servicios en la nube (CSP). Antes de realizar las pruebas, identifique cuidadosamente las cuentas, regiones, servicios y recursos específicos de la nube que se van a evaluar. Dado que existe una división de responsabilidades, es importante saber qué se le permite probar. Siempre obtenga permiso por escrito de su CSP (por ejemplo, siguiendo las normas oficiales de pruebas de penetración de AWS, Azure o GCP) para evitar infringir sus políticas, lo que podría provocar problemas de servicio o suspensión de la cuenta. Una definición clara evita causar problemas y asegura que la evaluación sea enfocada.

En segundo lugar, centrese en la gestión de identidades y accesos (IAM) y en la revisión de la configuración. Muchas brechas en la nube se deben a políticas de IAM mal configuradas, roles demasiado abiertos o claves de acceso inseguras. Dedique mucho tiempo a revisar cuidadosamente las políticas de IAM, las asignaciones de roles y los permisos de usuario para asegurarse de que se siga la regla del mínimo privilegio. Además, revise completamente las configuraciones de los servicios en la nube, incluidos los grupos de seguridad de red, la configuración de los buckets de almacenamiento (como el acceso público a S3), los permisos de funciones sin servidor y las configuraciones de bases de datos. Las herramientas automatizadas de seguridad en la nube pueden ayudar, pero a menudo se necesitan revisiones manuales para detectar fallos lógicos complejos.

Añada pruebas de penetración en la nube a su ciclo de vida de desarrollo de software seguro (SSDLC) y realice pruebas con frecuencia. La seguridad debe formar parte del plan desde el principio. Al incorporar pruebas de penetración en la nube temprano y de forma regular durante el desarrollo y despliegue, las organizaciones pueden detectar y corregir vulnerabilidades de manera más efectiva. Utilice automatización para comprobaciones rutinarias, pero también realice pruebas de penetración manuales periódicas por parte de expertos en seguridad en la nube. Este enfoque continuo asegura que su entorno en la nube permanezca resistente ante amenazas cambiantes y mantenga un alto nivel de seguridad a lo largo del tiempo.

¿Cómo puede ImmuniWeb ayudar con las pruebas de penetración en la nube?

Pruebe sus aplicaciones web, aplicaciones nativas en la nube o APIs alojadas en AWS, Azure, GCP u otros proveedores de servicios en la nube (CSP) con ImmuniWeb® On-Demand cloud penetration testing. Personalice el alcance y los requisitos de su prueba de penetración en la nube, programe la fecha de la prueba y obtenga su informe de prueba de penetración en la nube. La prueba de penetración en la nube está disponible las 24 horas del día, los 365 días del año.

Nuestras pruebas de penetración en la nube se proporcionan con un SLA contractual de cero falsos positivos. Si hay un falso positivo en su informe de pruebas de penetración, le devolvemos el dinero. Detecte vulnerabilidades de OWASP Top 10 y SANS Top 25, así como debilidades de OWASP API Top 10, problemas de seguridad específicos de CSP y configuraciones incorrectas. Descubra lo que se puede hacer con ataques de pivoteo IMDS en la nube y escalada de privilegios, aprovechando permisos de acceso excesivos o políticas IAM predeterminadas en su entorno de nube.

Cada prueba de penetración en la nube incluye evaluaciones ilimitadas de verificación de parches para que sus ingenieros de nube puedan corregir los fallos de seguridad y, a continuación, validar, sin coste adicional, que todo se ha solucionado correctamente. Descargue su informe de prueba de penetración en la nube desde el panel de control interactivo y fácil de usar en un archivo PDF o simplemente exporte los datos directamente a su SIEM a través de nuestras integraciones DevSecOps y CI/CD. Disfrute de acceso 24/7 a nuestros analistas de seguridad si necesita ayuda durante la prueba de penetración en la nube.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.