Guía completa del ciclo de vida del desarrollo seguro de software (S-SDLC)

Un ciclo de vida de desarrollo de software seguro (S-SDLC) es un marco holístico que integra prácticas y consideraciones de seguridad en cada fase del proceso de desarrollo de software, desde el diseño inicial y la codificación hasta las pruebas, la implementación y el mantenimiento, con el fin de incorporar la seguridad de forma proactiva en las aplicaciones, en lugar de abordarla como un aspecto secundario.

En una era definida por la transformación digital y el aumento de las amenazas cibernéticas, el enfoque tradicional de la seguridad de aplicaciones —reforzar las defensas después de construir un producto— es tanto ineficiente como peligrosamente obsoleto. El Ciclo de Vida de Desarrollo de Software Seguro (S-SDLC) representa un cambio de paradigma fundamental, integrando la seguridad como una preocupación central y continua a lo largo de todo el proceso de creación de software.

Se trata de un marco holístico de procesos, herramientas y mejores prácticas que garantiza que la seguridad esté «integrada, no añadida». Al adelantar las actividades de seguridad en el calendario de desarrollo, el S-SDLC tiene como objetivo identificar y mitigar de forma proactiva las vulnerabilidades en la fase más temprana posible, cuando son más fáciles y menos costosas de corregir, para finalmente construir software más resistente y confiable desde cero.

Cómo funciona S-SDLC

El S-SDLC opera integrando actividades de seguridad en cada fase distinta de un ciclo de vida de desarrollo tradicional, como la metodología Waterfall o Agile. Aunque existen varios modelos (como el Security Development Lifecycle de Microsoft), en general siguen un enfoque por fases. Comienza en la fase de requisitos y diseño, donde se definen los requisitos de seguridad junto con los funcionales. Esto implica establecer normas de seguridad, realizar modelado de amenazas para identificar posibles amenazas y vectores de ataque, y definir la arquitectura de seguridad. Al considerar la seguridad antes de escribir una sola línea de código, los equipos pueden diseñar un sistema fundamentalmente más seguro y evitar costosas fallas a nivel de diseño que son difíciles de remediar posteriormente.

A continuación, el proceso continúa en la fase de implementación, en la que los desarrolladores escriben el código. Aquí, la seguridad se aplica mediante normas de codificación seguras, revisiones de código por pares con enfoque en seguridad y el uso de herramientas de seguridad integradas. Las herramientas de Pruebas de Seguridad de Aplicaciones Estáticas (SAST) suelen ejecutarse en esta fase, escaneando automáticamente el código fuente para encontrar vulnerabilidades como inyecciones SQL o desbordamientos de búfer directamente en el entorno de desarrollo integrado (IDE) de los desarrolladores. Esto proporciona retroalimentación inmediata, lo que permite a los desarrolladores corregir problemas mientras escriben el código, lo cual es mucho más eficiente que abordarlos semanas o meses más tarde durante una fase de pruebas dedicada.

Tras la implementación, la fase de verificación implica pruebas rigurosas de la aplicación ensamblada. Aquí, las herramientas de Pruebas Dinámicas de Seguridad de Aplicaciones (DAST) escanean la aplicación en ejecución en busca de vulnerabilidades, las herramientas de Análisis de Composición de Software (SCA) verifican componentes de terceros vulnerables, y los testadores de penetración simulan ataques reales. Finalmente, el S-SDLC se extiende a la fase de lanzamiento y operaciones. Esto incluye realizar revisiones de seguridad finales antes del despliegue, contar con un plan robusto de respuesta a incidentes, y establecer procesos para monitorear la aplicación en producción ante nuevas amenazas, junto con un proceso seguro de gestión de parches para abordar cualquier vulnerabilidad descubierta tras el lanzamiento. Esto crea un ciclo continuo de mejora, donde las lecciones de un lanzamiento informan la postura de seguridad del siguiente.

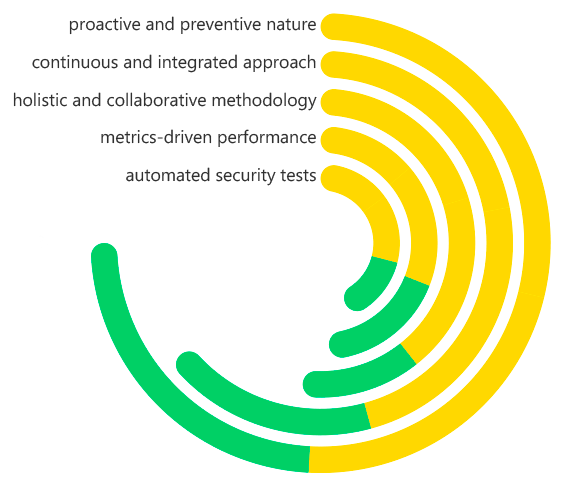

Características clave del S-SDLC

Un proceso S-SDLC maduro se define por varias características fundamentales que lo distinguen de los esfuerzos de seguridad ad hoc. La más fundamental es su naturaleza proactiva y preventiva. En lugar de reaccionar ante las vulnerabilidades después de que se descubran en producción, el S-SDLC se centra en evitar que se introduzcan en primer lugar. Esto se logra mediante actividades en etapas tempranas, como la modelización de amenazas, el diseño seguro y la formación de desarrolladores, desplazando la carga de seguridad hacia la izquierda y reduciendo la dependencia de encontrar fallos al final del ciclo.

Otra característica crítica es su enfoque continuo e integrado. La seguridad no es un evento único ni una puerta única antes del lanzamiento; es un hilo continuo que se teje a lo largo de todo el ciclo de vida. En entornos modernos de DevOps, esto se manifiesta como DevSecOps, donde las herramientas y verificaciones de seguridad se automatizan e integran en la pipeline de Integración Continua/Despliegue Continuo (CI/CD). Esto garantiza que cada commit de código desencadene pruebas de seguridad automatizadas, haciendo que la seguridad sea parte inherente del flujo de trabajo diario para equipos de desarrollo, QA y operaciones.

Además, el S-SDLC es holístico y colaborativo. Involucra a múltiples equipos de toda la organización, rompiendo los silos tradicionales entre desarrollo, seguridad y operaciones. Los equipos de seguridad aportan conocimientos y herramientas, los equipos de desarrollo escriben código seguro y corrigen fallos, y los equipos de operaciones lo despliegan y monitorean de forma segura. Esta colaboración se formaliza mediante procesos definidos y responsabilidades compartidas. Por último, un verdadero S-SDLC es basado en métricas y gobernado. Se basa en indicadores clave de rendimiento (KPI) medibles —como el tiempo para remediación de vulnerabilidades, el porcentaje de código cubierto por SAST o el número de errores de seguridad encontrados tras el lanzamiento— para rastrear la efectividad, demostrar valor a la dirección y perfeccionar continuamente el programa de seguridad.

Ciclo de vida de desarrollo de software seguro (S-SDLC) Características clave

¿Qué problemas resuelve el S-SDLC?

El S-SDLC aborda directamente una serie de problemas críticos y costosos que afectan al desarrollo de software tradicional. El más significativo es el problema de seguridad en «etapa tardía», en el que las vulnerabilidades solo se descubren durante las pruebas finales o, lo que es peor, después de la implementación. Corregir los fallos de seguridad en esta etapa es exponencialmente más caro y disruptivo, ya que a menudo requiere cambios arquitectónicos importantes, parches de emergencia y puede provocar tiempos de inactividad o incidentes de seguridad. El S-SDLC resuelve esto detectando los problemas en una fase temprana, cuando solo son líneas de código.

También aborda el problema generalizado de la seguridad como una «barrera» o un cuello de botella. En los modelos tradicionales, la seguridad suele intervenir solo al final, en una auditoría previa al lanzamiento, en la que un resultado «fallido» puede retrasar el lanzamiento durante semanas. Esto crea una relación adversa entre los equipos de desarrollo y de seguridad. El S-SDLC replantea la seguridad como un socio facilitador a lo largo de todo el proceso, eliminando las sorpresas de última hora y los retrasos asociados en el calendario, lo que fomenta una cultura más colaborativa y eficiente.

Además, el S-SDLC resuelve el problema de las prácticas de seguridad inconsistentes y no repetibles. Depender de pruebas de penetración esporádicas o de la experiencia individual de ciertos desarrolladores conduce a una postura de seguridad inconsistente entre diferentes proyectos y equipos. El S-SDLC instituye un marco estandarizado y repetible con puntos de control de seguridad obligatorios, herramientas obligatorias y responsabilidades definidas. Esto garantiza un nivel predecible y básico de calidad de seguridad para todo el software producido por la organización, gestionando eficazmente el riesgo a nivel empresarial.

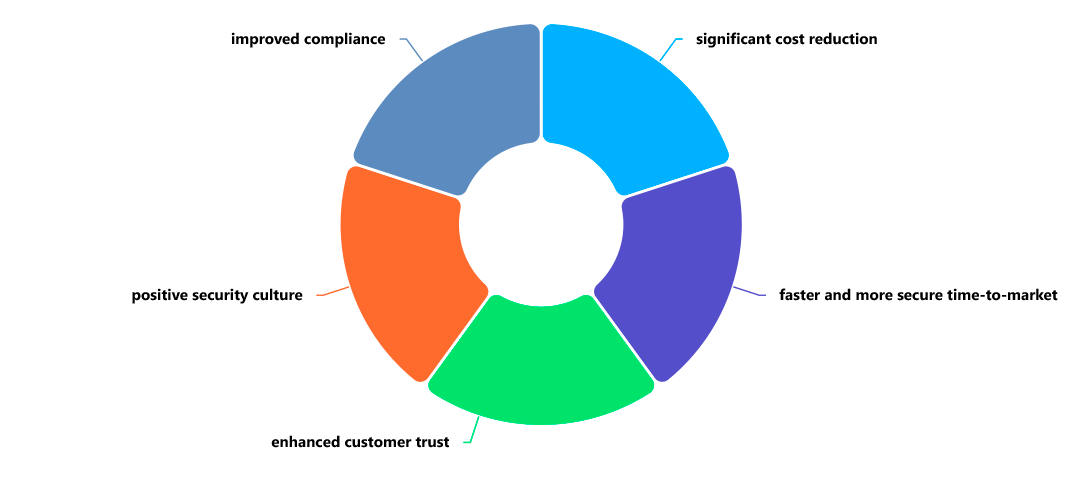

Beneficios de S-SDLC

La implementación de un marco S-SDLC robusto ofrece ventajas profundas y multifacéticas. La ventaja más convincente es la reducción significativa de costes. Al identificar y corregir vulnerabilidades en una fase temprana del proceso de desarrollo, las organizaciones evitan los enormes costes asociados a parches posteriores al lanzamiento, violaciones de datos, tiempos de inactividad del sistema y daño a la reputación. La clásica conclusión del IBM System Sciences Institute de que un error detectado en producción puede costar 100 veces más de corregir que uno identificado en el diseño es un principio fundamental que el S-SDLC aprovecha para lograr eficiencia financiera.

Desde una perspectiva empresarial y competitiva, el S-SDLC ofrece un tiempo al mercado más rápido y seguro. Al integrar la seguridad de forma continua y automatizar las comprobaciones, evita retrasos importantes relacionados con la seguridad al final del ciclo de desarrollo. Esto permite a las organizaciones mantener velocidades de lanzamiento rápidas sin comprometer la seguridad, una ventaja crítica en la actual economía digital acelerada. Un producto seguro también se convierte en un diferenciador clave en el mercado, fortaleciendo la confianza del cliente y la reputación de marca.

Desde el punto de vista operativo, el S-SDLC fomenta una cultura de seguridad positiva y mejora la competencia de los desarrolladores. Al contar con las herramientas y formación necesarias para escribir código seguro desde el inicio, los desarrolladores se convierten en participantes activos en el proceso de seguridad. Esto reduce el agotamiento y la fricción entre equipos. Por último, el marco garantiza una mejor cumplimiento y gestión de riesgos. El S-SDLC proporciona un proceso estructurado para cumplir de forma consistente con normas regulatorias y del sector (como PCI DSS, GDPR, HIPAA), ofrece trazas de auditoría claras y permite a la dirección tener una visión clara de la postura de riesgo de seguridad del software de la organización.

Ventajas del Ciclo de Vida de Desarrollo de Software Seguro (S-SDLC)

¿En qué difiere S-SDLC de Azure DevOps?

Es fundamental comprender que el S-SDLC y Azure DevOps no son conceptos competitivos, sino que existen en diferentes niveles de abstracción y cumplen fines complementarios. El S-SDLC es un marco estratégico de seguridad, mientras que Azure DevOps es un conjunto táctico de herramientas para implementar procesos de desarrollo.

El S-SDLC es una metodología agnóstica.Marcode procesos, políticas y mejores prácticas. Define elqué y cuandode la seguridad de las aplicaciones—quéLas actividades de seguridad deben llevarse a cabo (por ejemplo, modelado de amenazas, SAST, DAST) ycuandoen el ciclo de vida en el que deben producirse. No prescribe las herramientas específicas que se deben utilizar; se puede implementar utilizando una variedad de tecnologías, incluyendo pero no limitándose al ecosistema de Microsoft.

Azure DevOps, por otro lado, es una suite de productos específica y comercial.product suitede Microsoft que proporciona herramientas para el control de código fuente (Repos), la planificación de proyectos (Boards), CI/CD pipelines (Pipelines) y la gestión de paquetes (Artifacts). Es una plataforma que ayuda a los equipos a implementar y automatizar los procesos de desarrollo, que pueden incluir procesos definidos por el S-SDLC. Por ejemplo, puede utilizar Azure Pipelines paraautomatizarlos análisis SAST y SCA que el S-SDLC exigeexigeen las fases de implementación y verificación

En esencia, el S-SDLC es el «plan» para incorporar la seguridad en el proceso de software. Azure DevOps es uno de los posibles «kits de construcción» que puede utilizar para ejecutar ese plan de manera eficaz y a escala. Puede tener un S-SDLC sin Azure DevOps (utilizando Jenkins, GitLab, etc.), y puede utilizar Azure DevOps sin un S-SDLC maduro (lo que da como resultado un canal de CI/CD inseguro). El objetivo es utilizar el conjunto de herramientas (Azure DevOps) para implementar la estrategia (S-SDLC) de manera eficaz.

¿Por qué es vital el S-SDLC para la seguridad de las aplicaciones?

El S-SDLC es vital porque es el único enfoque escalable y sostenible para gestionar los riesgos de seguridad de las aplicaciones ante las presiones del desarrollo moderno y el panorama de amenazas. A medida que las organizaciones adoptan Agile y DevOps para lanzar software más rápidamente, desaparece la ventana para las revisiones de seguridad tradicionales y lentas. El S-SDLC es la adaptación esencial que permite a la seguridad «mantener el ritmo» al integrarse directamente en estos flujos de trabajo de alta velocidad, convirtiendo la seguridad en un requisito previo para la velocidad en lugar de un obstáculo.

Además, la complejidad del software moderno, construido sobre una base de componentes de código abierto y microservicios interconectados, ha aumentado exponencialmente la superficie de ataque. Las herramientas de seguridad puntuales, como una única prueba de penetración anual, son totalmente inadecuadas para hacer frente a la naturaleza dinámica y continua de este riesgo. El S-SDLC es vital porque establece un proceso continuo y holístico que abarca todo, desde el código propio y las dependencias de terceros hasta la configuración de despliegue, proporcionando una protección integral y continua.

En última instancia, el S-SDLC es vital para transformar la cultura organizacional de reactiva a proactiva. Traslada la seguridad de las aplicaciones de ser responsabilidad exclusiva de un equipo central de seguridad a una responsabilidad compartida por todos los involucrados en el ciclo de vida del software, especialmente los desarrolladores. Este cambio cultural es la defensa más poderosa que puede construir una organización. Garantiza que la seguridad se considere por defecto, lo que conlleva la producción de software intrínsecamente más resiliente, capaz de resistir las tácticas en evolución de los adversarios cibernéticos, protegiendo así activos críticos y manteniendo la continuidad del negocio.

Ejemplos reales de cómo se utiliza S-SDLC

El S-SDLC se aplica de forma práctica y eficaz en todo el sector. Un ejemplo destacado es la prevención de violaciones de datos en una aplicación financiera. Un banco que desarrolla una nueva función de banca móvil utiliza el modelado de amenazas en la fase de diseño para identificar una posible vulnerabilidad de referencia directa a objetos (IDOR) en un nuevo punto final de la API. El requisito de seguridad para implementar comprobaciones de autorización adecuadas se añade a las historias de usuario antes de comenzar la codificación. Durante el desarrollo, la herramienta SAST integrada en la pipeline de CI señala un fragmento de código que podría ser susceptible a inyección SQL, y el desarrollador lo corrige inmediatamente. Este enfoque proactivo evita que se produzca lo que podría haber sido una violación masiva de datos.

Otro caso de uso potente es la gestión del riesgo de código abierto en una plataforma de comercio electrónico. La política S-SDLC de una empresa minorista exige que todos los proyectos de software utilicen herramientas SCA. Cuando un desarrollador añade una nueva biblioteca de procesamiento de pagos, la herramienta SCA la analiza automáticamente y descubre una vulnerabilidad crítica en una dependencia transitiva. La compilación falla en la pipeline y se solicita al desarrollador que utilice una versión parcheada. Esta gobernanza automatizada evita que un componente vulnerable conocido, que podría haberse explotado para robar datos de tarjetas de crédito, se implemente en producción.

El S-SDLC también demuestra su valor en garantizar el cumplimiento normativo de una aplicación sanitaria. Un proveedor de software sanitario debe cumplir con las normativas HIPAA. Su proceso S-SDLC incluye requisitos de seguridad específicos para el cifrado de datos en reposo y en tránsito, que se verifican durante la fase de pruebas mediante DAST. Además, su proceso de lanzamiento incluye una revisión de seguridad formal y la aprobación del Director de Seguridad de la Información (CISO) para garantizar que se han cumplido todas las barreras de cumplimiento. Este proceso estructurado y repetible proporciona la trazabilidad necesaria para demostrar la diligencia debida ante reguladores y clientes.

Cómo ImmuniWeb apoya el S-SDLC

ImmuniWeb proporciona una plataforma robusta y potenciada por IA que opera y aplica los principios del Ciclo de Vida de Desarrollo de Software Seguro (S-SDLC). No solo ofrece pruebas puntuales, sino que proporciona un conjunto de herramientas integradas que apoyan cada fase del S-SDLC, permitiendo a las organizaciones implementar un programa continuo y holístico de seguridad de aplicaciones. Desde la detección y pruebas hasta el monitoreo y cumplimiento, ImmuniWeb ayuda a integrar la seguridad en todo el recorrido del software.

Durante las primeras fases del S-SDLC, ImmuniWeb ayuda en Discovery y gestión de inventario, ayudando a las organizaciones a identificar todos sus activos web y móviles —incluidas aplicaciones olvidadas o de shadow IT—, que constituye el paso fundamental para cualquier programa de seguridad. En las fases de implementación y verificación, las capacidades integradas de SAST, DAST, IAST y SCA de ImmuniWeb proporcionan una cobertura completa de pruebas. Su capacidad para correlacionar hallazgos entre estos métodos reduce los falsos positivos y proporciona a los desarrolladores datos de vulnerabilidades altamente precisos, priorizados y con orientación práctica para su corrección.

Además, ImmuniWeb extiende el S-SDLC a la fase posterior a la implementación con su Continuous Security Monitoring. La plataforma monitorea las aplicaciones de una organización en busca de cambios, nuevas vulnerabilidades y desviaciones en el cumplimiento, proporcionando una garantía continua de que se mantiene la postura de seguridad. Al ofrecer una plataforma unificada que combina pruebas de seguridad profundas con monitoreo y mapeo de cumplimiento (a normas como PCI DSS, GDPR, HIPAA), ImmuniWeb permite a las organizaciones no solo implementar el S-SDLC, sino también medir su eficacia, demostrar el cumplimiento y mejorar continuamente la madurez de la seguridad de sus aplicaciones, convirtiendo el marco S-SDLC de un concepto abstracto en una realidad operativa tangible.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.