Conformité à la Health Insurance Portability and Accountability Act (HIPAA)

La loi Health Insurance Portability and Accountability Act (HIPAA) est une loi américaine qui établit des normes de confidentialité et de sécurité des données afin de protéger les dossiers médicaux des patients et d'autres informations personnelles de santé.

La transformation numérique des soins de santé a apporté des avancées et des gains d’efficacité sans précédent, mais elle a également introduit des défis majeurs, notamment concernant la confidentialité et la sécurité des informations sensibles des patients.

Pour répondre à ces préoccupations, le Congrès américain a adopté la loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA) en 1996. Plus qu’un simple cadre juridique, HIPAA est un pilier fondamental pour la protection des informations de santé protégées (PHI) dans un paysage de santé de plus en plus interconnecté.

Aperçu de la loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA)

La loi HIPAA vise principalement à moderniser le flux d’informations de santé, à stipuler comment les informations de santé personnellement identifiables (PHI) détenues par les secteurs des soins de santé et de l’assurance maladie doivent être protégées contre la fraude et le vol, et à réguler les limitations de la couverture d’assurance maladie. Elle est divisée en cinq titres, mais les Titres I et II sont les plus pertinents en matière de confidentialité et de sécurité des données:

- Titre I: Accès aux soins de santé, portabilité et renouvelabilité: cette section vise à protéger la couverture d’assurance maladie des travailleurs et de leurs familles lorsqu’ils changent ou perdent leur emploi, en limitant les exclusions liées aux affections préexistantes.

- Titre II: Simplification administrative: il s'agit du cœur des mandats de la loi HIPAA en matière de sécurité et de confidentialité des données. Elle exige que le ministère de la Santé et des Services sociaux (HHS) établisse des normes nationales pour les transactions électroniques dans le domaine des soins de santé, ainsi que des identifiants nationaux pour les prestataires, les régimes de santé et les employeurs. Elle comprend notamment la règle de confidentialité, la règle de sécurité et la règle de notification des violations.

Aspects clés de la conformité à la loi HIPAA (Health Insurance Portability and Accountability Act)

La conformité à la loi HIPAA est multiforme et englobe des mesures de protection administratives, physiques et techniques visant à garantir la confidentialité, l'intégrité et la disponibilité des informations de santé protégées (PHI).

- La règle de confidentialité HIPAA: cette règle établit des normes nationales pour la protection des informations de santé identifiables individuellement (PHI) par les entités couvertes et les partenaires commerciaux.

- Détails techniques: La règle de confidentialité dicte la manière dont les PHI peuvent être utilisées (au sein d'une organisation) et divulguées (partagées en dehors d'une organisation). Elle met l'accent sur le principe du «minimum nécessaire», ce qui signifie que seules les PHI essentielles requises pour un objectif spécifique doivent être utilisées ou divulguées. Les patients ont le droit d'accéder à leur dossier médical, de demander des corrections et d'obtenir un relevé des divulgations. Techniquement, cela se traduit par des systèmes et des processus qui:

- Suivre et enregistrer tous les accès aux PHI.

- Mettre en œuvre des contrôles d'accès granulaires basés sur les rôles et les responsabilités.

- Fournir des mécanismes permettant aux patients de demander et de recevoir leurs PHI de manière sécurisée (par exemple, des portails patients sécurisés).

- Soutenir la modification des dossiers à la demande des patients, avec des traces d'audit claires.

- Veiller à ce que les données soient correctement anonymisées ou dé-identifiées lorsque les PHI ne sont pas strictement nécessaires à la recherche ou à la santé publique.

- Détails techniques: La règle de confidentialité dicte la manière dont les PHI peuvent être utilisées (au sein d'une organisation) et divulguées (partagées en dehors d'une organisation). Elle met l'accent sur le principe du «minimum nécessaire», ce qui signifie que seules les PHI essentielles requises pour un objectif spécifique doivent être utilisées ou divulguées. Les patients ont le droit d'accéder à leur dossier médical, de demander des corrections et d'obtenir un relevé des divulgations. Techniquement, cela se traduit par des systèmes et des processus qui:

- La règle de sécurité HIPAA: cette règle traite spécifiquement de la protection des informations de santé protégées électroniques (ePHI). Elle impose des mesures de protection administratives, physiques et techniques spécifiques.

- Mesures de protection techniques: essentielles pour sécuriser les ePHI, elles comprennent:

- Contrôle d'accès: mise en œuvre de politiques et de procédures techniques permettant uniquement aux personnes autorisées d'accéder aux ePHI. Cela inclut des identifiants utilisateurs uniques, des procédures d'accès d'urgence, une déconnexion automatique et des mécanismes de chiffrement/déchiffrement.

- Contrôles d'audit: mettre en œuvre des mécanismes matériels, logiciels et/ou procéduraux qui enregistrent et examinent l'activité des systèmes d'information contenant ou utilisant des ePHI. Cela est crucial pour détecter et répondre aux activités suspectes.

- Intégrité: mettre en œuvre des politiques et des procédures pour garantir que les ePHI n'ont pas été modifiées ou détruites de manière inappropriée. Cela peut impliquer des sommes de contrôle, des signatures numériques et des codes d'authentification des messages.

- Sécurité des transmissions: mise en œuvre de mesures de sécurité techniques pour protéger contre tout accès non autorisé aux informations médicales protégées électroniques (ePHI) transmises sur un réseau électronique. Cela nécessite le chiffrement des ePHI lorsqu'elles sont transmises sur des réseaux ouverts (par exemple, TLS/SSL pour les communications web, VPN).

- Authentification des personnes ou entités: mise en œuvre de procédures visant à vérifier qu'une personne ou entité cherchant à accéder aux ePHI est bien celle qu'elle prétend être. L'authentification multifactorielle (MFA) est une mesure de sécurité technique couramment utilisée dans ce contexte.

- Mesures de sécurité physiques: elles concernent la sécurité physique des systèmes d'information électroniques, des équipements et des installations elles-mêmes. Exemples: contrôles d'accès aux installations, sécurité des postes de travail, et contrôles des appareils et des supports (par exemple, élimination sécurisée du matériel).

- Mesures de protection administratives: elles constituent la base d'un programme de conformité HIPAA et exigent des organisations qu'elles:

- Réaliser des évaluations de risques régulières afin d’identifier les menaces et vulnérabilités affectant les informations médicales protégées électroniques (ePHI).

- Mettre en œuvre des plans de gestion des risques afin d'atténuer les risques identifiés.

- Élaborer et mettre en œuvre des politiques et des procédures de sécurité.

- Assurez une sensibilisation et une formation à la sécurité à tous les membres du personnel.

- Établissez des plans de contingence pour la sauvegarde des données et la reprise après sinistre.

- Gérez la sécurité du personnel (par exemple, autorisation, supervision, procédures de départ).

- Mesures de protection techniques: essentielles pour sécuriser les ePHI, elles comprennent:

- Règle de notification des violations HIPAA: cette règle exige que les entités couvertes et les partenaires commerciaux informent les personnes concernées, le secrétaire du HHS, et, dans certains cas, les médias, après une violation de données de santé protégées non sécurisées.

- Détails techniques: Les organisations ont besoin de plans de réponse aux incidents robustes qui permettent techniquement de:

- Détection et confinement rapides des violations.

- Analyse forensique pour déterminer l'étendue et la nature de la violation.

- Canaux de communication sécurisés pour la notification.

- Tenue de registres détaillés de tous les incidents de violation et des efforts de remédiation.

- Détails techniques: Les organisations ont besoin de plans de réponse aux incidents robustes qui permettent techniquement de:

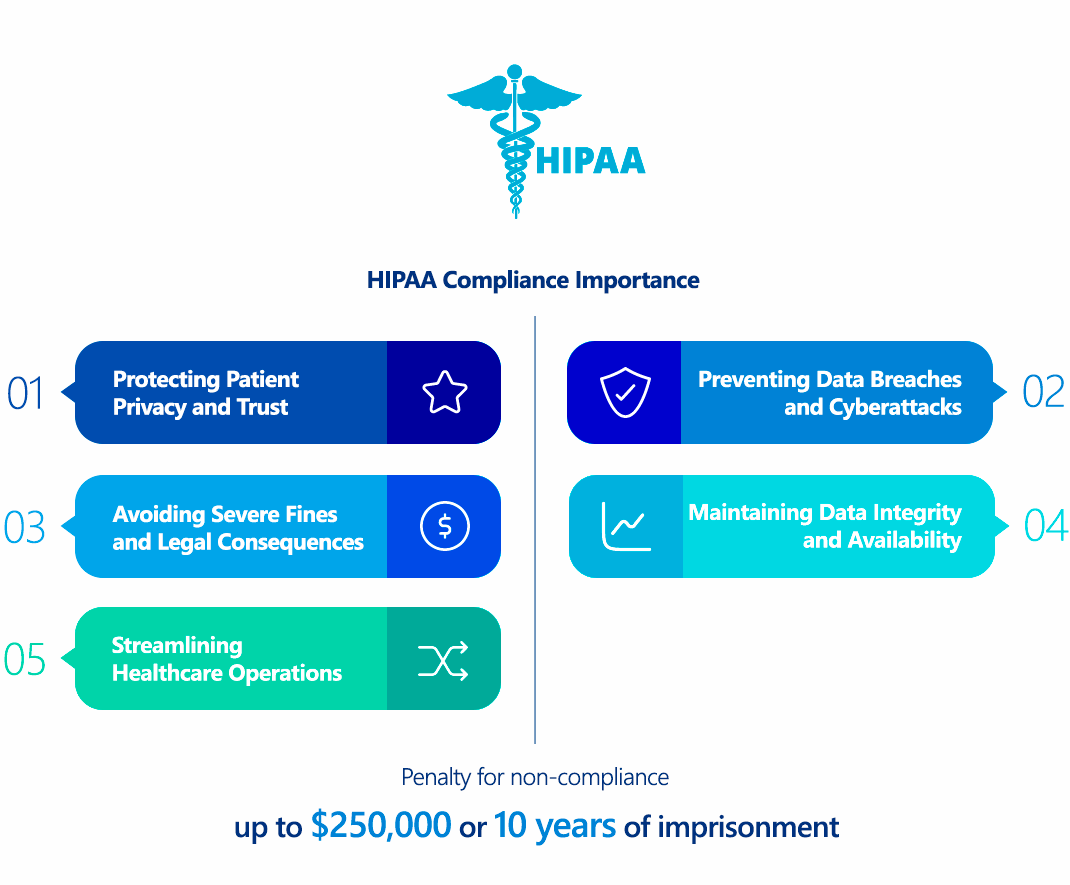

Pourquoi la conformité au HIPAA est-elle importante?

La conformité à la loi HIPAA est primordiale pour plusieurs raisons essentielles:

- Protéger la vie privée et la confiance des patients: Fondamentalement, la loi HIPAA garantit la protection des informations de santé sensibles des patients, favorisant ainsi la confiance dans les prestataires de soins de santé et le système de santé. Sans ces protections, les individus pourraient hésiter à partager des informations de santé vitales, ce qui aurait un impact sur la qualité des soins.

- Prévention des violations de données et des cyberattaques: en imposant des mesures de sécurité strictes, la loi HIPAA réduit la probabilité et l'impact des violations de données. Cette protection est cruciale, car les ePHI sont très précieuses pour les cybercriminels, qui les utilisent pour des vols d'identité, des fraudes et des attaques par ransomware.

- Maintenir l'intégrité et la disponibilité des données: l'accent mis par la règle de sécurité sur l'intégrité garantit que les ePHI restent exacts et inchangés, ce qui est essentiel pour une prise en charge efficace des patients. La disponibilité garantit que les professionnels de santé autorisés peuvent accéder aux données des patients quand et où cela est nécessaire, notamment en cas d'urgence.

- Éviter les sanctions sévères et les conséquences juridiques: la non-conformité peut entraîner des amendes financières importantes, des poursuites civiles et même des poursuites pénales. Les dommages réputationnels liés à une violation peuvent être durables et graves, érodant la confiance du public et la fidélité des patients.

- Rationalisation des opérations de santé: en normalisant les transactions électroniques et en favorisant l'échange sécurisé de données, HIPAA vise à améliorer l'efficacité et à réduire les charges administratives dans le secteur de la santé.

Qui doit se conformer à la loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA)?

La conformité HIPAA n'est pas universelle ; elle s'applique spécifiquement à:

- Entités couvertes (CE): sont des organisations directement impliquées dans les soins de santé qui transmettent des informations de santé par voie électronique dans le cadre de certaines transactions. Cela comprend:

- Régimes de santé: compagnies d'assurance maladie, HMO, Medicare, Medicaid, etc.

- Centres d'échange de données de santé: entités qui traitent des données de santé non standardisées dans un format standardisé ou vice versa.

- Prestataires de soins de santé: tout prestataire (par exemple, médecins, hôpitaux, cliniques, dentistes, pharmacies) qui transmet par voie électronique des informations de santé pour certaines transactions (par exemple, demandes de remboursement, demandes d'éligibilité, autorisations de référence).

- Partenaires commerciaux (BA): il s'agit de personnes ou d'entités qui exercent des fonctions ou des activités pour le compte d'une entité couverte, ou qui fournissent des services à celle-ci, impliquant l'utilisation ou la divulgation de PHI. Par exemple: sociétés de facturation, fournisseurs de services cloud stockant des ePHI, prestataires de services informatiques, cabinets d'avocats et consultants.

- Sous-traitants des partenaires commerciaux: tout sous-traitant d’un partenaire commercial qui crée, reçoit, conserve ou transmet des données de santé protégées (PHI) pour le compte de ce partenaire commercial est également soumis à la conformité HIPAA.

Les accords de partenariat commercial (BAA) sont des contrats légalement obligatoires entre les entités couvertes et les partenaires commerciaux (et entre les BA et leurs sous-traitants) qui définissent les usages et divulgations autorisés des données de santé protégées (PHI) et les responsabilités de sécurité du BA.

Comparaison entre la loi HIPAA (Health Insurance Portability and Accountability Act) et le RGPD

Bien que la loi HIPAA et le règlement général sur la protection des données (RGPD) soient des lois exhaustives en matière de protection des données, elles diffèrent considérablement en matière de portée, d’orientation et d’exigences techniques:

| Caractéristique | HIPAA (États-Unis) | RGPD (UE) |

|---|---|---|

| Champ d'application | Axé sur les États-Unis, spécifique aux données de santé protégées (PHI) et au secteur de la santé. | Mondial, s'applique à toutes les données à caractère personnel des résidents de l'UE, quel que soit le secteur d'activité. |

| Définition des données | PHI: informations de santé identifiables (dossiers médicaux, facturation, données démographiques). | Données à caractère personnel: plus large, inclut les noms, adresses IP, emplacement, données génétiques, biométriques, etc. |

| Consent | Permet le consentement implicite pour le traitement, le paiement et les opérations de soins de santé. Le consentement explicite est souvent requis pour d'autres usages (par exemple, le marketing). | Consentement explicite et sans ambiguïté généralement requis pour le traitement des données, avec un droit clair de retrait. |

| Notification de violation | Les entités couvertes doivent notifier les personnes concernées dans les 60 jours suivant la discovery ; HHS et les médias pour les violations plus importantes. | Les responsables du traitement des données doivent informer les autorités de contrôle dans les 72 heures suivant la prise de conscience d'une violation. |

| «Droit à l'oubli» | Non explicitement inclus. Les dossiers médicaux sont généralement conservés. | Oui, les personnes peuvent demander la suppression de leurs données sous certaines conditions. |

| Délégué à la protection des données (DPO) | Ce n'est pas explicitement requis, mais un responsable de la sécurité est exigé. | Obligatoire pour les organisations traitant des catégories spéciales de données à grande échelle (y compris les données de santé). |

| Transfert transfrontalier de données | Se concentre principalement sur le traitement des données nationales. | Règles strictes pour le transfert de données hors de l’UE, exigeant des garanties spécifiques (par exemple, clauses contractuelles types). |

| Sanctions | Sanctions pécuniaires civiles progressives pouvant atteindre 1,5 million de dollars par infraction et par an ; sanctions pénales pouvant atteindre 250 000 dollars et 10 ans d’emprisonnement. | Plus élevé, jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé. |

| Cadre de sécurité | Approche flexible, basée sur les risques, avec des mesures de protection administratives, physiques et techniques obligatoires. | Basées sur les risques, elles mettent l'accent sur la «confidentialité dès la conception» et la «confidentialité par défaut», avec des exigences techniques spécifiques telles que le cryptage. |

Pour les organisations traitant des données de résidents américains et européens, la conformité exige souvent l'adoption des exigences plus strictes du RGPD (par exemple, consentement, délais de notification des violations) tout en respectant les règles spécifiques de la loi HIPAA axées sur les soins de santé.

Comment garantir la conformité à la loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA)?

La mise en conformité et le maintien de la conformité HIPAA sont un processus continu qui nécessite une approche stratégique et technique:

- Mener une évaluation et une gestion exhaustives des risques:

- Action technique: identifiez systématiquement toutes les ePHI au sein de votre organisation (au repos et en transit). Effectuez des analyses approfondies de vulnérabilité, des tests de pénétration et des examens architecturaux de tous les systèmes traitant des ePHI (par exemple, les systèmes EHR, le stockage dans le cloud, l'infrastructure réseau, les applications mobiles). Identifiez les menaces potentielles (par exemple, les logiciels malveillants, les accès non autorisés, les menaces internes) et les vulnérabilités (par exemple, le cryptage faible, les pare-feu mal configurés, les logiciels non patchés). Évaluez la probabilité et l'impact de chaque risque. Élaborez un plan détaillé de gestion des risques afin d'atténuer les risques identifiés, en les priorisant selon leur gravité.

- Mettre en œuvre des mesures techniques robustes:

- Contrôle d'accès: mettez en place des systèmes de contrôle d'accès basés sur les rôles (RBAC) avec les principes du privilège minimal. Utilisez des mots de passe forts et uniques et imposez l'authentification multifactorielle (MFA) pour tous les accès aux ePHI, notamment pour les accès distants. Mettez en place une déconnexion automatique pour les postes de travail et les systèmes.

- Chiffrement: chiffrez les ePHI à la fois en transit (par exemple, TLS 1.2+ pour le trafic web, VPN sécurisés pour les réseaux internes) et au repos (par exemple, chiffrement complet du disque, chiffrement de la base de données, chiffrement du stockage dans le cloud comme AES-256). Gérez de manière sécurisée les clés de chiffrement.

- Contrôles d'audit: activez une journalisation complète sur tous les systèmes, applications et périphériques réseau qui interagissent avec les ePHI. Mettez en œuvre un système de gestion des informations et des événements de sécurité (SIEM) pour agréger, corréler et analyser les journaux en temps réel, afin de détecter les activités suspectes et les violations potentielles. Examinez régulièrement les journaux d'audit.

- Contrôles d'intégrité: mettre en œuvre des contrôles d'intégrité des données (par exemple, sommes de contrôle, signatures numériques) pour détecter toute modification ou destruction non autorisée des ePHI. Veillez à ce que des procédures de sauvegarde et de récupération robustes soient en place.

- Sécurité du réseau: déployez et configurez correctement des pare-feu, des systèmes de détection/prévention des intrusions (IDS/IPS) et une segmentation sécurisée du réseau afin de protéger les ePHI contre les menaces externes et internes. Effectuez régulièrement des scans de vulnérabilités et remédiez aux failles identifiées.

- Élaborez et mettez en œuvre des politiques et procédures complètes:

- Mesures techniques: documentez des politiques claires en matière de traitement des données, de gestion des accès, de réponse aux incidents, de conservation et de suppression des données. Élaborez des procédures techniques détaillées pour la configuration des contrôles de sécurité, la gestion des comptes utilisateurs, la réalisation de sauvegardes et la réponse aux incidents de sécurité.

- Assurer une formation et une sensibilisation régulières du personnel:

- Mesures techniques: formez tous les employés aux réglementations HIPAA, aux politiques organisationnelles et aux mesures de sécurité techniques spécifiques (par exemple, reconnaître les tentatives d'hameçonnage, manipuler correctement les identifiants sécurisés, signaler les activités suspectes). Organisez régulièrement des simulations d'hameçonnage et des campagnes de sensibilisation à la sécurité.

- Accords de partenariat sécurisés (BAAs):

- Mesures techniques: veillez à ce que tous les fournisseurs et prestataires de services tiers qui traitent des données de santé protégées (PHI) pour votre compte signent un accord de traitement de données (BAA). Techniquement, cela implique de vérifier leur posture de sécurité, de réaliser des évaluations des risques fournisseurs et de s'assurer que leurs systèmes et pratiques sont conformes aux exigences HIPAA.

- Mettez en place un plan solide de notification des violations et de réponse aux incidents:

- Mesures techniques: élaborez un plan d'intervention détaillé en cas d'incident, comprenant des étapes claires pour l'identification, le confinement, l'éradication, la récupération et l'analyse post-incident d'une faille de sécurité. Ce plan doit définir les rôles et responsabilités, les protocoles de communication et les procédures techniques pour l'enquête forensique et la récupération des données. Mettez en place des systèmes permettant une alerte rapide et sécurisée des personnes concernées et des organismes réglementaires.

- Audits réguliers et surveillance continue:

- Action technique: effectuez des audits internes et externes périodiques de vos efforts de conformité HIPAA. Mettez en place une surveillance continue de votre réseau, de vos systèmes et de vos applications pour détecter les événements de sécurité et les vulnérabilités. Cela inclut des scans réguliers de vulnérabilités, des tests d’intrusion et des évaluations de la posture de sécurité.

Conséquences de la non-conformité à la loi HIPAA

Les conséquences d'une non-conformité à la loi HIPAA peuvent être graves, englobant des dommages financiers, juridiques et réputationnels:

- Sanctions financières: l’Office for Civil Rights (OCR) classe les violations en niveaux, les amendes variant en fonction du degré de négligence:

- Niveau 1 (à l’insu): 137 à 68 928 dollars par infraction (maximum 1,5 million de dollars par an pour des infractions identiques).

- Niveau 2 (cause raisonnable): 1 379 à 68 928 dollars par infraction (maximum 1,5 million de dollars par an).

- Niveau 3 (négligence délibérée - corrigée): 13 787 à 68 928 $ par infraction (maximum 1,5 million $ par an).

- Niveau 4 (négligence délibérée - non corrigée): minimum 68 928 $ par infraction (maximum 1,5 million de dollars par an).

- Sanctions pénales: les personnes qui obtiennent ou divulguent sciemment des informations médicales protégées (PHI) en violation de la loi HIPAA peuvent être passibles d'amendes importantes (jusqu'à 250 000 dollars) et d'une peine d'emprisonnement (jusqu'à 10 ans), notamment si l'intention est de tirer un profit personnel, un avantage commercial ou de causer un préjudice malveillant.

- Poursuites civiles: les patients dont les informations de santé protégées (PHI) ont été compromises peuvent intenter des poursuites civiles contre l’entité non conforme, entraînant des dommages-intérêts et des frais juridiques substantiels.

- Atteinte à la réputation: les fuites de données et les violations de la loi HIPAA entraînent souvent une publicité négative, une perte de confiance des patients et une dégradation de l'image publique de l'organisation. Cela peut conduire à une baisse de l'inscription des patients, à la perte de partenariats commerciaux et à des difficultés de recrutement et de rétention du personnel.

- Plans d'actions correctives (CAP): l'OCR impose souvent des CAP, exigeant des organisations de mettre en œuvre des mesures spécifiques pour remédier aux déficiences de conformité, ce qui peut s'avérer coûteux et exiger de nombreuses ressources.

- Exclusion de Medicare/Medicaid: dans les cas graves, les entités non conformes peuvent être exclues de la participation aux programmes fédéraux de santé.

Comment ImmuniWeb aide-t-il à se conformer à la loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA)?

Il existe de nombreuses solutions de cybersécurité et de conformité pour aider les organisations à naviguer dans les complexités de HIPAA. ImmuniWeb, avec sa plateforme d'Application Security Testing (AST) et d'Attack Surface Management (ASM) alimentée par l'IA, offre une suite complète de services qui peuvent renforcer considérablement la posture de conformité HIPAA d'une organisation, en particulier en ce qui concerne les mesures techniques de la Règle de sécurité:

ImmuniWeb effectue des tests de pénétration approfondis des API, mettant au jour des vulnérabilités telles que des endpoints non sécurisés, des authentifications cassées et des fuites de données, garantissant ainsi la conformité avec l’OWASP API Security Top 10.

Des analyses automatisées basées sur l'IA détectent les erreurs de configuration, les autorisations excessives et le chiffrement faible dans les API REST, SOAP et GraphQL, fournissant des conseils d'action pour remédier.

ImmuniWeb fournit des services de tests de pénétration applicatifs grâce à notre produit primé ImmuniWeb® On-Demand.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des applications (ASPM) permet de découvrir de manière proactive et continue l'ensemble de l'empreinte numérique d'une organisation, y compris les applications web, les API et les applications mobiles cachées, inconnues et oubliées.

ImmuniWeb détecte et surveille en permanence les actifs informatiques exposés (applications Web, API, services cloud), réduisant les angles morts et prévenant les violations grâce à une évaluation des risques en temps réel.

ImmuniWeb fournit des services de tests d'intrusion automatisés avec notre produit primé ImmuniWeb® Continuous.

Simule des attaques avancées sur les environnements AWS, Azure et GCP afin d'identifier les mauvaises configurations, les rôles IAM non sécurisés et les stockages exposés, conformément aux benchmarks CIS.

Automatise la détection des erreurs de configuration du cloud, des lacunes en matière de conformité (par exemple, PCI DSS, HIPAA) et du shadow IT, et propose des conseils de correction pour une infrastructure cloud résiliente.

Combine des simulations d'attaques basées sur l'IA et l'expertise humaine pour tester les défenses 24/7, en imitant des adversaires réels sans perturber les opérations.

Exécute des scénarios d'attaques automatisées pour valider les contrôles de sécurité, exposant les faiblesses des réseaux, des applications et des terminaux avant que les attaquants ne les exploitent.

Fournit un pentesting continu, renforcé par l’IA, pour identifier les nouvelles vulnérabilités après déploiement, garantissant une atténuation proactive des risques au-delà des audits ponctuels.

Hiérarchise et corrige les risques en temps réel en corrélant les informations sur les menaces avec les vulnérabilités des actifs, minimisant les fenêtres d'exploitation.

Surveille le Dark Web, les sites de paste et les forums de hackers à la recherche d'identifiants volés, de données divulguées et de menaces ciblées, permettant ainsi des mesures préemptives.

La plateforme IA ImmuniWeb® primée pour la gestion de la posture de sécurité des données permet de détecter et de surveiller en continu les actifs numériques exposés à Internet, y compris les applications Web, les API, le stockage dans le cloud et les services réseau.

Analyse les marchés du Darknet à la recherche de données compromises sur les employés/clients, de propriété intellectuelle et de schémas frauduleux, et alerte les organisations en cas de violation.

Automatise l'analyse statique (SAST) et dynamique (DAST) des applications mobiles afin de détecter les vulnérabilités comme les secrets codés en dur ou les configurations TLS faibles.

Identifie les pare-feu mal configurés, les ports ouverts et les protocoles faibles sur les réseaux locaux et hybrides, renforçant les défenses.

Fournit des pentesting évolutifs, basés sur un abonnement, avec des rapports détaillés et un suivi des remédiations pour des workflows de sécurité agiles.

Détecte et accélère la suppression des sites de phishing usurpant votre marque, minimisant les atteintes à votre réputation et les pertes dues à la fraude.

Évalue la posture de sécurité des fournisseurs (par exemple, API exposées, logiciels périmés) afin de prévenir les attaques de la chaîne d'approvisionnement et d'assurer la conformité.

Simule des menaces persistantes avancées (APT) adaptées à votre secteur, testant les capacités de détection et de réponse face à des chaînes d’attaque réalistes.

Des tests manuels et automatisés permettent de détecter les failles SQLi, XSS et de logique métier dans les applications web, conformément au Top 10 OWASP et aux normes réglementaires.

Effectue des scans DAST continus pour détecter les vulnérabilités en temps réel, en s'intégrant aux pipelines CI/CD pour une efficacité DevSecOps.

En conclusion, HIPAA est une réglementation évolutive et essentielle qui souligne l'importance fondamentale de la protection des informations de santé des patients. En comprenant ses principes fondamentaux, en mettant en œuvre des mesures techniques robustes, en favorisant une culture de conformité et en utilisant des solutions de sécurité avancées comme ImmuniWeb, les organisations de santé peuvent atténuer efficacement les risques, renforcer la confiance des patients et éviter les graves conséquences de la non-conformité à l'ère numérique.

Liste des ressources officielles

Répondez aux exigences réglementaires grâce à la plateforme IA ImmuniWeb®.

ImmuniWeb peut également aider à se conformer à d'autres lois et réglementations en matière de protection des données:

Europe

RGPD de l'UE

DORA de l'UE

NIS 2 de l'UE

EU Cyber Resilience Act

Règlement européen sur l’intelligence artificielle

EU ePrivacy Directive

UK GDPR

FADP suisse

Circulaire FINMA 2023/1

Amérique du Nord et du Sud

Loi brésilienne sur la protection des données LGPD

CCPA Californie

Canada PIPEDA

Règlement de cybersécurité du DFS de New York

Loi SHIELD de New York

Règle de protection des données de la FTC américaine

HIPAA États-Unis

Moyen-Orient et Afrique

Loi sur la protection des données personnelles du Qatar

Loi sur la protection des données personnelles en Arabie saoudite

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Afrique du Sud Loi sur la protection des informations personnelles

Règlement des Émirats arabes unis sur la sécurité de l'information (1.1)

Loi des Émirats arabes unis sur la protection des données personnelles

Asie-Pacifique

Loi australienne sur la protection des données personnelles

Ordonnance sur la protection des données personnelles de Hong Kong

Loi indienne sur la protection des données personnelles

Loi japonaise sur la protection des informations personnelles

Loi sur la protection des données personnelles de Singapour