L'adoption rapide et généralisée du cloud computing a profondément transformé le paysage informatique, offrant une agilité, une évolutivité et une innovation sans précédent. Cependant, ce changement transformateur introduit également un ensemble unique et complexe de défis en matière de sécurité. Les outils et méthodologies de sécurité traditionnels sur site sont souvent insuffisants dans les environnements cloud dynamiques et éphémères, laissant les organisations vulnérables à de nouvelles menaces.

La détection, l'investigation et la réponse aux menaces dans le cloud (TDIR) apparaissent comme une discipline essentielle conçue pour affronter ces défis de front, en offrant les capacités spécialisées nécessaires pour identifier, analyser et neutraliser les cybermenaces sur diverses infrastructures cloud, garantissant ainsi la sécurité et la résilience continues des opérations natives du cloud.

Qu'est-ce que la détection, l'investigation et la réponse aux menaces dans le cloud (TDIR)?

La détection, l'investigation et la réponse aux menaces dans le cloud (TDIR) est un cadre de cybersécurité spécialisé et un ensemble de capacités axés sur l'identification, l'analyse, le confinement et la remédiation des incidents de sécurité dans les environnements cloud. Il englobe l'ensemble du cycle de vie d'un événement de sécurité, depuis les premiers signes d'une menace potentielle (détection) jusqu'à la compréhension de sa portée et de son impact (investigation), et enfin sa neutralisation et la prévention de sa récurrence (réponse). Contrairement au TDIR traditionnel, qui se concentre principalement sur les réseaux et les terminaux on-premise, le Cloud TDIR est spécialement adapté aux caractéristiques et à la complexité uniques des plateformes cloud, notamment Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) et Software-as-a-Service (SaaS).

L'objectif principal du Cloud TDIR est d'offrir une visibilité et un contrôle continus sur la nature dynamique et distribuée des actifs cloud. Les environnements cloud se caractérisent par des charges de travail éphémères, des fonctions serverless, des applications conteneurisées et un modèle de responsabilité partagée en matière de sécurité. Cela nécessite des outils et des processus spécialisés capables d'ingérer de vastes quantités de journaux natifs du cloud, de surveiller les appels API, d'analyser les données de flux réseau et de détecter les comportements anormaux sur plusieurs fournisseurs de cloud. Le Cloud TDIR vise à corréler ces divers points de données afin de dresser une image complète d'une attaque potentielle, permettant ainsi aux équipes de sécurité d'agir de manière décisive.

En fin de compte, le Cloud TDIR consiste à maintenir une posture de sécurité robuste dans le cloud en identifiant et en répondant de manière proactive aux menaces qui pourraient compromettre les données, perturber les services ou entraîner des violations de conformité. Il dépasse la simple prévention des attaques connues pour chasser activement les menaces nouvelles et en évolution, comprendre leur contexte dans l’environnement cloud et orchestrer une réponse rapide et efficace. Ainsi, les organisations peuvent tirer pleinement parti des avantages du cloud computing tout en minimisant leur exposition aux risques inhérents à une infrastructure numérique hautement interconnectée et en constante évolution.

Aspects clés de la détection, de l'investigation et de la réponse aux menaces dans le cloud (TDIR)

La détection, l'investigation et la réponse aux menaces dans le cloud (TDIR) se distinguent par plusieurs aspects clés propres au modèle d'exploitation du cloud. Tout d'abord, le modèle de responsabilité partagée est fondamental. Dans le cloud computing, les responsabilités en matière de sécurité sont réparties entre le fournisseur de services cloud (CSP) et le client. Alors que les CSP sécurisent l'infrastructure sous-jacente («sécurité of the cloud»), les clients sont responsables de la sécurité de leurs données, applications, configurations et accès au sein du cloud («sécurité in the cloud»). Les capacités TDIR du cloud doivent donc se concentrer fortement sur le domaine de responsabilité du client, en tirant parti des outils et des API natifs du cloud pour obtenir une visibilité et un contrôle sur leurs actifs déployés.

Deuxièmement, la nature dynamique et éphémère des environnements cloud est un élément essentiel à prendre en compte. Contrairement aux infrastructures statiques sur site, les charges de travail cloud peuvent être rapidement augmentées ou réduites, les machines virtuelles sont lancées et arrêtées en quelques minutes, et les fonctions sans serveur s'exécutent en quelques secondes seulement. Ce flux constant génère d'énormes volumes de journaux et rend la surveillance traditionnelle basée sur des agents difficile. Les solutions TDIR cloud doivent être capables d'ingérer et d'analyser ces flux de données vastes et à haute vitesse en temps réel, en corrélant les événements entre les ressources éphémères afin de détecter les menaces qui pourraient autrement passer inaperçues dans le bruit ou disparaître avant d'être examinées.

Enfin, les opérations basées sur les API et la sécurité centrée sur l'identité sont primordiales dans le cloud. Presque toutes les actions dans un environnement cloud, de la provision de ressources à l'accès aux données, sont effectuées via des appels API. Cela fait des journaux d'activité API une source riche en intelligence de sécurité. Les capacités TDIR cloud reposent largement sur la surveillance de ces appels API pour détecter les comportements anormaux, les actions non autorisées ou les indicateurs de compromission. De plus, la sécurité cloud est intrinsèquement centrée sur l'identité, avec des contrôles d'accès granulaires liés aux identités. Un TDIR cloud efficace doit donc s'intégrer profondément aux systèmes de gestion des identités et des accès (IAM) afin de comprendre qui fait quoi, où et quand, dans l'ensemble du parc cloud.

Pourquoi la détection, l'investigation et la réponse aux menaces cloud (TDIR) sont-elles importantes?

La détection, l'investigation et la réponse aux menaces dans le cloud (TDIR) revêtent une importance capitale dans le paysage numérique actuel en raison de l'adoption généralisée du cloud computing et des défis uniques qu'il pose en matière de sécurité. À mesure que les organisations migrent leurs charges de travail critiques et leurs données sensibles vers le cloud, elles s'exposent à un nouvel ensemble de menaces que les outils de sécurité traditionnels ne sont pas en mesure de gérer. Le TDIR dans le cloud est essentiel pour traiter les vecteurs d'attaque et les vulnérabilités spécifiques au cloud, tels que les services cloud mal configurés, les API exposées, les identités cloud compromises et les attaques de la chaîne d'approvisionnement ciblant les composants natifs du cloud, qui peuvent contourner les défenses périmétriques traditionnelles.

De plus, Cloud TDIR est essentiel pour maintenir la résilience opérationnelle et assurer la continuité des activités dans les environnements cloud. Une cyberattaque réussie dans le cloud peut entraîner des pannes de service généralisées, l’exfiltration de données ou le déploiement de ransomware, affectant gravement la capacité d’une organisation à fonctionner. En fournissant une détection continue des menaces, des capacités d’investigation rapides et des mécanismes de réponse automatisés, Cloud TDIR minimise le temps de présence des attaquants, contient rapidement les violations et réduit l’impact global des incidents de sécurité, protégeant ainsi les fonctions commerciales critiques et garantissant la fourniture ininterrompue des services.

Au-delà de l'atténuation immédiate des menaces, Cloud TDIR est également essentiel pour atteindre et démontrer la conformité avec un ensemble croissant de réglementations et de normes industrielles spécifiques au cloud. De nombreux cadres réglementaires (par exemple, GDPR, HIPAA, PCI DSS, FedRAMP) ont désormais des exigences spécifiques pour sécuriser les données et les applications dans le cloud. Cloud TDIR fournit la visibilité, les pistes d'audit et les capacités de réponse aux incidents nécessaires pour répondre à ces exigences de conformité, aidant ainsi les organisations à éviter des amendes coûteuses, des répercussions juridiques et des atteintes à leur réputation, tout en renforçant la confiance des clients et des partenaires qui comptent sur leurs services cloud.

Comment fonctionne la détection, l'investigation et la réponse aux menaces dans le cloud (TDIR)?

La détection, l'investigation et la réponse aux menaces dans le cloud (TDIR) fonctionnent selon un cycle continu de collecte de données, d'analyse, de génération d'alertes et de réponse orchestrée. Le processus commence généralement par l'ingestion de journaux et de données télémétriques natifs du cloud. Les solutions Cloud TDIR se connectent à divers fournisseurs de services cloud (CSP) afin de collecter un large éventail de données relatives à la sécurité, notamment les journaux d'audit cloud (par exemple, AWS CloudTrail, Azure Activity Logs, GCP Cloud Audit Logs), les journaux de flux réseau (par exemple, VPC Flow Logs), les journaux de conteneurs, les journaux de fonctions sans serveur et les activités de gestion des identités et des accès (IAM). Ces données brutes constituent la base de la détection des menaces.

Ensuite, les données ingérées sont soumises à des mécanismes avancés d'analyse et de détection des menaces. Les plateformes Cloud TDIR exploitent une combinaison de techniques, notamment la détection basée sur des règles, l'analyse comportementale, l'apprentissage automatique et les flux de renseignements sur les menaces, afin d'identifier les activités suspectes et les anomalies. Cela peut impliquer la détection d'appels API inhabituels, de tentatives d'accès non autorisées, de modèles d'exfiltration de données, de ressources mal configurées ou d'indicateurs de compromission (IoC) associés à des menaces cloud connues. Lorsqu'un événement suspect est identifié, une alerte est générée, souvent enrichie d'informations contextuelles.

Enfin, le processus passe à l’étape de l’investigation et de la réponse automatisée/orchestrée. Lorsqu’ils reçoivent une alerte, les analystes en sécurité utilisent les capacités d’investigation de la plateforme Cloud TDIR pour examiner les détails, corréler les événements entre différents services cloud et comprendre l’étendue et l’impact de la menace potentielle. Une fois confirmée, la plateforme facilite une réponse rapide grâce à l’automatisation et à l’orchestration. Cela peut impliquer l’isolation automatique des ressources compromises, la révocation des accès suspects, le déclenchement d’alertes aux équipes de réponse aux incidents ou le lancement de playbooks de remédiation prédéfinis, minimisant ainsi le temps de présence de l’attaquant et contenant efficacement la violation.

Types de détection, d'investigation et de réponse aux menaces dans le cloud (TDIR)

Bien que Cloud TDIR soit une capacité complète, sa mise en œuvre peut se manifester sous différents «types» ou approches, reflétant souvent les outils et services utilisés par les organisations.

Une approche courante consiste à tirer parti des services de sécurité natifs du cloud. Les principaux fournisseurs de cloud (AWS, Azure, GCP) proposent une suite de services de sécurité intégrés pour la journalisation, la surveillance, la détection des menaces et parfois la réponse automatisée (par exemple, AWS GuardDuty, Azure Security Center/Defender for Cloud, GCP Security Command Center). Les organisations peuvent construire leur programme TDIR cloud principalement à l’aide de ces outils natifs, qui offrent une intégration approfondie avec l’environnement cloud et sont souvent rentables pour les déploiements monocloud, fournissant une visibilité fondamentale et des capacités de réponse de base au sein de ce CSP spécifique.

Un autre type important implique l'utilisation de plateformes de sécurité cloud tierces et de solutions SIEM/SOAR. Ces solutions offrent une approche multi-cloud ou hybride, fournissant une vue unifiée sur différents fournisseurs de services cloud (CSP) et environnements sur site. Elles ingèrent des journaux et des données télémétriques provenant de diverses sources, appliquent des analyses avancées et incluent souvent des fonctionnalités de Security Information and Event Management (SIEM) pour la journalisation et la corrélation centralisées, ainsi que des capacités de Security Orchestration, Automation, and Response (SOAR) pour des workflows automatisés de réponse aux incidents. Cette approche est privilégiée par les organisations dotées d'architectures multi-cloud complexes qui recherchent une visibilité consolidée et une automatisation avancée.

Enfin, les organisations peuvent opter pour la détection et la réponse gérées (MDR) pour les environnements cloud. Cela implique l'externalisation de la fonction Cloud TDIR à un fournisseur de sécurité tiers spécialisé. Les fournisseurs MDR offrent une surveillance 24/7, une recherche experte des menaces, des enquêtes et des capacités de réponse guidée, en s'appuyant sur leurs propres outils et leurs analystes qualifiés. Ce type est particulièrement avantageux pour les organisations disposant de ressources de sécurité internes limitées ou celles qui cherchent à renforcer leurs équipes existantes avec une expertise spécialisée en sécurité cloud, offrant une capacité Cloud TDIR complète sans nécessiter d'investissements internes importants en outils et en personnel.

Composants de la détection, de l'investigation et de la réponse aux menaces dans le cloud (TDIR)

Un cadre robuste de détection, d'investigation et de réponse aux menaces dans le cloud (TDIR) repose sur plusieurs composants interconnectés et essentiels qui fonctionnent en synergie pour sécuriser les environnements cloud dynamiques.

Le composant fondamental est la journalisation et la surveillance complètes du cloud. Cela implique l’activation et la configuration d’une journalisation détaillée pour tous les services cloud, y compris les journaux d’audit (appels API), les journaux de flux réseau, les journaux d’application, les journaux de conteneurs et les activités de gestion des identités et des accès (IAM). Ces journaux fournissent les données télémétriques brutes nécessaires à la détection des activités suspectes. Des outils de surveillance complémentaires collectent et agrègent en permanence ces données, garantissant une visibilité en temps réel sur l’état et le comportement des ressources cloud, ce qui est essentiel pour identifier les écarts par rapport au fonctionnement normal.

Deuxièmement, les moteurs avancés de détection et d'analyse des menaces sont essentiels. Ces composants ingèrent les vastes flux de journaux cloud et appliquent des techniques sophistiquées pour identifier les menaces. Cela inclut la détection basée sur des règles (pour les modèles d'attaque connus), l'analyse comportementale (pour repérer les anomalies par rapport à l'activité de référence), l'apprentissage automatique (pour découvrir les indicateurs subtils de compromission) et l'intégration avec des flux d'informations actualisés sur les menaces (pour signaler les adresses IP, les domaines ou les signatures d'attaque malveillants connus). Ces moteurs sont chargés de filtrer le bruit et de signaler avec précision les incidents de sécurité réels qui nécessitent une enquête.

Enfin, les capacités de réponse et d'orchestration automatisées sont essentielles pour minimiser l'impact des menaces cloud. Une fois qu'une menace est détectée et confirmée, les plateformes TDIR facilitent un confinement et une remédiation rapides. Cela peut inclure des actions automatisées prédéfinies (par exemple, isoler une machine virtuelle compromise, révoquer des rôles IAM suspects, bloquer des adresses IP malveillantes) ou des workflows orchestrés guidant les analystes humains dans le processus de réponse. L'intégration avec des playbooks de réponse aux incidents, des systèmes de tickets et des outils d'orchestration, d'automatisation et de réponse en matière de sécurité (SOAR) garantit que les incidents de sécurité sont traités efficacement, de manière cohérente et avec une intervention humaine minimale là où cela est approprié, réduisant ainsi le temps de séjour des attaquants.

Détection, investigation et réponse aux menaces dans le cloud (TDIR)

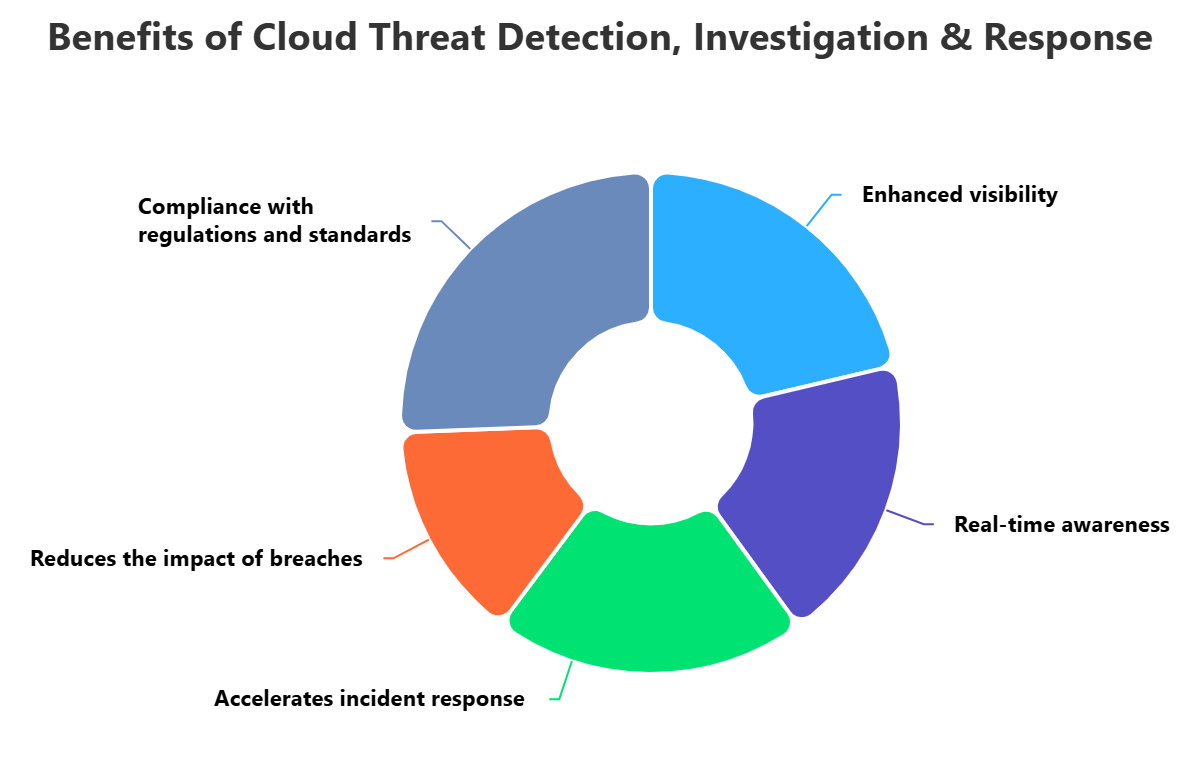

La mise en œuvre d'un programme robuste de détection, d'investigation et de réponse aux menaces dans le cloud (TDIR) offre des avantages significatifs essentiels pour les organisations opérant dans le cloud. L'un des principaux avantages est une meilleure visibilité et une connaissance en temps réel de la posture de sécurité du cloud. Les environnements cloud sont intrinsèquement dynamiques et complexes, ce qui conduit souvent à des angles morts. Cloud TDIR agrège les journaux et les données télémétriques de l'ensemble du parc cloud, offrant une vue unifiée et en temps réel des événements de sécurité, des erreurs de configuration et des activités anormales. Cette visibilité complète permet aux équipes de sécurité de comprendre leur exposition réelle aux risques et de détecter des menaces qui, autrement, passeraient inaperçues.

De plus, Cloud TDIR accélère considérablement la réponse aux incidents et réduit l'impact des violations. En fournissant une détection automatisée des menaces, des capacités d'investigation granulaires et des actions de réponse orchestrées, Cloud TDIR minimise le «dwell time» des attaquants dans les environnements cloud. La détection rapide et le confinement automatisé réduisent l'ampleur d'un incident de sécurité, empêchant l'exfiltration de données, l'interruption de service ou toute autre compromission. Cette action rapide et décisive se traduit directement par une réduction des pertes financières, une minimisation des dommages à la réputation et des temps de récupération plus courts en cas de cyberattaque.

Au-delà de l'atténuation immédiate des menaces, Cloud TDIR joue également un rôle crucial dans l'amélioration de la conformité et la promotion d'une culture de sécurité proactive. De nombreux cadres réglementaires exigent des capacités robustes de journalisation, de surveillance et de réponse aux incidents dans le cloud. Cloud TDIR fournit les pistes d'audit et les contrôles de sécurité démontrables nécessaires pour répondre à ces exigences. De plus, en testant et en affinant en permanence les mécanismes de détection et de réponse, les organisations mettent en place une posture de sécurité plus mature, passant d'une attitude réactive à une défense proactive, informée des menaces, qui s'adapte en permanence à l'évolution du paysage des menaces dans le cloud.

Défis de la détection, de l'investigation et de la réponse aux menaces dans le cloud (TDIR)

Malgré son importance cruciale, la mise en œuvre et le maintien d’un programme efficace de détection, d’investigation et de réponse aux menaces dans le cloud (TDIR) s’accompagnent d’un ensemble de défis importants. L’un des principaux obstacles est le volume, la vitesse et la variété des données et des journaux du cloud. Les environnements cloud génèrent des pétaoctets de télémétrie provenant de divers services (VMs, conteneurs, serverless, bases de données, réseaux, IAM). L’ingestion, le stockage et l’analyse efficace de ce flux de données massif et à grande vitesse afin d’en extraire des informations de sécurité significatives sans submerger les analystes de sécurité ni engendrer des coûts exorbitants est une tâche complexe, qui conduit souvent à une fatigue des alertes et à des menaces manquées.

Un autre défi important est la complexité des environnements multicloud et cloud hybride. De nombreuses organisations opèrent sur plusieurs fournisseurs de cloud (AWS, Azure, GCP) tout en maintenant une infrastructure sur site. Chaque fournisseur de cloud dispose de ses propres outils de sécurité natifs, formats de journalisation et API, ce qui rend difficile l'obtention d'une vue unifiée des événements de sécurité et l'orchestration de réponses cohérentes dans des environnements disparates. La corrélation des menaces entre ces plateformes cloisonnées nécessite des capacités d'intégration et de normalisation sophistiquées, ce qui entraîne souvent une augmentation de la charge opérationnelle et des angles morts potentiels.

Enfin, la pénurie d'expertise spécialisée en sécurité cloud et l'évolution rapide des menaces cloud posent des défis considérables. Une TDIR efficace dans le cloud nécessite des analystes de sécurité dotés d'une connaissance approfondie des architectures cloud, des services spécifiques des fournisseurs cloud, des techniques d'attaque natives du cloud et de la capacité à interpréter des journaux cloud complexes. Ce type de talent est rare et coûteux. De plus, étant donné que les services cloud et les méthodes d'attaque évoluent continuellement, les équipes de sécurité doivent constamment actualiser leurs connaissances et leurs outils, ce qui en fait une discipline exigeante et en perpétuelle adaptation, nécessitant des investissements importants en formation et en veille sur les menaces.

Meilleures pratiques pour la détection, l'investigation et la réponse aux menaces dans le cloud (TDIR)

Pour mettre en place et maintenir un programme solide de détection, d’investigation et de réponse aux menaces dans le cloud (TDIR), les organisations doivent respecter plusieurs bonnes pratiques clés. Tout d’abord, mettez en place une journalisation et une surveillance complètes de toutes les ressources cloud. Activez les journaux d’audit détaillés, les journaux de flux réseau, les journaux d’application et les journaux d’activité d’identité pour chaque service et ressource cloud. Centralisez ces journaux dans un système dédié de gestion des informations et des événements de sécurité (SIEM) ou dans un lac de données natif du cloud pour une analyse unifiée. Cette étape fondamentale garantit que toutes les données télémétriques pertinentes sont disponibles pour la détection et l’investigation des menaces.

Deuxièmement, adoptez une approche multicouche pour la détection des menaces, en combinant des outils natifs du cloud avec des analyses avancées. Ne vous fiez pas uniquement à une seule méthode de détection. Utilisez les services de sécurité spécifiques aux fournisseurs de cloud (par exemple, AWS GuardDuty, Azure Defender for Cloud) pour la détection fondamentale des menaces. Complétez-les avec des plateformes de sécurité cloud tierces ou des solutions SIEM/SOAR offrant des analyses comportementales avancées, l’apprentissage automatique et l’intégration avec des flux mondiaux d’intelligence sur les menaces afin de détecter des menaces plus sophistiquées et novatrices dans votre environnement multicloud ou hybride. Ajustez régulièrement les règles de détection afin de réduire les faux positifs et d’améliorer la précision.

Enfin, donnez la priorité à l'automatisation et à l'orchestration pour une réponse rapide, et testez en permanence vos capacités TDIR. Développez des playbooks automatisés pour les incidents de sécurité courants dans le cloud (par exemple, isolation des instances compromises, révocation des accès suspects). Intégrez votre plateforme TDIR à des outils de réponse aux incidents et à des systèmes de gestion des tickets afin de rationaliser les workflows. Il est essentiel de mener régulièrement des exercices de type «red team» et des simulations de réponse aux incidents spécialement adaptés aux scénarios d'attaques cloud. Ces tests et améliorations continus de vos processus, ressources humaines et technologies TDIR permettront à votre organisation de détecter, d'enquêter et de répondre efficacement aux menaces cloud réelles, renforçant ainsi sa résilience.

Comment ImmuniWeb peut-il vous aider à détecter, enquêter et répondre aux menaces dans le cloud (TDIR)?

ImmuniWeb fournit un ensemble de fonctionnalités puissantes et complémentaires qui améliorent considérablement les efforts de détection, d’investigation et de réponse aux menaces dans le cloud (TDIR) d’une organisation, notamment grâce à son accent sur le renseignement proactif sur les menaces externes et la gestion de la posture de sécurité cloud. Bien qu’il ne s’agisse pas d’une plateforme TDIR complète en soi, les solutions d’ImmuniWeb fournissent des informations cruciales qui alimentent directement et renforcent les programmes TDIR, permettant ainsi aux organisations de prévenir les menaces avant qu’elles ne s’aggravent.

Les fonctionnalités de test de sécurité cloud et de gestion des surfaces d'attaque externes (EASM) basées sur l'IA d'ImmuniWeb sont essentielles pour la prévention proactive des menaces. Le test de sécurité cloud identifie spécifiquement les erreurs de configuration dans le stockage cloud (AWS, Azure, GCP) qui pourraient entraîner l'exposition des données, ce qui constitue un vecteur d'accès initial fréquent pour les attaquants. L'EASM découvre et surveille continuellement les actifs cloud exposés sur Internet de l'organisation, en signalant les services exposés et les vulnérabilités pouvant être ciblés. En identifiant et en aidant à corriger ces faiblesses, ImmuniWeb réduit considérablement la surface d'attaque, rendant plus difficile l'implantation des menaces dans le cloud, ce qui allège ainsi la charge des équipes TDIR.

De plus, les offres Dark Web Monitoring et Cyber Threat Intelligence (CTI) d'ImmuniWeb fournissent des indicateurs précieux avant toute violation, essentiels pour la détection des menaces. En analysant le Dark Web à la recherche d'identifiants divulgués, de comptes compromis et de mentions des actifs ou des données cloud d'une organisation, ImmuniWeb peut alerter les équipes de sécurité de compromissions potentielles avant qu'elles ne se manifestent sous forme d'incidents actifs. Ces informations d'alerte précoce permettent aux équipes TDIR d'enquêter de manière proactive sur les menaces potentielles, de révoquer les identifiants compromis et de renforcer les défenses, transformant ainsi une réponse réactive en une stratégie de défense plus proactive et fondée sur le renseignement, ce qui rend finalement le processus TDIR plus efficace et efficient.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.