Renforcer les cyberdéfenses: guide complet sur les tests de sécurité dynamiques des applications (DAST)

Le DAST est un test de sécurité qui scanne une application en cours d’exécution depuis l’extérieur, imitant un hacker afin de détecter des vulnérabilités de runtime telles que SQL Injection et Cross-Site Scripting.

Les applications sont essentielles pour les entreprises aujourd'hui, mais elles offrent également une voie privilégiée aux attaquants. Alors que les menaces cybernétiques deviennent de plus en plus sophistiquées, les méthodes de sécurité traditionnelles ne suffisent plus. Les tests de sécurité dynamiques des applications (DAST) sont désormais essentiels pour détecter les problèmes de sécurité dans les applications en fonctionnement. Ils imitent un véritable attaquant afin de protéger les actifs sensibles d'une entreprise.

Comment fonctionne le DAST

Le test dynamique de sécurité des applications (DAST) est un moyen de tester la sécurité en examinant les applications de l'extérieur pendant leur exécution. Contrairement aux méthodes qui nécessitent un accès au code, le DAST fonctionne avec une application comme le ferait un hacker, en utilisant son interface frontale. Tout d'abord, le scanner DAST obtient l'URL de l'application web ou l'emplacement de l'application mobile. Ensuite, il lance une série d'attaques automatiques afin de détecter d'éventuels problèmes de sécurité.

Le scanner parcourt l’ensemble de l’application pour cartographier sa structure et identifie tous les points d’entrée, formulaires et fonctionnalités, ce qui permet de repérer les endroits où des attaques pourraient survenir. Ensuite, l’outil DAST envoie une série d’attaques simulées et contrôlées. Il insère des données malveillantes dans chaque champ accessible, vérifie les configurations incorrectes du serveur, manipule les requêtes HTTP et tente d’exploiter les vulnérabilités web courantes. Enfin, l’outil analyse la réponse de l’application.

Si quelque chose d'étrange se produit, comme un message d'erreur affichant des informations sensibles, une injection SQL réussie ou une fenêtre contextuelle de type cross-site scripting (XSS), cela est signalé comme un problème potentiel. Le dernier élément important est le rapport, qui répertorie les problèmes en fonction de leur gravité (critique, élevée ou moyenne). Il fournit la preuve que l'attaque fonctionne et indique généralement les moyens de la corriger, afin que les développeurs puissent se concentrer en priorité sur les éléments les plus importants.

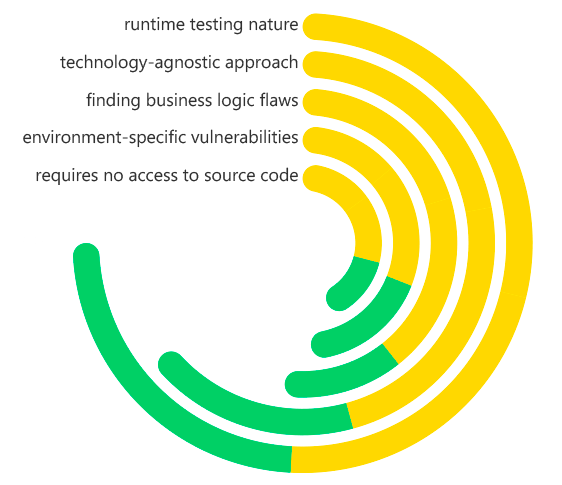

Quelles sont les principales caractéristiques du DAST?

Le DAST présente certaines caractéristiques fondamentales qui le distinguent des autres tests de sécurité. La principale est qu'il effectue des tests pendant que l'application est en cours d'exécution. Il peut détecter des problèmes qui n'apparaissent que lorsque l'application est en ligne, tels que des problèmes de paramètres, de noms d'utilisateur et de mots de passe, de gestion des sessions et d'éléments externes. Cela donne une idée réelle du niveau de sécurité de l'application lorsqu'elle est utilisée.

De plus, il ne tient pas compte du langage ou du système utilisé par l'application, qu'il s'agisse de Java, .NET, Python ou Node.js. Il communique avec l'application via des requêtes web standard, ce qui lui permet de fonctionner sur de nombreux systèmes différents. Cela convient parfaitement aux configurations actuelles, où différentes parties peuvent utiliser différents langages.

Le DAST est également efficace pour détecter les failles dans le fonctionnement de l'application et les problèmes de configuration. L'analyse statique peut manquer des problèmes liés à l'interaction entre les différentes parties du système. Le DAST teste l'ensemble du système, ce qui lui permet de détecter des problèmes tels que des erreurs de paiement, des moyens d'obtenir des autorisations excessives, ou des configurations incorrectes du serveur web, visibles uniquement lorsque l'application est en cours d'exécution. De plus, le DAST n'a pas besoin du code source. Cela le rend utile pour les équipes de sécurité travaillant indépendamment des développeurs, ainsi que pour tester des applications d'autres entreprises dont le code n'est pas accessible.

Test dynamique de sécurité des applications (DAST): Caractéristiques clés

Quels problèmes le DAST résout-il?

Le DAST répond à un besoin essentiel en matière de sécurité des applications en examinant l'application pendant son exécution. Il corrige principalement le problème des «inconnues connues» — des points faibles de l'application en direct qui n'étaient pas prévus lors de la conception et du codage. Généralement, ceux-ci proviennent de l'interaction entre le code de l'application, le serveur, la base de données et d'autres services.

Les entreprises qui utilisent de nombreux composants tiers et open source sont confrontées à un problème majeur: elles ne peuvent pas analyser le code qu'elles n'ont pas écrit par analyse statique. Le DAST résout ce problème en testant l'application dans son intégralité, de sorte que les vulnérabilités provenant de bibliothèques externes sont détectées avant qu'elles ne puissent être exploitées. Cela est crucial pour maintenir la sécurité, car le code open source peut représenter jusqu'à 90 % d'une application aujourd'hui.

Le DAST traite également les problèmes liés à la configuration et au déploiement. Une application peut avoir un code sécurisé, mais un serveur web mal configuré ou des identifiants d'administrateur par défaut peuvent causer d'importants problèmes de sécurité. Le DAST détecte ces problèmes que d'autres outils ignorent. En fin de compte, il offre une vue extérieure de l'application, telle qu'un attaquant la verrait. Cela permet de confirmer que les mesures de sécurité comme les pare-feu d'applications web (WAF) fonctionnent et que la sécurité est pratique.

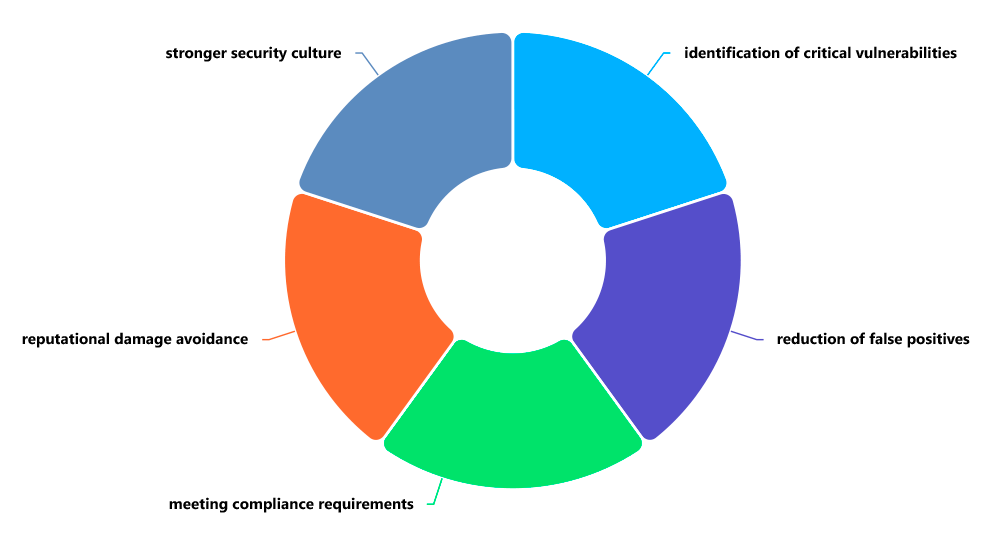

Avantages du DAST

Il est utile d’intégrer le Dynamic Application Security Testing (DAST) dans un cycle de développement sécurisé (SDLC). Son principal avantage est qu’il détecte les vulnérabilités importantes qui apparaissent lors de l’exécution d’une application. Le DAST peut détecter des problèmes importants tels que l’injection SQL et le Cross-Site Scripting (XSS) pendant que l’application est en ligne. Cela permet d’éviter les fuites de données et les plantages de l’application, ce qui peut représenter une économie considérable et préserver l’image de l’entreprise.

Un autre avantage est qu’il réduit les fausses alertes. Aucun outil n’est parfait, mais les outils DAST sont désormais assez performants pour distinguer quand une faille réelle a été trouvée dans l’application et quand celle-ci fonctionne normalement. Cela gagne du temps pour les personnes qui conçoivent et sécurisent l’application, qui peuvent ainsi corriger les problèmes réels au lieu de traquer des menaces inexistantes. Cela permet de fluidifier les processus.

Le DAST aide également à respecter les règles. De nombreuses normes et réglementations, telles que PCI DSS, exigent des tests réguliers des applications. En intégrant le DAST dans le processus CI/CD, vous créez automatiquement une preuve de conformité. Cela démontre votre sérieux en matière de sécurité. En fin de compte, le DAST favorise une culture de sécurité plus forte et garantit que les applications peuvent résister à des attaques réelles.

Avantages des tests de sécurité dynamiques des applications (DAST)

En quoi diffèrent le DAST et le SAST?

Le DAST et le SAST sont des éléments clés pour assurer la sécurité des applications, mais ils fonctionnent de manière différente et sont plus efficaces lorsqu'ils sont utilisés conjointement. La principale différence réside dans leur mode de fonctionnement: le SAST vérifie l'application de fond en comble en examinant son code avant qu'elle ne soit assemblée. Le DAST, quant à lui, teste l'application de l'extérieur pendant qu'elle est en cours d'exécution.

Cette différence entraîne certaines différences pratiques. Le SAST peut être effectué tôt, souvent directement dans l’espace de travail du programmeur, offrant un retour rapide sur les problèmes de code. Le DAST nécessite une application fonctionnelle, généralement dans un environnement de test, et est donc réalisé plus tard. Le SAST est efficace pour détecter les erreurs de codage telles que les problèmes de tampon, les erreurs de syntaxe et les appels de fonction risqués, mais il peut manquer les problèmes qui surviennent lors de l’exécution de l’application. Le DAST excelle à détecter ces problèmes que le SAST ne repère pas, en identifiant les failles qui ne se manifestent que lorsque l’application est en ligne.

Le SAST peut signaler davantage de fausses alertes, car il ne peut pas toujours suivre le cheminement des données dans un système complet en fonctionnement. Le DAST donne généralement moins de résultats, mais plus utiles, en vérifiant les vulnérabilités par des attaques réelles. Ces outils ne s'opposent pas ; ils se complètent. Un bon plan de sécurité des applications utilise le SAST pour détecter les bogues dans le code et le DAST pour vérifier la sécurité de l'application complète, en s'assurant que tout est couvert pendant le développement.

Pourquoi le DAST est-il essentiel à la sécurité des applications?

Le DAST est extrêmement important. C'est la dernière ligne de défense avant la mise en ligne de votre application. Considérez-le comme un point de contrôle de sécurité, comme un pirate informatique qui tente de s'introduire. Il répond à la grande question: peut-on pirater cette application? Peu importe le temps que vous passez à analyser le code, rien ne vaut de voir comment une application tient quand elle est attaquée.

Dans le monde en constante évolution du DevSecOps, la sécurité ne peut pas ralentir les processus. Le DAST facilite les choses en automatisant les tests de sécurité. Il analyse les applications en permanence, à mesure qu’elles sont mises à jour. Ce concept de «shift-left» signifie que les tests font partie intégrante du processus dès le début. De cette façon, la sécurité est intégrée dès le départ, et non ajoutée ultérieurement. Les développeurs obtiennent un retour rapide et peuvent corriger les problèmes avant qu’ils ne causent des difficultés après la sortie de l’application.

Les menaces étant de plus en plus automatisées et complexes, les défenses doivent suivre le rythme. Les outils DAST sont régulièrement mis à jour avec des tests pour les attaques les plus récentes, comme celles du OWASP Top 10. Lorsque les entreprises utilisent le DAST, elles ne se contentent pas de suivre des règles. Elles s'efforcent activement de renforcer leurs applications, ce qui renforce la confiance des clients et protège leur réputation dans un monde en ligne risqué.

Exemples concrets d’utilisation du DAST

Voici des exemples concrets de la manière dont le DAST est utilisé pour détecter des vulnérabilités de sécurité critiques, en passant de scénarios simples à des scénarios plus complexes.

Exemple 1: la caisse du site de commerce électronique (injection SQL)

- L'application: une boutique en ligne avec une fonction de recherche de produits et une connexion utilisateur.

- Test DAST: le scanner DAST explore le site et trouve un champ de recherche. Il saisit une charge utile d'injection SQL classique telle que: ' OR 1=1--

- Que se passe-t-il? Au lieu de renvoyer un seul produit, la base de données de l'application interprète cette charge utile comme une commande. Elle affiche la liste complète des produits, y compris les articles non commercialisés ou discontinués. Dans un cas plus grave, le scanner pourrait extraire avec succès l'intégralité de la base de données des utilisateurs, y compris les noms d'utilisateur et les mots de passe hachés.

- Le Finding: le rapport DAST signale une vulnérabilité critique d'injection SQL dans le paramètre de recherche, en fournissant la charge utile exacte utilisée et la requête/réponse HTTP qui a conduit à l'exposition des données.

Exemple 2: la section des commentaires du blog (Cross-Site Scripting - XSS)

- L'application: un blog d'entreprise qui permet aux utilisateurs de poster des commentaires.

- Le test DAST: le scanner trouve le formulaire de commentaire et soumet un simple tag script: <script>alert('XSS')</script>

- Que se passe-t-il? Plus tard, lorsqu’un administrateur se connecte pour consulter les commentaires, le script s’exécute dans son navigateur et affiche une boîte d’alerte. Bien que ce soit une preuve de concept inoffensive, un véritable attaquant utiliserait une vulnérabilité similaire pour voler le cookie de session de l’administrateur, lui permettant de détourner le compte et de prendre le contrôle du site Web.

- Le Finding: le rapport DAST identifie une vulnérabilité de type «Stored Cross-Site Scripting (XSS)», soulignant que des entrées malveillantes sont stockées par l’application et exécutées par d’autres utilisateurs.

Exemple 3: le portail utilisateur de la banque (contrôle d'accès défaillant)

- L'application: une application bancaire permettant aux utilisateurs de consulter leurs relevés de compte.

- Le test DAST: le scanner se connecte en tant qu'utilisateur régulier, johndoe, et accède à sa page de compte à l'adresse /account/12345/statement. L'outil DAST utilise ensuite son moteur de fuzzing pour tester les références directes non sécurisées (IDOR) en modifiant l'URL en /account/12346/statement.

- Que se passe-t-il? L'application affiche le relevé de compte d'un autre utilisateur, janedoe, sans demander de réauthentification ni vérifier les permissions. Le scanner a réussi à détecter une violation massive de la confidentialité des données.

- Le Finding: le rapport met en évidence une vulnérabilité critique de Broken Access Control, démontrant comment un utilisateur peut accéder directement aux données financières sensibles d'un autre utilisateur.

Exemple 4: le site web de l'entreprise (mauvaise configuration du serveur)

- L'application: le principal site web marketing de l'entreprise.

- Le test DAST: le scanner analyse le serveur web à la recherche de configurations incorrectes courantes et de composants obsolètes. Il envoie une requête à un chemin connu tel que /server-status ou vérifie les en-têtes HTTP pour identifier la version du serveur.

- Que se passe-t-il? Le serveur répond avec une page d'état détaillée contenant des métriques internes et des informations sur les requêtes récentes. Les en-têtes HTTP révèlent également la version exacte d'Apache ou de Nginx utilisée, qui est connue pour présenter plusieurs exploits publics.

- The Finding: The DAST report flags a Medium Severity Information Disclosure vulnerability (server-status page) and a High Severity vulnerability related to an outdated web server version with known CVEs (Common Vulnerabilities and Exposures).

Dans tous ces cas, le point commun est que DAST a détecté ces failles sans aucune connaissance du code source, simplement en interagissant avec l'application comme le ferait un véritable attaquant.

Comment ImmuniWeb vous aide avec le DAST

ImmuniWeb propose une solution DAST robuste et intelligente qui dépasse le balayage traditionnel des vulnérabilités pour fournir des insights de sécurité approfondis, précis et exploitables. Bâtie sur une base d’intelligence artificielle et d’apprentissage machine, la DAST d’ImmuniWeb est conçue pour minimiser les faux positifs et maximiser la détection des vulnérabilités complexes et critiques pour l’entreprise, que d’autres scanners pourraient manquer. Ses moteurs avancés de crawling et de simulation d’attaques peuvent gérer même les applications web modernes les plus complexes, notamment celles lourdes en JavaScript (AJAX) et les applications monopages (SPAs).

L’un des principaux atouts d’ImmuniWeb est sa capacité à effectuer des tests de pénétration contrôlés et sécurisés. La plateforme ne se contente pas d’identifier les vulnérabilités ; elle les exploite de manière sûre et non disruptive afin de confirmer leur gravité et de fournir une preuve de concept claire. Cela donne aux équipes de sécurité des preuves indéniables du risque, ce qui rationalise le processus de hiérarchisation et de remédiation. De plus, ImmuniWeb intègre le DAST à d’autres méthodologies de test, offrant une vue holistique de la sécurité des applications qui inclut des vérifications de configuration et un contrôle de conformité.

ImmuniWeb répond également au besoin critique d'efficacité et d'intégration dans les pipelines de développement modernes. Sa plateforme offre des rapports détaillés et faciles à utiliser pour les développeurs, qui non seulement mettent en évidence les vulnérabilités, mais fournissent également des conseils de correction personnalisés, contribuant ainsi à combler le fossé entre les équipes de sécurité et de développement. En proposant une solution DAST évolutive, précise et intelligente, ImmuniWeb permet aux organisations de surveiller en permanence leur surface d'attaque, de valider leurs contrôles de sécurité et de s'assurer que leurs applications sont résistantes aux tactiques en constante évolution des cyberadversaires, ce qui en fait un partenaire précieux dans tout programme complet de sécurité des applications.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.