Renforcer les cyberdéfenses: guide complet sur les tests statiques de sécurité des applications (SAST)

Le test statique de sécurité des applications (SAST) est une méthodologie de test qui analyse le code source d'une application au repos afin d'identifier les vulnérabilités de sécurité dès le début du cycle de développement.

Aujourd'hui, les applications sont essentielles pour les entreprises dans ce monde numérique, mais elles constituent également une cible privilégiée pour les attaques. Avec l'évolution des cybermenaces, les mesures de sécurité traditionnelles ne suffisent plus. Les tests statiques de sécurité des applications (SAST) sont une méthode clé pour détecter les vulnérabilités dans les applications, en agissant comme un véritable attaquant afin de protéger ce qui compte le plus pour l'entreprise.

Comment fonctionne SAST

Le test statique de sécurité des applications (SAST) est une méthode pour tester un logiciel en examinant son code avant qu’il ne soit en fonctionnement. C’est comme faire vérifier les plans d’une maison avant sa construction, plutôt que d’attendre d’inspecter la maison terminée. L’outil SAST doit avoir accès à l’ensemble du code afin de comprendre comment les données circulent et comment le programme fonctionne.

Voici comment cela fonctionne: tout d'abord, l'outil lit le code et le convertit en un format qu'il peut comprendre, appelé arbre syntaxique abstrait (AST). Ensuite, il examine le flux des données à travers l'application (en particulier les entrées utilisateur) et cartographie les différents chemins que le programme peut emprunter. Ainsi, l'outil peut détecter si une entrée utilisateur dangereuse provenant d'une source (comme un formulaire web) aboutit dans un endroit sensible (comme une requête de base de données) sans avoir été vérifiée ou nettoyée en cours de route.

Au final, l'outil SAST vérifie le code à la recherche de problèmes courants en se basant sur une liste de vulnérabilités connues, telles que le OWASP Top 10 ou le CWE. Par exemple, si l'outil détecte que des données utilisateur sont directement intégrées dans une requête SQL, il signalera cela comme une vulnérabilité potentielle à l'injection SQL. L'outil fournit un rapport qui répertorie ce qu'il a trouvé, la gravité des problèmes, la ligne de code exacte où ils se produisent et des conseils pour les corriger. Cela permet aux développeurs de passer clairement du problème à la solution.

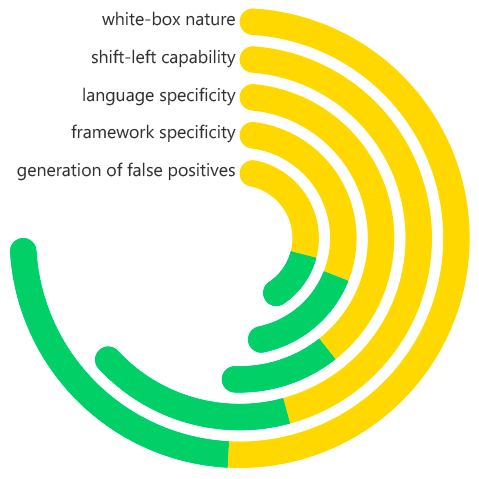

Caractéristiques clés du SAST

Plusieurs caractéristiques fondamentales définissent le SAST et le distinguent des autres méthodes de test de sécurité des applications. La plus importante est sa nature «boîte blanche». Le SAST nécessite un accès complet au code source de l’application. Cette visibilité approfondie lui permet de découvrir la cause profonde des vulnérabilités dans le code lui-même, offrant un niveau de compréhension que les méthodes de test «boîte noire» ne peuvent tout simplement pas atteindre. Il peut voir chaque branche de logique, chaque appel de fonction et chaque variable, ce qui permet une évaluation complète et précoce.

Une autre caractéristique essentielle est sa capacité de «shift-left». Le «shift-left» consiste à intégrer les tests de sécurité dès le début du cycle de vie du développement logiciel (SDLC), idéalement pendant la phase de codage elle-même. Le SAST est particulièrement adapté à cette tâche, car il peut analyser le code dès qu’il est écrit, avant même que l’application ne soit compilée ou déployée dans un environnement de test. Cela permet aux développeurs de détecter et de corriger les failles de sécurité en temps réel, ce qui est nettement plus rapide et moins coûteux que de les corriger après un test d’assurance qualité ou, pire encore, en production.

Le SAST se caractérise également par sa spécificité en termes de langage et de framework. Un outil SAST doit être explicitement configuré pour comprendre les langages de programmation, les frameworks et les bibliothèques utilisés dans l'application. Un outil optimisé pour analyser une application .NET écrite en C# sera inefficace pour une application mobile écrite en Swift ou un service web en Python. Cela signifie que les organisations doivent souvent investir dans des outils qui prennent en charge leur stack technologique spécifique et les maintenir à jour à mesure que de nouvelles versions de langages et de frameworks apparaissent.

Enfin, une caractéristique bien connue du SAST est son potentiel à générer des faux positifs. Puisque l'outil effectue une analyse statique et théorique sans exécuter le code, il peut parfois signaler des chemins de code qui semblent vulnérables en théorie, mais qui ne sont pas exploitables en pratique en raison du contexte environnant ou des contrôles compensatoires. Ajuster l'outil pour réduire le bruit et former les développeurs à trier efficacement ces résultats sont essentiels pour un programme SAST réussi, afin de garantir que les équipes concentrent leurs efforts sur les risques de sécurité réels et critiques.

Test statique de sécurité des applications (SAST) Caractéristiques clés

Quels problèmes le SAST résout-il?

Le SAST est là pour résoudre certains grands casse-tête liés à la manière dont nous développons les logiciels aujourd'hui. Il nous empêche principalement de découvrir des problèmes de sécurité à un stade très avancé. Auparavant, les tests de sécurité étaient souvent la dernière étape avant la mise en production, et une équipe spécialisée s'en chargeait. Si un problème de sécurité majeur était détecté à ce stade, cela entraînait de lourds retards et beaucoup de travail supplémentaire. Le SAST déplace les contrôles de sécurité plus tôt dans le processus. Il repère les problèmes quand ils sont les moins coûteux et les plus faciles à corriger — directement dans l'environnement de codage du développeur, ce qui économise énormément de temps et d'argent.

Le SAST aide également à renforcer les connaissances en codage sécurisé. Tous les développeurs ne sont pas des experts en sécurité, et sous la pression de livrer rapidement de nouvelles fonctionnalités, la sécurité est parfois négligée. Le SAST agit comme un assistant de sécurité toujours actif. Il analyse le code à la recherche d'erreurs courantes et forme les développeurs en temps réel. S'il détecte un éventuel débordement de tampon ou un problème de cross-site scripting pendant l'écriture du code, il fournit immédiatement un retour d'information. Cela aide les développeurs à apprendre et à retenir les bonnes pratiques de codage sécurisé, améliorant ainsi progressivement la sécurité de l'ensemble de l'équipe.

Le SAST est également très utile pour gérer les anciens codes et les risques qui y sont associés. De nombreuses entreprises possèdent d'énormes bases de code obsolètes, conçues sans tenir compte des exigences de sécurité actuelles. Vérifier manuellement des millions de lignes de code est pratiquement impossible. Le SAST peut analyser rapidement tout ce code ancien, fournissant une liste des failles de sécurité et un plan de correction. Cela permet aux entreprises de maîtriser les risques de sécurité cachés dans leurs applications, les empêchant ainsi de causer des problèmes ultérieurement.

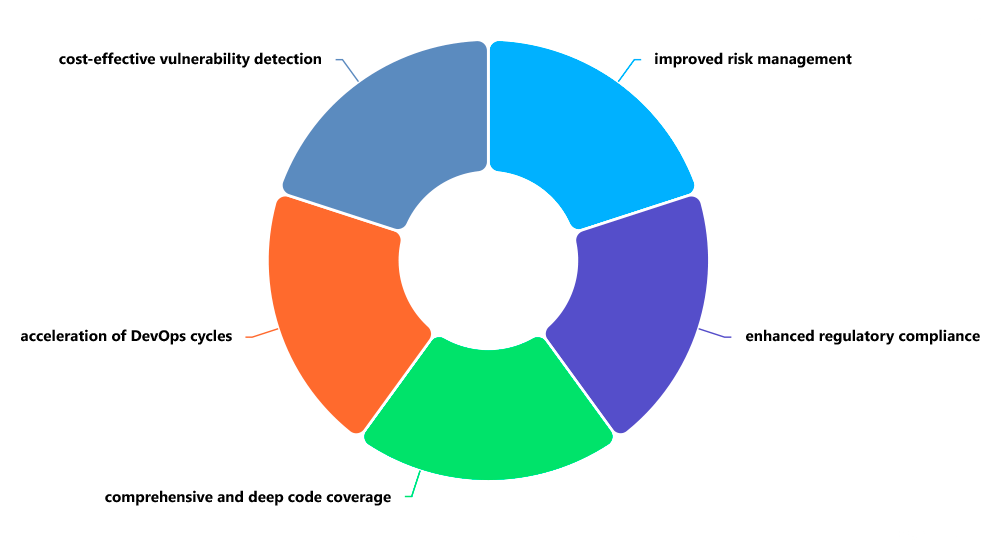

Avantages du SAST

La mise en œuvre d’un programme SAST robuste offre de nombreux avantages significatifs. Le plus souvent cité est la détection précoce et rentable des vulnérabilités. Des études, notamment celles de l’IBM System Sciences Institute, ont systématiquement montré que le coût de correction d’un bug détecté en production peut être jusqu’à 100 fois plus élevé que s’il avait été détecté pendant la phase de codage. En détectant les failles le plus tôt possible, le SAST réduit considérablement les coûts de remédiation, les efforts et les retards de projet, offrant ainsi un excellent retour sur investissement.

Un autre avantage majeur est l’accélération des cycles de développement et de DevOps. Bien que cela puisse sembler contre-intuitif — ajouter une étape pourrait ralentir les choses — un outil SAST bien intégré accélère en fait l’ensemble du processus. En automatisant l’examen du code pour les problèmes de sécurité, il libère les développeurs seniors et les architectes de sécurité des audits manuels du code. Lorsqu’il est intégré dans les pipelines CI/CD, il fournit des barrières de sécurité rapides et automatisées, empêchant le code vulnérable de progresser et garantissant que la sécurité devient une partie fluide et non bloquante du workflow de développement.

Le SAST offre également une couverture complète et approfondie du code. En analysant 100 % de la base de code, y compris tous les chemins d’exécution possibles (même ceux rarement activés), il peut détecter des vulnérabilités cachées au plus profond de la logique de l’application. Cela contraste fortement avec les tests manuels ou l’analyse dynamique, qui ne peuvent tester que les chemins de code effectivement exécutés pendant le test. Cet examen exhaustif est essentiel pour atteindre un niveau élevé d’assurance en matière de sécurité des applications critiques pour l’entreprise.

Enfin, le SAST améliore la conformité réglementaire et la gestion des risques. De nombreuses normes et réglementations industrielles, telles que PCI DSS, HIPAA et GDPR, exigent implicitement ou explicitement des pratiques de développement sécurisées, y compris la révision du code. Un programme SAST fournit des preuves tangibles de la diligence raisonnable dans l'identification et l'atténuation des vulnérabilités de sécurité dans le code des applications personnalisées. Les rapports détaillés et les pistes d'audit générés par les outils SAST sont précieux pour prouver la conformité aux auditeurs, aux régulateurs et aux clients.

Avantages des tests statiques de sécurité des applications (SAST)

En quoi diffèrent SAST et DAST?

SAST et DAST sont deux méthodes différentes pour vérifier la sécurité d'une application. Vous pouvez considérer SAST comme un test en boîte blanche et DAST comme un test en boîte noire. SAST examine le code de l'application sans l'exécuter, tandis que DAST teste l'application pendant son exécution, comme un hacker qui tente de s'y introduire.

Chaque méthode détecte différents types de problèmes. Le SAST est efficace pour repérer les erreurs de codage, telles que les problèmes liés à la façon dont le code est écrit ou traite les entrées, les appels non sécurisés ou le non-respect des règles de sécurité lors du codage. Le DAST est efficace pour détecter les problèmes qui apparaissent lorsque l'application est en cours d'exécution, tels que les erreurs de configuration, les problèmes de serveur, les problèmes de connexion et les problèmes qui surviennent lorsque toutes les parties de l'application fonctionnent ensemble.

Le SAST et le DAST sont utilisés à différents moments du processus de développement. Le SAST est utilisé tôt, dès que le code est écrit. Le DAST est utilisé plus tard, après que l’application est opérationnelle dans un environnement de test. Ainsi, le SAST aide les développeurs à détecter les problèmes tôt, tandis que le DAST aide les testeurs et les responsables de la sécurité à trouver des problèmes dans le produit fini. Les meilleures stratégies de sécurité utilisent les deux méthodes pour identifier toutes sortes de vulnérabilités tout au long du cycle de vie de l’application.

Pourquoi le SAST est-il essentiel à la sécurité des applications?

Le SAST est extrêmement important car il traite la sécurité là où elle commence: dans le code lui-même. La plupart des attaques contre les applications exploite des failles qui se glissent accidentellement dans le logiciel lors de sa création. Les pare-feu réseau et les WAF sont utiles, mais ils ressemblent à des gardes protégeant un bâtiment dont les fondations sont fragiles. Le SAST vous fournit une analyse technique pour vous assurer que les fondations — le code de l’application — sont solides dès le départ, ce qui rend le produit globalement plus sûr.

Maintenant que nous avons DevSecOps et que nous publions constamment des mises à jour, SAST est le moyen de maintenir la sécurité à niveau. Les vérifications manuelles du code ne peuvent tout simplement pas suivre le rythme effréné des développements et des calendriers de publication actuels. SAST se charge seul de la première vérification de sécurité, qui est longue et fastidieuse, afin que vos professionnels de la sécurité puissent se concentrer sur les problèmes logiques complexes et la conception globale. Sans l’aide de SAST, il est presque impossible d’être à la fois rapide et sécurisé, c’est donc un outil indispensable pour créer des logiciels de nos jours.

Le SAST est également indispensable pour assurer la sécurité de votre chaîne d’approvisionnement logicielle. Les applications actuelles sont généralement un mélange de code que vous écrivez et d’éléments que vous obtenez à partir de l’open source. Les outils SCA vérifient les problèmes connus dans l’open source, mais le SAST est essentiel pour sécuriser le code que vous écrivez pour tout connecter. Il garantit que vos idées commerciales uniques et votre code privé — ce qui fait la différence pour votre entreprise et qui traite souvent vos informations les plus sensibles — sont conçus avec la sécurité en tête. Cela protège les éléments clés de votre entreprise et préserve la confiance de vos clients.

Exemples concrets d'utilisation du SAST

Le SAST est utilisé dans divers scénarios pratiques tout au long du cycle de vie du développement logiciel. L’un des principaux cas d’utilisation est l’intégration IDE pour un retour d’information en temps réel. Les développeurs utilisent des plugins qui intègrent SAST directement dans leurs environnements de développement intégrés (IDE), tels que Visual Studio ou IntelliJ. Lorsqu’un développeur écrit du code, l’outil met en évidence les problèmes de sécurité potentiels en temps réel, en soulignant un appel de fonction vulnérable ou une variable potentiellement non nettoyée. Ce retour d’information immédiat permet au développeur de corriger la faille sur-le-champ, empêchant ainsi qu’elle ne soit jamais intégrée au référentiel de code.

Une autre application critique dans le monde réel se trouve dans le pipeline d'intégration continue/déploiement continu (CI/CD). Ici, le SAST agit comme une porte de sécurité automatisée. Après qu'un développeur ait commité du code dans un référentiel partagé tel que Git, le pipeline CI déclenche automatiquement un scan SAST. Si le scan découvre de nouvelles vulnérabilités dépassant un seuil de gravité prédéfini (par exemple, critique ou élevé), il peut «rompre la build», empêchant ainsi la fusion et le déploiement du code. Cela impose une politique selon laquelle seul le code sécurisé peut progresser, intégrant ainsi la sécurité directement dans le workflow DevOps.

Le SAST est également largement utilisé pour la modernisation des applications héritées et les audits de conformité. Lorsqu'une organisation doit évaluer la sécurité d'une base de code héritée volumineuse ou se préparer à un audit tel que PCI DSS, elle effectue un scan SAST complet. Le rapport qui en résulte fournit une liste hiérarchisée des vulnérabilités de l'ensemble de l'application, que l'équipe de sécurité peut utiliser pour créer un plan de correction sprint. Par exemple, elle peut se concentrer d'abord sur toutes les failles critiques d'injection SQL avant de s'attaquer aux problèmes de gravité moyenne, ce qui permet une approche fondée sur les données pour réduire les risques dans les systèmes hérités.

Comment ImmuniWeb aide avec le SAST

ImmuniWeb propose une solution de sécurité des applications robuste et améliorée par l'IA, dotée de puissantes capacités SAST conçues pour les environnements de développement modernes. Le SAST d'ImmuniWeb dépasse la correspondance de modèles traditionnelle en exploitant l'intelligence artificielle pour améliorer la précision de ses résultats, réduisant ainsi efficacement le bruit des faux positifs qui affectent souvent les équipes de développement. Cela permet aux développeurs de consacrer leur temps précieux à la correction des risques de sécurité réels plutôt qu'au tri d'alertes non pertinentes.

L’un des principaux atouts d’ImmuniWeb est son intégration profonde dans le pipeline DevSecOps. Son outil SAST peut être intégré de manière transparente dans les plateformes CI/CD populaires telles que Jenkins, Azure DevOps et GitHub Actions. Cela permet de réaliser des tests de sécurité automatisés et continus à chaque commit de code, garantissant ainsi que la sécurité fait partie intégrante et mesurable du processus de livraison logicielle. La plateforme fournit des rapports détaillés et faciles à comprendre pour les développeurs, qui identifient l’emplacement exact de la vulnérabilité dans le code et proposent des conseils pratiques pour y remédier, ce qui rationalise le processus de correction.

De plus, ImmuniWeb combine les résultats de ses tests SAST avec d'autres méthodologies de test, telles que les tests dynamiques (DAST) et l'analyse de la composition logicielle (SCA), au sein d'une plateforme unique et unifiée. Cette approche holistique offre une vue d'ensemble de la posture de sécurité d'une application, couvrant les vulnérabilités du code personnalisé, le comportement d'exécution et les dépendances tierces. En proposant le SAST dans le cadre d'une suite intégrée de sécurité des applications, ImmuniWeb aide les organisations à créer des logiciels sécurisés de l'intérieur vers l'extérieur, en gérant efficacement les risques tout au long du cycle de vie des applications.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.