Guide complet sur l'analyse de la composition logicielle (SCA)

L'analyse de la composition logicielle (SCA) est une méthodologie de sécurité qui identifie et analyse automatiquement les composants open source et tiers d'un projet logiciel afin de gérer les vulnérabilités de sécurité, la conformité des licences et les risques opérationnels associés à la chaîne d'approvisionnement logicielle.

Dans le monde actuel du développement logiciel, au lieu de choisir simplement entre «build» et «buy», il existe désormais une troisième option: «assemble». Les développeurs utilisent de nombreuses bibliothèques open source et composants tiers pour accomplir leurs tâches plus rapidement. Le code open source constitue souvent la majorité du code d'une application. Cela permet d'augmenter la productivité, mais comporte également des risques cachés liés à la chaîne d'approvisionnement logicielle.

L’analyse de la composition logicielle (SCA) consiste à gérer ces risques. Elle vous fournit les outils nécessaires pour repérer automatiquement toutes les parties open source d’une application, identifier les problèmes de sécurité, gérer les questions de licence et assurer la sécurité de la base du logiciel.

Comment fonctionne SCA

L'analyse de la composition logicielle fonctionne grâce à un processus automatisé de découverte, d'analyse et de remédiation. La première étape, qui est aussi la plus importante, est la découverte des composants. Les outils SCA s'intègrent directement dans l'environnement de développement, généralement en analysant des fichiers manifeste tels que package.json pour Node.js, pom.xml pour Java ou requirements.txt pour Python. Ils effectuent également une analyse plus approfondie du code binaire et du code source afin d'identifier les composants qui ont pu être inclus manuellement ou qui sont des dépendances transitives — bibliothèques dont dépendent vos dépendances directes. Cela permet de créer un inventaire complet et hiérarchique de l'ensemble de la nomenclature logicielle (SBOM).

Une fois les composants identifiés, l'outil SCA passe à la phase d'analyse des vulnérabilités. Il compare les composants identifiés, y compris leurs versions spécifiques, à une base de données continuellement mise à jour des vulnérabilités de sécurité connues. Ces bases de données regroupent des informations provenant de sources telles que la National Vulnerability Database (NVD), les avis de sécurité des projets open source et les recherches propriétaires. L'outil met ensuite en corrélation les résultats, en signalant toute version de composant associée à une vulnérabilité et une exposition communes (CVE) connues ou à un autre avis de sécurité, et attribue généralement un score de gravité basé sur des normes telles que le Common Vulnerability Scoring System (CVSS).

La phase finale et la plus cruciale est celle de la hiérarchisation et de la correction. Une solution SCA mature ne se contente pas de répertorier les vulnérabilités. Elle fournit une analyse contextuelle des risques en hiérarchisant les résultats en fonction de facteurs tels que la gravité de la vulnérabilité, la possibilité d'appeler le composant vulnérable dans l'application (analyse de reachabilité), l'âge du composant et la disponibilité d'une version corrigée. L'outil fournit ensuite des conseils de correction exploitables, suggérant souvent automatiquement une mise à niveau vers une version corrigée de la bibliothèque ou, si aucune mise à niveau n'est disponible, détaillant les solutions de contournement ou les contrôles compensatoires potentiels pour atténuer le risque.

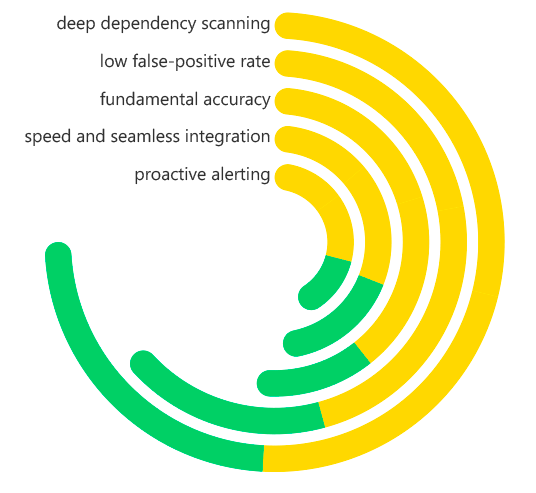

Caractéristiques clés de SCA

Un outil SCA robuste se caractérise par plusieurs caractéristiques clés qui garantissent son efficacité et son intégration dans le cycle de vie du développement logiciel. La première est son analyse complète et approfondie des dépendances. Un outil SCA basique peut se contenter d'identifier les dépendances directes répertoriées dans un fichier manifeste. Cependant, une solution SCA puissante effectue une analyse récursive approfondie pour découvrir l'ensemble de l'arborescence des dépendances transitives, qui représentent souvent la majorité du code open source et des vulnérabilités cachées d'une application. Cela permet d'obtenir une image fidèle et complète de la composition du logiciel.

Une autre caractéristique fondamentale est la précision et le faible taux de faux positifs. L'outil doit mapper avec précision les composants détectés aux vulnérabilités correctes, en minimisant le bruit pour les équipes de développement. Cela implique une correspondance sophistiquée des versions et une normalisation des noms de composants dans différents écosystèmes (par exemple, reconnaître que lodash et Lodash sont le même projet). Les outils SCA de haute qualité réduisent les faux positifs en vérifiant que la fonction vulnérable est réellement présente dans la version du composant utilisé, plutôt que de se fier uniquement aux plages de versions.

De plus, la rapidité et l'intégration transparente sont indispensables. Le SCA doit être suffisamment rapide pour fonctionner dans les pipelines CI/CD sans causer de retards importants. Il doit s'intégrer de manière native aux outils de développement tels que GitHub, GitLab, Azure DevOps et Jira afin de fournir un retour d'information directement dans le flux de travail des développeurs. Enfin, une caractéristique essentielle est l'alerte proactive et l'application des politiques. Les meilleurs outils SCA surveillent en permanence les nouvelles vulnérabilités découvertes dans l'inventaire des composants d'une organisation, même après la fin d'un scan, et peuvent être configurés avec des politiques de sécurité pour faire échouer automatiquement une compilation si une vulnérabilité critique est introduite, appliquant ainsi des mesures de sécurité dès le début du processus de développement.

Analyse de la composition logicielle (SCA) Caractéristiques clés

Quels problèmes SCA résout-il?

SCA va droit au cœur de certains problèmes majeurs qui apparaissent de plus en plus souvent dans la manière dont nous développons les logiciels aujourd'hui. L'une des plus grandes préoccupations est de ne pas savoir quels risques se cachent dans les logiciels que nous obtenons d'autres sources. Si vous n'avez pas de SCA, c'est comme essayer de conduire les yeux fermés: vous n'avez aucune idée du code qui s'exécute réellement dans vos applications. Cela signifie que vous ne pouvez pas savoir si vous utilisez des composants logiciels présentant des failles de sécurité graves que tout le monde connaît. SCA élimine ce problème en vous fournissant une liste claire et automatique de ce que vous utilisez et des dangers qui pourraient vous guetter.

Il aide également à résoudre les problèmes de sécurité plus rapidement et plus efficacement. Tout faire à la main — essayer de suivre les nouvelles alertes de sécurité et de les comparer avec ce que vous utilisez — prend une éternité, est fastidieux et les gens font des erreurs. Lorsqu’un événement majeur survient, comme l’affaire Log4Shell, les entreprises sans SCA courent dans tous les sens, perdant énormément de temps. Le SCA permet de faire correspondre automatiquement les alertes à vos logiciels, afin que vous sachiez immédiatement ce qui est exposé et puissiez y remédier bien plus rapidement.

SCA est également une solution aux problèmes financiers et juridiques liés à l'utilisation de logiciels open source. Avec l'open source, il y a des règles à respecter, et si vous ne les suivez pas (comme utiliser une bibliothèque qui vous oblige à partager votre code alors que vous ne le souhaitez pas), vous pouvez être poursuivi en justice, devoir rendre votre code public et nuire à votre image. SCA vous indique les licences de chaque composant de votre logiciel et met en évidence celles qui pourraient poser problème, afin que vos équipes juridiques et de développement puissent y remédier avant qu'elles ne dégénèrent. Enfin, il résout le problème de l'utilisation de logiciels anciens et non supportés, qui constituent un risque de sécurité à long terme, en mettant en lumière les composants qui ne sont plus mis à jour.

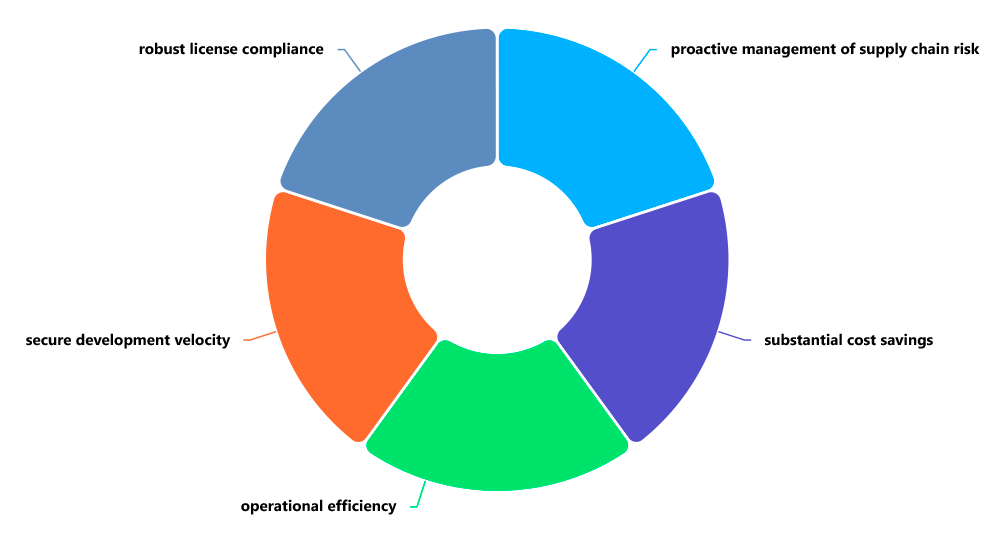

Avantages de la SCA

La mise en œuvre d'un programme SCA robuste apporte des avantages considérables dans les domaines de la sécurité, du droit et des opérations. L'avantage le plus significatif est la gestion proactive des risques liés à la chaîne d'approvisionnement. En offrant une visibilité continue sur l'inventaire open source, le SCA permet aux organisations de passer d'une posture réactive (réagir aux gros titres sur les nouvelles vulnérabilités) à une posture proactive (connaître leur exposition et avoir un plan avant qu'une crise ne survienne). Cela renforce fondamentalement la résilience d'une organisation en matière de sécurité.

D’un point de vue commercial et opérationnel, SCA permet de réaliser des économies substantielles et d’améliorer l’efficacité opérationnelle. Trouver et corriger un composant vulnérable pendant le développement est exponentiellement moins coûteux que de le remédier après le déploiement d’un produit, où les coûts peuvent inclure des correctifs d’urgence, une réponse aux incidents de sécurité, des amendes réglementaires potentielles et des dommages à la réputation de marque. L’automatisation fournie par SCA libère également des ressources précieuses en sécurité et en développement des tâches d’audit manuelles, leur permettant de se concentrer sur des travaux à plus forte valeur ajoutée.

Un autre avantage clé est l'accélération et la sécurisation de la vitesse de développement. En intégrant SCA dans le pipeline CI/CD, les développeurs reçoivent un retour immédiat sur la sécurité de leurs dépendances de code au fur et à mesure qu'ils les écrivent. Cette approche «shift-left» intègre la sécurité comme une partie naturelle du processus de développement, empêchant les vulnérabilités d'être intégrées dans les versions et évitant les retards de dernière minute. Cela permet aux organisations de maintenir à la fois la vitesse et la sécurité, un avantage concurrentiel crucial. Enfin, la SCA garantit une conformité solide en matière de licences, protégeant l'organisation contre les litiges juridiques et permettant une utilisation sûre et éthique des logiciels open source.

Avantages de l'analyse de la composition logicielle (SCA)

En quoi le SCA diffère-t-il du SAST?

Il est essentiel de distinguer l'analyse de la composition logicielle (SCA) du test de sécurité statique des applications (SAST), car ils traitent des aspects complémentaires mais distincts de la sécurité des applications. La différence fondamentale réside dans ce qu'ils analysent et dans l'origine du code. Le SAST est conçu pour analyser le code source propriétaire et personnalisé d'une organisation à la recherche d'erreurs de codage et de failles de sécurité, telles que les injections SQL, les débordements de tampon ou les logiques d'authentification non sécurisées. Il recherche des modèles et des anti-modèles dans le code que vous avez écrit.vous a écrit.

Le SCA, en revanche, se concentre exclusivement sur l'analyse des composants tiers et open source — le code que vousdid notécrire, mais que vous avez intégrés à votre application. Sa fonction principale est d’identifier ces composants et de les comparer à des bases de données de vulnérabilités connues. Alors que le SAST répond à la question «Y a-t-il des bogues dansnotrecode?», SCA répond à la question «Utilisons-nous des composants tiers vulnérables?»externe bibliothèques?

Une autre différence essentielle réside dans leur technologie sous-jacente et leurs bases de connaissances. Les outils SAST utilisent des ensembles de règles complexes et l’analyse des flux de données pour raisonner sur le comportement potentiel du code personnalisé. Les outils SCA s’appuient sur de vastes bases de données continuellement mises à jour, contenant des métadonnées de composants, des informations de version et les CVE associés. Il s’agit essentiellement de moteurs de recherche et de corrélation spécialisés. Pour un programme complet de sécurité des applications, les outils SAST et SCA sont tous deux essentiels: SAST sécurise le code que vous créez, tandis que SCA sécurise l’écosystème dont vous dépendez. Utiliser l’un sans l’autre laisse une faille critique dans votre posture de sécurité.

Pourquoi la SCA est-elle essentielle à la sécurité des applications?

La SCA est essentielle car la surface d'attaque d'une application moderne s'est étendue bien au-delà de son code personnalisé. Les incidents de cybersécurité les plus dévastateurs des dernières années, tels que les violations liées aux vulnérabilités de Log4j, Apache Struts et OpenSSL, ne sont pas dus à des failles dans le code propriétaire, mais à des composants open source omniprésents. Ignorer la sécurité de cette chaîne d'approvisionnement logicielle revient à fortifier la porte d'entrée d'un château tout en laissant la porte arrière grande ouverte et sans surveillance.

De plus, l'ampleur et la complexité des dépendances open source rendent la gestion manuelle impossible. Une seule application peut facilement intégrer des centaines de dépendances transitives, créant ainsi un inventaire vaste et dynamique qui évolue à chaque build. Les équipes humaines ne peuvent pas suivre de manière réaliste cette complexité ni réagir en temps utile au flux constant de nouvelles divulgations de vulnérabilités. La SCA fournit l'automatisation et l'évolutivité nécessaires pour gérer ce problème, ce qui en fait un composant incontournable de toute pratique DevSecOps moderne.

En fin de compte, la SCA est essentielle en raison des exigences croissantes des régulateurs, des clients et du marché. Les cadres de cybersécurité, les contrats de fourniture de logiciels et les directives gouvernementales exigent de plus en plus que les producteurs de logiciels démontrent leur maîtrise de leur chaîne d'approvisionnement. Fournir un Software Bill of Materials (SBOM), qui est un résultat direct de la SCA, devient une attente standard. Dans cette nouvelle réalité, disposer d'un programme SCA n'est pas seulement une bonne pratique technique ; c'est une exigence fondamentale pour démontrer la diligence raisonnable, maintenir la confiance des clients et préserver la licence d'exploitation.

Exemples réels d’utilisation de la SCA

Les outils SCA sont utilisés dans de nombreux scénarios pratiques pour prévenir les incidents de sécurité et rationaliser le développement. Un exemple typique est leur utilisation dans le contrôle des pipelines CI/CD. Une équipe de développement configure son outil SCA pour interrompre la compilation dans son pipeline Jenkins ou GitHub Actions si une nouvelle dépendance introduit une vulnérabilité critique ou de gravité élevée. Lorsqu’un développeur soumet une demande de fusion (pull request) qui ajoute une nouvelle fonctionnalité à l’aide d’une bibliothèque obsolète présentant une faille de sécurité connue, l’analyse SCA fait automatiquement échouer la compilation. Le développeur est immédiatement averti et reçoit un lien vers la version corrigée de la bibliothèque, ce qui garantit que les vulnérabilités ne pénètrent jamais dans la base de code.

Un autre cas d’utilisation puissant est la réponse d’urgence aux vulnérabilités critiques. Lorsqu’une vulnérabilité généralisée telle que Log4Shell (CVE-2021-44228) est révélée, les organisations sans SCA sombrent dans le chaos, leurs équipes effectuant une recherche manuelle dans les bases de code. Une organisation dotée d’un programme SCA mature ne fait qu’exécuter une requête sur sa plateforme SCA centralisée pour le composant «log4j-core» version 2.0-beta9 à 2.15.0. En quelques minutes, elle obtient une liste précise de toutes les applications, microservices et environnements concernés, ce qui lui permet d’attribuer des tâches de correction avec précision et de fournir des rapports d’état exacts à la direction.

Le SCA est également essentiel pour la diligence raisonnable en matière de fusions et acquisitions (M&A). Avant qu'une grande entreprise n'acquière une start-up, l'équipe de sécurité de l'entreprise acquéreuse utilise le SCA pour effectuer une analyse approfondie des principaux produits logiciels de la start-up. Le rapport SCA révèle une utilisation intensive de dépendances obsolètes présentant des vulnérabilités critiques et plusieurs composants soumis à des licences restrictives et non conformes. Ces données objectives permettent à l'acquéreur de quantifier avec précision la dette technique et la responsabilité potentielle, de négocier un prix d'achat inférieur ou d'imposer un plan de remédiation comme condition de la vente.

Comment ImmuniWeb aide à la SCA

ImmuniWeb s'appuie sur sa plateforme alimentée par l'IA pour fournir une analyse complète et profondément intégrée de la composition logicielle, qui constitue un élément central de sa suite de sécurité des applications. La fonctionnalité SCA d'ImmuniWeb détecte et répertorie automatiquement tous les composants open source et tiers des applications web et mobiles, offrant ainsi aux organisations une visibilité complète sur leur chaîne d'approvisionnement logicielle. Elle effectue un balayage récursif approfondi afin de mettre en évidence non seulement les dépendances directes, mais aussi les dépendances transitives souvent négligées, qui constituent la majorité des risques de sécurité.

L’un des principaux atouts de l’approche d’ImmuniWeb réside dans la corrélation transparente des résultats de la SCA avec d’autres données de sécurité des applications. La plateforme ne se contente pas de répertorier les composants vulnérables ; elle enrichit ces résultats avec des informations contextuelles issues de ses tests dynamiques (DAST) et statiques (SAST). Cela permet de hiérarchiser les vulnérabilités qui sont non seulement présentes, mais également exploitables en fonction de la configuration spécifique de l’application et des chemins de code. De plus, ImmuniWeb surveille en permanence ses flux d’informations détaillés sur les vulnérabilités, fournissant des alertes proactives lorsqu’un nouveau CVE affecte un composant de l’inventaire d’une organisation, transformant ainsi la solution SCA d’un outil de balayage en un système d’alerte précoce.

ImmuniWeb améliore la gestion de la SCA en mettant l'accent sur la remédiation opérationnelle et la conformité. La plateforme fournit des conseils clairs et conviviaux pour les développeurs sur la manière de corriger les problèmes identifiés, y compris des chemins de mise à niveau directs. Elle assure également un suivi minutieux des licences open source, signalant les conflits potentiels de conformité et aidant les équipes juridiques à gérer leurs obligations. En intégrant la SCA dans une plateforme unifiée qui inclut une surveillance des menaces et des rapports de conformité, ImmuniWeb permet aux organisations non seulement de détecter et de corriger les risques liés à la chaîne d'approvisionnement, mais aussi de démontrer leur conformité et d'élaborer des pratiques de sécurité logicielle matures et résilientes.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.