En el mundo actual, donde lo digital es lo primero, las aplicaciones de software son los motores que impulsan la innovación empresarial, la participación de los clientes y las operaciones críticas en todos los sectores. Desde aplicaciones web y móviles hasta software de escritorio y API complejas, estas aplicaciones manejan grandes cantidades de datos sensibles y facilitan innumerables transacciones. Sin embargo, su naturaleza omnipresente también las convierte en objetivos principales para los ciberatacantes, que buscan constantemente vulnerabilidades para explotar en ataques de fuga de datos, fraude financiero e interrupciones de servicios. Las pruebas de penetración de aplicaciones se perfilan como una disciplina de seguridad indispensable, identificando y mitigando de forma proactiva estas debilidades antes de que actores maliciosos las exploten, protegiendo así datos sensibles y garantizando la integridad y disponibilidad de los activos de software de una organización.

¿Qué es la prueba de penetración de aplicaciones?

Las pruebas de penetración de aplicaciones, a menudo denominadas simplemente «AppSec Pentesting» o «Pen Testing», son ciberataques simulados que se llevan a cabo contra una aplicación de software para identificar vulnerabilidades de seguridad, puntos débiles y posibles fallos. A diferencia del escaneo automatizado de vulnerabilidades, que se basa en firmas y patrones predefinidos, las pruebas de penetración involucran hackers éticos cualificados que imitan activamente las tácticas, técnicas y procedimientos (TTP) de los atacantes del mundo real. El proceso va más allá de simplemente encontrar errores; busca comprender cómo se podrían explotar estas vulnerabilidades en un escenario real, qué datos podrían verse comprometidos y cuál podría ser el impacto potencial en el negocio. Este enfoque integral y dirigido por humanos proporciona una visión más profunda y realista de la postura de seguridad de una aplicación.

El alcance de las pruebas de penetración de aplicaciones es amplio y adaptable, abarcando diversos tipos de software. Esto incluye aplicaciones web (por ejemplo, sitios de comercio electrónico, portales de banca en línea), aplicaciones móviles (iOS y Android), aplicaciones de escritorio e interfaces de programación de aplicaciones (APIs). Los evaluadores examinan desde vulnerabilidades comunes como SQL Injection, Cross-Site Scripting (XSS) y Broken Authentication, hasta fallos más complejos en la lógica de negocio, esquemas de autorización inadecuados, exposición insegura de datos y debilidades en las implementaciones criptográficas. El objetivo es descubrir cualquier debilidad que pueda ser aprovechada por un atacante para obtener acceso no autorizado, manipular datos, interrumpir servicios o filtrar información sensible.

En última instancia, las pruebas de penetración de aplicaciones proporcionan una evaluación objetiva y actionable de la resistencia de una aplicación de software frente a las amenazas cibernéticas. Van más allá de las vulnerabilidades teóricas para demostrar la explotabilidad práctica, lo que ayuda a las organizaciones a priorizar los riesgos y asignar los recursos de manera efectiva para su remediación. Al identificar y abordar las fallas de seguridad antes de que sean explotadas, las organizaciones pueden prevenir costosas violaciones de datos, mantener el cumplimiento normativo, preservar la confianza del cliente y proteger la reputación de su marca en un entorno digital cada vez más interconectado y amenazado, garantizando la integridad a largo plazo de sus activos de software.

Aspectos clave de las pruebas de penetración de aplicaciones

Las pruebas de penetración de aplicaciones se caracterizan por varios aspectos clave que las diferencian de otras evaluaciones de seguridad y contribuyen a su eficacia en la protección del software. En primer lugar, exigen un profundo conocimiento de diversas tecnologías de aplicaciones y metodologías de ataque comunes. Los hackers éticos involucrados en las pruebas de penetración de AppSec deben estar muy familiarizados con diversos lenguajes de programación, marcos de desarrollo, sistemas de bases de datos, tecnologías del lado del cliente y protocolos de comunicación. Es fundamental que posean experiencia en la explotación de vulnerabilidades descritas en estándares del sector como el OWASP Top 10, así como que comprendan fallos lógicos más sofisticados y específicos de la aplicación que las herramientas automatizadas suelen pasar por alto.

En segundo lugar, un aspecto importante es la combinación de herramientas automatizadas y amplia experiencia manual. Si bien las herramientas automatizadas de pruebas de seguridad de aplicaciones (AST) (SAST, DAST, SCA) pueden identificar eficientemente una amplia gama de vulnerabilidades comunes y conocidas, a menudo tienen dificultades con fallos complejos de lógica empresarial, escenarios de ataque de múltiples pasos y elusión sutil de autorizaciones. Los expertos humanos en pruebas de penetración, con su creatividad, pensamiento analítico y comprensión de las TTP de los atacantes, pueden encadenar vulnerabilidades aparentemente menores para lograr un compromiso significativo, imitar el comportamiento del usuario y explorar las funcionalidades únicas de la aplicación en busca de debilidades, proporcionando una profundidad de análisis que la automatización por sí sola no puede alcanzar.

Por último, la comprensión contextual y el análisis de la lógica empresarial son fundamentales. Una prueba de penetración de aplicaciones no consiste solo en encontrar errores técnicos; se trata de comprender el impacto potencial de esos errores en el contexto de la función empresarial específica de la aplicación. Los evaluadores suelen analizar cómo una vulnerabilidad podría dar lugar a fraude financiero, filtración de datos críticos o interrupción de servicios esenciales. Este profundo conocimiento del propósito de la aplicación, el flujo de datos y los roles de usuario permite identificar y priorizar los riesgos más relevantes y perjudiciales para la organización, lo que conduce a recomendaciones de corrección más prácticas y eficaces.

¿Por qué es importante la prueba de penetración de aplicaciones?

Las pruebas de penetración de aplicaciones son de suma importancia en el panorama digital actual debido al papel fundamental que desempeñan las aplicaciones de software en casi todos los aspectos del negocio y a la amenaza siempre presente de los ciberataques. Dado que las aplicaciones son la puerta principal para las interacciones con los clientes, el intercambio de datos y las operaciones internas, constituyen un objetivo lucrativo para los ciberdelincuentes. Sin una validación de seguridad robusta mediante pruebas de penetración, las organizaciones corren el riesgo de exponer datos confidenciales de clientes, información financiera, propiedad intelectual y lógica empresarial propietaria a la explotación, lo que puede provocar violaciones de datos devastadoras y pérdidas financieras y operativas significativas que pueden paralizar a una empresa.

Además, la evolución constante de las amenazas cibernéticas y el ritmo acelerado del desarrollo de software moderno exigen una vigilancia de seguridad continua. Se descubren nuevas vulnerabilidades diariamente, y los ciclos de desarrollo ágiles suelen implicar que consideraciones de seguridad se pasen por alto en la carrera por desplegar nuevas funcionalidades. La prueba de penetración de aplicaciones proporciona un mecanismo crucial y proactivo para identificar estos nuevos fallos, así como debilidades existentes, antes de que actores maliciosos puedan descubrirlas y explotarlas. Actúa como una red de seguridad esencial, ayudando a garantizar que las aplicaciones permanezcan seguras durante todo su ciclo de vida, incluso con actualizaciones y cambios frecuentes, al ofrecer una evaluación realista de su resistencia.

Más allá de la mitigación directa de amenazas, las pruebas de penetración de aplicaciones también son vitales para el cumplimiento normativo y para generar confianza en los clientes. Muchas normativas industriales y leyes de privacidad de datos (por ejemplo, el RGPD, la HIPAA, la PCI DSS o la DORA) exigen explícitamente evaluaciones de seguridad periódicas, incluidas pruebas de penetración, para las aplicaciones que manejan datos sensibles. No realizar estas pruebas puede acarrear multas cuantiosas, repercusiones legales y un duro golpe a la reputación de la organización. Al invertir de forma proactiva en pruebas de penetración de aplicaciones, las organizaciones demuestran su compromiso con la protección de los datos de los usuarios, lo que fomenta una mayor confianza, algo muy valioso para el éxito empresarial sostenido y la fidelidad a la marca en un mercado competitivo.

¿Cómo funciona la prueba de penetración de aplicaciones?

Las pruebas de penetración de aplicaciones suelen seguir una metodología estructurada, que a menudo comienza con una fase de reconocimiento y recopilación de información. En este paso inicial, los evaluadores de penetración recopilan toda la información posible sobre la aplicación objetivo sin interactuar directamente con ella, a menudo imitando a un atacante externo. Esto puede implicar analizar la información pública, identificar las tecnologías utilizadas, enumerar subdominios o API, estudiar la documentación disponible públicamente y comprender la funcionalidad de la aplicación. El objetivo es obtener una comprensión completa de la arquitectura de la aplicación, su superficie de ataque potencial y los puntos de entrada comunes antes de lanzar cualquier ataque directo.

Tras la reconceptualización, el núcleo de la prueba consiste en análisis y explotación de vulnerabilidades. Los probadores utilizan una combinación de técnicas manuales, herramientas especializadas y su profundo conocimiento de las vulnerabilidades de las aplicaciones para identificar fallos de seguridad. Esto incluye examinar entradas en busca de vulnerabilidades de inyección (SQL, XSS, inyección de comandos), probar mecanismos de autenticación y autorización para detectar bypass, analizar la gestión de sesiones, revisar el manejo de datos y la cifrado, y explorar la lógica de negocio en busca de fallos explotables. Si se encuentra una vulnerabilidad, los probadores intentarán explotarla de manera controlada para confirmar su gravedad y determinar la extensión del posible compromiso (por ejemplo, obtener acceso no autorizado, exfiltrar datos, escalar privilegios).

Por último, el proceso culmina en reporting and remediation guidance. Una vez identificadas las vulnerabilidades y confirmada su explotabilidad, los penetration testers documentan meticulosamente sus hallazgos. Este informe exhaustivo incluye descripciones detalladas de cada vulnerabilidad, los pasos para reproducirla, su severidad (por ejemplo, puntuación CVSS) y su posible impacto empresarial. Es fundamental que el informe también proporcione recomendaciones prácticas para la corrección, a menudo con ejemplos de código específicos, cambios de configuración o mejoras arquitectónicas. Este informe sirve como hoja de ruta para que los equipos de desarrollo y seguridad prioricen y aborden las fallas de seguridad identificadas, fortaleciendo las defensas de la aplicación y mejorando su postura de seguridad general.

Tipos de pruebas de penetración de aplicaciones

Las pruebas de penetración de aplicaciones se pueden clasificar en diferentes tipos según el nivel de información proporcionada al equipo de pruebas, cada uno ofreciendo una visión única de la postura de seguridad de una aplicación.

Pruebas de caja negra, también conocidas como pruebas externas o de "conocimiento cero", simulan un ataque desde un hacker externo sin conocimiento previo de la estructura interna de la aplicación, su código fuente ni su infraestructura. Los probadores interactúan con la aplicación únicamente a través de sus interfaces públicas, tal como lo haría un atacante real. Este tipo de prueba es valioso para evaluar la superficie de ataque externa de la aplicación, identificar vulnerabilidades fácilmente detectables y comprender qué podría lograr un atacante decidido sin información privilegiada. Proporciona una visión realista de los esfuerzos iniciales de reconocimiento y explotación de un atacante.

Por el contrario, las pruebas de caja blanca, también conocidas como pruebas internas o pruebas de «conocimiento completo», implican proporcionar a los evaluadores de penetración acceso completo al código fuente de la aplicación, los diagramas de arquitectura, las configuraciones del servidor y, en ocasiones, incluso acceso a entornos de desarrollo o de prueba. Esto permite un análisis mucho más profundo y completo de la seguridad de la aplicación, ya que los evaluadores pueden examinar el código en busca de vulnerabilidades ocultas, prácticas de codificación inseguras, fallos lógicos y debilidades criptográficas que podrían no ser evidentes desde una perspectiva externa. Las pruebas de caja blanca son especialmente eficaces para identificar vulnerabilidades complejas y sutiles, y garantizar el cumplimiento de las directrices de codificación segura, lo que a menudo conduce a hallazgos más exhaustivos.

Un enfoque híbrido común es la prueba de caja gris, en la que los evaluadores reciben un conocimiento limitado del funcionamiento interno de la aplicación, como acceso a ciertas funcionalidades, cuentas de usuario de prueba o documentación parcial, pero no acceso completo al código fuente. Este enfoque tiene como objetivo simular un ataque desde un infiltrado malintencionado o un usuario legítimo comprometido, proporcionando una evaluación más realista de las amenazas potenciales provenientes de personas con algún nivel de acceso autorizado. La elección del tipo de prueba depende de los objetivos de seguridad específicos, la madurez de la aplicación y los recursos disponibles, combinando a menudo la eficiencia de la caja negra con la profundidad de la caja blanca.

Componentes de las pruebas de penetración de aplicaciones

Una prueba de penetración de aplicaciones exhaustiva se basa en el examen meticuloso de varios componentes críticos que, en conjunto, contribuyen a la seguridad de una aplicación de software.

El primer y más fundamental componente es el propio código y la lógica de la aplicación. Los evaluadores analizan meticulosamente la base de código de la aplicación (ya sea directamente en pruebas de caja blanca o indirectamente mediante interacción dinámica) en busca de vulnerabilidades comunes, como fallos de inyección (SQL, comando, LDAP, XSS), referencias directas a objetos inseguras (IDOR) y configuraciones de seguridad incorrectas. Más allá de las vulnerabilidades comunes, se realiza un análisis profundo de la lógica empresarial única de la aplicación para detectar fallos en sus funcionalidades específicas, como autorizaciones incorrectas, condiciones de carrera o procesos de flujo de trabajo defectuosos que podrían explotarse para obtener acceso no autorizado o manipular datos. Este componente es donde suelen residir la mayoría de los hallazgos críticos.

En segundo lugar, las APIs y los servicios de backend con los que interactúa la aplicación son componentes cruciales. Las aplicaciones modernas dependen en gran medida de las Interfaces de Programación de Aplicaciones (APIs) para comunicarse con bases de datos backend, microservicios y otros sistemas externos. Los evaluadores examinan estas APIs en busca de vulnerabilidades, como autenticación rota, autorización incorrecta, exposición excesiva de datos y validación insuficiente de entradas, que podrían permitir a un atacante eludir los controles de seguridad front-end y comprometer directamente los sistemas backend o almacenes de datos. La seguridad de estos servicios subyacentes es fundamental para la seguridad general de la aplicación, ya que a menudo exponen lógica empresarial crítica.

Por último, los mecanismos de autenticación, autorización y gestión de sesiones son componentes vitales que se someten a rigurosas pruebas. Esto implica evaluar cómo se autentican los usuarios (por ejemplo, políticas de contraseñas, implementación de autenticación multifactor, almacenamiento seguro de credenciales), cómo se gestionan sus permisos (por ejemplo, control de acceso basado en roles, escalada de privilegios horizontal/vertical) y cómo se manejan de forma segura las sesiones de usuario (por ejemplo, generación de tokens de sesión, expiración, invalidación, protección contra fijación de sesiones). Las debilidades en estas áreas pueden permitir a los atacantes suplantar a usuarios legítimos, obtener acceso no autorizado a funcionalidades o datos, o mantener persistencia dentro del entorno de la aplicación, lo que las convierte en un objetivo principal de las pruebas de penetración de aplicaciones.

Ventajas de la prueba de penetración de aplicaciones

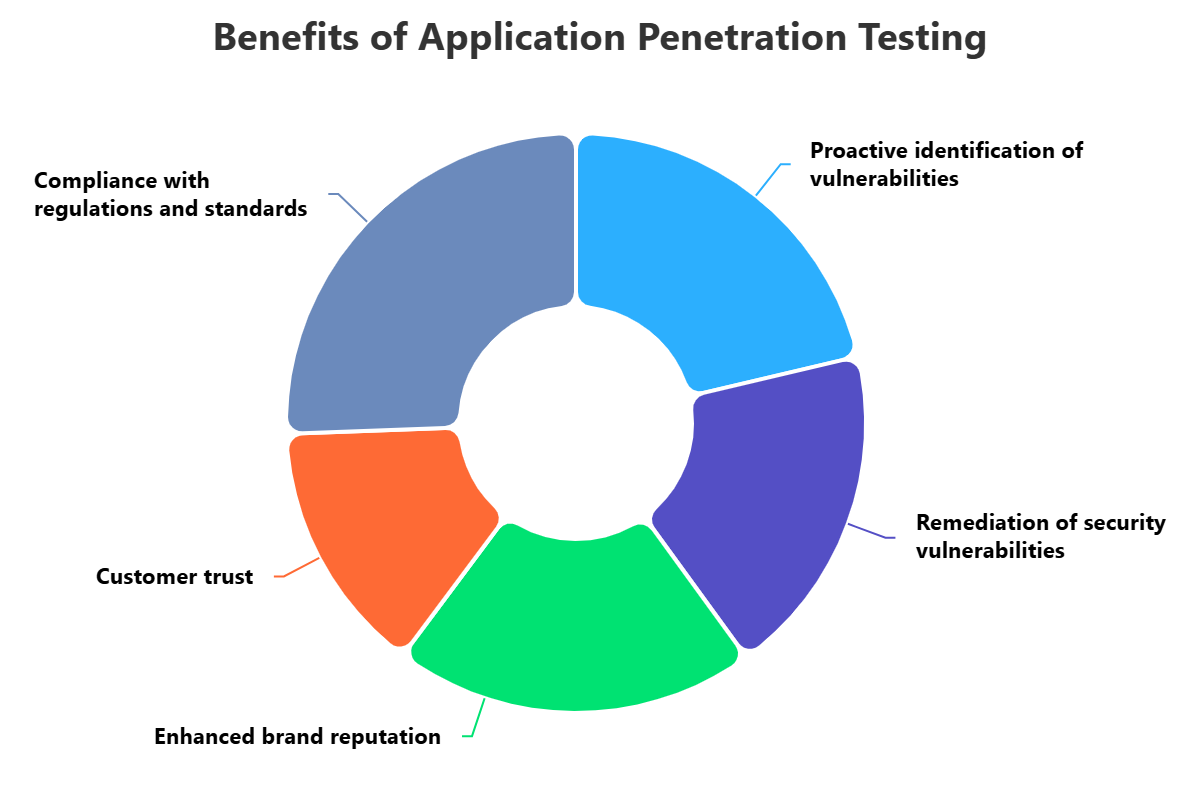

Las ventajas de realizar pruebas de penetración de aplicaciones de forma regular son amplias y cruciales para cualquier organización que desarrolle y despliegue software. Una ventaja principal es la identificación y corrección proactivas de vulnerabilidades de seguridad antes de que puedan ser explotadas por actores maliciosos. Al simular ataques del mundo real, las organizaciones pueden descubrir debilidades que los escáneres automatizados podrían pasar por alto, lo que les permite parchear sistemas, reconfigurar aplicaciones y reforzar controles. Esto reduce significativamente la probabilidad y el impacto de un ciberataque exitoso, lo que a menudo se traduce en la prevención de costosas violaciones de datos, daños a la reputación y pérdidas financieras, protegiendo los resultados de la organización.

Además, las pruebas de penetración de aplicaciones ayudan a las organizaciones a garantizar el cumplimiento de las estrictas normativas y estándares del sector. Muchas leyes de protección de datos (por ejemplo, GDPR, HIPAA, CCPA) y marcos específicos del sector (por ejemplo, PCI DSS, ISO 27001, DORA) exigen explícitamente evaluaciones de seguridad periódicas, incluidas pruebas de penetración, para las aplicaciones que manejan datos sensibles. La realización de estas pruebas proporciona evidencia verificable de diligencia debida, lo que ayuda a las organizaciones a cumplir con sus obligaciones de cumplimiento, evitar multas cuantiosas y mantener las certificaciones necesarias, lo que es cada vez más importante para la continuidad del negocio y la posición en el mercado.

Más allá de las mejoras directas en seguridad y cumplimiento normativo, las pruebas de penetración de aplicaciones robustas también contribuyen a mejorar la reputación de la marca y la confianza del cliente. En una era en la que las violaciones de datos son cada vez más comunes y se reportan públicamente, los usuarios son altamente conscientes de la seguridad de sus interacciones en línea y de la protección de sus datos. Al invertir activamente en pruebas de seguridad exhaustivas, las organizaciones demuestran un fuerte compromiso con la protección de los datos y la privacidad de los usuarios, fomentando una mayor confianza en sus aplicaciones y servicios. Esta confianza puede traducirse en mayor adopción por parte de los usuarios, lealtad y una ventaja competitiva más sólida en el mercado, protegiendo el éxito a largo plazo de las iniciativas digitales.

Retos de las pruebas de penetración de aplicaciones

A pesar de su importancia crítica, la prueba de penetración de aplicaciones presenta varios desafíos inherentes que deben superar las organizaciones y los probadores. Un obstáculo significativo es el ritmo acelerado del desarrollo de software moderno y el despliegue continuo (CI/CD). Las aplicaciones se actualizan con frecuencia con nuevas características y funcionalidades, a menudo en base diaria o semanal. Realizar pruebas de penetración manuales exhaustivas para cada nueva versión puede ser tedioso y costoso, lo que dificulta mantener un ritmo constante de pruebas de seguridad que se ajuste a los ciclos de desarrollo ágil sin convertirse en un cuello de botella o retrasar los lanzamientos.

Otro reto importante es la complejidad de las arquitecturas de aplicaciones modernas y sus ecosistemas subyacentes. Las aplicaciones actuales suelen estar construidas con microservicios intrincados, dependen en gran medida de numerosas API de terceros, se integran con diversos servicios en la nube y utilizan diversas tecnologías front-end y back-end. Esta complejidad dificulta a los evaluadores comprender toda la superficie de ataque, mapear con precisión los flujos de datos e identificar vulnerabilidades que abarcan múltiples componentes o dependen de interdependencias ocultas, lo que requiere una amplia gama de habilidades especializadas, herramientas y un profundo conocimiento del sistema completo.

Por último, la dificultad para detectar fallos sofisticados en la lógica empresarial y escenarios de ataque en varias etapas sigue siendo un reto importante para las herramientas puramente automatizadas. Si bien los escáneres automatizados destacan en la identificación de vulnerabilidades comunes basadas en patrones, a menudo tienen dificultades para comprender la lógica empresarial única de una aplicación específica. Esto significa que pueden pasar por alto bypasses de autorización únicos de un flujo de trabajo específico, fallos complejos de manipulación financiera o cadenas de ataques de varios pasos que requieren inteligencia humana, creatividad y un esfuerzo persistente para descubrir, lo que pone de relieve el valor insustituible de los probadores de penetración humanos cualificados y la necesidad de un enfoque híbrido.

Prácticas recomendadas para las pruebas de penetración de aplicaciones

Para garantizar el máximo beneficio y la ejecución exitosa de las pruebas de penetración de aplicaciones, las organizaciones deben adherirse a varias prácticas recomendadas clave. En primer lugar, definir un alcance y objetivos claros y completos antes de iniciar cualquier prueba. Esto incluye identificar las aplicaciones o APIs específicas que se van a probar, el tipo de prueba (caja negra, blanca o gris), los resultados deseados (por ejemplo, descubrir tipos específicos de vulnerabilidades, probar un flujo de negocio particular) y cualquier integración de terceros dentro del alcance. Un alcance bien definido garantiza que el esfuerzo de prueba se centre, se cubran todas las áreas críticas y se obtengan resultados relevantes, evitando el desperdicio de recursos.

En segundo lugar, integre las pruebas de penetración de aplicaciones en un ciclo de seguridad continuo, adoptando un enfoque "shift-left". En lugar de realizar pruebas puntuales justo antes del despliegue, incorpore pruebas de seguridad en diversas etapas, desde el diseño y desarrollo (por ejemplo, mediante revisiones de código seguro y pruebas DAST/SAST tempranas) hasta después del despliegue. Este bucle de retroalimentación continuo ayuda a identificar vulnerabilidades temprano, cuando son menos costosas y más fáciles de corregir, en lugar de descubrirlas justo antes o después de una versión, lo que puede provocar retrasos costosos, re-trabajos y un mayor riesgo, acelerando así la entrega segura de software.

Por último, priorice los hallazgos según el riesgo real y proporcione orientación práctica y actionable para su corrección. Una larga lista de vulnerabilidades sin contexto puede resultar abrumadora. Los informes de pruebas de penetración deben clasificar claramente los hallazgos por gravedad (por ejemplo, puntuación CVSS), explotabilidad e impacto potencial en el negocio. Es fundamental que proporcionen recomendaciones específicas, detalladas y actionable para la corrección, que a menudo incluyen ejemplos de código o pasos de configuración. Fomentar una comunicación y colaboración sólidas entre el equipo de seguridad y los equipos de desarrollo también es esencial para garantizar que las vulnerabilidades se comprendan, se prioricen y se aborden de manera eficiente, lo que conduce a mejoras de seguridad medibles y a una postura de seguridad de las aplicaciones más sólida en general.

¿Cómo puede ImmuniWeb ayudar en las pruebas de penetración de aplicaciones?

ImmuniWeb ofrece soluciones potentes y completas para pruebas de penetración de aplicaciones, ImmuniWeb On-Demand, ImmuniWeb MobileSuite y ImmuniWeb Continuous, aprovechando su enfoque innovador que combina la automatización impulsada por IA con la inteligencia humana experta. Sus soluciones híbridas galardonadas de pruebas de seguridad de aplicaciones (AST) están diseñadas para cubrir una amplia gama de tipos de aplicaciones, incluidas aplicaciones web, aplicaciones móviles (iOS y Android) y APIs. El motor de IA rastrea y analiza de forma inteligente aplicaciones complejas, incluidas aplicaciones de página única (SPAs) y microservicios, para descubrir una amplia gama de vulnerabilidades, proporcionando rápidas visiones iniciales y optimizando el proceso de prueba general.

Lo que realmente diferencia la oferta de ImmuniWeb es la subsiguiente prueba de penetración y validación lideradas por humanos. Tras el análisis inteligente de la IA, el equipo de hackers éticos certificados de ImmuniWeb revisa meticulosamente los resultados, realiza intentos de explotación manuales y profundiza en las vulnerabilidades de la lógica empresarial compleja. Este elemento humano crítico es indispensable para descubrir fallos sofisticados, encadenar problemas aparentemente menores para lograr un compromiso significativo e identificar debilidades únicas específicas de la aplicación que las herramientas puramente automatizadas a menudo pasan por alto, garantizando así una evaluación de seguridad muy exhaustiva, precisa y realista.

Además, la plataforma de ImmuniWeb está diseñada para inteligencia actionable y una integración fluida en los flujos de trabajo de desarrollo. Sus informes de pruebas de penetración son claros, concisos y amigables para desarrolladores, y proporcionan descripciones detalladas de vulnerabilidades, pasos de reproducción y recomendaciones específicas y priorizadas para su corrección, a menudo con fragmentos de código para implementación directa. La plataforma también admite pruebas continuas e integra con pipelines CI/CD existentes y sistemas de seguimiento de errores, habilitando un enfoque de seguridad «shift-left». Esta metodología híbrida única garantiza que las organizaciones no solo identifiquen un amplio espectro de vulnerabilidades de aplicaciones, sino que también reciban la orientación precisa necesaria para corregirlas eficientemente, mejorando significativamente su postura general de seguridad de aplicaciones y acelerando la entrega de software seguro.

Descargo de responsabilidad

El texto mencionado anteriormente no constituye consejo legal ni de inversión y se proporciona "tal como está" sin ninguna garantía de ningún tipo. Recomendamos hablar con los expertos de ImmuniWeb para obtener una mejor comprensión del tema.