Conformidad con el Reglamento Europeo sobre Resiliencia Operativa Digital (DORA)

La Ley de Resiliencia Operativa Digital (DORA) de la UE establece requisitos uniformes de ciberseguridad y resiliencia operativa para las entidades financieras y sus proveedores externos críticos, con el fin de garantizar que puedan resistir, responder y recuperarse de interrupciones y amenazas relacionadas con las TIC.

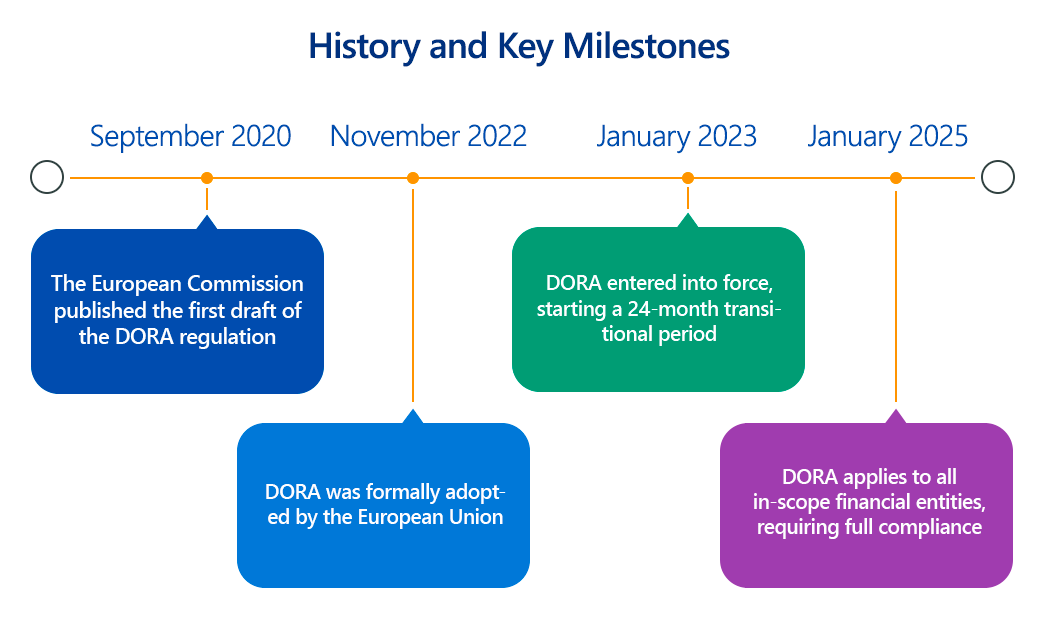

La Ley de Resiliencia Operativa Digital (DORA) de la Unión Europea, que entró en vigor el 16 de enero de 2023 y se aplicará a partir del 17 de enero de 2025, representa una normativa histórica destinada a fortalecer la resiliencia operativa digital del sector financiero.

Reconociendo la creciente dependencia de las entidades financieras de las tecnologías de la información y la comunicación (TIC) y la interconexión del panorama digital, DORA introduce un marco unificado y completo para garantizar que las instituciones financieras puedan resistir, responder y recuperarse de las interrupciones relacionadas con las TIC.

Este artículo profundiza en los requisitos técnicos de DORA, su importancia, alcance y pasos prácticos para su cumplimiento.

Resumen de la Ley de Resiliencia Operativa Digital (DORA) de la UE

La DORA es un reglamento directo, lo que significa que es directamente aplicable en todos los Estados miembros de la UE sin necesidad de transposición nacional. Su objetivo principal es armonizar y reforzar la resiliencia operativa digital de las entidades financieras, garantizando la continuidad y la estabilidad de los servicios financieros incluso ante incidentes graves de TIC, incluidos ciberataques, fallos del sistema e interrupciones por parte de terceros.

La DORA aborda aspectos críticos de la gestión de riesgos de las TIC que antes estaban fragmentados en diversas leyes y regulaciones nacionales. Introduce cinco pilares clave:

- Gestión de riesgos de las TIC: Establece un marco integral para que las entidades financieras identifiquen, protejan, detecten, respondan y se recuperen de los riesgos de las TIC.

- Gestión, clasificación y notificación de incidentes relacionados con las TIC: Establece normas claras para la gestión de incidentes relacionados con las TIC, incluida su clasificación según su materialidad y un marco normalizado de notificación a las autoridades competentes.

- Pruebas de resiliencia operativa digital: exige pruebas periódicas y exhaustivas de los sistemas de TIC, incluidas pruebas de penetración basadas en amenazas (TLPT) para ciertas entidades, con el fin de identificar debilidades y evaluar la resiliencia.

- Gestión de riesgos de terceros en materia de TIC: introduce un marco robusto para gestionar los riesgos asociados a los proveedores de servicios TIC de terceros, incluidos los proveedores críticos de TIC de terceros (CTPP), que estarán sujetos a supervisión directa por parte de las autoridades supervisoras de la UE.

- Acuerdos de intercambio de información: se promueve que las entidades financieras compartan inteligencia sobre amenazas cibernéticas y datos sobre vulnerabilidades dentro de comunidades de confianza.

Al unificar estas áreas, la DORA pretende reducir la fragmentación, mejorar la supervisión y promover un nivel elevado y coherente de resiliencia operativa digital en todo el sector financiero de la UE.

Aspectos clave del cumplimiento de la Ley Europea de Resiliencia Operativa Digital (DORA)

La DORA impone requisitos técnicos y organizativos detallados en sus cinco pilares, exigiendo un enfoque robusto por parte de las entidades financieras y sus proveedores externos de TIC críticos:

- Marco de gestión de riesgos TIC (capítulo II):

- Detalles técnicos: Las entidades financieras deben establecer un marco de gestión de riesgos de las TIC completo y bien documentado. Esto incluye:

- Identificación: Identificar sistemáticamente todos los activos de TIC, funciones críticas y dependencias, incluidos los de la cadena de suministro. Esto requiere inventarios detallados de hardware, software, componentes de red, flujos de datos y servicios de terceros.

- Protección y prevención: Implementación de controles de seguridad técnicos adecuados y proporcionados para proteger los sistemas y datos de TIC. Esto incluye mecanismos de autenticación sólidos (por ejemplo, autenticación multifactorial - MFA, autenticación adaptativa), controles de acceso robustos (por ejemplo, control de acceso basado en roles - RBAC, principio del privilegio mínimo), cifrado de datos (en reposo y en tránsito utilizando algoritmos de última generación como AES-256 y TLS 1.2+), segmentación de redes, cortafuegos, sistemas de detección/prevención de intrusiones (IDS/IPS) y procesos de gestión de parches para todo el software y firmware. Los ciclos de vida de desarrollo seguro (SSDLC) deben integrarse en la adquisición y el desarrollo de software.

- Detección: Implementación de mecanismos para la supervisión continua de redes y sistemas de información con el fin de detectar anomalías, incidentes cibernéticos y vulnerabilidades. Esto implica el despliegue de sistemas de gestión de información y eventos de seguridad (SIEM), soluciones de detección y respuesta en endpoints (EDR) y el registro en tiempo real de eventos relevantes para la seguridad.

- Respuesta y recuperación: desarrollar e implementar planes sólidos de respuesta a incidentes, planes de continuidad del negocio y planes de recuperación ante desastres. Esto incluye definir objetivos claros de tiempo de recuperación (RTO) y objetivos de punto de recuperación (RPO) para funciones y datos críticos, garantizar la capacidad de copia de seguridad y restauración de datos (por ejemplo, copias de seguridad inmutables, almacenamiento fuera del sitio) y disponer de procedimientos documentados de comunicación en crisis.

- Aprendizaje y evolución: revisiones y análisis posteriores al incidente para identificar las causas raíz y aplicar las lecciones aprendidas. Mejora continua de los procesos de gestión de riesgos de las TIC basada en nuevas amenazas y vulnerabilidades.

- Detalles técnicos: Las entidades financieras deben establecer un marco de gestión de riesgos de las TIC completo y bien documentado. Esto incluye:

- Gestión, Clasificación y Notificación de Incidentes relacionados con TIC (Capítulo III):

- Detalles técnicos: Las entidades deben establecer procesos robustos para gestionar todos los incidentes relacionados con las TIC. Esto incluye:

- Clasificación: Implementar criterios técnicos y umbrales de materialidad (que se especificarán en las RTS) para clasificar incidentes como menores o graves, e identificar amenazas cibernéticas significativas. Esto implicará analizar factores como el número de usuarios afectados, el impacto financiero, la pérdida de datos, la extensión geográfica y la duración.

- Alerta temprana y notificación: Plazos estrictos para notificar a las autoridades competentes:

- Notificación inicial: en un plazo de 24 horas desde que se tenga conocimiento de un incidente grave relacionado con las TIC. Debe tratarse de un informe preliminar.

- Informe intermedio: dentro de 72 horas desde el conocimiento de un incidente grave, proporcionar un informe actualizado sobre el incidente, su impacto y las medidas de mitigación iniciales.

- Informe final: Dentro de un mes, un informe exhaustivo que detalle la causa raíz, el impacto y las medidas tomadas.

- Comunicación: procedimientos para informar a clientes, usuarios de servicios y al público sobre incidentes que afecten sus servicios o datos.

- Detalles técnicos: Las entidades deben establecer procesos robustos para gestionar todos los incidentes relacionados con las TIC. Esto incluye:

- Pruebas de resiliencia operativa digital (capítulo IV):

- Detalles técnicos: Es obligatorio un programa de pruebas exhaustivo, que incluye:

- Pruebas básicas: evaluaciones periódicas (al menos anuales) de herramientas y sistemas de TIC, incluidas evaluaciones de vulnerabilidad, evaluaciones de seguridad de software de código abierto, evaluaciones de seguridad de redes, análisis de brechas y pruebas basadas en escenarios.

- Pruebas de penetración basadas en amenazas (TLPT): Para las entidades financieras consideradas «críticas» (por ejemplo, aquellas con un alto nivel de riesgo de TIC o importancia sistémica), se requiere una TLPT basada en el marco TIBER-EU cada tres años. Esto implica ejercicios avanzados de red teaming que simulan ciberataques reales, lo que a menudo requiere la participación de proveedores externos de TIC críticos. El alcance técnico de las TLPT debe abarcar funciones críticas, sistemas TIC subyacentes y interfaces de terceros relevantes.

- Detalles técnicos: Es obligatorio un programa de pruebas exhaustivo, que incluye:

- Gestión de riesgos de terceros en las TIC (capítulo V):

- Detalle técnico: Las entidades deben gestionar rigurosamente los riesgos derivados de los proveedores de servicios TIC externos. Esto incluye:

- Diligencia debida: evaluaciones precontractuales detalladas de los marcos de gestión de riesgos de las TIC, las medidas de seguridad y las capacidades de resiliencia operativa de los proveedores.

- Disposiciones contractuales: Incluyen cláusulas contractuales específicas que cubren la seguridad de las TIC, la notificación de incidentes, los derechos de auditoría y acuerdos de nivel de servicio (SLA) claros en relación con la resiliencia operativa.

- Registro de información: Mantener un registro completo de todos los acuerdos contractuales con proveedores de servicios TIC externos, especialmente para funciones críticas o importantes. Este registro debe incluir detalles sobre los servicios proporcionados, los datos procesados y las ubicaciones de los servicios.

- Estrategias de salida: desarrollar y probar regularmente estrategias de salida para los contratos de servicios TIC críticos, a fin de garantizar la continuidad de los servicios en caso de terminación o fallo de un proveedor.

- Supervisión de proveedores de TIC externos críticos (CTPP): Un nuevo marco de supervisión de la UE para los CTPP someterá a estos proveedores (designados por las Autoridades Europeas de Supervisión - ESAs) a supervisión directa y a posibles recomendaciones de los supervisores principales, que las entidades financieras deberán considerar.

- Detalle técnico: Las entidades deben gestionar rigurosamente los riesgos derivados de los proveedores de servicios TIC externos. Esto incluye:

- Acuerdos de intercambio de información (Capítulo VI):

- Detalle técnico: Fomenta el establecimiento de arreglos de intercambio de información dentro de comunidades de confianza para intercambiar inteligencia de amenazas cibernéticas (por ejemplo, indicadores de compromiso - IoCs, TTPs), vulnerabilidades y técnicas defensivas. Esto requiere plataformas y protocolos seguros para el intercambio de información.

¿Por qué es importante el cumplimiento de la Ley de Resiliencia Operativa Digital (DORA) de la UE?

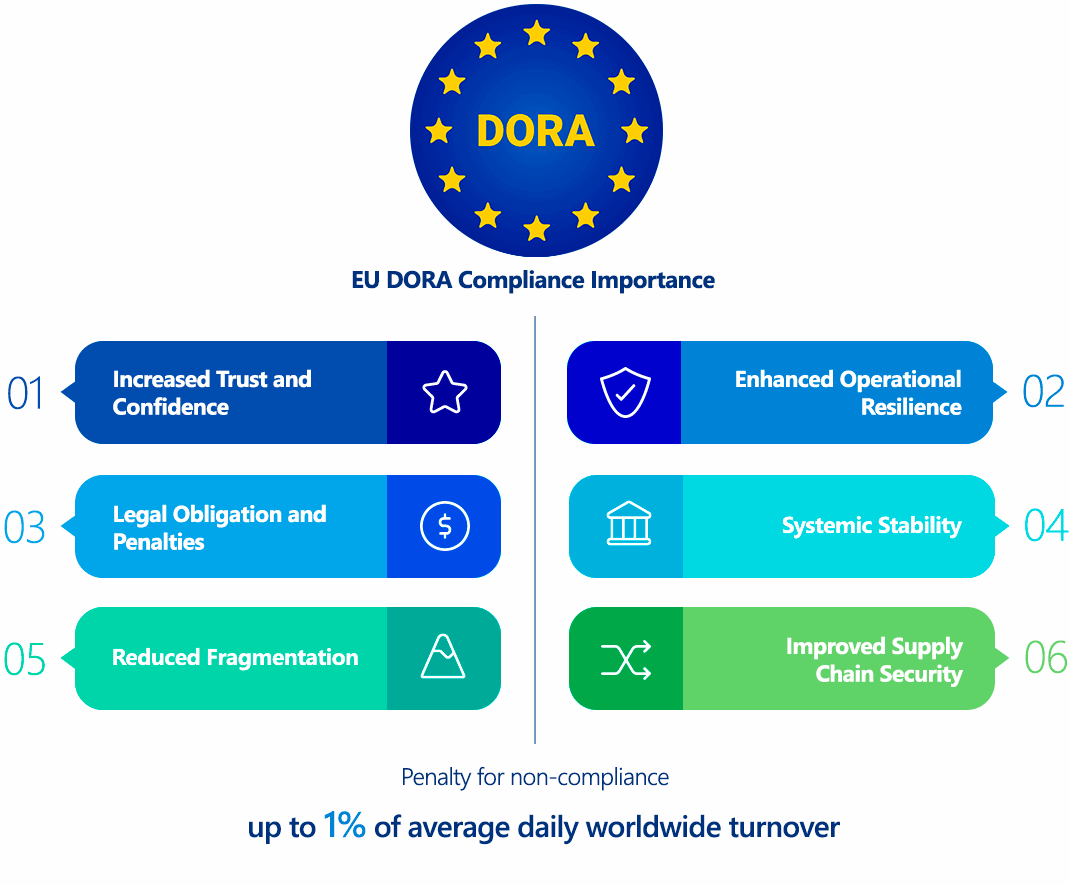

El cumplimiento de la DORA es de suma importancia para el sector financiero por varias razones:

- Obligación legal y sanciones: La DORA es una normativa vinculante que establece importantes sanciones económicas en caso de incumplimiento. Estas pueden alcanzar un porcentaje de los ingresos anuales globales, lo que supone un grave riesgo financiero. Además, las autoridades competentes pueden emitir órdenes de cumplimiento, exigir auditorías e incluso imponer prohibiciones temporales a la gestión si se producen infracciones graves.

- Estabilidad sistémica: El alto grado de interconexión del sector financiero significa que una interrupción en TI en una entidad puede propagarse rápidamente, poniendo en riesgo la estabilidad del sistema financiero completo. DORA busca prevenir estos riesgos sistémicos elevando la resiliencia digital colectiva.

- Mayor resiliencia operativa: al exigir un enfoque holístico y riguroso en la gestión de riesgos de las TIC, DORA obliga a las entidades financieras a comprender y fortalecer verdaderamente su capacidad para resistir, responder y recuperarse de las perturbaciones digitales, garantizando así la continuidad del negocio.

- Reducción de la fragmentación: la DORA sustituye un mosaico de normativas nacionales por un marco unificado a nivel de la UE, lo que simplifica el cumplimiento para las entidades financieras que operan en varios Estados miembros y fomenta una base común de seguridad.

- Mayor confianza: una sólida resiliencia operativa digital genera confianza entre los clientes, los inversores y el público en general en el sector de los servicios financieros. Demostrar el cumplimiento puede suponer una ventaja competitiva.

- Mayor seguridad de la cadena de suministro: el fuerte enfoque de la DORA en la gestión de riesgos de terceros aborda una vulnerabilidad crítica, ya que muchas entidades financieras dependen en gran medida de proveedores de servicios TIC externos. Esto crea una cadena de suministro digital más fuerte y transparente para el sector.

¿Quién debe cumplir con la Ley de Resiliencia Operativa Digital (DORA) de la UE?

La DORA tiene un amplio alcance, abarcando una gran variedad de entidades financieras y, además, sus proveedores de servicios TIC de terceros críticos. El reglamento se aplica a:

Entidades Financieras (aprox. 20 tipos):

- Entidades de crédito (bancos)

- Entidades de pago

- Entidades de dinero electrónico

- Empresas de inversión

- Proveedores de servicios de criptoactivos (CASPs) y emisores de tokens referenciados a activos y tokens de dinero electrónico.

- Depósitos centrales de valores

- Contrapartes centrales

- Plataformas de negociación

- Repositorios de operaciones

- Empresas de seguros y reaseguros

- Intermediarios de seguros, intermediarios de reaseguros e intermediarios auxiliares de seguros

- Instituciones de previsión profesional

- Gestores de fondos de inversión alternativos

- Sociedades gestoras

- Proveedores de servicios de informe de datos

- Proveedores de servicios de financiación colectiva

- Repositorios de securitización

Proveedores de servicios TIC externos:

- Cualquier persona física o jurídica que preste servicios TIC (incluidos los servicios digitales y de datos) a entidades financieras.

- Esto incluye proveedores de servicios de computación en la nube, servicios de análisis de datos, proveedores de software, centros de datos y proveedores de servicios gestionados.

- Los proveedores de servicios de TIC críticos (CTPP) estarán sujetos a un marco de supervisión específico de la UE, supervisado directamente por un «supervisor principal» designado por las Autoridades Europeas de Supervisión (AES).

El alcance extraterritorial de la DORA significa que se aplica a los proveedores de servicios TIC externos establecidos fuera de la UE si prestan servicios a entidades financieras dentro de la UE.

Comparación entre la Ley de Resiliencia Operativa Digital de la UE (DORA) y el RGPD

Aunque tanto la DORA como el RGPD son reglamentos fundamentales de la UE que abordan los riesgos digitales y la protección, tienen enfoques y ámbitos de aplicación distintos:

| Característica | Ley de Resiliencia Operativa Digital de la UE (DORA) | RGPD |

|---|---|---|

| Enfoque principal | Garantizar la resiliencia operativa digital de las entidades financieras y sus proveedores externos de servicios TIC frente a todas las interrupciones relacionadas con las TIC. | Proteger los datos personales y la privacidad de las personas, independientemente del sector o la tecnología. |

| Alcance | Se aplica específicamente al sector financiero y a su cadena de suministro de TIC. Se centra en la continuidad y la seguridad de los servicios financieros críticos. | Se aplica a cualquier organización que procese datos personales de residentes de la UE, en todos los sectores. Se centra en los interesados y sus derechos (por ejemplo, acceso, rectificación, supresión). |

| Aspectos técnicos | Mandata medidas técnicas específicas para la gestión de riesgos en TI (por ejemplo, evaluaciones de riesgo exhaustivas, TLPT, desarrollo seguro, manejo de incidentes, continuidad del negocio, seguridad de la cadena de suministro, autenticación robusta, cifrado). | Requiere «medidas técnicas y organizativas adecuadas» para proteger los datos personales (por ejemplo, cifrado de datos personales, seudonimización, minimización de datos, controles de acceso, pruebas de seguridad periódicas, protección de datos desde el diseño). |

| Informe de incidentes | Notificación de incidentes importantes relacionados con las TIC (que afecten a servicios o sistemas financieros) a las autoridades competentes. | Notificación de violaciones de datos personales (que comprometan datos personales) a las autoridades de protección de datos (DPA) y, en casos de alto riesgo, a las personas afectadas. |

| Solapamientos | Si un incidente relacionado con las TIC (ámbito de DORA) resulta en la compromisión de datos personales, es probable que también constituya una infracción de datos personales bajo el RGPD. El fuerte énfasis de DORA en la seguridad de las TIC respalda directamente el cumplimiento del RGPD al proporcionar la resiliencia operativa necesaria para proteger los datos personales. | Los requisitos del RGPD en materia de seguridad de datos exigen medidas sólidas de ciberseguridad, muchas de las cuales son explícitamente exigidas por la DORA a las entidades financieras. La DORA ayuda a las entidades financieras a implementar los controles necesarios para cumplir con las obligaciones de seguridad del RGPD en materia de datos personales. |

| Sanciones | Hasta un porcentaje de la facturación anual global (importes exactos en RTS/ITS), con posibles multas diarias para los CTPP. | Hasta 20 millones de euros o el 4 % de la facturación anual global. |

En esencia, DORA es una normativa específica del sector financiero que se basa en principios generales de ciberseguridad (como los que se encuentran en NIS2) para garantizar la continuidad operativa, mientras que GDPR es una normativa intersectorial centrada específicamente en la protección de los datos personales. Para las entidades financieras, el cumplimiento de DORA contribuirá de manera significativa a su capacidad para cumplir los requisitos de seguridad del GDPR.

¿Cómo garantizar el cumplimiento de la Ley de Resiliencia Operativa Digital (DORA) de la UE?

El cumplimiento de la normativa DORA exige un esfuerzo integral, integrado y continuo en todo el panorama de las TIC de una organización. A continuación, una hoja de ruta técnica:

- Análisis de brechas y evaluación de impacto DORA:

- Paso técnico: Realizar una evaluación detallada de su marco actual de gestión de riesgos de TIC, sus procesos de gestión de incidentes, sus capacidades de pruebas de resiliencia y su gestión de riesgos de terceros frente a los requisitos de DORA.

- Detalles técnicos: Identificar todos los sistemas, aplicaciones e infraestructuras de TIC críticos que soportan funciones críticas o importantes. Mapear flujos de datos, dependencias e interconexiones. Utilizar metodologías de evaluación de riesgos para identificar brechas en los controles de seguridad actuales (por ejemplo, sistemas sin parchear, autenticación débil, falta de segmentación de red, cifrado insuficiente, planes de respuesta a incidentes obsoletos, visibilidad limitada de riesgos de terceros). Priorizar las brechas según su impacto potencial en la resiliencia operativa y el cumplimiento de la DORA.

- Establecer un marco robusto de gestión de riesgos de las TIC:

- Paso técnico: Diseñar e implementar un marco holístico que abarque la identificación, la protección, la detección, la respuesta y la recuperación.

- Detalles técnicos:

- Identificación: Implemente la gestión de activos de TI (ITAM) y bases de datos de gestión de configuración (CMDBs) para mantener un inventario completo y en tiempo real de todo el hardware, software y servicios. Realice la recolección regular de inteligencia de amenazas para comprender las amenazas cibernéticas emergentes relevantes para su sector.

- Protección y prevención: Implemente tecnologías de seguridad avanzadas: cortafuegos de próxima generación, cortafuegos de aplicaciones web (WAF), sistemas de detección/prevención de intrusiones (IDS/IPS), soluciones de prevención de pérdida de datos (DLP), plataformas robustas de detección y respuesta en puntos finales (EDR) o de detección y respuesta extendida (XDR). Implemente el control de acceso a la red (NAC) y la microsegmentación para restringir el movimiento lateral. Aplique controles criptográficos sólidos (por ejemplo, módulos validados por FIPS 140-2 para el cifrado, gestión segura de claves mediante HSM). Implemente prácticas de ciclo de vida de desarrollo de software seguro (SSDLC) para todas las aplicaciones desarrolladas internamente, incluyendo estándares de codificación segura, revisiones periódicas del código y pruebas de seguridad automatizadas (SAST, DAST, IAST).

- Detección: Implemente sistemas de Gestión de Información y Eventos de Seguridad (SIEM) con capacidades integrales de agregación y correlación de registros. Implemente plataformas de Orquestación, Automatización y Respuesta de Seguridad (SOAR) para respuestas automatizadas a amenazas detectadas. Establezca capacidades de monitoreo de seguridad las 24/7 (por ejemplo, Centro de Operaciones de Seguridad - SOC).

- Respuesta y recuperación: Desarrollar manuales de respuesta a incidentes detallados y técnicamente precisos para diversos escenarios (por ejemplo, ransomware, violación de datos, DDoS). Implementar soluciones automatizadas de copia de seguridad y recuperación con RTO/RPO validados. Probar periódicamente los procedimientos de conmutación por error y recuperación ante desastres en entornos aislados.

- Implementar una gestión y reporte integral de incidentes:

- Paso técnico: Establecer procedimientos internos claros para gestionar incidentes relacionados con las TIC, desde su detección hasta su resolución y notificación.

- Detalles técnicos: Defina criterios técnicos para la clasificación de incidentes basados en los umbrales de materialidad de la DORA (una vez finalizados). Implemente sistemas de alerta automatizados para notificar inmediatamente a los equipos y partes interesadas pertinentes tras la detección de un evento significativo. Desarrolle procedimientos claros de recopilación de datos para la información sobre incidentes requerida en los informes DORA (por ejemplo, detalles técnicos del compromiso, análisis de impacto, medidas de mitigación adoptadas). Asegúrese de que existan sistemas para generar los informes inicial, intermedio y final dentro de los plazos establecidos.

- Desarrollar un programa robusto de pruebas de resiliencia operativa digital:

- Paso técnico: Diseñar y ejecutar un programa de pruebas multicapa.

- Detalle técnico:

- Pruebas básicas: Realice evaluaciones de vulnerabilidad automatizadas y manuales, pruebas de penetración y auditorías de configuración periódicas en todos los sistemas TIC. Realice pruebas basadas en escenarios para simular diversos eventos de interrupción (por ejemplo, cortes de energía, fallos de red, ataques DDoS).

- Pruebas de penetración basadas en amenazas (TLPT): Para entidades críticas, contrate proveedores cualificados e independientes de TLPT (equipos rojos) para realizar simulaciones avanzadas basadas en inteligencia de amenazas relevante (por ejemplo, el marco TIBER-EU). Asegúrese de que los CTPPs participen en estas pruebas cuando sus servicios apoyen funciones críticas. Corrija todas las debilidades identificadas y demuestre una mejora continua.

- Fortalecer la gestión de riesgos de terceros en las TIC:

- Paso técnico: Implementar un marco riguroso para gestionar los riesgos de terceros en TIC a lo largo del ciclo de vida.

- Detalles técnicos: Realice una exhaustiva diligencia debida técnica de los posibles proveedores de servicios TIC externos, evaluando su postura de ciberseguridad, sus capacidades de resiliencia operativa y el cumplimiento de los requisitos de DORA. Incluya cláusulas específicas de seguridad TIC, derechos de auditoría (incluidas las capacidades de auditoría remota) y SLAs detallados en los contratos. Mantenga un «registro de información» centralizado y actualizado continuamente para todos los contratos de servicios TIC, incluyendo la identificación de funciones críticas y los detalles de subcontratación. Desarrolle y pruebe estrategias técnicas de salida para servicios críticos para garantizar una migración fluida o continuidad en caso de fallo del proveedor. Supervise activamente el rendimiento de la ciberseguridad y el historial de incidentes de terceros críticos.

- Facilite el intercambio de información:

- Paso técnico: Establecer mecanismos para compartir información de forma segura y responsable.

- Detalle técnico: Participe en centros específicos de la industria para el intercambio y análisis de información (ISACs) o comunidades confiables. Implemente plataformas seguras para intercambiar inteligencia sobre amenazas cibernéticas, indicadores de compromiso (IoCs) y técnicas defensivas, asegurando la anonimización o agregación adecuada cuando sea necesario.

Consecuencias de la no conformidad con el Reglamento Europeo de Resiliencia Operativa Digital (DORA)

Las sanciones por incumplimiento de la DORA son severas y están diseñadas para actuar como un fuerte disuasorio:

- Multas administrativas significativas: aunque las multas máximas específicas se detallarán en las medidas de nivel 2 (RTS/ITS), se espera que sean sustanciales, pudiendo alcanzar un porcentaje de la facturación anual global de una empresa, de forma similar al RGPD. En el caso de los proveedores externos de TIC críticos, los supervisores principales pueden imponer pagos diarios de sanción por incumplimiento de sus recomendaciones, hasta un 1 % de la facturación media diaria mundial del proveedor en el ejercicio financiero anterior, durante un máximo de seis meses.

- Medidas de supervisión e intervención: Las autoridades competentes pueden imponer una serie de sanciones no monetarias, incluyendo:

- Ordenar a las entidades financieras o a los CTPP que adopten medidas específicas para subsanar las deficiencias.

- Auditorías de seguridad obligatorias o revisiones por expertos.

- Suspender o prohibir el uso de determinados servicios o productos de TIC.

- Emitir declaraciones públicas identificando entidades no conformes.

- Daño a la reputación: el incumplimiento y, más importante aún, las interrupciones operativas derivadas de la falta de resiliencia, pueden dañar gravemente la reputación de una entidad financiera, erosionar la confianza de los clientes y provocar la pérdida de negocio.

- Interrupción operativa y pérdidas financieras: La principal consecuencia de una resiliencia insuficiente es la interrupción real de los servicios, lo que conlleva pérdidas financieras directas, costes de recuperación y posibles responsabilidades hacia los clientes o participantes del mercado afectados.

- Mayor escrutinio y auditorías: es probable que las entidades no conformes se enfrenten a un mayor escrutinio, auditorías más frecuentes y requisitos de informe más onerosos por parte de los reguladores.

Cómo ayuda ImmuniWeb a cumplir con la Ley de Resiliencia Operativa Digital (DORA) de la UE

ImmuniWeb, con su plataforma de pruebas de seguridad de aplicaciones (AST) y gestión de la superficie de ataque (ASM) basada en inteligencia artificial, proporciona capacidades técnicas cruciales que ayudan directamente a las entidades financieras a alcanzar y mantener el cumplimiento de varios aspectos clave de la DORA de la UE, en particular en lo que se refiere a la gestión de riesgos de las TIC, las pruebas de resiliencia operativa digital y el desarrollo de sistemas seguros.

Así es como ImmuniWeb ayuda específicamente al cumplimiento de DORA:

ImmuniWeb lleva a cabo pruebas de penetración profunda en API, descubriendo vulnerabilidades como endpoints inseguros, autenticación rota y fugas de datos, asegurando el cumplimiento con OWASP API Security Top 10.

Los escaneos automatizados impulsados por IA detectan configuraciones incorrectas, permisos excesivos y cifrado débil en las APIs REST, SOAP y GraphQL, proporcionando información útil para la corrección.

ImmuniWeb ofrece servicios de pruebas de penetración de aplicaciones con nuestro galardonado producto ImmuniWeb® On-Demand.

La premiada plataforma ImmuniWeb® AI para la gestión de la postura de seguridad de las aplicaciones (ASPM) ayuda a descubrir de manera agresiva y continua toda la huella digital de una organización, incluidas las aplicaciones web, APIs y aplicaciones móviles ocultas, desconocidas y olvidadas.

ImmuniWeb detecta y supervisa continuamente los activos de TI expuestos (aplicaciones web, API, servicios en la nube), lo que reduce los puntos ciegos y previene brechas mediante una calificación de riesgo en tiempo real.

ImmuniWeb ofrece servicios de pruebas de penetración automatizadas con nuestro galardonado producto ImmuniWeb® Continuous.

Simula ataques avanzados en entornos AWS, Azure y GCP para identificar malas configuraciones, roles IAM inseguros y almacenamiento expuesto, alineado con los benchmarks del CIS.

Automatiza la detección de malas configuraciones en la nube, brechas de cumplimiento (por ejemplo, PCI DSS, HIPAA) y TI en la sombra, y ofrece orientación para la corrección de una infraestructura en la nube resiliente.

Combina simulaciones de ataques impulsadas por inteligencia artificial con la experiencia humana para poner a prueba las defensas 24/7, imitando a adversarios del mundo real sin interrumpir las operaciones.

Ejecuta escenarios de ataque automatizados para validar los controles de seguridad, exponiendo las debilidades de las redes, las aplicaciones y los puntos finales antes de que los atacantes las exploiten.

Proporciona pentesting continuo y mejorado con IA para identificar nuevas vulnerabilidades tras la implementación, garantizando una mitigación proactiva de riesgos más allá de auditorías puntuales.

Prioritiza y remedia los riesgos en tiempo real correlacionando inteligencia de amenazas con vulnerabilidades en los activos, minimizando las ventanas de explotación.

Supervisa la Dark Web, los paste sites y los foros de hackers en busca de credenciales robadas, datos filtrados y amenazas dirigidas, lo que permite tomar acción preventiva.

La premiada plataforma ImmuniWeb® AI para la gestión del estado de seguridad de los datos ayuda a descubrir y supervisar continuamente los activos digitales de una organización expuestos a Internet, incluidas las aplicaciones web, las API, el almacenamiento en la nube y los servicios de red.

Analiza el Darknet en busca de datos comprometidos de empleados/clientes, propiedad intelectual y esquemas de fraude, alertando a las organizaciones sobre brechas.

Prueba aplicaciones iOS/Android en busca de almacenamiento de datos inseguro, riesgos de ingeniería inversa y fallos en las API, siguiendo las directrices OWASP Mobile Top 10.

Automatiza el análisis estático (SAST) y dinámico (DAST) de aplicaciones móviles para detectar vulnerabilidades como secretos codificados o configuraciones TLS débiles.

Identifica firewalls mal configurados, puertos abiertos y protocolos débiles en redes locales e híbridas, reforzando las defensas.

Ofrece pentesting escalable y basado en suscripción con informes detallados y seguimiento de la remediación para flujos de trabajo de seguridad ágiles.

Detecta y agiliza la eliminación de sitios de phishing que suplantan su marca, minimizando el daño reputacional y las pérdidas por fraude.

Simula amenazas persistentes avanzadas (APT) adaptadas a su sector, probando las capacidades de detección/respuesta frente a cadenas de ataque realistas.

Las pruebas manuales y automatizadas detectan fallos de SQLi, XSS y lógica empresarial en aplicaciones web, alineadas con el Top 10 de OWASP y las normas regulatorias.

En conclusión, ImmuniWeb actúa como un potente facilitador técnico para el cumplimiento de la DORA, especialmente en áreas críticas como la evaluación continua de riesgos de las TIC, las pruebas de seguridad robustas y las prácticas de desarrollo seguro, todas ellas fundamentales para lograr la resiliencia operativa digital exigida por el Acto.

Lista de recursos autoritativos

Cumpla los requisitos normativos con la plataforma de IA ImmuniWeb®.

ImmuniWeb también puede ayudar a cumplir con otras leyes y normativas de protección de datos:

Europa

RGPD de la UE

EU DORA

NIS 2 de la UE

Ley de Ciberresiliencia de la UE

EU AI Act

Directiva ePrivacy de la UE

UK GDPR

FADP suiza

Circular FINMA 2023/1

América del Norte y del Sur

Oriente Medio y África

Ley de Protección de Datos Personales de Catar.

Ley de Protección de Datos Personales de Arabia Saudita

Marco de ciberseguridad de la Autoridad Monetaria de Arabia Saudí (1.0)

Ley de Protección de la Información Personal de Sudáfrica

UAE Information Assurance Regulation (1.1)

Ley de Protección de Datos Personales de los EAU

Asia-Pacífico

Australia Privacy Act

Ordenanza sobre la protección de datos personales de Hong Kong

Ley de Protección de Datos Personales Digitales de la India

Ley de Protección de la Información Personal de Japón

Ley de Protección de Datos Personales de Singapur