Dans le développement logiciel actuel, avec les technologies de l'information en constante évolution, les tests de pénétration manuels traditionnels ont du mal à suivre. Les applications sont constamment déployées, les infrastructures évoluent très rapidement et les vecteurs d'attaque sont nombreux. C'est pourquoi nous avons besoin de tests de pénétration automatisés. Ils utilisent des outils performants et des algorithmes intelligents pour détecter rapidement les vulnérabilités dans les applications, les réseaux et les environnements cloud. En automatisant les vérifications de sécurité basiques, les entreprises peuvent bénéficier de contrôles de sécurité continus. Cela accélère les corrections et maintient une protection robuste dans un monde en mouvement rapide.

Qu'est-ce que le test d'intrusion automatisé?

Les tests de pénétration automatisés utilisent des logiciels pour vérifier automatiquement les applications, les réseaux et les systèmes à la recherche de problèmes de sécurité. Contrairement aux tests de pénétration manuels, qui dépendent de personnes capables de penser comme des hackers, les outils automatisés effectuent des vérifications prédéfinies et exploitent les problèmes connus sans que personne ne surveille le scan. L’objectif est de détecter rapidement les failles de sécurité courantes, les mauvaises configurations et les problèmes de conformité, afin que vous sachiez où en est votre sécurité.

Ces outils utilisent de longues listes de problèmes connus, de méthodes d'attaque et de règles de sécurité pour vérifier les systèmes. Ils peuvent détecter de nombreux problèmes, tels que les problèmes courants des applications web (comme l'injection SQL ou le Cross-Site Scripting), les erreurs de configuration réseau, les logiciels obsolètes et les paramètres non sécurisés. Bien qu'ils ne soient pas aussi créatifs qu'un testeur humain, ils sont rapides, fiables et peuvent tout vérifier à plusieurs reprises.

En résumé, les tests d'intrusion automatisés constituent le point de départ d'un bon plan de sécurité. Il s'agit d'une première vérification rapide permettant de détecter de nombreux problèmes courants et faciles à repérer. En intégrant ces vérifications automatisées dans votre processus de développement et d'exécution, vous pouvez repérer les problèmes tôt, lorsqu'ils sont plus faciles et moins coûteux à corriger. Cela vous permet de mettre sur le marché plus rapidement des produits sécurisés et de réduire les risques.

Aspects clés des tests de pénétration automatisés

Les tests de pénétration automatisés présentent plusieurs avantages clés qui les rendent utiles pour la cybersécurité moderne. Tout d'abord, la rapidité et la capacité à vérifier un grand nombre d'éléments sont essentielles. Les outils automatisés peuvent analyser le code, les réseaux ou les applications web plus rapidement et de manière plus cohérente que les humains. Cette vitesse permet de réaliser des vérifications fréquentes et régulières. Cela vous permet d'intégrer la sécurité dans vos processus de développement et de déploiement rapides, afin que les nouveaux problèmes soient détectés dès leur apparition, sans ralentir les opérations.

Deuxièmement, il est essentiel d’être cohérent et de pouvoir effectuer les mêmes vérifications à plusieurs reprises. Les tests automatisés réalisent les mêmes vérifications à chaque fois. Cela réduit les erreurs et garantit qu’aucun problème fondamental ne soit ignoré. C’est idéal pour maintenir un niveau de sécurité de base, suivre les améliorations au fil du temps et prouver le respect des normes. Puisque vous pouvez répéter les scans, il est facile de tester si un nouveau code a altéré quelque chose et fait réapparaître des problèmes anciens.

Enfin, une bonne couverture des problèmes connus et la détection des premières failles sont essentielles. Les outils automatisés sont excellents pour repérer les problèmes courants, faciles à comprendre, ainsi que les erreurs de configuration, en comparant les systèmes à des listes de risques connus. Ils ne parviennent peut-être pas à détecter les problèmes complexes ou les nouvelles attaques, mais ils sont efficaces pour identifier les cibles faciles que les attaquants visent en premier. En éliminant ces problèmes courants, les professionnels de la sécurité peuvent consacrer leur temps à des enjeux de sécurité plus complexes et plus critiques.

Pourquoi les tests de pénétration automatisés sont-ils importants?

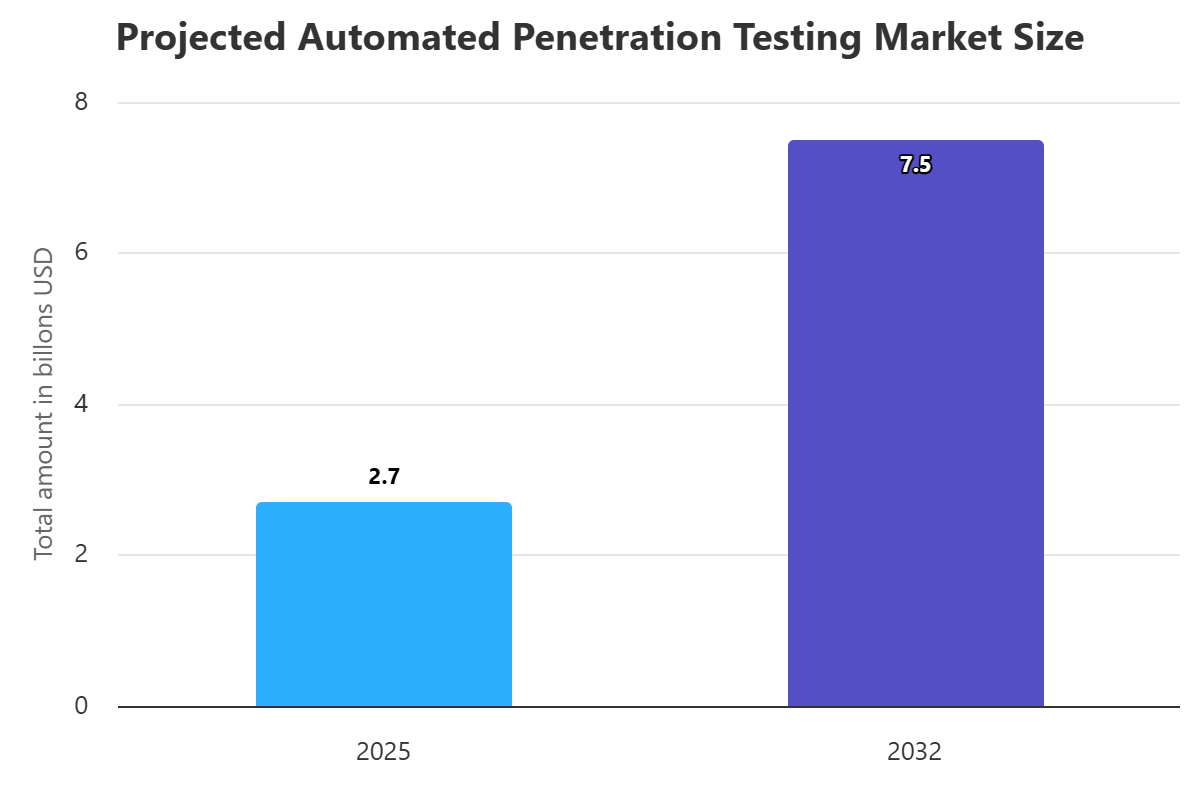

Les tests de pénétration automatisés prennent de plus en plus d'importance en raison de la rapidité des évolutions du développement logiciel et de la taille croissante des systèmes informatiques. Avec l'intégration continue, où les applications sont mises à jour en permanence, les tests de pénétration manuels ne peuvent pas suivre le rythme. Les tests automatisés sont essentiels, car ils permettent de rendre les contrôles de sécurité réguliers. Cela permet aux entreprises d'intégrer ces contrôles directement dans leurs processus de développement. Cela assure une détection et une correction rapides des nouveaux problèmes, souvent avant même la mise en production du code, réduisant ainsi les risques d'intrusion par des attaquants.

De plus, les tests d'intrusion automatisés sont essentiels pour rendre la sécurité évolutivement abordable. Tester manuellement chaque application, réseau ou configuration cloud est trop coûteux pour la plupart des organisations. Les outils automatisés peuvent effectuer des vérifications répétées, rendant les contrôles de sécurité possibles même pour des environnements grands et complexes. Cela permet aux équipes de sécurité de se concentrer sur des tâches plus importantes, tandis que l'automatisation gère les contrôles de base.

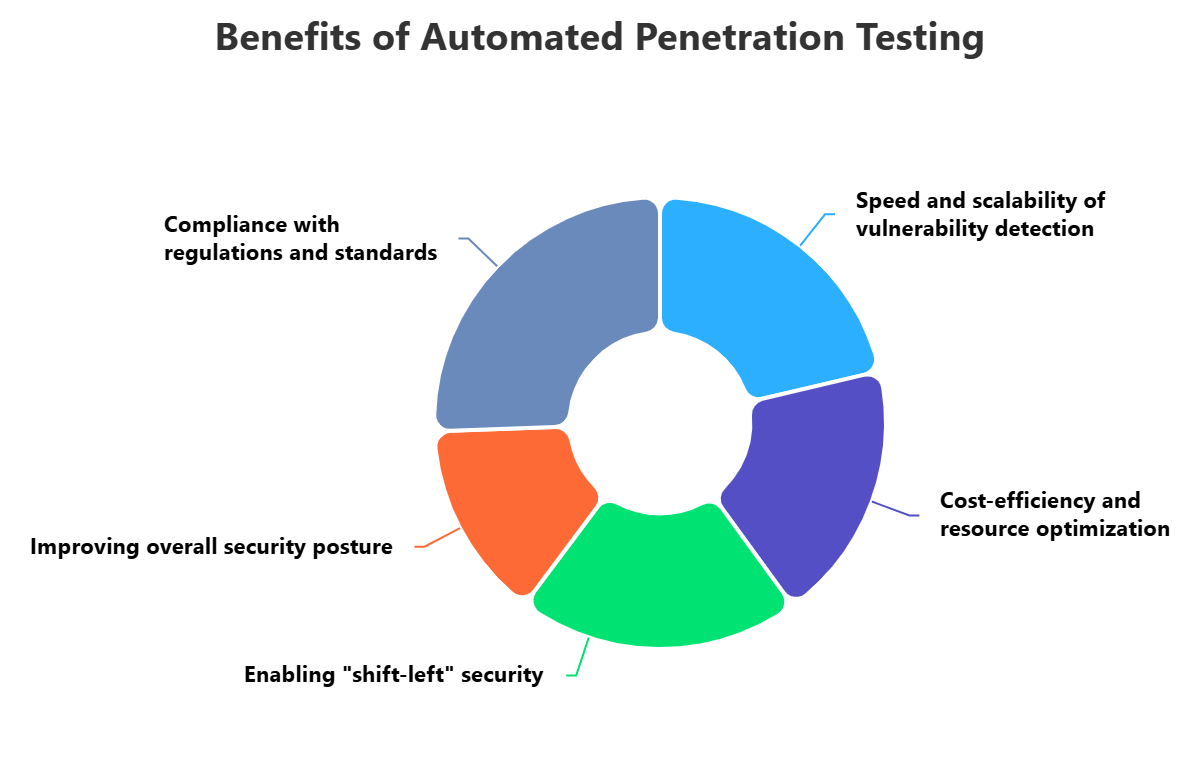

Au-delà de leur simplicité, les tests d'intrusion automatisés facilitent le respect des règles et améliorent la sécurité. De nombreuses réglementations et lois exigent des contrôles de sécurité réguliers. Les outils automatisés vous permettent de prouver cette conformité, ce qui vous aide à éviter amendes et litiges juridiques. En détectant systématiquement et en aidant à corriger les problèmes connus, les tests automatisés renforcent la posture de sécurité, réduisent vos risques et vous protègent mieux contre les attaques.

Comment fonctionnent les tests de pénétration automatisés?

Les tests de pénétration automatisés fonctionnent en scannant, vérifiant, puis en produisant des rapports à l’aide de logiciels pour détecter les problèmes. Ils commencent par la configuration. Les responsables de la sécurité configurent l’outil automatisé en spécifiant l’adresse IP cible, une analyse de réseau, les détails d’authentification si requis, et le type de tests à effectuer. Ensuite, l’outil commence à fonctionner selon son code.

Ensuite, l'outil recherche et identifie automatiquement les vulnérabilités. Pour les applications web, il effectue un crawl pour analyser la structure tout en identifiant toutes les entrées, paramètres et fonctionnalités. Pour les réseaux, il vérifie les ports et liste les services. Pendant son exécution, il envoie des tests malveillants. Il analyse les réponses pour identifier les indicateurs de vulnérabilités.

Enfin, l'outil de test de pénétration automatisé génère un rapport de ses findings. Ce rapport contient une liste des problèmes identifiés, leur gravité et des détails sur leur emplacement. De nombreux outils avancés fournissent également des conseils sur la manière de les corriger, pour aider les développeurs et les équipes IT à y remédier rapidement. Ce retour d'information plus rapide facilite leur intégration dans les processus de développement et de sécurité existants.

Types de tests de pénétration automatisés

Le test d'intrusion automatisé n'est pas seulement un outil. C'est une façon de faire qui comprend différentes méthodes, chacune adaptée pour vérifier différentes parties des systèmes d'une entreprise.

Les outils de test de sécurité statique des applications (SAST) vérifient le code d'une application sans l'exécuter, ce que l'on appelle le test en boîte blanche. Les scanners SAST détectent les points faibles en recherchant des erreurs dans le code, telles que des erreurs de codage ou des modèles inappropriés. Ils sont efficaces pour détecter très tôt des problèmes comme l'injection SQL ou le cross-site scripting (XSS), pendant que le code est écrit. Cela les rend idéaux pour être intégrés aux outils de développement et aux pipelines de build automatisés afin d'améliorer la sécurité dès le départ.

Les outils de test dynamique de la sécurité des applications (DAST) testent une application web en cours d’exécution depuis l’extérieur, en agissant comme un véritable attaquant, ce que l’on appelle le test boîte noire. Les scanners DAST explorent l’application, envoient des données malveillantes à ses formulaires et API, et observent la réponse de l’application afin de détecter les points faibles qui apparaissent lors de son exécution, tels que les problèmes de gestion des sessions ou d’authentification des utilisateurs. Le DAST est efficace pour identifier les problèmes que le SAST pourrait manquer, notamment ceux liés à l’interaction de l’application avec son environnement et ses systèmes backend. Il peut être utilisé sur toute application web, quelle que soit la technologie employée.

Outre les tests d'applications, les scanners de vulnérabilité réseau sont un type courant de tests d'intrusion automatisés pour les infrastructures. Ces outils vérifient les périphériques réseau, les serveurs et les ordinateurs à la recherche de ports ouverts, de mauvais paramètres, de logiciels obsolètes et de points faibles connus (CVE). Ils aident les entreprises à identifier les points faibles de leur réseau et de leurs zones internes. De plus, les outils d'analyse de la composition logicielle (SCA) sont un type particulier qui détecte automatiquement les points faibles connus dans les bibliothèques tierces et les composants open source utilisés dans les applications, ce qui contribue à la sécurité de la chaîne d'approvisionnement. Chaque type est efficace dans différents domaines, et un bon plan de sécurité utilise généralement une combinaison de ces méthodes de test automatisées.

Composants des tests de pénétration automatisés

Une bonne configuration de tests de pénétration automatisés comprend généralement plusieurs éléments importants qui fonctionnent ensemble pour offrir une vérification de sécurité complète et efficace.

La partie la plus importante est le moteur d'analyse. C'est lui qui détecte les points faibles. Pour le SAST, il vérifie le code. Pour le DAST, il explore et perturbe l'application. Pour les scanners réseau, il vérifie les ports et les services. Ce moteur examine la cible, teste différentes méthodes d'attaque et recueille des données sur sa réponse, ce qui lui permet d'identifier les points faibles. L'efficacité de ce moteur, notamment sa capacité à gérer les nouvelles technologies (comme les SPAs, les APIs et les microservices), influence directement la qualité de l'analyse.

De plus, une base de données ou une base de connaissances importante et à jour sur les vulnérabilités est très importante. Cette collection contient de nombreux points faibles connus, des problèmes courants (tels que OWASP Top 10 et CWE), des méthodes d'attaque et des paramètres de sécurité incorrects. Le moteur de scan utilise cette base de données pour identifier les points faibles, leur gravité et leur signification. La qualité et la mise à jour de cette base de données sont cruciales, car elles déterminent quels points faibles l'outil peut détecter. Elle doit être constamment mise à jour pour suivre les nouvelles menaces.

Enfin, le module de reporting, de conseils de remédiation et d'intégration fournit les résultats et les moyens de les corriger. Cette partie génère des rapports clairs sur les vulnérabilités détectées, y compris leur gravité, leur signification et souvent leur emplacement (comme une ligne de code ou une URL). Plus important encore, elle propose des conseils pour corriger rapidement les problèmes. Les outils de test automatisés modernes peuvent également s'intégrer à des outils de développement, des pipelines de construction, des trackers de bugs (comme Jira) et d'autres plateformes de sécurité. Cela permet des workflows automatisés et intègre la sécurité dans l'ensemble du processus.

Les tests de pénétration automatisés aident

L'utilisation de tests de pénétration automatisés présente de nombreux avantages qui améliorent considérablement la sécurité et l'efficacité d'une entreprise. L'un des principaux avantages est la rapidité et l'efficacité avec lesquelles ils détectent les vulnérabilités. Les outils automatisés peuvent analyser un grand volume de code, de nombreuses applications ou de vastes réseaux beaucoup plus rapidement et de manière plus fiable que manuellement. Cette rapidité permet des contrôles de sécurité réguliers, voire continus, ce qui permet aux entreprises de détecter et corriger les vulnérabilités plus rapidement, souvent en quelques minutes ou heures. Cela réduit considérablement le temps dont disposent les attaquants pour causer des dommages.

De plus, les tests automatisés permettent d’économiser de l’argent et d’utiliser les ressources de manière plus efficace. Effectuer manuellement des tests de pénétration complets pour chaque modification d’application ou de réseau coûte trop cher et consomme trop de ressources. Les outils automatisés effectuent les vérifications habituelles et répétitives, ce qui permet aux experts en sécurité qualifiés de se concentrer sur des problèmes de sécurité plus complexes et plus importants, tels que les failles dans le fonctionnement métier ou les simulations d’attaques avancées. Cela permet aux entreprises de tirer le meilleur parti de leur budget sécurité et d’utiliser au mieux leur personnel, couvrant ainsi un champ d’action plus large sans dépenser davantage.

Outre les avantages liés à son fonctionnement, le test d'intrusion automatisé permet d'intégrer la sécurité dès le début du processus et d'améliorer la sécurité globale. En ajoutant des analyses automatisées au processus de développement logiciel et aux pipelines de construction, les points faibles peuvent être détectés et corrigés beaucoup plus tôt, souvent dès l'écriture du code. Cela empêche les failles de se retrouver dans le produit final, permet d'économiser de l'argent sur leur correction et sensibilise les développeurs à la sécurité. La détection et la correction régulières des points faibles connus renforcent la base de sécurité, réduisent les risques pour l'entreprise et la rendent plus résistante aux cybermenaces.

Problèmes des tests de pénétration automatisés

Même s’il présente de nombreux avantages, le test d’intrusion automatisé comporte également des inconvénients dont les entreprises doivent tenir compte. L’un des principaux problèmes est le risque de faux positifs et de faux négatifs. Les scanners automatisés peuvent parfois signaler du code ou des paramètres valides comme des points faibles (faux positifs), ce qui fait perdre du temps aux développeurs sur des problèmes qui n’existent pas. D’autre part, ils peuvent passer à côté de véritables points faibles (faux négatifs), en particulier des failles complexes dans le fonctionnement de l’entreprise ou de nouvelles méthodes d’attaque. Cela peut créer un faux sentiment de sécurité et laisser des failles importantes ouvertes.

Un autre problème majeur est qu'ils ne comprennent pas vraiment comment fonctionne l'entreprise et ce que signifient les choses dans leur contexte. Les outils automatisés sont efficaces pour détecter les failles courantes et les mauvais paramètres de sécurité. Mais ils ne peuvent généralement pas comprendre les processus métier uniques, les méthodes de connexion spécifiques ou l'utilisation prévue d'une application. Cela signifie qu'ils passent souvent à côté de failles importantes qui exploitent les fonctions normales de l'application de manière non prévue (comme le contournement de la connexion en effectuant une série d'actions valides spécifiques). Ces failles complexes, dépendantes du contexte, nécessitent généralement l'intelligence humaine et des tests de pénétration manuels pour être identifiées.

Enfin, l'intégration d'outils de test automatisés dans des environnements IT variés et en constante évolution peut s'avérer difficile. Les entreprises utilisent souvent un mélange de systèmes anciens, d'applications cloud récentes et de méthodes de développement différentes. Assurer la compatibilité des scanners automatisés avec divers pipelines de build, outils de suivi des bogues et plateformes de sécurité au sein de ces environnements hétérogènes nécessite de solides compétences techniques et un effort continu. De plus, les méthodes d'attaque évoluant constamment, les outils automatisés doivent être régulièrement mis à jour et ajustés pour rester efficaces, ce qui augmente le travail nécessaire à leur maintenance.

Meilleures pratiques pour les tests de pénétration automatisés

Pour tirer le meilleur parti des tests de pénétration automatisés, les entreprises doivent suivre quelques conseils importants. Tout d’abord, intégrez le scan automatisé dès le début. Cette approche «shift-left» est cruciale. Intégrez les outils SAST dans les outils de développement et les dépôts de code pour un retour rapide, et ajoutez les outils DAST et SCA dans les systèmes CI/CD afin de scanner à chaque build ou release. Cela permet de détecter et corriger les problèmes au plus tôt, réduisant ainsi considérablement le coût et le risque de leur correction.

Deuxièmement, utilisez différents types de méthodes de test automatisées pour une protection complète. Si vous ne comptez que sur un seul type de scan automatisé, vous risquez d'avoir de grandes failles dans votre sécurité. Un bon plan doit inclure le SAST pour analyser le code, le DAST pour étudier le comportement des applications en exécution, et le SCA pour détecter les problèmes dans les composants tiers. Pour l'infrastructure, vous devez utiliser des scanners de vulnérabilités réseau. Cette approche variée permet de repérer de nombreux problèmes, des erreurs de codage aux problèmes d'exécution, ainsi que les vulnérabilités connues dans les bibliothèques, sur l'ensemble de la surface d'attaque.

Enfin, ajustez et améliorez continuellement les configurations de scan automatisé afin de réduire les alertes non pertinentes et d’augmenter leur précision, tout en intégrant des tests manuels. Vérifiez régulièrement les résultats des scans, priorisez les problèmes en fonction du risque réel et des enjeux métier, et fournissez des recommandations claires aux équipes développement et opération. Il est essentiel de comprendre les limites de l’automatisation: les problèmes complexes liés à la logique métier et les nouvelles techniques d’attaque requièrent toujours une analyse humaine. Complétez donc les tests automatisés par des tests de pénétration manuels réguliers et ciblés afin de détecter les vulnérabilités complexes que les outils automatisés ne peuvent pas identifier, et assurez-vous ainsi d’une configuration de sécurité complète et robuste.

Comment ImmuniWeb peut-il vous aider avec les tests de pénétration automatisés?

ImmuniWeb offre une solution puissante et complète qui améliore considérablement les capacités de tests d'intrusion automatisés d'une organisation grâce à son approche unique, basée sur l'IA et vérifiée par des humains. Si l'offre principale d'ImmuniWeb est souvent décrite comme un test d'intrusion «hybride», elle repose sur un scan automatisé très sophistiqué qui répond directement aux besoins des tests automatisés. Leurs moteurs de tests de pénétration des applications web (WAPT) et des applications mobiles (MAPT) basés sur l'IA explorent, analysent et testent de manière intelligente des applications complexes, notamment les applications monopages (SPA), les API et les microservices, afin de découvrir un large éventail de vulnérabilités. Cette automatisation intelligente permet une détection initiale rapide et précise, qui est l'essence même d'un test automatisé efficace.

L'IA d'ImmuniWeb est conçue pour aller au-delà de la simple correspondance de motifs, en exploitant l'apprentissage automatique pour identifier des vulnérabilités plus subtiles et réduire les faux positifs, un défi courant dans les tests automatisés. Cela rend leur composant automatisé très efficace et fiable. De plus, leur plateforme prend en charge les tests de sécurité continus, permettant aux organisations d'intégrer des analyses automatisées dans leurs pipelines CI/CD, garantissant ainsi que les nouvelles modifications de code sont immédiatement évaluées pour détecter les failles de sécurité. Cette intégration transparente permet une véritable approche «shift-left», fournissant aux développeurs un retour rapide sur les vulnérabilités dès leur introduction.

Au-delà de la scanning automatisée, la proposition de valeur unique d'ImmuniWeb réside dans sa validation humaine et ses conseils d'experts en matière de remédiation. Alors que l'IA effectue le travail lourd de découverte automatisée, des hackers éthiques certifiés examinent méticuleusement les résultats, éliminant les faux positifs et effectuant une exploitation manuelle pour confirmer les vulnérabilités réelles. Ce modèle hybride garantit que les résultats «automatisés» sont très précis et exploitables, fournissant des conseils de remédiation précis qui s'attaquent directement aux failles identifiées. Cette combinaison d'automatisation avancée et de vérification humaine garantit aux organisations les résultats les plus fiables et efficaces en matière de tests de pénétration automatisés, conduisant à des améliorations tangibles de la sécurité.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.