Guide complet sur les tests interactifs de sécurité des applications (IAST)

L'IAST est une méthode de test de sécurité qui utilise des agents intégrés dans une application en cours d'exécution pour analyser le code, le flux de données et l'exécution en temps réel lors des tests automatisés ou du fonctionnement normal, afin d'identifier et de localiser avec précision les vulnérabilités.

En cybersécurité, les méthodes traditionnelles de test de la sécurité des applications ne suffisent souvent pas. Elles donnent soit des résultats trop tard, soit des conseils peu utiles.

C’est là que vient le test interactif de sécurité des applications (IAST). Il s’agit d’une méthode de test de sécurité qui combine l’analyse statique et dynamique afin de fournir des retours de sécurité précis et en temps réel depuis l’intérieur de l’application pendant son exécution. L’IAST représente une avancée, aidant les développeurs à identifier et corriger les failles en temps réel pendant le codage. Il intègre la sécurité directement dans le processus de développement logiciel.

Comment fonctionne l'IAST

L’IAST fonctionne en intégrant de petits agents ou capteurs directement dans l’application pendant son exécution, par exemple sur un serveur web ou dans un conteneur. Ces agents sont légers et s’insèrent dans le code de l’application, au lieu de fonctionner de manière autonome. Lorsque l’application est en cours d’exécution — qu’il s’agisse de tests, de QA ou d’une utilisation normale — les agents IAST surveillent en temps réel tout ce qui se passe: le mouvement des données, les interactions et les appels système. Ils peuvent observer tous les aspects du fonctionnement de l’application, y compris le code, le flux de données, la configuration et les connexions au back-end.

Ce qui est intéressant avec l'IAST, c'est ce qui se passe pendant qu'il observe. Lorsqu'un test est exécuté, comme un script Selenium qui connecte un utilisateur, l'agent IAST observe l'ensemble du processus. Il voit les entrées de l'utilisateur à partir de la requête web, les suit à travers les différentes parties de l'application (comme le contrôleur, le modèle et la base de données) et observe comment elles sont traitées et renvoyées dans une réponse. En examinant toutes ces données et en les comparant à une liste de règles de sécurité, l'outil IAST peut repérer des faiblesses spécifiques lorsqu'elles se produisent. Par exemple, si l'application prend les données saisies par l'utilisateur dans un formulaire de connexion et les utilise directement dans une requête SQL sans les nettoyer au préalable, l'agent IAST signalera immédiatement une faiblesse de type injection SQL, en indiquant la ligne de code exacte où les données à risque ont été utilisées sans précaution.

Cette vision interne permet à l’IAST de fournir des résultats très précis. Contrairement à un scanner qui fait des suppositions depuis l’extérieur, l’IAST sait avec certitude si les données ont été vérifiées correctement ou si des informations sensibles ont été exposées. L’analyse est effectuée pendant que l’application est en cours d’exécution, elle ne se contente donc pas d’examiner le code (comme SAST) ou l’extérieur (comme DAST). Au contraire, elle observe l’application de l’intérieur pendant qu’elle fonctionne. De ce fait, il y a moins de fausses alertes et les développeurs obtiennent les informations dont ils ont besoin pour résoudre rapidement les problèmes.

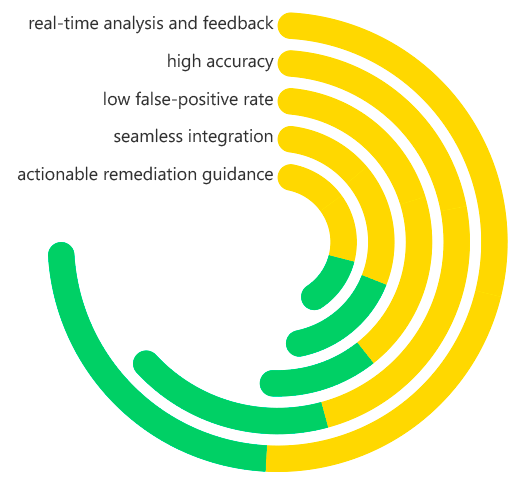

Caractéristiques clés de l'IAST

L'IAST se définit par plusieurs caractéristiques essentielles qui le distinguent des autres outils de test de sécurité des applications. La première et la plus importante est son analyse et retour d'information en temps réel. Les vulnérabilités sont détectées et signalées dès qu'elles sont exploitées pendant les tests, souvent au sein même du pipeline CI/CD. Cette instantanéité est cruciale pour les environnements DevOps et Agile modernes, où la vitesse est primordiale, et où tout retard dans le retour d'information sur la sécurité peut interrompre un pipeline de déploiement.

Une autre caractéristique fondamentale est sa grande précision et son faible taux de faux positifs. Puisque l'IAST a accès au contexte complet de l'application — le code, l'état d'exécution, le flux de données et les piles d'exécution — il peut prendre des décisions définitives concernant l'exploitabilité d'une vulnérabilité. Il ne signale pas simplement un problème potentiel, mais confirme qu'en conditions spécifiques, une charge utile malveillante pourrait compromettre l'application. Cette analyse contextuelle permet aux équipes de sécurité et de développement d'économiser d'innombrables heures qui seraient autrement consacrées à la validation manuelle des failles potentielles.

De plus, l'IAST est réputé pour son intégration transparente dans le flux de travail de développement. Il est conçu pour fonctionner parallèlement aux tests unitaires, aux tests d'intégration et aux suites d'automatisation de l'assurance qualité existants. Les développeurs et les ingénieurs QA n'ont pas besoin de modifier significativement leur comportement ; ils exécutent simplement leurs tests existants, et l'outil IAST collecte passivement les données de sécurité en arrière-plan. Cette capacité de «shift-left» fait de la sécurité une partie naturelle du processus de développement plutôt qu'une phase distincte et lourde. Enfin, l'IAST fournit des conseils de remédiation exploitables. Il ne se contente pas de dire: «Il existe une vulnérabilité SQL Injection». Il indique: «Injection SQL à la ligne 127 de UserController.java, où le paramètre 'username' est utilisé de manière non sécurisée dans la méthode executeQuery», permettant aux développeurs de corriger le problème rapidement et efficacement.

Test interactif de sécurité des applications (IAST): Caractéristiques clés

Quels problèmes l'IAST résout-il?

IAST aide à résoudre certains des problèmes majeurs de la sécurité des applications actuelles. L’un des principaux problèmes est que les anciens outils SAST et DAST génèrent de nombreuses fausses alertes. Ces fausses alertes incitent les utilisateurs à ignorer les vrais problèmes et à perdre du temps. IAST vous fournit des vulnérabilités précises et confirmées, afin que les équipes de sécurité puissent concentrer leurs efforts sur les dangers réels. Cela permet d’améliorer le fonctionnement global du programme AppSec.

De plus, l'IAST résout le problème du ralentissement des opérations lié à la sécurité. Lorsque vous essayez de développer rapidement, il peut être pénible d'attendre un long scan DAST ou de trier un rapport SAST. L'IAST élimine cette attente en vous fournissant un retour instantané pendant que vous effectuez vos tests. S'il y a une vulnérabilité, elle est détectée en quelques minutes, et non en plusieurs jours ou semaines. La corriger est plus rapide, moins coûteuse et moins fastidieuse que si elle était détectée plus tard.

L'IAST résout également le problème des tests et de la compréhension limités. Les outils DAST, qui fonctionnent depuis l'extérieur, ont du mal avec les nouvelles applications qui utilisent beaucoup de logique côté client complexe. Ils peuvent manquer des vulnérabilités qui ne se révèlent que dans certains chemins d'accès utilisateur. L'IAST surveille la logique côté serveur qui traite toutes les données. Grâce à cela, l'apparence du front-end n'a pas d'importance, et il peut détecter des vulnérabilités quel que soit le mode de construction du front-end. Il comble les lacunes laissées par les autres méthodes de test.

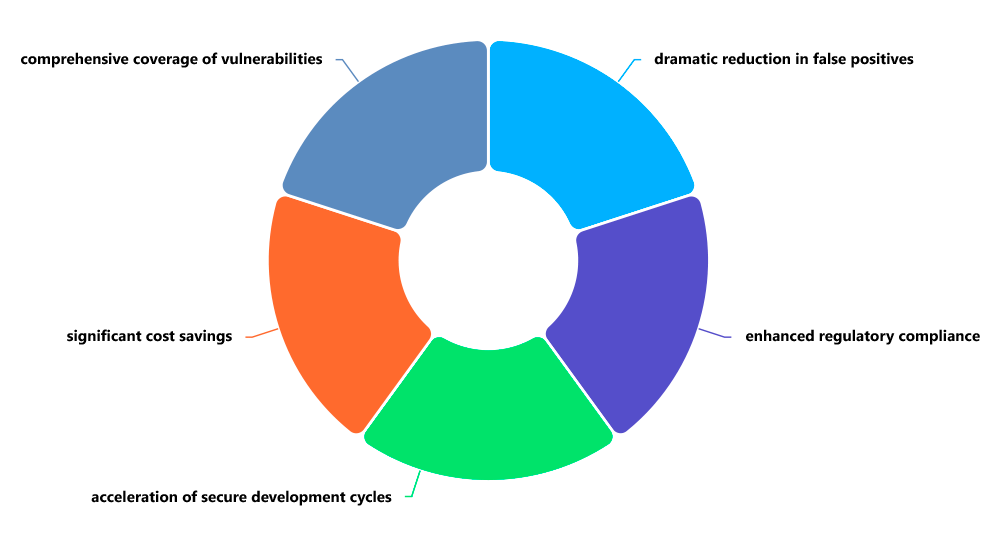

Avantages de l'IAST

Le modèle opérationnel de l'IAST se traduit par un ensemble d'avantages convaincants pour toute organisation développant des logiciels. L'avantage le plus significatif est la réduction spectaculaire des faux positifs, qui rationalise le processus de correction et renforce la confiance entre les équipes de développement et de sécurité. Lorsque les développeurs reçoivent des rapports de vulnérabilité clairs, précis et riches en contexte, ils sont plus enclins à les accepter et à agir en conséquence, ce qui favorise une culture de sécurité plus positive et collaborative.

Un autre avantage majeur est l'accélération des cycles de développement sécurisés. En intégrant les tests de sécurité directement dans les outils que les développeurs utilisent déjà (leurs tests automatisés et leurs pipelines CI/CD), IAST permet un véritable modèle DevSecOps. La sécurité devient un point de contrôle continu et automatisé, et non un obstacle qui ralentit la vitesse de publication. Cela permet aux organisations d’allier rapidité et sécurité, un avantage concurrentiel crucial dans le paysage numérique actuel.

D’un point de vue financier et en termes de risques, l’IAST permet de réaliser d’importantes économies. Trouver et corriger une vulnérabilité pendant le développement est exponentiellement moins coûteux que de la remédier après le déploiement, où les coûts incluent des correctifs d’urgence, des temps d’arrêt potentiels, des incidents de sécurité et des dommages à la réputation. De plus, l’IAST offre une couverture complète pour un large éventail de vulnérabilités issues du OWASP Top 10, notamment les injections SQL, les scripts intersites (XSS), la désérialisation non sécurisée et autres, garantissant ainsi une protection robuste pour vos applications les plus critiques.

Avantages des tests interactifs de sécurité des applications (IAST)

En quoi l'IAST et le DAST diffèrent-ils?

L'IAST et le Dynamic Application Security Testing (DAST) vérifient tous deux les applications en cours d'exécution, mais ils le font différemment et peuvent accomplir des tâches différentes. Le DAST s'apparente à un test externe. Il agit comme quelqu'un qui tente d'attaquer l'application, en lui envoyant différentes choses et en observant sa réponse pour voir s'il existe des faiblesses. Il ne nécessite pas le code source et s'exécute généralement sur une copie de la version finale ou de la version en ligne.

L'IAST, en revanche, ressemble à un test effectué depuis l'intérieur. Il doit pénétrer dans l'application pour fonctionner et utilise cette vue interne pour détecter les problèmes. Vous pouvez voir la différence essentielle dans les rapports qu'ils fournissent. Le DAST peut indiquer: «L'élément 'id' de cette page pourrait permettre une injection de code SQL», mais l'IAST précisera: «Une injection SQL se produit dans ce fichier Java spécifique, à cette ligne précise». Ce niveau de détail supplémentaire fait une grande différence lorsque le développeur cherche à corriger le problème.

Le DAST est souvent exécuté plus tard dans le processus, après que l'application a été construite et déployée dans un espace de test. En revanche, l'IAST intervient bien plus tôt, lors des phases de codage et de construction. Le DAST excelle à détecter les problèmes liés à la configuration et au fonctionnement dans un environnement proche de la production. L'IAST, quant à lui, permet d'identifier rapidement des failles spécifiques du code pendant que l'application est activement testée. C'est pourquoi l'IAST et le DAST s'associent efficacement: l'IAST assure les contrôles de sécurité en amont, tandis que le DAST fournit une vérification finale depuis l'extérieur.

Pourquoi l'IAST est-il essentiel à la sécurité des applications?

L'IAST est extrêmement important pour la sécurité des applications, car il relie l'idée des tests de sécurité précoces à la manière dont les logiciels sont réellement conçus aujourd'hui. Il transforme les tests de sécurité, qui étaient auparavant des vérifications distinctes effectuées par une équipe spécialisée, en une partie automatique du travail des développeurs. Ce n'est plus seulement un atout, c'est une nécessité, car les attaques contre les applications sont de plus en plus fréquentes et sophistiquées, et les logiciels sont déployés plus rapidement que jamais.

Avec les logiciels cloud, les microservices et les mises à jour constantes, les anciens outils de sécurité ne peuvent plus suivre. L'IAST offre la vitesse, la précision et la capacité de s'adapter à ces nouvelles manières de faire. Il aide les programmeurs, qui écrivent le code, à être la première ligne de défense en leur fournissant des informations de sécurité rapides qu'ils peuvent utiliser immédiatement dans leur espace de travail habituel. Ce changement signifie que tout le monde partage la responsabilité de la sécurité. C'est la clé pour créer des logiciels solides et évolutifs.

L'IAST est essentiel pour une bonne configuration de la sécurité des applications. Il fonctionne avec le SAST (qui vérifie une grande partie du code) et le DAST (qui vérifie l'environnement de production) en ajoutant le contexte d'exécution important qui leur manque. En utilisant toutes ces méthodes de test, les entreprises peuvent disposer d'une défense solide pour leurs applications, réduire les risques et s'assurer que la sécurité ne ralentit pas les nouvelles idées.

Exemples concrets d’utilisation de l’IAST

Les applications pratiques de l’IAST couvrent diverses étapes du cycle de vie du développement logiciel, apportant une valeur ajoutée du développement à la production. Un cas d’usage courant se situe dans les pipelines d’intégration continue (CI). Imaginez une équipe de développement utilisant Jenkins ou GitLab CI. Chaque fois qu’un développeur pousse un nouveau commit, le pipeline construit automatiquement l’application, la déploie dans un environnement de test et exécute une suite de tests automatisés de l’API et de l’interface utilisateur. Grâce à l’instrumentation IAST, ces tests fonctionnels deviennent simultanément des tests de sécurité. Si une modification du code introduit une vulnérabilité, l’outil IAST la signale immédiatement, et le pipeline peut être configuré pour «interrompre la build», empêchant ainsi le code vulnérable de progresser davantage.

Un autre exemple puissant se trouve dans les équipes d’assurance qualité et de tests de sécurité. Les analystes de sécurité peuvent utiliser l’IAST pour renforcer leurs efforts de tests de pénétration manuels. Pendant que le testeur utilise des outils basés sur navigateur, tels que Burp Suite, pour explorer manuellement les faiblesses de l’application, l’outil IAST fonctionne en arrière-plan. Il fournit au testeur des données sur les vulnérabilités confirmées en temps réel, agissant ainsi comme un assistant expert qui valide les résultats et oriente le testeur vers des zones aveugles potentielles qu’il aurait pu manquer, augmentant ainsi la profondeur et l’efficacité du test manuel.

L'IAST est également très utile pour sécuriser les microservices et les API. Dans une architecture de microservices complexe, il peut être difficile de suivre le flux de données et d'identifier les vulnérabilités à l'aide des tests DAST traditionnels en raison de la nature interconnectée des services. L'IAST peut être déployé en tant qu'agent dans chaque conteneur de microservice. Lorsque des tests d'intégration simulant la communication entre les services sont exécutés, les outils IAST de chaque service peuvent suivre les données et identifier les vulnérabilités telles que la désérialisation non sécurisée ou le contrôle d'accès défaillant à mesure que les données circulent dans l'ensemble de l'écosystème, offrant ainsi une vue d'ensemble de la sécurité dans un système distribué.

Comment ImmuniWeb aide à l'IAST

ImmuniWeb, leader mondial en sécurité des applications, propose une plateforme robuste et intelligente qui intègre de manière transparente les tests interactifs de sécurité des applications (IAST) dans sa suite de solutions. ImmuniWeb exploite l'IAST pour fournir des tests de sécurité en temps réel et à haute fidélité, nécessaires aux applications web et aux API modernes. En déployant des capteurs légers au sein de l'application, la capacité IAST d'ImmuniWeb surveille en continu les interactions pendant les tests, offrant une visibilité en temps réel sur les vulnérabilités avec un minimum de faux positifs, ce qui correspond parfaitement aux besoins des DevSecOps.

L’un des principaux atouts de l’approche d’ImmuniWeb réside dans l’intégration de l’IAST au sein d’une plateforme de sécurité plus large, alimentée par l’IA. Les résultats de l’IAST ne sont pas considérés isolément ; ils sont corrélés avec les résultats des outils DAST, SAST et d’analyse de la composition logicielle (SCA) d’ImmuniWeb. Cette vision holistique permet une évaluation complète des risques, en hiérarchisant les problèmes en fonction de leur exploitabilité réelle et de leur impact sur l’activité. Ce contexte est crucial pour les équipes de sécurité qui doivent gérer efficacement les risques sur un large portefeuille d’applications.

De plus, ImmuniWeb améliore l'IAST grâce à des informations exploitables et à la cartographie de la conformité. La plateforme ne se contente pas d'identifier une vulnérabilité ; elle fournit des conseils de remédiation détaillés, adaptés à la pile technologique spécifique, et mappe les résultats aux normes réglementaires telles que PCI DSS, GDPR, HIPAA et autres. Cela aide les organisations non seulement à corriger les failles de sécurité, mais aussi à démontrer efficacement leur conformité. En proposant l'IAST dans le cadre d'une plateforme unifiée, intelligente et évolutive, ImmuniWeb permet aux organisations d'intégrer la sécurité dans leur ADN, du code au cloud, en leur garantissant de pouvoir développer rapidement des logiciels sans compromettre la sécurité.

Disclaimer

Le texte ci-dessus ne constitue pas un conseil juridique ou d'investissement et est fourni «tel quel», sans aucune garantie d'aucune sorte. Nous vous recommandons de vous adresser aux experts d'ImmuniWeb pour mieux comprendre le sujet.