Die Cybersicherheit verändert sich ständig, und Angreifer entwickeln immer neue Tricks. Red-Team-Übungen können hilfreich sein, aber sie zeigen Ihnen nur, wie Ihre Sicherheit zu einem bestimmten Zeitpunkt aussieht. Aus diesem Grund setzen immer mehr Unternehmen auf Continuous Automated Red Teaming (CART). Damit können Sie Ihre Sicherheit kontinuierlich überprüfen und verbessern.

Was ist kontinuierliches automatisiertes Red Teaming?

Continuous Automated Red Teaming (CART) ist wie traditionelles Red Teaming, ergänzt um Automatisierung und ständige Überwachung. Anstatt Red-Team-Übungen von Zeit zu Zeit durchzuführen, nutzt CART Tools, um Ihre Systeme ständig anzugehen und Schwachstellen zu finden. Der Sinn besteht darin, ständig Probleme zu identifizieren, Ihre Abwehrmaßnahmen zu testen und zu sehen, wie gut Ihr Sicherheitsteam in Echtzeit reagiert.

Auf diese Weise können Sie wie ein echter Angreifer agieren, der ständig versucht, Zugang zu erhalten. CART-Plattformen testen verschiedene Angriffsvektoren, wie z. B. die Suche nach Informationen, das Ausnutzen von Schwachstellen, das Bewegen innerhalb Ihres Systems und den Versuch, Daten zu stehlen. All dies erfolgt in sicherer Weise. Da CART kontinuierlich arbeitet, kann es sofort mit dem Testen neuer Bedrohungen oder Änderungen an Ihren Systemen beginnen. Dadurch erhalten Sie schnelles Feedback über Ihren Sicherheitsstatus.

Mit CART können Sie über gelegentliche Sicherheitsüberprüfungen hinausgehen. Sie erhalten so eine ständige Übersicht über die Stärke Ihrer Abwehrmaßnahmen. CART hilft Ihnen, Probleme bereits vor echten Angreifern zu erkennen, die Rentabilität Ihrer Sicherheitsinvestitionen zu gewährleisten und Ihre Verteidigung kontinuierlich zu verbessern, sobald neue Bedrohungen auftreten. Durch Automatisierung kann CART Aufgaben wesentlich schneller und häufiger ausführen als Menschen.

Wichtige Aspekte des kontinuierlichen automatisierten Red Teaming

Bei CART geht es um Kontinuität und Automatisierung. Regelmäßiges Red Teaming ist meist ein einmaliges Ereignis, während CART-Plattformen dafür ausgelegt sind, Angriffstests ständig – sogar 24/7 – durchzuführen. Dadurch können Sie Probleme sofort erkennen und Ihre Abwehrmechanismen testen, sobald sich Änderungen ergeben oder neue Bedrohungen auftreten. Die Automatisierung ermöglicht häufige Tests und eine umfassende Abdeckung, was manuell kaum zu bewerkstelligen wäre.

Es ist auch wichtig, reale Angriffssituationen nachzubilden. CART ist nicht nur ein Scanner; es versucht, sich wie echte Angreifer zu verhalten. Es kopiert deren Vorgehensweisen, vom Eindringen und Auffinden von Informationen bis hin zur Privilegien-Eskalation, zum Lateral Movement und zum Datenklau. CART-Plattformen werden ständig mit den neuesten Bedrohungsinformationen aktualisiert, um sicherzustellen, dass die Angriffstests realistisch sind.

CART konzentriert sich auch darauf, ob Ihre Abwehrmaßnahmen und Sicherheitsoperationen gut funktionieren. Es überprüft, ob Ihre Sicherheitstools Angriffe erkennen und stoppen und ob Ihr Sicherheitsteam korrekt reagiert. Durch die ständige Durchführung von Scheinangriffen gibt CART Ihnen wertvolle Rückmeldung über die Leistung Ihres Sicherheitsteams. Dies hilft Ihnen, Ihre Sicherheitsoperationen zu verbessern und widerstandsfähiger zu werden.

Warum ist kontinuierliches automatisiertes Red Teaming wichtig?

Kontinuierliches automatisiertes Red Teaming wird immer wichtiger, da die Welt der Cyber-Bedrohungen komplex und ständig veränderlich ist. Regelmäßige Tests zeigen nur den Sicherheitszustand zu einem bestimmten Zeitpunkt. Ihre Systeme ändern sich jedoch ständig – neue Anwendungen, Updates und Schwachstellen tauchen ständig auf. Dadurch entsteht eine große Lücke zwischen den Tests, die Sie neuen Risiken aussetzt. CART behebt dies durch kontinuierliche, Echtzeit-Sicherheitsüberprüfungen.

Angesichts der Anzahl und Komplexität von Cyber-Bedrohungen müssen Sie in Sachen Sicherheit proaktiv vorgehen. Angreifer probieren ständig neue Dinge aus. Sie brauchen eine Möglichkeit, mit ihnen Schritt zu halten und Ihre Abwehrmaßnahmen kontinuierlich auf die neuesten Angriffe zu testen. CART-Plattformen simulieren diese Bedrohungen, sodass Sie sicher sein können, dass Ihre Sicherheitsmaßnahmen auch gegen die fortschrittlichsten Angreifer wirken.

CART hilft Ihnen auch, zu erkennen, ob sich Ihre Sicherheitsausgaben lohnen. Sie investieren viel Geld in Sicherheitstools und Personal. CART zeigt Ihnen, ob diese Investitionen tatsächlich Angriffe verhindern. Es hilft Ihnen, Schwachstellen zu finden und Ihre Sicherheit zu verbessern, sodass Sie sicher sein können, dass Sie besser darin werden, gegen Bedrohungen zu verteidigen.

Wie funktioniert kontinuierliches automatisiertes Red Teaming?

Kontinuierliches automatisiertes Red Teaming funktioniert in mehreren Schritten unter Verwendung spezieller Plattformen. Zunächst entscheiden Sie, was getestet werden soll, und richten die gefälschten Angriffsszenarien ein. Sie wählen die Systeme, Netzwerke oder Anwendungen aus, die Sie als Ziel festlegen möchten. Anschließend richten Sie die CART-Plattform mit verschiedenen Angriffsplänen ein, die das Verhalten realer Angreifer nachahmen. Diese Pläne können Phishing, das Sammeln von Informationen innerhalb Ihres Netzwerks, das Ausnutzen von Schwachstellen, das Lateral Movement und das Diebstahl von Daten umfassen. Diese Szenarien sind so gestaltet, dass sie kontinuierlich und sicher ausgeführt werden können.

Sobald die CART-Plattform eingerichtet ist, führt sie automatisch gefälschte Angriffe durch. Sie verwendet verschiedene Tools, um Schwachstellen zu suchen, diese auszunutzen und sich wie ein Angreifer im Netzwerk zu bewegen. Dies geschieht kontinuierlich, sodass das CART-System bei Hinzufügen eines neuen Dienstes oder einer Änderung automatisch gegen seine Bibliothek an Angriffsplänen testet.

Das System überprüft ebenfalls, ob Ihre Abwehrmaßnahmen die Angriffe erkennen. Während die Angriffe ausgeführt werden, überwacht die CART-Plattform Ihre Sicherheitstools, um zu prüfen, ob sie die Angriffe detektieren, alarmieren und blockieren. Wenn ein Angriff durchschlüpft oder nicht erkannt wird, protokolliert das System dies und vermerkt, welches Tool verwendet wurde, welche Schwachstelle ausgenutzt wurde und wie der Angreifer Zugang erlangte. Diese Informationen werden in Berichten zusammengefasst, die Ihnen aufzeigen, wo Ihre Abwehrmaßnahmen Schwachstellen aufweisen. Dadurch können Sie Probleme beheben, Ihre Sicherheitstools anpassen und Ihre Reaktionspläne verbessern.

Arten des kontinuierlichen automatisierten Red Teaming

Das kontinuierliche automatisierte Red Teaming kann sich auf verschiedene Aspekte konzentrieren. Eine Form ist das netzwerkbasierte CART. Diese Form greift Ihr Netzwerk sowohl von innen als auch von außen an. Sie sucht nach offenen Ports und Diensten, versucht, Netzwerkschwachstellen auszunutzen, und simuliert die Bewegung innerhalb des Netzwerks. Das Ziel ist es, die Effektivität der Netzwerksegmentierung und der Sicherheitssysteme zu überprüfen.

Eine weitere Art ist das application-based CART. Dies konzentriert sich auf die Prüfung der Sicherheit Ihrer Webanwendungen und anderer Software. Es verwendet Tools, um Angriffe wie SQL-Injection und Cross-Site-Scripting (XSS) nachzuahmen. Diese Art von CART kann während der Entwicklung und Aktualisierung Ihrer Anwendungen eingesetzt werden, sodass Sie sicher sein können, keine neuen Schwachstellen hinzuzufügen.

Cloud-Focused CART wird für Organisationen in Cloud-Umgebungen verwendet. Dies geht über reguläre Netzwerk- und App-Tests hinaus, um Cloud-specific attacks zu bekämpfen. Es überprüft Cloud-Fehlkonfigurationen, versucht, Schwachstellen in Cloud-Diensten auszunutzen, und simuliert Bewegungen innerhalb der Cloud-Umgebung. Dies ist wichtig, um sicherzustellen, dass Ihre Cloud-Umgebungen vor Cloud-Bedrohungen geschützt sind.

Komponenten des kontinuierlichen automatisierten Red Teaming

Eine gute Lösung für kontinuierliches automatisiertes Red Teaming besteht aus mehreren Komponenten, die zusammenarbeiten. Der Attack Simulation Engine ist der zentrale Bestandteil der CART-Plattform. Er erstellt und führt realistische, automatisierte Angriffsszenarien aus. Er verfügt über eine Bibliothek von Angriffsmethoden, die verschiedene Angreiferverhaltensweisen nachahmen. Diese Engine führt die Angriffe gegen Ihre Systeme aus.

Das Modul zur Integration und Discovery der Zielumgebung hilft der CART-Plattform, Ihre IT-Systeme zu verstehen. Dieser Teil findet Ihre Assets und deren Konfigurationen. Es verbindet sich mit Ihren Systemen, Cloud-Diensten und Ihrem Netzwerk, um ein Bild von Ihrer Angriffsfläche zu erhalten. Dadurch kann das CART-System seine Tests an Veränderungen anpassen.

Das Detection Validation, Reporting und Remediation Orchestration System ist ein wichtiger Bestandteil von CART. Während Angriffe ausgeführt werden, überwacht dieser Teil Ihre Sicherheitstools, um festzustellen, ob sie die Angriffe erkennen, melden und blockieren. Es gibt Ihnen Echtzeit-Feedback durch Berichte, die Ihnen zeigen, wo Ihre Abwehrmaßnahmen Schwachstellen aufweisen. Einige CART-Lösungen sind auch mit Ticketingsystemen verbunden und geben Ihnen Ratschläge, wie Sie Probleme beheben können.

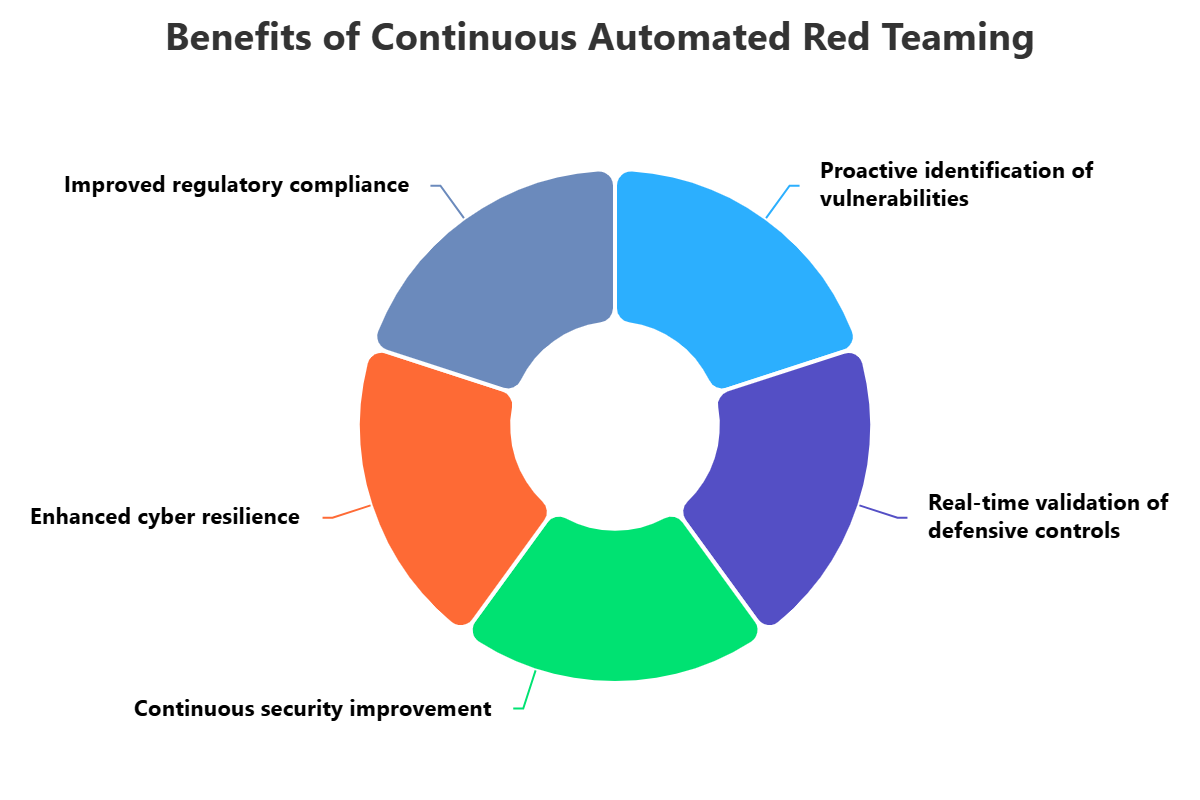

Vorteile des kontinuierlichen automatisierten Red Teaming

Kontinuierliches automatisiertes Red Teaming bietet viele Vorteile. Es hilft Ihnen, Sicherheitslücken und Schwachstellen frühzeitig zu identifizieren. Im Gegensatz zu regelmäßigen Bewertungen läuft CART ständig und erkennt Schwachstellen, sobald sie auftreten. Dadurch wird die Zeit der Exposition gegenüber Bedrohungen reduziert, sodass Sie Probleme beheben können, bevor Angreifer sie ausnutzen.

Außerdem hilft Ihnen CART, zu überprüfen, ob sich Ihre Sicherheitsinvestitionen lohnen. Sie geben Geld für Sicherheitstools und Sicherheitsoperationen aus. CART zeigt Ihnen, ob diese Investitionen tatsächlich dazu beitragen, Angriffe abzuwehren. Durch die Durchführung von simulierten Angriffen und die Beobachtung der Reaktion Ihres Teams zeigt CART, wo Ihre Sicherheitstools versagen oder Ihre Richtlinien Schwachstellen aufweisen.

CART hilft Ihnen auch dabei, Ihre Sicherheit kontinuierlich zu verbessern. Das Feedback von CART ermöglicht es Ihrem Sicherheitsteam, schnell zu lernen und sich anzupassen. Es hilft ihnen, ihre Tools anzupassen, ihre Erkennungsregeln zu verbessern und ihre Reaktionspläne zu optimieren. Dadurch wird Ihre Sicherheit stärker und besser in der Lage, neuen Bedrohungen standzuhalten.

Herausforderungen des kontinuierlichen automatisierten Red Teaming

Obwohl es Vorteile hat, bringt Continuous Automated Red Teaming auch Herausforderungen mit sich. Eine Herausforderung besteht darin, die Angriffssimulationen realistisch zu gestalten und gleichzeitig die Sicherheit zu gewährleisten. Die Angriffsszenarien müssen die Taktik realer Angreifer nachahmen. Die Durchführung dieser Angriffe in einem Live-System muss jedoch vorsichtig erfolgen, um Probleme zu vermeiden.

Eine weitere Herausforderung ist der Umgang mit Fehlalarmen und Alarmmüdigkeit. Ein schlecht eingerichtetes System kann viele Warnmeldungen erzeugen, von denen viele möglicherweise nicht relevant sind. Dies kann dazu führen, dass Ihr Sicherheitsteam echte Angriffe übersehen könnte. Sie müssen die CART-Plattform so einstellen, dass sie Störsignale herausfiltert und sicherstellt, dass die Warnmeldungen nützlich sind.

Es kann auch schwierig sein, CART mit Ihren bestehenden Sicherheitstools und Arbeitsabläufen zu integrieren. CART-Plattformen müssen mit Ihrem SIEM und anderen Sicherheitslösungen zusammenarbeiten, um die Erkennung und Reaktion zu überprüfen. Dies kann kompliziert sein. Außerdem benötigen Sie Fachkräfte, um die Angriffsszenarien einzurichten, zu überwachen und anzupassen.

Best Practices für Continuous Automated Red Teaming

Um Continuous Automated Red Teaming optimal zu nutzen, sollten Sie einige bewährte Verfahren befolgen. Machen Sie sich zunächst ein Bild von Ihren wichtigen Assets und den Bedrohungen, denen Sie ausgesetzt sind. Versuchen Sie nicht, alles auf einmal zu automatisieren. Konzentrieren Sie sich auf die wichtigsten Systeme, die kontinuierlich überprüft werden müssen. Ordnen Sie diese Assets den Taktiken von Angreifern zu, um sicherzustellen, dass Ihre Angriffssimulationen relevant sind.

Zweitens: Erstellen Sie eine sichere Testumgebung und definieren Sie klare Regeln. CART umfasst die Durchführung realer Angriffe. Setzen Sie Schutzmaßnahmen ein, um Probleme zu verhindern. Verwenden Sie, falls möglich, eine separate Testumgebung oder stellen Sie sicher, dass die CART-Plattform Kontrollen bietet, um die Auswirkungen auf Ihre Live-Systeme zu begrenzen. Halten Sie die Kommunikation zwischen dem Red Team, dem Blue Team und anderen Stakeholdern offen.

Konzentrieren Sie sich schließlich auf Feedback, verbinden Sie sich mit Ihren Sicherheitsoperationen und fördern Sie das Lernen. Die Stärke von CART liegt darin, dass es Ihnen sofortiges Feedback darüber gibt, wie gut Ihre Abwehrmaßnahmen funktionieren. Stellen Sie sicher, dass die Warnmeldungen und Berichte der CART-Plattform in Ihre Sicherheitssysteme integriert sind, damit Ihr Team schnell reagieren kann. Überprüfen Sie die Ergebnisse regelmäßig, um Ihre Tools anzupassen, Ihre Regeln zu aktualisieren und Ihre Reaktionspläne zu verbessern.

Wie kann ImmuniWeb beim Continuous Automated Red Teaming helfen?

Übertreffen Sie herkömmliche einmalige Penetrationstests mit dem 24/7 Continuous Automated Red Teaming (CART) von ImmuniWeb® Continuous. Wir überwachen und testen Ihre Webanwendungen und APIs kontinuierlich auf ihre Widerstandsfähigkeit gegenüber fortgeschrittenen Hacking-Techniken, realistischen Angriffsszenarien sowie Techniken aus der MITRE ATT&CK-Matrix, die für Ihre Branche relevant sind. Sobald eine Sicherheitslücke bestätigt ist, werden Sie umgehend per E-Mail, SMS oder Telefon benachrichtigt.

Allen Kunden von Continuous Automated Red Teaming bieten wir eine vertraglich vereinbarte SLA mit null Fehlalarmen und eine Geld-zurück-Garantie: Bei einem einzigen Fehlalarm auf Ihrem automatisierten Red-Teaming-Dashboard erhalten Sie Ihr Geld zurück. Unsere preisgekrönte Technologie und unsere erfahrenen Sicherheitsexperten erkennen SANS Top 25 und OWASP Top 10 Schwachstellen, einschließlich der komplexesten, die eine verkettete, mehrstufige oder sonst nicht triviale Ausnutzung erfordern können.

Nutzen Sie unsere Integrationen mit den führenden WAF-Anbietern für sofortiges virtuelles Patchen der entdeckten Schwachstellen. Fordern Sie mit einem Klick eine erneute Überprüfung jedes Befundes an. Stellen Sie unseren Sicherheitsanalysten rund um die Uhr ohne zusätzliche Kosten Fragen zur Ausnutzung oder Behebung der Befunde. Erhalten Sie ein anpassbares Live-Dashboard mit den Befunden, laden Sie Schwachstellen als PDF- oder XLS-Datei herunter oder nutzen Sie unsere DevSecOps-Integrationen, um die Daten der kontinuierlichen Angriffssimulation in Ihren Bug-Tracker oder SIEM zu exportieren.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.