Im Bereich der Cybersicherheit reicht es nicht mehr aus, einmal jährlich (oder sogar alle paar Monate) Penetrationstests durchzuführen, um sicher zu bleiben. IT-Systeme ändern sich ständig – mit neuem Code, Infrastruktur-Updates und ständig neuen Bedrohungen. Das bedeutet, dass wir unsere Sicherheit häufiger und flexibler überprüfen müssen. Hier kommt Continuous Penetration Testing ins Spiel.

Was ist kontinuierliches Penetrationstesten?

Kontinuierliche Penetrationstests (CPT) bedeuten, Ihre Sicherheit regelmäßig zu überprüfen und diese Überprüfungen direkt in die Entwicklung und den Betrieb Ihrer Systeme einzubeziehen. Im Gegensatz zu herkömmlichen Penetrationstests, die nur gelegentlich stattfinden, sind CPT kontinuierlich und passen sich mit Ihrem System an. Die Grundidee besteht darin, Probleme so schnell wie möglich zu finden und zu beheben, damit Angreifer weniger Zeit haben, Schaden anzurichten.

CPT nutzt sowohl automatische Tools als auch Sicherheitsexperten. Automatisierte Tools überwachen Ihr System nach neuen Elementen, Änderungen und bekannten Problemen. Anschließend untersuchen die Experten die von den Tools gefundenen Dinge genau, versuchen, auf komplexe Weise in das System einzudringen, und finden Probleme, die die Tools nicht erkennen können.

Indem CPT Sicherheitstests zu einem Teil Ihrer Softwareentwicklung und IT-Betriebsabläufe macht, wird Sicherheit zu einem kontinuierlichen Prozess und nicht nur zu einer Reaktion auf Probleme. So wird sichergestellt, dass Ihre Sicherheit immer auf dem neuesten Stand ist, was für die Sicherheit Ihres Unternehmens wichtig ist.

Warum ist Continuous Penetration Testing wichtig?

Bei CPT dreht sich alles um Flexibilität und Anpassung an Ihr System. Es handelt sich nicht nur um eine einmalige Überprüfung. Systeme ändern sich ständig aufgrund neuer Codeänderungen, Infrastruktur-Updates und Cloud-Dienste. Daher sucht CPT ständig nach neuen Problemen und sorgt dafür, dass alte Probleme nicht wieder auftreten.

Es ist auch wichtig, sowohl automatische als auch manuelle Tests einzusetzen. Automatische Tools sind schnell und können häufige Probleme erkennen, doch sie finden nicht alles. Echte Menschen sind erforderlich, um komplexe Probleme zu identifizieren und kreative Methoden zu entwickeln, um in das System einzudringen. CPT verbindet diese beiden Ansätze.

CPT konzentriert sich auch darauf, Ihnen schnelle und nützliche Ratschläge zur Behebung von Problemen zu geben. Es reicht nicht aus, Probleme nur zu finden. Sie müssen sie schnell beheben. CPT-Systeme liefern Ihnen Warnungen und Berichte mit klaren Schritten zur Problemlösung. Dies hilft Ihnen, Probleme frühzeitig zu beheben, was Zeit und Geld spart.

Warum ist Continuous Penetration Testing wichtig?

Kontinuierliche Penetrationstests sind heute sehr wichtig, da sich die digitale Welt so schnell verändert und Cyber-Bedrohungen zunehmen. Früher testeten Sie Ihre Sicherheit vielleicht einmal oder zweimal im Jahr. Heute aktualisieren Unternehmen ihre Systeme ständig. Das bedeutet, dass ein Sicherheitstest aus einigen Monaten zurück möglicherweise nutzlos ist. Angreifer könnten neue Schwachstellen finden und ausnutzen, bevor Sie überhaupt wissen, dass sie existieren. CPT behebt dies, indem es Ihre Sicherheit kontinuierlich überprüft.

Außerdem verursachen Datenverstöße immer höhere Kosten und schaden dem Ruf von Unternehmen. Cyberangriffe können zu Geldstrafen, Gerichtsverfahren, Kundenverlusten und Ausfallzeiten führen. CPT hilft Ihnen, sich gegen diese Angriffe zu verteidigen, indem es Sicherheitsprobleme findet und behebt, bevor Angreifer sie ausnutzen können. Durch die Verbesserung der Sicherheit Ihres Systems senkt CPT die Wahrscheinlichkeit eines Angriffs und verringert den Schaden, falls ein Angriff doch stattfindet.

Schließlich hilft Ihnen CPT dabei, die Vorschriften einzuhalten und nachzuweisen, dass Sie Ihr Bestes tun, um Ihr System zu schützen. Viele Vorschriften und Standards erfordern regelmäßige Sicherheitsprüfungen. CPT bietet Ihnen eine Möglichkeit, diese Anforderungen zu erfüllen und zu zeigen, dass Sie es mit der Sicherheit ernst meinen. Es schafft Vertrauen bei Kunden, Partnern und Prüfern, indem es zeigt, dass Sie Maßnahmen zum Management von Cyberrisiken ergreifen.

Wie funktioniert kontinuierliches Penetrationstesten?

CPT arbeitet in der Regel in einer Schleife. Zunächst sucht es ständig nach neuen Elementen in Ihrem System. Anstatt nur einmal zu überprüfen, überwachen CPT-Tools Ihr System auf neue Komponenten, Änderungen, offene Ports und ausgespähte Passwörter. Diese Tools scannen Ihre Netzwerke, überwachen Code-Websites und prüfen DNS-Einträge sowie SSL-Zertifikate. Dadurch wird sichergestellt, dass die Tests umfassend sind.

Sobald es neue Dinge und Änderungen findet, führt es automatisch Scans auf Probleme durch und entscheidet, was priorisiert werden muss. Die automatisierten Tools überprüfen schnell auf bekannte Schwachstellen und häufige Fehler. Anschließend sortieren sie die Probleme nach ihrer Schwere und dem Schadenspotenzial. So können Sie sich auf die kritischsten Probleme konzentrieren.

Der Schlüsselbestandteil der CPT ist, dass auch echte Menschen manuelle Penetrationstests durchführen. Experten untersuchen die Probleme mit hoher Priorität und neue Änderungen und versuchen, in das System einzudringen. Sie suchen nach komplexen Problemen, die die automatisierten Tools nicht finden können. So wird sichergestellt, dass nichts übersehen wird.

Schließlich liefert CPT Ihnen Berichte und Empfehlungen in Echtzeit, damit Sie Probleme schnell beheben können. Die Berichte zeigen Ihnen genau, wo die Probleme liegen und wie Sie diese beheben können. Dadurch entsteht ein Kreislauf aus dem Auffinden, Beheben und erneuten Testen, um sicherzustellen, dass die Probleme wirklich behoben sind.

Arten von Continuous Penetration Testing

Kontinuierliche Penetrationstests können sich auf verschiedene Teile Ihres Systems konzentrieren. Hier sind einige gängige Arten:

Kontinuierliche Penetrationstests für Webanwendungen und APIs: Dies überprüft die Sicherheit Ihrer Websites und der von ihnen verwendeten APIs. Dazu gehören automatisierte Scans auf häufige Web-Probleme sowie manuelle Tests durch Sicherheitsexperten, die nach komplexen Schwachstellen suchen, wenn Sie neue Funktionen hinzufügen oder Code aktualisieren.

Kontinuierliche Netzwerk-Penetrationstests: Diese konzentrieren sich auf Ihr Netzwerk, sowohl innerhalb als auch außerhalb Ihres Unternehmens. Sie überwachen neue Geräte, offene Ports und Probleme in Netzwerkprotokollen. Experten versuchen, sich im Netzwerk zu bewegen und die Verteidigungsmaßnahmen zu durchbrechen, um neue Angriffspfade zu finden.

Kontinuierliche Cloud-Penetrationstests: Wenn Sie Cloud-Dienste nutzen, ist diese Art von CPT wichtig. Dabei wird Ihre Cloud-Konfiguration auf Fehler, Probleme in den Cloud-Diensten und unsichere Konfigurationen überprüft. So wird sichergestellt, dass Ihr Teil der Cloud sicher bleibt.

Was macht kontinuierliche Penetrationstests aus?

Ein gutes CPT-Programm besteht aus mehreren Teilen, die zusammenwirken:

Kontinuierliches Angriffsflächenmanagement (ASM) und Discovery Engine: Dieser Teil scannt Ihr System ständig, um alles zu finden, was mit ihm verbunden ist, auch Dinge, von denen Sie vielleicht nichts wissen. Er erkennt neue Domains, IPs, Cloud-Instanzen und ausgespähte Passwörter.

Automatisierte Plattform für Schwachstellenscans und -analysen: Diese nutzt Tools, um Ihr System automatisch auf bekannte Probleme und Fehler zu scannen. Die Tools sind schnell und decken einen großen Umfang ab. Sie sortieren zudem die Schwachstellen, um Ihnen die Konzentration auf die wichtigsten zu erleichtern.

Menschengesteuerte Penetrationstests und Expertenvalidierung: Das macht CPT besser als nur automatisierte Scans. Erfahrene Sicherheitsexperten führen manuelle Tests durch, um komplexe Probleme zu finden und potenzielle Angriffsszenarien zu erkunden. Sie überprüfen zudem die Ergebnisse der automatisierten Scans, um deren Genauigkeit sicherzustellen.

Integrierte Berichts- und Behebungs-Workflows: So erhalten Sie klare, nützliche Berichte und können Probleme schnell beheben. Oft umfasst dies auch Möglichkeiten zum erneuten Testen nach der Behebung, um sicherzustellen, dass es wirklich beseitigt ist.

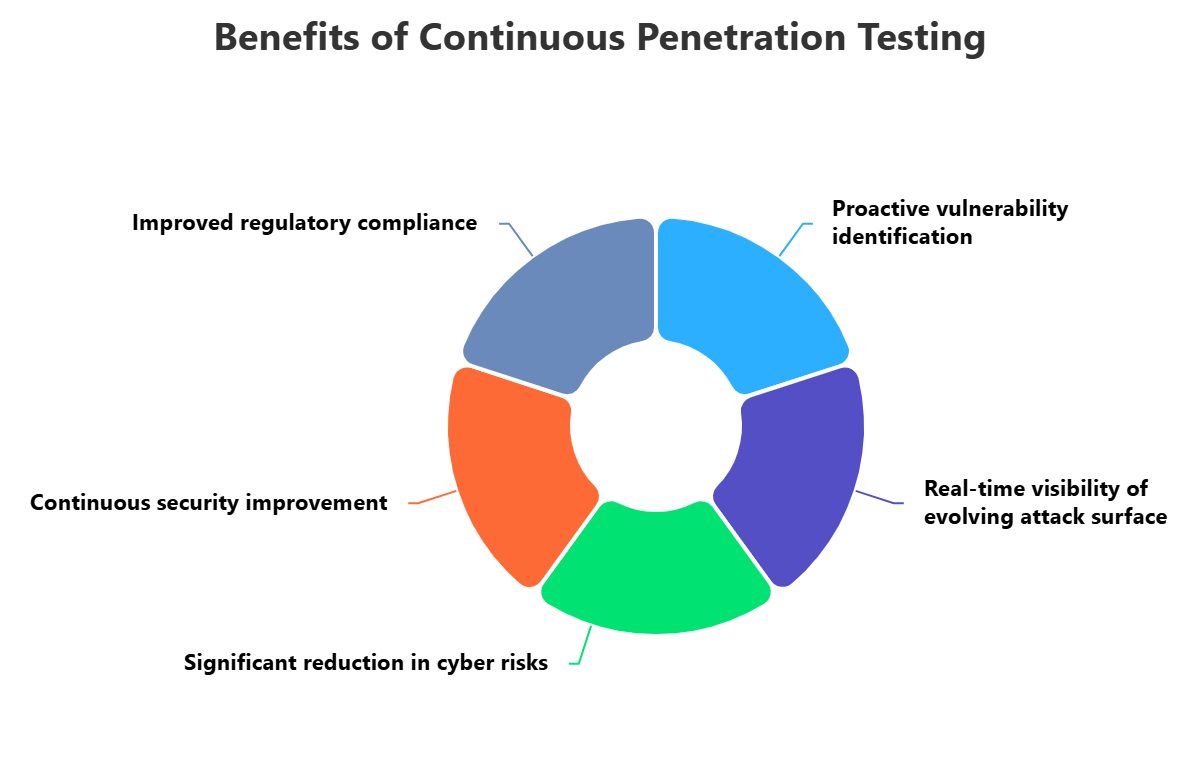

Was sind die Vorteile von kontinuierlichen Penetrationstests?

Kontinuierliche Penetrationstests bieten viele Vorteile für Ihre Cybersicherheit:

Es bietet Ihnen Echtzeit-Übersicht über Ihr System und hilft Ihnen, Probleme frühzeitig zu erkennen. Traditionelle Tests veralten schnell, aber CPT überwacht ständig neue Entwicklungen und Änderungen. So können Sie Probleme beheben, bevor Angreifer sie ausnutzen können.

Es reduziert Cyberrisiken und die Wahrscheinlichkeit erfolgreicher Angriffe. Durch die ständige Überprüfung auf Schwachstellen und schnelle Empfehlungen hilft Ihnen CPT, Angreifern einen Schritt voraus zu sein. Es macht Ihr System stabiler und schützt Ihre Daten.

Es verbessert Ihre Sicherheitskultur und erleichtert die Einhaltung von Compliance-Anforderungen. CPT hilft Ihnen, Sicherheit in Ihre Entwicklungsprozesse zu integrieren, sodass Sie von Anfang an sichereren Code erstellen. Außerdem erhalten Sie den Nachweis, dass Sie Ihre Sicherheit regelmäßig überprüfen, was Ihnen hilft, Vorschriften wie GDPR, HIPAA und PCI DSS zu erfüllen.

Was sind die Herausforderungen bei kontinuierlichen Penetrationstests?

CPT hat zwar viele Vorteile, aber auch einige Herausforderungen:

Es kann schwierig sein, CPT in Ihre bestehenden Prozesse zu integrieren. Moderne IT-Systeme ändern sich ständig, daher erfordert es Planung und Fachwissen, kontinuierliche Sicherheitstests hinzuzufügen, ohne die Abläufe zu verlangsamen.

Es kann schwierig sein, alle Ergebnisse zu verwalten und Alarmmüdigkeit zu vermeiden. CPT kann viele Berichte und Warnmeldungen generieren, sodass Sie diese sortieren und sich auf die wichtigsten konzentrieren müssen.

Es kann teuer sein und spezielles Fachwissen erfordern. CPT erfordert erfahrene Sicherheitsexperten zur Einrichtung, Überwachung und Durchführung der manuellen Tests. Dies kann für Unternehmen mit begrenzten Ressourcen oder einem Mangel an qualifizierten Penetrationstestern eine Herausforderung darstellen.

Was sind die Best Practices für Continuous Penetration Testing?

Befolgen Sie diese Best Practices, um das Beste aus kontinuierlichen Penetrationstests herauszuholen:

Definieren Sie klar, was Sie testen und wie Sie Ihr System verwalten. Kennen Sie die in die Tests einbezogenen Assets, Anwendungen und Netzwerke und halten Sie diese Liste aktuell. Legen Sie klare Regeln fest und holen Sie vor dem Test die notwendige Genehmigung ein, um Probleme zu vermeiden.

Verwenden Sie eine Kombination aus automatisierten Tools und erfahrenen menschlichen Testern. Automatische Tools eignen sich gut zum Auffinden häufiger Probleme, für komplexe Probleme sind jedoch menschliche Tester erforderlich.

Schaffen Sie eine sicherheitsorientierte Kultur mit kontinuierlicher Beratung und klaren Schritten zur Problemlösung. Integrieren Sie Sicherheitstests in Ihre Entwicklungsprozesse, um Probleme frühzeitig zu erkennen und zu beheben. Geben Sie klare Anweisungen zur Behebung der Probleme und führen Sie erneute Tests durch, um die Wirksamkeit der Korrekturen zu überprüfen.

Wie kann ImmuniWeb bei kontinuierlichen Penetrationstests helfen?

Übertreffen Sie traditionelle Penetrationstests mit 24/7 kontinuierlichen Penetrationstests durch die ImmuniWeb® Continuous-Lösung. Wir erkennen schnell neuen Code, neue Funktionen oder Features in Ihren Webanwendungen und APIs und testen die Änderungen in Echtzeit auf Sicherheitslücken, Compliance- oder Datenschutzprobleme. Sobald ein Sicherheitsproblem identifiziert und bestätigt wurde, werden Sie unverzüglich per E-Mail, SMS oder Telefonanruf im Notfall benachrichtigt.

Allen Kunden des Continuous Penetration Testing bieten wir eine vertraglich festgelegte SLA mit null Fehlalarmen sowie eine Geld-zurück-Garantie: Bei einem einzigen Fehlalarm auf Ihrem Continuous Penetration Testing-Dashboard erhalten Sie Ihr Geld zurück. Unsere preisgekrönte Technologie und unsere erfahrenen Sicherheitsexperten erkennen zuverlässig Schwachstellen der SANS Top 25 und OWASP Top 10, einschließlich der komplexesten, die eine verkettete oder sonst nicht triviale Ausnutzung erfordern können.

Nutzen Sie unsere Integrationen mit den führenden WAF-Anbietern für sofortiges virtuelles Patchen der entdeckten Schwachstellen. Fordern Sie mit einem Klick eine erneute Überprüfung jedes Befundes an. Fragen Sie unsere Sicherheitsanalysten zu Ausnutzung oder Behebung der Befunde – kostenlos. Erhalten Sie ein anpassbares Live-Dashboard mit den Befunden, laden Sie Schwachstellen als PDF- oder XLS-Datei herunter oder nutzen Sie unsere DevSecOps-Integrationen, um die Daten der kontinuierlichen Penetrationstests in Ihre Bug-Tracker oder SIEM zu exportieren.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.