Cyber-Bedrohungen werden zunehmend komplexer, und die IT verändert sich ständig. Aus diesem Grund reichen ältere Methoden zur Sicherheitsüberprüfung manchmal nicht mehr aus. Unternehmen müssen ständig bereit sein, ihre Abwehrmaßnahmen gegen Angreifer zu testen, die ihre Methoden ständig ändern. Daher kommt Continuous Breach and Attack Simulation (CBAS) ins Spiel. Damit behalten Sie Ihre Sicherheit in Echtzeit im Auge.

Was ist Continuous Breach and Attack Simulation (CBAS)?

CBAS ist ein Tool, das Ihre Sicherheit mit denselben Tricks testet, die echte Angreifer verwenden. Im Gegensatz zu normalen Sicherheitstests, die nur gelegentlich stattfinden, arbeitet CBAS ständig. Es testet kontinuierlich Ihr gesamtes IT-System, einschließlich Computer, Netzwerke, Clouds und Anwendungen, ohne Schaden anzurichten. Der zentrale Zweck besteht darin, zu überprüfen, ob Ihre aktuellen Sicherheitstools und -prozesse ihre Aufgaben erfüllen.

CBAS nutzt eine große Sammlung von Angriffsmethoden, die auf Leitfäden wie MITRE ATT&CK basieren. Es durchspielt komplette Angriffsszenarien, vom ersten Schritt bis zum Versuch, Daten zu stehlen. Wichtig ist, dass diese Tests sicher sind und Ihre realen Systeme nicht beeinträchtigen. Auf diese Weise können Sie Ihre Abwehrmaßnahmen kontinuierlich überprüfen.

Letztendlich gibt CBAS Ihnen eine klare Vorstellung davon, wie stark Ihre Sicherheit ist. Es beantwortet Fragen wie: Kann jemand unsere Firewall überwinden? Oder wird unser System diese Ransomware abfangen? Durch wiederholtes Testen Ihrer Sicherheit hilft CBAS, Probleme frühzeitig zu erkennen, sie zu beheben, Ihre Sicherheitsinvestitionen optimal zu nutzen und sich besser zu verteidigen.

Warum ist CBAS wichtig?

CBAS konzentriert sich darauf, Ihre Sicherheit ständig zu überprüfen. Normale Sicherheitsüberprüfungen liefern nur einen Zeitpunkt. CBAS läuft ständig, sodass es neue Probleme sofort erkennen kann, z. B. wenn neue Schwachstellen entdeckt, Einstellungen geändert oder neue Geräte hinzugefügt werden. Diese ständige Überprüfung ermöglicht es Ihnen, sofort einzuschätzen, wie gut Ihre Abwehrmaßnahmen funktionieren.

Außerdem simuliert CBAS vollständige Angriffsszenarien mit realitätsnahen Methoden. Es sucht nicht nur nach Schwachstellen, sondern nachahmt das Verhalten von Angreifern – vom Eindringen bis zum Datendiebstahl. Dabei verwendet es einen stetig aktualisierten Katalog von Angriffstechniken, der auf Leitfäden wie MITRE ATT&CK basiert. Dadurch sind die Tests äußerst realistisch und zeigen, wie gut Sie ernsthaften Angriffen standhalten können.

CBAS misst auch, wie gut Ihre Sicherheitstools und -teams arbeiten. Es überprüft, ob Ihre Tools Angriffe erkennen und ob Ihr Sicherheitsteam angemessen reagiert. Durch die Durchführung gefälschter Angriffe und die Beobachtung der Reaktion Ihrer Sicherheitssysteme liefert CBAS Ihnen konkrete Zahlen zur Wirksamkeit Ihrer Tools. Dadurch können Sie Ihre Sicherheitsausgaben gezielter tätigen und Ihr Sicherheitsteam effizienter gestalten.

Warum CBAS wichtig ist?

CBAS ist heute sehr wichtig, da Cyber-Bedrohungen immer ausgefeilter werden und sich IT-Systeme rasant verändern. Normale Sicherheitsüberprüfungen zeigen Ihnen nur, wie Ihre Sicherheit zu diesem Zeitpunkt aussieht. Die Sicherheit verändert sich jedoch ständig, da ständig neue Geräte, Einstellungen und Angriffsmethoden hinzukommen. Dadurch können zwischen den Überprüfungen Lücken in Ihrer Verteidigung entstehen, die Sie für Angriffe anfällig machen. CBAS behebt dies, indem es Ihre Abwehr ständig testet, sodass Sie Probleme schnell erkennen und beheben können.

Außerdem geben Unternehmen viel Geld für Sicherheitstools aus. CBAS bietet Ihnen einen Weg, um zu überprüfen, ob diese Tools tatsächlich funktionieren. Es zeigt Ihnen, ob ein Tool eine bestimmte Angriffsmethode erkennen oder stoppen kann, beweist, dass sich die Investition lohnt, und hilft Ihnen bei der korrekten Einrichtung.

Schließlich hilft Ihnen CBAS beim Aufbau eines starken und flexiblen Sicherheitssystems. Es ermöglicht Ihren Sicherheitsteams, proaktiv zu handeln, aus simulierten Angriffen zu lernen und das Gelernte zur Verbesserung ihrer Abwehrmaßnahmen zu nutzen. Durch die Identifizierung von Schwachstellen und die Bereitstellung von Empfehlungen zur Behebung unterstützt CBAS Sie dabei, Ihre Sicherheit zu verbessern und Ihr Gesamtrisiko zu reduzieren.

Wie funktioniert CBAS?

CBAS funktioniert in der Regel über eine Reihe von Schritten, die von einer CBAS-Plattform automatisiert werden. Zunächst erkennt die Plattform alle Ihre IT-Assets und richtet sich ein. Anschließend identifiziert sie alle Geräte, Netzwerke, Anwendungen und Cloud-Dienste in Ihrem System. Dann bestimmt Ihr Sicherheitsteam, welche Arten von Angriffen getestet werden sollen, indem es eine Bibliothek bekannter Bedrohungen verwendet.

Sobald die CBAS-Plattform eingerichtet ist, führt sie kontinuierlich Tests durch. Sie installiert kleine Programme auf Ihren Geräten, die verschiedene Schritte eines Angriffs simulieren. Beispielsweise versuchen sie, Sicherheitsmaßnahmen auf Computern zu umgehen, sich innerhalb Ihres Netzwerks zu bewegen, Schwachstellen auszunutzen oder Daten zu stehlen. Diese Tests sind sicher und schaden Ihren realen Systemen nicht. Die Tests laufen kontinuierlich und passen sich an Veränderungen Ihres Systems an.

Der letzte Schritt besteht darin, zu überprüfen, ob die Angriffe erkannt wurden, Berichte zu erstellen und Empfehlungen für das weitere Vorgehen zu geben. Die CBAS-Plattform überwacht Ihre Sicherheitstools, um festzustellen, ob sie die Angriffe abfangen. Anschließend erhalten Sie detaillierte Berichte, die zeigen, welche Angriffe erfolgreich waren, welche Sicherheitsmaßnahmen umgangen wurden und wo die Lücken liegen. Diese Informationen werden häufig mithilfe von Leitfäden wie MITRE ATT&CK organisiert. Mit diesen Empfehlungen kann Ihr Sicherheitsteam Probleme beheben, Sicherheitstools optimieren und die Reaktion auf Vorfälle verbessern.

Welche Arten von CBAS gibt es?

CBAS-Plattformen bieten verschiedene Arten von Tests für verschiedene Teile Ihres IT-Systems. Eine gängige Art ist die Endpoint Security Validation, die überprüft, wie gut Ihre Computersicherheit funktioniert. Dabei werden beispielsweise Antivirensoftware und Firewalls getestet. Die CBAS-Programme auf Computern simulieren verschiedene Arten von Angriffen, um zu sehen, ob die Sicherheit sie erkennen kann.

Eine weitere Art ist die Netzwerksicherheitsvalidierung. Dabei werden Angriffe getestet, die sich im Netzwerk ausbreiten, um zu sehen, wie gut Ihre Firewalls und Intrusion-Prevention-Systeme funktionieren. CBAS-Plattformen können Techniken wie das Scannen von Ports oder das Stehlen von Daten über das Netzwerk nachahmen. Das Ziel ist es, zu sehen, ob Ihre Netzwerksicherheit schädliche Aktivitäten erkennen und abwehren kann.

Auch die Cloud-Sicherheitsvalidierung gewinnt zunehmend an Bedeutung. Sie ist für Systeme konzipiert, die auf Cloud-Plattformen wie AWS, Azure und GCP gehostet werden. Diese Tests zielen auf cloudspezifische Angriffe ab, wie falsch konfigurierte Cloud-Dienste oder Schwachstellen in Cloud-Funktionen. Dies hilft Unternehmen, sicherzustellen, dass ihre Cloud-Sicherheit korrekt eingerichtet ist.

Komponenten von CBAS

Eine CBAS-Plattform besteht aus mehreren Komponenten, die zusammenarbeiten, um Ihre Sicherheit automatisch zu testen. Ein zentraler Bestandteil ist der Attack Simulation Engine und die Scenario Library. Dies ist das Gehirn der Plattform und enthält eine Sammlung realer Angriffstechniken. Die Engine führt die simulierten Angriffe durch – von einfachem Passwortdiebstahl bis hin zu komplexen Angriffen, bei denen sich der Angreifer im Netzwerk bewegt und Daten stiehlt.

Ein weiterer Teil sind die Agenten oder Sensoren, über die die Plattform mit Ihrem IT-System interagiert. Es handelt sich dabei um kleine Programme, die auf Geräten oder Verbindungen zu Cloud- und Netzwerkdiensten installiert werden. Sie führen die Scheinangriffe durch, sammeln Daten über die Reaktion der Sicherheitstools und senden die Informationen an die Plattform zurück. Sie sind so konzipiert, dass sie sicher sind und Ihr System nicht verlangsamen.

Das Modul „Berichterstellung, Analyse und Remediation“ wandelt die Testergebnisse in Empfehlungen zur Verbesserung der Sicherheit um. Es kombiniert alle Daten aus den Angriffen, vergleicht sie mit Warnmeldungen von Sicherheitstools und stellt sie in Berichten dar. Es zeigt, welche Angriffe erfolgreich waren, welche Sicherheitsmaßnahmen umgangen wurden und wie die Probleme behoben werden können.

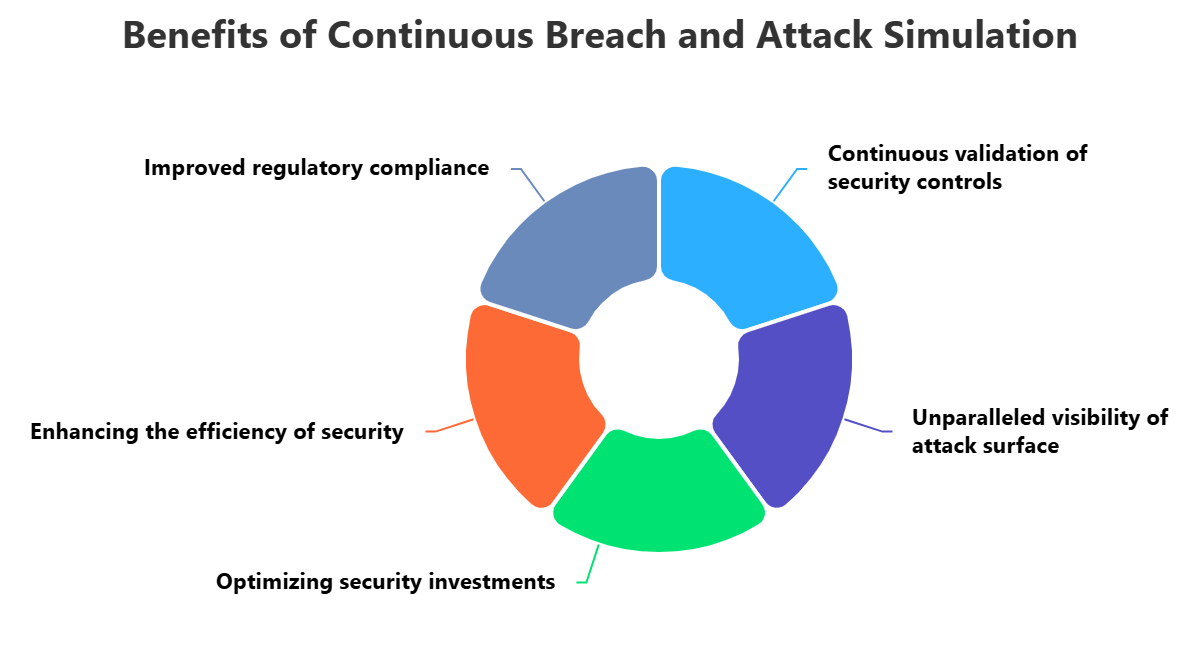

Vorteile von CBAS

Die Verwendung von CBAS hat viele Vorteile, die Ihre Sicherheit erheblich verbessern können. Einer der wichtigsten ist, dass Sie einen echten Beweis dafür erhalten, wie gut Ihre Sicherheitsmaßnahmen wirken. Es testet Ihre Tools und Prozesse gegen realweltliche Angriffe. Diese Tests stellen sicher, dass Lücken in Ihren Abwehrmaßnahmen schnell aufgedeckt werden, wodurch Ihr Risiko verringert wird.

CBAS verschafft Ihnen außerdem einen klaren Überblick über Ihre Cyberrisiken. Durch die Durchführung von Angriffen auf Ihr gesamtes IT-System werden versteckte Schwachstellen aufgedeckt, die bei normalen Tests möglicherweise übersehen werden. So können Sie Ihre tatsächlichen Risiken besser einschätzen und entscheiden, wo Sie Ihre Sicherheitsressourcen einsetzen sollten.

CBAS hilft Ihnen auch dabei, das Beste aus Ihren Sicherheitsinvestitionen herauszuholen und Ihre Sicherheitsoperationen effizienter zu gestalten. Es überprüft, ob Ihre Sicherheitstools bestimmte Angriffe erkennen können. Außerdem schult es Ihre Sicherheitsteams, indem es ihnen ermöglicht, auf künstliche Angriffe zu reagieren. Dies hilft ihnen, ihre Prozesse zu optimieren und effektiver zu werden.

Herausforderungen von CBAS

CBAS bietet zwar viele Vorteile, doch es gibt auch Herausforderungen, die berücksichtigt werden müssen. Eine der Hauptaufgaben besteht darin, sicherzustellen, dass die Tests sicher sind und Ihre Live-Systeme nicht stören. Auch wenn CBAS-Plattformen auf Sicherheit ausgelegt sind, können gefälschte Angriffe Probleme verursachen, wenn sie nicht sorgfältig durchgeführt werden. Sie müssen sorgfältig planen und die Tests überwachen, um Schäden zu vermeiden.

Eine weitere Herausforderung besteht darin, die Angriffsszenarien realistisch und aktuell zu halten. Die Bibliothek der Angriffsmethoden muss ständig aktualisiert werden, um den neuesten Bedrohungen Rechnung zu tragen. Dies erfordert kontinuierliche Forschung.

Schließlich kann die Verwaltung der großen Anzahl von Warnmeldungen, die CBAS generieren kann, schwierig sein. Sie benötigen Prozesse zur Sortierung von Warnmeldungen und zur Priorisierung der zu behebenden Probleme. Dies erfordert oft die Zusammenarbeit zwischen Sicherheits-, IT- und Entwicklungsteams.

CBAS Best Practices

Befolgen Sie diese Tipps, um das Beste aus CBAS herauszuholen. Zunächst sollten Sie Ihre wichtigsten Vermögen, Risiken und Bedrohungen verstehen. Konzentrieren Sie Ihre Tests auf die Daten, Anwendungen und Angriffspfade, die Angreifer am wahrscheinlichsten anvisieren.

Zweitens: Integrieren Sie CBAS in Ihre Sicherheitsoperationen. Es sollte Teil Ihres Sicherheitssystems sein. Stellen Sie sicher, dass die Testergebnisse in Ihre Sicherheitstools eingespeist werden. So kann Ihr Security Operations Center auf gefälschte Angriffe wie auf echte Angriffe reagieren und seine Prozesse auf kontrollierte Weise testen.

Fördern Sie schließlich die Zusammenarbeit zwischen Sicherheits-, IT- und Entwicklungsteams. Regelmäßige Kommunikation stellt sicher, dass die Tests den Betrieb nicht stören und Probleme effizient behoben werden. Überwachen Sie die Tests kontinuierlich, passen Sie die Einstellungen an, um Rauschen zu reduzieren, und aktualisieren Sie die Angriffsszenarien, um neue Bedrohungen abzubilden.

Wie kann ImmuniWeb bei der kontinuierlichen Breach- und Attack-Simulation helfen?

Übertreffen Sie herkömmliche einmalige Penetrationstests mit der 24/7 kontinuierlichen Angriffssimulation (BAS) durch die ImmuniWeb® Continuous-Lösung. Wir überwachen und testen Ihre Webanwendungen und APIs kontinuierlich auf Sicherheitslücken, deren Ausnutzbarkeit sowie anschließende Datenexfiltration, indem wir die relevantesten TTPs (Taktiken, Techniken und Verfahren) aus der ATT&CK-Matrix von MITRE einsetzen. Sobald eine Sicherheitslücke bestätigt ist, erhalten Sie eine sofortige Benachrichtigung per E-Mail, SMS oder Telefonanruf.

Allen Kunden von Continuous Breach and Attack Simulation bieten wir eine vertraglich festgelegte SLA ohne Fehlalarme und eine Geld-zurück-Garantie: Sollte es einen einzigen Fehlalarm auf Ihrem Breach and Attack Simulation-Dashboard geben, erhalten Sie Ihr Geld zurück. Unsere preisgekrönte Technologie und unsere erfahrenen Sicherheitsexperten erkennen SANS Top 25 und OWASP Top 10 Schwachstellen, einschließlich der komplexesten, die eine verkettete oder anderweitig nicht triviale Ausnutzung erfordern können.

Nutzen Sie unsere Integrationen mit den führenden WAF-Anbietern für sofortiges virtuelles Patchen der entdeckten Schwachstellen. Fordern Sie mit einem Klick eine erneute Überprüfung jedes Befundes an. Stellen Sie unseren Sicherheitsanalysten rund um die Uhr ohne zusätzliche Kosten Fragen zur Ausnutzung oder Behebung der Befunde. Erhalten Sie ein anpassbares Live-Dashboard mit den Befunden, laden Sie Schwachstellen als PDF- oder XLS-Datei herunter oder nutzen Sie unsere DevSecOps-Integrationen, um die Daten der kontinuierlichen Angriffssimulation in Ihren Bug-Tracker oder SIEM zu exportieren.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.