Mobile Apps sind heute aus unserem Alltag nicht mehr wegzudenken – sei es für Bankgeschäfte, Kommunikation, Unterhaltung oder die Arbeit. Das bedeutet jedoch auch, dass das Risiko von Cyber-Bedrohungen größer wird. Die Sicherheit dieser Apps ist daher äußerst wichtig. Mobile Penetrationstests sind ein wichtiger Ansatz, um Schwachstellen zu identifizieren und zu beheben, bevor Angreifer sie ausnutzen können.

Indem sie sich wie echte Angreifer verhalten, hilft es Unternehmen, private Daten zu schützen und das Vertrauen der Nutzer in dieser mobilen Welt zu bewahren.

Was ist Mobile Penetration Testing?

Mobile Penetrationstests sind wie ein vorgetäuschter Cyberangriff auf eine App, um Sicherheitslücken zu finden. Im Gegensatz zu automatischen Scans, die nach bekannten Schwachstellen suchen, setzen Penetrationstests echte Menschen ein, die wie Hacker denken. Es geht nicht nur darum, Bugs zu finden, sondern auch darum, zu erkennen, wie diese Bugs bei einem echten Angriff ausgenutzt werden könnten, welche Daten gestohlen werden könnten und wie dies das Unternehmen schädigen könnte. Dadurch erhalten Unternehmen einen besseren Überblick darüber, wie sicher ihre App wirklich ist.

Der Test deckt alles ab, was die App funktionsfähig macht, einschließlich der App auf Ihrem Smartphone, der Elemente, mit denen sie online kommuniziert, und der Computer, auf denen die Daten gespeichert sind. Die Tester überprüfen unter anderem auf unsichere Datenspeicherung, schlechte Anmeldemethoden, fehlerhafte Sicherheitscodes und schwache Authentifizierungsverfahren. Das Ziel ist es, alle Schwachstellen zu finden, die es einem Angreifer ermöglichen könnten, Daten zu stehlen, Daten zu manipulieren oder Systeme lahmzulegen.

Im Grunde genommen vermittelt ein mobiler Penetrationstest ein realistisches Bild davon, wie gut eine App Angriffen standhalten kann. Es geht darum, zu erkennen, was angegriffen werden könnte, herauszufinden, was am dringendsten zu beheben ist, und konkrete Empfehlungen zur Behebung zu geben. Durch die rechtzeitige Entdeckung von Schwachstellen können Unternehmen Datenlecks, finanzielle Verluste, Reputationsschäden und Geldstrafen verhindern und ihre gesamte mobile Infrastruktur sicherer machen.

Wichtige Aspekte von Mobile Penetration Testing

Mobile Penetrationstests umfassen einige wichtige Aspekte, die sie von anderen Sicherheitstests unterscheiden. Zunächst müssen Tester umfassende Kenntnisse über Telefonsysteme (iOS und Android), deren Funktionsweise und häufige Schwachstellen besitzen. Dazu gehört das Verständnis, wie Apps vom Rest des Systems abgegrenzt sind, wie sie miteinander kommunizieren und wie sie die Hardware des Geräts sowie andere Apps nutzen. Nur durch detaillierte Kenntnisse der jeweiligen Systeme können Tester Schwachstellen identifizieren, die automatisierte Werkzeuge möglicherweise übersehen.

Zweitens ist es wichtig, zu prüfen, wie die App mit ihren Servern kommuniziert. Dies bedeutet oft, den Internetverkehr abzufangen und zu manipulieren, um unsichere Verbindungen, schlechten Datenschutz und Möglichkeiten zur Umgehung von Anmeldungen zu finden. Tester überprüfen, wie Daten übertragen werden, ob sie ausreichend geschützt sind und ob die App die eingehenden und ausgehenden Daten validiert, um gängige Sicherheitslücken im Internet über die App zu verhindern. Diese Serverseite ist oft eine Schwachstelle für mobile Apps.

Schließlich überprüft der mobile Penetrationstest auch, wie leicht Benutzer getäuscht werden können. Tester suchen nach Möglichkeiten, wie ein Angreifer einen Benutzer dazu verleiten könnte, private Informationen preiszugeben oder Dinge zuzulassen, die er nicht zulassen sollte. Dieser menschliche Aspekt, zusammen mit der Überprüfung des Codes und der Systeme, ergibt ein umfassendes Bild der App-Sicherheit. Die Kenntnis, wie Benutzer getäuscht werden könnten oder wie das Design einer App versehentlich ein Sicherheitsrisiko verursachen könnte, ist ein wesentlicher Bestandteil eines guten mobilen Penetrationstests.

Warum ist Mobile Penetration Testing wichtig?

Da wir mobile Apps so häufig für wichtige Angelegenheiten und private Daten nutzen, ist der mobile Penetrationstest besonders wichtig. Mit so viel privater Daten auf Smartphones und Tablets sind diese Geräte große Zielobjekte für Kriminelle. Ohne ausreichende Sicherheitsmaßnahmen, einschließlich regelmäßiger Penetrationstests, könnten Unternehmen Benutzerdaten, Finanzinformationen und Unternehmensgeheimnisse an Angreifer preisgeben – mit schwerwiegenden Folgen.

Ein großer Datenverlust durch eine schwache mobile App kann das Image eines Unternehmens schwer beschädigen und das Kundenvertrauen untergraben. Heutzutage ist Vertrauen entscheidend. Bei Sicherheitsvorfällen verbreitet sich die Nachricht schnell, was zu Kundenabwanderung, geringerem Geschäftsvolumen und langfristigen Imageschäden führt, die schwer und kostspielig zu beheben sind. Mobile Penetrationstests zeigen, dass Sie Sicherheit ernst nehmen, und helfen, das Vertrauen der Nutzer aufzubauen und zu erhalten.

Neben dem Schutz von Bildern und Daten ist die Einhaltung von Vorschriften ein weiterer guter Grund für mobile Penetrationstests. Viele Unternehmen müssen strenge Datenschutzvorschriften wie GDPR, HIPAA und CCPA befolgen, die eine hohe Sicherheitsstandards erfordern. Die Nichteinhaltung dieser Vorschriften kann hohe Geldstrafen und rechtliche Probleme nach sich ziehen. Mobile Penetrationstests helfen Unternehmen, Probleme zu finden und zu beheben, die zu Verstößen gegen die Vorschriften führen könnten, und reduzieren so rechtliche und finanzielle Risiken.

Wie funktioniert mobiles Penetrationstesten?

Mobile Penetrationstests folgen in der Regel einem festgelegten Plan, der mit der Informationsbeschaffung beginnt. In diesem ersten Schritt sammeln die Tester so viele Informationen wie möglich über die App, ihre Funktionen und ihre Funktionsweise. Dazu können sie öffentliche Informationen nutzen, die Angaben der App zu ihren Funktionen überprüfen und nach verwandten Verbindungen oder Diensten suchen. Das Ziel ist es, ein umfassendes Verständnis davon zu erhalten, wie die App funktioniert und welche Angriffsvektoren bestehen könnten.

Nach der Informationsbeschaffung besteht der Hauptteil des Tests darin, Schwachstellen zu identifizieren und auszunutzen. Die Tester verwenden verschiedene Tools, um häufige App-Probleme wie unsichere Datenspeicherung, schwache Authentifizierung, fehlerhafte Sitzungsverwaltung, gebrochene Datenverschlüsselung und unsichere Verbindungen zu finden. Sie versuchen, diese Schwachstellen auszunutzen, um zu ermitteln, welche Auswirkungen sie haben könnten und wie weit ein Angreifer die App oder ihre Systeme beeinflussen könnte. Dies umfasst oft das Auseinandernehmen der App, das Manipulieren ihrer Dateien und das Abfangen des Netzwerkverkehrs.

Schließlich endet der Prozess mit einem Bericht und Empfehlungen zur Behebung. Sobald Probleme gefunden und ausgenutzt wurden, dokumentieren die Tester sorgfältig alle Details, einschließlich der Beschreibung jedes Problems, der Wiederholbarkeit und der potenziellen Auswirkungen. Wichtig ist, dass sie zudem praktische Lösungsansätze liefern und die Probleme nach Schweregrad und Ausnutzbarkeit kategorisieren. Dieser Bericht dient als Leitfaden für die Entwickler, um Sicherheitslücken zu beheben und die App robuster zu machen.

Arten von mobilen Penetrationstests

Es gibt verschiedene Arten von mobilen Penetrationstests, die sich je nach Zielen und verfügbaren Informationen auf unterschiedliche Aspekte konzentrieren. Black-Box-Tests ähneln einem Angriff durch einen Hacker, der nichts über das Innenleben oder den Code der App weiß. Die Tester agieren wie Außenstehende und nutzen nur öffentlich zugängliche Informationen sowie ihr Wissen über gängige mobile Angriffe. Dies ist gut geeignet, um die Angriffbarkeit der App von außen zu beurteilen und Schwachstellen zu finden, die ohne internen Zugriff ausgenutzt werden können.

Auf der anderen Seite erhalten die Tester beim White-Box-Testing vollen Zugriff auf den Code, die Designs und andere interne Informationen der App. Dies ermöglicht eine umfassendere Sicherheitsprüfung, da die Tester den Code auf versteckte Schwachstellen, unsichere Codierung und Logikfehler überprüfen können, die von außen möglicherweise nicht erkennbar sind. White-Box-Testing eignet sich besonders gut zur Entdeckung komplexer Probleme und zur Sicherstellung der Einhaltung von Codierungsrichtlinien.

Eine Mischung aus beidem, das sogenannte Gray Box Testing, gibt Testern einige begrenzte Informationen über das Innenleben der App, wie z. B. Zugriff auf einige Funktionen oder Benutzerkonten, aber keinen vollständigen Zugriff auf den Code. Dies entspricht einem Angriff von jemandem aus dem Inneren oder einem gehackten Benutzer und vermittelt eine realistischere Vorstellung von möglichen Angriffen durch Personen mit einem gewissen Zugriff. Jede Art bietet unterschiedliche Einblicke in die Sicherheit einer App, und die Wahl hängt oft davon ab, was Sie erreichen möchten und wie viel Geld Sie zur Verfügung haben.

Komponenten des mobilen Penetrationstests

Mobile Penetrationstests überprüfen einige wichtige Komponenten, die zusammen die Sicherheit einer App ausmachen. Der offensichtlichste Teil ist die App selbst mit ihrem Code, ihren Dateien und den Inhalten auf dem Gerät. Die Tester überprüfen den Code der App auf Probleme wie unsichere Datenspeicherung auf dem Gerät, mangelhafte Eingabeverifizierung, unsichere Internetverbindungen sowie die Möglichkeit, die App zu dekompilieren und den Code zu manipulieren. Dazu gehört auch die Überprüfung der App-Dateien auf versteckte Anmeldedaten, private Informationen oder Logikfehler, die ausgenutzt werden könnten.

Ein weiterer wichtiger Aspekt sind die Server und Verbindungen, die die App nutzt. Fast alle Apps kommunizieren mit Servern zur Datenspeicherung, Anmeldung und Funktionsweise. Penetrationstester überprüfen diese Verbindungen auf häufige Probleme wie SQL-Injection, Cross-Site-Scripting (XSS), unsichere direkte Objektreferenzen (IDOR) und fehlerhafte Anmeldungen. Die Sicherheit dieser Server ist äußerst wichtig, da ein Problem hier Daten von allen verbundenen Geräten offenlegen kann.

Schließlich ist auch die Art und Weise wichtig, wie die App und die Server miteinander kommunizieren. Das bedeutet, dass überprüft werden muss, wie Daten über das Internet gesendet werden, ob der Datenschutz korrekt umgesetzt wird (z. B. durch starke TLS/SSL-Einstellungen) und ob private Daten während der Übertragung ausreichend geschützt sind. Die Tester suchen nach Möglichkeiten, den Internetverkehr abzufangen, zu manipulieren oder zu wiederholen, um Zugriff auf Daten zu erlangen oder diese zu manipulieren. Die Stärke dieser Verbindungen hat direkten Einfluss darauf, wie sicher die App und ihre Benutzerdaten sind.

Vorteile von mobilen Penetrationstests

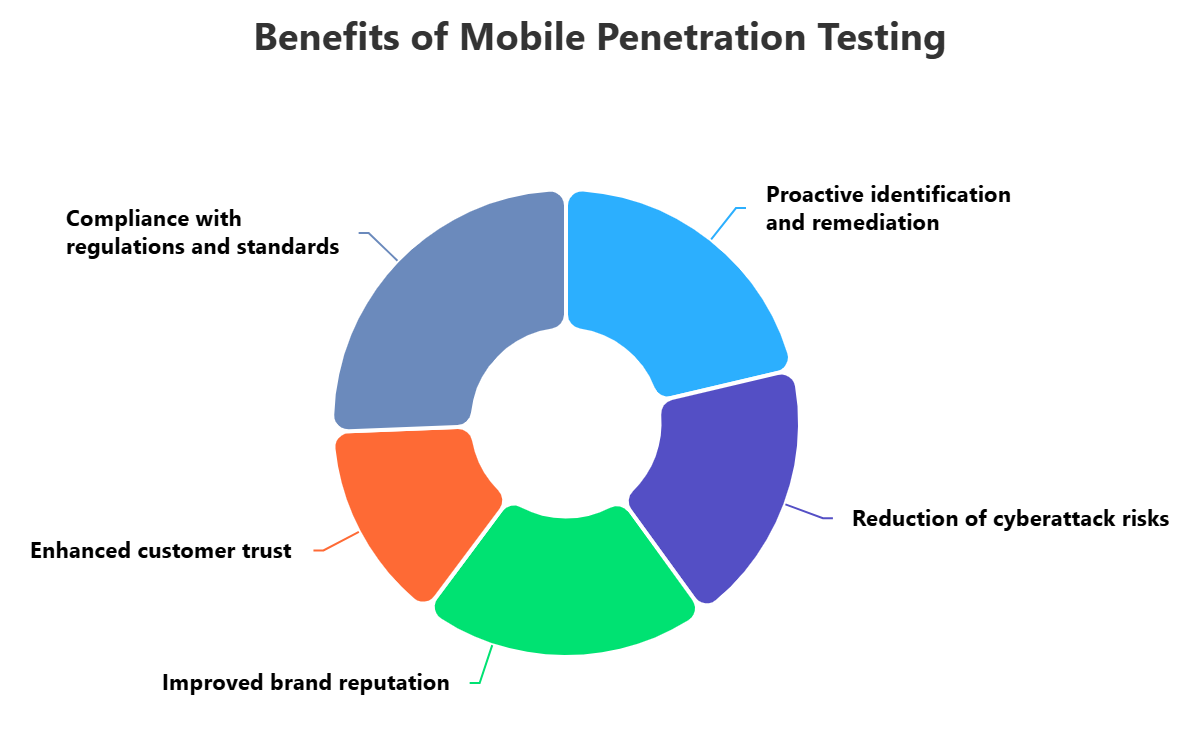

Regelmäßige mobile Penetrationstests haben viele Vorteile, die über das bloße Aufspüren von Problemen hinausgehen. Einer der Hauptvorteile besteht darin, Sicherheitslücken zu finden und zu schließen, bevor Bösewichter sie ausnutzen können. Durch das Nachahmen realer Angriffe können Unternehmen Probleme in ihren Apps identifizieren und beheben, wodurch kostspielige Datenlecks, Imageschäden und mögliche rechtliche Probleme vermieden werden. Dies trägt erheblich zur Verringerung der Angriffsgefahr und zur Stärkung der Sicherheit bei.

Außerdem helfen mobile Penetrationstests Unternehmen dabei, Vorschriften und Standards einzuhalten. Viele Datenschutzgesetze und Unternehmensvorgaben erfordern eine ausreichende Sicherheit für Apps, die personenbezogene Daten verarbeiten. Regelmäßige Penetrationstests liefern Nachweise dafür, dass Sie aktiv die Sicherheit Ihrer Apps gewährleisten, helfen bei der Einhaltung der Anforderungen und vermeiden Geldbußen sowie rechtliche Konsequenzen. Sie zeigen, dass Sie Sicherheit ernst nehmen, was oft für Zertifizierungen und Audits notwendig ist.

Neben Sicherheit und Vorschriften fördern mobile Penetrationstests auch Vertrauen und Respekt der Kunden gegenüber Ihrer Marke. In einer Zeit, in der Datenlecks häufig sind, legen Nutzer Wert auf die Sicherheit ihrer Daten. Durch Investitionen in umfassende Sicherheitstests zeigen Unternehmen, dass sie den Schutz von Nutzerdaten ernst nehmen, wodurch Nutzer mehr Vertrauen in die Apps und Dienste haben. Dieses Vertrauen kann zu mehr Nutzern, Loyalität und besseren Marktchancen führen.

Herausforderungen beim Mobile Pen-Test

Trotz aller Vorteile hat das mobile Penetrationstesten eigene Herausforderungen. Ein großes Problem ist die Fragmentierung der mobilen Welt, besonders bei Android. Aufgrund der Vielzahl von Herstellern, Android-Versionen und benutzerdefinierten Systemen ist es schwierig und zeitintensiv, alles zu testen. Dies führt zu Problemen, die nur auf bestimmten Systemen auftreten und auf anderen Geräten schwer zu reproduzieren sind.

Ein weiteres großes Problem ist die hohe Aktualisierungsrate von Apps. Apps erhalten oft neue Funktionen und Fehlerbehebungen, manchmal sogar täglich. Dies macht es schwierig, für jede neue Version umfassende Penetrationstests durchzuführen. Um mit den Sicherheitstests Schritt zu halten und gleichzeitig schnelle Updates durchzuführen, sind erheblicher Aufwand und robuste Testmethoden erforderlich, um die Entwicklungsprozesse nicht zu verlangsamen.

Außerdem kann es schwierig sein, Sicherheitsmechanismen zu umgehen und versteckte Probleme zu finden. Mobile Systeme verfügen über verschiedene Sicherheitsfunktionen wie Sandboxing, Code-Signierung und Code-Verschleierung, die Angriffe verhindern sollen. Pen-Tester müssen über gute Fähigkeiten verfügen und fortgeschrittene Tools einsetzen, um diese Mechanismen zu umgehen und tiefgreifende Probleme zu identifizieren, die möglicherweise nicht sofort erkennbar sind. Das ständige Gegenspiel zwischen Entwicklern, die Sicherheitsmaßnahmen implementieren, und Angreifern, die versuchen, diese zu umgehen, macht mobile Penetrationstests zu einem schwierigen und sich ständig wandelnden Bereich.

Best Practices für mobile Penetrationstests

Um das Beste aus dem mobilen Penetrationstest herauszuholen, ist es wichtig, einige bewährte Praktiken zu befolgen. Zunächst müssen Sie sich vor Beginn klar darüber sein, was Sie testen möchten. Das bedeutet, dass Sie wissen müssen, welche App-Funktionen getestet werden sollen, auf welchen Systemen (iOS, Android oder beiden) getestet werden soll, welche Art von Tests durchgeführt werden sollen (Black-, White- oder Gray-Box) und was Sie damit erreichen möchten. Wenn Sie wissen, was Sie testen möchten, können Sie Ihre Bemühungen darauf konzentrieren, alle wichtigen Aspekte abzudecken, Zeit sparen und nützliche Ergebnisse erzielen.

Zweitens sollten regelmäßige Tests Teil des App-Entwicklungsprozesses sein. Anstatt nur gelegentlich zu testen, sollten Unternehmen die Sicherheit zu verschiedenen Zeitpunkten überprüfen – vom Design bis nach der Veröffentlichung. So werden Probleme früh erkannt, wenn sie noch kostengünstiger und einfacher zu beheben sind, anstatt kurz vor oder nach der Veröffentlichung, was zu Verzögerungen und zusätzlicher Arbeit führen kann.

Schließlich sind Kommunikation untereinander und das Erstellen detaillierter Berichte wichtig, um Probleme zu beheben. Penetrationstester sollten klare Berichte erstellen, die erklären, was sie gefunden haben, warum dies relevant ist, und wie es behoben werden kann. Der Bericht sollte für alle, unabhängig von ihrer technischen Expertise, verständlich sein. Zudem sorgen gute Kommunikation zwischen dem Sicherheitsteam, den Entwicklern und den Entscheidungsträgern dafür, dass Probleme verstanden, nach Priorität sortiert und effektiv behoben werden, was zu einer insgesamt besseren Sicherheit führt.

Wie kann ImmuniWeb beim Mobile Penetration Testing helfen?

Testen Sie die Sicherheit, Compliance und Datenschutz Ihrer mobilen Anwendung mit dem mobilen Penetrationstest ImmuniWeb® MobileSuite. Laden Sie einfach Ihre iOS- oder Android-App hoch, passen Sie Ihre Penetrationstest-Anforderungen an, buchen Sie das Testdatum und laden Sie Ihren mobilen Penetrationstestbericht herunter. Überprüfen Sie, ob die Datenschutz- und Verschlüsselungsmechanismen Ihrer mobilen App den Branchenbest Practices entsprechen, sowie gefährliche Fehlkonfigurationen im Backend und den APIs Ihrer App erkennen.

Unsere mobilen Penetrationstests sind mit einer vertraglich vereinbarten SLA ohne Fehlalarme und einer Geld-zurück-Garantie ausgestattet: Sollte Ihr Penetrationstestbericht einen einzigen Fehlalarm enthalten, erhalten Sie Ihr Geld zurück. Erkennen Sie die OWASP Mobile Top 10-Schwachstellen in Ihrer mobilen App und entdecken Sie SANS Top 25- sowie OWASP API Top 10-Schwachstellen im Backend der mobilen App, einschließlich APIs und Webdiensten. Führen Sie Black-Box- oder authentifizierte Sicherheitstests mit SSO-, MFA- oder OTP-Authentifizierungsmechanismen durch. Die mobilen Penetrationstests sind rund um die Uhr 365 Tage im Jahr verfügbar.

Nutzen Sie unsere unbegrenzten Patch-Verifizierungsbewertungen nach dem mobilen Penetrationstest, damit Ihre Softwareentwickler leicht überprüfen können, ob alle Ergebnisse ordnungsgemäß gepatcht wurden. Exportieren Sie Schwachstellendaten aus Ihrem interaktiven Dashboard in eine PDF- oder XLS-Datei oder übertragen Sie die Daten des mobilen Penetrationstests direkt in Ihr SIEM- oder Bug-Tracking-System, um über unsere DevSecOps-Integrationen eine schnellere Behebung zu ermöglichen. Bei Fragen oder wenn Sie während des Penetrationstests Unterstützung benötigen, stehen Ihnen unsere Sicherheitsanalysten 24/7 zur Verfügung.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.