Da Cyberangriffe immer ausgefeilter und gezielter werden, reichen regelmäßige Schwachstellenprüfungen und sogar Standard-Penetrationstests oft nicht aus, um festzustellen, wie gut ein Unternehmen gegen echte Angreifer gewappnet ist. Obwohl diese Methoden nützlich sind, konzentrieren sie sich in der Regel auf eine Vielzahl bekannter Probleme statt auf spezifische, unmittelbare Bedrohungen. Diese Lücke hat zum Threat-Led Penetration Testing geführt, einem modernen Sicherheitstest, der die Aktionen spezifischer Angreifer simuliert, die ein Unternehmen als Ziel haben. Durch die Nachahmung der Taktiken realer Angreifer bietet dieser Test einen umfassenden Einblick in die tatsächliche Abwehrfähigkeit eines Unternehmens gegenüber den relevantesten Bedrohungen.

Was ist ein bedrohungsorientierter Penetrationstest?

Threat-Led Penetration Testing, auch Intelligence-Led Penetration Testing oder Red Teaming genannt, ist eine spezielle Form des Cybersicherheitstests. Er konzentriert sich darauf, die Aktionen eines bestimmten, realen Angreifers oder einer Gruppe nachzuvollziehen. Im Gegensatz zum üblichen Penetrationstest, der versucht, so viele Schwachstellen wie möglich aufzudecken, ist der Threat-Led PT sehr fokussiert. Sein Hauptziel ist es, die gesamte Sicherheitsinfrastruktur eines Unternehmens – seine Mitarbeiter, Prozesse und Technologie – anhand der bekannten Taktiken eines relevanten Angreifers zu testen.

Diese Methode basiert auf aktuellen Bedrohungsinformationen. Vor Beginn der Tests werden Informationen über spezifische Angreifer gesammelt, die das Unternehmen am ehesten angreifen könnten. Dazu gehören die Motive ihrer Angriffe, ihre üblichen Ziele, ihre Angriffsmethoden, die verwendeten Werkzeuge und ihre Taktik, um nicht erwischt zu werden. Der Penetrationstest wird dann sorgfältig geplant, um diese konkreten Angriffsschritte nachzuvollziehen. Dadurch kann das Unternehmen erkennen, wie gut es einen echten Cyberangriff erkennt, verhindert, darauf reagiert und sich davon erholt.

Letztendlich liefert das Threat-Led Penetration Testing einen sehr realistischen und hilfreichen Überblick darüber, wie gut ein Unternehmen den Bedrohungen standhalten kann, denen es am ehesten ausgesetzt ist. Es hilft, Lücken in der Verteidigung zu finden, testet, wie gut Incident-Pläne unter Druck funktionieren, und überprüft, ob die aktuellen Sicherheitsmaßnahmen gegen fortgeschrittene Angreifer wirksam sind. Durch die Konzentration auf die Frage, was, wenn ein bestimmter Angreifer uns ins Visier nimmt, ermöglicht es ein besseres Verständnis und eine bessere Vorbereitung als einfache Schwachstellenscans oder regelmäßige Penetrationstests.

Wichtige Aspekte von bedrohungsorientierten Penetrationstests

Es gibt einige wichtige Aspekte des Threat-Led Penetration Testing. Erstens wird nützliche Bedrohungsinformation verwendet. Die Bewertung basiert auf spezifischen, relevanten und aktuellen Bedrohungsinformationen über Angreifer, die das Unternehmen möglicherweise attackieren. Dazu gehören die Motive der Angreifer, ihre häufigen Ziele, ihre bevorzugten Angriffsmethoden, die verwendeten Werkzeuge und ihr Verhalten. Die Qualität dieser Informationen macht die gesamte Bewertung nützlicher und genauer.

Zweitens werden im Rahmen der Bewertung alle Abwehrmaßnahmen getestet, nicht nur die technischen. Diese Art von Test überprüft die Mitarbeiter eines Unternehmens (z. B. Sicherheitsbewusstsein), Prozesse (z. B. Vorfallmanagement-Verfahren) und Technologien (z. B. Firewalls). Das Ziel ist es, Schwachstellen in allen Abwehrschichten zu identifizieren, einschließlich Erkennung, Abwehr, Eindämmung und Reaktion auf Angriffe. Dadurch erhält man einen umfassenden Überblick darüber, wie gut ein Unternehmen einem entschlossenen Angreifer standhalten kann.

Schließlich ist Teamarbeit wichtig. Das rote Team (Angreifer) arbeitet heimlich, um einen echten Angreifer nachzuahmen, und das blaue Team (Verteidiger) weiß in der Regel nicht, wann oder worum es bei dem Test geht. Ein weißes Team unterstützt jedoch die Kommunikation zwischen rotem und blauem Team, sorgt für die Einhaltung der Sicherheitsvorschriften und teilt nach dem Test wichtige Informationen weiter. Der Hauptzweck besteht darin, dass alle gemeinsam lernen und die Ergebnisse nutzen, um die Sicherheit zu verbessern und sich auf Bedrohungen vorzubereiten.

Warum ist bedrohungsorientiertes Penetrationstest wichtig?

Threat-Led Penetration Testing ist aufgrund der sich wandelnden Cyber-Bedrohungen und der begrenzten Möglichkeiten regulärer Sicherheitstests wichtiger geworden. Angreifer ändern ständig ihre Methoden, wodurch grundlegende Sicherheitsprüfungen oft die tatsächlichen Schwachstellen eines Unternehmens nicht erkennen. Diese Tests liefern ein realistisches Bild der Abwehr. Sie beantworten die Frage: Können wir einen Angriff durch diese Art von Angreifern mit deren Methoden abwehren? Dadurch wird sichergestellt, dass Sicherheitsbemühungen auf die wahrscheinlichsten und schädlichsten Bedrohungen fokussiert sind.

Es ist ebenfalls wichtig, die Wirksamkeit des gesamten Sicherheitsplans eines Unternehmens zu überprüfen, einschließlich seiner Mitarbeiter und Prozesse. Sicherheitswerkzeuge können zwar korrekt konfiguriert sein, aber diese Tests können Schwachstellen bei der Erkennung von Angriffen, der Incident-Response oder der Zusammenarbeit aufdecken. Durch das Testen dieser Aspekte unter Druck können Unternehmen Probleme identifizieren, ihre Reaktionsfähigkeit verbessern und sich auf Angriffe vorbereiten.

Die Tests geben Führungskräften einen klaren Überblick über die verbleibenden Risiken. Sie zeigen, wie Angreifer Schwachstellen ausnutzen können. Dies hilft ihnen, fundierte Entscheidungen in Bezug auf Sicherheit, Risiken und Ressourcen zu treffen. Durch Tests gegen die gefährlichsten Bedrohungen können Unternehmen mehr Vertrauen in ihre Sicherheit haben, die Anforderungen für erweiterte Tests erfüllen und die Wahrscheinlichkeit eines erfolgreichen Angriffs verringern.

Wie funktioniert ein bedrohungsorientierter Penetrationstest?

Threat-Led Penetration Testing umfasst in der Regel mehrere Schritte. Der Prozess beginnt mit der Sammlung von Informationen und der Planung des Angriffs. In diesem Schritt werden Informationen über spezifische Angreifer und deren Verhalten gesammelt. Auf Basis dieser Informationen wird ein spezifischer Angriff geplant, der das Verhalten, die Werkzeuge und die Angriffsmethoden des Angreifers nachahmt.

Als nächstes beginnt der Angriff. Das rote Team versucht, nicht vom blauen Team entdeckt zu werden. Es nutzt die identifizierten Methoden wie Phishing, Exploits und Techniken zur Bewegung im System. Das Ziel ist es, die Angriffsziele zu erreichen, ohne entdeckt zu werden.

Abschließend folgt eine Überprüfungs- und Planungsphase. Das rote Team teilt seine Methoden mit, das blaue Team seine Erkennungsprotokolle. Ein Bericht wird erstellt, der Schwachstellen und Lücken in der Erkennung auflistet. Empfehlungen werden gegeben, wie man sich gegen die spezifischen Angriffe verteidigen, Sicherheitswerkzeuge verbessern und auf Vorfälle vorbereiten kann.

Arten von bedrohungsorientierten Penetrationstests

Während Threat-Led Penetration Testing auf das Nachahmen spezifischer Angreifer abzielt, gibt es verschiedene Arten, die sich nach ihrem Detailgrad und Umfang unterscheiden.

Eine Art ist die Adversary Emulation, bei der ein identifizierter Angreifer nachgeahmt wird. Das Ziel ist es, zu sehen, ob das Unternehmen diesen Angreifer erkennen und darauf reagieren kann. Dies ist oft ein Blindtest, bei dem das Blue Team nicht weiß, dass es stattfindet.

Eine weitere Art ist das Red Teaming, das breiter angelegt ist, aber dennoch auf Bedrohungsinformationen basiert. Red Teaming simuliert einen komplexen Angriff auf die Sicherheit eines Unternehmens mit bestimmten Zielen, wie z. B. den Diebstahl von Daten. Dabei werden zwar allgemeine Bedrohungsinformationen und gängige Methoden verwendet, aber nicht immer ein bestimmter Angreifer kopiert. Oft kommen Social Engineering und Cyberangriffe zum Einsatz, um die Ziele zu erreichen.

Auch gezielte Einsätze. Diese basieren auf einer bestimmten, hochriskanten Situation, wie einem Angriff auf einen Teil des Unternehmens. Die Methoden können aus Bedrohungsinformationen stammen, aber das Hauptziel ist es, ein spezifisches Risiko zu testen.

Komponenten von bedrohungsorientierten Penetrationstests

Threat-Led Penetration Testing benötigt einige Voraussetzungen, um gut zu funktionieren.

Zunächst benötigt es nützliche Bedrohungsinformationen (CTI). Dazu gehören Informationen über bestimmte Angreifer, ihre Ziele, ihre Angriffsziele und ihre Vorgehensweise.

Zweitens braucht es ein kompetentes Red Team. Das sind nicht nur normale Tester, sondern Spezialisten für offensive Sicherheit. Sie müssen kreativ sein und Angreifer im Verborgenen nachahmen.

Schließlich ist eine gute Kommunikation erforderlich, unterstützt durch ein White Team. Das White Team ermöglicht die Kommunikation zwischen dem Red Team und dem Blue Team (Verteidiger). Die Auswertung beinhaltet Informationen zum Angriff und zur Erkennung durch das Blue Team. Dies hilft, Lücken zu identifizieren und die Verteidigung zu verbessern.

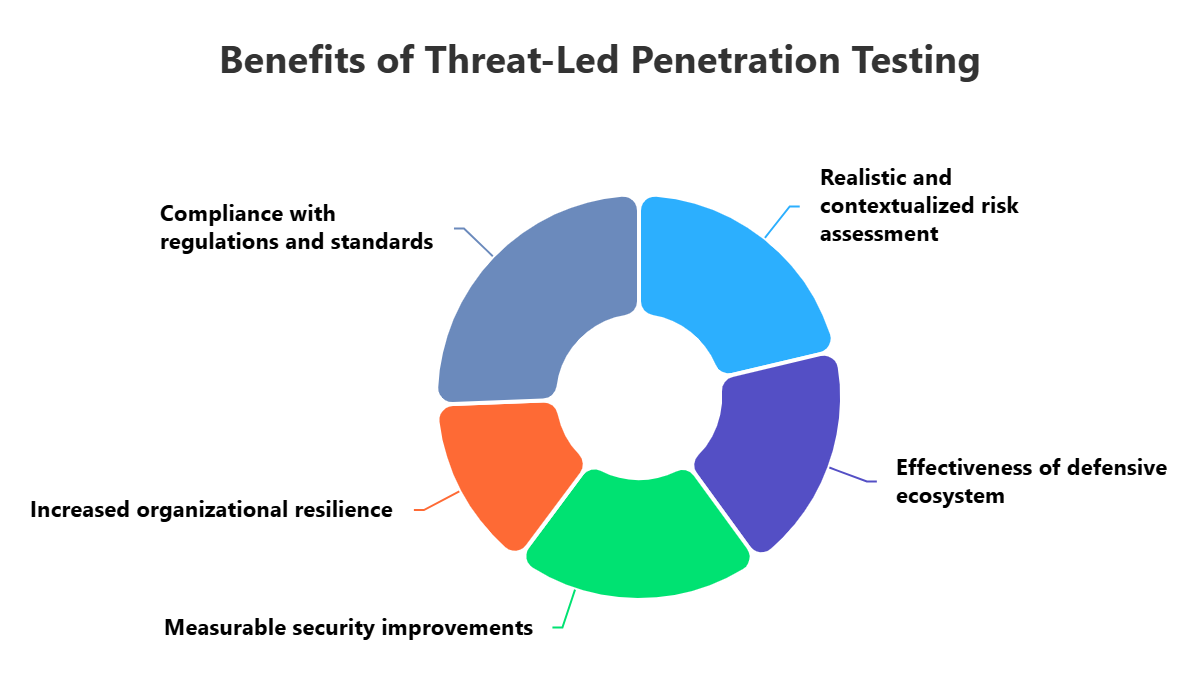

Vorteile von Threat-Led Penetration Testing

Die Vorteile von Threat-Led Penetration Testing sind groß und bieten eine bessere Sicherheit als reguläre Tests. Einer davon ist eine realistische Risikobewertung. Durch die Nachahmung der Vorgehensweise von Angreifern erhält man eine klare Vorstellung vom tatsächlichen höchsten Risiko.

Außerdem überprüft es alle Abwehrmaßnahmen, einschließlich Menschen und Technologie. Es testet das Security Operations Center (SOC) und das Incident Response (IR)-Team. Dies hilft, Lücken zu finden und die Sicherheit zu verbessern.

Durch das Aufdecken dieser Lücken führt dieser Test zu Sicherheitsverbesserungen. Die Überprüfungen tragen zur Verbesserung der Sicherheit, der Erkennung von Bedrohungen und der Notfallpläne bei. Dies hilft, auf Angriffe vorbereitet zu sein.

Herausforderungen des Threat-Led Penetration Testing

Trotz seiner Vorteile hat das bedrohungsorientierte Penetrationstesten Probleme, über die Unternehmen nachdenken müssen. Eines davon sind die hohen Kosten. Es erfordert qualifizierte Teams und spezielle Tools, was es teurer macht als reguläre Tests.

Threat-Led Penetration Testing basiert auf nützlichen Bedrohungsdaten. Sind diese von schlechter Qualität, spiegelt der Test möglicherweise keine realen Bedrohungen wider.

Schließlich kann es schwierig zu managen sein und zu Störungen führen. Auch wenn Red Teams geheim arbeiten, besteht eine geringe Wahrscheinlichkeit von Auswirkungen auf die Systeme. Eine sorgfältige Planung ist erforderlich, um diese Risiken zu minimieren.

Bewährte Verfahren für Threat-Led Penetration Testing

Um das Beste aus Threat-Led Penetration Testing herauszuholen, sollten Unternehmen einige Praktiken befolgen. Investieren Sie zunächst in hochwertige Bedrohungsinformationen. Arbeiten Sie mit Bedrohungsinformationsteams zusammen, um die wichtigsten Hochrisiken zu identifizieren. Diese Informationen sollten aktuell sein.

Zweitens: Setzen Sie Ziele und Regeln. Definieren Sie, was das Red Team erreichen soll und was es nicht tun darf (stellen Sie sicher, dass klare Regeln festgelegt sind).

Konzentrieren Sie sich schließlich auf Überprüfungen und Lernen. Der eigentliche Nutzen liegt im Gelernten. Überprüfen Sie, was passiert ist, und identifizieren Sie Lücken. Erstellen Sie einen Verbesserungsplan, aktualisieren Sie Reaktionspläne und schulen Sie das Personal. Dadurch werden Sie auf Bedrohungen vorbereitet.

Wie kann ImmuniWeb bei Threat-Led Penetration Testing helfen?

ImmuniWeb bietet einen überzeugenden und integrierten Ansatz, der die Fähigkeiten eines Unternehmens im Bereich Threat-Led Penetration Testing erheblich verbessert, insbesondere durch seine einzigartige Kombination aus KI-gestützter Intelligenz und fachkundiger menschlicher Überwachung. Ihr KI-gestütztes External Attack Surface Management (EASM) und Dark Web Monitoring bilden eine wichtige Grundlage für Threat-Led PT. Durch die kontinuierliche Erkennung und Überwachung der internetzugänglichen Ressourcen eines Unternehmens sowie die Identifizierung von Exponierungen im Dark Web liefert ImmuniWeb wichtige, Echtzeit-Bedrohungsinformationen. Diese Informationen können aufzeigen, welche spezifischen Ressourcen am anfälligsten sind und welche digitalen Spuren von Bedrohungsakteuren ausgenutzt werden könnten, und beeinflussen so die Auswahl der Zielsysteme und der initialen Angriffsvektoren für ein Threat-Led PT-Szenario.

Darüber hinaus kann das Fachwissen von ImmuniWeb im Bereich umsetzbarer Cyber-Bedrohungsinformationen die Planungsphase von Threat-Led PT direkt unterstützen. Ihre Plattform und Analysten liefern Einblicke in neue TTPs, Akteurprofile und spezifische Angriffskampagnen, die für die Branche oder den Technologie-Stack eines Kunden relevant sind. Diese Informationen unterstützen die Gestaltung realistischerer und effektiverer Angriffssimulationen und stellen sicher, dass der „Bedrohungsaspekt“ von Threat-Led PT tatsächlich mit den relevantesten Risiken des Unternehmens ausgerichtet ist.

ImmuniWeb bietet in erster Linie ausgefeilte hybride Penetrationstests (eine Kombination aus KI-Automatisierung und menschlichen ethischen Hackern), aber seine Methodik und Plattformfunktionen lassen sich sehr gut an intelligente Red-Team-Übungen anpassen. Die Fähigkeit des Unternehmens, detaillierte, umsetzbare Ergebnisse und eine kontinuierliche Verbesserung der Sicherheit zu ermöglichen, ist von größter Bedeutung. Nach dem Einsatz liefern die umfassenden Berichte von ImmuniWeb forensische Details zu Angriffspfaden, ausgenutzten Schwachstellen und kritischen Lücken bei der Erkennung und Reaktion, sodass Unternehmen ihre Abwehrmaßnahmen präzise auf die getesteten spezifischen TTPs abstimmen können. Damit ist ImmuniWeb ein wertvoller Partner bei der Verbesserung der allgemeinen Widerstandsfähigkeit und Vorbereitung eines Unternehmens auf gezielte Cyberangriffe.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.