Daten sind heutzutage das Wichtigste, was ein Unternehmen hat. Sie treiben dessen Aktivitäten an, helfen, neue Ideen zu entwickeln, und leiten die Entscheidungsfindung. Dazu gehören alles von Kundeninformationen über geheime Unternehmenspläne, Finanzdaten bis hin zu Wettbewerbsvorteilen.

Die Sicherheit dieser Daten zu gewährleisten, ist eine große Aufgabe, da es so viel davon gibt, sie an vielen unterschiedlichen Orten (wie Clouds, Apps und Computersystemen) gespeichert sind und viele Personen darauf zugreifen müssen. Alte Methoden zum Datenschutz reichen nicht aus, da sie keinen vollständigen Überblick über die Risiken in Echtzeit bieten.

Hier kommt Data Security Posture Management (DSPM) ins Spiel. Es ist eine neue Methode, um die Datensicherheit eines Unternehmens im Auge zu behalten und sicherzustellen, dass sensible Informationen unabhängig von ihrem Speicherort geschützt sind.

Was ist Data Security Posture Management (DSPM)?

Bei DSPM geht es darum, zu wissen, über welche sensiblen Daten ein Unternehmen verfügt, wo sie sich befinden, wer sie einsehen kann und wie sicher sie in allen Systemen sind. Es ist besser als ältere Tools, da es einen vollständigen, aktuellen Überblick über Datenrisiken bietet. Es findet Daten, sortiert sie, überprüft, wer darauf zugreifen kann, sucht nach Schwachstellen und stellt sicher, dass alles den Regeln in Clouds, regulären Computersystemen und allem dazwischen entspricht. DSPM möchte Fragen beantworten wie: Wo befinden sich unsere Daten? Um welche Art von Daten handelt es sich? Wer kann sie nutzen? Wie gut schützen wir sie?

DSPM hilft dabei, Daten zu verstehen, die überall verstreut sind. Unternehmen nutzen viele Clouds und Apps und verfügen über Unmengen an Daten, die nicht organisiert sind, sodass es schwierig ist, den Überblick zu behalten und die Risiken zu kennen. DSPM zieht Daten aus verschiedenen Quellen – wie Cloud-Programmen, Computereinstellungen und Sicherheitstools – heran, um eine Liste aller Daten und ihrer Risiken zu erstellen. Dies hilft Sicherheitsteams, versteckte Daten (von denen sie nichts wussten), schlecht eingerichtete Systeme, zu viele Zugriffsrechte und ungewöhnliche Aktivitäten zu erkennen, die auf ein Problem hindeuten könnten.

Letztendlich ermöglicht DSPM Unternehmen, nicht mehr nur auf Probleme zu reagieren, sondern sich zunächst auf den Schutz ihrer Daten zu konzentrieren. Durch die ständige Überwachung der Datensicherheit können Teams Risiken erkennen und beheben, bevor sie Probleme verursachen. Das bedeutet, potenziell exponierte Daten zu identifizieren, Datenschutzvorschriften einzuhalten und Ansätze zur Stärkung des Datenschutzes zu erhalten. So bleiben die wichtigsten Informationen des Unternehmens sicher und das Vertrauen der Kunden erhalten.

Wichtige Aspekte von DSPM

DSPM hat einige wichtige Komponenten, die es zu einer guten Methode zum Schutz von Daten machen. Erstens findet und sortiert es ständig Daten. DSPM-Programme überprüfen und finden automatisch alle Daten in den verschiedenen Systemen eines Unternehmens (Clouds, Apps, Computer). Anschließend sortieren sie die Daten nach ihrer Sensibilität und den für sie geltenden Regeln. Diese ständige Überprüfung und Sortierung ist entscheidend, um zu wissen, welche Daten man hat und wo sie sich befinden, was der erste Schritt zum Schutz dieser Daten ist.

Als Nächstes ist es sehr wichtig, zu kontrollieren, wer auf Daten zugreifen kann, und ungewöhnliche Aktivitäten zu erkennen. DSPM überprüft nicht nur Zugriffslisten. Es prüft, wer auf welche Daten zugreifen kann, wie der Zugriff erfolgt ist, und ob die Daten tatsächlich genutzt werden. Es erkennt Probleme wie offene Speicher, übermäßigen Zugriff, veraltete Zugriffsrechte und verdächtige Datenaktivitäten, die auf Insider-Bedrohungen oder gehackte Konten hindeuten könnten. Durch die Kenntnis der tatsächlichen Datenzugriffsrechte hilft DSPM Unternehmen, sicherzustellen, dass nur autorisierte Personen Zugriff haben, und ermöglicht die schnelle Erkennung verdächtiger Aktivitäten.

Schließlich ist es ein wesentlicher Bestandteil von DSPM, zu wissen, welche Risiken am wichtigsten sind und wie sie behoben werden können. DSPM-Tools zeigen nicht nur eine Liste von Problemen an. Sie verknüpfen die Probleme mit der Sensitivität der Daten, ihrer Exposition und den geltenden Vorschriften, um das tatsächliche Risiko zu bestimmen. Dadurch können Sicherheitsteams die wichtigsten Probleme zuerst beheben. DSPM bietet zudem klare Empfehlungen zur Behebung, wie z. B. Anpassung von Einstellungen, Entzug von Zugriffsrechten und Stärkung der Datensicherheit. Dadurch werden Risiken schnell und an den richtigen Stellen behoben.

Warum ist DSPM wichtig?

DSPM ist heute sehr wichtig, da es so viel Daten gibt, diese an so vielen Orten gespeichert sind und es immer mehr Datenverletzungen gibt. Alte Sicherheitsmethoden funktionieren nicht mehr, wenn Daten überall sind. DSPM ist entscheidend, da es den vollständigen Überblick und die ständige Überprüfung bietet, die erforderlich sind, um Datenrisiken an all diesen verschiedenen Orten zu erkennen und zu bewältigen. Dadurch wird sichergestellt, dass sensible Informationen unabhängig von ihrem Standort geschützt sind.

DSPM hilft auch dabei, sicherzustellen, dass Unternehmen alle neuen Datenschutzbestimmungen einhalten. Es gibt Gesetze, die vorschreiben, wie mit sensiblen Daten umzugehen ist. DSPM hilft dabei, herauszufinden, wo sich diese Daten befinden, wer auf sie zugreifen kann, und ob sie ordnungsgemäß geschützt sind. Dadurch können Unternehmen Probleme frühzeitig erkennen und beheben, bevor sie zu hohen Geldstrafen oder rechtlichen Schwierigkeiten führen.

Neben der Einhaltung von Vorschriften und dem Schutz von Daten hilft DSPM Unternehmen dabei, Probleme besser zu bewältigen und den Schaden durch Datenverletzungen zu reduzieren. Durch die Kenntnis über ihre Daten und die damit verbundenen Risiken können Sicherheitsteams schnell ermitteln, welche Daten bei einem Vorfall ausgesetzt wurden, wer darauf zugreifen konnte und wo sie sich befinden. Dies ermöglicht es ihnen, den Vorfall zu stoppen, die richtigen Personen zu informieren und den Betrieb schneller wieder aufzunehmen, wodurch finanzielle Verluste, entstandene Probleme und Schäden für das Unternehmensimage minimiert werden.

Wie funktioniert DSPM?

DSPM arbeitet mit einem schrittweisen Plan, um einen vollständigen Überblick über Datenrisiken und deren Handhabung zu geben.

Zunächst findet und listet es alle Daten über alle Systeme hinweg auf. DSPM-Programme verbinden sich mit verschiedenen Datenquellen wie Clouds, Apps, Datenbanken und Computerdateien. Sie überprüfen diese Systeme automatisch, um alle Datenspeicher, deren Konfiguration und die darin enthaltenen Daten zu identifizieren. Dadurch entsteht eine vollständige und aktuelle Übersicht aller Daten, einschließlich solcher, die häufig übersehen werden.

Als Nächstes werden die Daten nach sensiblen Typen sortiert und der Zugriff überprüft. DSPM-Tools verwenden intelligente Methoden, um sensible Daten wie persönliche Informationen, Zahlungskartendaten, Gesundheitsinformationen, Unternehmensgeheimnisse und private Geschäftsinformationen zu finden und zu kennzeichnen. Gleichzeitig überprüft DSPM, wer auf welche Daten zugreifen kann, wie der Zugriff erfolgt ist, und ob dieser Zugriff übermäßig oder fehlerhaft konfiguriert ist.

Schließlich ermittelt DSPM die Risiken, entscheidet, was am wichtigsten ist, und gibt Empfehlungen zur Behebung. Durch die Verknüpfung von Datenempfindlichkeit, Zugriffseinstellungen und bekannten Schwachstellen ermittelt DSPM einen Risikoscore für jeden Datensatz. Dies hilft Sicherheitsteams, sich auf die wichtigsten Risiken zu konzentrieren. Das Programm gibt dann klare Empfehlungen zur Behebung, wie die Entfernung übermäßiger Zugriffsrechte, die Sicherung unsicherer Speicher oder die Verwendung besserer Verschlüsselung. DSPM arbeitet häufig mit anderen Sicherheits- und IT-Systemen zusammen, um die Behebung zu vereinfachen und die Datensicherheit kontinuierlich zu verbessern.

Arten von DSPM

DSPM konzentriert sich in der Regel auf den Hauptzweck oder den Aufbau des Programms, je nachdem, was das Unternehmen benötigt und wie seine Daten aussehen.

Ein Typ konzentriert sich auf Cloud-Datensicherheit. Da viele Unternehmen Cloud-Dienste nutzen, konzentrieren sich einige DSPM-Programme darauf, Daten in Cloud-Systemen zu finden, zu sortieren und zu sichern. Diese Programme arbeiten eng mit Cloud-Diensten zusammen, um Einstellungen zu überwachen, Probleme zu erkennen, übermäßige Zugriffe zu identifizieren und Daten zu verfolgen, während sie sich in der Cloud bewegen.

Ein weiterer Typ konzentriert sich auf die SaaS-Datensicherheit. Unternehmen verwenden Apps für wichtige Aufgaben, sodass sich in diesen Anwendungen viele sensible Daten befinden. Diese Art von DSPM konzentriert sich darauf, die Daten in diesen Apps zu sehen, zu wissen, wer darauf zugreifen kann, Datenlecks zu erkennen und die Datenschutzvorgaben in diesen Systemen einzuhalten.

Einige DSPM-Programme bieten Hybrid- und Multi-Umgebung-Datensicherheit. Diese Programme versuchen, einen umfassenden Überblick über die Datenrisiken in allen Systemen zu geben, einschließlich Clouds, Apps und Rechenzentren. Sie integrieren zahlreiche Datenquellen und Sicherheitstools, um eine vollständige Liste der Daten, ihrer Klassifizierung und ihres Risikos zu erstellen, unabhängig vom Standort der Daten.

Komponenten von DSPM

Ein gutes DSPM-System besteht aus mehreren wichtigen Komponenten, die zusammenarbeiten, um einen vollständigen Überblick über die Datensicherheit zu bieten.

Der erste Teil ist das Tool zum Auffinden und Sortieren von Daten. Dieses Tool überprüft ständig und findet alle Datenspeicher in den Systemen eines Unternehmens. Anschließend sortiert es die Daten auf intelligente Weise automatisch nach ihrer Sensibilität, den geltenden Regeln und ihrer Bedeutung für das Unternehmen. Dieser Teil erstellt und pflegt eine aktuelle Liste sensibler Daten, die Grundlage jedes Datensicherheitsplans ist.

Als Nächstes ist ein leistungsstarkes Tool zur Datenzugriffskontrolle und Aktivitätsüberwachung entscheidend. Dieses Tool überprüft, wer auf welche Daten zugreifen kann, wie der Zugriff erfolgt ist, und ob er übermäßig ist. Es überwacht auch die Datenverwendung, erkennt ungewöhnliche Aktivitäten, unbefugte Datenbewegungen oder verdächtige Suchvorgänge, die auf eine Sicherheitsverletzung oder ein internes Problem hindeuten könnten. Durch die Kenntnis der berechtigten und tatsächlichen Zugriffe sorgt das Tool dafür, dass nur die richtigen Personen Zugriff haben, und liefert wichtige Informationen über mögliche Datenexponierungen.

Schließlich ist der Risikocheck, die Priorisierung und der Behebungsplan das Ergebnis von DSPM. Dieser Teil verbindet Datenempfindlichkeit, Zugriffseinstellungen und Schwachstellen, um für jedes Datenobjekt einen Risikowert zu ermitteln. Anschließend werden verständliche Berichte erstellt, die die höchsten Risiken hervorheben und klare Empfehlungen zur Behebung enthalten. Dieser Teil arbeitet häufig mit anderen IT- und Sicherheitstools zusammen, um Probleme schneller zu beheben und die Datensicherheit kontinuierlich zu verbessern.

Vorteile von DSPM

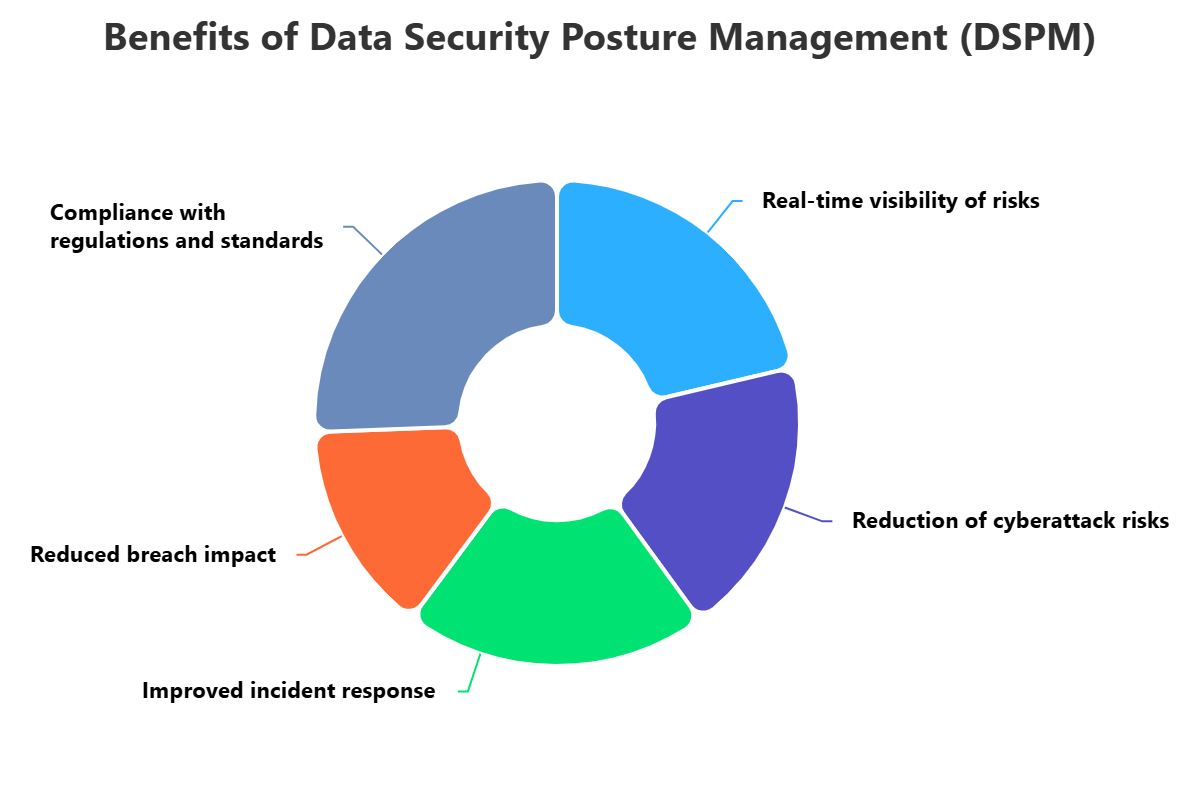

Die Verwendung eines guten DSPM-Programms bietet Unternehmen, die mit komplexen Daten umgehen, viele Vorteile. Ein Hauptvorteil ist eine vollständige, Echtzeit-Übersicht über Risiken für sensible Daten. Durch das automatische Auffinden, Sortieren und ständige Überwachen von Daten in allen Systemen beseitigt DSPM damit blinde Flecken. Dies hilft Sicherheitsteams, zu wissen, wo sich ihre sensiblen Daten befinden, wer darauf zugreifen kann und welche Probleme damit verbunden sind, um Risiken vor dem Auftreten von Problemen zu bewältigen.

DSPM erleichtert auch den Datenschutz und die Einhaltung von Vorschriften. Aufgrund vieler Datenschutzgesetze müssen Unternehmen nachweisen, dass sie die Vorschriften einhalten. DSPM hilft dabei, zu ermitteln, wo geschützte Daten gespeichert sind, überprüft, ob sie ordnungsgemäß geschützt sind, und identifiziert eventuelle Probleme. Dies hilft, Geldstrafen, rechtliche Konflikte und Schäden für das Unternehmensimage zu vermeiden.

Neben der Einhaltung von Vorschriften hilft DSPM auch dabei, Probleme besser zu bewältigen und die Auswirkungen von Verletzungen zu verringern. Bei einem Sicherheitsvorfall ist es entscheidend, zu wissen, welche sensiblen Daten betroffen sind. Die Echtzeit-Überwachung und Zugriffsprüfungen von DSPM ermöglichen es Sicherheitsteams, schnell den Umfang der Verletzung, die betroffenen Daten und die Rückkehr zum Normalzustand zu beschleunigen. Dadurch wird die Gesamtauswirkung eines Sicherheitsvorfalls reduziert und Geld sowie das Vertrauen der Kunden geschützt.

Herausforderungen von DSPM

Obwohl DSPM viele Vorteile bietet, birgt die Nutzung und Aufrechterhaltung eines guten DSPM-Programms eigene Herausforderungen. Ein großes Problem ist die Menge an Daten, die Unternehmen erstellen und speichern. Die Verbindung, das Auffinden und das ständige Sortieren all dieser Daten über viele Clouds, Anwendungen und Computersysteme hinweg kann schwierig sein und erfordert leistungsstarke und skalierbare DSPM-Programme.

Ein weiteres Problem besteht darin, Daten richtig zu klassifizieren und zu erkennen, welche Risiken am wichtigsten sind. DSPM-Tools verwenden KI, doch das Auffinden und Kennzeichnen aller sensiblen Daten, insbesondere in unstrukturierten Daten, kann fehlerhaft sein. Zudem erfordert die Verknüpfung von Datensensibilität mit Zugriff, Schwachstellen und Exposition zur Erstellung einer nützlichen Risikobewertung umfassende Kenntnisse über die Geschäftsprozesse und Daten des Unternehmens, was automatisch nur schwer zu realisieren ist.

Schließlich kann die Integration von DSPM in bestehende Sicherheits- und Computersysteme schwierig sein. DSPM nutzt Daten aus verschiedenen Quellen, und die Behebung von Problemen erfordert oft Maßnahmen verschiedener Teams. Die Gewährleistung eines reibungslosen Datenflusses, die Automatisierung von Prozessen und die Zusammenarbeit der Teams können herausfordernd sein. Die Akzeptanz von Veränderungen durch die Mitarbeiter sowie die klare Festlegung von Verantwortlichkeiten für die Datensicherheit sind entscheidend für den Erfolg von DSPM.

Best Practices für DSPM

Um DSPM optimal zu nutzen, sollten Unternehmen einige bewährte Verfahren befolgen. Beginnen Sie zunächst damit, Ihre Daten zu kennen und zu wissen, was für Ihr Unternehmen am wichtigsten ist. Bevor Sie ein DSPM-Programm einsetzen, sollten Sie herausfinden, welche Daten für Sie am wichtigsten sind, wo sie sich befinden und wie sie Ihrem Unternehmen helfen. Dies hilft Ihnen, das DSPM-Tool richtig einzurichten, seine Bemühungen zu fokussieren und sicherzustellen, dass die Problemlösung auf die Daten ausgerichtet ist, die am wichtigsten sind.

Konzentrieren Sie sich als Nächstes darauf, Daten kontinuierlich über alle Systeme hinweg zu finden und zu kategorisieren. Manuelle Datenlisten sind nicht ausreichend. Nutzen Sie DSPM, um Daten in all Ihren Clouds, Anwendungen und Speicherplatzlösungen ständig zu überwachen und zu ordnen. Stellen Sie sicher, dass das Ordnungssystem so konfiguriert ist, dass es sensible Datentypen erkennt, die für Ihr Unternehmen relevant sind, sowie die für Sie geltenden Compliance-Vorgaben berücksichtigt. Diese ständige Übersicht ist entscheidend, um versteckte Daten zu identifizieren und eine aktuelle Liste Ihrer sensiblen Informationen zu erhalten.

Schließlich sollten Sie sich auf nützliche Informationen, Risikoprioritäten und einfache Behebungspläne konzentrieren. DSPM sollte mehr leisten als nur Probleme zu finden. Nutzen Sie die Risikobewertungen der DSPM-Plattform, um zunächst die risikoreichsten Daten zu adressieren. Integrieren Sie die DSPM-Ergebnisse in Ihre bestehenden IT- und Sicherheitsplattformen, um Behebungsaufgaben zu automatisieren. Fördern Sie die Zusammenarbeit zwischen Sicherheits-, Datenverantwortlichen und Betriebsteams, um sicherzustellen, dass Datensicherheitsprobleme verstanden, priorisiert und behoben werden, was zu einer kontinuierlichen Verbesserung Ihrer Datensicherheit führt.

Wie kann ImmuniWeb beim Data Security Posture Management (DSPM) helfen?

ImmuniWeb Discovery bietet eine leistungsstarke und ergänzende Reihe von Funktionen, die wesentlich zum Data Security Posture Management (DSPM) eines Unternehmens beitragen, insbesondere durch den Fokus auf externes Attack Surface Management und Dark Web Intelligence. Obwohl keine eigenständige DSPM-Plattform, ermöglicht ImmuniWebs KI-gestütztes External Attack Surface Management (EASM) die kontinuierliche Entdeckung und Überwachung der internetzugänglichen digitalen Vermögen eines Unternehmens, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste. Dies ist für DSPM entscheidend, da es hilft, öffentlich exponierte Datenspeicher (z. B. falsch konfigurierte S3-Buckets, offene Datenbanken) zu identifizieren, die sensible Informationen enthalten könnten, und somit einen kritischen externen Blick auf Datenrisiken bietet.

Darüber hinaus trägt ImmuniWeb’s Dark Web und Cyber Threat Intelligence (CTI) Monitoring direkt zum DSPM bei, indem es Fälle identifiziert, in denen sensible Daten, Anmeldedaten oder geistiges Eigentum eines Unternehmens möglicherweise bereits kompromittiert und im Dark Web, in Hackerforen oder auf anderen illegalen Marktplätzen geleakt wurden. Diese proaktive Intelligenz ermöglicht es Unternehmen, zu erkennen, ob ihre Daten bereits einer Offenlegungsgefahr ausgesetzt sind, unmittelbare Incident-Response-Maßnahmen einzuleiten und potenzielle interne oder dritte Datenleckagequellen zu lokalisieren, die DSPM anschließend sichern kann.

Die Funktionen von ImmuniWeb erstrecken sich auch auf die Schwachstellenanalyse und Penetrationstests von Anwendungen und APIs, die mit sensiblen Daten interagieren. Durch die Identifizierung von Sicherheitslücken in diesen Schnittstellen hilft ImmuniWeb, unbefugten Zugriff auf Backend-Datenspeicher zu verhindern. Die Erkenntnisse aus der kontinuierlichen Überwachung und den Sicherheitstests von ImmuniWeb können in eine umfassendere DSPM-Lösung einfließen und deren Verständnis von Datenrisiken bereichern, indem sie Kontext zu externen Expositionen und Schwachstellen auf Anwendungsebene liefern. Dieser kombinierte Ansatz ermöglicht es Unternehmen, ein umfassenderes und umsetzbares Verständnis ihrer Datensicherheitslage zu erlangen, von externen Bedrohungen bis hin zu internen Konfigurationen.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.