Verbesserung der Cyberabwehr: Ein umfassender Leitfaden für dynamische Anwendungssicherheitstests (DAST)

DAST ist ein Sicherheitstest, der eine laufende Anwendung von außen scannt und dabei einem Hacker nachahmt, um Laufzeitschwachstellen wie SQL-Injection und Cross-Site-Scripting zu finden.

Apps sind für Unternehmen heute extrem wichtig, aber sie bieten auch einen großen Einfallstor für Angreifer. Da Cyber-Bedrohungen immer intelligenter werden, reicht herkömmliche Sicherheit nicht mehr aus. Dynamic Application Security Testing (DAST) ist heute entscheidend, um Sicherheitsprobleme in laufenden Anwendungen zu finden. Es agiert wie ein echter Angreifer, um die wichtigen Daten eines Unternehmens zu schützen.

So funktioniert DAST

Dynamic Application Security Testing (DAST) ist eine Methode zur Sicherheitsprüfung, bei der Anwendungen von außen während ihrer Ausführung getestet werden. Im Gegensatz zu Verfahren, die Zugriff auf den Quellcode erfordern, agiert DAST wie ein Hacker und nutzt dabei die Frontend-Schnittstelle der Anwendung. Zunächst erhält der DAST-Scanner die URL der Webanwendung oder den Speicherort der mobilen App. Anschließend startet er eine Reihe automatischer Angriffe, um Sicherheitslücken zu identifizieren.

Der Scanner durchläuft die gesamte Anwendung, um deren Struktur zu kartieren, und identifiziert alle Einstiegspunkte, Formulare und Funktionen, was hilft, potenzielle Angriffspunkte zu erkennen. Anschließend sendet das DAST-Tool eine Reihe kontrollierter, simulierter Angriffe. Es injiziert schädliche Daten an allen erreichbaren Stellen, prüft auf fehlerhafte Servereinstellungen, manipuliert HTTP-Anfragen und versucht, gängige Web-Sicherheitsprobleme auszunutzen. Danach beobachtet das Tool die Reaktion der Anwendung.

Wenn etwas Ungewöhnliches passiert, wie z. B. eine Fehlermeldung, die sensible Informationen anzeigt, eine erfolgreiche SQL-Injection oder ein Cross-Site-Scripting (XSS)-Popup, wird dies als mögliches Problem markiert. Der letzte wichtige Teil ist der Bericht, der die Probleme nach ihrer Schwere (z. B. Critical, High oder Medium) auflistet. Er liefert den Nachweis, dass der Angriff funktioniert, und enthält in der Regel auch Lösungsvorschläge, sodass sich Entwickler zuerst auf die wichtigsten Dinge konzentrieren können.

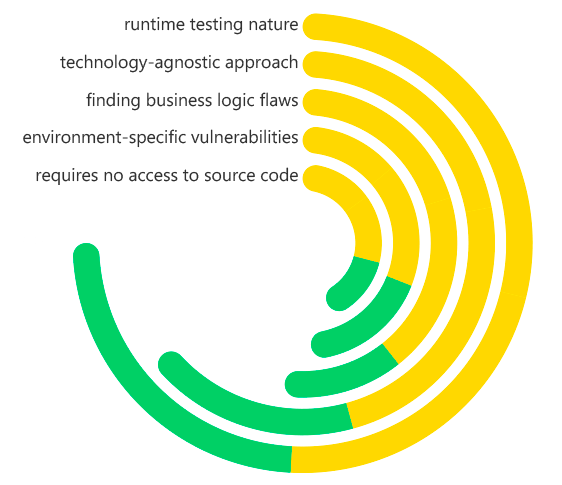

Was sind die Schlüsselmerkmale von DAST?

DAST unterscheidet sich in einigen grundlegenden Punkten von anderen Sicherheitstests. Der wichtigste Unterschied besteht darin, dass es die Anwendung während des Betriebs testet. Es kann Probleme finden, die nur auftreten, wenn die Anwendung live ist, wie z. B. Probleme mit Einstellungen, Benutzernamen und Passwörtern, Sitzungsverwaltung und externen Komponenten. Dies vermittelt einen realistischen Eindruck davon, wie sicher die Anwendung bei der Nutzung ist.

Außerdem spielt es keine Rolle, welche Sprache oder welches System die Anwendung verwendet, z. B. Java, .NET, Python oder Node.js. Es kommuniziert mit der Anwendung über normale Webanfragen, sodass es auf vielen verschiedenen Systemen funktioniert. Dies ist vorteilhaft für heutige Setups, bei denen verschiedene Teile unterschiedliche Sprachen verwenden können.

DAST eignet sich auch gut, um Fehler in der Funktionsweise der Anwendung und Probleme bei der Einrichtung zu finden. Bei der statischen Analyse können Probleme übersehen werden, die sich aus dem Zusammenspiel verschiedener Teile des Systems ergeben. DAST testet das gesamte System und kann so beispielsweise Zahlungsprobleme, Möglichkeiten, mehr Berechtigungen als vorgesehen zu erhalten, oder fehlerhafte Einstellungen im Webserver finden, die nur bei laufender Anwendung sichtbar werden. Außerdem benötigt DAST keinen Quellcode. Dies ist hilfreich für Sicherheitsteams, die getrennt von den Entwicklern arbeiten, und für das Testen von Anwendungen anderer Unternehmen, deren Code nicht einsehbar ist.

Dynamic Application Security Testing (DAST) – Hauptmerkmale

Welche Probleme löst DAST?

DAST erfüllt einen wesentlichen Bedarf in der Anwendungssicherheit, indem es die Anwendung während ihrer Ausführung überprüft. Es behebt hauptsächlich das Problem der „unknow knowns“ – Schwachstellen in der Live-Anwendung, die während des Entwurfs und der Codierung nicht erwartet wurden. In der Regel entstehen diese durch die Interaktion zwischen Anwendungscode, Server, Datenbank und anderen Diensten.

Unternehmen, die viele Komponenten von Drittanbietern und Open-Source-Teilen verwenden, stehen vor einem großen Problem: Sie können Code, den sie nicht selbst geschrieben haben, nicht mit statischer Analyse überprüfen. DAST behebt dies, indem es die gesamte Anwendung testet, sodass Schwachstellen aus externen Bibliotheken vor ihrer Ausnutzung erkannt werden. Dies ist entscheidend für die Sicherheit, da Open-Source-Code heute bis zu 90 % einer Anwendung ausmachen kann.

DAST befasst sich ebenfalls mit Problemen bei der Einrichtung und Bereitstellung. Eine Anwendung kann zwar sicheren Code besitzen, aber ein schlecht konfigurierter Webserver oder Standard-Admin-Logins können erhebliche Sicherheitsprobleme verursachen. DAST überprüft diese Schwachstellen, die andere Werkzeuge übersehen. Schließlich liefert es eine Außenperspektive auf die Anwendung, wie sie ein Angreifer sehen würde. Dadurch wird bestätigt, dass Sicherheitsmaßnahmen wie Web Application Firewalls (WAFs) wirksam sind und die Sicherheit praktikabel umgesetzt ist.

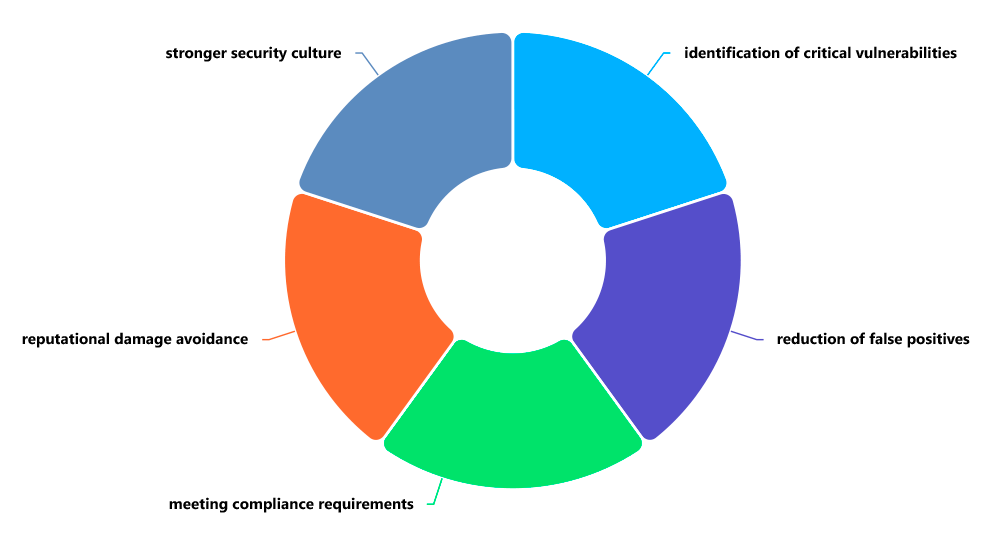

Vorteile von DAST

Es lohnt sich, Dynamic Application Security Testing (DAST) in einen sicheren Entwicklungslebenszyklus (SDLC) zu integrieren. Das Beste daran ist, dass es wichtige Schwachstellen aufdeckt, die bei der Ausführung einer Anwendung auftreten. DAST kann gravierende Probleme wie SQL-Injection und Cross-Site-Scripting (XSS) während des Live-Betriebs der Anwendung erkennen. Dies verhindert Datenlecks und Systemabstürze, was erhebliche Kosten spart und das Unternehmensimage schützt.

Ein weiterer Vorteil ist, dass es Fehlalarme reduziert. Kein Tool ist perfekt, aber DAST-Tools sind mittlerweile ziemlich gut darin, zu erkennen, wann jemand wirklich eine Lücke in der App gefunden hat, und wann die App einfach nur normal funktioniert. Das spart den Entwicklern und Sicherheitsbeauftragten Zeit, sodass sie echte Probleme beheben können, anstatt Dingen nachzujagen, die gar nicht existieren. Dadurch läuft alles reibungsloser.

DAST hilft auch bei der Einhaltung von Vorschriften. Viele Standards und Vorschriften, wie PCI DSS, verlangen, dass Sie Ihre Anwendungen regelmäßig testen. Durch den Einsatz von DAST im CI/CD-Prozess erstellen Sie automatisch einen Nachweis, dass Sie die Vorschriften einhalten. Dies zeigt, dass Sie die Sicherheit ernst nehmen. Letztendlich hilft DAST dabei, die Sicherheit stärker zu beachten, und stellt sicher, dass die Anwendungen echten Angriffen standhalten können.

Vorteile von Dynamic Application Security Testing (DAST)

Wie unterscheiden sich DAST und SAST?

DAST und SAST sind wichtige Bestandteile der Anwendungssicherheit, aber sie funktionieren auf unterschiedliche Weise und erzielen die besten Ergebnisse gemeinsam. Der Hauptunterschied liegt in ihrer Arbeitsweise: SAST überprüft die Anwendung von innen und außen, indem es den Code vor der Zusammenstellung analysiert. DAST hingegen testet die Anwendung von außen, während sie läuft.

Dieser Unterschied führt zu einigen praktischen Unterschieden. SAST kann frühzeitig durchgeführt werden, oft direkt im Arbeitsbereich des Programmierers, und gibt schnelles Feedback zu Code-Problemen. DAST benötigt eine funktionierende Anwendung, in der Regel in einem Testumfeld, und wird daher später durchgeführt. SAST ist gut geeignet, um Codierungsfehler wie Pufferprobleme, Syntaxfehler und risikoreiche Funktionsaufrufe zu finden, kann aber Probleme übersehen, die während der Ausführung der Anwendung auftreten. DAST ist hervorragend geeignet, um diese von SAST übersehenen Probleme zu finden und Schwachstellen aufzudecken, die nur auftreten, wenn die Anwendung live ist.

SAST kann mehr Fehlalarme auslösen, da es nicht immer verfolgen kann, wie sich Daten durch ein vollständiges, laufendes System bewegen. DAST liefert in der Regel weniger, aber nützlichere Ergebnisse, indem es Schwachstellen durch echte Angriffe überprüft. Diese Tools stehen nicht im Widerspruch zueinander, sondern ergänzen sich gegenseitig. Ein guter AppSec-Plan nutzt SAST, um Fehler im Code zu finden, und DAST, um die Sicherheit der gesamten Anwendung zu überprüfen, sodass während der Entwicklung alles abgedeckt ist.

Warum ist DAST für die Anwendungssicherheit so wichtig?

DAST ist äußerst wichtig. Es ist die letzte Verteidigungslinie, bevor Ihre App live geht. Stellen Sie sich DAST als eine Art Sicherheitskontrolle vor, ähnlich einem Hacker, der versucht einzudringen. Es beantwortet die zentrale Frage: Kann jemand das hacken? Egal, wie gründlich Sie den Code analysieren, nichts ersetzt die Beobachtung, wie sich eine App unter Angriff verhält.

In der schnelllebigen Welt von DevSecOps darf Sicherheit den Arbeitsablauf nicht verlangsamen. DAST hilft dabei, indem es Sicherheitstests automatisiert. Es scannt Anwendungen kontinuierlich, während sie aktualisiert werden. Dieses „Shift-Left“-Konzept bedeutet, dass das Testen von Anfang an Teil des Prozesses ist. Auf diese Weise ist die Sicherheit von Anfang an integriert und wird nicht nachträglich hinzugefügt. Entwickler erhalten schnelles Feedback und können Probleme beheben, bevor sie nach der Veröffentlichung der Anwendung zu Schwierigkeiten führen.

Da Bedrohungen immer weiter automatisiert und komplexer werden, müssen auch die Abwehrmaßnahmen mitziehen. DAST-Tools erhalten regelmäßige Updates mit Tests für die neuesten Angriffe, wie etwa die in den OWASP Top 10. Wenn Unternehmen DAST nutzen, halten sie sich nicht nur an Vorgaben. Sie arbeiten aktiv daran, ihre Anwendungen zu stärken, was das Vertrauen der Kunden fördert und ihren Ruf in einer risikoreichen Online-Welt schützt.

Beispiele aus der Praxis für die Verwendung von DAST

Hier sind praktische Beispiele dafür, wie DAST eingesetzt wird, um kritische Sicherheitslücken zu finden – von einfachen bis hin zu komplexeren Szenarien.

Beispiel 1: E-Commerce Checkout (SQL Injection)

- Die App: Ein Online-Shop mit einer Produktsuchfunktion und einer Benutzeranmeldung.

- Der DAST-Test: Der DAST-Scanner durchsucht die Website und findet ein Suchfeld. Er gibt eine klassische SQL-Injection-Nutzlast ein, z. B.: ' OR 1=1--

- Was passiert: Anstatt ein einzelnes Produkt zurückzugeben, interpretiert die Datenbank der Anwendung diese Nutzlast als Befehl. Sie gibt die gesamte Produktliste aus, einschließlich unveröffentlichter oder abgekündigter Artikel. In einem schwerwiegenderen Fall könnte der Scanner erfolgreich die gesamte Benutzerdatenbank extrahieren, einschließlich Benutzernamen und gehashter Passwörter.

- Das Ergebnis: Der DAST-Bericht weist auf eine kritische SQL-Injection-Sicherheitslücke im Suchparameter hin und liefert die genaue verwendete Nutzlast sowie die HTTP-Anfrage/Antwort, die zur Datenfreigabe geführt hat.

Beispiel 2: Der Blog-Kommentarbereich (Cross-Site Scripting – XSS)

- Die App: Ein Unternehmensblog, der Benutzern das Posten von Kommentaren ermöglicht.

- Der DAST-Test: Der Scanner findet das Kommentarformular und sendet ein einfaches Skript-Tag: <script>alert('XSS')</script>

- Was passiert: Später, wenn sich ein Administrator anmeldet, um Kommentare zu überprüfen, wird das Skript in seinem Browser ausgeführt und ein Warnfenster angezeigt. Obwohl dies ein harmloser Proof-of-Concept ist, würde ein echter Angreifer eine ähnliche Schwachstelle nutzen, um das Sitzungscookie des Administrators zu stehlen, wodurch er das Konto übernehmen und die Website kontrollieren könnte.

- Das Ergebnis: Der DAST-Bericht identifiziert eine Stored Cross-Site Scripting (XSS)-Sicherheitslücke und weist darauf hin, dass bösartige Eingaben von der Anwendung gespeichert und von anderen Benutzern ausgeführt werden.

Beispiel 3: Das Benutzerportal der Bank (fehlerhafte Zugriffskontrolle)

- Die App: Eine Bankanwendung, mit der Benutzer ihre Kontoauszüge einsehen können.

- Der DAST-Test: Der Scanner meldet sich als normaler Benutzer „johndoe“ an und navigiert zu seiner Kontoseite unter /account/12345/statement. Das DAST-Tool nutzt dann seine Fuzzing-Engine, um auf unsichere direkte Objektreferenzen (IDOR) zu testen, indem es die URL in /account/12346/statement ändert.

- Was passiert: Die Anwendung liefert den Kontoauszug für einen anderen Benutzer, janedoe, ohne erneute Authentifizierung oder Berechtigungsprüfung. Der Scanner hat erfolgreich eine massive Datenschutzverletzung entdeckt.

- Das Ergebnis: Der Bericht hebt eine kritische Broken Access Control-Sicherheitslücke hervor und zeigt, wie ein Benutzer direkt auf die sensiblen Finanzdaten eines anderen Benutzers zugreifen kann.

Beispiel 4: Die Unternehmenswebsite (Server-Fehlkonfiguration)

- Die App: Die Hauptmarketing-Website eines Unternehmens.

- Der DAST-Test: Der Scanner untersucht den Webserver auf häufige Fehlkonfigurationen und veraltete Komponenten. Er sendet eine Anfrage an einen bekannten Pfad wie /server-status oder überprüft die HTTP-Header auf die Serverversion.

- Was passiert: Der Server antwortet mit einer detaillierten Statusseite, die interne Metriken und Informationen zu den letzten Anfragen enthält. Die HTTP-Header geben auch die genaue Version von Apache oder Nginx preis, von denen bekannt ist, dass sie mehrere öffentliche Exploits aufweisen.

- Das Ergebnis: Der DAST-Bericht weist auf eine Information Disclosure Schwere mittlerer (Server-Status-Seite) und eine Sicherheitslücke hoher Schwere aufgrund einer veralteten Webserver-Version mit bekannten CVEs (Common Vulnerabilities and Exposures) hin.

In all diesen Fällen ist der gemeinsame Nenner, dass DAST diese Schwachstellen ohne Kenntnis des zugrunde liegenden Quellcodes gefunden hat, indem es einfach wie ein echter Angreifer mit der Anwendung interagierte.

Wie ImmuniWeb bei DAST hilft

ImmuniWeb bietet eine robuste und intelligente DAST-Lösung, die über herkömmliche Schwachstellenscans hinausgeht und tiefgreifende, genaue und handlungsfähige Sicherheitserkenntnisse liefert. Auf der Grundlage künstlicher Intelligenz und maschinellen Lernens ist ImmuniWeb’s DAST darauf ausgelegt, Fehlalarme zu minimieren und die Erkennung komplexer, geschäftskritischer Schwachstellen zu maximieren, die andere Scanner möglicherweise übersehen. Die fortschrittlichen Crawling- und Angriffssimulations-Engines können selbst die komplexesten modernen Webanwendungen verarbeiten, einschließlich solcher mit hohem JavaScript-Aufwand (AJAX) und Single-Page-Anwendungen (SPAs).

Ein wesentliches Unterscheidungsmerkmal von ImmuniWeb ist seine Fähigkeit, kontrollierte und sichere Penetrationstests durchzuführen. Die Plattform identifiziert nicht nur Schwachstellen, sondern nutzt diese auch sicher und ohne Unterbrechungen, um ihre Schwere zu bestätigen und einen klaren Proof-of-Concept zu liefern. Dies liefert den Sicherheitsteams unbestreitbare Beweise für das Risiko und optimiert den Priorisierungs- und Behebungsprozess. Darüber hinaus integriert ImmuniWeb DAST mit anderen Testmethoden und bietet so einen ganzheitlichen Überblick über die Anwendungssicherheit, einschließlich Konfigurationsprüfungen und Compliance-Überwachung.

ImmuniWeb adressiert auch den kritischen Bedarf an Effizienz und Integration innerhalb moderner Entwicklungspipelines. Die Plattform bietet detaillierte, entwicklerfreundliche Berichte, die nicht nur Schwachstellen aufzeigen, sondern auch maßgeschneiderte Behebungshinweise liefern und so dazu beitragen, die Lücke zwischen Sicherheits- und Entwicklungsteams zu schließen. Mit einer skalierbaren, präzisen und intelligenten DAST-Lösung ermöglicht ImmuniWeb Unternehmen, ihre Angriffsfläche kontinuierlich zu überwachen, ihre Sicherheitskontrollen zu validieren und sicherzustellen, dass ihre Anwendungen gegenüber den sich ständig weiterentwickelnden Taktiken von Cyberangreifern resistent sind. Damit ist ImmuniWeb ein unverzichtbarer Partner in jedem umfassenden Anwendungssicherheitsprogramm.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.