Cyberbedrohungen sind in unserer vernetzten Welt ein ständiges Problem. Unternehmen stehen ständig unter Angriffen, von staatlicher Spionage bis hin zu Ransomware. Nur auf diese Bedrohungen zu reagieren, reicht nicht mehr aus. Deshalb ist Cyber Threat Intelligence (CTI) so wichtig. Sie verwandelt normale Daten in nützliche Informationen, die helfen, sich zu verteidigen und kluge Entscheidungen zu treffen. CTI ermöglicht es Unternehmen, Cyberrisiken besser vorherzusehen, zu erkennen und zu bewältigen, sodass man nicht nur verteidigt, sondern auch vorausschauend plant.

Was ist Cyber Threat Intelligence?

CTI ist mehr als nur eine Liste von Bedrohungen. Es ist eine Methode zum Sammeln, Analysieren und Teilen von Informationen über mögliche Cyberbedrohungen. Dazu gehören beispielsweise die Taktik der Angreifer, die Art der verwendeten Malware, die Ziel-Schwachstellen sowie ihre Ziele. Durch die Kenntnis des Wer, Was, Wann, Wo, Warum und Wie von Angriffen bietet CTI einen umfassenden Überblick über die aktuellen Entwicklungen. So können Sie über die reine Problembehebung hinausgehen, um tatsächlich zu verstehen, was Angreifer bezwecken, und Ihre Abwehrmaßnahmen entsprechend anpassen.

Letztendlich ist CTI die Grundlage für eine starke Sicherheitsinfrastruktur. Es hilft Ihnen, unmittelbare Bedrohungen zu erkennen und größere Trends zu identifizieren, was entscheidend ist, um solide Sicherheitspläne zu erstellen, Ressourcen sinnvoll einzusetzen und Ihr Unternehmen auch bei Cyberrisiken am Laufen zu halten. Ohne gute CTI können Unternehmen im Grunde nur raten und reagieren zu spät, um Schäden zu vermeiden.

Wichtige Aspekte der Cyber Threat Intelligence

CTI verfügt über einige wichtige Merkmale, die es für die Sicherheit eines Unternehmens so wirksam machen. Eines davon ist, dass es sich darauf konzentriert, Ihnen nutzbare Informationen zu liefern. Anstelle von bloßen Rohdaten verwandelt CTI Informationen in etwas, das Sie direkt zur Verbesserung Ihrer Sicherheit einsetzen können. Das bedeutet, konkrete Hinweise zu erhalten, um Bedrohungen sofort zu blockieren, Details darüber, wie Angreifer vorgehen, um Ihre Erkennung zu verbessern, und Tipps für Führungskräfte, um Entscheidungen über Sicherheitsausgaben zu treffen.

Außerdem wird Bedrohungsdaten Kontext gegeben. CTI findet nicht nur schlechte IP-Adressen oder Malware. Es versucht zu verstehen, warum ein Angriff stattfindet, einschließlich der Ziele, Zielgruppen und Fähigkeiten des Angreifers. Dadurch können Sie erkennen, wie wichtig eine Bedrohung für Sie ist, und sie in der richtigen Reihenfolge bearbeiten. Wenn Sie beispielsweise wissen, dass ein Angreifer Ihre Branche oder eine von Ihnen verwendete Technologie ins Visier nimmt, erhält diese Bedrohung eine höhere Priorität.

Schließlich ist CTI ein fortlaufender Prozess. Es handelt sich nicht um eine einmalige Angelegenheit. Er umfasst Planung, Erfassung, Verarbeitung, Analyse, Weitergabe und Rückmeldung. Dieser kontinuierliche Zyklus hält Ihre Bedrohungsinformationen aktuell und in Einklang mit Ihren Sicherheitsanforderungen. Durch die ständige Verbesserung Ihrer CTI können Sie mit der sich verändernden Bedrohungslage Schritt halten und Cyberrisiken einen Schritt voraus sein.

Warum ist Cyber Threat Intelligence wichtig?

CTI ist äußerst wichtig, da die Cyberwelt immer schwerer zu meistern ist. Erstens ermöglicht CTI eine proaktive Verteidigung statt nur reaktives Handeln. Sie können Angriffe vorhersehen, Schwachstellen erkennen, bevor sie ausgenutzt werden, und präventive Maßnahmen ergreifen. Dadurch sinkt die Wahrscheinlichkeit eines erfolgreichen Angriffs und es werden Kosten sowie Reputationsschäden vermieden.

Zweitens hilft CTI allen Mitarbeitern eines Unternehmens, bessere Entscheidungen zu treffen. Sicherheitsmitarbeiter erhalten Hinweise, um Bedrohungen abzuwehren, und Führungskräfte erhalten Tipps zum Risikomanagement und zur Budgetplanung. Es hilft Ihnen, Ihr Geld für die richtigen Dinge auszugeben, indem es Ihnen zeigt, welche Bedrohungen am wichtigsten sind. Dadurch wird Ihre Sicherheit verbessert und effizienter gestaltet.

Schließlich hilft Ihnen CTI dabei, Vorfälle besser zu bewältigen. Wenn etwas passiert, ermöglicht Ihnen gute Bedrohungsinformation, Probleme schneller zu finden und zu beheben. CTI informiert Sie über den Angreifer, seine Vorgehensweise und worauf Sie achten müssen, sodass Sie den Angriff schnell verstehen, stoppen und sich davon erholen können. Diese Schnelligkeit ist entscheidend, um Schäden zu minimieren und Ihren Geschäftsbetrieb aufrechtzuerhalten.

Wie funktioniert Cyber Threat Intelligence?

CTI funktioniert nach einem Plan, der mit Planung und Ausrichtung beginnt. Hier entscheidet ein Unternehmen, was es wissen muss, basierend auf dessen Vermögen, den Risiken, denen es ausgesetzt ist, und seinen Geschäftszielen. Das bedeutet, herauszufinden, welche Bedrohungen am wichtigsten sind, welche Angreifer Sie möglicherweise ins Visier nehmen, und welche Informationen Sie benötigen, um Ihre Systeme und Daten zu schützen. Dieser Schritt stellt sicher, dass die restliche Arbeit fokussiert ist und hilft Ihnen, Ihre Ziele zu erreichen.

Nach der Planung sammelt der Schritt „Erfassung“ Daten aus vielen verschiedenen Quellen. Dazu gehören Informationen, die Sie online finden, wie Foren, Nachrichten und Blogs; Threat Feeds, die strukturierte Daten liefern; Dark Web-Monitoring, um geheime Diskussionen und gestohlene Passwörter zu erkennen; Daten aus Ihren Sicherheitstools wie SIEMs, EDRs und Firewalls; sowie Informationen von vertrauenswürdigen Personen in der Branche. Das Ziel ist es, so viele Informationen wie möglich über potenzielle Bedrohungen zu erhalten.

Sobald Sie die Daten haben, machen Verarbeitung und Analyse sie nutzbar. Die Rohdaten werden in Informationen umgewandelt, die Sie verwenden können. Verarbeitung bedeutet, die Daten zu bereinigen, Duplikate zu entfernen und sie konsistent zu machen. Dann analysieren Sicherheitsexperten die Daten, erkennen Muster, verbinden Informationen und gewinnen daraus nutzbare Erkenntnisse. Das kann bedeuten, die Aktionen der Angreifer auf MITRE ATT&CK abzubilden, ihre Vorgehensweise zu verstehen und zu prüfen, ob die Informationen echt und nützlich sind. Schließlich werden die Informationen an die richtigen Personen in einer für sie nutzbaren Form weitergeleitet, z. B. als Warnmeldungen für Sicherheitsmitarbeiter, Berichte für Incident-Response-Teams oder Zusammenfassungen für Führungskräfte. Ein wichtiger Schritt ist das Einholen von Feedback, bei dem Personen mitteilen, ob die Informationen hilfreich und korrekt waren, damit Sie das CTI-Programm verbessern können.

Arten von Cyber Threat Intelligence

CTI wird in der Regel in verschiedene Arten unterteilt, die jeweils einen eigenen Zweck und eine eigene Zielgruppe in einem Unternehmen haben. Die wichtigsten Arten sind Strategische, Operative, Taktische und Technische Bedrohungsintelligenz.

Strategische Bedrohungsinformationen bieten einen umfassenden Überblick über die globale Bedrohungslage. Sie befassen sich mit Trends, weltweiten Ereignissen, den Zielen von Angreifern sowie den langfristigen Auswirkungen von Cyberrisiken auf Ihre Branche oder Ihr Unternehmen. Sie richten sich an Führungskräfte, Risikomanager und leitende Sicherheitsbeauftragte. Sie helfen ihnen, fundierte Entscheidungen zu treffen, Sicherheitsausgaben zu planen und Risiken proaktiv zu managen. Sie ermöglichen die Erkennung großer Veränderungen in der Bedrohungslage und die Anpassung Ihrer Sicherheitspläne. Beispiele sind Berichte über staatliche Maßnahmen, bedeutende Trends im Bereich der Cyberkriminalität sowie mögliche Auswirkungen neuer Gesetze auf Ihr Unternehmen.

Operative Bedrohungsinformationen befassen sich mit dem Wie und Warum spezifischer Angriffe und Angriffspläne. Sie liefern Informationen darüber, wie bestimmte Angreifergruppen arbeiten, was sie wollen und was sie tun können. Dies ist wichtig für Incident-Response-Teams, Threat Hunter und Security Operations Center (SOCs). Es hilft ihnen, zu verstehen, wie Angreifer Angriffe planen und durchführen. Dazu können Informationen über die Systeme, die Angreifer nutzen, ihre Kommunikationswege sowie Details zu ihren Zielen gehören. Dadurch können Sie sich auf spezifische Angriffe vorbereiten, Pläne erstellen und Bedrohungen jagen.

Taktische Bedrohungsinformationen konzentrieren sich auf die Details der aktuellen Vorgehensweise von Angreifern. Dazu gehören Informationen über die von ihnen verwendeten Tools und Methoden. Sie sind sehr nützlich für Sicherheitsingenieure und SOC-Mitarbeiter, die Sicherheitsmaßnahmen einrichten, Erkennungsregeln erstellen und verstehen müssen, wie man einen Angriff erkennt. Beispiele sind Details zu Exploit-Kits, die Bewegungen von Angreifern innerhalb eines Systems oder deren Methoden zum Diebstahl von Daten. Sie unterstützen direkt die Erstellung von Abwehrmaßnahmen und verbessern die Fähigkeit, Angriffe in Echtzeit zu erkennen und zu stoppen.

Technische Bedrohungsinformationen liefern die detailliertesten Hinweise auf Angriffe, wie z. B. bösartige IP-Adressen, Domainnamen, Dateicodes, URLs und Registry-Schlüssel. Diese Informationen werden von Sicherheitstools wie Firewalls, Intrusion Detection/Prevention-Systemen (IDS/IPS) und Endpoint Detection and Response (EDR) zur automatischen Blockierung und Erkennung genutzt. Sie eignen sich hervorragend für unmittelbare Maßnahmen, können aber schnell veralten, sobald Angreifer ihre Systeme ändern. Deshalb ist es am besten, sie im Kontext des umfassenderen Bildes aus taktischer, operativer und strategischer Bedrohungsinformation zu verwenden.

Komponenten der Cyber Threat Intelligence

CTI basiert auf mehreren Bausteinen, die alle zur Wirksamkeit beitragen. Ein wichtiger ist die Datenerfassung, also die Sammlung von Bedrohungsdaten aus verschiedenen Quellen innerhalb und außerhalb Ihres Unternehmens. Dazu gehören Sicherheitsprotokolle von Firewalls, Intrusion-Detection-Systemen und Endpoint-Sicherheit, sowie Bedrohungsinformationen, Daten aus öffentlichen Foren und Dark Web-Monitoring, Branchengruppen (ISACs/ISAOs) und Anbietern. Je mehr und je bessere Daten Sie haben, desto besser ist Ihre Intelligence.

Nach der Erfassung sind Verarbeitung und Anreicherung wichtig. Rohdaten sind unübersichtlich und liegen in verschiedenen Formaten vor. In diesem Schritt werden die Daten bereinigt, Duplikate entfernt und so organisiert, dass sie nutzbar sind. Die Anreicherung fügt den Daten Informationen hinzu und verknüpft sie mit bekannten Angreifern, Angriffen oder Schwachstellen. Dies kann bedeuten, IP-Adressen mit Datenbanken abzugleichen, Malware in Sandboxes zu analysieren oder verschiedene Datenpunkte miteinander zu verknüpfen, um einen vollständigen Überblick über einen Angriff zu erhalten. Ohne Verarbeitung sind Rohdaten nur Daten und können nicht als Intelligence genutzt werden.

Schließlich sind Analyse und Verbreitung die Bereiche, in denen Sie Intelligenz erstellen. Expertenanalysten verwenden Methoden wie die Untersuchung von Computerbeweisen, die Analyse von Verhaltensweisen und das Erkennen von Trends, um nützliche Informationen aus den Daten zu gewinnen. Sie identifizieren Muster, schätzen ab, was Angreifer vorhaben, prognostizieren zukünftige Angriffe und geben Empfehlungen ab. Die Intelligenz wird dann über Warnmeldungen, Berichte oder die Integration in Sicherheitstools an die richtigen Personen weitergeleitet. Ein wichtiger Feedback-Prozess stellt sicher, dass die Intelligenz nützlich, zeitnah und hilfreich ist, wodurch der CTI-Prozess ständig verbessert wird.

Vorteile von Cyber Threat Intelligence

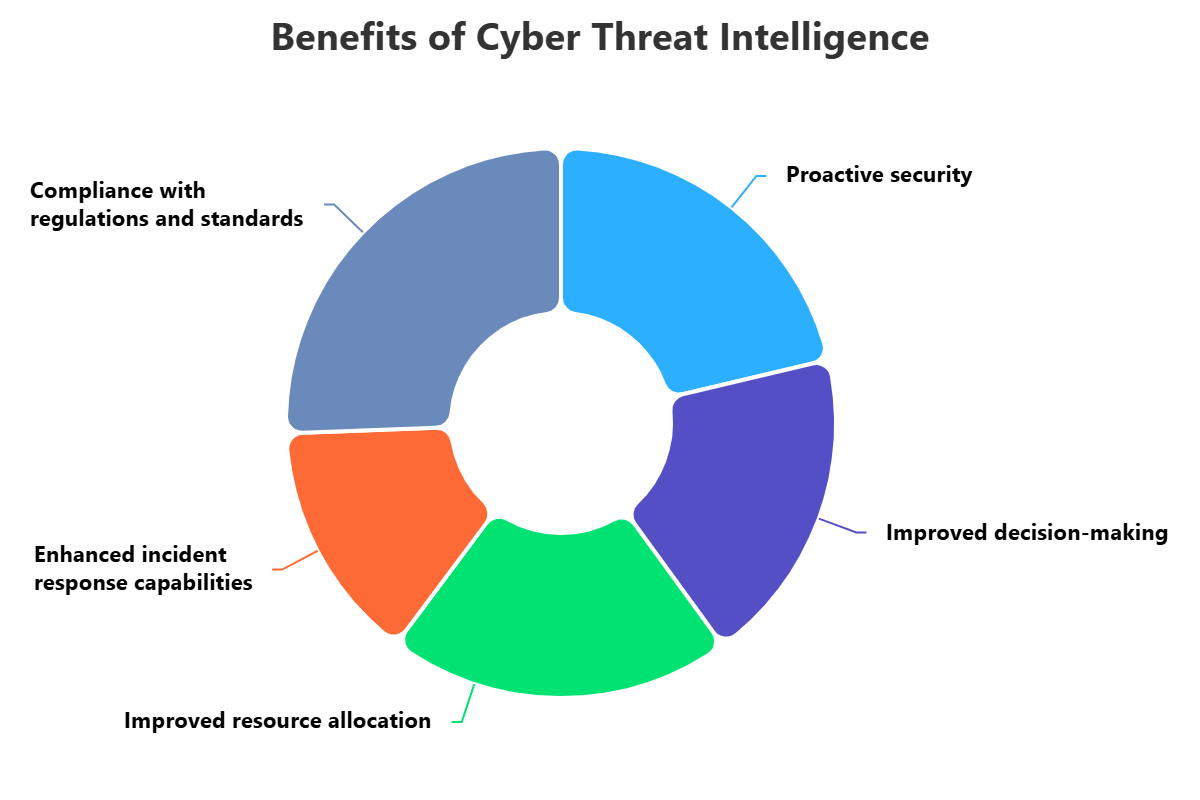

CTI bietet Unternehmen, die ihre Sicherheit verbessern möchten, viele Vorteile. Einer der größten ist der Übergang von der Reaktion zur Vorausplanung. Anstatt nur auf Vorfälle zu reagieren, ermöglicht CTI Ihnen, Angriffe kommen zu sehen, die Arbeitsweise der Angreifer zu verstehen und Maßnahmen zur Verhinderung zu ergreifen. Dadurch können Sie Ihre Abwehrkräfte stärken, Schwachstellen beheben, bevor sie ausgenutzt werden, und bessere Sicherheitsrichtlinien erstellen, was Ihr Risiko und die Wahrscheinlichkeit erfolgreicher Angriffe reduziert.

Ein weiterer Vorteil ist eine bessere Entscheidungsfindung und Ressourcennutzung. CTI liefert Ihnen nützliche Informationen über die Bedrohungen, die für Ihre Branche, Ihre Systeme und Ihre Risiken am wichtigsten sind. Dies hilft Sicherheitsteams und Führungskräften, bessere Entscheidungen über Sicherheitsausgaben zu treffen und Geld dort einzusetzen, wo es die größte Wirkung erzielt. Durch die Kenntnis der tatsächlichen Risiken können Sie sinnvoll ausgeben, unnötige Kosten vermeiden und sicherstellen, dass wichtige Dinge geschützt sind, was zu einem besseren und kostengünstigeren Sicherheitsprogramm führt.

CTI verbessert die Incident Response erheblich. Wenn etwas passiert, helfen gute Bedrohungsinformationen dabei, Probleme schneller zu finden, einzudämmen und zu beheben. CTI liefert wichtige Informationen darüber, wie Angreifer vorgehen, worauf man achten muss und wer möglicherweise hinter dem Angriff steckt. Dies hilft den Incident Respondern, den Angriff zu verstehen, ihn schnell zu stoppen und die Systeme wiederherzustellen. Diese Geschwindigkeit reduziert den Schaden und hält Ihr Unternehmen am Laufen.

Herausforderungen der Cyber Threat Intelligence

Auch wenn CTI hilfreich ist, birgt es doch einige Herausforderungen. Ein großes Problem ist die Datenmenge. Es kommen so viele Bedrohungsdaten herein, dass sie schwer zu verarbeiten sind. Ohne die richtigen Tools zum Sammeln, Organisieren und Filtern von Daten können Sicherheitsteams überfordert sein, was es erschwert, die wirklich wichtigen Informationen zu finden. Diese Datenmüdigkeit kann dazu führen, dass Bedrohungen übersehen werden.

Eine weitere Herausforderung ist die Suche nach qualifizierten Fachkräften. Die Umwandlung von Rohdaten in nützliche Erkenntnisse erfordert spezielle Fähigkeiten, wie das Verständnis der Taktik von Angreifern, die Analyse von Malware, die Untersuchung von Netzwerken und Kenntnisse über weltweite Ereignisse. Viele Unternehmen haben Schwierigkeiten, Sicherheitsexperten zu finden und zu halten, die über die Fähigkeiten verfügen, Bedrohungsdaten zu verarbeiten und zu interpretieren. Ohne diese Experten kann CTI unwirksam sein, da der menschliche Faktor für kritisches Denken und die Verknüpfung von Informationen entscheidend ist.

Schließlich kann die Umsetzung von CTI schwierig sein. Das Sammeln von Bedrohungsinformationen ist eine Sache, die Nutzung in der Sicherheit jedoch eine andere. Viele Unternehmen haben Schwierigkeiten, CTI-Feeds in ihre Sicherheitstools zu integrieren. Zudem erfordert die Umsetzung von Informationen in Maßnahmen, wie das Erstellen von Erkennungsregeln oder das Aktualisieren von Firewalls, robuste Prozesse und Automatisierung. Ohne diese bleibt die Bedrohungsinformation isoliert und hilft der Sicherheit nicht.

Best Practices für Cyber Threat Intelligence

Um CTI optimal zu nutzen, sollten Unternehmen einige bewährte Verfahren befolgen. Legen Sie zunächst klare Ziele für das fest, was Sie lernen möchten, basierend auf Ihren Risiken und Geschäftszielen. Anstatt alle Daten zu sammeln, konzentrieren Sie sich auf das, was für Ihre Branche und Ihre Systeme wichtig ist. Das bedeutet, dass Sie verstehen müssen, was für Sie wichtig ist, wer Sie angreifen könnte und welche Informationen Sie benötigen, um sich vor den größten Bedrohungen zu schützen. Durch das Festlegen dieser Ziele stellen Sie sicher, dass Ihre Datenerfassung fokussiert ist und Sie nicht überfordert.

Zweitens: Nutzen Sie verschiedene Informationsquellen und tauschen Sie Bedrohungsinformationen aus. Verlassen Sie sich nicht nur auf eine Quelle, sonst verpassen Sie wichtige Hinweise. Ein gutes CTI-Programm verwendet Daten aus Online-Quellen, kommerziellen Feeds, Dark Web-Monitoring und Ihren eigenen Sicherheitstools. Treten Sie außerdem Branchenverbänden (ISACs/ISAOs) bei, um Informationen und Frühwarnungen zu Bedrohungen zu erhalten. Der Informationsaustausch unterstützt auch die gesamte Cybersicherheits-Community.

Konzentrieren Sie sich schließlich darauf, Intelligenz zu nutzen und Feedback einzuholen. Intelligenz ist nur dann nützlich, wenn sie zu Maßnahmen führt. Integrieren Sie CTI in Ihre Sicherheitstools für automatisierte Erkennung und Reaktion. Erstellen Sie Pläne für Sicherheitsteams, um auf Intelligenz zu reagieren. Wichtig ist vor allem, Feedback von Sicherheitsteams darüber einzuholen, wie nützlich die Intelligenz ist. Dieses Feedback hilft Ihnen, Ihr CTI-Programm zu verbessern und sicherzustellen, dass es in der sich ändernden Bedrohungslage weiterhin hilfreich bleibt.

Wie kann ImmuniWeb bei der Cyber Threat Intelligence helfen?

ImmuniWeb bietet eine umfassende Cyber Threat Intelligence-Lösung, die Unternehmen mit umsetzbaren Erkenntnissen und einer proaktiven Verteidigungsstrategie gegen sich ständig weiterentwickelnde Cyber-Bedrohungen unterstützt. Eine der wichtigsten Funktionen von ImmuniWeb ist Echtzeit-Überwachung von Bedrohungen und Dark Web Intelligence. Die ImmuniWeb AI Platform durchsucht kontinuierlich das Clear, Deep und Dark Web, einschließlich Hacking-Foren, Untergrundmarktplätzen und Telegram-Kanälen, nach Erwähnungen Ihres Unternehmens, seiner Vermögenswerte (Domains, IPs, Anwendungen, Marken) und sogar individueller Benutzeranmeldedaten. Diese umfassende Überwachung ermöglicht es Unternehmen, frühzeitig Warnungen vor potenziellen Bedrohungen wie Datenverletzungen, Phishing-Kampagnen, Markenmissbrauch und sogar Diskussionen über die Ausnutzung ihrer Systeme zu erkennen, oft bevor diese zu vollwertigen Angriffen werden.

Darüber hinaus geht das CTI-Angebot von ImmuniWeb über die einfache Datenerfassung hinaus und bietet intelligente Korrelation von Bedrohungen und Risikopriorisierung. Die Plattform nutzt ihre preisgekrönte Machine-Learning-Technologie, um Duplikate und Fälschungen automatisch zu entfernen und so die Zuverlässigkeit der Bedrohungsinformationen zu gewährleisten. Anschließend korreliert sie entdeckte Bedrohungen und Indikatoren für Kompromittierungen (IoCs) mit den spezifischen Assets und Schwachstellen Ihrer Organisation. Diese Kontextualisierung hilft Sicherheitsteams, das tatsächliche Risiko einer bestimmten Bedrohung zu verstehen, sodass sie ihre Sicherheitsbemühungen priorisieren und sich auf die kritischsten Expositionen konzentrieren können. Dieser gezielte Ansatz verhindert Alert-Fatigue und stellt sicher, dass Ressourcen effektiv eingesetzt werden, um die risikoreichsten Bedrohungen anzugehen.

Schließlich erleichtert ImmuniWeb die Operationalisierung und Verbreitung von verwertbaren Informationen. Die Plattform versendet sofortige Warnmeldungen über neue Sicherheitsvorfälle, Datenlecks und Cyber-Bedrohungen an die zuständigen Mitarbeiter in DFIR- oder Rechtsteams und nutzt dabei Gruppen sowie automatisierte Vorfallsklassifizierung für eine effiziente Reaktion. Unternehmen können die Ergebnisse in verschiedene Formate exportieren oder über eine API direkt in ihre bestehenden Security Information and Event Management (SIEM)-Systeme integrieren, um ihre Sicherheitsabläufe zu optimieren. Durch die Bereitstellung maßgeschneiderter, Echtzeit- und umsetzbarer Informationen versetzt ImmuniWeb Unternehmen in die Lage, ihre Fähigkeiten zur Erkennung und Reaktion auf Bedrohungen zu verbessern, ein tieferes Verständnis ihrer Bedrohungslandschaft zu erlangen und letztendlich das Risiko erfolgreicher Cyberangriffe und Datenverletzungen zu verringern.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.