Cloud Computing hat die Arbeitsweise von Unternehmen verändert, da es Skalierbarkeit, Flexibilität und Kosteneinsparungen bietet. Doch wenn Unternehmen entweder durch Migration oder von Anfang an in die Cloud wechseln, stehen sie neuen Sicherheitsrisiken gegenüber.

Cloud-Penetrationstests sind wichtig geworden, um diese Risiken zu bewältigen und sicherzustellen, dass Cloud-Setups Cyberangriffen standhalten können.

Was ist Cloud-Penetrationstesting?

Cloud-Penetrationstests sind eine spezielle Art von Sicherheitsüberprüfung. Sie identifizieren Schwachstellen, fehlerhafte Konfigurationen und Sicherheitslücken in Cloud-Systemen, Anwendungen und Infrastrukturen. Im Gegensatz zu herkömmlichen Penetrationstests müssen Cloud-Penetrationstests Faktoren wie die Verantwortlichkeiten in der Cloud, die Flexibilität der Cloud sowie die für die Cloud entwickelten Dienste berücksichtigen. Der Hauptzweck besteht darin, reale Angriffe nachzustellen, die Hacker nutzen könnten, um unbefugten Zugriff zu erlangen, Daten zu stehlen oder Cloud-Dienste zu stören.

Dies geht über die bloße Verwendung von Programmen zum Scannen nach Problemen hinaus. Es sind erfahrene Sicherheitsexperten beteiligt, die sich mit Cloud-Dienstleistern wie AWS, Azure und Google Cloud Platform (GCP) bestens auskennen. Sie kennen deren spezielle Dienste und die häufigsten Fehler bei der Einrichtung. Die Tester überprüfen nicht nur die Anwendungen in der Cloud, sondern auch die grundlegende Cloud-Infrastruktur, die Verwaltung von Identitäten und Zugriffen (IAM), Netzwerksicherheitsgruppen, Speicherbereiche und serverlose Funktionen. Das Ziel ist es, Schwachstellen vor Angreifern zu finden, um die Cloud sicherer zu machen.

Letztendlich bietet der Cloud-Penetrationstest eine umfassende Überprüfung der Cloud-Sicherheit einer Organisation. Er prüft, ob die vorhandenen Sicherheitsmaßnahmen wirksam sind, identifiziert Schutzlücken und zeigt die mögliche Schwere der Auswirkungen bei Ausnutzung von Schwachstellen. Diese proaktive Methode ist für Organisationen, die Cloud-Dienste nutzen, entscheidend, da sie dabei hilft, Daten zu schützen, den Betrieb reibungslos aufrechtzuerhalten und sich ständig verändernden Sicherheitsanforderungen in der Cloud gerecht zu werden.

Wichtige Aspekte von Cloud-Penetrationstests

Ein wichtiger Teil von Cloud-Penetrationstests ist es, zu verstehen, wer für was verantwortlich ist. In Cloud-Setups werden die Sicherheitsaufgaben zwischen dem Cloud-Dienstleister (CSP) und dem Kunden geteilt. In der Regel ist der CSP für die Sicherheit der Cloud selbst verantwortlich (z. B. Grundinfrastruktur, Hypervisoren und die physische Sicherheit von Rechenzentren). Der Kunde ist für die Sicherheit innerhalb der Cloud verantwortlich (z. B. Einrichtung von virtuellen Maschinen, Absicherung von Anwendungen, Verwaltung von Identität und Zugriff sowie Schutz von Daten). Cloud-Penetrationstester müssen diese Grenzen genau kennen, um nur das zu testen, was der Kunde verantwortet, ohne in den Bereich des CSP einzugreifen oder gegen die Regeln zu verstoßen.

Ein weiterer wichtiger Aspekt ist die Flexibilität und Veränderbarkeit von Cloud-Setups. Im Gegensatz zu herkömmlichen Infrastrukturen, die unverändert bleiben, können Cloud-Ressourcen schnell wachsen oder schrumpfen. Außerdem sind temporäre Instanzen üblich, und Netzwerkkonfigurationen können sich häufig ändern. Aus diesem Grund müssen Penetrationstester Methoden und Tools verwenden, die sich an die sich ändernden Angriffsflächen anpassen können. Tester müssen Auto-Scaling-Gruppen, serverlose Funktionen, Container-Setups und verschiedene cloudbasierte Dienste berücksichtigen, die neue Angriffsmöglichkeiten schaffen und spezielle Testmethoden erfordern, die über das reine Testen von Netzwerken oder Anwendungen hinausgehen.

IAM- und Einrichtungsfehler sind wichtige Aspekte, auf die man sich konzentrieren sollte. Cloud-Einrichtungen basieren stark auf detaillierten IAM-Richtlinien, um zu steuern, wer auf Ressourcen zugreifen kann. Wenn IAM-Rollen fehlerhaft konfiguriert sind, Richtlinien zu weit gefasst, Anmeldedaten schwach oder Zugriffsschlüssel unsicher sind, können Angreifer umfassenden Zugriff erlangen. Cloud-Penetrationstests prüfen diese Konfigurationen genau und versuchen, Berechtigungen zu erweitern, sich ohne Genehmigung zu bewegen und unbefugten Zugriff auf sensible Daten oder Dienste zu erlangen. Viele Cloud-Verletzungen resultieren aus einfachen Einrichtungsfehlern statt aus schwer zu findenden Exploits, was diese Komponente zu einem sehr wichtigen Teil der Cloud-Penetrationstests macht.

Warum ist Cloud-Penetrationstest wichtig?

Cloud-Penetrationstests sind zu einer notwendigen Sicherheitsmaßnahme geworden, da immer mehr Menschen Cloud Computing nutzen, das mit eigenen Sicherheitsproblemen verbunden ist. Da immer mehr wichtige Daten und Anwendungen in der Cloud gespeichert werden, werden sie zu attraktiven Zielen für Cyberkriminelle. Schon ein einziger Einrichtungsfehler oder eine übersehene Schwachstelle kann zu schwerwiegenden Datenverletzungen, finanziellen Verlusten, Rufschädigung und erheblichen rechtlichen Sanktionen führen. Ohne einen simulierten Angriff, um diese Schwachstellen zu finden, tappen Unternehmen im Grunde genommen im Dunkeln, was ihre Cloud-Sicherheit angeht.

Auch die Einhaltung von Vorschriften ist ein wichtiger Grund für die Durchführung von Cloud-Penetrationstests. Branchenstandards und Gesetze wie GDPR, HIPAA, PCI DSS, ISO 27001 und andere nationale Cybersicherheitsgesetze erfordern regelmäßige Sicherheitsüberprüfungen, einschließlich Penetrationstests, für Systeme, die sensible Daten verarbeiten. Cloud-Setups verarbeiten und speichern in der Regel solche Daten. Daher ist es wichtig, durch gründliche Cloud-Penetrationstests zu zeigen, dass man alles Mögliche tut, um die Vorschriften einzuhalten, hohe Geldstrafen zu vermeiden und das Vertrauen von Kunden, Partnern und Auditoren zu gewinnen.

Cloud-Penetrationstests helfen dabei, zu überprüfen, ob die vorhandenen Cloud-Sicherheitsmaßnahmen funktionieren, und die allgemeine Widerstandsfähigkeit eines Unternehmens zu verbessern. Sie geben Aufschluss darüber, wie gut Sicherheitsteams Angriffe erkennen, bewältigen und reduzieren können. Durch das frühzeitige Aufspüren und Beheben von Schwachstellen können Unternehmen ihre Sicherheitspläne verbessern, ihre Abwehrmaßnahmen verstärken und eine stärkere Sicherheitskultur aufbauen. Dies führt zu einer solideren und anpassungsfähigeren Cloud-Konfiguration, die mit sich ändernden Cyber-Bedrohungen umgehen kann.

Wie funktioniert Cloud-Penetrationstesting?

Cloud-Penetrationstests folgen in der Regel einem festgelegten Prozess, der mit einer sorgfältigen Planung beginnt. Dieser erste Schritt ist besonders bei Cloud-Setups sehr wichtig, da er Fragen der Verantwortlichkeiten und mögliche Einschränkungen seitens der CSPs berücksichtigt. Das Penetrationstest-Team arbeitet mit dem Kunden zusammen, um klar zu definieren, was getestet werden soll. Außerdem identifiziert es die spezifischen Cloud-Dienste, Anwendungen und Infrastrukturkomponenten, die getestet werden sollen, und legt klare Ziele fest. Dazu gehört die Kenntnis der Zielumgebung (wie AWS, Azure, GCP), der spezifischen Konten oder Abonnements sowie aller Compliance-Anforderungen. Oft ist die Genehmigung des CSP erforderlich, und die Regeln müssen genau befolgt werden, um andere Benutzer nicht zu beeinträchtigen oder gegen die Vorgaben zu verstoßen.

Nach der Planung besteht der nächste Schritt darin, Informationen zu sammeln und Schwachstellen zu bewerten. Die Tester sammeln so viele Informationen wie möglich über die Ziel-Cloud, einschließlich öffentlich zugänglicher Daten, exponierter Dienste und Konfigurationsdetails. Dies umfasst oft die Auflistung von Cloud-Ressourcen (wie S3-Buckets, virtuelle Maschinen, serverlose Funktionen), das Auffinden offener Ports und Dienste sowie die Analyse von Netzwerkstrukturen. Häufig werden automatisierte Tools eingesetzt, um bekannte Schwachstellen, Konfigurationsfehler und häufige Sicherheitsprobleme zu scannen, wie etwa zu offene IAM-Richtlinien oder öffentlich zugängliche Speicher. Das Ziel ist es, mögliche Einfallstore und Schwachstellen zu identifizieren, die ausgenutzt werden könnten.

Der letzte Schritt besteht darin, Schwachstellen auszunutzen, sich nach deren Ausnutzung zu bewegen und einen Bericht zu erstellen. Sobald die Tester mögliche Schwachstellen gefunden haben, versuchen sie, diese auf kontrollierte Weise auszunutzen, um zu zeigen, was in der Realität passieren könnte. Dies kann unbefugten Zugriff, die Erhöhung von Berechtigungen, unbefugte Bewegungen innerhalb der Cloud oder die Entnahme simulierter sensibler Daten umfassen. Die Aktivitäten nach der Ausnutzung von Schwachstellen zielen darauf ab, zu erkennen, wie weit der Schaden gehen könnte. Anschließend wird ein vollständiger Bericht erstellt, der alle gefundenen Schwachstellen, deren Schweregrad, die zur Ausnutzung unternommenen Schritte sowie klare Empfehlungen zur Behebung beschreibt. Dieser Bericht ist wichtig, um dem Kunden zu helfen, seine Cloud-Sicherheit zu stärken.

Arten von Cloud-Penetrationstests

Cloud-Penetrationstests umfassen verschiedene Arten, die jeweils darauf ausgelegt sind, unterschiedliche Angriffsszenarien zu simulieren und spezifische Details über die Cloud-Sicherheit einer Organisation zu liefern. Eine gängige Art ist der Infrastructure as a Service (IaaS)-Penetrationstest. Dieser konzentriert sich auf die Überprüfung der Sicherheit der grundlegenden Cloud-Infrastrukturkomponenten, die der Kunde verwaltet, wie virtuelle Maschinen (EC2-Instanzen, Azure-VMs), virtuelle Netzwerke, Speicher-Buckets (S3, Blob Storage) und benutzerdefinierte Setups. Die Tester suchen nach Einrichtungsfehlern in Netzwerksicherheitsgruppen, unsicherem SSH/RDP-Zugriff, exponierten Datenbanken sowie Schwachstellen in den Betriebssystemen und Anwendungen auf der virtualisierten Infrastruktur.

Ein weiterer wichtiger Typ ist das Penetrationstesten von Platform as a Service (PaaS). In PaaS-Setups verwaltet das Cloud-Unternehmen die grundlegende Infrastruktur und das Betriebssystem, während sich der Kunde auf die Nutzung und Verwaltung seiner Anwendungen konzentriert. PaaS-Penetrationstests konzentrieren sich auf Schwachstellen im Anwendungsbereich, die Plattformkonfigurationen und die Interaktion der Anwendung mit den PaaS-Diensten. Dazu gehört die Überprüfung der Sicherheit von serverlosen Funktionen (Lambda, Azure Functions), Containerdiensten (Kubernetes, ECS), verwalteten Datenbanken sowie der APIs, die zum Zugriff auf und zur Verwaltung dieser Dienste verwendet werden.

Software as a Service (SaaS) Penetration Testing ist eine weitere Art. Bei SaaS verwaltet das Cloud-Unternehmen die gesamte Anwendung. Kunden haben in der Regel nur wenige Konfigurationsoptionen. SaaS Penetration Testing konzentriert sich auf die Überprüfung der Sicherheit der Interaktion des Kunden mit der SaaS-Anwendung, einschließlich Authentifizierungsmethoden, Autorisierungskontrollen, Datentrennung und möglichen Datenlecks durch unsichere API-Nutzung oder falsch konfigurierte Benutzerrollen. Da das SaaS-Unternehmen ein hohes Maß an Kontrolle besitzt, ist die Durchführung eines vollständigen Penetrationstests der grundlegenden SaaS-Infrastruktur in der Regel beschränkt und erfordert eine direkte Vereinbarung mit dem SaaS-Anbieter.

Komponenten von Cloud-Penetrationstests

Gute Cloud-Penetrationstests überprüfen verschiedene Schlüsselbereiche in der Cloud-Konfiguration, um viele verschiedene Schwachstellen zu finden. Ein wichtiger Bereich ist die Überprüfung des Identity and Access Management (IAM). Dazu gehört die sorgfältige Überprüfung, wie Benutzer, Rollen und Dienste authentifiziert werden und Zugriff auf Cloud-Ressourcen erhalten. Tester überprüfen IAM-Richtlinien auf zu offene Zugriffe, Möglichkeiten zur Berechtigungserweiterung, schwache Multi-Faktor-Authentifizierung (MFA), unsichere Zugriffsschlüssel sowie die Einhaltung des Prinzips der geringsten Berechtigungen. Da IAM den Zugriff auf Cloud-Ressourcen steuert, sind Konfigurationsfehler hier eine häufige und kritische Schwachstellenquelle.

Ein weiterer wichtiger Bereich ist die Überprüfung der Netzwerksicherheit und -konfiguration. Dazu gehören die Prüfung von Virtual Private Clouds (VPCs), Subnetzen, Sicherheitsgruppen, Netzwerkzugriffskontrolllisten (ACLs) und Firewall-Regeln. Tester suchen nach unsicheren Netzwerktrennungen, Diensten, die öffentlich zugänglich sind, obwohl sie intern sein sollten, offenen Ports sowie Fehlern in der Routing-Konfiguration, die einen unbefugten Zugriff auf wichtige interne Ressourcen ermöglichen könnten. In der Cloud gelten die üblichen Netzwerksicherheitsregeln, aber ihre Umsetzung unterscheidet sich, weshalb spezielle Kenntnisse erforderlich sind, um Probleme in cloudbasierten Netzwerken zu identifizieren.

Die Art und Weise, wie Daten gespeichert werden, und die Anwendungssicherheit sind ebenfalls wichtige Bestandteile von Cloud-Penetrationstests. Das bedeutet, die Sicherheit von Cloud-Speicherdiensten wie S3-Buckets, Azure Blob Storage und Google Cloud Storage auf öffentliche Exposition, fehlerhafte Zugriffskontrollen und Verschlüsselungsschwachstellen zu überprüfen. Für Anwendungen in der Cloud werden übliche Anwendungssicherheitstestmethoden eingesetzt, jedoch mit einem Cloud-Fokus, um Schwachstellen in serverlosen Funktionen, containerisierten Anwendungen, APIs und Microservices zu identifizieren. Dieser Ansatz stellt sicher, dass sowohl die gespeicherten Daten als auch die Anwendungen, die sie verarbeiten, geschützt sind.

Vorteile von Cloud-Penetrationstests

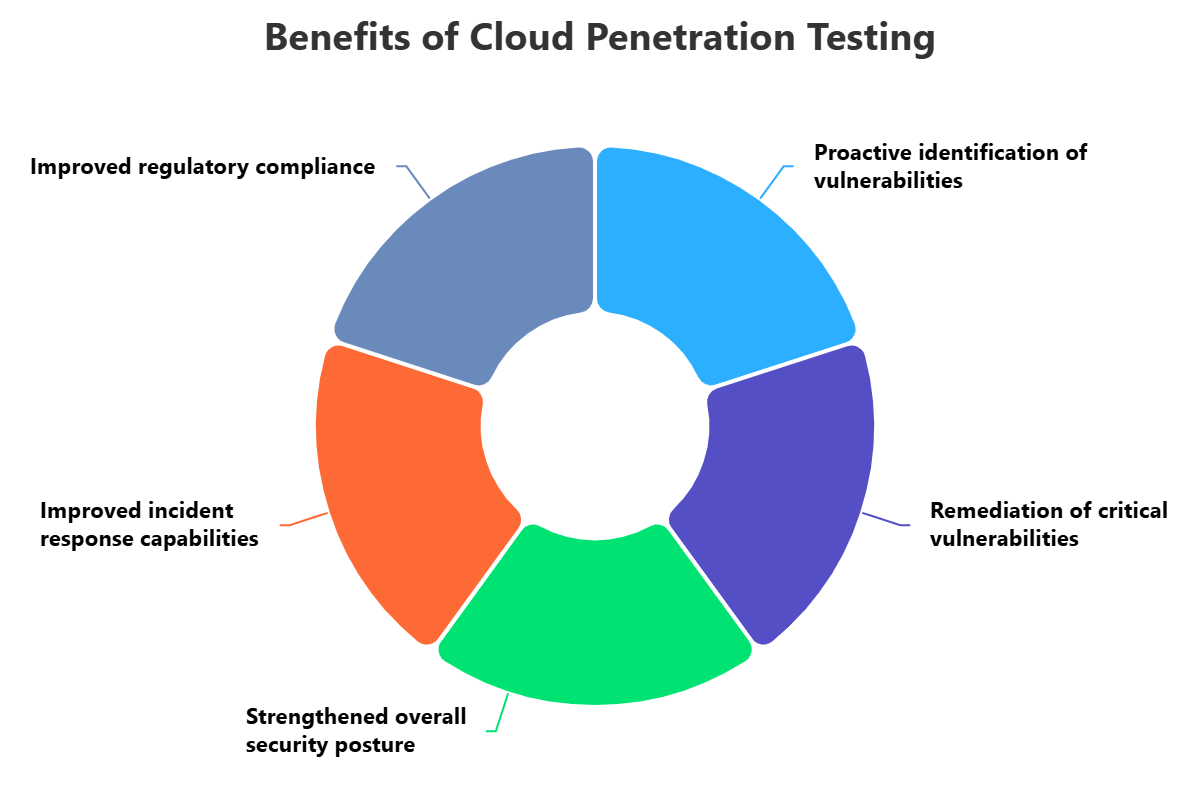

Regelmäßige Cloud-Penetrationstests bieten Unternehmen, die mit Cloud-Setups arbeiten, große Vorteile. An erster Stelle steht das frühzeitige Aufspüren und Beheben wichtiger Schwachstellen. Durch die Nachahmung realer Angriffe decken Cloud-Penetrationstests Sicherheitsprobleme auf – darunter Einrichtungsfehler, zu offene Zugriffskontrollen und Logikfehler –, die automatisierte Scans möglicherweise übersehen. So können Unternehmen Schwachstellen beheben, bevor Angreifer sie finden und ausnutzen, wodurch das Risiko von Datenverletzungen, Dienstunterbrechungen und finanziellen Verlusten erheblich verringert wird.

Ein weiterer Vorteil ist die Erfüllung gesetzlicher Anforderungen und Branchenstandards. Viele Datenschutzgesetze (wie DSGVO, HIPAA, CCPA) und Sicherheitsmethoden (wie PCI DSS, ISO 27001) erfordern regelmäßige Sicherheitsüberprüfungen für Systeme, die sensible Daten verarbeiten. Cloud-Setups fallen oft unter diese Anforderungen. Cloud-Penetrationstests zeigen, dass eine Organisation sich für starke Sicherheit einsetzt, was dazu beiträgt, gesetzliche Anforderungen zu erfüllen, Strafen zu vermeiden und gegenüber Prüfern und Stakeholdern Verantwortung zu übernehmen. Sie zeigen einen proaktiven Ansatz zur Sicherheitsbewältigung in der Cloud.

Cloud-Penetrationstests tragen dazu bei, die Gesamtsicherheit zu stärken und die Reaktion auf Vorfälle zu verbessern. Was man aus einem Penetrationstest lernt, geht über das bloße Auffinden einzelner Schwachstellen hinaus. Er bietet einen umfassenden Überblick über die Stärke der Cloud-Infrastruktur und zeigt Schwachstellen bei der Angriffserkennung, der Reaktionsfähigkeit der Mitarbeiter und ihrem Sicherheitsbewusstsein auf. Diese Rückmeldung ermöglicht es Unternehmen, ihre Cloud-Sicherheitspläne zu optimieren, ihre Verteidigungsmaßnahmen zu stärken und ihre Teams auf die Erkennung, Eindämmung und Wiederherstellung bei tatsächlichen Cybervorfällen vorzubereiten, was zu einem robusteren Sicherheitsprogramm führt.

Herausforderungen bei Cloud-Penetrationstests

Obwohl Cloud-Penetrationstests wichtig sind, haben sie ihre eigenen Herausforderungen, die sie von regulären Bewertungen unterscheiden. Eines der größten Probleme ist die Frage, wer für was verantwortlich ist, wie von Cloud-Dienstleistern (CSPs) definiert. Tester müssen sich strikt an die CSP-Regeln halten, die oft das Testen einiger grundlegender Infrastrukturkomponenten (wie Kernnetzwerke, Hypervisoren) einschränken, um andere Benutzer nicht zu beeinträchtigen oder gegen die CSP-Regeln zu verstoßen. Zu wissen, was getestet werden kann und was nicht, sowie die entsprechenden Genehmigungen einzuholen, ist ein schwieriger, aber wichtiger erster Schritt, der sich zwischen Unternehmen wie AWS, Azure und GCP stark unterscheiden kann.

Eine weitere große Herausforderung ergibt sich aus der Veränderlichkeit von Cloud-Ressourcen. Cloud-Setups sind sehr flexibel, wobei Instanzen, Container und serverlose Funktionen häufig erstellt und entfernt werden, und Netzwerk-Setups aufgrund der Automatisierung schnell verändert werden. Diese ständigen Veränderungen erschweren die Tests eines konsistenten Angriffsvektors. Regelmäßige manuelle Tests, die viel Zeit in Anspruch nehmen, sind möglicherweise nicht geeignet; daher sind Methoden und Tools erforderlich, die mit der dynamischen Cloud Schritt halten können, oft direkt in CI/CD-Pipelines integriert.

Die Komplexität von Cloud-Diensten und mögliche Einrichtungsfehler stellen ein weiteres Problem dar. Jeder CSP bietet zahlreiche spezialisierte Dienste (wie S3, Lambda, Kubernetes, Azure AD, Cloud Functions), jeweils mit eigenen Sicherheitsrisiken und Einrichtungsdetails. Einrichtungsfehler in IAM-Richtlinien, Speicher-Bucket-Berechtigungen, Netzwerksicherheitsgruppen oder serverlosem Funktionscode sind häufig und können für automatisierte Tools schwierig vollständig zu erkennen sein. Das Auffinden kleiner Logikfehler sowie verketteter Schwachstellen über mehrere Cloud-Dienste erfordert oft fundierte Kenntnisse in Cloud-Sicherheit und einen sehr flexiblen Testansatz.

Bewährte Verfahren für Cloud-Penetrationstests

Um erfolgreiche Cloud-Penetrationstests durchzuführen und das Maximum daraus zu ziehen, sollten Unternehmen einige wichtige Praktiken befolgen. Zuerst klar definieren, was getestet wird, und die Genehmigung des Cloud-Dienstanbieters (CSP) einholen. Vor dem Test sollten die Cloud-Konten, Regionen, Dienste und spezifischen Ressourcen sorgfältig identifiziert werden. Aufgrund der Zuständigkeitsverteilung ist es wichtig, zu wissen, was getestet werden darf. Immer schriftliche Genehmigung des CSP einholen (z. B. durch Einhaltung der offiziellen Penetrationstest-Richtlinien von AWS, Azure oder GCP), um gegen deren Regeln zu verstoßen, was zu Dienstausfällen oder Sperre des Kontos führen könnte. Eine klare Definition verhindert Probleme und gewährleistet eine fokussierte Bewertung.

Konzentrieren Sie sich zweitens auf Identity and Access Management (IAM) und die Überprüfung der Konfigurationen. Viele Cloud-Breaches resultieren aus falsch konfigurierten IAM-Richtlinien, zu offenen Rollen oder unsicheren Zugriffsschlüsseln. Verbringen Sie viel Zeit damit, IAM-Richtlinien, Rollenzuweisungen und Benutzerberechtigungen sorgfältig zu überprüfen, um sicherzustellen, dass das Prinzip der geringsten Privilegien eingehalten wird. Überprüfen Sie außerdem die Cloud-Service-Konfigurationen vollständig, einschließlich Netzwerksicherheitsgruppen, Speicherbucket-Einstellungen (wie S3-öffentlicher Zugriff), Berechtigungen für serverlose Funktionen und Datenbankkonfigurationen. Automatisierte Cloud-Sicherheitstools können helfen, aber manuelle Überprüfungen sind oft notwendig, um komplexe Logikfehler zu erkennen.

Fügen Sie Cloud-Penetrationstests in Ihren Secure Software Development Lifecycle (SSDLC) ein und führen Sie diese regelmäßig durch. Sicherheit sollte von Anfang an Teil der Planung sein. Durch frühzeitige und regelmäßige Cloud-Penetrationstests während der Entwicklung und Bereitstellung können Unternehmen Schwachstellen besser erkennen und beheben. Nutzen Sie Automation für Routineüberprüfungen, aber führen Sie auch gelegentlich manuelle Penetrationstests durch Cloud-Sicherheitsexperten durch. Dieser kontinuierliche Ansatz stellt sicher, dass Ihre Cloud-Umgebung gegenüber sich ändernden Bedrohungen stabil bleibt und langfristig ein hohes Sicherheitsniveau aufrechterhält.

Wie kann ImmuniWeb bei Cloud-Penetrationstests helfen?

Testen Sie Ihre Webanwendungen, cloud-nativen Apps oder APIs, die in AWS, Azure, GCP oder anderen Cloud-Dienstleistern (CSP) gehostet werden, mit dem ImmuniWeb® On-Demand Cloud-Penetrationstest. Passen Sie den Umfang und die Anforderungen Ihres Cloud-Penetrationstests an, buchen Sie den Testtermin und erhalten Sie Ihren Cloud-Penetrationstestbericht. Der Cloud-Penetrationstest ist rund um die Uhr 365 Tage im Jahr verfügbar.

Unser Cloud-Penetrationstest wird mit einer vertraglich vereinbarten SLA ohne Fehlalarme angeboten. Sollte Ihr Penetrationstestbericht Fehlalarme enthalten, erhalten Sie Ihr Geld zurück. Erkennen Sie OWASP Top 10 und SANS Top 25 Schwachstellen sowie OWASP API Top 10 Schwachstellen, CSP-spezifische Sicherheitsprobleme und Fehlkonfigurationen. Ermitteln Sie, was mit Cloud-IMDS-Pivoting- und Privilegieneskalationsangriffen möglich ist, indem Sie übermäßige Zugriffsberechtigungen oder Standard-IAM-Richtlinien in Ihrer Cloud-Umgebung ausnutzen.

Jeder Cloud-Penetrationstest umfasst unbegrenzte Patch-Verifizierungsbewertungen, sodass Ihre Cloud-Ingenieure die Sicherheitslücken beheben und anschließend ohne zusätzliche Kosten überprüfen können, ob alles ordnungsgemäß behoben wurde. Laden Sie Ihren Cloud-Penetrationstestbericht aus dem interaktiven und benutzerfreundlichen Dashboard als PDF-Datei herunter oder exportieren Sie die Daten direkt in Ihr SIEM über unsere DevSecOps- und CI/CD-Integrationen. Nutzen Sie den 24/7-Zugriff auf unsere Sicherheitsanalysten, falls Sie während des Cloud-Penetrationstests Unterstützung benötigen.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.