Webanwendungen sind die Art und Weise, wie Unternehmen heute mit Kunden in Kontakt treten, Geschäfte tätigen und Dienstleistungen erbringen. Sie werden für alles von Online-Shops und Online-Banking bis hin zu internen Systemen und Teamwork-Tools genutzt. Im Grunde genommen sind sie der Hauptkontaktpunkt für viele Gruppen auf der ganzen Welt.

Da sie so weit verbreitet sind, sind diese Apps große Ziele für Cyberangriffe. Hacker suchen ständig nach Schwachstellen, um Daten zu stehlen, Betrug zu begehen und Reputationen zu schädigen. Hier kommt der Web-Penetrationstest ins Spiel. Er hilft, diese Probleme vor den Angreifern zu finden und zu beheben, um wichtige Daten zu schützen und die Zuverlässigkeit der Online-Betriebe sicherzustellen.

Was ist ein Web-Penetrationstest?

Web-Penetrationstests, auch Web-Pentesting genannt, sind wie ein vorgetäuschter Cyberangriff auf eine Webanwendung, um Sicherheitslücken und Schwachstellen zu finden. Sie unterscheiden sich von normalen Sicherheitsscans, die nur nach bekannten Problemen suchen. Stattdessen versuchen erfahrene Hacker, sich wie echte Angreifer zu verhalten. Sie finden nicht nur Fehler, sondern versuchen auch herauszufinden, wie diese Fehler bei einem echten Angriff genutzt werden könnten, welche Daten gestohlen werden könnten und wie dies dem Unternehmen schaden könnte. So erhält man eine viel bessere Vorstellung davon, wie sicher eine Anwendung wirklich ist.

Web-Penetrationstests decken einen großen Bereich ab. Sie untersuchen den Code der Anwendung und ihre Umgebung, aber auch, wie sie mit anderen Systemen, APIs und Benutzeranmeldungen zusammenarbeitet. Tester überprüfen Dinge wie SQL-Injection und Cross-Site-Scripting (XSS), aber auch komplexere Probleme mit der Funktionsweise der Anwendung, wie z. B. Zugriffsrechte-Verletzungen und unsichere Datenfreigabe. Das Ziel ist es, alle Schwachstellen zu finden, die jemand ausnutzen könnte, um sich unbefugt Zugang zum System zu verschaffen, Daten zu manipulieren, Dienste zu stören oder Informationen zu stehlen.

Letztendlich bietet der Web-Penetrationstest einen klaren und nützlichen Einblick darin, wie gut eine Webanwendung Cyber-Bedrohungen standhalten kann. Er geht über das bloße Aufspüren potenzieller Probleme hinaus und zeigt, wie diese tatsächlich ausgenutzt werden könnten, was Teams dabei hilft, sich auf die wichtigsten Risiken zu konzentrieren und diese zu beheben. Durch das frühzeitige Aufspüren und Beheben von Sicherheitslücken können Teams Datenverstöße vermeiden, Compliance-Anforderungen erfüllen, Kunden zufriedenstellen und ihre Marke schützen.

Wichtige Aspekte von Web-Penetrationstests

Web-Penetrationstests unterscheiden sich in einigen wesentlichen Punkten von anderen Sicherheitsüberprüfungen und tragen zu ihrer Wirksamkeit bei. Erstens erfordern sie ein gutes Verständnis der Webtechnologie, der Funktionsweise von Anwendungen und der üblichen Angriffsmuster. Die Tester müssen sich mit Themen wie HTTP/S, verschiedenen Programmiersprachen (wie Python, Java, PHP und JavaScript), Datenbanken sowie der Client-Seite gut auskennen. Außerdem müssen sie die OWASP Top 10, eine Liste häufiger Sicherheitsprobleme, beherrschen und komplexere Schwachstellen im Anwendungsverhalten erkennen, die Standardwerkzeuge möglicherweise übersehen.

Zweitens ist es wichtig, sowohl automatisierte Tools als auch menschliche Experten einzusetzen. Automatisierte Scanner können viele häufige Probleme schnell finden, haben jedoch oft Schwierigkeiten mit komplizierter Anwendungslogik, Angriffen, die mehrere Schritte erfordern, und nicht offensichtlichen Möglichkeiten, die Sicherheit zu umgehen. Erfahrene Tester können ihre Kreativität und ihr Wissen über die Vorgehensweise von Angreifern nutzen, um kleine Probleme zu größeren zu kombinieren, Benutzerverhalten nachzuahmen und Schwachstellen in der Funktionsweise der Anwendung zu identifizieren. Diese Kombination aus Tools und Fähigkeiten stellt sicher, dass alles überprüft wird, und vermittelt ein realistischeres Gefühl für die Sicherheit.

Schließlich ist es wirklich wichtig, den Kontext und die Anwendungslogik zu verstehen. Web-Penetrationstestings geht nicht nur darum, technische Probleme zu finden; es geht darum, zu verstehen, wie diese Probleme das Geschäft der Anwendung beeinflussen könnten. Tester untersuchen häufig, wie ein Problem zu Betrug, gestohlenen Daten oder ausfallenden Diensten führen könnte. Dieses tiefgreifende Verständnis dafür, was die Anwendung tun soll und wie Daten fließen, hilft den Testern, die wichtigsten und schädlichsten Risiken für die Organisation zu identifizieren und darauf zu fokussieren, was wiederum bessere Empfehlungen zur Behebung ermöglicht.

Warum ist Web-Penetrationstest wichtig?

Web-Penetrationstests sind heutzutage äußerst wichtig, da Webanwendungen für fast alle Geschäftsprozesse genutzt werden und Cyberangriffe eine ständige Bedrohung darstellen. Da Webanwendungen die wichtigste Schnittstelle für die Kommunikation mit Kunden, den Datenaustausch und die Abwicklung von Geschäftsprozessen sind, sind sie ein lohnendes Ziel für Kriminelle. Ohne die Sicherheitsüberprüfung durch Penetrationstests riskieren Unternehmen die Offenlegung von Kundendaten, Finanzinformationen und Geschäftsplänen, was zu Datenlecks und finanziellen Verlusten führen kann.

Außerdem ändern sich Cyber-Bedrohungen ständig, und Webanwendungen werden schnell aktualisiert, sodass die Sicherheit ständig überwacht werden muss. Jeden Tag werden neue Probleme entdeckt, und bei dem Versuch, neue Funktionen schnell zu veröffentlichen, kann die Sicherheit in Vergessenheit geraten. Web-Penetrationstests sind eine Möglichkeit, neue und alte Probleme zu finden, bevor Angreifer dies tun. Sie sind wie ein Sicherheitsnetz, das dazu beiträgt, Anwendungen bei Änderungen sicher zu halten.

Neben der Abwehr von Bedrohungen sind Web-Penetrationstests auch erforderlich, um Vorschriften einzuhalten und das Vertrauen der Kunden zu gewinnen. Viele Vorschriften und Gesetze (wie DSGVO, HIPAA, PCI DSS und ISO 27001) schreiben vor, dass Sicherheitsüberprüfungen, einschließlich Penetrationstests, regelmäßig für Anwendungen durchgeführt werden müssen, die mit sensiblen Daten umgehen. Die Nichtdurchführung dieser Tests kann zu hohen Geldstrafen führen und den Ruf einer Organisation schädigen. Durch die Durchführung von Web-Penetrationstests zeigen Organisationen, dass ihnen der Schutz von Benutzerdaten wichtig ist, was Vertrauen schafft und ihnen langfristig zum Erfolg verhilft.

How Does Web Penetration Testing Work?

Web-Penetrationstests folgen in der Regel einem Plan, der mit der Sammlung von Informationen beginnt. Die Tester versuchen, so viel wie möglich über die Webanwendung zu erfahren, ohne sie direkt zu berühren, und verhalten sich dabei wie ein externer Angreifer. Dazu gehört das Sichten öffentlicher Informationen, die Ermittlung verwendeter Technologien, das Aufzählen von Subdomains, die Analyse von APIs und das Verständnis der Funktionsweise der Anwendung. Das Ziel ist es, sich vor Beginn jeglicher Angriffe ein gutes Bild von der Konfiguration der Anwendung, möglichen Angriffspunkten und gängigen Zugangswegen zu verschaffen.

Nach der Informationsbeschaffung besteht der Hauptteil des Testens darin, Schwachstellen zu finden und auszunutzen. Tester nutzen verschiedene Methoden, Tools und ihr Wissen über Web-Schwachstellen, um Sicherheitslücken zu identifizieren. Dazu gehören die Prüfung von Eingaben auf Injektionsschwachstellen (wie SQL und XSS), das Testen von Anmeldungen auf Umgehbarkeit, die Überprüfung der Sitzungsverwaltung, die Analyse der Datenverarbeitung und -verschlüsselung sowie die Prüfung der Anwendungslogik auf Fehler. Bei Fund einer Schwachstelle versuchen die Tester, diese in sicherer Weise auszunutzen, um deren Schweregrad und mögliche Auswirkungen (z. B. unbefugter Zugriff, Datenklau oder Erhöhung der Berechtigungen) einzuschätzen.

Schließlich endet der Prozess mit einem Bericht und Empfehlungen zur Behebung der Schwachstellen. Sobald Schwachstellen gefunden und ausgenutzt wurden, dokumentieren die Tester alles, was sie entdeckt haben. Der Bericht enthält Details zu jeder Schwachstelle, wie sie reproduziert werden kann, wie schwerwiegend sie ist und welche Auswirkungen sie auf das Unternehmen haben könnte. Außerdem gibt er klare Anleitungen zur Behebung, oft mit Code-Beispielen oder Konfigurationsänderungen. Dieser Bericht dient den Entwicklern als Leitfaden, um sich auf die Sicherheitslücken zu konzentrieren und diese zu beheben, wodurch die Webanwendung robuster wird.

Arten von Web-Penetrationstests

Web-Penetrationstests lassen sich je nach Umfang der Informationen, die dem Testteam zur Verfügung gestellt werden, in verschiedene Typen unterteilen. Jeder Typ bietet einen anderen Einblick in die Sicherheit einer Anwendung.

Black Box Testing, auch als externer Test bezeichnet, ist wie ein Angriff durch einen Hacker, der nichts über die Webanwendung weiß. Die Tester nutzen ausschließlich die öffentlichen Teile der Anwendung, genau wie ein echter Angreifer. Dies ist geeignet, um die Anwendung aus der Sicht von außen zu bewerten, leicht erkennbare Schwachstellen zu finden und zu verstehen, was jemand ohne spezielle Informationen tun könnte.

White-Box-Tests, auch interne Tests genannt, gewähren den Testern vollen Zugriff auf den Quellcode, Diagramme, Servereinstellungen und manchmal sogar Testumgebungen der Webanwendung. Dies ermöglicht einen tiefen Einblick in die Sicherheit der Anwendung, da Tester den Code auf versteckte Schwachstellen, unsichere Codierung, Logikfehler und schwache Verschlüsselung überprüfen können, die von außen möglicherweise nicht erkennbar sind. White-Box-Tests eignen sich gut zur Identifizierung komplexer Schwachstellen und zur Überprüfung der Einhaltung sicherheitsrelevanter Codierungsrichtlinien.

Gray-Box-Tests sind eine Mischung aus beidem, bei der Testern einige Informationen über die Anwendung bereitgestellt werden, wie Zugriff auf bestimmte Funktionen, Testkonten oder Dokumentation, jedoch kein vollständiger Zugriff auf den Code. Dies simuliert einen Angriff durch eine Person aus dem Inneren oder einen gehackten Benutzer und vermittelt ein realistischeres Bild der potenziellen Bedrohungen durch Akteure mit eingeschränktem Zugriff. Die Wahl der Testart hängt von den spezifischen Sicherheitszielen, der Qualität der Anwendung und den verfügbaren Ressourcen ab.

Komponenten von Web-Penetrationstests

Ein guter Web-Penetrationstest umfasst die Überprüfung einiger wichtiger Aspekte, die alle zur Sicherheit einer Webanwendung beitragen.

Der erste Bereich ist der Code und die Logik der Webanwendung selbst. Die Tester überprüfen den Code sorgfältig auf häufige Schwachstellen wie Injektionsfehler (SQL, Befehl, LDAP), Cross-Site-Scripting (XSS), unsichere Objektreferenzen (IDOR) und Sicherheitsprobleme. Sie untersuchen zudem die spezifische Logik der Anwendung, um Fehler in ihrer Funktionsweise zu identifizieren, wie z. B. falsche Berechtigungen, Race Conditions oder Workflow-Probleme, die zur unbefugten Zugriffserlangung oder Änderung von Daten ausgenutzt werden könnten.

Zweitens sind die APIs und Backend-Dienste, die die Webanwendung nutzt, wichtig. Webanwendungen verwenden häufig APIs, um mit Datenbanken, Microservices und anderen Systemen zu kommunizieren. Tester überprüfen diese APIs auf Schwachstellen, darunter Probleme bei der Anmeldung, Berechtigungen, Datenfreigabe und Eingabevalidierung, die einem Angreifer ermöglichen könnten, die Sicherheit zu umgehen und Backend-Systeme oder Daten direkt zu beeinträchtigen. Die Sicherheit dieser Dienste ist entscheidend für die Gesamtsicherheit der Anwendung.

Schließlich werden die Anmeldung, die Berechtigungen und die Sitzungsverwaltung sorgfältig überprüft. Das bedeutet, dass untersucht wird, wie sich Benutzer anmelden (z. B. Passwortregeln und Multi-Faktor-Authentifizierung), wie ihre Berechtigungen verwaltet werden (z. B. Rollen und Privilegien-Erhöhung) und wie Benutzersitzungen sicher gehandhabt werden (z. B. Sitzungstoken und Ablauf). Schwächen in diesen Bereichen können es Angreifern ermöglichen, sich als Benutzer auszugeben, unbefugten Zugriff auf Funktionen oder Daten zu erlangen oder sich lange Zeit in der Anwendung aufzuhalten, weshalb sie ein Schwerpunkt der Tests sind.

Vorteile von Web Penetration Testing

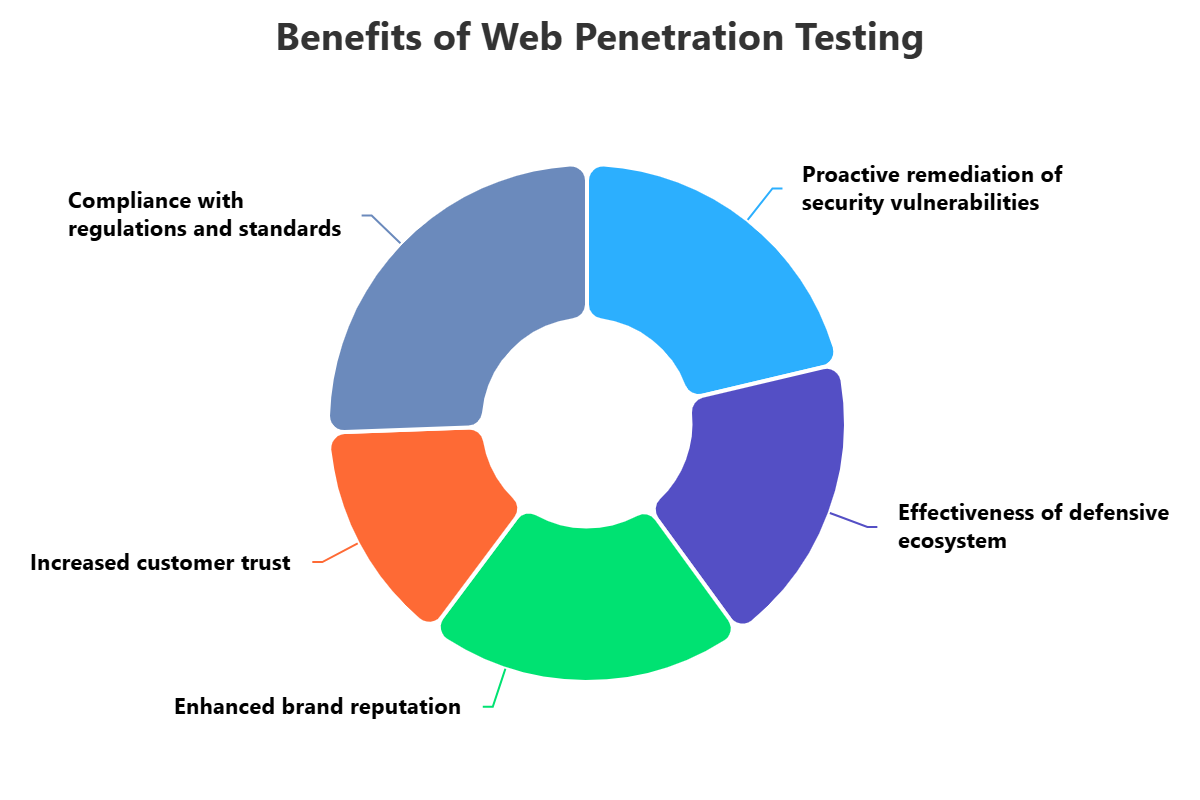

Die Vorteile regelmäßiger Web-Penetrationstests sind groß und wichtig für jede Online-Gruppe. Ein Hauptvorteil besteht darin, Sicherheitslücken zu finden und zu beheben, bevor sie von Angreifern ausgenutzt werden können. Durch die Simulation realer Angriffe können Gruppen Schwachstellen identifizieren, die Scanner möglicherweise übersehen, und so Systeme reparieren, Anwendungseinstellungen ändern und Kontrollen verstärken. Dadurch wird die Wahrscheinlichkeit und die Auswirkungen eines Cyberangriffs erheblich verringert, was Datenverletzungen, Reputationsschäden und finanzielle Verluste verhindern kann.

Außerdem helfen Web-Penetrationstests Unternehmen dabei, Branchenvorschriften und -standards einzuhalten. Viele Datenschutzgesetze (wie GDPR, HIPAA und CCPA) und Rahmenwerke (wie PCI DSS und ISO 27001) verlangen, dass Sicherheitsprüfungen, einschließlich Penetrationstests, für Webanwendungen durchgeführt werden müssen, die sensible Daten verarbeiten. Die Durchführung dieser Tests zeigt, dass das Unternehmen vorsichtig handelt, und hilft ihm, Vorschriften zu erfüllen, Bußgelder zu vermeiden und Zertifizierungen beizubehalten, was für Unternehmen zunehmend wichtig wird.

Neben Sicherheit und Vorschriften trägt Web-Penetrationstesting auch zur Verbesserung des Markenimages und des Kundenvertrauens bei. Da Datenlecks immer häufiger und öffentlich bekannt werden, legen Nutzer großen Wert auf die Sicherheit ihrer Online-Aktivitäten. Durch Sicherheitstests zeigen Unternehmen, dass sie sich für den Schutz von Nutzerdaten einsetzen und Vertrauen in ihre Webanwendungen aufbauen. Dieses Vertrauen kann zu mehr Nutzern, Loyalität und einem stärkeren Wettbewerbsvorteil führen und den langfristigen Erfolg von Online-Strategien sichern.

Herausforderungen bei Web-Penetrationstests

Obwohl Web-Penetrationstests wichtig sind, bringen sie Herausforderungen mit sich, mit denen Gruppen und Tester umgehen müssen. Eine Herausforderung ist die Geschwindigkeit, mit der Webanwendungen entwickelt und veröffentlicht werden. Webanwendungen werden oft täglich oder wöchentlich mit neuen Funktionen aktualisiert. Sorgfältige manuelle Tests für jede Veröffentlichung können viel Zeit und Geld kosten, sodass es schwierig ist, mit den Tests Schritt zu halten, ohne den Prozess zu verlangsamen.

Ein weiteres Problem ist die Komplexität von Webanwendungen und ihren Systemen. Heutige Anwendungen werden oft mit Microservices erstellt, verwenden APIs von Drittanbietern, nutzen Cloud-Dienste und setzen verschiedene Technologien ein. Dies macht es für Tester schwierig, die gesamte Angriffsfläche zu verstehen, Daten korrekt zu kartieren und Schwachstellen zu finden, die verschiedene Komponenten betreffen, was vielfältige Fähigkeiten und Tools erfordert.

Schließlich ist es für automatisierte Tools schwierig, komplizierte Fehler in der Anwendungslogik und Angriffe zu finden, die mehrere Schritte erfordern. Scanner sind gut darin, häufige Schwachstellen zu erkennen, aber sie verstehen oft nicht die spezifische Logik einer Anwendung. Das bedeutet, dass sie möglicherweise Möglichkeiten zur Umgehung von Berechtigungen, knifflige finanzielle Probleme oder Angriffe übersehen, die menschliche Intelligenz und Anstrengung erfordern, um sie zu finden, was die Bedeutung qualifizierter Tester unterstreicht.

Bewährte Verfahren für Web-Penetrationstests

Um das Beste aus Web-Penetrationstests herauszuholen, sollten Gruppen einige bewährte Verfahren befolgen. Legen Sie zunächst klare Ziele fest, bevor Sie mit einem Test beginnen. Das bedeutet, dass Sie entscheiden müssen, welche Webanwendungen oder APIs getestet werden sollen, welche Art von Tests durchgeführt werden sollen, welche Ergebnisse gewünscht sind und welche Drittanbieter-Integrationen einbezogen werden sollen. Ein klarer Umfang stellt sicher, dass der Test fokussiert ist, wichtige Bereiche abdeckt und nützliche Ergebnisse liefert.

Fügen Sie zweitens Web-Penetrationstests in Ihren Sicherheitsplan ein und führen Sie Tests in verschiedenen Phasen durch. Anstatt nur vor der Veröffentlichung zu testen, sollten Sie Sicherheitstests bereits von Anfang an durchführen, beispielsweise während der Konzeption und Entwicklung. So können Schwachstellen früh erkannt werden, wenn sie noch kostengünstiger und einfacher zu beheben sind, anstatt erst kurz vor oder nach der Veröffentlichung, was zu Verzögerungen und Risiken führen kann.

Konzentrieren Sie sich schließlich auf die größten Risiken und geben Sie klare Empfehlungen, wie diese behoben werden können. Eine lange Liste von Schwachstellen kann verwirrend sein. Berichte sollten die Ergebnisse nach ihrer Schwere, ihrer Ausnutzbarkeit und ihren möglichen Auswirkungen auf das Unternehmen sortieren. Sie sollten auch klare Empfehlungen zur Behebung enthalten, z. B. Code-Beispiele oder Konfigurationsschritte. Eine gute Kommunikation zwischen den Sicherheits- und Entwicklungsteams ist erforderlich, um sicherzustellen, dass Schwachstellen verstanden und effizient behoben werden, was zu einer besseren Sicherheit führt.

Wie kann ImmuniWeb bei Web-Penetrationstests helfen?

Testen Sie Ihre Webanwendungen und APIs auf Schwachstellen aus der SANS Top 25 und der OWASP Security Top 10 mit ImmuniWeb® On-Demand-Web-Penetrationstests. Passen Sie den Umfang und die Anforderungen Ihres Web-Penetrationstests an, buchen Sie das Testdatum und laden Sie Ihren Penetrationstestbericht herunter. Die Penetrationstests sind rund um die Uhr 365 Tage im Jahr verfügbar.

Unsere Webanwendungs-Penetrationstests sind mit einer vertraglichen SLA ohne Fehlalarme und einer Geld-zurück-Garantie ausgestattet: Wenn Ihr Penetrationstestbericht für Webanwendungen auch nur einen einzigen Fehlalarm enthält, erhalten Sie Ihr Geld zurück. Erkennen Sie alle Vektoren für Privilegieneskalation, Authentifizierungsumgehung, unsachgemäße Zugriffskontrolle und andere komplexere Geschäftslogik-Schwachstellen in Ihren Webanwendungen und APIs – sowohl in Cloud-Umgebungen als auch on-premise. Entdecken Sie Datenschutz- und Compliance-Fehlkonfigurationen in Ihren Webanwendungen, die zu Strafen wegen Nichtkonformität führen können.

Der Web-Penetrationstest wird mit unbegrenzten Patch-Verifizierungsbewertungen angeboten, sodass Ihre Softwareentwickler zunächst die Probleme beheben und anschließend überprüfen können, ob die Schwachstellen ordnungsgemäß behoben wurden. Laden Sie Ihren Penetrationstestbericht im PDF-Format herunter oder exportieren Sie die Schwachstellendaten über unsere DevSecOps- und CI/CD-Integrationen in Ihr SIEM oder WAF. Bei Fragen oder bei Bedarf während des Web-Penetrationstests stehen Ihnen unsere Sicherheitsanalysten 24/7 zur Verfügung.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.