Ein umfassender Leitfaden zur Software-Bill-of-Materials (SBOM)

Eine Software-Stückliste (SBOM) ist ein formelles, maschinenlesbares Inventar, das die in einer Softwareanwendung verwendeten Komponenten, Bibliotheken und Abhängigkeiten identifiziert und auflistet und so Transparenz in der Lieferkette für Sicherheits-, Compliance- und Verwaltungszwecke schafft.

Heutzutage ist es selten, dass jemand Software komplett von Grund auf neu entwickelt. Moderne Apps werden in der Regel aus Open-Source-Bibliotheken, Komponenten von Drittanbietern, käuflichen Software-Entwicklungskits und firmeneigenem Code zusammengesetzt.

Dies beschleunigt die Softwareentwicklung, bedeutet aber auch, dass der Weg von der Entwicklung bis zur Nutzung der Software komplex und nicht immer leicht nachvollziehbar ist.

Aus diesem Grund ist eine Software-Stückliste (SBOM) so wichtig geworden. Sie sorgt für Klarheit und Sicherheit. Stellen Sie sich das wie eine Zutatenliste auf einer Lebensmittelverpackung vor. Eine SBOM ist eine detaillierte Liste aller Bestandteile einer Software. Sie liefert uns die grundlegenden Informationen, die wir benötigen, um Risiken zu bewältigen, Schwachstellen zu beheben und sicherzustellen, dass die Software von ihrer Erstellung bis zu ihrer Nutzung sicher ist.

So funktioniert SBOM

Eine SBOM ist wie eine Liste, die Ihnen sagt, was in einer Software enthalten ist. Sie wird mit automatisierten Werkzeugen erstellt, die den Code der Software und alle Abhängigkeiten analysieren.

Zunächst finden die Tools alle Bauteile, indem sie den Code und die zugehörigen Dateien scannen. Sie überprüfen beispielsweise package.json für JavaScript-Projekte oder pom.xml für Java-Projekte, um festzustellen, welche Bibliotheken die Entwickler verwendet haben. Anschließend analysieren sie auch die Abhängigkeiten dieser Bibliotheken. Dadurch entsteht ein vollständiges Bild der Softwarezusammensetzung.

Als Nächstes fügt das Tool weitere Informationen zur Liste hinzu, wie den Namen, die Version und eine spezielle ID für jedes Teil. Diese IDs, wie Package URLs (PURLs), stellen sicher, dass jeder genau weiß, um welches Teil es sich handelt. Die SBOM kann auch die Lizenz, den Hersteller des Teils und einen Code enthalten, mit dem überprüft werden kann, ob das Teil geändert wurde.

Zuletzt werden alle Informationen in ein Standardformat überführt, das von Computern gelesen werden kann. Die wichtigsten Formate sind SPDX, CycloneDX und SWID-Tags. Diese Formate erleichtern verschiedenen Tools die Nutzung und das Verständnis der SBOM. Dadurch können SBOMs problemlos in vielen Anwendungen und Komponenten eingesetzt werden. Die fertige SBOM kann an Kunden weitergegeben, in einer Datei gespeichert oder zur Sicherheitsüberprüfung und zur Gewährleistung der Richtigkeit verwendet werden.

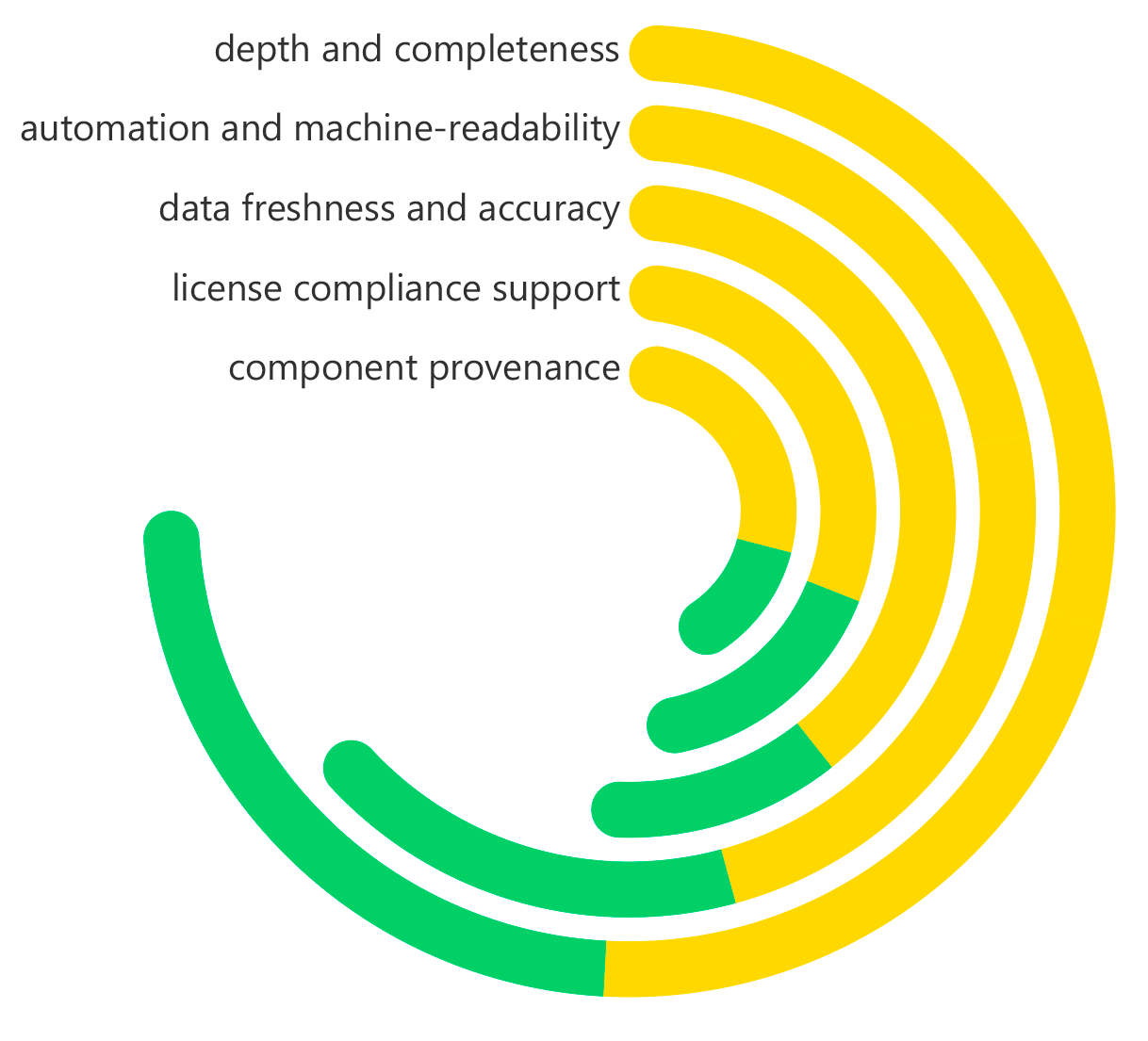

Wichtige Merkmale von SBOM

Eine wirklich wirksame SBOM wird durch mehrere wesentliche Merkmale definiert, die ihre Nützlichkeit und Zuverlässigkeit gewährleisten. An erster Stelle steht Tiefe und Vollständigkeit. Eine oberflächliche Liste der obersten Abhängigkeiten ist unzureichend. Eine robuste SBOM bietet eine verschachtelte, hierarchische Ansicht, die alle transitiven Abhängigkeiten umfasst, oft als „Abhängigkeiten von Abhängigkeiten“ bezeichnet. Diese tiefe Transparenz ist notwendig, um die gesamte Angriffsfläche zu verstehen, da Schwachstellen häufig in diesen indirekt enthaltenen Komponenten versteckt sind.

Ein weiteres grundlegendes Merkmal ist die Automatisierung und Maschinenlesbarkeit. SBOMs müssen automatisch als Teil des Build- und Continuous Integration/Continuous Deployment (CI/CD)-Prozesses generiert werden, um Genauigkeit und Aktualität zu gewährleisten. Die manuelle Erstellung ist fehleranfällig und nicht nachhaltig. Darüber hinaus muss die Ausgabe in einem standardisierten, maschinenlesbaren Format (wie SPDX oder CycloneDX) erfolgen, nicht in einem statischen PDF oder Dokument. Dadurch können Sicherheitstools SBOM-Daten automatisch erfassen, analysieren und mit Schwachstellendatenbanken abgleichen, um schnell auf neue Bedrohungen reagieren zu können.

Auch die Aktualität und Genauigkeit der Daten sind von entscheidender Bedeutung. Software ist dynamisch; Abhängigkeiten werden ständig hinzugefügt, aktualisiert oder entfernt. Eine SBOM ist keine einmalige Momentaufnahme, sondern ein lebendiges Artefakt, das mit jeder neuen Version der Software aktualisiert werden muss. Eine veraltete SBOM kann irreführend sein und ein falsches Gefühl der Sicherheit vermitteln. Schließlich unterstützt eine umfassende SBOM die Einhaltung von Lizenzen und die Herkunft von Komponenten. Sie listet klar die mit jeder Komponente verbundenen Lizenzen auf und hilft Rechts- und Compliance-Teams bei der Verwaltung ihrer Verpflichtungen. Außerdem kann sie Daten über die Herkunft und den Lieferanten der Komponente enthalten, was für die Bewertung der Vertrauenswürdigkeit der Lieferkette entscheidend ist.

Software Bill of Materials (SBOM) – Hauptmerkmale

Welche Probleme löst SBOM?

SBOMs adressieren direkt einige große, wachsende Probleme bei der heutigen Nutzung von Software. Die Hauptbesorgnis ist, dass wir nicht sehen können, was in der Software-Lieferkette vor sich geht. Unternehmen wissen oft nicht, welche Open-Source- und anderen externen Komponenten in ihren Anwendungen enthalten sind. Dies erschwert die Risikobewertung und die schnelle Behebung von Problemen, wenn eine neue Schwachstelle auftritt, wie etwa bei Log4j oder Apache Struts. Eine SBOM behebt dies, indem sie eine klare Liste aller enthaltenen Elemente bereitstellt.

Es hilft auch bei dem großen Problem, Schwachstellen langsam und schlecht zu beheben. Wenn Sie keine SBOM haben, müssen Sicherheitsteams bei Bekanntwerden eines neuen Problems (CVE) hastig manuell prüfen, ob ihre Anwendungen gefährdet sind. Dies kostet Zeit, Mühe und führt oft zu Fehlern. Mit einer SBOM kann dies jedoch automatisch erfolgen. Sicherheitsprogramme können die Liste der Komponenten in der SBOM schnell mit den neuesten Bedrohungsinformationen abgleichen. Dadurch wird genau angezeigt, welche Anwendungen Schwachstellen aufweisen, wodurch sich die Zeit für die Behebung von Tagen auf Minuten verkürzt.

Außerdem lösen SBOMs Lizenz- und Audit-Probleme. Die Verfolgung aller rechtlichen Aspekte für verschiedene Open-Source-Lizenzen über viele Anwendungen hinweg ist eine große Aufgabe. Eine SBOM liefert eine klare Aufzeichnung jeder Lizenz, wodurch Probleme und Streitigkeiten über Regelungen vermieden werden. Schließlich erfüllen SBOMs die wachsende Forderung nach Offenheit und Transparenz von Software, sowohl seitens Regulierungsbehörden als auch von Kunden. Weltweit beginnen Regierungsverordnungen und neue Computersicherheitsvorschriften, SBOMs zu verlangen. Dies macht sie unverzichtbar für die Geschäftstätigkeit, insbesondere mit Behörden und Unternehmen, die Wert auf Sicherheit legen.

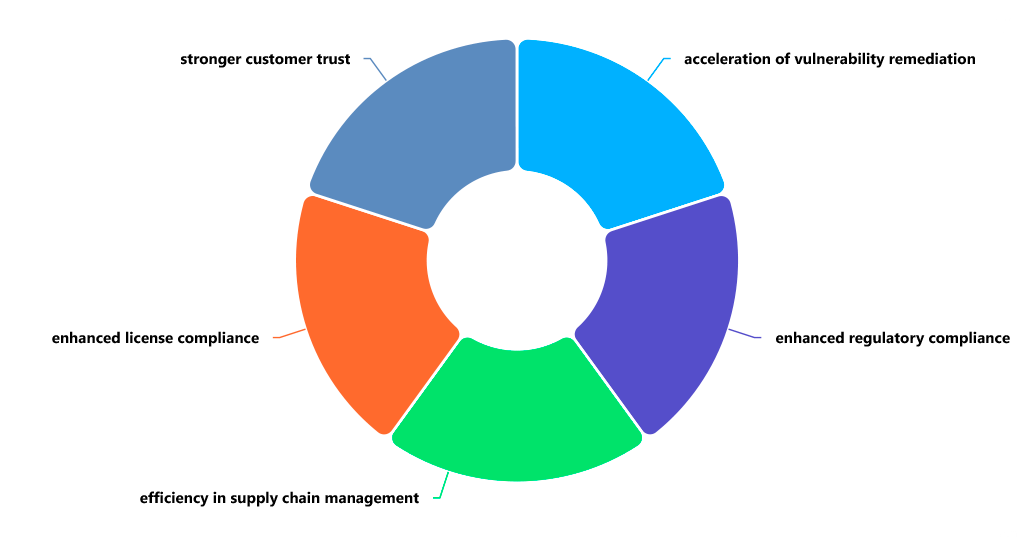

Vorteile von SBOM

Die weit verbreitete Nutzung von SBOMs bietet tiefgreifende Vorteile für Sicherheit, Betrieb und Geschäftsfunktionen. Der bedeutendste Vorteil ist die drastische Beschleunigung der Schwachstellenbehebung. Durch die genaue Kenntnis, welche Komponenten in welchen Anwendungen enthalten sind, können Unternehmen von einer reaktiven zu einer proaktiven Haltung übergehen. Wenn eine kritische CVE veröffentlicht wird, können Teams sofort alle betroffenen Assets identifizieren und Patches priorisieren, wodurch sich die durchschnittliche Reparaturzeit (MTTR) erheblich reduziert und das Expositionsfenster schrumpft.

Aus betrieblicher Sicht bringen SBOMs eine beispiellose Effizienz im Management der Software-Lieferkette. Sie eliminieren die Vermutungen und manuelle Arbeit im Zusammenhang mit der Nachverfolgung von Komponenten und setzen so wertvolle Ressourcen in den Bereichen Engineering und Sicherheit frei. Diese Effizienz erstreckt sich auch auf Fusions- und Übernahmeaktivitäten, bei denen der Erwerber durch die Analyse des Softwarebestands des Zielunternehmens eine präzise technische Due Diligence durchführen kann. Zudem werden Software-Audits, sowohl interne als auch externe, durch eine einzige zuverlässige Informationsquelle optimiert.

Ein weiterer wichtiger Vorteil ist die verbesserte Lizenzcompliance und Risikominderung. SBOMs liefern Rechts- und Compliance-Teams die Daten, die sie benötigen, um Lizenzverletzungen zu vermeiden, die zu kostspieligen Rechtsstreitigkeiten oder zur erzwungenen Veröffentlichung von Quellcode führen können. Dies schützt das geistige Eigentum und gewährleistet die Geschäftskontinuität. Schließlich fördern SBOMs ein stärkeres Kundenvertrauen und die Einhaltung regulatorischer Anforderungen. Durch die Bereitstellung einer SBOM für Kunden demonstriert ein Softwareanbieter sein Engagement für Transparenz und Sicherheit, hebt sich auf dem Markt ab und baut stärkere, vertrauensvollere Partnerschaften auf.

Software Bill of Materials (SBOM) – Hauptmerkmale

Wie unterscheidet sich SBOM von SCA?

Software Composition Analysis (SCA) und SBOM sind verwandt, aber unterschiedlich. SCA ist wie die Aktion, und SBOM ist das, was man daraus erhält.

SCA-Tools scannen Code, um Probleme wie Sicherheitslücken und Lizenzprobleme zu finden. Sie sind die Technologie, die den Job erledigt.

Eine SBOM ist eine Liste aller Bestandteile Ihrer Software. Dabei geht es nicht nur um Sicherheit, sondern um die Aufzeichnung aller Bestandteile, was für die Verwaltung der Software über ihre gesamte Lebensdauer nützlich ist, um nachzuweisen, dass Sie den Vorgaben folgen, und um offen zu legen, was in Ihrer Software enthalten ist.

Stellen Sie sich vor, Sie bauen etwas: SCA ist wie die Überprüfung der Materialien auf Probleme. Die SBOM ist wie der Lieferschein, auf dem steht, was im Paket enthalten ist. Sie müssen auf Probleme überprüfen, aber Sie müssen auch wissen, was Sie verwendet haben. Beides ist wichtig, um Software richtig zu erstellen.

Warum ist SBOM für die Anwendungssicherheit so wichtig?

SBOM ist von entscheidender Bedeutung, da die Anwendungssicherheit nicht mehr auf den eigenen Code einer Organisation beschränkt werden kann. Der Großteil der Risiken moderner Software entsteht in der Lieferkette. Hochwirksame Schwachstellen wie Log4Shell, Heartbleed und die jüngste XZ Utils-Backdoor-Panik haben deutlich gezeigt, dass ein Angriff auf eine einzige, allgegenwärtige Open-Source-Komponente eine globale Krise auslösen kann. Ohne eine SBOM fliegen Organisationen blind in diese Stürme hinein und sind nicht in der Lage, ihre Exposition schnell und zuverlässig zu bestimmen.

Darüber hinaus verwandelt SBOM die Anwendungssicherheit von einer reaktiven zu einer proaktiven und prädiktiven Disziplin. Es bietet die grundlegende Datenschicht, die eine Automatisierung im großen Maßstab ermöglicht. Sicherheitsteams können Workflows erstellen, bei denen neue Schwachstellenmeldungen automatisch Scans aller SBOMs in einem Repository auslösen und sofort Tickets für die Besitzer der betroffenen Anwendungen generieren. Dadurch wird das gesamte Sicherheitsprogramm von einer hektischen, manuellen Notfallreaktion zu einem optimierten, orchestrierten Prozess, der die Resilienz einer Organisation grundlegend verbessert.

Letztendlich ist SBOM aufgrund der steigenden Anforderungen von Regulierungsbehörden und des Marktes von entscheidender Bedeutung. Cybersicherheits-Frameworks und staatliche Vorschriften, wie beispielsweise die US-Executive Order zur Verbesserung der Cybersicherheit des Landes, formalisieren die Anforderung an SBOMs für Software, die an die Bundesregierung verkauft wird. Dieser Trend greift auch auf den privaten Sektor über, sodass SBOMs zu einer Grundvoraussetzung für die Geschäftstätigkeit werden. In dieser neuen Realität ist ein SBOM-Programm nicht nur eine bewährte Vorgehensweise, sondern eine grundlegende Voraussetzung für die Erfüllung der Sorgfaltspflicht und die Aufrechterhaltung der Betriebsgenehmigung.

Beispiele aus der Praxis für die Verwendung von SBOM

SBOMs haben den Sprung von der Theorie in die Praxis geschafft und bieten in zahlreichen realen Szenarien einen entscheidenden Mehrwert. Ein Paradebeispiel ist die beschleunigte Zero-Day-Reaktion. Wenn eine kritische Schwachstelle wie Log4Shell bekannt wird, kann eine Organisation mit einem zentralisierten SBOM-Repository sie sofort abfragen. Anstelle von Tagen der Panik und manuellen Suchen liefert eine einfache Abfrage nach „log4j-core“ sofort eine Liste aller Anwendungen, Versionen und Server, die die anfällige Komponente enthalten. Dadurch kann das Sicherheitsteam präzise Patches zuweisen und der Unternehmensführung innerhalb von Stunden, nicht Tagen, eine genaue Einschätzung der Auswirkungen liefern.

Ein weiterer leistungsstarker Anwendungsfall ist die Beschaffung und das Risikomanagement von Lieferanten. Ein großes Unternehmen, das im Zuge einer Fusion einen neuen Softwareanbieter in Betracht zieht, kann im Rahmen des Sicherheitsfragebogens eine SBOM anfordern. Das Sicherheitsteam des Unternehmens kann dann die SBOM analysieren, um eine hohe Anzahl bekannter anfälliger Komponenten, die Verwendung restriktiver oder nicht konformer Lizenzen sowie Abhängigkeiten von schlecht gepflegten oder bösartigen Open-Source-Projekten zu überprüfen. Dies bietet eine datengestützte Methode zur Bewertung des technischen Risikos vor Vertragsunterzeichnung und verhindert so zukünftige Sicherheits- oder Compliance-Katastrophen.

SBOMs sind auch für DevOps- und Plattform-Engineering-Teams, die große interne Plattformen verwalten, von entscheidender Bedeutung. In einer Microservices-Architektur mit Hunderten von Diensten, jeder mit eigenen Abhängigkeiten, ist eine manuelle Verfolgung der Komponenten unmöglich. Durch die Vorgabe, dass jeder Dienstbau eine SBOM erzeugt, kann das Plattformteam ein Live-Inventar des gesamten Software-Ökosystems führen. Dadurch können sie proaktiv neu bekannt gewordene Schwachstellen in allen Diensten überwachen und automatisch Pull Requests zur Aktualisierung der Abhängigkeiten in kontrollierter, systematischer Weise generieren, um die Gesundheit und Sicherheit der gesamten Plattform zu gewährleisten.

Wie ImmuniWeb bei SBOM hilft

ImmuniWeb nutzt seine KI-gestützte Plattform, um umfassende SBOM-Funktionen bereitzustellen, die tief in ein breiteres Framework für Anwendungssicherheitstests und -überwachung integriert sind. Die Technologie von ImmuniWeb generiert automatisch genaue, detaillierte und standardkonforme SBOMs (in Formaten wie SPDX und CycloneDX) als Teil ihrer kontinuierlichen Discovery- und Testprozesse. Durch das Scannen der Web- und Mobilanwendungen eines Unternehmens erstellt ImmuniWeb ein vollständiges Inventar der Softwarekomponenten, einschließlich Open-Source-Bibliotheken, Frameworks und deren transitiven Abhängigkeiten.

Eine wesentliche Stärke des Ansatzes von ImmuniWeb ist die nahtlose Integration der SBOM-Generierung mit proaktiver Sicherheitsüberwachung. Die Plattform erstellt nicht nur eine statische SBOM, sondern überwacht die darin aufgeführten Komponenten kontinuierlich anhand globaler Schwachstellendatenbanken und Bedrohungsinformationen. Wenn eine neue Schwachstelle in einer Komponente entdeckt wird, kann ImmuniWeb das Unternehmen sofort alarmieren, die betroffenen Anwendungen genau lokalisieren und umsetzbare Maßnahmen zur Behebung empfehlen. Dadurch wird die SBOM von einem passiven Dokument zu einem aktiven Frühwarnsystem für die Software-Lieferkette.

Darüber hinaus verbessert ImmuniWeb das SBOM-Management durch seinen Fokus auf Compliance und Risikominderung. Die Plattform hilft Unternehmen dabei, die sich ständig ändernden regulatorischen Anforderungen zu erfüllen, indem sie die erforderliche Transparenz und Prüfpfade bereitstellt. Sie bewertet zudem die Risikolage jeder Komponente unter Berücksichtigung von Faktoren über CVEs hinaus, wie das Alter der Komponente, die Aktualisierungshäufigkeit und den Wartungsstatus. Durch die Bereitstellung einer einheitlichen Ansicht, die SBOM-Daten mit Ergebnissen von Sicherheitstests und Compliance-Mapping verbindet, ermöglicht ImmuniWeb Unternehmen, ihre Software-Lieferkette zu beherrschen und fundierte Entscheidungen zu treffen, die die Sicherheit verbessern, die Compliance gewährleisten und von Grund auf resiliente Software entwickeln.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.