Da immer mehr Unternehmen auf Cloud Computing umsteigen, wird die Sicherheit dieser Cloud-Konfigurationen zu einer gemeinsamen Aufgabe. Cloud-Anbieter kümmern sich um die Sicherheit „der“ Cloud, aber die Kunden sind für die Sicherheit „in“ der Cloud verantwortlich. Diese Veränderung hat zum Aufkommen von Cloud Security Posture Management (CSPM) geführt, das für die Sicherheit in der sich ständig verändernden Cloud-Welt von heute entscheidend ist.

Was ist Cloud Security Posture Management?

Cloud Security Posture Management (CSPM) ist wie ein automatisiertes System, das Sicherheitsprobleme und Regelverstöße in Ihrer Cloud-Umgebung überwacht, aufspürt und behebt. Es sucht nach Dingen wie falschen Einstellungen, Richtlinienproblemen und Schwachstellen in verschiedenen Cloud-Diensten, wie Infrastructure as a Service (IaaS), Platform as a Service (PaaS) und manchmal Software as a Service (SaaS). Das Hauptziel von CSPM ist es, Unternehmen einen Live-Überblick über ihre Cloud-Sicherheit zu geben und sicherzustellen, dass ihre Cloud-Ressourcen den Sicherheitsrichtlinien und gesetzlichen Vorschriften entsprechen.

Normale Sicherheitstools können in Cloud-Umgebungen oft nicht mithalten, da sich die Dinge so schnell ändern und es so viel zu verfolgen gibt. CSPM-Tools beheben dies, indem sie sich direkt mit den Systemen der Cloud-Anbieter (wie AWS Config, Azure Policy und GCP Cloud Asset Inventory) verbinden, um ständig Einstellungsdaten abzurufen. So kann CSPM eine umfassende Liste aller Cloud-Ressourcen erstellen und diese mit Sicherheitsregeln, Industriestandards (wie CIS Benchmarks) sowie gesetzlichen Anforderungen abgleichen.

Im Grunde genommen ist CSPM wie ein Wachmann für Ihre Cloud. Es hilft Unternehmen, die mühsame manuelle Überprüfung von Einstellungen zu vermeiden, die zeitaufwändig ist und zu Fehlern führen kann. Durch die automatische Erkennung falscher Einstellungen – eine häufige Ursache für Cloud-Sicherheitsprobleme – macht CSPM Ihre Cloud-Konfiguration sicherer, stärkt Ihre Abwehrkräfte und erleichtert die Einhaltung der Regeln.

Wichtige Aspekte des Cloud Security Posture Managements

Ein wichtiger Aspekt von CSPM ist, dass es kontinuierlich überwacht und einen Live-Überblick über mehrere Clouds und hybride Umgebungen bietet. Cloud-Ressourcen ändern sich ständig – Ressourcen werden hinzugefügt, geändert und entfernt. CSPM-Lösungen überprüfen kontinuierlich die Systeme der Cloud-Anbieter, um eine aktuelle Liste aller Ressourcen, ihrer Konfiguration und Sicherheitseinstellungen zu erhalten. Dieser Live-Überblick ermöglicht es Sicherheitsteams, Änderungen an Einstellungen, unbefugte Aktionen und neue Schwachstellen schnell zu erkennen, sodass Probleme nicht unbemerkt bleiben.

Ein weiterer wichtiger Aspekt ist die automatische Erkennung falscher Einstellungen und Richtlinienprobleme. CSPM-Tools verfügen über umfangreiche Sammlungen von Sicherheitsrichtlinien und Standardregeln (wie CIS Benchmarks, NIST, PCI DSS, HIPAA und GDPR). Sie überprüfen automatisch Ihre Cloud-Ressourceneinstellungen anhand dieser Standards. Wenn etwas nicht stimmt – wie ein öffentlicher S3-Bucket, eine zu offene IAM-Rolle oder unverschlüsselte Daten – kennzeichnet CSPM dies als mögliches Risiko und sendet Warnmeldungen an die Sicherheitsteams.

Eine intelligente Risikoprüfung und -bewertung ist ebenfalls entscheidend für das gute Funktionieren von CSPM. Nicht alle falschen Einstellungen sind gleichermaßen riskant. Ein gutes CSPM-Tool sendet nicht einfach Warnmeldungen für alles, sondern berücksichtigt auch Faktoren wie die Exposition eines Assets (z. B. ob es im Internet verfügbar ist), die Sensibilität der Daten und die möglichen Folgen bei einem Hackerangriff. Diese intelligente Priorisierung hilft Sicherheitsteams, sich auf die wichtigsten Risiken zu konzentrieren, ihre Ressourcen sinnvoll einzusetzen und die Sicherheit insgesamt zu verbessern.

Warum ist Cloud Security Posture Management wichtig?

Cloud Security Posture Management ist heute äußerst wichtig, da jeder Cloud-Dienste nutzt, die mit eigenen Sicherheitsherausforderungen verbunden sind. Cloud-Setups können schnell wachsen und sich stark verändern, was bedeutet, dass sich die Einstellungen häufig ändern können, was zu Fehlern führt, die Sicherheitsprobleme verursachen. Unternehmen können oft nicht alles sehen, was in ihren Cloud-Umgebungen geschieht, was es schwierig macht, Risiken manuell zu finden und zu verwalten. CSPM bietet die automatisierte, kontinuierliche Überwachung, die erforderlich ist, um diese Probleme zu bewältigen und teure Sicherheitspannen zu vermeiden.

Die Einhaltung von Vorschriften ist ein weiterer wichtiger Grund, warum CSPM wichtig ist. Viele Datenschutzgesetze (wie GDPR, HIPAA und CCPA) und Branchenvorschriften (wie PCI DSS und ISO 27001) verlangen strenge Sicherheits- und Nachverfolgungsmaßnahmen für Systeme, die mit sensiblen Daten umgehen. Da Cloud-Setups häufig mit solchen Daten arbeiten, ist es unerlässlich, nachzuweisen, dass Sie diese Vorschriften stets einhalten. CSPM-Lösungen automatisieren Regelprüfungen, passen Cloud-Einstellungen an spezifische gesetzliche Anforderungen an und erstellen Berichte für Audits, was die Compliance erleichtert und das Risiko hoher Geldstrafen und rechtlicher Probleme verringert.

Schließlich ist CSPM der Schlüssel für eine proaktive und starke Cloud-Sicherheit. Durch das frühzeitige Erkennen und Beheben fehlerhafter Einstellungen und Schwachstellen spart CSPM Zeit, Geld und Aufwand für späteren Ausbau. Es liefert Sicherheits- und IT-Teams nützliche Informationen, sodass sie Korrekturen automatisieren und Sicherheit in ihre Arbeitsabläufe integrieren können. Diese ständige Verbesserung stärkt die Cloud-Verteidigung, reduziert die Angriffsfläche und schützt wichtige Daten.

Wie funktioniert Cloud Security Posture Management?

Eine CSPM-Lösung funktioniert in der Regel in mehreren miteinander verbundenen Schritten, beginnend mit der Erkennung und Auflistung von Cloud-Assets. CSPM-Tools verbinden sich direkt mit Systemen von Cloud-Anbietern wie AWS, Azure, Google Cloud und manchmal auch anderen. Über diese Verbindungen scannt die CSPM-Lösung kontinuierlich die Cloud-Konten des Unternehmens, um alle genutzten Ressourcen zu ermitteln und aufzulisten – von virtuellen Maschinen und Speicher bis hin zu serverlosen Funktionen und Netzwerkeinstellungen. Dadurch entsteht eine vollständige, aktuelle Übersicht über alle Cloud-Ressourcen, die für die Überwachung der aktuellen Situation unerlässlich ist.

Nach der Erkennung der Assets beginnt die CSPM-Lösung mit der Überprüfung und Analyse. Sie vergleicht die Einstellungen jeder Cloud-Ressource mit Sicherheitsregeln, Branchenstandards (wie CIS Benchmarks) und gesetzlichen Anforderungen. Das CSPM-System erkennt Abweichungen von diesen Standards und markiert sie als falsche Einstellungen oder Richtlinienverletzungen. Die Analyse umfasst oft intelligente Verfahren, um Abhängigkeiten zwischen Cloud-Ressourcen zu verstehen und Auswirkungen einer falschen Einstellung in einem Dienst auf andere Dienste zu bewerten.

Die letzten wichtigen Schritte sind die Risikoeinstufung, das Versenden von Warnungen und die Anleitung zur Behebung. Wenn falsche Einstellungen oder Schwachstellen gefunden werden, stuft die CSPM-Lösung diese nach ihrer Schwere, ihren möglichen Auswirkungen und ihrem Expositionsgrad ein. Anschließend sendet sie Warnungen und detaillierte Berichte an die Sicherheitsteams. Diese Berichte enthalten in der Regel Schritte zur Behebung des Problems, oft mit Befehlen oder Einstellungen, die zur Behebung erforderlich sind. Viele CSPM-Tools können bestimmte falsche Einstellungen auch automatisch anhand von Regeln beheben, was Zeit spart und die Reaktionsgeschwindigkeit erhöht.

Arten von Cloud Security Posture Management

Obwohl CSPM im Grunde dasselbe leistet, gibt es verschiedene Arten von Lösungen, je nachdem, wie sie eingerichtet sind und worauf sie sich konzentrieren. Ein häufiger Unterschied besteht zwischen Cloud-nativen CSPM-Lösungen, die von Cloud-Anbietern selbst angeboten werden, und Third-Party-CSPM-Lösungen. Cloud-native Tools (wie AWS Security Hub, Azure Security Center und Google Cloud Security Command Center) integrieren sich gut in ihre eigenen Cloud-Umgebungen und liefern oft schnelle Informationen zu grundlegenden Fehlkonfigurationen. Sie funktionieren jedoch in der Regel nur mit einem Cloud-Anbieter, was sie für Unternehmen, die mehrere Clouds nutzen, weniger nützlich macht.

Dagegen funktionieren Third-Party-CSPM-Lösungen mit jedem Cloud-Anbieter (AWS, Azure, GCP und manchmal auch anderen) sowie hybriden Setups. Diese Lösungen bieten eine einheitliche Ansicht und konsistente Regeln über verschiedene Cloud-Setups hinweg, was für Unternehmen wichtig ist, die mehrere Cloud-Strategien nutzen. Sie verfügen oft über erweiterte Funktionen wie die Erstellung benutzerdefinierter Regeln, die Integration mit anderen Sicherheitstools sowie eine intelligente Risikoeinstufung, die über einzelne Cloud-Anbieter hinausgeht.

CSPM-Funktionen werden auch in größere Cloud-Native Application Protection Platforms (CNAPPs) integriert. CNAPPs streben einen umfassenden Überblick über die Cloud-Sicherheit vom Code bis zur Laufzeit an, einschließlich nicht nur CSPM, sondern auch Cloud Workload Protection Platforms (CWPP), Cloud Infrastructure Entitlement Management (CIEM) und gegebenenfalls weiterer Komponenten. Während CSPM sich auf Konfigurationen und Compliance konzentriert, bietet eine CNAPP eine umfassendere Sicherheitslösung, die Laufzeitschutz, Workload-Schwachstellenmanagement und Identitätskontrolle umfasst und einen integrierten Ansatz zur Cloud-Sicherheit ermöglicht.

Komponenten des Cloud Security Posture Management

Eine gute CSPM-Lösung besteht aus mehreren wichtigen Komponenten, die zusammenarbeiten, um eine effektive Verwaltung der Cloud-Sicherheit zu gewährleisten. Eine Schlüsselkomponente ist der Cloud Asset Inventory and Discovery Engine. Dieser Teil verbindet sich mit den Systemen der Cloud-Anbieter, um kontinuierlich alle Ressourcen zu erkennen, aufzulisten und zu verfolgen, die in allen Cloud-Konten genutzt werden. Dazu gehören virtuelle Maschinen, Speicher, Datenbanken, Netzwerkeinstellungen, Load Balancer, serverlose Funktionen und alle zugehörigen Informationen. Eine vollständige und aktuelle Übersicht ist für jede Sicherheitsüberprüfung entscheidend.

Ein weiterer wichtiger Bestandteil ist die Policy and Compliance Engine. Hier werden Sicherheitsregeln und Compliance-Standards gespeichert. Sie verfügt über eine umfangreiche Liste von Sicherheitsregeln, die auf Branchenstandards (wie CIS Benchmarks, NIST und ISO 27001), rechtlichen Vorschriften (wie GDPR, HIPAA und PCI DSS) sowie Unternehmenspraktiken basieren. Diese Engine vergleicht ständig die Einstellungen von Cloud-Assets mit diesen Regeln. Sie erkennt Abweichungen oder fehlerhafte Konfigurationen, die Probleme oder Non-Compliance verursachen könnten, und fungiert dabei als „Gehirn“ für die Sicherheitsüberprüfung.

Schließlich ist der Workflow für Risikobewertung, Warnmeldungen und Behebung sehr wichtig. Wenn falsche Einstellungen gefunden werden, bewertet dieser Teil diese nach ihrer Schwere und den möglichen Auswirkungen. Er sendet Echtzeit-Warnmeldungen an die Sicherheitsteams über verschiedene Kanäle (wie E-Mail, Slack und SIEM). Wichtig ist, dass er klare Schritte zur Behebung der Probleme vorgibt, oft mit Befehlen oder Skripten zur Durchführung der Korrekturen. Viele CSPM-Lösungen bieten zudem Berichte für Compliance-Audits sowie Dashboards zur Anzeige der Gesamtsicherheit und des Fortschritts bei der Behebung.

Vorteile des Cloud Security Posture Management

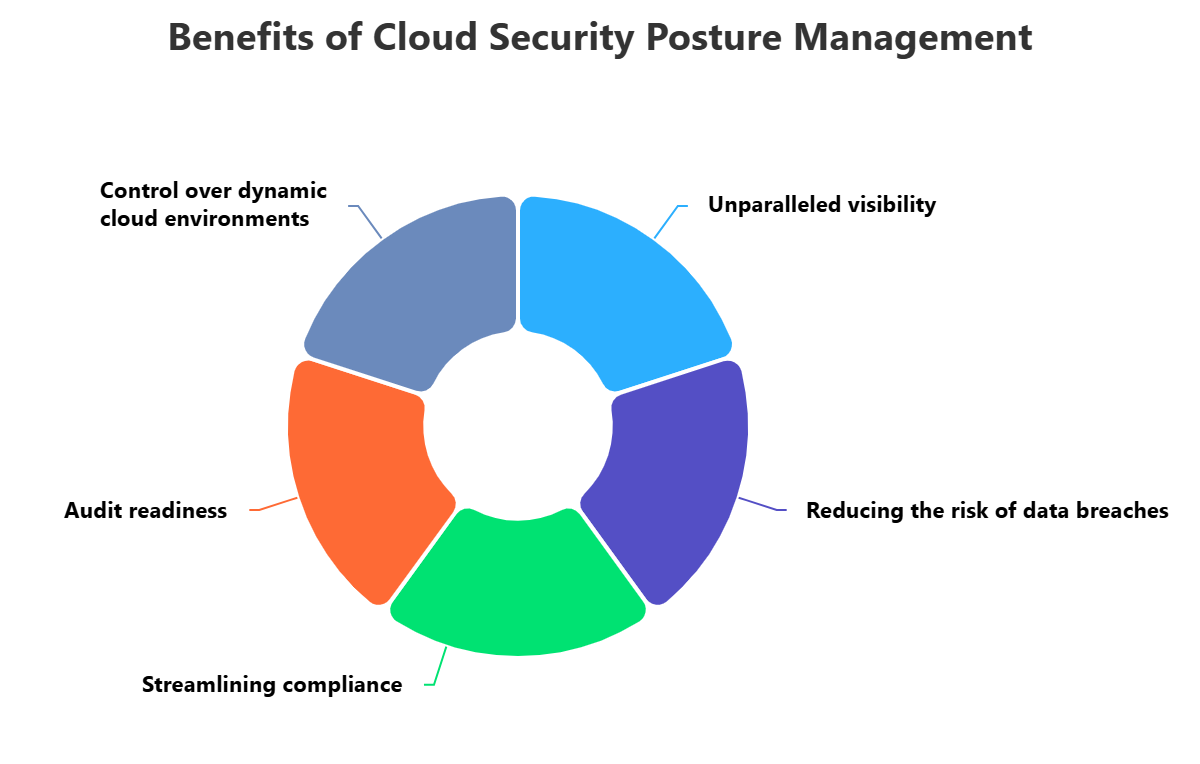

Der Einsatz von Cloud Security Posture Management bringt viele Vorteile mit sich, die für jedes Unternehmen, das die Cloud nutzt, wichtig sind. Erstens bietet CSPM eine hervorragende Übersicht und Kontrolle über sich ändernde Cloud-Umgebungen. In komplexen Multi-Cloud- oder Hybrid-Umgebungen ist es fast unmöglich, jede Ressource und ihre Einstellungen manuell zu verfolgen. CSPM-Tools automatisieren diese Erkennung und bieten ein zentrales Dashboard, das eine Live-, vollständige Übersicht über alle Cloud-Assets und deren Sicherheit bietet, sodass Sicherheitsteams Schwachstellen identifizieren und alles über ihre Angriffsfläche erfahren können.

Zweitens senkt CSPM erheblich das Risiko von Datenverletzungen und Sicherheitsproblemen, die durch falsche Konfigurationen verursacht werden. Falsche Konfigurationen sind eine der Hauptursachen für Cloud-Sicherheitsprobleme. Durch die ständige Überwachung der Einstellungen anhand von Best Practices und die schnelle Kennzeichnung von Abweichungen ermöglicht CSPM Unternehmen, diese Probleme zu identifizieren und zu beheben, bevor Angreifer sie ausnutzen können. Diese proaktive Herangehensweise verringert das Risiko kostspieliger Datenverletzungen, unbefugter Zugriffe und Dienstausfälle.

Schließlich trägt CSPM wesentlich dazu bei, die Compliance zu vereinfachen und Audits vorzubereiten. Die Einhaltung vieler gesetzlicher Vorschriften (wie GDPR, HIPAA und PCI DSS) kann für Cloud-Setups schwierig sein. CSPM-Lösungen automatisieren Compliance-Prüfungen, passen Cloud-Einstellungen an spezifische gesetzliche Anforderungen an und erstellen vollständige Berichte für Audits. Dies reduziert nicht nur den manuellen Aufwand für die Compliance, sondern stellt auch sicher, dass Sie stets die Vorschriften einhalten, wodurch Sie Strafen vermeiden, Vertrauen aufbauen und den Auditoren zeigen können, dass Sie Ihr Bestes geben.

Herausforderungen im Cloud Security Posture Management

Trotz der Vorteile kann die Nutzung von Cloud Security Posture Management Herausforderungen mit sich bringen. Ein Hauptproblem besteht darin, dass Cloud-Umgebungen komplex und ständig veränderlich sind. Cloud-Anbieter fügen kontinuierlich neue Dienste, Funktionen und Einstellungen hinzu. Die CSPM-Regeln auf dem neuesten Stand zu halten, um diese Änderungen abzudecken, und sicherzustellen, dass alles über alle Cloud-Plattformen (AWS, Azure, GCP) hinweg überprüft wird, erfordert ständigen Aufwand und Cloud-Kenntnisse, was die Konsistenz der Sicherheit erschwert.

Eine weitere Herausforderung besteht darin, mit zu vielen Warnmeldungen umzugehen und zu wissen, welche Korrekturen zuerst durchgeführt werden müssen. CSPM-Tools können viele Warnmeldungen senden, insbesondere in großen Cloud-Umgebungen. Viele dieser Warnmeldungen beziehen sich möglicherweise auf kleine Probleme oder sind sogar Fehlalarme, was zu einer Warnmüdigkeit führt, bei der Sicherheitsteams verwirrt sind und wichtige Warnmeldungen übersehen. Um zu wissen, welche Warnmeldungen wirklich risikobehaftet sind, die geschäftlichen Gründe für jede falsche Einstellung zu verstehen und zu wissen, welche Probleme am wichtigsten sind, sind gute Prozesse und qualifizierte Mitarbeiter erforderlich, um Zeitverschwendung für kleine Korrekturen zu vermeiden.

Schließlich kann die Integration von CSPM in bestehende IT-Workflows und die Gewährleistung der Umsetzung von Korrekturen schwierig sein. Während CSPM eine frühzeitige Sicherheitsbehandlung fördert, stellt die Verknüpfung von Sicherheitsbefunden mit Entwicklerkorrekturen eine Herausforderung dar. Entwickler verstehen die Korrekturen möglicherweise nicht oder haben Schwierigkeiten, sie unter dem Druck der Entwicklung neuer Funktionen zu priorisieren. Eine gute Integration von CSPM in IT-Systeme, die Automatisierung von Korrekturen, wo möglich, sowie die Förderung der Zusammenarbeit zwischen Sicherheit, IT und Entwicklern sind entscheidend, um falsche Einstellungen schnell zu erkennen und zu beheben.

Bewährte Verfahren für Cloud Security Posture Management

Damit Cloud Security Posture Management optimal funktioniert, sollten Unternehmen diese wichtigen Praktiken anwenden. Legen Sie zunächst klare Cloud-Regeln und Sicherheitsrichtlinien fest, bevor Sie CSPM einsetzen. Das bedeutet, dass Sie die Sicherheitsgrundlagen Ihres Unternehmens, die rechtlichen Anforderungen und das akzeptable Risikoniveau für Cloud-Ressourcen definieren müssen. Diese Richtlinien sollten in Ihrem CSPM-Tool in automatisierte Regeln umgesetzt werden. Überprüfen Sie diese Richtlinien regelmäßig, um sie an Änderungen in Ihrer Cloud-Infrastruktur, Ihren Geschäftsanforderungen und rechtlichen Vorgaben anzupassen, und stellen Sie sicher, dass Ihre CSPM-Lösung stets die richtigen Standards überprüft.

Zweitens: Beheben Sie Probleme nach Risiko und automatisieren Sie die Korrekturen, wenn möglich. Nicht alle Fehleinstellungen sind gleich wichtig. Nutzen Sie Ihr CSPM-Tool, um die risikoreichsten Probleme zu identifizieren, die am stärksten schädigen könnten (z. B. öffentlich zugängliche Daten oder Wege zur Erweiterung des Zugriffs). Bei kleinen, häufigen Fehleinstellungen sollten Sie die automatisierten Behebungen Ihrer CSPM-Lösung nutzen. Die Automatisierung bekannter Probleme spart Zeit, beschleunigt Reaktionen und ermöglicht es Sicherheitsteams, sich auf größere Herausforderungen zu konzentrieren.

Verbinden Sie schließlich CSPM mit Ihren IT-Prozessen und ermutigen Sie alle, Sicherheitsverantwortung zu übernehmen. Führen Sie frühzeitig Sicherheitsprüfungen durch, indem Sie CSPM-Prüfungen in Ihre IT-Prozesse integrieren, um sicherzustellen, dass fehlerhafte Einstellungen vor der Codefreigabe erkannt werden. Dadurch können Entwickler Probleme früh beheben, wenn sie kostengünstiger zu lösen sind. Schulen Sie zudem Entwickler, IT- und Sicherheitsteams in Cloud-Sicherheitspraktiken und gemeinsamer Verantwortung. Fördern Sie Teamarbeit und gemeinsame Verantwortung für die Cloud-Sicherheit, um eine starke Cloud zu schaffen und Sicherheit zu jedem Entwicklungsschritt zu machen.

Wie kann ImmuniWeb beim Cloud Security Posture Management helfen?

Verschaffen Sie sich mit ImmuniWeb® Discovery Cloud Security Posture Management einen Überblick über Ihre Multi-Cloud-Angriffsfläche. Im Gegensatz zu anderen Anbietern müssen Sie uns Ihr Cloud-IAM-Konto nicht übermitteln: Geben Sie einfach Ihren Firmennamen ein, um mit der Suche nach Ihren exponierten Cloud-Ressourcen und Endpunkten von AWS, Azure, GCP und über 50 weiteren öffentlichen Cloud-Dienstleistern (CSP) weltweit zu beginnen. Erkennen Sie Schatten-Cloud-Ressourcen oder unberechtigte Cloud-Nutzung, die Compliance-Anforderungen verletzen könnten.

Unser preisgekröntes Cloud Security Posture Management erkennt schnell Ihre extern sichtbaren Cloud-Ressourcen, darunter Cloud-Computing-Instanzen, Datenspeicher, Gateways, Load Balancer, Datenbanken sowie verschiedene APIs oder Endpunkte von Cloud-Diensten. Neben der Bewertung Ihrer Cloud-Angriffsfläche auf verschiedene Fehlkonfigurationen, wie z. B. übermäßige Zugriffsberechtigungen oder unsichere IAM-Richtlinien, visualisieren wir auch Ihre geografische Datenspeicherung für Compliance- und Regulierungszwecke.

Nutzen Sie unsere API, um den Datenfluss des Cloud Security Posture Managements mit Ihren SIEM- oder Cloud-nativen Überwachungssystemen zu synchronisieren, oder exportieren Sie die Ergebnisse einfach in eine PDF- oder XLS-Datei. Profitieren Sie von einem festen monatlichen Preis pro Unternehmen, unabhängig von der Anzahl der Cloud-Assets, Endpunkte oder Sicherheitsereignisse. Passen Sie sofortige Benachrichtigungen an relevante Personen in Ihrem DevOps- oder Cybersicherheitsteam an, sobald eine Fehlkonfiguration in Ihrer Cloud-Umgebung erkannt wird.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.