Ein umfassender Leitfaden zur Software Composition Analysis (SCA)

Software Composition Analysis (SCA) ist eine Sicherheitsmethodik, die automatisch die Open-Source- und Drittanbieterkomponenten innerhalb eines Softwareprojekts identifiziert und analysiert, um Sicherheitslücken, Lizenzkonformität und operative Risiken im Zusammenhang mit der Software-Lieferkette zu verwalten.

In der heutigen Welt der Softwareentwicklung gibt es neben „Build vs. Buy“ nun eine dritte Möglichkeit: „Assemble“. Entwickler nutzen viele Open-Source-Bibliotheken und Komponenten von Drittanbietern, um Aufgaben schneller zu erledigen. Open-Source-Code macht oft den größten Teil des Codes einer Anwendung aus. Dies hilft, mehr zu erreichen, birgt aber auch versteckte Risiken aus der Software-Lieferkette.

Bei der Software Composition Analysis (SCA) geht es darum, diese Risiken zu managen. Sie bietet Ihnen die Werkzeuge, um automatisch alle Open-Source-Komponenten in einer Anwendung zu finden, Sicherheitsprobleme zu erkennen, Lizenzfragen zu behandeln und die Basis der Software sicher zu halten.

So funktioniert SCA

Die Software-Zusammensetzungsanalyse erfolgt durch einen automatisierten Prozess der Discovery, Analyse und Behebung. Der erste und wichtigste Schritt ist die Komponenten-Discovery. SCA-Tools integrieren sich direkt in die Entwicklungsumgebung, in der Regel durch das Scannen von Manifestdateien wie package.json für Node.js, pom.xml für Java oder requirements.txt für Python. Sie führen zudem tiefergehende Scans von Binär- und Quellcode durch, um Komponenten zu identifizieren, die möglicherweise manuell hinzugefügt wurden oder transitive Abhängigkeiten sind – Bibliotheken, auf die Ihre direkten Abhängigkeiten angewiesen sind. Dadurch entsteht eine vollständige, hierarchische Inventarliste der gesamten Software-Bill-of-Materials (SBOM).

Sobald die Komponenten identifiziert sind, geht das SCA-Tool in die Phase der Schwachstellenanalyse über. Es vergleicht die identifizierten Komponenten, einschließlich ihrer spezifischen Versionen, mit einer kontinuierlich aktualisierten Datenbank bekannter Sicherheitslücken. Diese Datenbanken aggregieren Informationen aus Quellen wie der National Vulnerability Database (NVD), Sicherheitswarnungen aus Open-Source-Projekten und proprietärer Forschung. Das Tool korreliert dann die Ergebnisse, markiert alle Komponentenversionen, die mit einer bekannten Common Vulnerability and Exposure (CVE) oder einer anderen Sicherheitswarnung verbunden sind, und weist ihnen in der Regel einen Schweregrad zu, der auf Standards wie dem Common Vulnerability Scoring System (CVSS) basiert.

Die letzte und wichtigste Phase ist Priorisierung und Behebung. Eine ausgereifte SCA-Lösung geht über die einfache Auflistung von Schwachstellen hinaus. Sie bietet eine kontextbezogene Risikoanalyse, indem sie die Ergebnisse anhand von Faktoren wie der Schwere der Schwachstelle, der tatsächlichen Aufrufbarkeit der anfälligen Komponente in der Anwendung (Erreichbarkeitsanalyse), dem Alter der Komponente und der Verfügbarkeit einer korrigierten Version priorisiert. Das Tool bietet dann umsetzbare Behebungshinweise, schlägt häufig automatisch einen Upgrade-Pfad zu einer gepatchten Version der Bibliothek vor oder, falls kein Upgrade verfügbar ist, detaillierte mögliche Workarounds oder kompensierende Kontrollen zur Risikominderung vor.

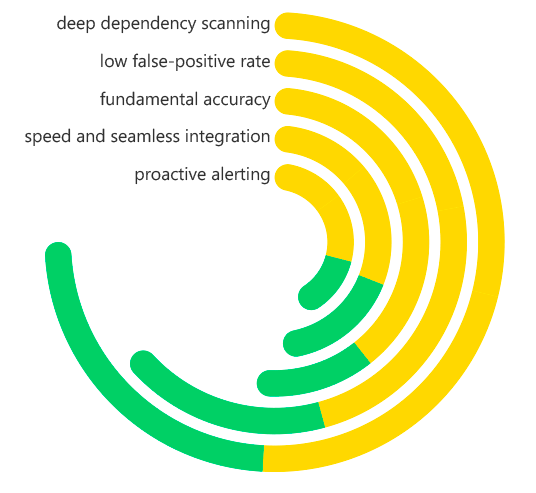

Wichtige Merkmale von SCA

Ein robustes SCA-Tool zeichnet sich durch mehrere wichtige Merkmale aus, die seine Wirksamkeit und Integration in den Softwareentwicklungslebenszyklus gewährleisten. An erster Stelle steht das umfassende und tiefgreifende Scannen von Abhängigkeiten. Ein einfaches SCA-Tool identifiziert möglicherweise nur direkte Abhängigkeiten, die in einer Manifestdatei aufgeführt sind. Eine leistungsstarke SCA-Lösung führt jedoch ein tiefgreifendes rekursives Scannen durch, um den gesamten Baum der transitiven Abhängigkeiten aufzudecken, die oft den Großteil des Open-Source-Codes und der versteckten Schwachstellen in einer Anwendung ausmachen. Dies liefert ein echtes, vollständiges Bild der Zusammensetzung der Software.

Ein weiteres grundlegendes Merkmal ist die Genauigkeit und die niedrige Falsch-Positiv-Rate. Das Tool muss die erkannten Komponenten genau den richtigen Schwachstellen zuordnen und so die Belastung für die Entwicklungsteams minimieren. Dazu gehören eine ausgeklügelte Versionsabgleichung und die Normalisierung von Komponentennamen über verschiedene Ökosysteme hinweg (z. B. die Erkennung, dass lodash und Lodash dasselbe Projekt sind). Hochwertige SCA-Tools reduzieren Fehlalarme, indem sie überprüfen, ob die anfällige Funktion tatsächlich in der verwendeten Version der Komponente vorhanden ist, anstatt sich ausschließlich auf Versionsbereiche zu verlassen.

Darüber hinaus sind Geschwindigkeit und nahtlose Integration unverzichtbar. SCA muss schnell genug sein, um innerhalb von CI/CD-Pipelines ausgeführt zu werden, ohne erhebliche Verzögerungen zu verursachen. Es sollte sich nativ mit Entwicklertools wie GitHub, GitLab, Azure DevOps und Jira integrieren lassen, um direkt im Workflow der Entwickler Feedback zu liefern. Schließlich ist ein entscheidendes Merkmal proaktive Warnmeldungen und Richtliniendurchsetzung. Die besten SCA-Tools überwachen kontinuierlich die Komponentenbestände eines Unternehmens auf neu bekannt gewordene Schwachstellen, auch nach Abschluss eines Scans, und können mit Sicherheitsrichtlinien so konfiguriert werden, dass ein Build automatisch fehlschlägt, wenn eine kritische Schwachstelle eingeführt wird, wodurch Sicherheitsbarrieren frühzeitig im Entwicklungsprozess durchgesetzt werden.

Software Composition Analysis (SCA) – Hauptmerkmale

Welche Probleme löst SCA?

SCA geht direkt auf einige große Probleme ein, die bei der heutigen Softwareentwicklung immer häufiger auftreten. Eine der größten Sorgen ist, dass man nicht weiß, welche Risiken in der Software stecken, die man von anderen Stellen bezieht. Ohne SCA ist es, als würde man mit geschlossenen Augen Auto fahren – man hat keine Ahnung, welcher Code tatsächlich in den eigenen Anwendungen läuft. Das bedeutet, dass man nicht wissen kann, ob man Softwarekomponenten verwendet, die schwerwiegende Sicherheitslücken aufweisen, die allgemein bekannt sind. SCA beseitigt dieses Problem, indem es eine klare, automatische Liste der verwendeten Komponenten und der möglichen Gefahren liefert.

Außerdem hilft es enorm dabei, Sicherheitsprobleme schneller und besser zu beheben. Alles manuell zu erledigen – versuchen, mit neuen Sicherheitswarnungen Schritt zu halten und sie mit dem zu vergleichen, was Sie verwenden – dauert ewig, ist langweilig und führt zu Fehlern. Wenn etwas Großes passiert, wie das Log4Shell-Chaos, laufen Unternehmen ohne SCA wie verrückt herum und verschwenden jede Menge Zeit. SCA ermöglicht es Ihnen, die Warnungen automatisch mit Ihrer Software abzugleichen, sodass Sie sofort erkennen, was gefährdet ist, und das Problem viel schneller beheben können.

SCA ist auch eine Lösung für die finanziellen und rechtlichen Probleme, die mit der Verwendung von Open-Source-Software einhergehen. Bei Open Source gibt es Regeln, die Sie befolgen müssen, und wenn Sie dies nicht tun (z. B. wenn Sie eine Bibliothek verwenden, die Sie dazu zwingt, Ihren Code zu teilen, obwohl Sie dies nicht möchten), können Sie verklagt werden, müssen Ihren Code veröffentlichen und einen schlechten Eindruck machen. SCA informiert Sie darüber, welche Lizenzen jeder Teil Ihrer Software hat, und weist diejenigen aus, die Probleme verursachen könnten, sodass Ihre Rechts- und Entwicklungsabteilungen dies vor einem Ausbruch bewältigen können. Schließlich löst es das Problem der Nutzung alter, nicht mehr unterstützter Software, die ein langfristiges Sicherheitsrisiko darstellt, indem es auf Komponenten aufmerksam macht, die keine Updates mehr erhalten.

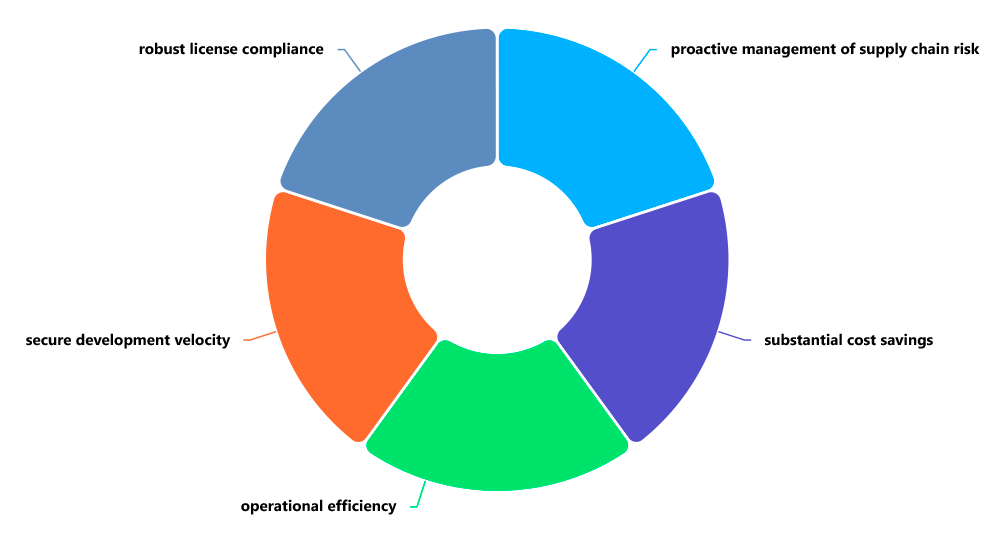

Vorteile von SCA

Die Implementierung eines robusten SCA-Programms bringt tiefgreifende Vorteile in den Bereichen Sicherheit, Recht und Betrieb. Der wichtigste Vorteil ist das proaktive Management von Risiken in der Lieferkette. Durch die kontinuierliche Transparenz des Open-Source-Bestands ermöglicht SCA Unternehmen den Übergang von einer reaktiven Haltung (Reaktion auf Schlagzeilen über neue Schwachstellen) zu einer proaktiven Haltung (Kenntnis ihrer Exposition und Vorhandensein eines Plans, bevor eine Krise eintritt). Dies stärkt die Sicherheitsresilienz eines Unternehmens grundlegend.

Aus geschäftlicher und betrieblicher Sicht bietet SCA erhebliche Kosteneinsparungen und betriebliche Effizienz. Das Auffinden und Beheben einer anfälligen Komponente während der Entwicklung ist exponentiell kostengünstiger als die Behebung nach der Bereitstellung eines Produkts, wo Kosten für Notfall-Patches, Sicherheitsvorfallsreaktion, mögliche regulatorische Bußgelder und Imageschäden anfallen können. Die durch SCA ermöglichte Automatisierung befreit außerdem wertvolle Sicherheits- und Entwicklerressourcen von manuellen Audit-Aufgaben, sodass sie sich auf höherwertige Aufgaben konzentrieren können.

Ein weiterer wichtiger Vorteil ist die beschleunigte und sichere Entwicklungsgeschwindigkeit. Durch die Integration von SCA in die CI/CD-Pipeline erhalten Entwickler sofortiges Feedback zur Sicherheit ihrer Code-Abhängigkeiten, während sie diesen schreiben. Dieser „Shift-Left“-Ansatz bettet Sicherheit als natürlichen Bestandteil des Entwicklungsprozesses ein, verhindert, dass Schwachstellen in Releases eingebaut werden, und vermeidet letzte-Minute-Verzögerungen. Dies ermöglicht es Unternehmen, sowohl Geschwindigkeit als auch Sicherheit zu gewährleisten, was einen entscheidenden Wettbewerbsvorteil darstellt. Schließlich gewährleistet SCA eine robuste Lizenzkonformität, schützt das Unternehmen vor Rechtsstreitigkeiten und ermöglicht die sichere und ethische Nutzung von Open-Source-Software.

Vorteile der Software-Zusammensetzungsanalyse (SCA)

Wie unterscheidet sich SCA von SAST?

Es ist wichtig, zwischen Software Composition Analysis (SCA) und Static Application Security Testing (SAST) zu unterscheiden, da sie sich auf komplementäre, aber unterschiedliche Aspekte der Anwendungssicherheit beziehen. Der wesentliche Unterschied liegt darin, was sie analysieren und woher der Code stammt. SAST wurde entwickelt, um den proprietären, individuell geschriebenen Quellcode eines Unternehmens auf Codierungsfehler und Sicherheitslücken wie SQL-Injection, Pufferüberläufe oder unsichere Authentifizierungslogik zu analysieren. Es sucht nach Mustern und Anti-Mustern im Code, dieSie geschrieben.

SCA hingegen konzentriert sich ausschließlich auf die Analyse von Komponenten von Drittanbietern und Open-Source-Komponenten – also den Code, den Sie nicht geschrieben haben, aber in Ihre Anwendung integriert haben.nichtschreiben, aber in Ihre Anwendung integriert haben. Seine Hauptfunktion besteht darin, diese Komponenten zu identifizieren und sie mit Datenbanken bekannter Schwachstellen abzugleichen. Während SAST die Frage beantwortet: „Gibt es Fehler inunser Code?“, beantwortet SCA die Frage: „Verwenden wir irgendwelche anfälligen extern Bibliotheken?

Ein weiterer wichtiger Unterschied liegt in der zugrunde liegenden Technologie und den Wissensdatenbanken. SAST-Tools verwenden komplexe Regelsätze und Datenflussanalysen, um das potenzielle Verhalten von benutzerdefiniertem Code zu bewerten. SCA-Tools stützen sich auf umfangreiche, kontinuierlich aktualisierte Datenbanken mit Metadaten zu Komponenten, Versionsinformationen und zugehörigen CVEs. Sie sind im Wesentlichen spezialisierte Such- und Korrelations-Engines. Für ein umfassendes Anwendungssicherheitsprogramm sind sowohl SAST als auch SCA unerlässlich: SAST sichert den von Ihnen erstellten Code, während SCA das Ökosystem sichert, auf das Sie angewiesen sind. Die Verwendung des einen ohne das andere hinterlässt eine kritische Lücke in Ihrer Sicherheitslage.

Warum ist SCA für die Anwendungssicherheit so wichtig?

SCA ist von entscheidender Bedeutung, da die Angriffsfläche einer modernen Anwendung weit über ihren eigenen Code hinausgewachsen ist. Die verheerendsten Cybersicherheitsvorfälle der letzten Jahre, wie die Sicherheitsverletzungen im Zusammenhang mit Schwachstellen in Log4j, Apache Struts und OpenSSL, waren nicht auf Fehler im proprietären Code zurückzuführen, sondern auf allgegenwärtige Open-Source-Komponenten. Die Sicherheit dieser Software-Lieferkette zu ignorieren, ist vergleichbar damit, die Vordertür eines Schlosses zu befestigen, während das Hintertor weit offen und unbewacht bleibt.

Darüber hinaus machen der Umfang und die Komplexität von Open-Source-Abhängigkeiten eine manuelle Verwaltung unmöglich. Eine einzige Anwendung kann leicht Hunderte von transitiven Abhängigkeiten mit sich bringen, wodurch ein riesiges und dynamisches Inventar entsteht, das sich mit jedem Build ändert. Menschliche Teams können diese Komplexität realistischerweise nicht nachverfolgen oder rechtzeitig auf den ständigen Strom neuer Sicherheitslücken reagieren. SCA bietet die notwendige Automatisierung und Skalierbarkeit, um dieses Problem zu bewältigen, und ist damit ein unverzichtbarer Bestandteil jeder modernen DevSecOps-Praxis.

Letztendlich ist SCA aufgrund der steigenden Anforderungen von Regulierungsbehörden, Kunden und dem Markt von entscheidender Bedeutung. Cybersicherheits-Frameworks, Software-Beschaffungsverträge und staatliche Vorschriften verlangen von Softwareherstellern zunehmend, dass sie die Kontrolle über ihre Lieferkette nachweisen. Die Bereitstellung einer Software-Stückliste (SBOM), die ein direktes Ergebnis von SCA ist, wird zunehmend zur Standardanforderung. In dieser neuen Realität ist ein SCA-Programm nicht nur eine technische Best Practice, sondern eine grundlegende Voraussetzung, um Sorgfalt nachzuweisen, das Vertrauen der Kunden zu erhalten und die Betriebslizenz zu bewahren.

Praxisbeispiele für die Anwendung von SCA

SCA-Tools werden in zahlreichen praktischen Szenarien eingesetzt, um Sicherheitsvorfälle zu verhindern und die Entwicklung zu optimieren. Ein Paradebeispiel ist der Einsatz im CI/CD-Pipeline-Gating. Ein Entwicklungsteam konfiguriert sein SCA-Tool so, dass der Build in der Jenkins- oder GitHub Actions-Pipeline abgebrochen wird, wenn eine neue Abhängigkeit eine kritische oder hochschwerwiegende Schwachstelle einführt. Wenn ein Entwickler einen Pull-Request einreicht, der eine neue Funktion mit einer veralteten Bibliothek mit bekannter Sicherheitslücke hinzufügt, schlägt der SCA-Scan den Build automatisch fehl. Der Entwickler wird sofort benachrichtigt und erhält einen Link zur gepatchten Version der Bibliothek, wodurch sichergestellt wird, dass Schwachstellen gar nicht erst in den Codebasis gelangen.

Ein weiterer leistungsstarker Anwendungsfall ist die Notfallreaktion auf kritische Schwachstellen. Wenn eine weit verbreitete Schwachstelle wie Log4Shell (CVE-2021-44228) bekannt wird, geraten Unternehmen ohne SCA in Chaos, da Teams manuell durch Codebasen suchen müssen. Ein Unternehmen mit einem ausgereiften SCA-Programm führt einfach eine Abfrage gegen seine zentrale SCA-Plattform für die Komponente „log4j-core“ Version 2.0-beta9 bis 2.15.0 durch. Innerhalb weniger Minuten verfügt es über eine präzise Liste aller betroffenen Anwendungen, Microservices und Umgebungen, sodass es Abhilfemaßnahmen präzise zuweisen und der Unternehmensführung genaue Statusberichte liefern kann.

SCA ist auch für die Due Diligence bei Fusionen und Übernahmen (M&A) von entscheidender Bedeutung. Bevor ein großes Unternehmen ein Start-up übernimmt, führt das Sicherheitsteam des übernehmenden Unternehmens mit Hilfe von SCA einen gründlichen Scan der wichtigsten Softwareprodukte des Start-ups durch. Der SCA-Bericht zeigt eine starke Nutzung veralteter Abhängigkeiten mit schwerwiegenden Schwachstellen und mehreren Komponenten mit restriktiven, nicht konformen Lizenzen. Diese objektiven Daten ermöglichen es dem Käufer, die technischen Schulden und potenziellen Verbindlichkeiten genau zu quantifizieren, einen niedrigeren Kaufpreis auszuhandeln oder einen Sanierungsplan als Verkaufsbedingung zu verlangen.

Wie ImmuniWeb bei der SCA hilft

ImmuniWeb nutzt seine KI-gestützte Plattform, um eine umfassende und tief integrierte Software-Zusammensetzungsanalyse (SCA) als Kernkomponente ihrer Anwendungssicherheitssuite anzubieten. Die SCA-Funktion von ImmuniWeb erkennt und inventarisiert automatisch alle Open-Source- und Drittanbieter-Komponenten in Web- und Mobilanwendungen und bietet Unternehmen so vollständige Transparenz über ihre Software-Lieferkette. Sie führt tiefgehende, rekursive Scans durch, um nicht nur direkte Abhängigkeiten, sondern auch die oft übersehenen transitiven Abhängigkeiten aufzudecken, die den Großteil der Sicherheitsrisiken ausmachen.

Eine wesentliche Stärke des Ansatzes von ImmuniWeb ist die nahtlose Korrelation der SCA-Ergebnisse mit anderen Anwendungssicherheitsdaten. Die Plattform listet nicht nur anfällige Komponenten auf, sondern bereichert diese Ergebnisse mit kontextbezogener Intelligenz aus ihren dynamischen (DAST) und statischen (SAST) Tests. Dies kann dabei helfen, Schwachstellen zu priorisieren, die nicht nur vorhanden, sondern aufgrund der spezifischen Konfiguration und der Codepfade der Anwendung auch tatsächlich ausnutzbar sind. Darüber hinaus überwacht ImmuniWeb kontinuierlich seine umfangreichen Schwachstellen-Intelligenz-Feeds und gibt proaktive Warnmeldungen aus, wenn eine neue CVE eine Komponente im Bestand einer Organisation betrifft, wodurch die SCA-Lösung von einem Scantool zu einem Frühwarnsystem wird.

ImmuniWeb verbessert das SCA-Management mit einem starken Fokus auf umsetzbare Abhilfemaßnahmen und Compliance. Die Plattform bietet klare, entwicklerfreundliche Anleitungen zur Behebung identifizierter Probleme, einschließlich direkter Upgrade-Pfade. Außerdem verfolgt sie sorgfältig Open-Source-Lizenzen, kennzeichnet potenzielle Compliance-Konflikte und unterstützt Rechtsabteilungen bei der Verwaltung ihrer Verpflichtungen. Durch die Integration von SCA in eine einheitliche Plattform, die bedrohungsbewusste Überwachung und Compliance-Berichte umfasst, versetzt ImmuniWeb Unternehmen in die Lage, nicht nur Risiken in der Lieferkette zu finden und zu beheben, sondern auch Compliance nachzuweisen und eine ausgereifte, widerstandsfähige Software-Sicherheitspraxis aufzubauen.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.