Adversarial Exposure Validation (AEV) ist ein proaktiver Cybersicherheitsprozess, der kontinuierlich die internetfacing digitalen Expositionen einer Organisation aus der Perspektive eines Angreifers erkennt, analysiert und validiert, um kritische Risiken zu priorisieren und zu beheben.

Was ist Adversarial Exposure Validation (AEV)?

Adversarial Exposure Validation (AEV) ist eine proaktive und informationsgesteuerte Cybersicherheitsmethode, die darauf ausgelegt ist, die digitalen Expositionen einer Organisation aus der Perspektive eines realen Angreifers zu identifizieren, zu analysieren und zu beheben. Im Gegensatz zu traditionellen Schwachstellenscans, die sich oft auf bekannte Softwarefehler innerhalb eines vordefinierten Netzwerkperimeters konzentrieren, verfolgt AEV einen viel breiteren und aggressiveren Ansatz. Sie basiert auf dem Grundprinzip, dass Angreifer ihre Erkundungen nicht auf bekannte IP-Adressen und Domänen beschränken, sondern stattdessen die gesamte digitale Landschaft durchsuchen, um alle möglichen Einstiegspunkte zu finden, einschließlich vergessener Assets, falsch konfigurierter Cloud-Speicher, exponierter Daten und Schatten-IT. Das Kernziel von AEV ist es, „wie ein Angreifer zu denken“, um zu finden, was dieser sehen und ausnutzen kann, bevor er es tut.

Im Kern ist AEV ein kontinuierlicher Prozess der Discovery und Validierung. Er beantwortet die entscheidende Frage: „Was kann ein Angreifer über meine Organisation sehen und wie kann er dies nutzen, um unsere Abwehr zu brechen?“ Dabei geht es über die traditionelle Firewall hinaus und umfasst alle internetzugänglichen Assets. Der Begriff „adversarial“ steht für den Wandel von einer passiven, complianceorientierten Einstellung zu einer aktiven, bedrohungsorientierten Haltung. Es geht nicht nur darum, Schwachstellen zu finden, sondern auch, zu validieren, welche davon auf Basis der aktuellen TTPs (Tactics, Techniques, and Procedures) der Angreifer eine glaubwürdige und unmittelbare Bedrohung darstellen.

Das Konzept baut auf und kombiniert Elemente anderer Sicherheitspraktiken wie External Attack Surface Management (EASM) und Digital Risk Protection Services (DRPS) auf, fügt jedoch eine entscheidende Validierungsebene hinzu. Während EASM Assets entdeckt, testet und validiert AEV aktiv das mit jeder Entdeckung verbundene Risikoniveau, häufig durch Versuche der Ausnutzung oder durch Proof-of-Concept-Angriffe. Dies geht über eine einfache Bestandsliste hinaus und führt zu einer priorisierten, kontextbezogenen Risikobewertung, die direkt die Abhilfemaßnahmen beeinflusst und sicherstellt, dass sich Sicherheitsteams auf die wichtigsten Probleme konzentrieren.

Im Wesentlichen ist die Adversarial Exposure Validation ein Paradigmenwechsel von einem Verteidiger, der hinter Befestigungen wartet, zu einem Späher, der das Gebiet aktiv patrouilliert und Bedrohungen aus derselben Perspektive wie der Feind identifiziert und neutralisiert. Sie erkennt an, dass die moderne Angriffsfläche dynamisch, weitläufig und oft unbewusst durch die Organisation selbst offengelegt wird, und bietet den Rahmen, um die Kontrolle und Übersicht zurückzugewinnen.

Wichtige Aspekte der Adversarial Exposure Validation (AEV)

Die Adversarial Exposure Validation zeichnet sich durch mehrere charakteristische Aspekte aus, die sie von herkömmlichen Sicherheitsansätzen unterscheiden. An erster Stelle steht die Outside-In-Perspektive. AEV-Methoden werden von außerhalb des Netzwerks der Organisation durchgeführt, ohne privilegierten internen Zugriff. Dies ahmt den genauen Ausgangspunkt eines echten Angreifers nach und liefert ein realistisches Bild davon, worauf ein böswilliger Akteur mit nur einer Internetverbindung und etwas Neugier Zugriff hat. Diese externe Sichtweise ist entscheidend für das Verständnis der Angriffsvektoren, die zu schwerwiegenden Sicherheitsverletzungen führen.

Ein weiterer wichtiger Aspekt ist die kontinuierliche und umfassende Discovery. Der digitale Fußabdruck eines Unternehmens ist nicht statisch: Neue Subdomains werden erstellt, Cloud-Instanzen gestartet und Drittanbieter integriert, was jeweils neue Expositionen mit sich bringen kann. AEV ist kein einmaliges Projekt, sondern ein fortlaufendes Programm, das ständig nach neuen Assets, Konfigurationen und Datenlecks sucht. Dadurch wird sichergestellt, dass die Sicherheitslage anhand des aktuellen Zustands der Angriffsfläche bewertet wird und nicht anhand des Zustands des letzten Quartals.

Ein dritter wichtiger Aspekt ist die risikobasierte Kontextualisierung und Priorisierung. Die Entdeckung Tausender von Assets und potenziellen Schwachstellen ist ohne Kontext nutzlos. AEV-Plattformen und -Prozesse listen nicht nur Ergebnisse auf, sondern bereichern sie mit Intelligenz. Dazu gehört die Korrelation eines exponierten Dienstes mit der Verfügbarkeit bekannter Exploits, die Feststellung, ob er sensible Daten enthält, und die Bewertung seiner Kritikalität für den Geschäftsbetrieb. Dadurch können Sicherheitsteams die Behebung anhand einer Kombination aus Ausnutzbarkeit, Auswirkung und Angreiferinteresse priorisieren, anstatt sich nur auf einen generischen CVSS-Score zu stützen.

Schließlich zeichnet sich AEV durch seine umsetzbaren Beweise und Validierungen aus. Anstatt nur eine potenzielle Fehlkonfiguration zu melden, sucht AEV nach deren Ausnutzbarkeit. Zum Beispiel findet es nicht nur ein exponiertes .git-Repository, sondern demonstriert auch, dass ein Angreifer es zur Rekonstruktion von Quellcode nutzen kann. Oder es erkennt nicht nur einen offenen S3-Bucket, sondern bestätigt auch, dass Daten daraus exfiltriert werden können. Dieser Proof-of-Concept-Ansatz liefert unwiderlegbare Beweise für Risiken, die weitaus überzeugender sind, um Abhilfemaßnahmen zu motivieren und die Zustimmung der Führungskräfte für notwendige Sicherheitsinvestitionen zu sichern.

Warum ist Adversarial Exposure Validation (AEV) wichtig?

Die Bedeutung der Adversarial Exposure Validation ergibt sich direkt aus der sich ständig weiterentwickelnden Natur von Cyber-Bedrohungen und dem radikalen Wandel des Unternehmensnetzwerks. Das traditionelle, perimeterbasierte Sicherheitsmodell ist praktisch obsolet. Mit der massenhaften Einführung von Cloud-Diensten, Remote-Arbeit, SaaS-Anwendungen und komplexen digitalen Lieferketten ist das Konzept eines definierten „Innen“ und „Außen“ verschwunden. Unternehmen verfügen nun über eine riesige, dynamische und oft kaum verstandene digitale Angriffsfläche, die für Angreifer eine Zielreiche Umgebung darstellt.

AEV ist von entscheidender Bedeutung, da es die Ursache vieler der heutzutage prominenten Datenverletzungen adressiert. Vorfälle mit exponierten Datenbanken, ungesicherten Cloud-Speichern und durchgesickerten API-Schlüsseln sind selten das Ergebnis eines ausgefeilten Zero-Day-Exploits. Stattdessen sind sie die Folge menschlicher Fehler, Fehlkonfigurationen und eines einfachen Mangels an Sichtbarkeit. Angreifer wissen das und haben ihre Strategien angepasst, um sich auf diese „niedrig hängenden Früchte“ zu konzentrieren. Durch den Einsatz von AEV können Organisationen diesem Trend entgegenwirken, indem sie diese Probleme entdecken und beheben, bevor sie auf dem Radar der Hacker erscheinen.

Darüber hinaus ist AEV ein leistungsstarkes Werkzeug zur Bewältigung von Drittanbieter- und Supply-Chain-Risiken. Die Sicherheit einer Organisation ist nur so stark wie ihr schwächstes Glied, das oft ein Lieferant, Partner oder Tochterunternehmen ist. AEV-Techniken können erweitert werden, um die externe Angriffsfläche dieser verbundenen Entitäten zu überwachen und Risiken zu identifizieren, die sich auf die primäre Organisation ausweiten könnten. Dies bietet einen Einblick in die Supply Chain, der zuvor schwer oder gar nicht erreichbar war, und ermöglicht ein proaktives Risikomanagement sowie fundiertere Lieferantenbewertungen.

Aus strategischer Sicht verwandelt AEV Cybersicherheit von einem technischen Kostenfaktor in einen Geschäftsbeschleuniger. Ein robustes AEV-Programm demonstriert Regulierungsbehörden, Wirtschaftsprüfern und Versicherungsanbietern die gebotene Sorgfalt, was zu niedrigeren Prämien und reibungsloseren Compliance-Audits führen kann. Es schützt zudem den Ruf der Marke und das Vertrauen der Kunden, indem es peinliche und kostspielige Verstöße verhindert, die aus leicht vermeidbaren Schwachstellen resultieren. In einer Welt, in der digitale Widerstandsfähigkeit ein Wettbewerbsvorteil ist, bietet AEV die Klarheit und Kontrolle, die erforderlich sind, um in einer feindlichen digitalen Umgebung selbstbewusst zu agieren.

Wie funktioniert die Adversarial Exposure Validation (AEV)?

Der operative Workflow der Adversarial Exposure Validation ist ein zyklischer Prozess, der die Cyber-Kill-Chain widerspiegelt, jedoch zu Verteidigungszwecken ausgeführt wird. Er beginnt in der Regel mit Comprehensive Discovery. Mithilfe einer Kombination verschiedener Techniken – darunter DNS-Enumeration, IP-Bereichsscans, Analyse von Zertifikatstransparenzprotokollen und Web-Crawling – erstellt der AEV-Prozess ein Inventar aller mit einer Organisation verbundenen Assets. Dazu gehören nicht nur eigene Domains und IPs, sondern auch Assets, die auf der Infrastruktur von Drittanbietern (z. B. AWS, Azure, Akamai) gehostet werden, sowie Schatten-IT-Ressourcen, die dem zentralen Sicherheitsteam möglicherweise nicht bekannt sind.

Nach der Discovery folgt die nächste Phase: Klassifizierung und Analyse. Jedes erkannte Asset wird gefingerprinted, um die verwendeten Technologien wie Webserver, Betriebssysteme und spezifische Anwendungen zu identifizieren. Hier wird der Teil „Exposure“ eingehend analysiert. Das System überprüft auf Fehlkonfigurationen wie offene Ports, unverschlüsselte Dienste, Standard-Anmeldedaten und öffentlich zugängliche Administrationspanels. Es sucht auch nach sensiblen Datenlecks, wie beispielsweise offengelegten Anmeldedaten in öffentlichen Code-Repositorys, durchgesickerten Dokumenten auf Paste-Seiten oder versehentlich veröffentlichten internen Dateien.

Die dritte und wichtigste Phase ist die Adversarial Validation and Testing. Dies unterscheidet AEV von der einfachen Vermögensverwaltung. In dieser Phase werden die identifizierten Expositionen aktiv getestet, um ihre Schwere zu validieren. Dies geschieht unter sorgfältiger Berücksichtigung, um Störungen zu vermeiden. Das System könnte beispielsweise versuchen, sich mit einer Reihe häufig verwendeter Passwörter bei einem exponierten Dienst zu authentifizieren, überprüfen, ob eine offene Datenbank Schreibvorgänge zulässt, oder Metadaten aus einem durchgesickerten Dokument nutzen, um weitere sensible Informationen zu finden. Das Ziel ist es, konkrete Beweise für die Ausnutzbarkeit zu liefern und von „das könnte ein Problem sein“ zu „so würde ein Angreifer uns angreifen“ zu gelangen.

Die letzte Phase ist Priorisierung und Behebung. Die validierten Ergebnisse werden in eine Risikobewertungs-Engine eingespeist, die Kontextfaktoren wie die Sensibilität der exponierten Daten, die Kritikalität der betroffenen Ressource und die Einfachheit der Ausnutzung berücksichtigt. Dadurch entsteht eine priorisierte Liste von Problemen für das Sicherheitsteam. Die AEV-Plattform unterstützt anschließend den Behebungsworkflow, indem sie detaillierte technische Beweise bereitstellt, Tickets den zuständigen Systembetreibern zuweist und die Probleme bis zur Behebung verfolgt. Der Zyklus wiederholt sich kontinuierlich, sodass neue Expositionen erkannt und behoben werden, sobald sich die Angriffsfläche verändert.

Arten der Adversarial Exposure Validation (AEV)

Während die Kernphilosophie der AEV konsistent ist, kann ihre Umsetzung je nach Umfang, Methodik und Automatisierungsgrad in verschiedene Typen unterteilt werden. Der erste und häufigste Typ ist die automatisierte kontinuierliche AEV. Diese wird in der Regel über eine SaaS-Plattform bereitgestellt, die eine nicht-intrusive, kontinuierliche Überprüfung und Validierung der externen Angriffsfläche durchführt. Sie bietet einen stets aktiven, Echtzeit-Überblick über die Expositionen eines Unternehmens und eignet sich ideal für die Verwaltung der dynamischen Natur moderner IT-Umgebungen, da sie neue Fehlkonfigurationen sofort nach ihrem Auftreten erkennt.

Eine zweite Art ist das manuelle Penetrationstesten mit AEV-Fokus. Dabei werden menschliche Sicherheitsexperten (ethische Hacker) beauftragt, eine tiefgehende, projektbasierte Bewertung durchzuführen. Diese Tester verwenden die gleichen Tools und Techniken wie böswillige Angreifer, bringen jedoch menschliche Intuition und Kreativität in den Prozess ein. Sie können mehrere kleine Expositionen miteinander verknüpfen, um einen Pfad zu einer kritischen Sicherheitslücke aufzuzeigen, den automatisierte Tools möglicherweise übersehen. Diese Art eignet sich hervorragend für die umfassende Validierung kritischer Assets oder für die Simulation einer gezielten Angriffskampagne.

Ein weiterer wichtiger Typ sind Red-Team-Übungen, die von AEV getrieben werden. In diesem Szenario nutzt ein spezielles Red Team die ersten Daten, die während der AEV-Discovery-Phase gesammelt wurden, als Ausgangspunkt für einen umfassenden simulierten Angriff. Das Ziel besteht nicht nur darin, Expositionen zu finden, sondern diese zu nutzen, um ein spezifisches Ziel zu erreichen, z. B. den Diebstahl sensibler Daten oder die Erreichung von Domänenadministratorberechtigungen. Diese Art von AEV ist die realistischste Simulation eines entschlossenen Angreifers und bietet die ultimative Validierung der Abwehrfähigkeiten und der Erkennungs- und Reaktionsfähigkeit eines Unternehmens.

Schließlich gibt es noch Third-Party und Supply Chain AEV. Bei diesem Typ konzentriert sich die AEV-Methodik auf die Lieferanten, Partner und Akquisitionen eines Unternehmens. Durch die Überwachung der externen Angriffsfläche von Dritten können Unternehmen Einblicke in ihre Sicherheitslage gewinnen und potenzielle Risiken identifizieren, die sich auf ihre eigenen Abläufe auswirken könnten. Dies ist zunehmend wichtig für die Einhaltung von Vorschriften, die ein Lieferkettenrisikomanagement vorschreiben, sowie zur Verhinderung von Verletzungen, die aus der weniger sicheren Umgebung eines Partners resultieren.

Komponenten von Adversarial Exposure Validation (AEV)

Ein ausgereiftes Programm zur Adversarial Exposure Validation basiert auf mehreren miteinander verbundenen Technologie- und Prozesskomponenten. Die erste ist die Discovery Engine. Dies ist die Kerntechnologie, die eine Vielzahl von Datenquellen und Scantechniken nutzt, um das Asset-Inventar aufzubauen. Sie stützt sich auf Konnektoren zu Domain-Registraren, Cloud-Anbietern, SSL-Zertifikatsdatenbanken und Threat-Intelligence-Feeds, um sicherzustellen, dass kein Asset übersehen wird.

Die zweite wichtige Komponente ist das Analyse- und Fingerabdruckmodul. Sobald ein Asset entdeckt wurde, führt diese Komponente eine tiefgehende Überprüfung durch, um dessen Eigenschaften zu identifizieren. Es verwendet Banner-Grabbing, HTTP-Header-Analyse und kryptografische Fingerabdrucktechniken, um die ausgeführte Software und Dienste zu ermitteln. Außerdem setzt es DLP-ähnliche Techniken ein, um in exponierten Datenspeichern und Dokumenten nach Mustern sensibler Informationen (wie Kreditkartennummern oder API-Schlüssel) zu scannen.

Die dritte Komponente ist das Validation and Exploitation Framework. Dies ist das „adversarial“ Herzstück des Systems. Es enthält eine Bibliothek mit nicht-intrusiven Prüfungen und Proof-of-Concept-Exploits, die dazu dienen, die Schwere einer Exposition sicher zu validieren. Dies kann von einer einfachen Überprüfung der Verzeichnisliste auf einem Webserver bis hin zu einem komplexeren Test reichen, der zeigt, wie ein exponierter Jenkins-Server zur Ausführung beliebigen Codes genutzt werden kann.

Schließlich erfordert eine robuste AEV-Lösung eine Engine zur Risikopriorisierung und zum Workflow. Diese Komponente nimmt alle Ergebnisse entgegen, wendet kontextbezogene Geschäftsrisikologik an (z. B. „dieses Asset befindet sich in unserem PCI-Segment“ oder „diese Daten sind als vertraulich eingestuft“) und generiert eine priorisierte Liste von Maßnahmen. Sie integriert sich in Ticketingsysteme wie Jira oder ServiceNow, um Aufgaben an die Verantwortlichen für die Behebung zu übertragen, und bietet Dashboards sowie Berichte für die Managementüberwachung, wodurch der Kreislauf von Discovery bis zur Behebung geschlossen wird.

Vorteile der Adversarial Exposure Validation (AEV)

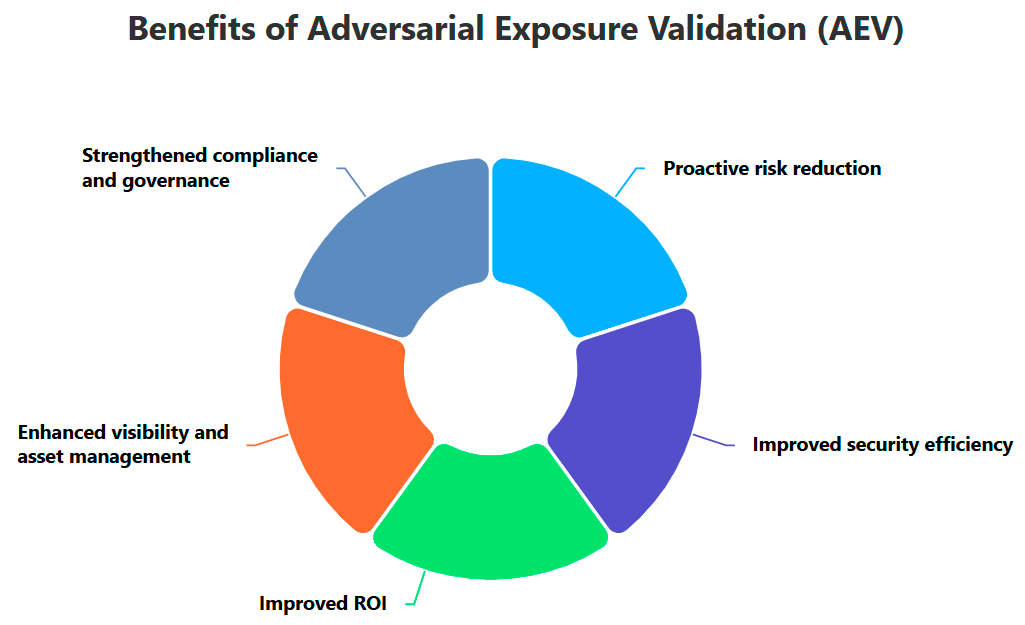

Die Implementierung eines Adversarial Exposure Validation-Programms bringt eine Vielzahl von konkreten und strategischen Vorteilen mit sich. Der unmittelbarste Vorteil ist die proaktive Risikominderung. Durch die kontinuierliche Identifizierung und Unterstützung bei der Behebung kritischer Expositionen, bevor sie ausgenutzt werden, senkt AEV die Wahrscheinlichkeit einer schädlichen Datenverletzung erheblich. Dadurch verschiebt sich die Sicherheitsposition von reaktiver Brandbekämpfung hin zu proaktivem Risikomanagement.

Ein zweiter wichtiger Vorteil ist die verbesserte Sicherheitseffizienz und der ROI. Sicherheitsteams sind oft mit Warnmeldungen und Schwachstellen überfordert. AEV bietet eine klare, evidenzbasierte und geschäftskontextbezogene Priorisierung. Dadurch können Teams ihre begrenzte Zeit und Ressourcen auf die Probleme konzentrieren, die die unmittelbarste und schwerwiegendste Bedrohung darstellen, die plausibelsten Angriffswege unterbinden und die Wirkung ihrer Bemühungen maximieren.

Ein weiterer wesentlicher Vorteil ist die verbesserte Transparenz und das verbesserte Asset-Management. Viele Unternehmen sind schockiert, wenn sie durch ein AEV-Programm die enorme Anzahl ihrer internetfähigen Assets entdecken. Diese Entdeckung allein ist unschätzbare, da sie es ermöglicht, Schatten-IT unter Kontrolle zu bringen, vergessene Systeme abzuschalten und schließlich ein vollständiges und genaues Bild ihres digitalen Fußabdrucks zu erhalten, was der grundlegende erste Schritt jedes Sicherheitsprogramms ist.

Schließlich liefert AEV verstärkte Compliance und Governance. Vorschriften wie GDPR, HIPAA und verschiedene Finanzstandards verlangen von Organisationen die Implementierung geeigneter technischer Maßnahmen zum Schutz von Daten. AEV bietet nachweisbare Belege für die Sorgfaltspflicht beim Management der externen Angriffsfläche. Die detaillierten Berichte und die Nachverfolgung von Abhilfemaßnahmen können bei Audits verwendet werden, um die Compliance nachzuweisen und ein kontinuierliches Engagement für bewährte Sicherheitspraktiken zu demonstrieren.

Herausforderungen der Adversarial Exposure Validation (AEV)

Trotz seiner klaren Vorteile ist die Bereitstellung und der Betrieb eines AEV-Programms nicht ohne Herausforderungen. Eine der größten Hürden ist die potenzielle sheer volume of findings. Der erste Discovery-Scan kann oft Tausende von Assets und Hunderte von Exposures aufdecken, was für ein Sicherheitsteam überwältigend sein kann. Ohne angemessene Priorisierung und Workflow-Integration kann dies zu „Alert Fatigue“ führen und kritische Probleme im Lärm verlieren lassen.

Die Zuständigkeit für die Behebung von Sicherheitslücken und organisatorische Silos stellen eine weitere große Herausforderung dar. Ein exponierter Cloud-Server wird möglicherweise vom DevOps-Team verwaltet, eine falsch konfigurierte Firewall vom Netzwerkteam und ein durchgesickertes Dokument von einer Marketingabteilung. Das Sicherheitsteam identifiziert oft das Problem, hat aber nicht die Befugnis, es zu beheben. Die Umsetzung von Behebungsmaßnahmen in verschiedenen Geschäftsbereichen mit unterschiedlichen Prioritäten und Budgets erfordert eine starke Unterstützung durch die Geschäftsleitung und klare Kommunikationskanäle.

Es sind auch technische und betriebliche Risiken zu berücksichtigen. Obwohl AEV-Tools so konzipiert sind, dass sie nicht-intrusiv sind, besteht immer ein geringes Risiko, dass ein bestimmter Test ein empfindliches oder veraltetes System stören könnte. Dies erfordert eine sorgfältige Abgrenzung des Umfangs und Kommunikation mit den Systembesitzern, bevor umfassende Scans durchgeführt werden. Darüber hinaus erzeugt die kontinuierliche Natur von AEV eine erhebliche Menge an Daten, deren Interpretation und effektive Umsetzung Sicherheitsfachwissen erfordert.

Schließlich können auch Kosten und Ressourcenzuweisung ein Hindernis darstellen. Umfassende AEV-Plattformen, insbesondere solche, die kontinuierliche Überwachung und menschliche Validierung bieten, stellen eine erhebliche Investition dar. Für kleinere Unternehmen können die Kosten unerschwinglich erscheinen. Dies muss jedoch gegen die potenziellen finanziellen und reputationsbezogenen Kosten einer einzigen Sicherheitsverletzung abgewogen werden, die durch ein solches Tool hätte verhindert werden können.

Best Practices für die Validierung gegnerischer Exposition (AEV)

Um die Wirksamkeit eines AEV-Programms zu maximieren und die damit verbundenen Herausforderungen zu bewältigen, sollten Organisationen mehrere bewährte Verfahren befolgen. Beginnen Sie zunächst mit einem klaren Umfang und der Unterstützung durch die Geschäftsleitung. Definieren Sie, welche Teile der Organisation im Umfang liegen (z. B. alle Tochtergesellschaften, bestimmte Cloud-Umgebungen), und sichern Sie sich die Zustimmung der Führungsebene. Diese Unterstützung von oben ist entscheidend, um Silos abzubauen und die Zusammenarbeit während der Behebungsphase zu gewährleisten.

Zweitens: Integrieren Sie AEV in bestehende Arbeitsabläufe. Eine AEV-Plattform sollte nicht isoliert existieren. Integrieren Sie sie mit Ticketingsystemen (Jira, ServiceNow), SIEMs und Kommunikationsplattformen (Slack, Teams), um automatisch Aufgaben für Systembesitzer zu erstellen und das SOC über kritische, validierte Expositionen zu benachrichtigen. Dadurch wird AEV in die Struktur der Sicherheitsoperationen eingebettet und die Behebung zu einem nahtlosen Teil des Geschäftsalltags.

Drittens: Konzentrieren Sie sich auf den Kontext und die Priorisierung, nicht nur auf das Volumen. Konfigurieren Sie das AEV-Tool so, dass es den geschäftlichen Kontext berücksichtigt. Kennzeichnen Sie kritische Assets, die sensible Daten verarbeiten oder wesentliche Betriebsabläufe unterstützen. Dadurch wird sichergestellt, dass die Risikobewertungs-Engine einer geringfügigen Exposition auf einem kritischen Server Vorrang vor einer größeren auf einer nicht wesentlichen Marketing-Website einräumt. Das Ziel ist umsetzbare Intelligenz, nicht eine überwältigende Liste von Problemen.

Schließlich behandeln Sie AEV als kontinuierliches Programm und nicht als ein einmaliges Projekt. Die digitale Angriffsfläche verändert sich ständig. Planen Sie regelmäßige Überprüfungen der AEV-Ergebnisse und der Risikolage mit den wichtigsten Stakeholdern. Nutzen Sie die Daten, um Trends im Zeitverlauf zu verfolgen, die Wirksamkeit Ihrer Abhilfemaßnahmen zu messen und dem Vorstand wichtige Risikoindikatoren zu berichten, um ein ausgereiftes und sich weiterentwickelndes Sicherheitsprogramm zu demonstrieren.

Wie kann ImmuniWeb bei der Adversarial Exposure Validation (AEV) helfen?

ImmuniWeb bietet eine robuste und KI-gestützte Plattform, die die Kernprinzipien der Adversarial Exposure Validation nahtlos umsetzt. Die Lösung wurde speziell entwickelt, um eine kontinuierliche, outside-in-Sichtbarkeit und Validierung der digitalen Angriffsfläche eines Unternehmens zu bieten, und ist damit ein idealer Partner für die Implementierung eines ausgereiften AEV-Programms.

In der Discovery-Phase nutzt ImmuniWeb Discovery künstliche Intelligenz und einen umfangreichen Datenbestand, um eine umfassende Inventarisierung der Web- und Mobilassets einer Organisation zu erstellen, einschließlich vergessener, verwaister und Schatten-IT-Assets. Es geht über die einfache Domänenerkennung hinaus und identifiziert zugehörige APIs, Cloud-Speicher sowie Komponenten von Drittanbietern, sodass keine Möglichkeit übersehen wird. Diese grundlegende Sichtbarkeit ist für jede effektive AEV-Initiative entscheidend.

Bei der Validierung und Prüfung zeichnet sich ImmuniWeb durch seine Web Penetration Testing- und tiefgreifenden Sicherheitstests aus. Es listet nicht nur potenzielle Schwachstellen auf, sondern nutzt diese aktiv und sicher aus, um reale Risiken aufzuzeigen, und liefert damit Proof-of-Concept-Beweise, die für die Überzeugung technischer Teams und der Führungsebene von der Dringlichkeit der Behebung unerlässlich sind. Diese adversarische Validierung erfolgt mit hoher Genauigkeit, wodurch Fehlalarme minimiert und sichergestellt wird, dass Teams ihre Zeit auf echte Bedrohungen verwenden.

Darüber hinaus verfügt ImmuniWeb über leistungsstarke Funktionen für das Third-Party Risk Management, mit denen Unternehmen ihre AEV-Praktiken auf ihre Lieferkette ausweiten können. Durch die kontinuierliche Überwachung der Angriffsfläche von Anbietern und Partnern hilft ImmuniWeb dabei, Risiken von Drittanbietern zu identifizieren und zu bewerten – eine kritische Funktion in der heutigen vernetzten Geschäftswelt. Das intuitive Dashboard der Plattform, die klare Priorisierung auf der Grundlage von Geschäftsrisiken und die Integrationsfunktionen machen sie zu einer umfassenden Lösung für jedes Unternehmen, das eine adversarische Denkweise einnehmen und seine ständig wachsende digitale Grenze proaktiv sichern möchte.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.