HIPAA-Konformität

Der Health Insurance Portability and Accountability Act (HIPAA) ist ein US-Gesetz, das Datenschutz- und Sicherheitsstandards zur Schutz von Patientenakten und anderen persönlichen Gesundheitsdaten festlegt.

Die digitale Transformation des Gesundheitswesens hat beispiellose Effizienzsteigerungen und Fortschritte gebracht, aber auch erhebliche Herausforderungen mit sich gebracht, insbesondere hinsichtlich des Datenschutzes und der Sicherheit sensibler Patientendaten.

Um diesen Bedenken Rechnung zu tragen, verabschiedete der US-Kongress 1996 den Health Insurance Portability and Accountability Act (HIPAA). Mehr als nur ein rechtlicher Rahmen ist HIPAA eine tragende Säule für den Schutz geschützter Gesundheitsdaten (Protected Health Information, PHI) in einer zunehmend vernetzten Gesundheitslandschaft.

Übersicht über das Health Insurance Portability and Accountability Act (HIPAA)

Das HIPAA zielt primär darauf ab, den Fluss von Gesundheitsinformationen zu modernisieren, festzulegen, wie personenbezogene Gesundheitsdaten, die von der Gesundheits- und Krankenversicherungsbranche verwaltet werden, vor Betrug und Diebstahl geschützt werden sollen, und Einschränkungen im Krankenversicherungsschutz zu adressieren. Es ist grob in fünf Titel unterteilt, wobei die Titel I und II für Datenschutz und Datensicherheit am relevantesten sind:

- Titel I: Zugang zu Gesundheitsversorgung, Übertragbarkeit und Erneuerbarkeit: Dieser Abschnitt konzentriert sich auf den Schutz der Krankenversicherungsdeckung für Arbeitnehmer und ihre Familien bei Arbeitsplatzwechsel oder Arbeitslosigkeit und beschränkt Ausschlüsse aufgrund von Vorerkrankungen.

- Titel II: Administrative Vereinfachung: Dies ist der Kern der HIPAA-Vorschriften zur Datensicherheit und zum Datenschutz. Er verpflichtet das Ministerium für Gesundheit und Soziales (HHS) zur Festlegung nationaler Standards für elektronische Gesundheitsdatenübertragungen sowie nationaler Identifikationsnummern für Anbieter, Krankenkassen und Arbeitgeber. Entscheidend ist, dass er die Privacy Rule, die Security Rule und die Breach Notification Rule umfasst.

Wichtige Aspekte der Einhaltung des Health Insurance Portability and Accountability Act (HIPAA)

Die HIPAA-Konformität ist vielschichtig und umfasst administrative, physische und technische Schutzmaßnahmen, um die Vertraulichkeit, Integrität und Verfügbarkeit von PHI zu gewährleisten.

- Die HIPAA-Privacy Rule: Diese Regel legt nationale Standards für den Schutz personenbezogener Gesundheitsdaten (PHI) durch Covered Entities und Business Associates fest.

- Technische Details: Die Privacy Rule legt fest, wie PHI (innerhalb einer Organisation) verwendet und (außerhalb einer Organisation) weitergegeben werden darf. Sie betont das Prinzip der „minimum necessary“, was bedeutet, dass nur die für einen bestimmten Zweck erforderlichen PHI verwendet oder weitergegeben werden dürfen. Patienten haben das Recht, auf ihre medizinischen Unterlagen zuzugreifen, Korrekturen zu verlangen und eine Aufstellung der Weitergaben zu erhalten. Technisch gesehen bedeutet dies Systeme und Prozesse, die:

- Verfolgen und protokollieren Sie alle Zugriffe auf PHI.

- Umsetzung granularer Zugangskontrollen basierend auf Rollen und Verantwortlichkeiten.

- Mechanismen bereitstellen, die Patienten ermöglichen, ihre PHI sicher anzufordern und zu erhalten (z. B. sichere Patientenportale).

- Support the amendment of records upon patient request, with clear audit trails.

- Sicherstellung einer ordnungsgemäßen Deidentifizierung oder Anonymisierung von Daten, wenn PHI für Forschung oder öffentliche Gesundheit nicht unbedingt erforderlich ist.

- Technische Details: Die Privacy Rule legt fest, wie PHI (innerhalb einer Organisation) verwendet und (außerhalb einer Organisation) weitergegeben werden darf. Sie betont das Prinzip der „minimum necessary“, was bedeutet, dass nur die für einen bestimmten Zweck erforderlichen PHI verwendet oder weitergegeben werden dürfen. Patienten haben das Recht, auf ihre medizinischen Unterlagen zuzugreifen, Korrekturen zu verlangen und eine Aufstellung der Weitergaben zu erhalten. Technisch gesehen bedeutet dies Systeme und Prozesse, die:

- Die HIPAA-Sicherheitsregel: Diese Regel befasst sich speziell mit dem Schutz elektronisch geschützter Gesundheitsdaten (ePHI). Sie schreibt bestimmte administrative, physische und technische Sicherheitsmaßnahmen vor.

- Technische Sicherheitsvorkehrungen: Diese sind für die Sicherung von ePHI von entscheidender Bedeutung und umfassen:

- Zugriffskontrolle: Implementierung technischer Richtlinien und Verfahren, damit nur autorisierte Personen auf ePHI zugreifen können. Dazu gehören eindeutige Benutzer-IDs, Notfallzugriffsverfahren, automatische Abmeldung und Verschlüsselungs-/Entschlüsselungsmechanismen.

- Audit Controls: Implementierung von Hardware, Software und/oder Verfahrensmechanismen, die Aktivitäten in Informationssystemen, die ePHI enthalten oder verwenden, aufzeichnen und überprüfen. Dies ist entscheidend für die Erkennung und Reaktion auf verdächtige Aktivitäten.

- Integrität: Umsetzung von Richtlinien und Verfahren, um sicherzustellen, dass ePHI nicht unbefugt verändert oder zerstört wurde. Dies kann Prüfsummen, digitale Signaturen und Nachrichtenauthentifizierungscodes umfassen.

- Übertragungssicherheit: Implementierung technischer Sicherheitsmaßnahmen zum Schutz vor unbefugtem Zugriff auf ePHI, das über ein elektronisches Netzwerk übertragen wird. Dies erfordert die Verschlüsselung von ePHI bei der Übertragung über offene Netzwerke (z. B. TLS/SSL für Webkommunikation, VPNs).

- Authentifizierung von Personen oder Organisationen: Implementierung von Verfahren zur Überprüfung, ob eine Person oder Organisation, die Zugriff auf ePHI beantragt, tatsächlich die behauptete Person oder Organisation ist. Eine gängige technische Sicherheitsmaßnahme hierfür ist die Multi-Faktor-Authentifizierung (MFA).

- Physische Sicherheitsvorkehrungen: Diese betreffen die physische Sicherheit von elektronischen Informationssystemen, Geräten und der Einrichtung selbst. Beispiele hierfür sind Zugangskontrollen zur Einrichtung, Arbeitsplatzsicherheit sowie Geräte- und Medienkontrollen (z. B. sichere Entsorgung von Hardware).

- Administrative Schutzmaßnahmen: Diese bilden das Rückgrat eines HIPAA-Compliance-Programms und verlangen von Organisationen Folgendes:

- Durchführung regelmäßiger Risikobewertungen zur Identifizierung von Bedrohungen und Schwachstellen für ePHI.

- Implementierung von Risikomanagementplänen zur Minderung identifizierter Risiken.

- Entwickeln und implementieren Sie Sicherheitsrichtlinien und -verfahren.

- Bieten Sie allen Mitarbeitern Sicherheitsbewusstsein und Schulungen an.

- Erstellen Sie Notfallpläne für die Datensicherung und Wiederherstellung.

- Verwalten Sie die Sicherheit der Mitarbeiter (z. B. Autorisierung, Überwachung, Kündigungsverfahren).

- Technische Sicherheitsvorkehrungen: Diese sind für die Sicherung von ePHI von entscheidender Bedeutung und umfassen:

- Die HIPAA-Breach-Notification-Regel: Diese Regel verpflichtet betroffene Unternehmen und Geschäftspartner, betroffene Personen, den Sekretär des HHS und in einigen Fällen auch die Medien nach einer Verletzung ungeschützter PHI zu benachrichtigen.

- Technische Details: Unternehmen benötigen robuste Notfallpläne, die technisch ermöglichen:

- Schnelle Erkennung und Eindämmung von Vorfällen.

- Forensische Analyse zur Ermittlung des Umfangs und der Art des Breach.

- Sichere Kommunikationskanäle für Benachrichtigungen.

- Führung detaillierter Aufzeichnungen über alle Sicherheitsverletzungen und Abhilfemaßnahmen.

- Technische Details: Unternehmen benötigen robuste Notfallpläne, die technisch ermöglichen:

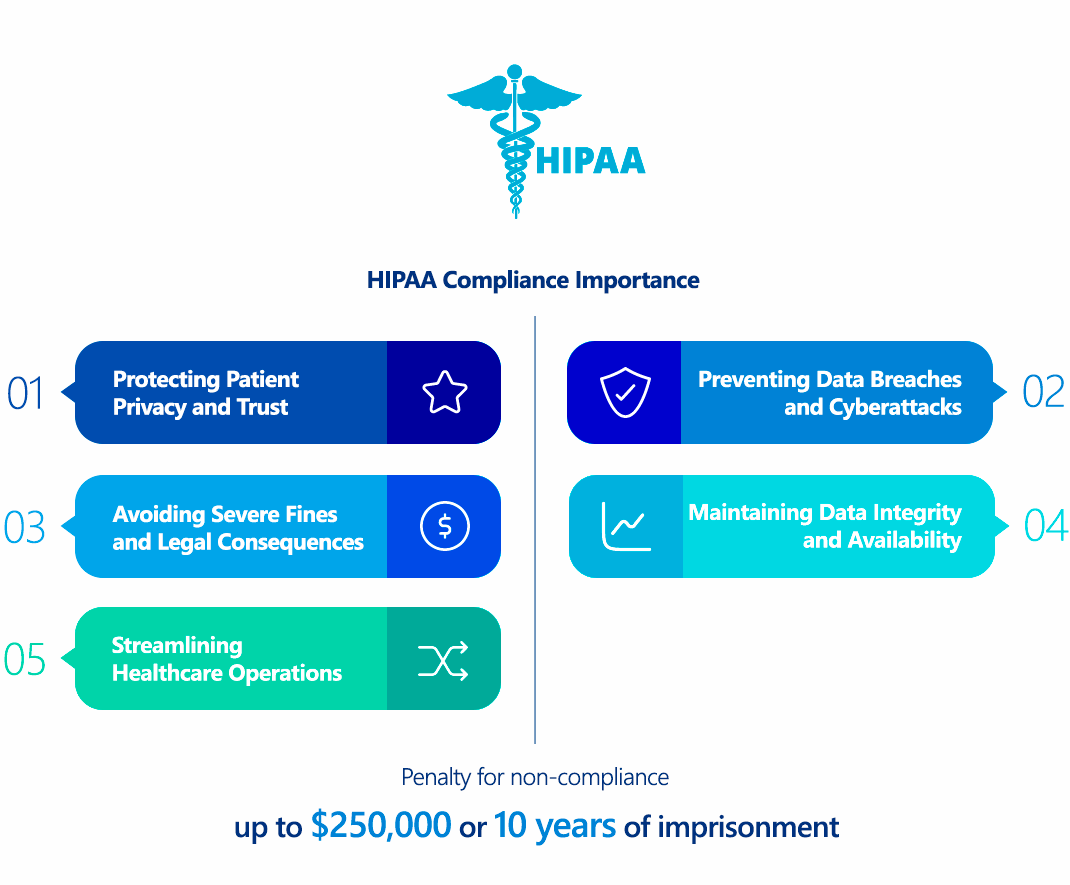

Warum ist die Einhaltung des Health Insurance Portability and Accountability Act (HIPAA) wichtig?

Die Einhaltung der HIPAA-Vorschriften ist aus mehreren wichtigen Gründen von größter Bedeutung:

- Schutz der Patientenprivatsphäre und des Vertrauens: Im Kern gewährleistet HIPAA den Schutz sensibler Gesundheitsdaten der Patienten und fördert so das Vertrauen in Gesundheitsdienstleister und das Gesundheitssystem. Ohne diese Schutzmaßnahmen könnten Einzelpersonen zögern, wichtige Gesundheitsinformationen preiszugeben, was sich negativ auf die Qualität der Behandlung auswirken könnte.

- Verhinderung von Datenverstößen und Cyberangriffen: Durch die Vorgabe strenger Sicherheitsvorkehrungen verringert HIPAA die Wahrscheinlichkeit und die Auswirkungen von Datenverstößen. Dieser Schutz ist von entscheidender Bedeutung, da ePHI für Cyberkriminelle aufgrund ihrer Verwendung bei Identitätsdiebstahl, Betrug und Ransomware-Angriffen sehr wertvoll ist.

- Aufrechterhaltung der Datenintegrität und -verfügbarkeit: Der Schwerpunkt der Sicherheitsvorschrift auf Integrität stellt sicher, dass ePHI korrekt und unverändert bleibt, was für eine effektive Patientenversorgung von entscheidender Bedeutung ist. Die Verfügbarkeit stellt sicher, dass autorisierte medizinische Fachkräfte auf Patientendaten zugreifen können, wann und wo sie sie benötigen, insbesondere in Notfällen.

- Vermeidung schwerwiegender Strafen und rechtlicher Konsequenzen: Die Nichteinhaltung kann zu erheblichen finanziellen Strafen, Zivilklagen und sogar strafrechtlichen Anklagen führen. Der Reputationsschaden durch einen Verstoß kann langfristig und schwerwiegend sein und das öffentliche Vertrauen sowie die Patientenloyalität untergraben.

- Optimierung der Abläufe im Gesundheitswesen: Durch die Standardisierung elektronischer Transaktionen und die Förderung eines sicheren Datenaustauschs zielt HIPAA darauf ab, die Effizienz zu verbessern und den Verwaltungsaufwand in der gesamten Gesundheitsbranche zu reduzieren.

Wer muss die Bestimmungen des Health Insurance Portability and Accountability Act (HIPAA) einhalten?

Die HIPAA-Konformität ist nicht universell; sie gilt speziell für:

- Betroffene Einrichtungen (Covered Entities, CEs): Diese sind Organisationen, die direkt im Gesundheitswesen tätig sind und Gesundheitsinformationen im Zusammenhang mit bestimmten Transaktionen elektronisch übermitteln. Dazu gehören:

- Krankenversicherungen: Krankenkassen, HMOs, Medicare, Medicaid usw.

- Clearingstellen im Gesundheitswesen: Einrichtungen, die nicht standardisierte Gesundheitsdaten in ein Standardformat umwandeln oder umgekehrt.

- Gesundheitsdienstleister: Jeder Anbieter (z. B. Ärzte, Krankenhäuser, Kliniken, Zahnärzte, Apotheken), der Gesundheitsdaten für bestimmte Transaktionen (z. B. Leistungsansprüche, Berechtigungsanfragen, Überweisungsgenehmigungen) elektronisch übermittelt.

- Geschäftspartner (BAs): Dies sind Personen oder Unternehmen, die im Auftrag einer betroffenen Einrichtung Funktionen oder Tätigkeiten ausüben oder Dienstleistungen erbringen, die die Verwendung oder Offenlegung von PHI beinhalten. Beispiele hierfür sind Abrechnungsunternehmen, Cloud-Dienstleister, die ePHI speichern, IT-Dienstleister, Anwaltskanzleien und Berater.

- Unterauftragnehmer eines Geschäftspartners: Jeder Unterauftragnehmer eines Geschäftspartners, der im Auftrag des Geschäftspartners PHI erstellt, empfängt, verwaltet oder überträgt, unterliegt ebenfalls der HIPAA-Konformität.

Entscheidend ist, dass Business Associate Agreements (BAAs) gesetzlich vorgeschriebene Verträge zwischen Covered Entities und Business Associates (sowie zwischen BAs und deren Subunternehmern) sind, in denen die zulässige Verwendung und Offenlegung von PHI sowie die Sicherheitsverantwortlichkeiten des BA festgelegt sind.

Vergleich zwischen dem Health Insurance Portability and Accountability Act (HIPAA) und der DSGVO

Sowohl HIPAA als auch die Datenschutz-Grundverordnung (DSGVO) sind umfassende Datenschutzgesetze, unterscheiden sich jedoch erheblich in Umfang, Schwerpunkt und technischen Anforderungen:

| Feature | HIPAA (USA) | GDPR (EU) |

|---|---|---|

| Geltungsbereich | Fokussiert auf die USA, speziell auf geschützte Gesundheitsdaten (PHI) und die Gesundheitsbranche. | Global, gilt für alle personenbezogenen Daten von EU-Bürgern, unabhängig von der Branche. |

| Datendefinition | PHI: Identifizierbare Gesundheitsdaten (Krankenakten, Abrechnungen, demografische Daten). | Personenbezogene Daten: Umfassender, umfasst Namen, IP-Adressen, Standort, genetische und biometrische Daten usw. |

| Zustimmung | Erlaubt implizite Zustimmung für Behandlung, Zahlung und Gesundheitsdienstleistungen. Für andere Verwendungszwecke (z. B. Marketing) ist oft eine ausdrückliche Zustimmung erforderlich. | Explizite, eindeutige Einwilligung für die Datenverarbeitung in der Regel erforderlich, mit klarem Widerrufsrecht. |

| Meldepflicht bei Datenverletzungen | Betroffene Stellen müssen die betroffenen Personen innerhalb von 60 Tagen nach der Entdeckung benachrichtigen; bei größeren Datenpannen auch das HHS und die Medien. | Datenverantwortliche müssen die Aufsichtsbehörden innerhalb von 72 Stunden nach Bekanntwerden einer Verletzung benachrichtigen. |

| „Recht auf Vergessenwerden“ | Nicht ausdrücklich enthalten. Medizinische Unterlagen werden in der Regel aufbewahrt. | Ja, Einzelpersonen können unter bestimmten Bedingungen die Löschung ihrer Daten beantragen. |

| Datenschutzbeauftragter (DSB) | Nicht ausdrücklich erforderlich, jedoch ist ein Sicherheitsbeauftragter vorgeschrieben. | Obligatorisch für Organisationen, die eine großskalige Verarbeitung besonderer Kategorien personenbezogener Daten (einschließlich Gesundheitsdaten) durchführen. |

| Grenzüberschreitende Datenübertragung | Konzentriert sich in erster Linie auf den Umgang mit Daten im Inland. | Strenge Regeln für die Übertragung von Daten außerhalb der EU, die spezifische Sicherheitsvorkehrungen erfordern (z. B. Standardvertragsklauseln). |

| Sanktionen | Gestaffelte zivilrechtliche Geldstrafen bis zu 1,5 Millionen US-Dollar pro Verstoß und Jahr; strafrechtliche Sanktionen bis zu 250.000 US-Dollar und 10 Jahren Freiheitsentzug. | Höher, bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. |

| Sicherheitsrahmen | Flexibler, risikobasierter Ansatz mit vorgeschriebenen administrativen, physischen und technischen Schutzmaßnahmen. | Risikobasiert, mit Fokus auf „Privacy by Design“ und „Privacy by Default“ sowie spezifischen technischen Anforderungen wie Verschlüsselung. |

Für Organisationen, die Daten von Einwohnern der USA und der EU verarbeiten, erfordert die Compliance häufig die Übernahme der strengeren Anforderungen der GDPR (z. B. Einwilligung, Fristen für die Benachrichtigung bei Verstößen) sowie die Einhaltung der spezifischen, auf das Gesundheitswesen ausgerichteten Vorschriften der HIPAA.

Wie kann die Einhaltung des Health Insurance Portability and Accountability Act (HIPAA) sichergestellt werden?

Die Erreichung und Aufrechterhaltung der HIPAA-Konformität ist ein fortlaufender Prozess, der einen strategischen und technischen Ansatz erfordert:

- Führen Sie eine umfassende Risikobewertung und -management durch:

- Technische Maßnahmen: Identifizieren Sie systematisch alle ePHI in Ihrer Organisation (in Ruhe und in Übertragung). Führen Sie gründliche Schwachstellenscans, Penetrationstests und Architekturüberprüfungen aller Systeme durch, die ePHI verarbeiten (z. B. EHR-Systeme, Cloud-Speicher, Netzwerkinfrastruktur, mobile Anwendungen). Identifizieren Sie potenzielle Bedrohungen (z. B. Malware, unbefugter Zugriff, Insider-Bedrohungen) und Schwachstellen (z. B. schwache Verschlüsselung, fehlerhafte Firewall-Konfigurationen, nicht gepatchte Software). Bewerten Sie die Wahrscheinlichkeit und den Auswirkungsgrad jedes Risikos. Erstellen Sie einen detaillierten Risikomanagementplan zur Minderung der identifizierten Risiken und priorisieren Sie diese nach Schweregrad.

- Implementieren Sie robuste technische Sicherheitsmaßnahmen:

- Zugriffskontrolle: Implementieren Sie rollenbasierte Zugriffskontrollsysteme (RBAC) nach dem Prinzip der minimalen Berechtigungen. Verwenden Sie starke, eindeutige Passwörter und erzwingen Sie die Multi-Faktor-Authentifizierung (MFA) für alle Zugriffe auf ePHI, insbesondere bei Fernzugriffen. Implementieren Sie eine automatische Abmeldung für Workstations und Systeme.

- Verschlüsselung: Verschlüsseln Sie ePHI sowohl während der Übertragung (z. B. TLS 1.2+ für Webverkehr, sichere VPNs für interne Netzwerke) als auch im Ruhezustand (z. B. vollständige Festplattenverschlüsselung, Datenbankverschlüsselung, Cloud-Speicherverschlüsselung wie AES-256). Verwalten Sie Verschlüsselungsschlüssel sicher.

- Audit-Kontrollen: Aktivieren Sie eine umfassende Protokollierung auf allen Systemen, Anwendungen und Netzwerkgeräten, die mit ePHI interagieren. Implementieren Sie ein Security Information and Event Management (SIEM)-System, um Protokolle in Echtzeit zu aggregieren, zu korrelieren und zu analysieren, wodurch verdächtige Aktivitäten und potenzielle Verstöße erkannt werden. Überprüfen Sie die Audit-Protokolle regelmäßig.

- Integritätskontrollen: Implementieren Sie Datenintegritätsprüfungen (z. B. Prüfsummen, digitale Signaturen), um unbefugte Änderungen oder Zerstörungen von ePHI zu erkennen. Stellen Sie robuste Sicherungs- und Wiederherstellungsverfahren sicher.

- Netzwerksicherheit: Bereitstellen und ordnungsgemäße Konfiguration von Firewalls, Intrusion Detection/Prevention-Systemen (IDS/IPS) sowie sicherer Netzwerksegmentierung zur Schutz von ePHI vor externen und internen Bedrohungen. Regelmäßige Überprüfung auf Netzwerkschwachstellen und deren Behebung.

- Entwickeln und implementieren umfassende Richtlinien und Verfahren:

- Technische Maßnahmen: Dokumentieren Sie klare Richtlinien für den Umgang mit Daten, die Zugriffsverwaltung, die Incident-Response-Verfahren, die Datenspeicherung und die Datensicherung. Entwickeln Sie detaillierte technische Verfahren für die Konfiguration von Sicherheitskontrollen, die Verwaltung von Benutzerkonten, die Durchführung von Backups und die Reaktion auf Sicherheitsvorfälle.

- Regelmäßige Schulungen und Sensibilisierung der Mitarbeiter:

- Technische Maßnahmen: Schulen Sie alle Mitarbeiter in Bezug auf HIPAA-Vorschriften, Unternehmensrichtlinien und spezifische technische Sicherheitsmaßnahmen (z. B. Erkennen von Phishing-Versuchen, richtiger Umgang mit sicheren Anmeldedaten, Melden verdächtiger Aktivitäten). Führen Sie regelmäßige Phishing-Simulationen und Sicherheitsbewusstseinskampagnen durch.

- Sichere Business Associate Agreements (BAAs):

- Technische Maßnahme: Stellen Sie sicher, dass alle Drittanbieter und Dienstleister, die PHI im Auftrag verarbeiten, einen BAA unterzeichnen. Technisch gesehen umfasst dies die Überprüfung ihrer Sicherheitslage, die Durchführung von Risikobewertungen der Anbieter und die Sicherstellung, dass ihre Systeme und Prozesse den HIPAA-Anforderungen entsprechen.

- Erstellen Sie einen robusten Plan für die Verletzungsbenachrichtigung und die Incident-Response-Maßnahmen:

- Technische Maßnahme: Erstellen Sie einen detaillierten Vorfallreaktionsplan, der klare Schritte zur Identifizierung, Eindämmung, Beseitigung, Wiederherstellung und Analyse nach einem Sicherheitsvorfall umfasst. Der Plan sollte Rollen und Verantwortlichkeiten, Kommunikationsprotokolle sowie technische Verfahren für forensische Untersuchungen und Datenwiederherstellung definieren. Implementieren Sie Systeme zur schnellen und sicheren Benachrichtigung betroffener Personen und Regulierungsbehörden.

- Regelmäßige Audits und kontinuierliche Überwachung:

- Technische Maßnahme: Führen Sie regelmäßige interne und externe Audits Ihrer HIPAA-Compliance-Maßnahmen durch. Überwachen Sie Ihr Netzwerk, Ihre Systeme und Anwendungen kontinuierlich hinsichtlich Sicherheitsereignisse und Schwachstellen. Dazu gehören regelmäßige Schwachstellenscans, Penetrationstests und Sicherheitslagebewertungen.

Folgen der Nichteinhaltung des Health Insurance Portability and Accountability Act (HIPAA)

Die Folgen einer Nichteinhaltung des HIPAA können schwerwiegend sein und finanzielle, rechtliche und reputationsbezogene Schäden umfassen:

- Finanzielle Strafen: Das Office for Civil Rights (OCR) stuft Verstöße in verschiedene Stufen ein, wobei die Höhe der Strafen je nach Schwere der Fahrlässigkeit variiert:

- Stufe 1 (Unwissenheit): 137 bis 68.928 USD pro Verstoß (maximal 1,5 Millionen USD pro Jahr für identische Verstöße).

- Stufe 2 (begründeter Anlass): 1.379 bis 68.928 US-Dollar pro Verstoß (maximal 1,5 Millionen US-Dollar pro Jahr).

- Stufe 3 (vorsätzliche Vernachlässigung – korrigiert): 13.787 bis 68.928 US-Dollar pro Verstoß (maximal 1,5 Millionen US-Dollar pro Jahr).

- Stufe 4 (vorsätzliche Vernachlässigung – nicht behoben): Mindestens 68.928 USD pro Verstoß (maximal 1,5 Millionen USD pro Jahr).

- Strafrechtliche Sanktionen: Personen, die wissentlich PHI unter Verstoß gegen HIPAA beschaffen oder offenlegen, müssen mit erheblichen Geldstrafen (bis zu 250.000 US-Dollar) und Freiheitsstrafen (bis zu 10 Jahren) rechnen, insbesondere wenn die Absicht darin besteht, persönlichen Vorteil, wirtschaftlichen Gewinn oder böswilligen Schaden zu erzielen.

- Zivilklagen: Patienten, deren PHI kompromittiert wurde, können Zivilklagen gegen die nicht konforme Einrichtung einreichen, was zu erheblichen Schadensersatzansprüchen und Rechtskosten führen kann.

- Reputationsschaden: Datenverstöße und Verstöße gegen die HIPAA-Vorschriften führen oft zu negativer Öffentlichkeitswirkung, Verlust des Patientenvertrauens und Schäden am öffentlichen Ansehen einer Organisation. Dies kann zu einem Rückgang der Patienteneinweisungen, dem Verlust von Geschäftsbeziehungen und Schwierigkeiten bei der Einstellung und Bindung von Mitarbeitern führen.

- Korrekturmaßnahmenpläne (CAPs): Die OCR verlangt häufig CAPs und fordert Organisationen auf, spezifische Maßnahmen zur Behebung von Compliance-Mängeln umzusetzen, was ressourcenintensiv und kostenintensiv sein kann.

- Ausschluss aus Medicare/Medicaid: In schweren Fällen können nicht konforme Einrichtungen von der Teilnahme an föderalen Gesundheitsprogrammen ausgeschlossen werden.

Wie hilft ImmuniWeb bei der Einhaltung des Health Insurance Portability and Accountability Act (HIPAA)?

Es gibt zahlreiche Cybersicherheits- und Compliance-Lösungen, die Unternehmen dabei unterstützen, die Komplexitäten der HIPAA zu bewältigen. ImmuniWeb bietet mit seiner KI-gestützten Plattform für Application Security Testing (AST) und Attack Surface Management (ASM) eine umfassende Dienstleistungspalette, die die HIPAA-Compliance eines Unternehmens erheblich stärken kann, insbesondere hinsichtlich der technischen Schutzmaßnahmen der Security Rule:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Zusammenfassend lässt sich sagen, dass HIPAA eine sich weiterentwickelnde und wichtige Vorschrift ist, die die grundlegende Bedeutung des Schutzes von Patientengesundheitsdaten unterstreicht. Durch das Verständnis ihrer Kernprinzipien, die Implementierung robuster technischer Sicherheitsvorkehrungen, die Förderung einer Kultur der Compliance und den Einsatz fortschrittlicher Sicherheitslösungen wie ImmuniWeb können Gesundheitsorganisationen Risiken wirksam mindern, das Vertrauen der Patienten stärken und die schwerwiegenden Folgen der Nichteinhaltung im digitalen Zeitalter vermeiden.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten