Verbesserung der Cyberabwehr: Ein umfassender Leitfaden für statische Anwendungssicherheitstests (SAST)

Statische Anwendungssicherheitstests (SAST) sind eine Testmethode, bei der der Quellcode einer Anwendung im Ruhezustand analysiert wird, um Sicherheitslücken frühzeitig im Entwicklungszyklus zu identifizieren.

Anwendungen sind in der heutigen digitalen Welt für Unternehmen von großer Bedeutung, aber sie sind auch ein bevorzugtes Ziel für Angriffe. Da Cyber-Bedrohungen intelligenter werden, reichen herkömmliche Sicherheitsmaßnahmen nicht mehr aus. Statische Anwendungssicherheitstests (SAST) sind ein wichtiges Mittel, um Sicherheitslücken in Anwendungen aufzudecken, indem sie sich wie echte Angreifer verhalten, um das zu schützen, was das Unternehmen am meisten wert ist.

So funktioniert SAST

Static Application Security Testing (SAST) ist eine Methode zum Testen von Software, bei der der Code vor dem Start der Anwendung überprüft wird. Das ist wie die Prüfung der Baupläne eines Hauses auf Fehler, bevor es gebaut wird, anstatt auf die Inspektion des fertigen Hauses zu warten. Das SAST-Tool benötigt Zugriff auf den gesamten Code, um zu verstehen, wie Daten fließen und wie das Programm funktioniert.

So funktioniert es: Zunächst liest das Tool den Code und wandelt ihn in ein für es verständliches Format um, das als abstrakter Syntaxbaum (AST) bezeichnet wird. Anschließend analysiert es, wie Daten durch die Anwendung fließen (insbesondere Benutzereingaben), und kartiert die verschiedenen Pfade, die das Programm nehmen kann. Auf diese Weise kann das Tool erkennen, ob gefährliche Benutzereingaben aus einer Quelle (z. B. einem Webformular) an einer sensiblen Stelle (z. B. einer Datenbankabfrage) landen, ohne unterwegs überprüft oder bereinigt zu werden.

Letztendlich überprüft das SAST-Tool den Code auf häufige Probleme anhand einer Liste bekannter Schwachstellen, wie beispielsweise der OWASP Top 10 oder CWE. Wenn das Tool beispielsweise feststellt, dass Benutzerdaten direkt in eine SQL-Abfrage eingehen, weist es dies als mögliche SQL-Injection-Schwachstelle aus. Das Tool erstellt einen Bericht, der aufzeigt, was es gefunden hat, wie schwerwiegend die Probleme sind, die genaue Codezeile, in der sie auftreten, sowie Ratschläge zur Behebung. Dies gibt Entwicklern einen klaren Weg vom Problem zur Lösung.

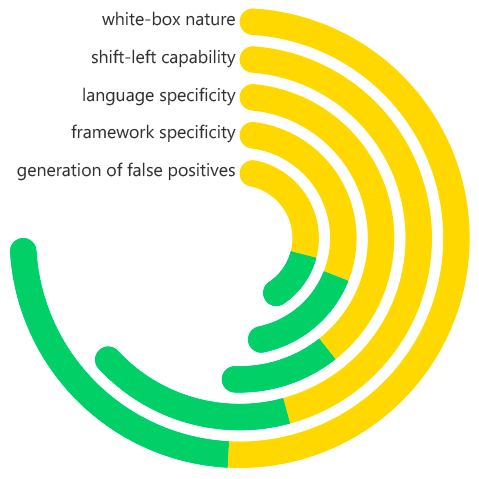

Wichtige Merkmale von SAST

Mehrere grundlegende Merkmale definieren SAST und unterscheiden es von anderen Methoden zur Anwendungssicherheitstestung. Das auffälligste ist sein White-Box-Charakter. SAST erfordert vollständigen Zugriff auf den Quellcode der Anwendung. Diese tiefe Transparenz ermöglicht es, die Ursachen von Schwachstellen im Code selbst aufzudecken und bietet einen Einblick, den Black-Box-Testmethoden einfach nicht erreichen können. Es kann jeden Logikzweig, jeden Funktionsaufruf und jede Variable erkennen und ermöglicht so eine umfassende und frühzeitige Bewertung.

Ein weiteres wichtiges Merkmal ist die Shift-Left-Fähigkeit. „Shifting Left“ bezieht sich auf die frühzeitige Integration von Sicherheitstests in den Softwareentwicklungslebenszyklus (SDLC), idealerweise bereits während der Codierungsphase. SAST ist dafür besonders geeignet, da es Code sofort nach seiner Erstellung scannen kann, noch bevor die Anwendung kompiliert oder in einer Testumgebung bereitgestellt wird. So können Entwickler Sicherheitslücken in Echtzeit finden und beheben, was deutlich schneller und kostengünstiger ist als deren Behebung nach einem QA-Test oder, noch schlimmer, in der Produktion.

SAST zeichnet sich auch durch seine Sprach- und Framework-Spezifität aus. Ein SAST-Tool muss explizit konfiguriert werden, um die in der Anwendung verwendeten Programmiersprachen, Frameworks und Bibliotheken zu verstehen. Ein Tool, das für das Scannen einer in C# geschriebenen .NET-Anwendung optimiert ist, ist für eine in Swift geschriebene mobile App oder einen Webdienst in Python unwirksam. Das bedeutet, dass Unternehmen oft in Tools investieren müssen, die ihren spezifischen Technologie-Stack unterstützen, und diese auf dem neuesten Stand halten müssen, wenn neue Sprachversionen und Frameworks erscheinen.

Schließlich ist ein bekanntes Merkmal von SAST sein Potenzial, falsche Positive zu generieren. Da das Tool eine statische, theoretische Analyse durchführt, ohne den Code auszuführen, kann es manchmal Codepfade markieren, die theoretisch anfällig erscheinen, aber in der Praxis aufgrund des umgebenden Kontexts oder kompensierender Kontrollen nicht ausnutzbar sind. Die Feinabstimmung des Tools zur Reduzierung von Rauschen und die Schulung der Entwickler zur effektiven Priorisierung dieser Ergebnisse sind für ein erfolgreiches SAST-Programm unerlässlich, damit sich die Teams auf echte, kritische Sicherheitsrisiken konzentrieren können.

Statische Anwendungssicherheitstests (SAST) – Hauptmerkmale

Welche Probleme löst SAST?

SAST ist da, um einige große Probleme in der heutigen Softwareentwicklung zu lösen. Hauptsächlich verhindert es, dass wir Sicherheitsprobleme erst sehr spät im Prozess entdecken. Früher waren Sicherheitstests oft das Letzte, was vor der Veröffentlichung eines Produkts gemacht wurde, und ein spezielles Team war dafür zuständig. Wenn man damals ein schwerwiegendes Sicherheitsproblem fand, bedeutete das große Verzögerungen und viel zusätzliche Arbeit. SAST verschiebt die Sicherheitsprüfungen früher in den Prozess. Es findet Probleme, wenn sie am kostengünstigsten und am einfachsten zu beheben sind – direkt im Codierbereich des Entwicklers, was viel Zeit und Geld spart.

SAST hilft auch bei der Vermittlung von Wissen über sicheres Codieren. Nicht alle Entwickler sind Sicherheitsexperten, und unter dem Druck, Funktionen schnell bereitzustellen, wird die Sicherheit manchmal vernachlässigt. SAST wirkt wie ein stets aktiver Sicherheitsassistent. Er scannt den Code auf häufige Fehler und unterstützt die Entwickler dabei. Wenn er während der Codeerstellung ein mögliches Buffer-Overflow- oder Cross-Site-Scripting-Problem erkennt, liefert er sofort Feedback. Dadurch können Entwickler sichere Codiermethoden erlernen und behalten, was das gesamte Team im Laufe der Zeit sicherer macht.

SAST eignet sich ebenfalls hervorragend zur Behandlung alter Codebasen und der damit verbundenen Risiken. Viele Unternehmen verfügen über umfangreiche, ältere Codebasen, die nicht mit heutigen Sicherheitsanforderungen entwickelt wurden. Die manuelle Prüfung von Millionen von Codezeilen ist nahezu unmöglich. SAST kann diesen gesamten alten Code schnell scannen, eine Liste der Sicherheitslücken erstellen und einen Behebungsplan liefern. Dadurch können Unternehmen die in ihren Anwendungen verborgenen Sicherheitsrisiken unter Kontrolle bringen und verhindern, dass sie später zu Problemen führen.

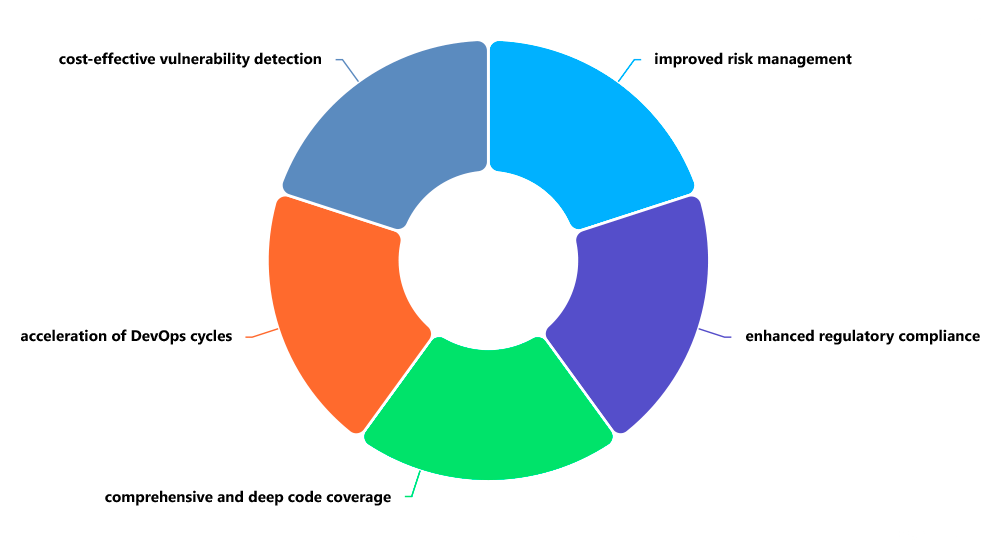

Vorteile von SAST

Die Implementierung eines robusten SAST-Programms bringt eine Vielzahl bedeutender Vorteile mit sich. Am häufigsten wird die frühzeitige und kosteneffiziente Schwachstellenentdeckung genannt. Studien, darunter auch solche des IBM System Sciences Institute, haben durchweg gezeigt, dass die Kosten für die Behebung eines während der Produktion gefundenen Fehlers bis zu 100-mal höher sein können als bei einem Fehler, der während der Codierungsphase entdeckt wurde. Durch die Erkennung von Fehlern in der frühestmöglichen Phase reduziert SAST die Behebungskosten, den Aufwand und Projektverzögerungen drastisch und bietet eine hervorragende Rendite.

Ein weiterer großer Vorteil ist die Beschleunigung der Entwicklungs- und DevOps-Zyklen. Auch wenn dies zunächst kontraintuitiv erscheinen mag – ein zusätzlicher Schritt könnte den Prozess verlangsamen –, beschleunigt ein gut integriertes SAST-Tool tatsächlich den gesamten Prozess. Durch die Automatisierung der Codeüberprüfung auf Sicherheitsprobleme werden erfahrene Entwickler und Sicherheitsarchitekten von manuellen Code-Audits entlastet. Bei Integration in CI/CD-Pipelines bietet es schnelle, automatisierte Sicherheitsgates, die verhindern, dass anfälliger Code weitergeleitet wird, und sicherstellen, dass Sicherheit zu einem nahtlosen, nicht blockierenden Teil des Entwicklungsworkflows wird.

SAST bietet außerdem eine umfassende und tiefe Codeabdeckung. Da es 100 % der Codebasis analysiert, einschließlich aller möglichen Ausführungspfade (auch derjenigen, die selten ausgelöst werden), kann es Schwachstellen finden, die tief in der Anwendungslogik verborgen sind. Dies steht im starken Kontrast zu manuellen Tests oder dynamischen Analysen, bei denen nur die Codepfade getestet werden können, die während des Tests tatsächlich ausgeführt werden. Diese umfassende Überprüfung ist unerlässlich, um ein hohes Maß an Sicherheit für geschäftskritische Anwendungen zu erreichen.

Schließlich verbessert SAST die Einhaltung gesetzlicher Vorschriften und das Risikomanagement. Viele Industriestandards und Vorschriften, wie PCI DSS, HIPAA und GDPR, verlangen implizit oder explizit sichere Entwicklungspraktiken, einschließlich Codeüberprüfung. Ein SAST-Programm liefert nachweisbare Belege für die Sorgfaltspflicht bei der Identifizierung und Minderung von Sicherheitslücken in benutzerdefiniertem Anwendungscode. Die detaillierten Berichte und Prüfprotokolle, die von SAST-Tools generiert werden, sind von unschätzbarem Wert, um Auditoren, Aufsichtsbehörden und Kunden die Einhaltung der Vorschriften nachzuweisen.

Vorteile von statischen Anwendungssicherheitstests (SAST)

Wie unterscheiden sich SAST und DAST?

SAST und DAST sind unterschiedliche Methoden zur Überprüfung der Sicherheit einer App. Man kann sich SAST als White-Box-Test und DAST als Black-Box-Test vorstellen. SAST analysiert den Code der App, ohne sie auszuführen, während DAST die App während ihrer Ausführung testet, ähnlich wie ein Hacker, der versucht, Zugang zu erhalten.

Jede Methode findet unterschiedliche Arten von Problemen. SAST ist gut darin, Codierungsfehler zu erkennen, wie z. B. Probleme mit der Art und Weise, wie der Code geschrieben ist oder wie er Eingaben verarbeitet, unsichere Aufrufe oder die Nichteinhaltung von Sicherheitsregeln beim Codieren. DAST ist gut darin, Probleme zu finden, die bei der Ausführung der App auftreten, wie z. B. Einrichtungsfehler, Serverprobleme, Anmeldeprobleme und Probleme, die entstehen, wenn alle Teile der App zusammenarbeiten.

SAST und DAST werden zu unterschiedlichen Zeitpunkten im Entwicklungsprozess eingesetzt. SAST wird früh eingesetzt, sobald der Code geschrieben ist. DAST wird später eingesetzt, nachdem die App in einer Testumgebung läuft. SAST hilft Entwicklern, Probleme frühzeitig zu erkennen, während DAST Testern und Sicherheitsmitarbeitern hilft, Schwachstellen im fertigen Produkt zu finden. Die besten Sicherheitspläne nutzen beide Methoden, um alle Arten von Schwachstellen während der gesamten Lebensdauer der App zu erkennen.

Warum ist SAST für die Anwendungssicherheit so wichtig?

SAST ist äußerst wichtig, da es die Sicherheit genau dort angeht, wo sie beginnt: im Code selbst. Die meisten Angriffe auf Anwendungen nutzen Schwachstellen aus, die versehentlich in die Software gelangen, während sie erstellt wird. Dinge wie Netzwerk-Firewalls und WAFs sind nützlich, aber sie ähneln Wachpersonal, das ein Gebäude schützt, das Probleme mit seinem Fundament hat. SAST liefert die technische Analyse, um sicherzustellen, dass das Fundament – der Code der Anwendung – von Anfang an solide ist, was insgesamt zu einem sichereren Produkt führt.

Jetzt, da wir DevSecOps haben und ständig Updates veröffentlichen, ist SAST die Methode, um die Sicherheit im Schritt zu halten. Manuelle Code-Prüfungen können mit den heutigen schnelllebigen Entwicklungs- und Release-Zeitplänen einfach nicht mithalten. SAST übernimmt die erste, zeitaufwändige Sicherheitsüberprüfung selbstständig, sodass sich Ihre Sicherheitsexperten auf knifflige Logikprobleme und das Gesamtdesign konzentrieren können. Ohne die Hilfe von SAST ist es fast unmöglich, gleichzeitig schnell und sicher zu sein, daher ist es heutzutage ein Muss für die Softwareentwicklung.

SAST ist ebenfalls unerlässlich, um Ihre Software-Lieferkette sicher zu halten. Heutige Anwendungen sind meist eine Kombination aus eigenem Code und Open-Source-Teilen. SCA-Tools prüfen Open Source auf bekannte Schwachstellen, doch SAST ist entscheidend für die Sicherheit des von Ihnen selbst geschriebenen Codes, der alles verbindet. Damit wird sichergestellt, dass Ihre einzigartigen Geschäftsideen und Ihr eigener Code – die Elemente, die Ihr Unternehmen auszeichnen und oft Ihre kritischsten Informationen verarbeiten – von Anfang an sicherheitsbewusst entwickelt werden. Dies schützt die sensiblen Unternehmensressourcen und bewahrt das Vertrauen Ihrer Kunden.

Praxisbeispiele: Wie SAST eingesetzt wird

SAST wird in verschiedenen praktischen Szenarien während des gesamten Softwareentwicklungslebenszyklus eingesetzt. Ein primärer Anwendungsfall ist IDE-Integration für Echtzeit-Feedback. Entwickler verwenden Plugins, die SAST direkt in ihre integrierten Entwicklungsumgebungen (IDEs) wie Visual Studio oder IntelliJ integrieren. Während ein Entwickler Code schreibt, hebt das Tool potenzielle Sicherheitsprobleme in Echtzeit hervor, unterstreicht einen anfälligen Funktionsaufruf oder eine potenziell nicht bereinigte Variable. Dieses sofortige Feedback ermöglicht es dem Entwickler, die Schwachstelle sofort zu beheben und zu verhindern, dass sie jemals in das Code-Repository committet wird.

Eine weitere wichtige Anwendung in der Praxis findet sich in der Continuous Integration/Continuous Deployment (CI/CD)-Pipeline. Hier fungiert SAST als automatisiertes Sicherheitstor. Nachdem ein Entwickler Code in ein gemeinsames Repository wie Git committet hat, löst die CI-Pipeline automatisch einen SAST-Scan aus. Wenn der Scan neue Schwachstellen entdeckt, die einen vordefinierten Schweregradschwellenwert überschreiten (z. B. kritisch oder hoch), kann er den Build „brechen“ und so verhindern, dass der Code zusammengeführt und bereitgestellt wird. Dadurch wird eine Richtlinie durchgesetzt, nach der nur sicherer Code weiterverarbeitet werden kann, wodurch Sicherheit direkt in den DevOps-Workflow eingebettet wird.

SAST wird auch häufig für Legacy Application Modernization und Compliance Audits eingesetzt. Wenn eine Organisation die Sicherheit einer großen, vererbten Codebasis bewerten oder sich auf ein Audit wie PCI DSS vorbereiten muss, führt sie einen umfassenden SAST-Scan durch. Der resultierende Bericht liefert eine priorisierte Liste von Schwachstellen über die gesamte Anwendung, die das Sicherheitsteam zur Erstellung eines Behebungs-Sprint-Plans nutzen kann. Zum Beispiel könnte es sich zunächst auf alle kritischen SQL-Injection-Fehler konzentrieren, bevor es mittelschwere Probleme anspricht, und so einen datengestützten Ansatz zur Risikoreduzierung in Legacy-Systemen verfolgen.

Wie ImmuniWeb bei SAST hilft

ImmuniWeb bietet eine robuste und KI-gestützte Anwendungssicherheitslösung, die leistungsstarke SAST-Funktionen für moderne Entwicklungsumgebungen umfasst. Das SAST von ImmuniWeb geht über das herkömmliche Pattern Matching hinaus, indem es künstliche Intelligenz nutzt, um die Genauigkeit seiner Ergebnisse zu verbessern und so die Anzahl der Fehlalarme, die Entwicklungsteams oft belasten, effektiv zu reduzieren. Dadurch können Entwickler ihre wertvolle Zeit darauf konzentrieren, echte Sicherheitsrisiken zu beheben, anstatt irrelevante Warnmeldungen zu triagen.

Eine wesentliche Stärke von ImmuniWeb ist die tiefe Integration in die DevSecOps-Pipeline. Das SAST-Tool lässt sich nahtlos in gängige CI/CD-Plattformen wie Jenkins, Azure DevOps und GitHub Actions integrieren. Dies ermöglicht automatisierte, kontinuierliche Sicherheitstests bei jedem Code-Commit und stellt sicher, dass Sicherheit ein kontinuierlicher und messbarer Bestandteil des Softwarebereitstellungsprozesses ist. Die Plattform bietet detaillierte, entwicklerfreundliche Berichte, die den genauen Ort der Schwachstelle im Code aufzeigen und umsetzbare Behebungshinweise liefern, wodurch der Korrekturprozess beschleunigt wird.

Darüber hinaus kombiniert ImmuniWeb seine SAST-Ergebnisse mit anderen Testmethoden wie Dynamic Testing (DAST) und Software Composition Analysis (SCA) in einer einzigen, einheitlichen Plattform. Dieser ganzheitliche Ansatz bietet einen umfassenden Überblick über die Sicherheitslage einer Anwendung und deckt Schwachstellen in eigenem Code, Laufzeitverhalten sowie Drittanbieter-Abhängigkeiten ab. Durch das Angebot von SAST als Teil einer integrierten Anwendungssicherheitssuite hilft ImmuniWeb Unternehmen dabei, sichere Software von innen nach außen zu entwickeln und Risiken während des gesamten Anwendungslebenszyklus effizient und effektiv zu managen.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.