In der aktuellen Softwareentwicklung mit sich ständig weiterentwickelnder IT hat das manuelle Penetrationstesten alter Schule Schwierigkeiten, Schritt zu halten. Apps werden ständig veröffentlicht, die Infrastruktur ändert sich rasant, und es gibt zahlreiche Angriffsmöglichkeiten. Deshalb benötigen wir Automated Penetration Testing. Es nutzt moderne Tools und intelligente Algorithmen, um Schwachstellen in Apps, Netzwerken und Cloud-Umgebungen schnell zu identifizieren. Durch die Automatisierung grundlegender Sicherheitsprüfungen können Unternehmen kontinuierliche Sicherheitsüberprüfungen durchführen. Dies beschleunigt die Behebung von Schwachstellen und sichert einen starken Schutz in einer schnelllebigen Welt.

Was ist automatisiertes Penetrationstesting?

Automatisierte Penetrationstests verwenden Software, um Apps, Netzwerke und Systeme automatisch auf Sicherheitsprobleme zu überprüfen. Im Gegensatz zu manuellen Pen-Tests, bei denen Menschen wie Hacker denken müssen, führen automatisierte Tools festgelegte Prüfungen durch und nutzen bekannte Schwachstellen aus, ohne dass jemand den Scan überwacht. Das Ziel ist es, häufige Sicherheitslücken, falsche Konfigurationen und Compliance-Probleme schnell zu finden, damit Sie wissen, wo Ihre Sicherheit steht.

Diese Tools verwenden umfangreiche Listen bekannter Probleme, Angriffsmethoden und Sicherheitsregeln, um Systeme zu überprüfen. Sie können viele Probleme erkennen, wie häufige Web-App-Probleme (z. B. SQL Injection oder Cross-Site Scripting), Fehler bei der Netzwerkeinrichtung, veraltete Software und unsichere Einstellungen. Während sie nicht so kreativ denken wie ein menschlicher Tester, sind sie schnell, zuverlässig und können alles wiederholt überprüfen.

Grundsätzlich ist automatisiertes Penetrationstesten der Start eines guten Sicherheitsplans. Es ist eine schnelle Erstprüfung, die viele häufige und leicht erkennbare Probleme aufdeckt. Durch die Integration dieser automatisierten Prüfungen in Ihre Entwicklung und Betrieb können Sie Probleme früh im Prozess erkennen, wenn sie einfacher und günstiger zu beheben sind. Dadurch können Sie sicherere Produkte schneller veröffentlichen und Risiken senken.

Wichtige Aspekte automatisierter Penetrationstests

Automatisierte Penetrationstests haben einige wichtige Eigenschaften, die sie für die moderne Cybersicherheit nützlich machen. Erstens sind Geschwindigkeit und die Fähigkeit, umfangreich zu überprüfen, äußerst wichtig. Automatisierte Tools können Code, Netzwerke oder Webanwendungen schneller und konsistenter überprüfen als Menschen. Diese Geschwindigkeit ermöglicht häufige und regelmäßige Prüfungen. Dadurch lassen sich Sicherheitsmaßnahmen in schnell entwickelte und betriebene Systeme integrieren, sodass neue Probleme sofort erkannt werden, sobald sie auftreten, ohne Verzögerungen zu verursachen.

Zweitens ist Konsistenz und die Fähigkeit, dieselben Überprüfungen immer wieder durchzuführen, unerlässlich. Automatisierte Tests führen jedes Mal dieselben Überprüfungen durch. Dies reduziert Fehler und stellt sicher, dass kein grundlegendes Problem übersehen wird. Dies ist ideal, um ein grundlegendes Sicherheitsniveau aufrechtzuerhalten, die Verbesserungen im Laufe der Zeit zu verfolgen und die Einhaltung der Vorgaben nachzuweisen. Da Scans wiederholt werden können, lässt sich leicht überprüfen, ob neuer Code etwas durcheinandergebracht und alte Probleme wieder verursacht hat.

Letztendlich ist eine gute Abdeckung bekannter Probleme und die frühzeitige Erkennung von Schwachstellen entscheidend. Automatisierte Tools sind hervorragend geeignet, um häufige, leicht verständliche Probleme und Konfigurationsfehler zu finden, indem sie Systeme mit Listen bekannter Risiken vergleichen. Sie können zwar komplexe Probleme oder neue Angriffsmethoden möglicherweise nicht entdecken, aber sie sind gut darin, die einfachen Angriffsziele zu identifizieren, die Angreifer zuerst anvisieren. Durch die Beseitigung dieser häufigen Probleme können menschliche Sicherheitsexperten sich auf schwierigere, wichtigere Sicherheitsfragen konzentrieren.

Warum sind automatisierte Penetrationstests wichtig?

Automatisierte Penetrationstests werden aufgrund der rasanten Veränderungen in der Softwareentwicklung und der Größe moderner IT-Systeme immer wichtiger. Bei der kontinuierlichen Integration, bei der Apps ständig aktualisiert werden, können manuelle Pen-Tests nicht Schritt halten. Automatisierte Tests sind entscheidend, da sie Sicherheitsprüfungen zu einem regelmäßigen Bestandteil machen. Dadurch können Unternehmen Sicherheitsprüfungen direkt in ihren Entwicklungsprozess integrieren. Dies stellt sicher, dass neue Probleme schnell erkannt und behoben werden, oft noch bevor der Code live geht, was die Wahrscheinlichkeit eines Angriffs verringert.

Außerdem sind automatisierte Penetrationstests entscheidend, um Sicherheit skalierbar und kostengünstig zu machen. Das manuelle Testen jeder App, jedes Netzwerks oder jeder Cloud-Konfiguration ist für die meisten Unternehmen zu teuer. Automatisierte Tools können alles wiederholt überprüfen, sodass Sicherheitsprüfungen auch für große und komplexe Umgebungen möglich sind. So können sich Sicherheitsteams auf wichtigere Aufgaben konzentrieren, während die automatisierten Tools die grundlegenden Prüfungen übernehmen.

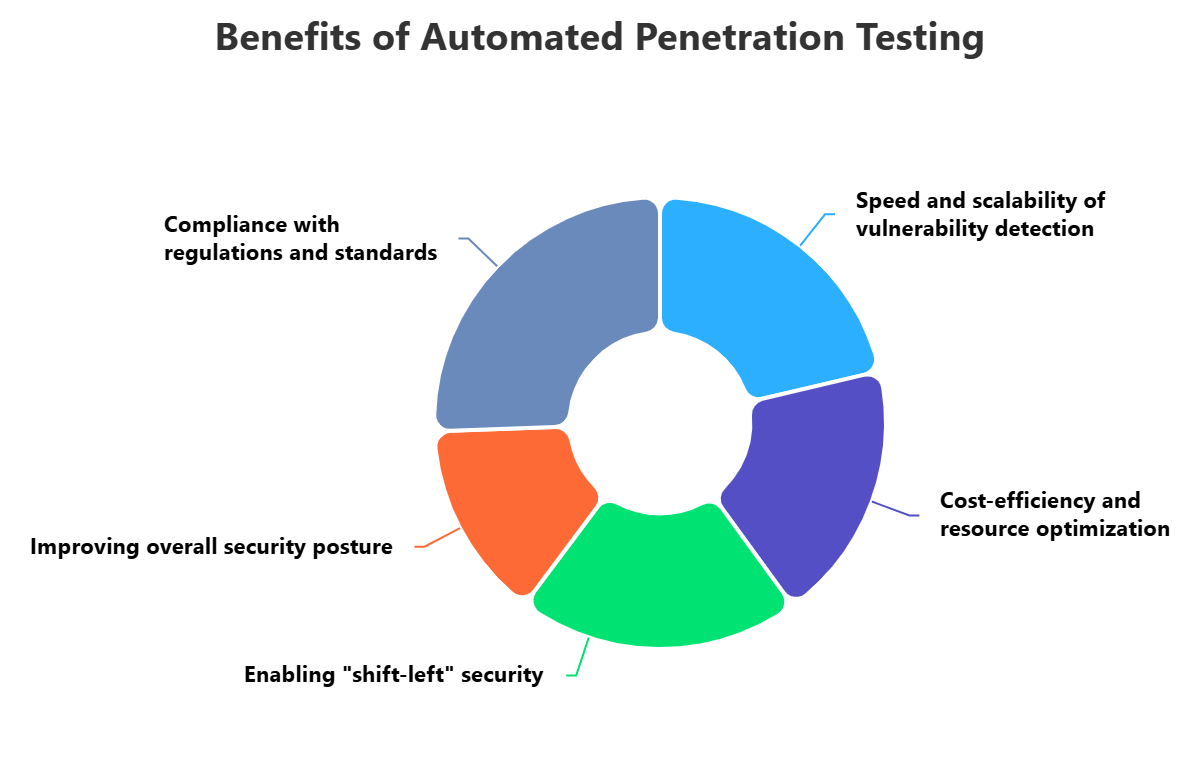

Automatisierte Penetrationstests sind nicht nur einfacher, sondern helfen auch dabei, Vorgaben einzuhalten und die Sicherheit zu verbessern. Viele Vorgaben und Gesetze erfordern regelmäßige Sicherheitsüberprüfungen. Automatisierte Tools ermöglichen es, dies nachzuweisen, wodurch Bußgelder und rechtliche Probleme vermieden werden. Durch das kontinuierliche Aufspüren und Beheben bekannter Schwachstellen sorgen automatisierte Tests für eine stärkere Sicherheitsarchitektur, die das Risiko senkt und vor Angriffen besser schützt.

Wie funktioniert automatisiertes Penetrationstesting?

Automatisierte Penetrationstests funktionieren, indem sie mithilfe von Software scannen, überprüfen und dann Probleme melden. Es beginnt mit der Einrichtung. Die Sicherheitsmitarbeiter richten das automatisierte Tool ein, indem sie die Ziel-IP, einen Netzwerkscan, gegebenenfalls Authentifizierungsdetails und die Art der durchzuführenden Tests festlegen. Anschließend beginnt das Tool, sich gemäß seinem Code zu verhalten.

Als Nächstes findet und identifiziert das Tool automatisch Schwachstellen. Bei Webanwendungen crawlt es, um die Struktur zu erkunden, und identifiziert dabei alle Eingaben, Parameter und Funktionen. Bei Netzwerken überprüft es Ports und listet die Dienste auf. Währenddessen sendet es schädliche Tests und analysiert die Antworten, um Indikatoren für Schwachstellen zu erkennen.

Schließlich erstellt das automatisierte Penetrationstest-Tool einen Bericht über seine Ergebnisse. Dieser Bericht enthält eine Liste der identifizierten Probleme, deren Schweregrad sowie Details zum Ort der Entdeckung. Viele fortgeschrittene Tools bieten zudem Hinweise zur Behebung, um Entwicklern und IT-Teams die schnelle Korrektur zu erleichtern. Dieses schnellere Feedback erleichtert die Integration in bestehende Entwicklungs- und Sicherheitsprozesse.

Arten von automatisierten Penetrationstests

Automatisierte Penetrationstests sind nicht nur ein einzelnes Tool. Es handelt sich um eine Vorgehensweise, die verschiedene Methoden umfasst, wobei jede Methode geeignet ist, um unterschiedliche Teile der Systeme eines Unternehmens zu überprüfen.

Tools für Static Application Security Testing (SAST) überprüfen den Code einer Anwendung, ohne sie auszuführen, was als White-Box-Testing bezeichnet wird. SAST-Scanner finden Schwachstellen, indem sie nach Fehlern im Code suchen, wie z. B. Codierungsfehlern oder schlechten Mustern. Sie sind gut darin, Probleme wie SQL-Injection oder Cross-Site-Scripting (XSS) frühzeitig zu erkennen, während der Code geschrieben wird. Dadurch eignen sie sich hervorragend zur Verwendung mit Entwicklertools und automatisierten Build-Pipelines, um die Sicherheit von Anfang an zu verbessern.

Dynamic Application Security Testing (DAST)-Tools testen eine laufende Webanwendung von außen und verhalten sich dabei wie ein echter Angreifer, was als Black-Box-Test bezeichnet wird. DAST-Scanner erkunden die Anwendung, senden bösartige Daten an ihre Formulare und APIs und beobachten, wie die Anwendung reagiert, um Schwachstellen zu finden, die während der Ausführung auftreten, wie z. B. Probleme mit der Sitzungsverwaltung oder der Benutzeranmeldung. DAST ist gut geeignet, um Probleme aufzudecken, die SAST möglicherweise übersehen könnte, insbesondere solche, die mit der Interaktion der Anwendung mit ihrer Umgebung und Backend-Systemen zusammenhängen. Es kann für jede Webanwendung eingesetzt werden, unabhängig von der verwendeten Technologie.

Neben App-Tests sind Netzwerk-Schwachstellenscanner eine gängige Form der automatisierten Penetrationstests für Infrastrukturen. Diese Tools überprüfen Netzwerkgeräte, Server und Computer auf offene Ports, fehlerhafte Einstellungen, veraltete Software und bekannte Schwachstellen (CVEs). Sie helfen Unternehmen dabei, Schwachstellen in ihrem Netzwerk und in internen Bereichen zu erkennen. Außerdem sind Software Composition Analysis (SCA)-Tools eine spezielle Form, die automatisch bekannte Schwachstellen in Drittanbieter-Bibliotheken und Open-Source-Komponenten in Apps erkennt und somit zur Sicherheit der Lieferkette beiträgt. Jede Art ist für unterschiedliche Aufgaben geeignet, und ein guter Sicherheitsplan verwendet in der Regel eine Kombination dieser automatisierten Testmethoden.

Komponenten automatisierter Penetrationstests

Eine gute automatisierte Penetrationstest-Konfiguration besteht in der Regel aus einigen wichtigen Komponenten, die zusammenarbeiten, um eine umfassende und effektive Sicherheitsüberprüfung zu ermöglichen.

Der wichtigste Teil ist die Scan-Engine. Diese findet tatsächlich die Schwachstellen. Bei SAST überprüft sie den Code. Bei DAST erkundet und manipuliert sie die App. Bei Netzwerkscannern überprüft sie Ports und Dienste. Diese Engine überprüft das Ziel, testet verschiedene Angriffsmethoden und sammelt Daten zur Reaktion, wodurch sie Schwachstellen identifiziert. Die Effizienz dieser Engine, einschließlich der Fähigkeit, neue Technologien (wie SPAs, APIs und Microservices) zu verarbeiten, beeinflusst die Scanqualität.

Außerdem ist eine große und aktuelle Vulnerability Database oder Knowledge Base sehr wichtig. Diese Sammlung enthält viele bekannte Schwachstellen, häufige Probleme (wie OWASP Top 10 und CWE), Angriffsmethoden sowie unsichere Konfigurationen. Die Scanning-Engine nutzt diese Datenbank, um Schwachstellen zu identifizieren, deren Schweregrad zu bewerten und deren Auswirkungen zu bestimmen. Die Qualität und Aktualität dieser Datenbank ist entscheidend, da sie bestimmt, welche Schwachstellen das Tool erkennen kann. Sie muss kontinuierlich aktualisiert werden, um mit neuen Bedrohungen Schritt zu halten.

Schließlich liefert das Modul „Reporting, Remediation Guidance und Integration“ die Ergebnisse sowie Maßnahmen zur Behebung. Dieser Teil erstellt klare Berichte über die gefundenen Schwachstellen, einschließlich ihrer Schwere, ihrer Bedeutung und oft ihres Standorts (z. B. eine Codezeile oder eine URL). Wichtig ist vor allem die konkrete Anleitung zur schnellen Behebung der Probleme. Moderne automatisierte Testtools können außerdem mit Entwicklertools, Build-Pipelines, Bug-Trackern (wie Jira) und anderen Sicherheitsplattformen integriert werden. Dadurch werden automatisierte Workflows ermöglicht und Sicherheit in den gesamten Prozess eingebunden.

Automatisierte Penetrationstests helfen dabei.

Der Einsatz automatisierter Penetrationstests hat viele Vorteile, die die Sicherheit und Leistungsfähigkeit eines Unternehmens erheblich verbessern. Ein wesentlicher Vorteil ist, wie schnell und präzise Schwachstellen erkannt werden. Automatisierte Tools können eine große Menge an Code, viele Anwendungen oder große Netzwerke viel schneller und zuverlässiger scannen als manuell. Diese Geschwindigkeit ermöglicht regelmäßige Sicherheitsüberprüfungen, sogar kontinuierlich, sodass Unternehmen Schwachstellen identifizieren und beheben können, oft innerhalb von Minuten oder Stunden. Dadurch wird die Zeit, die Angreifern zur Verfügung steht, um Schaden anzurichten, erheblich reduziert.

Außerdem sparen automatisierte Tests Geld und nutzen Ressourcen besser. Die manuelle Durchführung vollständiger Penetrationstests für jede App- oder Netzwerkänderung ist zu kostspielig und bindet zu viele Ressourcen. Automatisierte Tools führen die normalen, wiederholten Überprüfungen durch, sodass sich erfahrene Sicherheitsexperten auf schwierigere, wichtigere Sicherheitsprobleme wie Schwachstellen in den Geschäftsprozessen oder fortgeschrittene Angriffssimulationen konzentrieren können. So können Unternehmen ihr Sicherheitsbudget optimal nutzen und ihre Mitarbeiter besser einsetzen, um mehr abzudecken, ohne zusätzliche Ausgaben zu tätigen.

Neben den Vorteilen für die Funktionsweise trägt automatisiertes Penetrationstesten dazu bei, Sicherheit von Anfang an in den Prozess zu integrieren und die allgemeine Sicherheit zu verbessern. Durch die Einbindung automatisierter Scans in den Softwareentwicklungsprozess und die Build-Pipelines können Schwachstellen viel früher, oft bereits während der Codierung, gefunden und behoben werden. Dadurch werden Fehler am Ende des Produkts vermieden, Kosten für deren Behebung gespart und Entwickler sensibilisiert für Sicherheitsaspekte. Das regelmäßige Aufspüren und Beheben bekannter Schwachstellen schafft eine stärkere Sicherheitsbasis, reduziert das Unternehmensrisiko und erhöht die Widerstandsfähigkeit gegenüber Cyber-Bedrohungen.

Probleme bei automatisierten Penetrationstests

Obwohl automatisierte Penetrationstests viele Vorteile haben, gibt es auch Probleme, über die Unternehmen nachdenken müssen. Ein großes Problem ist die Möglichkeit von Falschpositiven und Falschnegativen. Automatisierte Scanner können manchmal guten Code oder Einstellungen als Schwachstellen markieren (Falschpositive), wodurch Entwickler Zeit für Probleme verschwenden, die gar nicht existieren. Andererseits können sie echte Schwachstellen übersehen (Falschnegative), insbesondere komplexe Mängel in der Geschäftslogik oder neue Angriffsmethoden. Dies kann zu einem falschen Sicherheitsgefühl führen und wichtige Mängel offen lassen.

Ein weiteres großes Problem ist, dass sie nicht wirklich verstehen, wie das Unternehmen funktioniert und was Dinge im Kontext bedeuten. Automatisierte Tools sind gut darin, häufige Schwachstellen und schlechte Sicherheitseinstellungen zu finden. Doch sie können in der Regel die einzigartigen Geschäftsprozesse, spezifischen Anmeldemethoden oder die beabsichtigte Nutzung einer App nicht erfassen. Das bedeutet, dass sie oft wichtige Schwachstellen übersehen, die die normalen Funktionen der App auf eine Weise nutzen, für die sie nicht vorgesehen sind (z. B. das Umgehen der Anmeldung durch eine bestimmte Abfolge gültiger Aktionen). Diese komplexen, kontextabhängigen Schwachstellen erfordern in der Regel menschliche Intelligenz und manuelle Penetrationstests, um sie zu finden.

Schließlich kann es schwierig sein, automatisierte Testtools in unterschiedliche und sich schnell verändernde IT-Umgebungen zu integrieren. Unternehmen verwenden oft eine Mischung aus alten Systemen, neuen Cloud-Anwendungen und unterschiedlichen Entwicklungsmethoden. Um sicherzustellen, dass automatisierte Scanner mit verschiedenen Build-Pipelines, Bug-Trackern und Sicherheitsplattformen in diesen gemischten Umgebungen gut funktionieren, sind umfangreiche technische Kenntnisse und kontinuierliche Arbeit erforderlich. Außerdem ändern sich die Angriffsmethoden ständig, sodass automatisierte Tools ständig aktualisiert und angepasst werden müssen, um nützlich zu bleiben, was den Arbeitsaufwand für ihren Betrieb zusätzlich erhöht.

Bewährte Verfahren für automatisierte Penetrationstests

Um den größtmöglichen Nutzen aus automatisierten Penetrationstests zu ziehen, sollten Unternehmen einige wichtige Tipps befolgen. Erstens: Schalten Sie automatisierte Scans frühzeitig ein. Dieser „Shift-Left“-Ansatz ist entscheidend. Integrieren Sie SAST-Tools in Entwicklertools und Code-Repositories, um schnelles Feedback zu erhalten, und fügen Sie DAST- und SCA-Tools in CI/CD-Systeme ein, um bei jedem Build oder Release zu scannen. Dadurch werden Probleme so schnell wie möglich erkannt und behoben, was die Kosten und Risiken der Behebung erheblich senkt.

Zweitens sollten Sie verschiedene Arten von automatisierten Testmethoden für einen vollständigen Schutz einsetzen. Wenn Sie sich nur auf eine Art von automatisiertem Scan verlassen, werden Sie wahrscheinlich große Lücken in Ihrer Sicherheit haben. Ein guter Plan sollte SAST zur Codeüberprüfung, DAST zur Analyse des Verhaltens während der Ausführung und SCA zur Erkennung von Problemen in Drittanbiterkomponenten umfassen. Für die Infrastruktur müssen Sie Netzwerk-Schwachstellenscanner verwenden. Diese vielfältige Herangehensweise stellt sicher, dass viele Probleme – von Codierungsfehlern über Laufzeitprobleme bis hin zu bekannten Schwachstellen in Bibliotheken – im gesamten Angriffsvektor erkannt werden.

Passen Sie schließlich die automatisierten Scan-Einstellungen kontinuierlich an und verbessern Sie sie, um unwichtige Warnmeldungen zu reduzieren und deren Genauigkeit zu steigern, und ergänzen Sie sie durch manuelle Tests. Überprüfen Sie die Scan-Ergebnisse regelmäßig, priorisieren Sie anhand des tatsächlichen Risikos und der Bedeutung für das Unternehmen, und geben Sie den Entwicklungs- und Betriebsteams klare Behebungsempfehlungen. Es ist entscheidend zu verstehen, was Automatisierung nicht leisten kann: komplexe Geschäftslogik-Probleme und neue Angriffswege erfordern nach wie vor menschliches Urteilsvermögen. Ergänzen Sie daher die automatisierten Tests durch regelmäßige, gezielte manuelle Penetrationstests, um komplizierte Schwachstellen zu erkennen, die automatisierte Tools nicht finden können, und stellen Sie so eine vollständige und robuste Sicherheitsarchitektur sicher.

Wie kann ImmuniWeb bei automatisierten Penetrationstests helfen?

ImmuniWeb bietet eine leistungsstarke und umfassende Lösung, die die Automatisierten Penetrationstest-Fähigkeiten einer Organisation durch ihren einzigartigen, KI-gesteuerten und von Menschen verifizierten Ansatz erheblich verbessert. Während das Kernangebot von ImmuniWeb oft als „hybride“ Penetrationstests beschrieben wird, umfasst seine Grundlage hochentwickelte automatisierte Scans, die direkt auf die Anforderungen automatisierter Tests zugeschnitten sind. Ihre KI-gestützten Web Application Penetration Testing (WAPT) und Mobile Application Penetration Testing (MAPT)-Engines crawlen, analysieren und testen intelligente, komplexe Anwendungen, darunter Single Page Applications (SPAs), APIs und Microservices, um eine breite Palette von Schwachstellen aufzudecken. Diese intelligente Automatisierung ermöglicht eine schnelle und genaue Ersterkennung, was das Wesentliche eines effektiven automatisierten Tests ausmacht.

Die KI von ImmuniWeb geht über das einfache Musterabgleich hinaus und nutzt maschinelles Lernen, um subtilere Schwachstellen zu identifizieren und Fehlalarme zu reduzieren, eine häufige Herausforderung bei automatisierten Tests. Dadurch ist ihre automatisierte Komponente äußerst effizient und zuverlässig. Darüber hinaus unterstützt die Plattform kontinuierliche Sicherheitstests, sodass Unternehmen automatisierte Scans in ihre CI/CD-Pipelines integrieren können, um sicherzustellen, dass neue Codeänderungen sofort auf Sicherheitslücken überprüft werden. Diese nahtlose Integration ermöglicht einen echten „Shift-Left“-Ansatz, der Entwicklern schnelles Feedback zu Schwachstellen gibt, sobald diese eingeführt werden.

Über das automatisierte Scannen hinaus liegt der einzigartige Mehrwert von ImmuniWeb in der human-led Validation und expertener Beratung zur Behebung. Während die KI die automatisierte Discovery übernimmt, überprüfen zertifizierte ethische Hacker die Ergebnisse sorgfältig, eliminieren Fehlalarme und führen manuelle Exploits durch, um echte Schwachstellen zu bestätigen. Dieses hybride Modell stellt sicher, dass die „automatisierten“ Ergebnisse hochpräzise und umsetzbar sind und präzise Behebungsempfehlungen liefern, die direkt auf die identifizierten Schwachstellen abzielen. Diese Kombination aus fortschrittlicher Automatisierung und menschlicher Überprüfung stellt sicher, dass Unternehmen die zuverlässigsten und effektivsten automatisierten Penetrationstestergebnisse erhalten, was zu konkreten Sicherheitsverbesserungen führt.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.