Einhaltung des Payment Card Industry Data Security Standards (PCI DSS)

PCI DSS ist ein globaler Sicherheitsstandard, der strenge Kontrollen für die Handhabung, Verarbeitung und Speicherung von Zahlungskartendaten vorschreibt, um Betrug zu verhindern und die Daten der Karteninhaber durch Maßnahmen wie Verschlüsselung, Zugriffskontrollen und regelmäßige Sicherheitstests zu schützen.

Der Payment Card Industry Data Security Standard (PCI DSS) ist ein weltweit vorgeschriebener Satz von Sicherheitsstandards, der sicherstellen soll, dass alle Unternehmen, die Kreditkartendaten verarbeiten, speichern oder übertragen, eine sichere Umgebung aufrechterhalten. Eingeführt von den großen Kreditkartenunternehmen (Visa, MasterCard, American Express, Discover und JCB) über den PCI Security Standards Council (PCI SSC), zielt der PCI DSS darauf ab, Kreditkartenbetrug durch verstärkte Kontrollen der Karteninhaberdaten zu reduzieren.

Die neueste Version, PCI DSS v4.0, veröffentlicht im März 2022, spiegelt die sich wandelnde Bedrohungslandschaft und die Zahlungstechnologien wider. Sie betont kontinuierliche Sicherheitsprozesse, verbesserte Validierungsmethoden und größere Flexibilität für Organisationen, um Sicherheitsziele zu erreichen, und verabschiedet sich von einem reinen Checklisten-Ansatz zugunsten einer risikobasierten, proaktiven Sicherheitsstrategie. Die Übergangsphase für v4.0 endete am 31. März 2024, wobei einige „zukunftswirksame" Anforderungen am 31. März 2025 verbindlich werden.

Übersicht über den Datensicherheitsstandard der Zahlungskartenindustrie (PCI DSS)

PCI DSS umfasst 12 Kernanforderungen, die in sechs logisch zusammenhängende Ziele unterteilt sind:

Aufbau und Wartung eines sicheren Netzwerks und sicherer Systeme:

1. Installieren und warten Sie Netzwerksicherheitskontrollen: Dazu gehören Firewalls und Router zum Schutz von Karteninhaberdaten.

2. Wenden Sie sichere Konfigurationen auf alle Systemkomponenten an: Verwenden Sie keine vom Hersteller vorgegebenen Standardeinstellungen für Systemkennwörter und andere Sicherheitsparameter.

Schützen Sie Karteninhaberdaten:

3. Schützen Sie gespeicherte Karteninhaberdaten: Minimieren Sie die Datenspeicherung und verschlüsseln Sie gespeicherte Karteninhaberdaten.

4. Schützen Sie Karteninhaberdaten während der Übertragung über offene, öffentliche Netzwerke mit starker Kryptografie: Stellen Sie sicher, dass die Daten während der Übertragung verschlüsselt sind.

Unterhalten Sie ein Programm zum Schwachstellenmanagement:

5. Schützen Sie alle Systeme und Netzwerke vor Malware: Implementieren und aktualisieren Sie Anti-Malware-Lösungen regelmäßig.

6. Entwicklung und Wartung sicherer Systeme und Software: Stellen Sie sicher, dass Anwendungen und Systeme sicher by design sind und regelmäßig gepatcht werden.

Umsetzen Sie strenge Zugriffskontrollmaßnahmen:

7. Beschränken Sie den Zugriff auf Karteninhaberdaten nach dem Need-to-know-Prinzip: Beschränken Sie den Zugriff auf nur jene, die ihn für ihre Aufgaben benötigen.

8. Identifizieren Sie Benutzer und authentifizieren Sie den Zugriff auf Systemkomponenten: Implementieren Sie starke Authentifizierungsmethoden.

9. Beschränken Sie den physischen Zugriff auf Karteninhaberdaten: Sichern Sie physische Standorte, an denen Karteninhaberdaten gespeichert oder verarbeitet werden.

Regelmäßige Überwachung und Prüfung von Netzwerken:

10. Protokollieren und überwachen Sie alle Zugriffe auf Systemkomponenten und Karteninhaberdaten: Implementieren Sie robuste Protokollierung und Überwachung für alle Aktivitäten innerhalb der Karteninhaberdatenumgebung (CDE).

11. Regelmäßige Überprüfung der Sicherheit von Systemen und Prozessen: Führen Sie regelmäßig Schwachstellenscans und Penetrationstests durch.

Aufrechterhalten Sie eine Informationssicherheitsrichtlinie:

12. Informationssicherheit durch organisatorische Richtlinien und Programme unterstützen: Erstellen und pflegen Sie umfassende Richtlinien und Verfahren zur Informationssicherheit.

PCI DSS v4.0 führte neue Anforderungen ein und erweiterte bestehende, um modernen Bedrohungen wie e-Skimming, Phishing und Ransomware zu begegnen. Zu den wichtigsten Änderungen gehören:

- Erweiterte Anforderungen an die Multi-Faktor-Authentifizierung (MFA) für alle Benutzer, die auf die Karteninhaberdatenumgebung (CDE) zugreifen, nicht nur für Administratoren.

- Detailliertere Anforderungen an die Netzwerksegmentierung.

- Neue Anforderungen an automatisierte technische Kontrollen für die Integrität von Zahlungsseiten.

- Verstärkte Betonung dokumentierter und zugewiesener Rollen und Verantwortlichkeiten für Sicherheitsaktivitäten.

- Präzisere Anweisungen für angepasste Compliance-Ansätze, die detaillierte Risikoanalysen erfordern.

- Konzentrieren Sie sich auf kontinuierliche Sicherheitsüberwachung statt auf zeitpunktbezogene Compliance.

Wichtige Aspekte der Einhaltung des Payment Card Industry Data Security Standard (PCI DSS)

Die Einhaltung der PCI DSS-Anforderungen erfordert erhebliche technische Anstrengungen, die sich oft auf die gesamte IT-Infrastruktur und die Betriebsprozesse eines Unternehmens auswirken.

- Abgrenzung der Karteninhaberdatenumgebung (CDE):

- Technische Details: Die CDE umfasst alle Systemkomponenten, die Karteninhaberdaten (CHD) oder sensible Authentifizierungsdaten (SAD) speichern, verarbeiten oder übertragen, sowie alle Systemkomponenten, die die Sicherheit der CDE beeinträchtigen könnten. Dazu gehören Anwendungen, Server, Datenbanken, Netzwerkgeräte, virtuelle Komponenten und Cloud-Umgebungen.

- Technische Umsetzung: Erfordert detaillierte Netzwerkdiagramme und Datenflussdiagramme, die darstellen, wo CHD eingeht, gespeichert, verarbeitet und übertragen wird. Nutzen Sie Netzwerk-Discovery-Tools und Datenmapping-Tools, um alle Systeme zu identifizieren, die mit CHD interagieren. Netzwerksegmentierung (z. B. VLANs, Firewalls) ist entscheidend, um die CDE zu isolieren und deren Umfang zu reduzieren, wodurch sich der Compliance-Aufwand verringert.

- Netzwerksicherheitskontrollen (Anforderung 1):

- Technische Details: Installieren und warten Sie Firewalls und Router, um die CDE zu schützen. Dazu gehören die Einschränkung des Datenverkehrs, die Sicherung der Routerkonfigurationen und die Segmentierung der CDE von anderen Netzwerken.

- Technische Implementierung: Konfigurieren und verwalten Sie Firewalls der nächsten Generation (NGFWs) mit strengen Zugriffskontrolllisten (ACLs), um den ein- und ausgehenden Datenverkehr zu kontrollieren. Implementieren Sie Intrusion Prevention Systems (IPS), um böswillige Netzwerkaktivitäten zu erkennen und zu blockieren. Setzen Sie Netzwerksegmentierung ein (z. B. physische Trennung, logische Segmentierung mit VLANs und dedizierten Firewalls), um die CDE von weniger sicheren Netzwerken zu isolieren. Überprüfen Sie die Firewall-Regeln regelmäßig auf Wirksamkeit und Notwendigkeit.

- Sichere Konfigurationen (Anforderung 2):

- Technische Details: Beseitigen Sie Standardkennwörter und -einstellungen der Hersteller für alle Systemkomponenten. Implementieren Sie sichere Hardening-Standards.

- Technische Implementierung: Verwenden Sie Konfigurationsmanagement-Tools (z. B. Ansible, Puppet, Chef, Group Policy Objects), um sichere Basiskonfigurationen (z. B. CIS Benchmarks) auf allen Servern, Workstations, Netzwerkgeräten und Anwendungen innerhalb der CDE durchzusetzen. Implementieren Sie automatisierte Schwachstellenscanner, um Fehlkonfigurationen und nicht gepatchte Systeme zu identifizieren.

- Schutz gespeicherter Karteninhaberdaten (Anforderung 3):

- Technische Details: Minimieren Sie die Speicherung von CHD und speichern Sie SAD niemals nach der Autorisierung. Verschlüsseln Sie gespeicherte CHD mit starker Kryptografie. Maskieren Sie PAN (Primary Account Number) bei der Anzeige.

- Technische Umsetzung:

- Datenminimierung: Implementieren Sie Datenspeicherungsrichtlinien und automatisierte Prozesse, um CHD sicher zu löschen, sobald sie nicht mehr benötigt werden.

- Verschlüsselung im Ruhezustand: Verwenden Sie Lösungen für Full-Disk-Verschlüsselung, Datenbankverschlüsselung (z. B. TDE – Transparent Data Encryption) oder Tokenisierung oder Punkt-zu-Punkt-Verschlüsselung (P2PE), um die PAN unlesbar zu machen, wenn der Datenspeicher kompromittiert wird.

- Schlüsselverwaltungssystem (KMS): Implementieren Sie ein robustes KMS, um Verschlüsselungsschlüssel sicher zu generieren, zu speichern, zu verteilen und zu drehen.

- Data Discovery Tools: Verwenden Sie Tools, um festzustellen, wo CHD versehentlich in Systemen gespeichert sein könnte.

- Daten während der Übertragung verschlüsseln (Anforderung 4):

- Technische Details: Verschlüsseln Sie CHD während der Übertragung über offene, öffentliche Netzwerke mit starker Kryptografie.

- Technische Implementierung: Setzen Sie TLS 1.2 oder höher für den gesamten Webdatenverkehr mit CHD (HTTPS) durch. Verwenden Sie sichere VPNs für den Fernzugriff und Standort-zu-Standort-Verbindungen, über die CHD übertragen wird. Verwenden Sie sichere Protokolle (z. B. SFTP, SSH) für die Datenübertragung.

- Malware-Schutz (Anforderung 5):

- Technische Details: Schützen Sie alle Systeme vor Malware und aktualisieren Sie regelmäßig die Anti-Malware-Software.

- Technische Implementierung: Implementieren Sie Endpoint Detection and Response (EDR)- oder Extended Detection and Response (XDR)-Lösungen auf allen Systemen innerhalb und verbunden mit der CDE. Setzen Sie zentrale Anti-Malware-Management-Systeme ein, die regelmäßige Updates und Scans sicherstellen.

- Sichere Systeme und Software (Anforderung 6):

- Technische Details: Entwickeln und warten Sie sichere Systeme und Anwendungen, einschließlich der Behebung gängiger Codierungsschwachstellen und der Anwendung von Sicherheitspatches.

- Technische Umsetzung:

- Patchmanagement: Implementieren Sie ein automatisiertes Patchmanagement-System, um die zeitnahe Anwendung von Sicherheitspatches auf alle Betriebssysteme, Anwendungen und Firmware sicherzustellen.

- Sicherer Entwicklungslebenszyklus (SSDLC): Integrieren Sie Sicherheit in jede Phase des Softwareentwicklungslebenszyklus.

- Anwendungssicherheitstests: Führen Sie statische Anwendungssicherheitstests (SAST) und dynamische Anwendungssicherheitstests (DAST) für benutzerdefinierte Anwendungen durch, die CHD verarbeiten. Verwenden Sie Software Composition Analysis (SCA)-Tools, um Schwachstellen in Drittanbieter-Bibliotheken zu identifizieren.

- Web Application Firewalls (WAFs): WAFs bereitstellen und konfigurieren, um webbasierte Anwendungen vor häufigen Webangriffen (z. B. SQL-Injection, XSS) zu schützen.

- Zugriffskontrollen (Anforderung 7 & 8):

- Technische Details: Beschränken Sie den Zugriff auf CHD gemäß dem „Need-to-know“-Prinzip und implementieren Sie eine starke Authentifizierung, einschließlich Multi-Faktor-Authentifizierung (MFA).

- Technische Umsetzung:

- Rollenbasierte Zugriffskontrolle (RBAC): Implementieren Sie granulare RBAC, um sicherzustellen, dass Benutzer nur Zugriff auf die spezifischen Daten und Systeme haben, die für ihre Aufgaben erforderlich sind.

- Multi-Faktor-Authentifizierung (MFA): Implementieren Sie MFA für alle Zugriffe auf das CDE und für den Fernzugriff von Mitarbeitern auf das CDE, einschließlich Administratoren (jetzt obligatorisch für alle Benutzer, die ab v4.0 auf das CDE zugreifen). Verwenden Sie starke Authentifizierungsmethoden (z. B. FIDO2, TOTP, Smartcards).

- Privileged Access Management (PAM): Setzen Sie PAM-Lösungen ein, um hochprivilegierte Konten (z. B. Administratoren, Root-Konten) zu verwalten, zu überwachen und zu kontrollieren, die auf die CDE zugreifen.

- Identitäts- und Zugriffsmanagement (IAM): Zentralisieren Sie die Bereitstellung und Entziehung von Benutzerrechten und führen Sie regelmäßige Zugriffsüberprüfungen durch.

- Physische Sicherheit (Anforderung 9):

- Technische Details: Beschränken Sie den physischen Zugriff auf CDE-Systeme und -Daten.

- Technische Umsetzung: Implementieren Sie elektronische Zugangskontrollsysteme, Videoüberwachung und Besucher-Logging für Einrichtungen, in denen CDE-Komponenten untergebracht sind. Sichern Sie physische Medien, die CHD enthalten.

- Protokollierung und Überwachung (Anforderung 10):

- Technische Details: Implementieren Sie detaillierte Protokollierung für alle Zugriffe auf Systemkomponenten und CHD und überprüfen Sie die Protokolle regelmäßig auf verdächtige Aktivitäten.

- Technische Umsetzung: Setzen Sie ein Security Information and Event Management (SIEM)-System ein, um Protokolle aus allen Systemen innerhalb und in Verbindung mit der CDE zu sammeln, zu aggregieren, zu korrelieren und zu analysieren. Konfigurieren Sie Echtzeit-Warnmeldungen für verdächtige Ereignisse. Implementieren Sie File Integrity Monitoring (FIM), um unbefugte Änderungen an kritischen Systemdateien zu erkennen.

- Regelmäßige Tests (Anforderung 11):

- Technische Details: Führen Sie regelmäßig Schwachstellenscans und Penetrationstests durch.

- Technische Umsetzung:

- Interne und externe Schwachstellenscans: Führen Sie vierteljährliche interne und externe Schwachstellenscans durch einen PCI SSC-zugelassenen Scanning-Anbieter (ASV) für externe Scans durch.

- Penetrationstests: Führen Sie jährlich interne und externe Penetrationstests durch (oder nach wesentlichen Änderungen) durch eine qualifizierte interne Ressource oder einen Dritten. Diese Tests sollten reale Angriffe simulieren.

- Penetrationstests für Webanwendungen: Testen Sie Webanwendungen gezielt auf Schwachstellen (z. B. OWASP Top 10).

- Informationssicherheitsrichtlinie (Anforderung 12):

- Technische Details: Erstellen, dokumentieren und verbreiten Sie eine umfassende Informationssicherheitsrichtlinie.

- Technische Umsetzung: Dies erfordert eine gründliche Dokumentation aller technischen Kontrollen, Verfahren, Inzidenzreaktionspläne und Sicherheitsbewusstseins-Schulungsprogramme. Implementieren Sie Plattformen für die Sicherheitsbewusstseins-Schulung der Mitarbeiter.

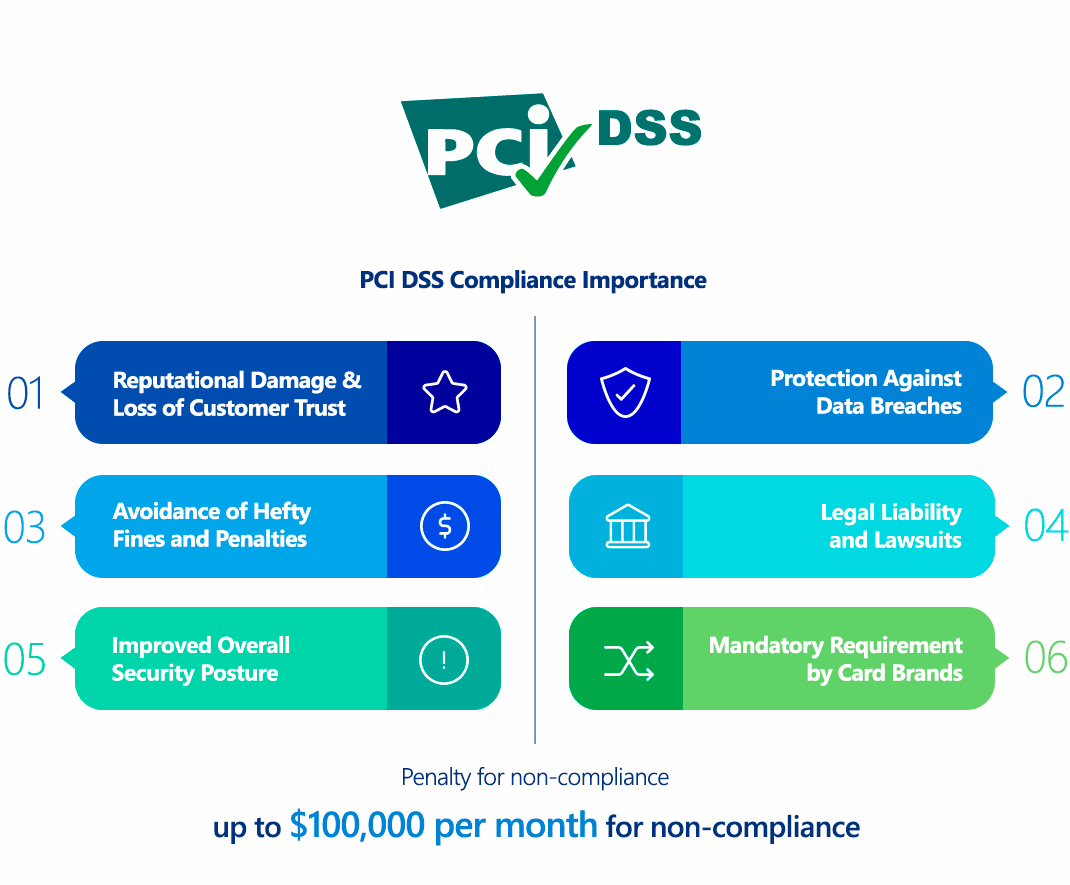

Warum ist die Einhaltung des Payment Card Industry Data Security Standard (PCI DSS) wichtig?

Die Einhaltung des PCI DSS ist nicht nur eine technische Checkliste, sondern eine entscheidende geschäftliche Notwendigkeit für jede Organisation, die Zahlungskartendaten verarbeitet. Ihre Bedeutung resultiert aus mehreren Schlüsselfaktoren:

- Verbindliche Anforderung der Kartenmarken: Der PCI DSS ist kein Gesetz, sondern eine vertragliche Verpflichtung, die von den großen Zahlungskartenmarken (Visa, MasterCard, American Express, Discover, JCB) auferlegt wird. Die akquirierenden Banken (die Banken, die Kreditkartentransaktionen für Händler abwickeln), sind dafür verantwortlich, dass ihre Händler die Anforderungen erfüllen. Die Nichteinhaltung kann zur Beendigung der Kartenverarbeitungsprivilegien führen.

- Schutz vor Datenverletzungen und Betrug: Das Hauptziel des PCI DSS ist es, sensible Karteninhaberdaten vor Missbrauch zu schützen. Durch die Implementierung der vom Standard vorgeschriebenen robusten Sicherheitskontrollen reduzieren Unternehmen das Risiko von Datenverletzungen erheblich, die zu massiven finanziellen Verlusten aufgrund von Identitätsdiebstahl, Betrug und Sanierungskosten führen können.

- Vermeidung hoher Geldstrafen und Bußgelder: Die Nichteinhaltung kann zu erheblichen monatlichen Geldstrafen durch die akquirierenden Banken führen, die je nach Transaktionsvolumen und Dauer der Nichteinhaltung zwischen 5.000 und 100.000 US-Dollar pro Monat liegen können. Diese Geldstrafen werden oft von den Zahlungsmarken weitergegeben. Im Falle eines Vorfalls können zusätzliche Strafen pro Karteninhaber (z. B. 50 bis 90 US-Dollar pro betroffenen Kunden) sowie forensische Prüfungskosten anfallen.

- Reputationsschaden und Verlust des Kundenvertrauens: Eine Datenverletzung aufgrund von Nichteinhaltung kann den Ruf einer Organisation schwer schädigen. Die Nachricht von einer Verletzung untergräbt das Vertrauen der Kunden, was zu Kundenabwanderung, negativer Medienaufmerksamkeit und einem erheblichen Schaden für das Markenimage führt, der sich möglicherweise erst nach Jahren wieder erholen kann.

- Rechtliche Haftung und Klagen: Obwohl PCI DSS kein Gesetz ist, kann die Nichteinhaltung im Falle eines Datenverlusts die rechtlichen Ansprüche gegen die Organisation stärken. Betroffene Personen, Banken und andere Stellen können Klagen wegen Schäden einreichen, die durch gestohlene Karteninhaberdaten entstanden sind.

- Verbesserte allgemeine Sicherheitslage: Über die spezifischen Anforderungen hinaus ermutigt der von PCI DSS vorgeschriebene disziplinierte Ansatz Unternehmen dazu, eine umfassende und proaktive Cybersicherheitsstrategie zu verfolgen. Dies wirkt sich auch auf den Schutz anderer sensibler Geschäftsdaten und geistigen Eigentums aus.

- Geschäftskontinuität: Robuste Sicherheitsmaßnahmen, einschließlich der Planung von Vorfallreaktionen und regelmäßiger Tests, tragen zur höheren Geschäftskontinuität und -resilienz bei, wenn Cyber-Bedrohungen auftreten.

Im Wesentlichen geht es bei der PCI DSS-Konformität darum, das Vertrauen der Kunden zu schützen, schwere finanzielle Strafen zu vermeiden, die Fähigkeit zur Verarbeitung von Kartenzahlungen aufrechtzuerhalten und die Grundlage Ihrer Geschäftsabläufe in der digitalen Wirtschaft zu sichern.

Wer muss den Payment Card Industry Data Security Standard (PCI DSS) einhalten?

Der PCI DSS gilt für alle Unternehmen, die Karteninhaberdaten (CHD) und/oder sensible Authentifizierungsdaten (SAD) speichern, verarbeiten oder übertragen, unabhängig von ihrer Größe oder dem Transaktionsvolumen. Dieser breite Anwendungsbereich umfasst:

- Händler: Jedes Unternehmen, das Kredit- oder Debitkartenzahlungen für Waren oder Dienstleistungen akzeptiert. Dies reicht von kleinen Einzelhandelsgeschäften und E-Commerce-Websites bis hin zu großen multinationalen Konzernen.

- Dienstleister: Organisationen, die CHD im Auftrag anderer Stellen verarbeiten. Beispiele hierfür sind:

- Zahlungsgateways und Zahlungsverarbeiter

- Hosting-Anbieter, die CDEs hosten

- Managed Security Service Providers (MSSPs), die die Sicherheit für CDEs verwalten

- Callcenter, die Kartendaten telefonisch verarbeiten

- Cloud-Service-Anbieter (CSPs), wenn sie CHD speichern, verarbeiten oder übertragen.

- Acquiring-Banken: Finanzinstitute, die Kredit- oder Debitkartenzahlungen für Händler abwickeln. Sie sind verantwortlich dafür, dass ihre Händler PCI DSS-konform sind.

- Ausstellende Banken: Finanzinstitute, die Kredit- oder Debitkarten an Kunden ausstellen.

- Zahlungsmarken: Visa, MasterCard, American Express, Discover und JCB, die gemeinsam den PCI DSS entwickelt haben und pflegen.

Compliance-Stufen:

Die spezifischen Validierungsanforderungen (z. B. Selbstbewertungsfragebogen – SAQ oder Konformitätsbericht – ROC) und die Häufigkeit externer Scans hängen oft von der Anzahl der jährlich verarbeiteten Transaktionen ab. Händler werden typischerweise in vier Stufen eingeteilt:

- Stufe 1: Händler, die jährlich über 6 Millionen Kartentransaktionen abwickeln.

- Stufe 2: Händler, die jährlich 1 bis 6 Millionen Transaktionen verarbeiten.

- Stufe 3: Händler, die jährlich 20.000 bis 1 Million E-Commerce-Transaktionen verarbeiten.

- Stufe 4: Händler, die jährlich weniger als 20.000 E-Commerce-Transaktionen oder bis zu 1 Million Nicht-E-Commerce-Transaktionen verarbeiten.

Kleinere Händler (Stufe 3 und 4) können zwar einen Selbstbewertungsfragebogen (SAQ) zur Überprüfung der Konformität verwenden, sind jedoch weiterhin verpflichtet, alle 12 Anforderungen des PCI DSS zu erfüllen. Unabhängig von Größe oder Volumen: Wenn Sie mit Karteninhaberdaten in Berührung kommen, müssen Sie sich an die Vorgaben halten.

Vergleich zwischen PCI DSS (Zahlungskarten-Datensicherheitsstandard) und DSGVO

PCI DSS und DSGVO sind beide für den Datenschutz von entscheidender Bedeutung, aber sie behandeln unterschiedliche Aspekte und haben unterschiedliche Anwendungsbereiche sowie Ziele. Sie ergänzen sich, sind aber nicht gegenseitig ausschließend.

| Aspekt | PCI DSS (Payment Card Industry Data Security Standard) | GDPR (General Data Protection Regulation) |

|---|---|---|

| Art der Norm/des Gesetzes | Branchenstandard (von Kartenmarken vertraglich vorgeschrieben). | Rechtsverbindliche Verordnung in der EU. |

| Primäres Ziel | Sicherheit von Zahlungskarten: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Karteninhaberdaten. | Datenschutz und Rechte: Schutz der personenbezogenen Daten und der Datenschutzrechte von betroffenen Personen. |

| Umfang der Daten | zielt speziell auf Karteninhaberdaten (CHD) und sensible Authentifizierungsdaten (SAD). | Umfasst weitgehend personenbezogene Daten (alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen). |

| Anwendbarkeit | Gilt weltweit für jede Organisation, die Karteninhaberdaten speichert, verarbeitet oder überträgt. | Gilt weltweit für jede Stelle, die personenbezogene Daten von Personen in der EU verarbeitet, unabhängig vom Standort der Stelle. |

| Zweck | Zur Verhinderung von Kreditkartenbetrug und zur Gewährleistung sicherer Zahlungsvorgänge. | Um Einzelpersonen die Kontrolle über ihre personenbezogenen Daten zu geben und die Datenschutzgesetze in der EU zu harmonisieren. |

| Rechtsgrundlage für die Verarbeitung | Nicht direkt angesprochen (Schwerpunkt liegt auf Sicherheit). | Erfordert eine spezifische Rechtsgrundlage (z. B. Einwilligung, Vertrag, berechtigtes Interesse) für alle Datenverarbeitung. |

| Rechte der betroffenen Personen | Keine ausdrücklichen individuellen Rechte über ihre Daten. | Gewährt umfangreiche individuelle Rechte (z. B. Recht auf Zugang, Berichtigung, Löschung, Übertragbarkeit, Widerspruch). |

| Technische Maßnahmen | Sehr präskriptiv mit 12 detaillierten Anforderungen und Hunderten von Unteranforderungen (z. B. spezifische Verschlüsselungsstandards, Häufigkeit von Penetrationstests). | Erfordert „geeignete technische und organisatorische Maßnahmen“ (Art. 32); im Allgemeinen weniger präskriptiv in Bezug auf spezifische technische Lösungen. |

| Meldepflicht bei Datenverletzungen | Erfordert eine sofortige Benachrichtigung der Zahlungsmarken und möglicherweise anderer Stellen. | Obligatorische Benachrichtigung der Aufsichtsbehörde innerhalb von 72 Stunden; bei hohem Risiko werden die betroffenen Personen „unverzüglich“ benachrichtigt. |

| Drittanbieter | Explizite und detaillierte Anforderungen für die Verwaltung der Sicherheit von Drittanbietern. | Erfordert geeignete Verträge und Sorgfaltspflichten für Verarbeiter. |

| Zuständige Behörde | Zahlungskartenmarken, durchgesetzt durch akquirierende Banken. | Datenschutzbehörden (DPAs) in jedem EU-Mitgliedstaat. |

| Sanktionen | Monatliche Geldstrafen (5.000 bis 100.000+ USD), Geldstrafen pro verletztem Datensatz, Verlust der Kartenverarbeitungsrechte. | Erhebliche Geldstrafen (bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist). |

| Beziehung | Ergänzend: PCI DSS konzentriert sich auf die Sicherung einer bestimmten Art von personenbezogenen Daten (Zahlungskartendaten). Die Einhaltung von PCI DSS trägt dazu bei, viele der Sicherheitsanforderungen der DSGVO zu erfüllen, insbesondere Artikel 32. Der Geltungsbereich der DSGVO ist jedoch weitaus umfassender, da er alle personenbezogenen Daten abdeckt und neben der Sicherheit auch die Datenschutzrechte betont. Eine Organisation, die EU-Karteninhaberdaten verarbeitet, muss beiden Vorschriften nachkommen. |

Im Wesentlichen handelt es sich bei PCI DSS um ein spezifisches Sicherheitsframework für Finanztransaktionen, während die DSGVO ein umfassendes Datenschutzgesetz für alle personenbezogenen Daten ist. Eine Organisation, die PCI DSS einhält, verfügt über eine solide Grundlage für die Verwaltung der Sicherheit personenbezogener Daten, muss jedoch weiterhin die Grundsätze der DSGVO in Bezug auf individuelle Rechte, Einwilligung, Transparenz und ein umfassenderes Datenlebenszyklusmanagement umsetzen.

Wie kann die Einhaltung des Payment Card Industry Data Security Standard (PCI DSS) sichergestellt werden?

Die Sicherstellung der PCI DSS v4.0.1-Konformität ist eine vielschichtige und kontinuierliche Aufgabe, die dedizierte Ressourcen, eine kontinuierliche Überwachung und robuste technische Kontrollen erfordert.

- Definieren und umgrenzen Sie die Cardholder Data Environment (CDE):

- Technische Maßnahme: Dies ist der wichtigste erste Schritt. Identifizieren Sie genau alle Systeme, Netzwerke, Anwendungen und Prozesse, die Karteninhaberdaten (CHD) oder sensible Authentifizierungsdaten (SAD) speichern, verarbeiten oder übertragen. Dazu gehören Point-of-Sale-Systeme (POS), E-Commerce-Plattformen, Datenbanken, Netzwerkgeräte, virtuelle Maschinen, Cloud-Instanzen und sogar physische Dokumente.

- Verwenden Sie Netzwerkscan-Tools, Discovery-Tools und Netzwerksegmentierungsanalysen, um Ihre CDE präzise abzubilden. Je kleiner und isolierter Ihre CDE ist, desto einfacher und kostengünstiger ist die Einhaltung der Vorschriften. Implementieren Sie Netzwerksegmentierung (z. B. VLANs, Firewalls), um die CDE vom Rest Ihres Unternehmensnetzwerks zu isolieren.

- Implementieren und pflegen Sie Netzwerksicherheitskontrollen (Anforderung 1):

- Technische Maßnahme: Bereitstellen und Konfigurieren von Firewalls und Routern an allen Ein- und Ausgangspunkten des CDE. Definieren und durchsetzen Sie strenge Firewall-Regeln, die den Datenverkehr auf das für den Geschäftsbetrieb unbedingt Notwendige beschränken. Überprüfen und aktualisieren Sie diese Regeln regelmäßig. Nutzen Sie Intrusion Prevention Systems (IPS), um bösartigen Datenverkehr aktiv zu blockieren.

- Sichere Konfigurationen anwenden (Anforderung 2):

- Technische Maßnahme: Entfernen Sie alle Hersteller-Standardpasswörter und -einstellungen auf allen Systemkomponenten im CDE (Server, Netzwerkgeräte, Anwendungen, POS-Geräte). Implementieren und erzwingen Sie sichere Hardening-Baselines (z. B. CIS Benchmarks) mithilfe von Konfigurationsmanagement-Tools (z. B. Ansible, Puppet, PowerShell DSC), um konsistente Sicherheitskonfigurationen zu automatisieren. Überprüfen Sie die Konfigurationen regelmäßig auf Abweichungen.

- Schützen Sie gespeicherte Karteninhaberdaten (Anforderung 3):

- Technische Maßnahme: Minimieren Sie die Datenspeicherung von CHD. Implementieren Sie Datenverschlüsselung im Ruhezustand für alle gespeicherten CHD unter Verwendung starker Kryptografie (z. B. AES-256 für Datenbanken, Dateisysteme). Erwägen Sie Tokenisierung oder Point-to-Point-Verschlüsselung (P2PE) zur Minimierung der Speicherung roher PAN. Speichern Sie niemals SAD (CVV2, PIN-Daten). Implementieren Sie ein sicheres Schlüsselverwaltungssystem (KMS) zur Verwaltung von Verschlüsselungsschlüsseln.

- Verschlüsseln Sie Daten während der Übertragung (Anforderung 4):

- Technische Maßnahme: Stellen Sie sicher, dass alle Übertragungen von CHD über öffentliche Netzwerke (z. B. Internet) starke kryptografische Protokolle wie TLS 1.2 oder höher für den Webverkehr (HTTPS) und sichere VPNs für andere Übertragungen verwenden. Deaktivieren Sie ältere, anfällige Protokolle (z. B. SSL/TLS 1.0/1.1).

- Schutz vor Malware (Anforderung 5):

- Technische Maßnahme: Implementieren Sie Endpoint Detection and Response (EDR)- oder Extended Detection and Response (XDR)-Lösungen auf allen Systemen innerhalb und mit der CDE verbundenen Systemen. Stellen Sie sicher, dass die Anti-Malware-Software mit den neuesten Signaturen auf dem aktuellen Stand ist und regelmäßige Scans durchführt.

- Entwicklung und Wartung sicherer Systeme und Software (Anforderung 6):

- Technische Maßnahme: Implementieren Sie ein robustes Patch-Management-Programm, das Sicherheitspatches umgehend auf alle Betriebssysteme, Anwendungen und Netzwerkgeräte anwendet. Integrieren Sie Sicherheitstests in Ihren Softwareentwicklungslebenszyklus (SDLC) für benutzerdefinierte Anwendungen (z. B. SAST, DAST, SCA-Tools). Bereitstellen und konfigurieren Sie Web Application Firewalls (WAFs) für alle öffentlich zugänglichen Webanwendungen im CDE.

- Strengere Zugriffskontrollen implementieren (Anforderung 7 & 8):

- Technische Maßnahme: Implementierung einer rollenbasierten Zugriffskontrolle (RBAC) zur Beschränkung des Zugriffs auf CHD auf Basis dokumentierter „geschäftlicher Erfordernisse“. Sicherstellung eindeutiger Benutzer-IDs für alle Personen. Implementierung einer Multi-Faktor-Authentifizierung (MFA) für alle Zugriffe auf die CDE sowie für den Fernzugriff von Mitarbeitern auf die CDE. Einsatz von Privileged Access Management (PAM)-Lösungen zur Sicherung, Überwachung und Verwaltung von Administrator- und Dienstkonten.

- Beschränken Sie den physischen Zugang (Anforderung 9):

- Technische Maßnahme: Implementieren Sie physische Sicherheitsmaßnahmen wie Überwachungskameras, Zugangskontrollsysteme (z. B. Ausweiskartenleser) und strenge Besucherrichtlinien für Bereiche, in denen CDE-Komponenten untergebracht sind.

- Protokollierung und Überwachung aller Zugriffe (Anforderung 10):

- Technische Maßnahme: Implementieren Sie umfassende Protokollierung für alle Systemkomponenten innerhalb und in Verbindung mit der CDE. Setzen Sie ein Security Information and Event Management (SIEM)-System ein, um Protokolle in Echtzeit zu zentralisieren, zu korrelieren und zu analysieren. Konfigurieren Sie automatische Warnmeldungen für verdächtige Aktivitäten, unbefugte Zugriffsversuche und Änderungen an der Systemkonfiguration. Implementieren Sie File Integrity Monitoring (FIM), um unbefugte Änderungen an kritischen Dateien zu erkennen.

- Sicherheit regelmäßig testen (Anforderung 11):

- Technische Maßnahmen: Führen Sie vierteljährliche externe Schwachstellenscans durch einen von PCI SSC zugelassenen Scanning-Anbieter (ASV) durch. Führen Sie vierteljährliche interne Schwachstellenscans durch. Führen Sie jährliche Penetrationstests (intern und extern) sowie Webanwendung-Penetrationstests (für öffentlich zugängliche Webanwendungen im CDE) durch qualifiziertes Personal oder Dritte durch. Testen Sie die Netzwerksegmentierungskontrollen mindestens jährlich.

- Aufrechterhaltung einer Informationssicherheitsrichtlinie (Anforderung 12)

- Technische Maßnahmen (Support): Erstellen und implementieren Sie umfassende Cybersicherheitsrichtlinien und -verfahren, einschließlich eines Incident Response Plans (IRP). Führen Sie regelmäßige Schulungen zum Sicherheitsbewusstsein für alle Mitarbeiter durch. Dokumentieren Sie alle Sicherheitskontrollen, Prozesse und Testergebnisse umfassend, um Nachweise für Bewertungen und Audits zu liefern.

Folgen der Nichteinhaltung des Datensicherheitsstandards der Zahlungskartenindustrie (PCI DSS)

Die Folgen einer Nichteinhaltung der PCI DSS können schwerwiegend sein und sich finanziell, betrieblich sowie hinsichtlich des Unternehmens Rufes auswirken. Diese Sanktionen werden in der Regel von der akquirierenden Bank (Ihrer Händlerbank) im Namen der Zahlungsmarken verhängt.

- Finanzielle Bußgelder:

- Monatliche Geldstrafen: Akquirierende Banken können bei Nichteinhaltung monatliche Geldstrafen in Höhe von 5.000 bis 100.000 US-Dollar verhängen. Die Höhe hängt vom Transaktionsvolumen und der Dauer der Nichteinhaltung ab. Diese Geldstrafen werden oft von den Kartenmarken weitergegeben.

- Geldstrafen pro Karteninhaber: Im Falle einer Datenverletzung können Organisationen mit zusätzlichen Geldstrafen zwischen 50 und 90 US-Dollar pro betroffenen Karteninhaber rechnen. Bei größeren Verstößen können diese Kosten schnell auf Millionen von Dollar steigen.

- Kosten für forensische Untersuchungen: Nach einer Verletzung ist eine verpflichtende forensische Untersuchung durch einen vom PCI SSC zugelassenen QSA (Qualified Security Assessor) oder PFI (PCI Forensic Investigator) erforderlich, um die Ursache und den Umfang des Vorfalls zu ermitteln. Diese Untersuchungen sind kostspielig und können oft mehrere zehntausend bis hunderttausend Dollar kosten.

- Betrugsverluste: Die nicht konforme Organisation kann für betrügerische Transaktionen haftbar gemacht werden, die aufgrund einer Datenverletzung auftreten.

- Kosten für die Kreditüberwachung: Betroffene Karteninhaber können mit Kreditüberwachungsdiensten versorgt werden, was erhebliche Kosten verursachen kann.

- Verlust der Berechtigung zur Kartenabwicklung:

- Die schwerwiegendste Folge ist die Einstellung Ihrer Fähigkeit, Kredit- und Debitkartenzahlungen zu verarbeiten. Wenn ein Unternehmen keine Kartentransaktionen verarbeiten kann, können seine Geschäftsbetriebe schwerwiegend beeinträchtigt oder sogar eingestellt werden.

- Reputationsschaden und Verlust des Kundenvertrauens:

- Nachrichten über Datenverstöße und die daraus resultierende Nichteinhaltung können dem Markenimage und dem öffentlichen Ansehen eines Unternehmens irreparablen Schaden zufügen. Dies führt zu einem Verlust des Kundenvertrauens, potenzieller Kundenabwanderung und Schwierigkeiten bei der Gewinnung neuer Kunden. Die Wiederherstellung des Rufes kann Jahre dauern.

- Rechtliche Haftung und Rechtsstreitigkeiten:

- Die Nichteinhaltung kann Unternehmen gegenüber Klagen von betroffenen Karteninhabern, Banken und anderen Dritten ausgesetzt sein. Obwohl PCI DSS selbst kein Gesetz ist, kann ein Verstoß gegen PCI DSS zu Zivilklagen führen.

- Unternehmen können auch Untersuchungen und Strafen durch staatliche und bundesbehördliche Aufsichtsbehörden erleben, wenn die Verletzung geschützte personenbezogene Daten betrifft (z. B. gemäß den staatlichen Datenschutzverletzungsmeldungsgesetzen oder FTC-Regelungen).

- Erhöhte Audit-Anforderungen:

- Unternehmen, die eine Sicherheitsverletzung erlebt oder eine Nichteinhaltung nachgewiesen haben, unterliegen häufigeren und strengeren Compliance-Validierungsanforderungen, darunter obligatorische vierteljährliche ASV-Scans und jährliche Vor-Ort-Prüfungen durch einen QSA.

- Höhere Versicherungsprämien:

- Cyber-Versicherungsanbieter können die Prämien erhöhen oder Organisationen mit einer Vorgeschichte von Verstößen oder Sicherheitsverletzungen die Deckung verweigern.

Zusammenfassend ist die Nichtbeachtung der PCI DSS Compliance ein hohes Risiko, das zu katastrophalen finanziellen Verlusten, Betriebsstillstand und einem verheerenden Schlag für die Marktposition eines Unternehmens führen kann.

Wie hilft ImmuniWeb bei der Einhaltung des Payment Card Industry Data Security Standard (PCI DSS)?

Die KI-gestützte Plattform von ImmuniWeb für Application Security Testing (AST) und Attack Surface Management (ASM) bietet robuste technische Funktionen, die Unternehmen direkt dabei unterstützen, zahlreiche PCI DSS-Anforderungen zu erfüllen.

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Durch die Integration der Lösungen von ImmuniWeb erhalten Organisationen einen umfassenden und kontinuierlich aktualisierten Überblick über ihre technische Sicherheitslage, können Schwachstellen effizient identifizieren und beheben, ihre Incident-Response-Fähigkeiten testen und Drittparteirisiken effektiv managen – alle wesentlichen Bestandteile zur Erreichung und Aufrechterhaltung der ISO 27001:2022-Zertifizierung.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten