Die rasche und weit verbreitete Adoption von Cloud Computing hat die IT-Landschaft grundlegend verändert und bietet unvergleichliche Agilität, Skalierbarkeit und Innovation. Dieser tiefgreifende Wandel bringt jedoch auch eine Reihe einzigartiger und komplexer Sicherheitsherausforderungen mit sich. Traditionelle on-premise Sicherheitstools und -methoden sind in dynamischen, kurzlebigen Cloud-Umgebungen oft unzureichend, sodass Unternehmen anfällig für neue Bedrohungen sind.

Cloud Threat Detection, Investigation & Response (TDIR) entwickelt sich zu einer entscheidenden Disziplin, die diesen Herausforderungen direkt begegnet und die spezifischen Fähigkeiten bietet, um Cyber-Bedrohungen in unterschiedlichen Cloud-Infrastrukturen zu identifizieren, zu analysieren und zu neutralisieren, wodurch die kontinuierliche Sicherheit und Resilienz cloudbasierter Betriebe sichergestellt wird.

Was ist Cloud Threat Detection, Investigation & Response (TDIR)?

Cloud Threat Detection, Investigation & Response (TDIR) ist ein spezialisiertes Cybersicherheits-Framework und ein Satz von Fähigkeiten, der sich auf die Identifizierung, Analyse, Eindämmung und Behebung von Sicherheitsvorfällen in Cloud-Umgebungen konzentriert. Er umfasst den gesamten Lebenszyklus eines Sicherheitsereignisses, von den ersten Anzeichen einer potenziellen Bedrohung (Erkennung) über das Verständnis ihres Umfangs und ihrer Auswirkungen (Untersuchung) bis hin zur Neutralisierung und Verhinderung einer Wiederholung (Reaktion). Im Gegensatz zum traditionellen TDIR, der sich primär auf lokale Netzwerke und Endpunkte konzentriert, ist Cloud TDIR speziell auf die einzigartigen Merkmale und Komplexitäten von Cloud-Plattformen abgestimmt, einschließlich Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) und Software-as-a-Service (SaaS).

Der Hauptzweck von Cloud TDIR besteht darin, kontinuierliche Transparenz und Kontrolle über die dynamische und verteilte Natur von Cloud-Assets zu bieten. Cloud-Umgebungen zeichnen sich durch kurzlebige Workloads, serverlose Funktionen, containerisierte Anwendungen und ein geteiltes Verantwortungsmodell für die Sicherheit aus. Dies erfordert spezielle Tools und Prozesse, die große Mengen an Cloud-nativen Logs aufnehmen, API-Aufrufe überwachen, Netzwerkflussdaten analysieren und anomales Verhalten über mehrere Cloud-Anbieter hinweg erkennen können. Cloud TDIR zielt darauf ab, diese vielfältigen Datenpunkte zu korrelieren, um ein umfassendes Bild eines potenziellen Angriffs zu zeichnen, damit Sicherheitsteams entschlossen handeln können.

Letztendlich geht es bei Cloud TDIR darum, eine robuste Sicherheitslage in der Cloud aufrechtzuerhalten, indem Bedrohungen, die Daten gefährden, Dienste stören oder zu Compliance-Verstößen führen könnten, proaktiv identifiziert und beantwortet werden. Es geht über die einfache Abwehr bekannter Angriffe hinaus und umfasst die aktive Jagd nach neuen und sich entwickelnden Bedrohungen, das Verständnis ihres Kontexts innerhalb der Cloud-Umgebung sowie die Orchestrierung einer schnellen und effektiven Reaktion. Auf diese Weise können Organisationen die Vorteile des Cloud Computing sicher nutzen, während sie ihre Exposition gegenüber den inhärenten Risiken einer hochgradig vernetzten und ständig veränderlichen digitalen Infrastruktur minimieren.

Wichtige Aspekte der Cloud-Bedrohungserkennung, -ermittlung und -reaktion (TDIR)

Cloud Threat Detection, Investigation & Response (TDIR) zeichnet sich durch mehrere wichtige Aspekte aus, die für das Cloud-Betriebsmodell einzigartig sind. Erstens ist das Modell der geteilten Verantwortung von grundlegender Bedeutung. Im Cloud Computing sind die Sicherheitsverantwortlichkeiten zwischen dem Cloud-Dienstleister (CSP) und dem Kunden aufgeteilt. Während CSPs die zugrunde liegende Infrastruktur sichern („Sicherheit der Cloud“), sind die Kunden für die Sicherheit ihrer Daten, Anwendungen, Konfigurationen und Zugriffe innerhalb der Cloud verantwortlich („Sicherheit in der Cloud“). Cloud-TDIR-Funktionen müssen sich daher stark auf den Verantwortungsbereich des Kunden konzentrieren und Cloud-native Tools und APIs nutzen, um Transparenz und Kontrolle über die bereitgestellten Ressourcen zu erlangen.

Zweitens ist die dynamische und kurzlebige Natur von Cloud-Umgebungen ein entscheidender Faktor. Im Gegensatz zu statischen On-Premise-Infrastrukturen können Cloud-Workloads schnell skaliert werden, virtuelle Maschinen innerhalb von Minuten gestartet und beendet werden, und serverlose Funktionen laufen nur wenige Sekunden. Diese ständige Veränderung erzeugt enorme Datenmengen an Logs und macht die traditionelle, agentenbasierte Überwachung schwierig. Cloud-TDIR-Lösungen müssen in der Lage sein, diese riesigen, hochgeschwindigen Datenströme in Echtzeit zu verarbeiten und zu analysieren, um Ereignisse über kurzlebige Ressourcen hinweg zu korrelieren und Bedrohungen zu erkennen, die sonst im Rauschen übersehen oder vor einer Untersuchung verschwinden könnten.

Schließlich sind API-gesteuerte Vorgänge und identitätszentrierte Sicherheit in der Cloud von größter Bedeutung. Fast jede Aktion in einer Cloud-Umgebung, von der Bereitstellung von Ressourcen bis zum Zugriff auf Daten, erfolgt über API-Aufrufe. Dadurch sind API-Aktivitätsprotokolle eine reichhaltige Quelle für Sicherheitsinformationen. Cloud-TDIR-Funktionen stützen sich in hohem Maße auf die Überwachung dieser API-Aufrufe auf anomales Verhalten, unbefugte Aktionen oder Indikatoren für Kompromittierungen. Darüber hinaus ist Cloud-Sicherheit von Natur aus identitätszentriert, mit granularen Zugriffskontrollen, die an Identitäten gebunden sind. Eine effektive Cloud-TDIR muss daher tief in Identitäts- und Zugriffsmanagementsysteme (IAM) integriert sein, um zu verstehen, wer was, wo und wann in der gesamten Cloud-Umgebung tut.

Warum ist Cloud Threat Detection, Investigation & Response (TDIR) wichtig?

Cloud Threat Detection, Investigation & Response (TDIR) ist in der heutigen digitalen Landschaft aufgrund der weit verbreiteten Nutzung von Cloud Computing und den damit verbundenen besonderen Sicherheitsherausforderungen von größter Bedeutung. Wenn Unternehmen kritische Workloads und sensible Daten in die Cloud migrieren, sind sie einer Reihe neuer Bedrohungen ausgesetzt, für deren Bewältigung herkömmliche Sicherheitstools nicht ausgerüstet sind. Cloud TDIR ist unerlässlich, um cloudspezifische Angriffsvektoren und Schwachstellen zu adressieren, wie z. B. falsch konfigurierte Cloud-Dienste, exponierte APIs, kompromittierte Cloud-Identitäten und Supply-Chain-Angriffe auf Cloud-native Komponenten, die herkömmliche Perimeter-Abwehrmaßnahmen umgehen können.

Darüber hinaus ist Cloud TDIR entscheidend für die Aufrechterhaltung der Betriebsstabilität und die Gewährleistung der Geschäftskontinuität in Cloud-Umgebungen. Ein erfolgreicher Cyberangriff in der Cloud kann zu weitreichenden Dienstausfällen, Datenexfiltration oder dem Einsatz von Ransomware führen und die Betriebsfähigkeit eines Unternehmens erheblich beeinträchtigen. Durch kontinuierliche Bedrohungserkennung, schnelle Untersuchungsmöglichkeiten und automatisierte Reaktionsmechanismen minimiert Cloud TDIR die Verweildauer von Angreifern, begrenzt Sicherheitsverletzungen schnell und reduziert die Gesamtfolgen von Sicherheitsvorfällen, wodurch wichtige Geschäftsfunktionen geschützt und eine unterbrechungsfreie Dienstbereitstellung gewährleistet werden.

Über die unmittelbare Bedrohungsminderung hinaus ist Cloud TDIR auch für die Erreichung und Demonstration der Einhaltung einer wachsenden Zahl von Cloud-spezifischen Vorschriften und Industriestandards von entscheidender Bedeutung. Viele regulatorische Rahmenwerke (z. B. DSGVO, HIPAA, PCI DSS, FedRAMP) verfügen mittlerweile über spezifische Anforderungen zur Absicherung von Daten und Anwendungen in der Cloud. Cloud TDIR bietet die notwendige Transparenz, Prüfprotokolle und Vorfallsreaktionsfähigkeiten, um diese Compliance-Anforderungen zu erfüllen, hilft Unternehmen dabei, kostspielige Geldbußen, rechtliche Konsequenzen und Reputationsschäden zu vermeiden, und stärkt gleichzeitig das Vertrauen von Kunden und Partnern, die auf ihre Cloud-Dienste angewiesen sind.

Wie funktioniert Cloud Threat Detection, Investigation & Response (TDIR)?

Cloud Threat Detection, Investigation & Response (TDIR) funktioniert durch einen kontinuierlichen Zyklus aus Datenerfassung, Analyse, Alarmgenerierung und koordinierter Reaktion. Der Prozess beginnt in der Regel mit der Erfassung von Cloud-nativen Logs und Telemetriedaten. Cloud-TDIR-Lösungen verbinden sich mit verschiedenen Cloud-Service-Providern (CSPs), um eine Vielzahl sicherheitsrelevanter Daten zu sammeln, darunter Cloud-Audit-Logs (z. B. AWS CloudTrail, Azure Activity Logs, GCP Cloud Audit Logs), Netzwerkfluss-Logs (z. B. VPC Flow Logs), Container-Logs, serverlose Funktions-Logs sowie Identitäts- und Zugriffsmanagement-Aktivitäten (IAM). Diese Rohdaten bilden die Grundlage für die Bedrohungserkennung.

Als Nächstes werden die erfassten Daten erweiterten Analysen und Mechanismen zur Bedrohungserkennung unterzogen. Cloud-TDIR-Plattformen nutzen eine Kombination aus Techniken, darunter regelbasierte Erkennung, Verhaltensanalyse, maschinelles Lernen und Bedrohungsinformationen, um verdächtige Aktivitäten und Anomalien zu identifizieren. Dies kann die Erkennung ungewöhnlicher API-Aufrufe, unbefugter Zugriffsversuche, Datenexfiltrationsmuster, falsch konfigurierter Ressourcen oder Indikatoren für Kompromittierung (IoCs) im Zusammenhang mit bekannten Cloud-Bedrohungen umfassen. Wenn ein verdächtiges Ereignis identifiziert wird, wird eine Warnmeldung generiert, oft angereichert mit Kontextinformationen.

Schließlich geht der Prozess in die Untersuchung und automatisierte/koordinierte Reaktion über. Nach Erhalt einer Warnmeldung nutzen Sicherheitsanalysten die Untersuchungsfunktionen der Cloud-TDIR-Plattform, um in die Details einzudringen, Ereignisse über verschiedene Cloud-Dienste hinweg zu korrelieren und den vollen Umfang und die Auswirkungen der potenziellen Bedrohung zu verstehen. Nach Bestätigung ermöglicht die Plattform eine schnelle Reaktion durch Automatisierung und Orchestrierung. Dies kann die automatische Isolierung kompromittierter Ressourcen, die Rücknahme verdächtiger Zugriffe, die Auslösung von Warnungen an Incident-Response-Teams oder die Initiierung vordefinierter Abhilfemaßnahmen umfassen, wodurch die Verweildauer des Angreifers minimiert und die Sicherheitsverletzung effektiv eingedämmt wird.

Arten der Cloud-Bedrohungserkennung, -Untersuchung und -Reaktion (TDIR)

Cloud TDIR ist zwar eine umfassende Funktion, ihre Implementierung kann jedoch in verschiedenen „Typen“ oder Ansätzen erfolgen, die oft die von Organisationen verwendeten Tools und Dienste widerspiegeln.

Ein gängiger Ansatz ist die Nutzung von Cloud-nativen Sicherheitsdiensten. Große Cloud-Anbieter (AWS, Azure, GCP) bieten eine Reihe integrierter Sicherheitsdienste für Protokollierung, Überwachung, Bedrohungserkennung und manchmal auch automatisierte Reaktionen (z. B. AWS GuardDuty, Azure Security Center/Defender for Cloud, GCP Security Command Center). Unternehmen können ihr Cloud-TDIR-Programm in erster Linie mit diesen nativen Tools aufbauen, die eine tiefe Integration in die Cloud-Umgebung bieten und oft kostengünstig für Single-Cloud-Bereitstellungen sind, wodurch sie grundlegende Sichtbarkeit und grundlegende Reaktionsfähigkeiten innerhalb dieses spezifischen CSP ermöglichen.

Eine weitere wichtige Art ist die Verwendung von Third-Party Cloud Security Platforms und SIEM/SOAR Solutions. Diese Lösungen bieten einen Multi-Cloud- oder Hybrid-Cloud-Ansatz und ermöglichen eine einheitliche Ansicht über verschiedene CSPs und On-Premise-Umgebungen hinweg. Sie erfassen Logs und Telemetriedaten aus verschiedenen Quellen, wenden fortgeschrittene Analysen an und umfassen häufig Security Information and Event Management (SIEM) für zentralisierte Protokollierung und Korrelation sowie Security Orchestration, Automation and Response (SOAR)-Funktionen für automatisierte Incident-Response-Workflows. Dieser Ansatz wird von Organisationen mit komplexen Multi-Cloud-Architekturen bevorzugt, die konsolidierte Sichtbarkeit und fortgeschrittene Automatisierung anstreben.

Schließlich können sich Organisationen für Managed Detection and Response (MDR) für Cloud-Umgebungen entscheiden. Dabei wird die Cloud-TDIR-Funktion an einen spezialisierten externen Sicherheitsanbieter ausgelagert. MDR-Anbieter bieten 24/7-Überwachung, Experten-Bedrohungssuche, Untersuchung und geführte Reaktionsfähigkeiten, wobei sie eigene Tools und qualifizierte Analysten einsetzen. Diese Art ist besonders vorteilhaft für Organisationen mit begrenzten internen Sicherheitsressourcen oder solche, die ihre bestehenden Teams mit spezialisiertem Cloud-Sicherheits-Know-how ergänzen möchten, da sie umfassende Cloud-TDIR-Fähigkeiten bieten, ohne dass erhebliche interne Investitionen in Tools und Personal erforderlich sind.

Komponenten der Cloud Threat Detection, Investigation & Response (TDIR)

Ein robustes Cloud Threat Detection, Investigation & Response (TDIR)-Framework basiert auf mehreren miteinander verbundenen und wesentlichen Komponenten, die synergetisch zusammenwirken, um dynamische Cloud-Umgebungen zu sichern.

Die grundlegende Komponente ist die umfassende Cloud-Protokollierung und -Überwachung. Dazu gehört die Aktivierung und Konfiguration einer detaillierten Protokollierung für alle Cloud-Dienste, einschließlich Audit-Protokolle (API-Aufrufe), Netzwerkflussprotokolle, Anwendungsprotokolle, Containerprotokolle und Aktivitäten der Identitäts- und Zugriffsverwaltung (IAM). Diese Protokolle liefern die Rohdaten, die für die Erkennung verdächtiger Aktivitäten erforderlich sind. Ergänzende Überwachungstools sammeln und aggregieren diese Daten kontinuierlich und gewährleisten so einen Echtzeit-Überblick über den Zustand und das Verhalten von Cloud-Ressourcen, was für die Identifizierung von Abweichungen vom normalen Betrieb entscheidend ist.

Zweitens sind fortschrittliche Engines zur Erkennung und Analyse von Bedrohungen von entscheidender Bedeutung. Diese Komponenten verarbeiten die großen Datenströme aus Cloud-Protokollen und wenden ausgefeilte Techniken an, um Bedrohungen zu identifizieren. Dazu gehören regelbasierte Erkennung (für bekannte Angriffsmuster), Verhaltensanalysen (um Anomalien gegenüber der Basisaktivität zu erkennen), maschinelles Lernen (um subtile Indikatoren für Kompromittierungen aufzudecken) sowie die Integration mit aktuellen Bedrohungsinformations-Feeds (um bekannte bösartige IPs, Domains oder Angriffssignaturen zu markieren). Diese Engines sind dafür verantwortlich, das Rauschen zu filtern und echte Sicherheitsvorfälle, die untersucht werden müssen, präzise zu identifizieren.

Schließlich sind Automated Response and Orchestration Capabilities von entscheidender Bedeutung, um die Auswirkungen von Cloud-Bedrohungen zu minimieren. Sobald eine Bedrohung erkannt und bestätigt wurde, ermöglichen TDIR-Plattformen eine schnelle Eindämmung und Behebung. Dies kann vordefinierte automatisierte Aktionen (z. B. Isolierung einer kompromittierten VM, Widerruf verdächtiger IAM-Rollen, Blockierung bösartiger IPs) oder orchestrierte Workflows umfassen, die menschliche Analysten durch den Reaktionsprozess führen. Die Integration mit Incident Response Playbooks, Ticketingsystemen und Security Orchestration, Automation and Response (SOAR)-Tools stellt sicher, dass Sicherheitsvorfälle effizient, konsistent und bei Bedarf mit minimalem menschlichem Eingriff behandelt werden, wodurch die Verweildauer der Angreifer verkürzt wird.

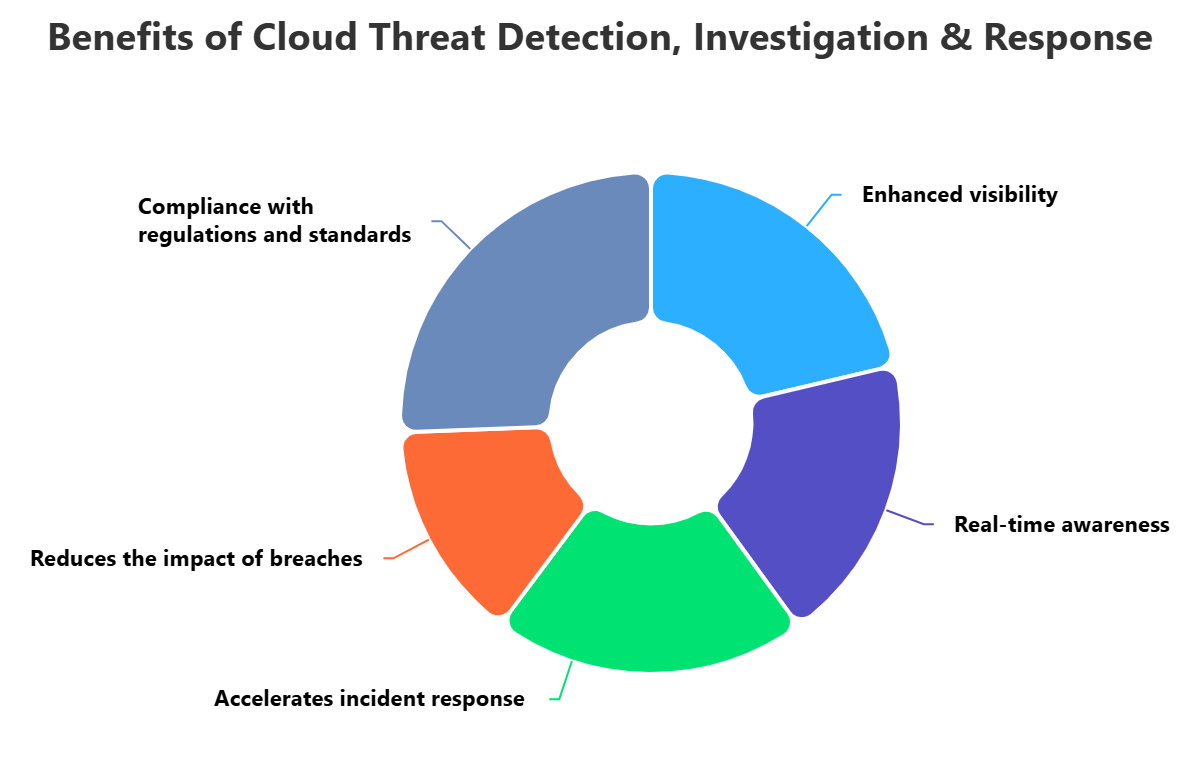

Vorteile der Cloud-Bedrohungserkennung, -ermittlung und -reaktion (TDIR)

Die Implementierung eines robusten Cloud Threat Detection, Investigation & Response (TDIR)-Programms bietet erhebliche Vorteile, die für Organisationen, die in der Cloud operieren, von entscheidender Bedeutung sind. Ein wesentlicher Vorteil ist die verbesserte Transparenz und Echtzeit-Überwachung der Cloud-Sicherheitslage. Cloud-Umgebungen sind von Natur aus dynamisch und komplex, was häufig zu Blindflecken führt. Cloud TDIR aggregiert Logs und Telemetriedaten aus der gesamten Cloud-Umgebung und bietet eine einheitliche, Echtzeit-Übersicht über Sicherheitsereignisse, Fehlkonfigurationen und anomale Aktivitäten. Diese umfassende Transparenz ermöglicht es Sicherheitsteams, ihre tatsächliche Risikoexposition zu verstehen und Bedrohungen zu erkennen, die sonst unbemerkt bleiben würden.

Darüber hinaus beschleunigt Cloud TDIR die Reaktionszeit auf Vorfälle erheblich und reduziert die Auswirkungen von Sicherheitsverletzungen. Durch automatisierte Bedrohungserkennung, granulare Untersuchungsfunktionen und koordinierte Reaktionsmaßnahmen minimiert Cloud TDIR die „Dwell Time“ von Angreifern in Cloud-Umgebungen. Die schnelle Erkennung und automatisierte Eindämmung reduzieren den Blast Radius eines Sicherheitsvorfalls und verhindern Datenexfiltration, Dienstunterbrechungen oder weitere Kompromise. Diese schnellen und entschlossenen Maßnahmen führen direkt zu geringeren finanziellen Verlusten, minimiertem Reputationsschaden und kürzeren Wiederherstellungszeiten im Falle eines Cyberangriffs.

Über die unmittelbare Bedrohungsminderung hinaus spielt Cloud TDIR auch eine entscheidende Rolle bei der Verbesserung der Compliance und der Förderung einer proaktiven Sicherheitskultur. Viele regulatorische Rahmenwerke verlangen robuste Logging-, Überwachungs- und Incident-Response-Fähigkeiten in der Cloud. Cloud TDIR bietet die erforderlichen Audit-Trail- und nachweisbaren Sicherheitskontrollen, um diese Anforderungen zu erfüllen. Darüber hinaus bauen Unternehmen durch kontinuierliches Testen und Verfeinern von Erkennungs- und Reaktionsmechanismen eine ausgereiftere Sicherheitsposition auf und wechseln von einer reaktiven Haltung zu einer proaktiven, bedrohungsorientierten Verteidigung, die sich kontinuierlich an die sich entwickelnde Cloud-Bedrohungslandschaft anpasst.

Herausforderungen der Cloud Threat Detection, Investigation & Response (TDIR)

Trotz seiner entscheidenden Bedeutung ist die Implementierung und Aufrechterhaltung eines effektiven Programms zur Cloud-Bedrohungserkennung, -untersuchung und -reaktion (TDIR) mit einer Reihe erheblicher Herausforderungen verbunden. Eine große Hürde ist das schiere Volumen, die Geschwindigkeit und die Vielfalt der Cloud-Daten und -Protokolle. Cloud-Umgebungen generieren Petabytes an Telemetriedaten aus verschiedenen Diensten (VMs, Container, Serverless, Datenbanken, Netzwerke, IAM). Die Erfassung, Speicherung und effektive Analyse dieses massiven, hochgeschwindigkeitsreichen Datenstroms, um aussagekräftige Sicherheitserkenntnisse zu gewinnen, ohne Sicherheitsanalysten zu überfordern oder exorbitante Kosten zu verursachen, ist ein komplexes Unterfangen, das oft zu Alarmmüdigkeit und übersehenen Bedrohungen führt.

Eine weitere große Herausforderung ist die Komplexität von Multi-Cloud- und Hybrid-Cloud-Umgebungen. Viele Unternehmen betreiben sich über mehrere Cloud-Anbieter (AWS, Azure, GCP) hinweg und halten weiterhin lokale Infrastruktur. Jeder Cloud-Anbieter verfügt über eigene native Sicherheitstools, Protokollformate und APIs, was die Erzielung einer einheitlichen Sicht auf Sicherheitsereignisse und die Orchestrierung konsistenter Reaktionen über heterogene Umgebungen hinweg erschwert. Die Korrelation von Bedrohungen über diese isolierten Plattformen erfordert fortschrittliche Integrations- und Normalisierungsfähigkeiten, was oft zu erhöhtem Betriebsaufwand und potenziellen Blindflecken führt.

Schließlich stellen der Mangel an spezialisiertem Cloud-Sicherheitsexpertise und die rasante Entwicklung von Cloud-Bedrohungen erhebliche Herausforderungen dar. Ein wirksames Cloud-TDIR erfordert Sicherheitsanalysten mit fundierten Kenntnissen in Cloud-Architekturen, spezifischen Diensten der Cloud-Anbieter, cloud-nativen Angriffstechniken sowie der Fähigkeit, komplexe Cloud-Protokolle zu interpretieren. Solches Fachwissen ist rar und teuer. Zudem müssen Sicherheitsteams ihr Wissen und ihre Tools ständig aktualisieren, da sich Cloud-Dienste und Angriffsmethoden kontinuierlich weiterentwickeln. Dadurch entsteht eine anspruchsvolle und ständig anpassungsfähige Disziplin, die erhebliche Investitionen in Schulungen und Bedrohungsinformationen erfordert.

Best Practices für Cloud Threat Detection, Investigation & Response (TDIR)

Um ein robustes Cloud Threat Detection, Investigation & Response (TDIR)-Programm aufzubauen und aufrechtzuerhalten, sollten Organisationen mehrere wichtige Best Practices befolgen. Stellen Sie zunächst eine umfassende Protokollierung und Überwachung für alle Cloud-Ressourcen sicher. Aktivieren Sie detaillierte Audit-Protokolle, Netzwerkflussprotokolle, Anwendungsprotokolle und Identitätsaktivitätsprotokolle für jeden Cloud-Dienst und jede Cloud-Ressource. Zentralisieren Sie diese Protokolle in einem dedizierten Security Information and Event Management (SIEM) oder einem Cloud-nativen Data Lake für eine einheitliche Analyse. Dieser grundlegende Schritt stellt sicher, dass alle relevanten Telemetriedaten für die Bedrohungserkennung und -untersuchung verfügbar sind.

Zweitens nutzen Sie einen mehrschichtigen Ansatz zur Bedrohungserkennung, indem Sie cloud-native Tools mit fortgeschrittenen Analysen kombinieren. Verlassen Sie sich nicht ausschließlich auf eine einzige Erkennungsmethode. Nutzen Sie cloudanbieterspezifische Sicherheitsdienste (z. B. AWS GuardDuty, Azure Defender for Cloud) für die grundlegende Bedrohungserkennung. Ergänzen Sie diese durch Cloud-Sicherheitsplattformen von Drittanbietern oder SIEM/SOAR-Lösungen, die erweiterte Verhaltensanalysen, maschinelles Lernen und die Integration mit globalen Bedrohungsinformations-Feeds bieten, um komplexere und neuartige Bedrohungen in Ihrer Multi-Cloud- oder Hybridumgebung zu erkennen. Passen Sie die Erkennungsregeln regelmäßig an, um Fehlalarme zu reduzieren und die Genauigkeit zu verbessern.

Priorisieren Sie schließlich die Automatisierung und Orchestrierung für eine schnelle Reaktion und testen Sie kontinuierlich Ihre TDIR-Fähigkeiten. Entwickeln Sie automatisierte Playbooks für häufige Cloud-Sicherheitsvorfälle (z. B. Isolierung kompromittierter Instanzen, Widerruf verdächtiger Zugriffe). Integrieren Sie Ihre TDIR-Plattform mit Incident-Response-Tools und Ticketingsystemen, um Arbeitsabläufe zu optimieren. Führen Sie regelmäßig Red-Team-Übungen und Incident-Response-Übungen durch, die speziell auf Cloud-Angriffsszenarien zugeschnitten sind. Diese kontinuierliche Prüfung und Verfeinerung Ihrer TDIR-Prozesse, Mitarbeiter und Technologien gewährleistet, dass Ihre Organisation reale Cloud-Bedrohungen effektiv erkennen, untersuchen und darauf reagieren kann und so echte Resilienz aufbaut.

Wie kann ImmuniWeb bei der Erkennung, Untersuchung und Reaktion auf Cloud-Bedrohungen (TDIR) helfen?

ImmuniWeb bietet eine leistungsstarke und ergänzende Funktionspalette, die die Cloud Threat Detection, Investigation & Response (TDIR)-Bemühungen einer Organisation erheblich verbessert, insbesondere durch den Fokus auf proaktive externe Bedrohungsinformationen und das Management der Cloud-Sicherheitsposition. Obwohl ImmuniWeb keine vollständige TDIR-Plattform ist, liefern seine Lösungen entscheidende Erkenntnisse, die direkt in und stärken TDIR-Programme einfließen, wodurch Unternehmen Bedrohungen verhindern können, bevor sie eskalieren.

Die KI-gestützten Funktionen von ImmuniWeb für Cloud-Sicherheitstests und External Attack Surface Management (EASM) sind für die proaktive Abwehr von Bedrohungen von entscheidender Bedeutung. Der Cloud-Sicherheitstest identifiziert speziell Fehlkonfigurationen in Cloud-Speichern (AWS, Azure, GCP), die zu einer Offenlegung von Daten führen könnten, was ein häufiger erster Angriffsvektor für Angreifer ist. EASM entdeckt und überwacht kontinuierlich die mit dem Internet verbundenen Cloud-Ressourcen eines Unternehmens und markiert exponierte Dienste und Schwachstellen, die angegriffen werden könnten. Durch die Identifizierung und Unterstützung bei der Behebung dieser Schwachstellen reduziert ImmuniWeb die Angriffsfläche erheblich, erschwert es Bedrohungen, in der Cloud Fuß zu fassen, und entlastet so die TDIR-Teams.

Darüber hinaus bieten die Dark Web Monitoring- und Cyber Threat Intelligence (CTI)-Lösungen von Immuniweb wertvolle Indikatoren für potenzielle Sicherheitsverletzungen, die für die Erkennung von Bedrohungen entscheidend sind. Durch das Scannen des Dark Webs nach geleakten Anmeldedaten, kompromittierten Konten und Erwähnungen der Cloud-Ressourcen oder Daten einer Organisation kann Immuniweb Sicherheitsteams auf potenzielle Kompromittierungen aufmerksam machen, bevor diese sich als aktive Vorfälle manifestieren. Diese Frühwarninformationen ermöglichen es TDIR-Teams, potenzielle Bedrohungen proaktiv zu untersuchen, kompromittierte Anmeldedaten zu widerrufen und die Abwehrmaßnahmen zu verstärken. Dadurch wird eine reaktive Reaktion in eine proaktivere und informationsgestützte Verteidigungsstrategie verwandelt, was den TDIR-Prozess letztlich effizienter und effektiver macht.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.