In der heutigen digitalen Welt sind Softwareanwendungen die treibenden Kräfte für geschäftliche Innovationen, Kundenbindung und kritische Prozesse in allen Branchen. Von Web- und Mobil-Apps bis hin zu Desktop-Software und komplexen APIs verarbeiten diese Anwendungen riesige Mengen sensibler Daten und ermöglichen unzählige Transaktionen. Ihre Allgegenwärtigkeit macht sie jedoch zu bevorzugten Zielen für Cyberangriffe, bei denen ständig nach Schwachstellen gesucht wird, um Datenlecks, finanzielle Betrugshandlungen und Dienstunterbrechungen zu verursachen. Application Penetration Testing ist eine unverzichtbare Sicherheitsdisziplin, die Schwachstellen proaktiv identifiziert und mindert, bevor bösartige Akteure sie ausnutzen können, und so sensible Daten schützt sowie die Integrität und Verfügbarkeit der Software-Assets einer Organisation gewährleistet.

Was ist ein Application Penetration Testing?

Anwendungs-Penetrationstests, oft einfach als „AppSec Pentesting“ oder „Pen Testing“ bezeichnet, sind simulierte Cyberangriffe gegen eine Softwareanwendung, um Sicherheitslücken, Schwachstellen und potenzielle Mängel zu identifizieren. Im Gegensatz zum automatisierten Schwachstellenscanning, das auf vordefinierten Signaturen und Mustern basiert, umfasst Penetrationstesting erfahrene ethische Hacker, die aktiv die Taktiken, Techniken und Verfahren (TTPs) realer Angreifer nachahmen. Der Prozess geht über das bloße Finden von Fehlern hinaus; er zielt darauf ab, zu verstehen, wie diese Schwachstellen in einer realen Situation ausgenutzt werden könnten, welche Daten kompromittiert werden könnten und welche potenziellen Auswirkungen dies auf das Unternehmen haben könnte. Dieser umfassende, menschlich geleitete Ansatz bietet einen tieferen, realistischeren Einblick in die Sicherheitslage einer Anwendung.

Der Anwendungsbereich von Penetrationstests ist breit und anpassungsfähig und umfasst verschiedene Arten von Software. Dazu gehören Webanwendungen (z. B. E-Commerce-Websites, Online-Banking-Portale), mobile Anwendungen (iOS und Android), Desktop-Anwendungen und Application Programming Interfaces (APIs). Die Tester untersuchen alles, von häufigen Schwachstellen wie SQL Injection, Cross-Site-Scripting (XSS) und Broken Authentication bis hin zu komplexeren Geschäftslogikfehlern, unsachgemäßen Autorisierungsschemata, unsicherer Datenoffenlegung und Schwächen in kryptografischen Implementierungen. Das Ziel ist es, alle Schwachstellen aufzudecken, die von einem Angreifer ausgenutzt werden könnten, um unbefugten Zugriff zu erlangen, Daten zu manipulieren, Dienste zu stören oder sensible Informationen zu exfiltrieren.

Letztendlich bietet die Anwendungspenetrationstestung eine objektive und umsetzbare Bewertung der Widerstandsfähigkeit einer Softwareanwendung gegenüber Cyber-Bedrohungen. Sie geht über theoretische Schwachstellen hinaus und demonstriert die praktische Ausnutzbarkeit, wodurch Unternehmen Risiken priorisieren und Ressourcen effektiv für die Behebung zuweisen können. Durch die Identifizierung und Beseitigung von Sicherheitslücken vor deren Ausnutzung können Unternehmen kostspielige Datenverletzungen verhindern, die Einhaltung von Vorschriften gewährleisten, das Kundenvertrauen bewahren und ihren Markenwert in einer zunehmend vernetzten und bedrohlichen digitalen Landschaft schützen, wodurch die langfristige Integrität ihrer Software-Assets sichergestellt wird.

Wichtige Aspekte der Application Penetration Testing

Anwendungs-Penetrationstests zeichnen sich durch mehrere wichtige Aspekte aus, die sie von anderen Sicherheitsbewertungen unterscheiden und zu ihrer Wirksamkeit bei der Sicherung von Software beitragen. Erstens erfordern sie ein tiefes Verständnis verschiedener Anwendungstechnologien und gängiger Angriffsmethoden. Ethische Hacker, die an AppSec-Pentests beteiligt sind, müssen mit verschiedenen Programmiersprachen, Entwicklungsframeworks, Datenbanksystemen, clientseitigen Technologien und Kommunikationsprotokollen bestens vertraut sein. Entscheidend ist, dass sie über Fachwissen zur Ausnutzung von Schwachstellen verfügen, die in Industriestandards wie den OWASP Top 10 beschrieben sind, sowie ein Verständnis komplexerer, anwendungsspezifischer Logikfehler, die automatisierte Tools oft übersehen.

Ein weiterer wichtiger Aspekt ist die Kombination aus automatisierten Tools und umfassendem manuellem Fachwissen. Während automatisierte Anwendungssicherheitstests (AST) (SAST, DAST, SCA) eine Vielzahl gängiger, bekannter Schwachstellen effizient identifizieren können, haben sie oft Schwierigkeiten mit komplexen Geschäftslogik-Fehlern, mehrstufigen Angriffsszenarien und subtilen Autorisierungsumgehungen. Erfahrene Penetrationstester nutzen ihre Kreativität, analytisches Denken und ihr Verständnis der TTPs von Angreifern, um scheinbar geringfügige Schwachstellen zu verknüpfen, um erhebliche Kompromisse zu erzielen, Benutzerverhalten nachzuahmen und die einzigartigen Funktionen der Anwendung auf Schwachstellen zu prüfen, wodurch sie eine Analysetiefe bieten, die Automatisierung allein nicht erreichen kann.

Schließlich sind kontextuelles Verständnis und die Analyse der Geschäftslogik von größter Bedeutung. Ein Penetrationstest einer Anwendung geht nicht nur darum, technische Fehler zu finden, sondern auch darum, die potenziellen Auswirkungen dieser Fehler im Kontext der spezifischen Geschäftsfunktion der Anwendung zu verstehen. Tester analysieren häufig, wie eine Schwachstelle zu Finanzbetrug, Datenexfiltration kritischer Informationen oder Störungen von Kernfunktionen führen könnte. Dieses tiefgreifende Verständnis des beabsichtigten Zwecks der Anwendung, des Datenflusses und der Benutzerrollen ermöglicht es den Testern, die für die Organisation relevantesten und schädlichsten Risiken zu identifizieren und zu priorisieren, was zu umsetzbareren und wirkungsvolleren Abhilfemaßnahmen führt.

Warum sind Penetrationstests für Anwendungen wichtig?

Penetrationstests für Anwendungen sind in der heutigen digitalen Landschaft von größter Bedeutung, da Softwareanwendungen in fast allen Bereichen des Geschäftslebens eine entscheidende Rolle spielen und die Gefahr von Cyberangriffen allgegenwärtig ist. Da Anwendungen als primäre Schnittstelle für Kundeninteraktionen, Datenaustausch und interne Abläufe dienen, sind sie ein lukratives Ziel für Cyberkriminelle. Ohne eine robuste Sicherheitsvalidierung durch Penetrationstests riskieren Unternehmen, sensible Kundendaten, Finanzinformationen, geistiges Eigentum und proprietäre Geschäftslogik der Ausnutzung auszusetzen, was zu verheerenden Datenverletzungen und erheblichen finanziellen und betrieblichen Verlusten führen kann, die ein Unternehmen lahmlegen können.

Darüber hinaus erfordern die kontinuierliche Entwicklung von Cyber-Bedrohungen und das rasante Tempo der modernen Softwareentwicklung eine ständige Sicherheitswachsamkeit. Täglich werden neue Schwachstellen entdeckt, und agile Entwicklungszyklen führen oft dazu, dass Sicherheitsaspekte im Eifer, neue Funktionen bereitzustellen, übersehen werden. Anwendungspenetrationstests bieten einen wichtigen und proaktiven Mechanismus, um diese neu eingeführten Schwachstellen sowie langjährige Schwächen zu identifizieren, bevor bösartige Akteure sie entdecken und ausnutzen können. Sie fungieren als entscheidendes Sicherheitsnetz und tragen dazu bei, dass Anwendungen während ihres gesamten Lebenszyklus sicher bleiben, selbst bei häufigen Updates und Änderungen, indem sie eine realistische Bewertung ihrer Widerstandsfähigkeit liefern.

Über die direkte Abwehr von Bedrohungen hinaus ist der Penetrationstest von Anwendungen auch für die Einhaltung von Vorschriften und den Aufbau von Kundenvertrauen von entscheidender Bedeutung. Viele Branchenvorschriften und Datenschutzgesetze (z. B. DSGVO, HIPAA, PCI DSS, DORA) schreiben ausdrücklich regelmäßige Sicherheitsbewertungen, einschließlich Penetrationstests, für Anwendungen vor, die sensible Daten verarbeiten. Die Nichtdurchführung solcher Tests kann zu hohen Geldstrafen, rechtlichen Konsequenzen und einem erheblichen Imageschaden für die Organisation führen. Durch proaktive Investitionen in Penetrationstests für Anwendungen demonstrieren Unternehmen ihr Engagement für den Schutz von Nutzerdaten, fördern so mehr Vertrauen und Vertrauen, was für nachhaltigen Geschäftserfolg und Markentreue in einem wettbewerbsintensiven Markt von unschätzbarem Wert ist.

Wie funktioniert das Penetrationstesten von Anwendungen?

Anwendungs-Penetrationstests folgen in der Regel einer strukturierten Methodik, die oft mit einer Phase der Erkundung und Informationssammlung beginnt. In diesem ersten Schritt sammeln die Penetrationstester so viele Informationen wie möglich über die Zielanwendung, ohne direkt mit ihr zu interagieren, und imitieren dabei oft einen externen Angreifer. Dazu gehören die Analyse öffentlich zugänglicher Informationen, die Identifizierung der verwendeten Technologien, die Auflistung von Subdomains oder APIs, das Studium öffentlich verfügbarer Dokumentationen sowie das Verständnis der Funktionalität der Anwendung. Das Ziel besteht darin, ein umfassendes Verständnis der Architektur der Anwendung, ihrer potenziellen Angriffsfläche und gängiger Einstiegspunkte zu erlangen, bevor direkte Angriffe gestartet werden.

Nach der Erkundung umfasst der Kern der Tests die Analyse und Ausnutzung von Schwachstellen. Die Tester nutzen eine Kombination aus manuellen Techniken, speziellen Tools und ihrem tiefen Verständnis von Anwendungsschwachstellen, um Sicherheitslücken zu identifizieren. Dazu gehören die Untersuchung von Eingaben auf Injektionsschwachstellen (SQL, XSS, Befehlsinjektion), das Testen von Authentifizierungs- und Autorisierungsmechanismen auf Umgehungsmöglichkeiten, die Analyse der Sitzungsverwaltung, die Überprüfung der Datenverarbeitung und -verschlüsselung sowie die Untersuchung der Geschäftslogik auf ausnutzbare Schwachstellen. Wird eine Schwachstelle gefunden, versuchen die Tester, diese auf kontrollierte Weise auszunutzen, um ihre Schwere zu bestätigen und das Ausmaß der potenziellen Gefährdung zu bestimmen (z. B. unbefugter Zugriff, Datenexfiltration, Eskalation von Berechtigungen).

Schließlich gipfelt der Prozess in Berichterstattung und Behebungsempfehlungen. Sobald Schwachstellen identifiziert und ihre Ausnutzbarkeit bestätigt sind, dokumentieren die Penetrationstester ihre Ergebnisse sorgfältig. Dieser umfassende Bericht enthält detaillierte Beschreibungen jeder Schwachstelle, Schritte zur Reproduktion, ihre Schwere (z. B. CVSS-Score) und ihre potenziellen geschäftlichen Auswirkungen. Entscheidend ist, dass der Bericht auch umsetzbare Empfehlungen zur Behebung enthält, oft mit konkreten Code-Beispielen, Konfigurationsänderungen oder architektonischen Verbesserungen. Dieser Bericht dient den Entwicklungs- und Sicherheitsteams als Roadmap, um die identifizierten Sicherheitslücken zu priorisieren und zu beheben, die Abwehrmechanismen der Anwendung zu stärken und ihre allgemeine Sicherheitslage zu verbessern.

Arten von Application Penetration Testing

Anwendungs-Penetrationstests lassen sich grob in verschiedene Typen einteilen, je nach dem Umfang der Informationen, die dem Testteam zur Verfügung gestellt werden, wobei jeder Typ einzigartige Einblicke in die Sicherheitslage einer Anwendung bietet.

Black Box Testing, auch bekannt als externe Tests oder „zero-knowledge“-Tests, simuliert einen Angriff durch einen externen Hacker ohne vorherige Kenntnisse über die interne Struktur, den Quellcode oder die Infrastruktur der Anwendung. Die Tester interagieren ausschließlich über die öffentlich zugänglichen Schnittstellen der Anwendung, genau wie ein realer Angreifer es tun würde. Diese Art der Prüfung ist wertvoll, um die externe Angriffsfläche der Anwendung zu bewerten, leicht erkennbare Schwachstellen zu identifizieren und zu verstehen, was ein entschlossener Außenstehender ohne privilegierte Informationen erreichen könnte. Sie bietet einen realistischen Einblick in die ersten Erkundungs- und Ausnutzungsversuche eines Angreifers.

Umgekehrt umfasst White Box Testing, auch bekannt als internes Testen oder „full-knowledge“-Testen, die Bereitstellung des vollständigen Zugriffs auf den Quellcode der Anwendung, Architekturdiagramme, Serverkonfigurationen und manchmal sogar den Zugriff auf Entwicklungs- oder Staging-Umgebungen für die Penetrationstester. Dies ermöglicht eine viel tiefere und umfassendere Analyse der Sicherheit der Anwendung, da die Tester den Code auf versteckte Schwachstellen, unsichere Codierungspraktiken, logische Fehler und kryptografische Schwächen untersuchen können, die von außen möglicherweise nicht erkennbar sind. White Box Testing ist besonders effektiv, um komplexe, subtile Schwachstellen zu identifizieren und die Einhaltung von Richtlinien für sicheres Codieren sicherzustellen, was oft zu gründlicheren Ergebnissen führt.

Ein gängiger hybrider Ansatz ist das Gray-Box-Testing, bei dem Testern begrenzte Kenntnisse über die interne Funktionsweise der Anwendung zugänglich gemacht werden, wie z. B. Zugriff auf bestimmte Funktionen, Testbenutzerkonten oder teilweise Dokumentation, jedoch kein vollständiger Zugriff auf den Quellcode. Dieser Ansatz zielt darauf ab, einen Angriff durch einen böswilligen Insider oder einen kompromittierten legitimen Benutzer zu simulieren und somit eine realistischere Bewertung potenzieller Bedrohungen durch Personen mit einem gewissen Grad an autorisiertem Zugriff zu ermöglichen. Die Wahl der Testart hängt von den spezifischen Sicherheitszielen, der Reife der Anwendung und den verfügbaren Ressourcen ab und kombiniert häufig die Effizienz des Black-Box-Tests mit der Tiefe des White-Box-Tests.

Komponenten von Application Penetration Testing

Eine gründliche Anwendungs-Penetrationstest-Prüfung basiert auf der sorgfältigen Untersuchung mehrerer kritischer Komponenten, die gemeinsam zur Sicherheit einer Softwareanwendung beitragen.

Die erste und grundlegendste Komponente ist der Anwendungscode und die Logik selbst. Tester analysieren die Codebasis der Anwendung (entweder direkt im White-Box-Test oder indirekt durch dynamische Interaktion) sorgfältig auf häufige Schwachstellen wie Injektionsfehler (SQL, Befehl, LDAP, XSS), unsichere direkte Objektreferenzen (IDOR) und Sicherheitsfehlkonfigurationen. Über die gängigen Schwachstellen hinaus wird eine eingehende Untersuchung der einzigartigen Geschäftslogik der Anwendung durchgeführt, um Fehler in ihren spezifischen Funktionen aufzudecken, wie z. B. falsche Autorisierungen, Race Conditions oder fehlerhafte Workflow-Prozesse, die ausgenutzt werden könnten, um sich unbefugten Zugriff zu verschaffen oder Daten zu manipulieren. In dieser Komponente finden sich häufig die meisten kritischen Ergebnisse.

Zweitens sind die APIs und Backend-Dienste, mit denen die Anwendung interagiert, entscheidende Komponenten. Moderne Anwendungen sind in hohem Maße auf Application Programming Interfaces (APIs) angewiesen, um mit Backend-Datenbanken, Microservices und anderen externen Systemen zu kommunizieren. Tester prüfen diese APIs auf Schwachstellen, darunter fehlerhafte Authentifizierung, unsachgemäße Autorisierung, übermäßige Datenfreigabe und unzureichende Eingabevalidierung, die einem Angreifer ermöglichen könnten, Frontend-Sicherheitskontrollen zu umgehen und Backend-Systeme oder Datenspeicher direkt zu kompromittieren. Die Sicherheit dieser zugrunde liegenden Dienste ist für die Gesamtsicherheit der Anwendung von größter Bedeutung, da sie häufig kritische Geschäftslogik offenlegen.

Schließlich sind die Mechanismen für Authentifizierung, Autorisierung und Sitzungsverwaltung wichtige Komponenten, die rigoros getestet werden. Dazu gehört die Bewertung, wie Benutzer authentifiziert werden (z. B. Passwortrichtlinien, Implementierung der Multi-Faktor-Authentifizierung, sichere Speicherung von Anmeldedaten), wie ihre Berechtigungen verwaltet werden (z. B. rollenbasierte Zugriffskontrolle, horizontale/vertikale Privilegieneskalation) und wie Benutzersitzungen sicher gehandhabt werden (z. B. Generierung, Ablauf, Ungültigmachung und Schutz vor Sitzungsfixierung von Sitzungstokens). Schwächen in diesen Bereichen können Angreifern ermöglichen, sich als legitime Benutzer auszugeben, unbefugten Zugriff auf Funktionen oder Daten zu erlangen oder sich dauerhaft in der Anwendungsumgebung zu verweilen, weshalb sie im Mittelpunkt von Penetrationstests für Anwendungen stehen.

Vorteile von Application Penetration Testing

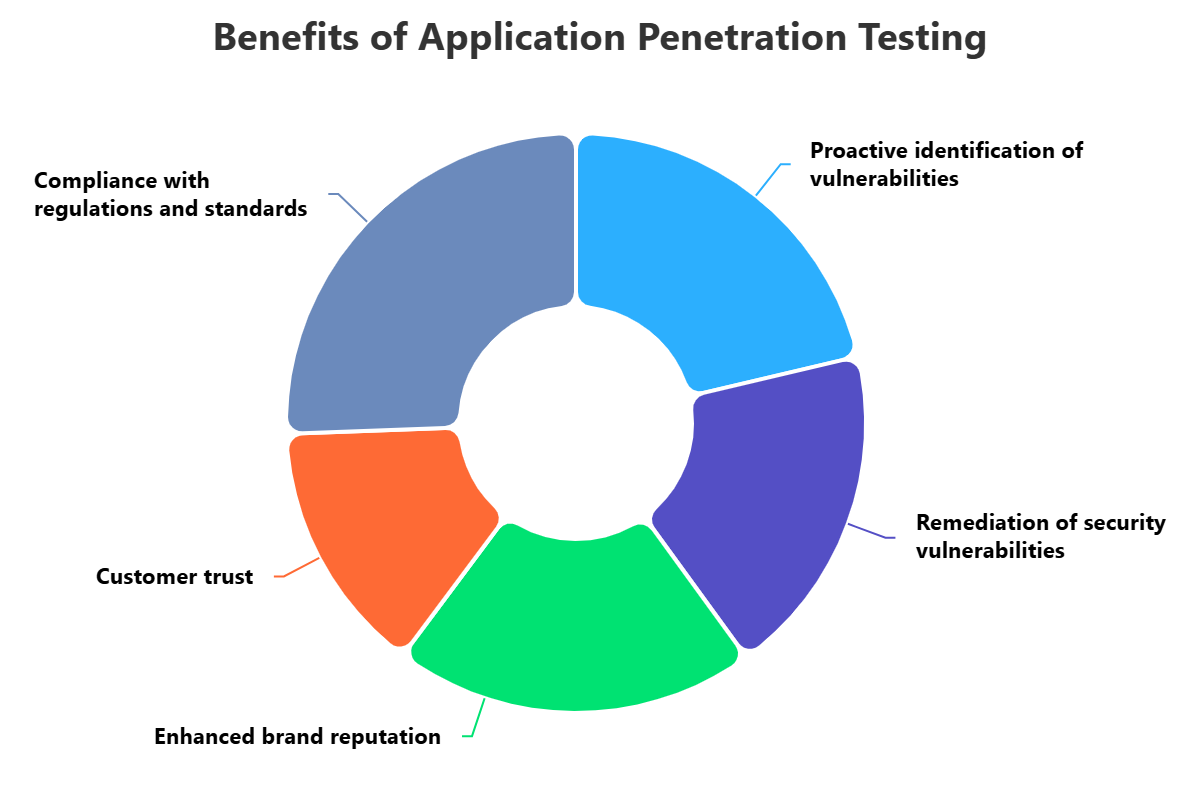

Die Vorteile einer regelmäßigen Durchführung von Penetrationstests für Anwendungen sind umfangreich und für jede Organisation, die Software entwickelt und bereitstellt, von entscheidender Bedeutung. Ein wesentlicher Vorteil ist die proaktive Identifizierung und Behebung von Sicherheitslücken vor deren Ausnutzung durch bösartige Akteure. Durch die Simulation realer Angriffe können Organisationen Schwachstellen aufdecken, die automatisierte Scanner möglicherweise übersehen, und so Systeme pflegen, Anwendungen neu konfigurieren und Kontrollen verstärken. Dies reduziert die Wahrscheinlichkeit und die Auswirkungen eines erfolgreichen Cyberangriffs erheblich, was oft die Verhinderung kostspieliger Datenverletzungen, Reputationsschäden und finanzieller Verluste bedeutet und so die Geschäftsbilanz der Organisation schützt.

Darüber hinaus helfen Penetrationstests für Anwendungen Unternehmen dabei, die Einhaltung strenger Branchenvorschriften und -standards sicherzustellen. Viele Datenschutzgesetze (z. B. GDPR, HIPAA, CCPA) und branchenspezifische Rahmenwerke (z. B. PCI DSS, ISO 27001, DORA) schreiben ausdrücklich regelmäßige Sicherheitsbewertungen, einschließlich Penetrationstests, für Anwendungen vor, die mit sensiblen Daten umgehen. Die Durchführung dieser Tests liefert nachprüfbare Nachweise für die Sorgfaltspflicht und hilft Unternehmen, ihre Compliance-Verpflichtungen zu erfüllen, hohe Geldstrafen zu vermeiden und die erforderlichen Zertifizierungen aufrechtzuerhalten, was für die Geschäftskontinuität und die Marktposition zunehmend wichtig ist.

Über direkte Sicherheitsverbesserungen und Compliance hinaus trägt ein robustes Penetrationstesten von Anwendungen auch zur Verbesserung der Markenreputation und des Kundenvertrauens bei. In einer Zeit, in der Datenverstöße immer häufiger vorkommen und öffentlich bekannt werden, sind Nutzer der Sicherheit ihrer Online-Interaktionen und der Sicherheit ihrer Daten hochgradig bewusst. Durch aktive Investitionen in umfassende Sicherheitstests demonstrieren Unternehmen ihr starkes Engagement für den Schutz von Benutzerdaten und Privatsphäre und fördern so das Vertrauen in ihre Anwendungen und Dienste. Dieses Vertrauen kann zu einer höheren Nutzerakzeptanz, stärkerer Kundenbindung und einem größeren Wettbewerbsvorteil auf dem Markt führen und so den langfristigen Erfolg digitaler Initiativen sichern.

Herausforderungen bei Penetrationstests für Anwendungen

Trotz ihrer entscheidenden Bedeutung stellen Anwendungspenetrationstests mehrere inhärente Herausforderungen dar, die Unternehmen und Tester bewältigen müssen. Eine bedeutende Hürde ist das rasante Tempo der modernen Softwareentwicklung und der kontinuierlichen Bereitstellung (CI/CD). Anwendungen werden häufig mit neuen Funktionen und Funktionalitäten aktualisiert, oft täglich oder wöchentlich. Die Durchführung gründlicher manueller Penetrationstests für jede neue Version kann zeitaufwändig und kostspielig sein, was es schwierig macht, einen konsistenten Sicherheitstestrhythmus aufrechtzuerhalten, der mit agilen Entwicklungszyklen Schritt hält, ohne zu einem Engpass zu werden oder Releases zu verzögern.

Eine weitere große Herausforderung ist die Komplexität moderner Anwendungsarchitekturen und der ihnen zugrunde liegenden Ökosysteme. Heutige Anwendungen basieren oft auf komplexen Microservices, sind stark von zahlreichen APIs von Drittanbietern abhängig, integrieren verschiedene Cloud-Dienste und nutzen vielfältige Front-End- und Back-End-Technologien. Diese Komplexität macht es für Tester schwierig, die gesamte Angriffsfläche zu verstehen, Datenflüsse genau abzubilden und Schwachstellen zu identifizieren, die sich über mehrere Komponenten erstrecken oder auf undurchsichtigen Abhängigkeiten beruhen. Dies erfordert ein breites Spektrum an speziellen Fähigkeiten, Tools und ein tiefes Verständnis des gesamten Systems.

Schließlich bleibt die Schwierigkeit, ausgefeilte Fehler in der Geschäftslogik und mehrstufige Angriffsszenarien zu erkennen, eine große Herausforderung für rein automatisierte Tools. Während automatisierte Scanner hervorragend darin sind, häufige, musterbasierte Schwachstellen zu identifizieren, haben sie oft Schwierigkeiten, die einzigartige Geschäftslogik einer bestimmten Anwendung zu verstehen. Das bedeutet, dass sie möglicherweise Autorisierungsbypasses, die für einen bestimmten Workflow spezifisch sind, komplexe Finanzmanipulationsfehler oder mehrstufige Angriffsketten übersehen, deren Aufdeckung menschliche Intelligenz, Kreativität und beharrliche Anstrengung erfordert. Dies unterstreicht den unersetzlichen Wert qualifizierter menschlicher Penetrationstester und die Notwendigkeit eines hybriden Ansatzes.

Bewährte Verfahren für Anwendungspenetrationstests

Um den maximalen Nutzen und die erfolgreiche Durchführung von Application Penetration Testing sicherzustellen, sollten Organisationen mehrere wichtige Best Practices befolgen. Definieren Sie zunächst einen klaren und umfassenden Umfang sowie klare Ziele, bevor Sie mit jedem Test beginnen. Dazu gehört die Identifizierung der spezifischen Anwendungen oder APIs, die getestet werden sollen, die Art des Tests (black, white oder gray box), die gewünschten Ergebnisse (z. B. Aufdeckung bestimmter Schwachstellentypen, Test eines bestimmten Geschäftsablaufs) sowie alle im Umfang enthaltenen Drittanbieter-Integrationen. Ein klar definiertes Testumfang stellt sicher, dass die Testbemühungen fokussiert sind, alle kritischen Bereiche abgedeckt werden und relevante Ergebnisse erzielt werden, wodurch Ressourcenverschwendung vermieden wird.

Zweitens integrieren Sie Anwendungspenetrationstests in einen kontinuierlichen Sicherheitslebenszyklus und wenden Sie dabei einen „Shift-Left“-Ansatz an. Anstatt einmalige Tests unmittelbar vor der Bereitstellung durchzuführen, integrieren Sie Sicherheitstests in verschiedenen Phasen, vom Design und der Entwicklung (z. B. durch sichere Codeüberprüfungen und frühzeitige DAST/SAST) bis hin zur Nachbereitungsphase. Diese kontinuierliche Feedbackschleife hilft dabei, Schwachstellen frühzeitig zu identifizieren, wenn sie noch kostengünstig und leicht zu beheben sind, anstatt sie erst kurz vor oder nach einer Veröffentlichung zu entdecken, was zu kostspieligen Verzögerungen, Nacharbeiten und erhöhten Risiken führen kann, und beschleunigt so die sichere Softwarebereitstellung.

Schließlich priorisieren Sie die Ergebnisse auf der Grundlage des tatsächlichen Risikos und geben Sie umsetzbare Empfehlungen zur Behebung. Eine lange Liste von Schwachstellen ohne Kontext kann überwältigend sein. Penetrationstestberichte sollten die Ergebnisse klar nach Schweregrad (z. B. CVSS-Score), Ausnutzbarkeit und potenziellen geschäftlichen Auswirkungen kategorisieren. Entscheidend ist, dass sie spezifische, detaillierte und umsetzbare Empfehlungen für Abhilfemaßnahmen enthalten, oft einschließlich Code-Beispielen oder Konfigurationsschritten. Eine starke Kommunikation und Zusammenarbeit zwischen dem Sicherheitsteam und den Entwicklungsteams ist ebenfalls unerlässlich, um sicherzustellen, dass Schwachstellen verstanden, priorisiert und effizient behoben werden, was zu messbaren Sicherheitsverbesserungen und einer insgesamt stärkeren Anwendungssicherheit führt.

Wie kann ImmuniWeb bei Penetrationstests für Anwendungen helfen?

ImmuniWeb bietet leistungsstarke und umfassende Lösungen für Anwendungspenetrationstests, ImmuniWeb On-Demand, ImmuniWeb MobileSuite und ImmuniWeb Continuous, wobei es seinen innovativen Ansatz nutzt, der KI-gesteuerte Automatisierung mit menschlicher Expertise kombiniert. Die preisgekrönten hybriden Anwendungssicherheitstestlösungen (AST) sind darauf ausgelegt, ein breites Spektrum an Anwendungstypen abzudecken, darunter Webanwendungen, mobile Anwendungen (iOS und Android) sowie APIs. Die KI-Engine crawlt und analysiert auf intelligente Weise komplexe Anwendungen, einschließlich Single Page Applications (SPAs) und Microservices, um eine Vielzahl von Schwachstellen aufzudecken, schnelle erste Erkenntnisse zu liefern und den gesamten Testprozess zu optimieren.

Was das Angebot von ImmuniWeb wirklich auszeichnet, sind die anschließenden human-led Penetrationstests und Validierungen. Nach der intelligenten Analyse durch die KI überprüft das Team zertifizierter ethischer Hacker von ImmuniWeb die Ergebnisse sorgfältig, führt manuelle Exploit-Versuche durch und untersucht komplexe Schwachstellen in der Geschäftslogik eingehend. Dieses wichtige menschliche Element ist unverzichtbar, um raffinierte Fehler aufzudecken, scheinbar geringfügige Probleme miteinander zu verknüpfen, um erhebliche Kompromisse zu erzielen, und einzigartige anwendungsspezifische Schwachstellen zu identifizieren, die rein automatisierte Tools oft übersehen, wodurch eine äußerst gründliche, genaue und realistische Sicherheitsbewertung gewährleistet wird.

Furthermore, ImmuniWeb's platform is designed for actionable intelligence and seamless integration into development workflows. Their penetration test reports are clear, concise, and developer-friendly, providing detailed vulnerability descriptions, reproduction steps, and specific, prioritized remediation advice, often with code snippets for direct implementation. The platform also supports continuous testing and can integrate with existing CI/CD pipelines and bug tracking systems, enabling a "shift-left" security approach. This unique hybrid methodology ensures that organizations not only identify a broad spectrum of application vulnerabilities but also receive the precise guidance needed to efficiently fix them, significantly enhancing their overall application security posture and accelerating secure software delivery.

Haftungsausschluss

Der oben genannte Text stellt keine Rechts- oder Anlageberatung dar und wird „wie sie ist“ ohne jegliche Gewährleistung bereitgestellt. Wir empfehlen sich mit den Experten von ImmuniWeb in Verbindung zu setzen, um ein besseres Verständnis des Themas zu erlangen.