Einhaltung des EU-Gesetzes über digitale operative Resilienz (DORA)

Der EU-Digital Operational Resilience Act (DORA) legt einheitliche Anforderungen an die Cybersicherheit und Betriebsstabilität für Finanzinstitute und ihre kritischen Drittanbieter fest, um sicherzustellen, dass sie IKT-bezogenen Störungen und Bedrohungen standhalten, darauf reagieren und sich davon erholen können.

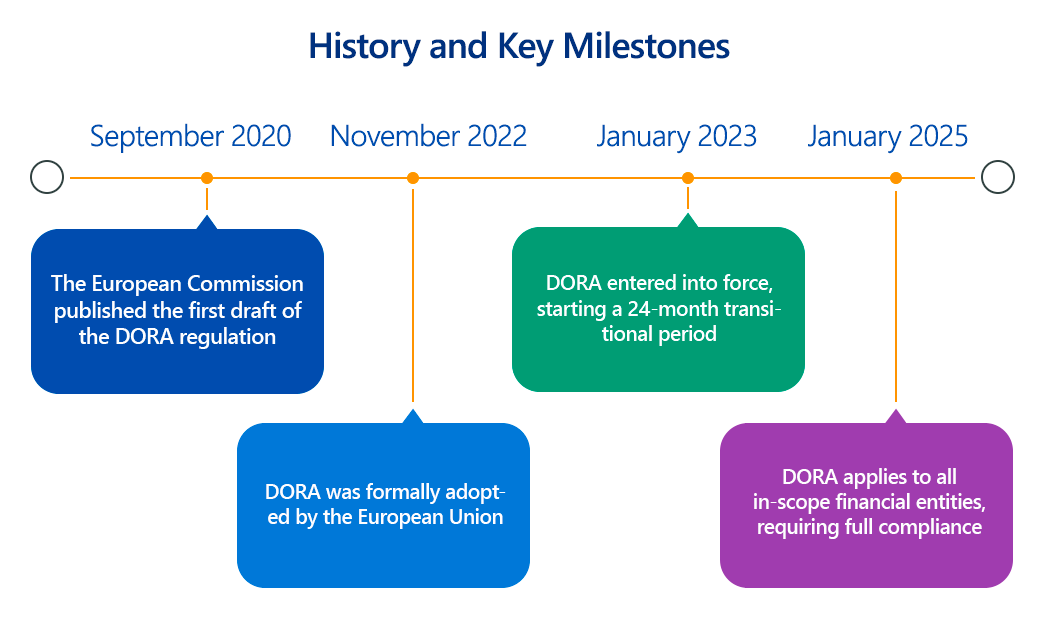

Die Verordnung über die digitale Betriebsresilienz (DORA) der Europäischen Union, die am 16. Januar 2023 in Kraft trat und ab dem 17. Januar 2025 gilt, ist eine wegweisende Verordnung, die darauf abzielt, die digitale Betriebsresilienz des Finanzsektors zu stärken.

Angesichts der zunehmenden Abhängigkeit der Finanzinstitute von Informations- und Kommunikationstechnologie (IKT) und der Vernetztheit der digitalen Landschaft führt DORA einen einheitlichen und umfassenden Rahmen ein, um sicherzustellen, dass Finanzinstitute IKT-bedingten Störungen standhalten, darauf reagieren und sich davon erholen können.

Dieser Artikel beleuchtet die technischen Anforderungen der DORA, ihre Bedeutung, den Geltungsbereich und praktische Schritte zur Einhaltung.

Überblick über das EU-Gesetz zur digitalen operativen Resilienz (DORA)

DORA ist eine direkte Verordnung, d. h. sie ist in allen EU-Mitgliedstaaten unmittelbar anwendbar, ohne dass eine nationale Umsetzung erforderlich ist. Ihr Hauptziel ist es, die digitale Betriebsresilienz von Finanzunternehmen zu harmonisieren und zu stärken, um die Kontinuität und Stabilität von Finanzdienstleistungen auch bei schwerwiegenden IKT-Vorfällen wie Cyberangriffen, Systemausfällen und Störungen durch Dritte zu gewährleisten.

DORA befasst sich mit kritischen Aspekten des IKT-Risikomanagements, die zuvor in verschiedenen nationalen Gesetzen und Vorschriften fragmentiert waren. Es führt fünf wichtige Säulen ein:

- IKT-Risikomanagement: Schafft einen umfassenden Rahmen für Finanzunternehmen, um IKT-Risiken zu identifizieren, zu schützen, zu erkennen, darauf zu reagieren und sich davon zu erholen.

- ICT-bezogenes Vorfallmanagement, Klassifizierung und Berichterstattung: Festlegung klarer Regeln für das Management von ICT-bezogenen Vorfällen, einschließlich ihrer Klassifizierung nach Wesentlichkeit und eines standardisierten Berichtsrahmens an die zuständigen Behörden.

- Tests der digitalen Betriebsresilienz: Verpflichtet zu regelmäßigen und umfassenden Tests von IKT-Systemen, einschließlich bedrohungsorientierter Penetrationstests (TLPT) für bestimmte Einheiten, um Schwachstellen zu identifizieren und die Resilienz zu bewerten.

- ICT-Risikomanagement für Dritte: Einführung eines robusten Rahmens zur Bewältigung der Risiken im Zusammenhang mit externen ICT-Dienstleistern, einschließlich kritischer ICT-Drittanbieter (CTPPs), die der direkten Aufsicht durch die EU-Aufsichtsbehörden unterliegen.

- Vereinbarungen zum Informationsaustausch: Ermutigt Finanzunternehmen, Cyberbedrohungsintelligenz und Informationen über Schwachstellen innerhalb vertrauenswürdiger Gemeinschaften auszutauschen.

Durch die Vereinheitlichung dieser Bereiche zielt die DORA darauf ab, Fragmentierung zu verringern, die Aufsicht zu stärken und ein einheitliches, hohes Maß an digitaler Betriebstüchtigkeit im gesamten EU-Finanzsektor zu fördern.

Wichtige Aspekte der Einhaltung des EU-Gesetzes über die digitale operative Resilienz (DORA)

Die DORA legt detaillierte technische und organisatorische Anforderungen für ihre fünf Säulen fest und verlangt von Finanzunternehmen und ihren kritischen IKT-Drittanbietern einen robusten Ansatz:

- Rahmenwerk für das IKT-Risikomanagement (Kapitel II):

- Technische Details: Finanzinstitute müssen ein umfassendes und gut dokumentiertes ICT-Risikomanagement-Rahmenwerk einrichten. Dazu gehören:

- Identifizierung: Systematische Identifizierung aller IKT-Ressourcen, kritischer Funktionen und Abhängigkeiten, einschließlich derer innerhalb der Lieferkette. Dies erfordert detaillierte Bestandsaufnahmen von Hardware, Software, Netzwerkkomponenten, Datenflüssen und Dienstleistungen Dritter.

- Schutz und Prävention: Implementierung angemessener und verhältnismäßiger technischer Sicherheitskontrollen zum Schutz von IKT-Systemen und Daten. Dazu gehören starke Authentifizierungsmechanismen (z. B. Multi-Faktor-Authentifizierung – MFA, adaptive Authentifizierung), robuste Zugriffskontrollen (z. B. rollenbasierte Zugriffskontrolle – RBAC, Prinzip der minimalen Berechtigungen), Datenverschlüsselung (in Ruhe und in der Übertragung unter Verwendung modernster Algorithmen wie AES-256 und TLS 1.2+), Netzwerksegmentierung, Firewalls, Intrusion Detection/Prevention-Systeme (IDS/IPS) sowie Patch-Management-Prozesse für alle Software und Firmware. Sichere Entwicklungslebenszyklen (SSDLC) müssen in die Softwarebeschaffung und -entwicklung integriert werden.

- Erkennung: Implementierung von Mechanismen zur kontinuierlichen Überwachung von Netzwerk- und Informationssystemen, um Anomalien, Cybervorfälle und Schwachstellen zu erkennen. Dazu gehören der Einsatz von Security Information and Event Management (SIEM)-Systemen, Endpoint Detection and Response (EDR)-Lösungen sowie die Echtzeit-Protokollierung sicherheitsrelevanter Ereignisse.

- Reaktion und Wiederherstellung: Entwicklung und Umsetzung robuster Vorgehensweisen zur Reaktion auf Vorfälle, Geschäftskontinuitätspläne und Notfallwiederherstellungspläne. Dazu gehören die Festlegung klarer Wiederherstellungszeitziele (Recovery Time Objectives, RTOs) und Wiederherstellungspunktziele (Recovery Point Objectives, RPOs) für kritische Funktionen und Daten, die Gewährleistung von Datensicherungs- und Wiederherstellungsfähigkeiten (z. B. unveränderliche Backups, externe Speicherung) sowie die Dokumentation von Krisenkommunikationsverfahren.

- Lernen und Weiterentwickeln: Überprüfungen und Analysen nach Vorfällen, um Ursachen zu ermitteln und die gewonnenen Erkenntnisse umzusetzen. Kontinuierliche Verbesserung der IKT-Risikomanagementprozesse auf der Grundlage neuer Bedrohungen und Schwachstellen.

- Technische Details: Finanzinstitute müssen ein umfassendes und gut dokumentiertes ICT-Risikomanagement-Rahmenwerk einrichten. Dazu gehören:

- ICT-bezogenes Incident Management, Klassifizierung und Berichterstattung (Kapitel III):

- Technische Details: Unternehmen müssen robuste Prozesse für die Bewältigung aller IKT-bezogenen Vorfälle einrichten. Dazu gehören:

- Klassifizierung: Umsetzung technischer Kriterien und Wesentlichkeitsschwellen (die in den RTS festgelegt werden) zur Klassifizierung von Vorfällen als geringfügig oder schwerwiegend sowie zur Identifizierung bedeutender Cyber-Bedrohungen. Dies umfasst die Analyse von Faktoren wie der Anzahl der betroffenen Nutzer, den finanziellen Auswirkungen, dem Datenverlust, der geografischen Verbreitung und der Dauer.

- Frühwarnung und Berichterstattung: Strenge Fristen für die Benachrichtigung der zuständigen Behörden:

- Erste Meldung: Innerhalb von 24 Stunden nach Bekanntwerden eines schwerwiegenden IKT-Vorfalls. Dabei sollte es sich um eine vorläufige Meldung handeln.

- Zwischenbericht: Innerhalb von 72 Stunden nach Bekanntwerden eines schwerwiegenden Vorfalls ist ein Update zum Vorfall, seinen Auswirkungen und den ersten Abhilfemaßnahmen zu übermitteln.

- Abschlussbericht: Innerhalb eines Monats ein umfassender Bericht, der Ursache, Auswirkungen und getroffene Maßnahmen detailliert darstellt.

- Kommunikation: Verfahren zur Information von Kunden, Dienstleistungsnutzern und der Öffentlichkeit über Vorfälle, die ihre Dienste oder Daten beeinträchtigen.

- Technische Details: Unternehmen müssen robuste Prozesse für die Bewältigung aller IKT-bezogenen Vorfälle einrichten. Dazu gehören:

- Prüfung der digitalen Betriebsstabilität (Kapitel IV):

- Technisches Detail: Ein umfassendes Testprogramm ist obligatorisch, einschließlich:

- Grundlegende Tests: Regelmäßige (mindestens jährliche) Bewertungen von IKT-Tools und -Systemen, einschließlich Schwachstellenanalysen, Sicherheitsbewertungen von Open-Source-Software, Netzwerksicherheitsbewertungen, Lückenanalysen und szenariobasierten Tests.

- Threat-Led Penetration Testing (TLPT): Für Finanzunternehmen, die als „kritisch“ eingestuft werden (z. B. solche mit einem hohen IKT-Risiko oder systemischer Bedeutung), ist alle drei Jahre ein TLPT auf Basis des TIBER-EU-Frameworks erforderlich. Dies umfasst fortgeschrittene Red-Team-Übungen, die realitätsnahe Cyberangriffe simulieren und oft die Beteiligung kritischer IKT-Drittanbieter erfordern. Der technische Umfang des TLPT muss kritische Funktionen, zugrunde liegende IKT-Systeme sowie relevante Schnittstellen zu Drittanbietern abdecken.

- Technisches Detail: Ein umfassendes Testprogramm ist obligatorisch, einschließlich:

- ICT-Risikomanagement für Drittanbieter (Kapitel V):

- Technische Detail: Einrichtungen müssen Risiken, die von dritten IKT-Dienstleistern ausgehen, rigoros managen. Dazu gehören:

- Sorgfaltspflicht: Gründliche vorvertragliche Bewertungen der IKT-Risikomanagement-Rahmenwerke, Sicherheitsmaßnahmen und operativer Widerstandsfähigkeit der Anbieter.

- Vertragliche Bestimmungen: Einschließlich spezifischer Vertragsklauseln zu IKT-Sicherheit, Meldung von Vorfällen, Prüfungsrechten und klaren Service Level Agreements (SLAs) bezüglich der operativen Widerstandsfähigkeit.

- Informationsregister: Erhaltung eines umfassenden Registers aller vertraglichen Vereinbarungen mit IKT-Drittanbietern, insbesondere für kritische oder wichtige Funktionen. Dieses Register sollte Details zu den erbrachten Dienstleistungen, den verarbeiteten Daten und den Dienstleistungsstandorten enthalten.

- Ausstiegsstrategien: Entwicklung und regelmäßige Prüfung von Ausstiegsstrategien für kritische IKT-Dienstleistungsverträge, um die Kontinuität der Dienste im Falle einer Kündigung oder eines Ausfalls eines Anbieters sicherzustellen.

- Aufsicht über kritische IKT-Drittanbieter (CTPPs): Ein neues EU-Aufsichtsrahmenwerk für CTPPs unterwirft diese Anbieter (die von den Europäischen Aufsichtsbehörden – ESAs – benannt werden) einer direkten Aufsicht und möglichen Empfehlungen der federführenden Aufsichtsbehörden, die Finanzunternehmen berücksichtigen müssen.

- Technische Detail: Einrichtungen müssen Risiken, die von dritten IKT-Dienstleistern ausgehen, rigoros managen. Dazu gehören:

- Vereinbarungen zum Informationsaustausch (Kapitel VI):

- Technische Details: Fördert die Einrichtung von Informationsaustauschvereinbarungen innerhalb vertrauenswürdiger Gemeinschaften, um Cyber-Bedrohungsintelligenz (z. B. Indikatoren für Kompromittierung – IoCs, TTPs), Schwachstellen und Verteidigungstechniken auszutauschen. Dies erfordert sichere Plattformen und Protokolle für den Informationsaustausch.

Warum ist die Einhaltung des EU-DORA-Regelwerks wichtig?

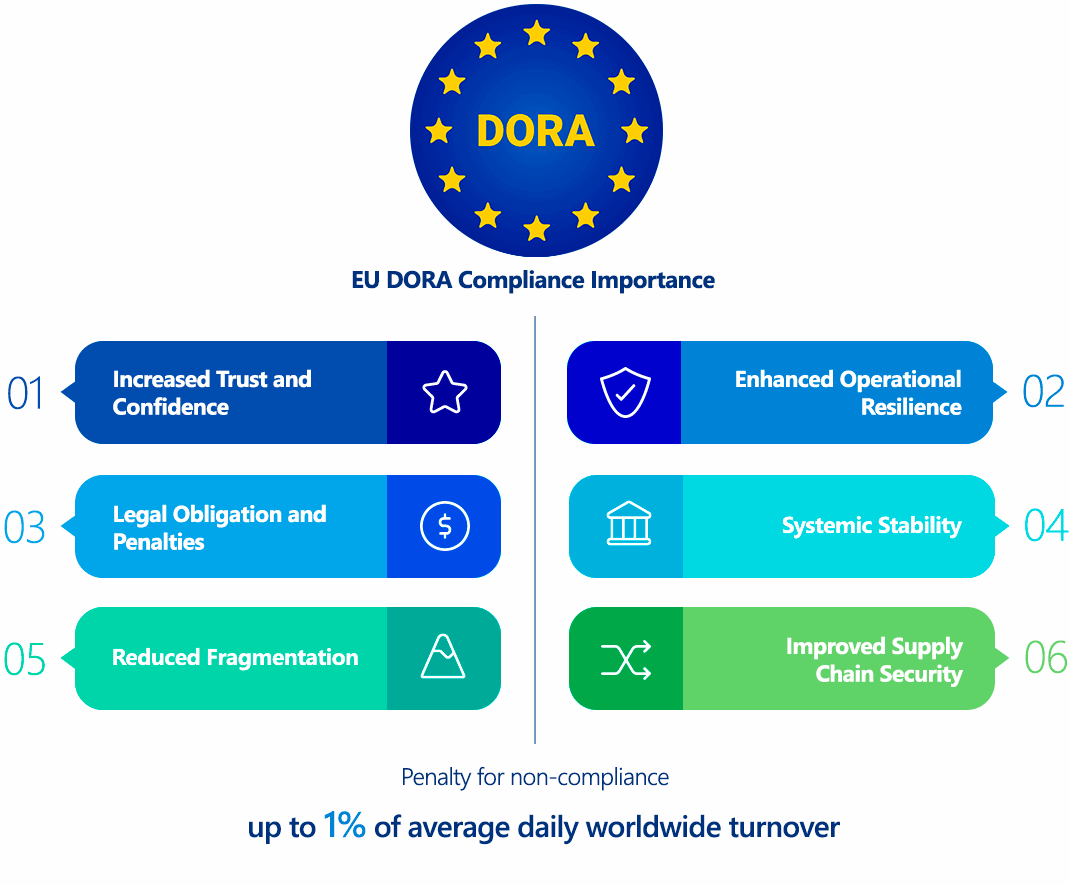

Die Einhaltung der DORA-Vorschriften ist aus mehreren Gründen für den Finanzsektor von größter Bedeutung:

- Gesetzliche Verpflichtungen und Strafen: DORA ist eine verbindliche Verordnung, deren Nichteinhaltung mit erheblichen finanziellen Strafen geahndet wird. Diese können bis zu einem Prozentsatz des weltweiten Jahresumsatzes betragen, was ein ernstes finanzielles Risiko darstellt. Darüber hinaus können die zuständigen Behörden bei schwerwiegenden Verstößen Compliance-Anordnungen erlassen, Audits durchsetzen und sogar vorübergehende Verbote für das Management verhängen.

- Systemische Stabilität: Die hohe Vernetzung des Finanzsektors bedeutet, dass eine IKT-Störung in einem Unternehmen schnell kaskadiert und die Stabilität des gesamten Finanzsystems gefährden kann. DORA zielt darauf ab, solche systemischen Risiken zu verhindern, indem sie die kollektive digitale Widerstandsfähigkeit erhöht.

- Verbesserte operative Widerstandsfähigkeit: Durch die Vorgabe eines ganzheitlichen und rigorosen Ansatzes für das IKT-Risikomanagement zwingt die DORA Finanzunternehmen dazu, ihre Fähigkeit, digitalen Störungen standzuhalten, darauf zu reagieren und sich davon zu erholen, wirklich zu verstehen und zu stärken, um letztendlich die Geschäftskontinuität sicherzustellen.

- Geringere Fragmentierung: DORA ersetzt ein Flickwerk nationaler Vorschriften durch einen einheitlichen EU-weiten Rahmen, vereinfacht die Einhaltung für Finanzunternehmen, die in mehreren Mitgliedstaaten tätig sind, und fördert eine einheitliche Sicherheitsgrundlage.

- Mehr Vertrauen und Zuversicht: Eine robuste digitale Betriebsresilienz schafft Vertrauen bei Kunden, Investoren und der breiten Öffentlichkeit im Finanzdienstleistungssektor. Der Nachweis der Compliance kann ein Wettbewerbsvorteil sein.

- Verbesserte Sicherheit der Lieferkette: Der starke Fokus von DORA auf das Risikomanagement von Drittanbietern adressiert eine kritische Schwachstelle, da viele Finanzunternehmen stark auf externe IKT-Dienstleister angewiesen sind. Dies schafft eine stärkere und transparentere digitale Lieferkette für den Sektor.

Wer muss die EU-Verordnung über die digitale Betriebsfestigkeit (DORA) einhalten?

Die DORA hat einen breiten Anwendungsbereich und umfasst eine Vielzahl von Finanzunternehmen sowie, von besonderer Bedeutung, deren kritische IKT-Drittanbieter. Die Verordnung gilt für:

Finanzinstitute (ca. 20 Typen):

- Kreditinstitute (Banken)

- Zahlungsinstitute

- E-Geld-Institute

- Investmentunternehmen

- Anbieter von Krypto-Asset-Dienstleistungen (CASPs) und Emittenten von Asset-Referenced-Tokens und E-Money-Tokens

- Zentrale Wertpapierverwahrstellen

- Zentrale Gegenparteien

- Handelsplätze

- Trade repositories

- Versicherungs- und Rückversicherungsunternehmen

- Versicherungsvermittler, Rückversicherungsvermittler und zusätzliche Versicherungsvermittler

- Einrichtungen für betriebliche Altersversorgung

- Verwalter alternativer Investmentfonds

- Verwaltungsgesellschaften

- Datenmelde-Dienstleister

- Crowdfunding-Dienstleister

- Verbriefungsregister

ICT-Drittanbieter:

- Jede natürliche oder juristische Person, die IKT-Dienstleistungen (einschließlich digitaler und Datendienste) an Finanzunternehmen erbringt.

- Dazu gehören Cloud-Computing-Dienstleister, Datenanalysedienste, Softwareanbieter, Rechenzentren und Managed Service Provider.

- Kritische IKT-Drittanbieter (CTPPs) unterliegen einem speziellen EU-Aufsichtsrahmen und werden direkt von einem von den Europäischen Aufsichtsbehörden (ESAs) bestimmten „Lead Overseer“ überwacht.

Die extraterritoriale Reichweite der DORA bedeutet, dass sie für außerhalb der EU ansässige IKT-Dienstleister gilt, wenn diese Dienstleistungen für Finanzunternehmen innerhalb der EU erbringen.

EU Digital Operational Resilience Act (DORA) im Vergleich zur GDPR

Sowohl DORA als auch die DSGVO sind grundlegende EU-Verordnungen, die digitale Risiken und den Schutz betreffen, aber sie haben unterschiedliche Schwerpunkte und Anwendungsbereiche:

| Feature | EU Digital Operational Resilience Act (DORA) | GDPR |

|---|---|---|

| Primäres Ziel | Gewährleistung der digitalen Betriebsstabilität von Finanzinstituten und ihren IKT-Drittanbietern gegenüber allen IKT-bezogenen Störungen. | Schutz personenbezogener Daten und der Privatsphäre von Personen, unabhängig vom Sektor oder der Technologie. |

| Geltungsbereich | Gilt speziell für den Finanzsektor und seine IKT-Lieferkette. Bezieht sich auf die Kontinuität und Sicherheit kritischer Finanzdienstleistungen. | Gilt für alle Organisationen, die personenbezogene Daten von EU-Bürgern verarbeiten, unabhängig vom Sektor. Konzentriert sich auf Betroffene und ihre Rechte (z. B. Zugang, Berichtigung, Löschung). |

| Technische Details | Schreibt spezifische technische Maßnahmen für das IKT-Risikomanagement vor (z. B. umfassende Risikobewertungen, TLPT, sichere Entwicklung, Vorfallmanagement, Geschäftskontinuität, Sicherheit der Lieferkette, starke Authentifizierung, Verschlüsselung). | Erfordert „geeignete technische und organisatorische Maßnahmen“ zum Schutz personenbezogener Daten (z. B. Verschlüsselung personenbezogener Daten, Pseudonymisierung, Datenminimierung, Zugriffskontrollen, regelmäßige Sicherheitstests, Datenschutz durch Technikgestaltung). |

| Vorfällenmeldung | Meldung schwerwiegender IKT-bezogener Vorfälle (mit Auswirkungen auf Finanzdienstleistungen oder -systeme) an die zuständigen Behörden. | Melden von Verletzungen des Schutzes personenbezogener Daten (Kompromittierung personenbezogener Daten) an die Datenschutzbehörden (DPAs) und, bei hohem Risiko, an die betroffenen Personen. |

| Überschneidungen | Wenn ein IKT-bezogener Vorfall (DORA-Geltungsbereich) zur Kompromittierung personenbezogener Daten führt, stellt dies wahrscheinlich auch eine Verletzung des Schutzes personenbezogener Daten gemäß DSGVO dar. Die starke Betonung der IKT-Sicherheit durch DORA unterstützt direkt die Einhaltung der DSGVO, indem sie die für den Schutz personenbezogener Daten erforderliche operative Widerstandsfähigkeit gewährleistet. | Die Anforderungen der DSGVO an die Datensicherheit erfordern robuste Cybersicherheitsmaßnahmen, von denen viele von der DORA für Finanzunternehmen ausdrücklich vorgeschrieben sind. Die DORA unterstützt Finanzunternehmen bei der Umsetzung der notwendigen Kontrollen, um die Sicherheitspflichten der DSGVO für personenbezogene Daten zu erfüllen. |

| Sanktionen | Bis zu einem Prozentsatz des weltweiten Jahresumsatzes (genaue Beträge in RTS/ITS), mit möglichen täglichen Geldstrafen für CTPPs. | Bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes. |

Im Wesentlichen handelt es sich bei DORA um eine branchenspezifische Verordnung für den Finanzsektor, die auf allgemeinen Cybersicherheitsgrundsätzen (wie denen in NIS2) aufbaut, um die Betriebskontinuität zu gewährleisten, während die DSGVO eine branchenübergreifende Verordnung ist, die sich speziell auf den Schutz personenbezogener Daten konzentriert. Für Finanzunternehmen trägt die Einhaltung der DORA-Vorschriften erheblich dazu bei, die Sicherheitsanforderungen der DSGVO zu erfüllen.

Wie kann die Einhaltung des EU-Gesetzes zur digitalen Betriebsresilienz (DORA) sichergestellt werden?

Die Einhaltung der DORA-Vorschriften erfordert einen umfassenden, integrierten und kontinuierlichen Ansatz über die gesamte IKT-Landschaft einer Organisation hinweg. Hier ist ein technischer Fahrplan:

- DORA Gap Analysis and Impact Assessment:

- Technischer Schritt: Führen Sie eine detaillierte Bewertung Ihres bestehenden IKT-Risikomanagement-Frameworks, Ihrer Vorfallmanagementprozesse, Ihrer Resilienztestfähigkeiten und Ihres Drittpartei-Risikomanagements gemäß den DORA-Anforderungen durch.

- Technische Details: Identifizieren Sie alle kritischen IKT-Systeme, Anwendungen und Infrastrukturen, die kritische oder wichtige Funktionen unterstützen. Karten Sie Datenflüsse, Abhängigkeiten und Verbindungen auf. Verwenden Sie Risikobewertungsmethoden, um Lücken in Ihren aktuellen Sicherheitskontrollen zu identifizieren (z. B. nicht gepatchte Systeme, schwache Authentifizierung, fehlende Netzwerksegmentierung, unzureichende Verschlüsselung, veraltete Vorfallreaktionspläne, begrenzte Sichtbarkeit auf Drittrisiken). Priorisieren Sie die Lücken anhand ihrer potenziellen Auswirkungen auf die operative Widerstandsfähigkeit und die DORA-Konformität.

- Ein robustes Rahmenwerk für das IKT-Risikomanagement einrichten:

- Technischer Schritt: Entwerfen und Implementieren eines ganzheitlichen Rahmenwerks, das Identifizierung, Schutz, Erkennung, Reaktion und Wiederherstellung umfasst.

- Technische Details:

- Identifizierung: Implementieren Sie IT-Asset-Management (ITAM) und Konfigurationsmanagement-Datenbanken (CMDBs), um eine umfassende, Echtzeit-Inventarliste aller Hardware, Software und Dienste zu führen. Führen Sie regelmäßig Threat Intelligence-Erhebungen durch, um aufkommende Cyber-Bedrohungen in Ihrem Sektor zu verstehen.

- Schutz und Prävention: Setzen Sie fortschrittliche Sicherheitstechnologien ein: Next-generation Firewalls, Web Application Firewalls (WAFs), Intrusion Detection/Prevention Systems (IDS/IPS), Data Loss Prevention (DLP)-Lösungen, robuste Endpoint Detection and Response (EDR)- oder eXtended Detection and Response (XDR)-Plattformen. Implementieren Sie Network Access Control (NAC) und Mikrosegmentierung, um laterale Bewegungen zu beschränken. Verwenden Sie strenge kryptografische Kontrollen (z. B. FIPS 140-2-validierte Module für die Verschlüsselung, sichere Schlüsselverwaltung mittels HSMs). Implementieren Sie Secure Software Development Lifecycle (SSDLC)-Praktiken für alle intern entwickelten Anwendungen, einschließlich sicherer Codierungsstandards, regelmäßiger Codeüberprüfungen und automatisierter Sicherheitstests (SAST, DAST, IAST).

- Erkennung: Setzen Sie Security Information and Event Management (SIEM)-Systeme mit umfassenden Funktionen zur Log-Aggregation und -Korrelation ein. Implementieren Sie Security Orchestration, Automation and Response (SOAR)-Plattformen für automatisierte Reaktionen auf erkannte Bedrohungen. Richten Sie 24/7-Sicherheitsüberwachungsfunktionen ein (z. B. Security Operations Center – SOC).

- Reaktion und Wiederherstellung: Erstellen Sie detaillierte, technisch präzise Incident-Response-Playbooks für verschiedene Szenarien (z. B. Ransomware, Datenverletzung, DDoS). Implementieren Sie automatisierte Backup- und Wiederherstellungslösungen mit validierten RTOs/RPOs. Testen Sie regelmäßig Failover- und Disaster-Recovery-Verfahren in isolierten Umgebungen.

- Implementieren Sie ein umfassendes Vorfallmanagement und Berichterstattung:

- Technischer Schritt: Legen Sie klare interne Verfahren für das Management von IKT-bezogenen Vorfällen fest, von der Erkennung über die Lösung bis hin zur Berichterstattung.

- Technische Details: Definieren Sie technische Kriterien für die Klassifizierung von Vorfällen basierend auf den Wesentlichkeitsschwellen der DORA (sobald diese endgültig festgelegt sind). Implementieren Sie automatisierte Warnsysteme, um relevante Teams und Stakeholder unverzüglich bei Erkennung eines bedeutenden Ereignisses zu benachrichtigen. Entwickeln Sie klare Verfahren zur Datenerfassung für die für die DORA-Berichterstattung erforderlichen Vorfallinformationen (z. B. technische Details der Kompromittierung, Auswirkungsanalyse, ergriffene Abhilfemaßnahmen). Stellen Sie sicher, dass Systeme vorhanden sind, um die erforderlichen Erst-, Zwischen- und Abschlussberichte innerhalb der vorgesehenen Fristen zu erstellen.

- Entwickeln Sie ein robustes Programm zur Prüfung der digitalen Betriebsresilienz:

- Technischer Schritt: Entwerfen und führen Sie ein mehrschichtiges Testprogramm durch.

- Technische Details:

- Grundlegende Tests: Führen Sie regelmäßig automatisierte und manuelle Schwachstellenanalysen, Penetrationstests und Konfigurationsprüfungen an allen IKT-Systemen durch. Führen Sie szenariobasierte Tests durch, um verschiedene Störungsereignisse (z. B. Stromausfälle, Netzwerkausfälle, DDoS-Angriffe) zu simulieren.

- Threat-Led Penetration Testing (TLPT): Beauftragen Sie für kritische Einrichtungen qualifizierte und unabhängige TLPT-Anbieter (Red Teams) zur Durchführung fortgeschrittener Simulationen auf Basis relevanter Bedrohungsinformationen (z. B. TIBER-EU-Framework). Stellen Sie sicher, dass CTPPs an diesen Tests teilnehmen, wenn ihre Dienste kritische Funktionen unterstützen. Beheben Sie alle identifizierten Schwachstellen und demonstrieren Sie kontinuierliche Verbesserung.

- Stärkung des ICT Third-Party Risk Management:

- Technischer Schritt: Implementieren Sie ein strenges Rahmenwerk zur Verwaltung von IKT-Drittanbieter-Risiken über den gesamten Lebenszyklus hinweg.

- Technische Details: Führen Sie eine gründliche technische Due Diligence potenzieller IKT-Drittanbieter durch und bewerten Sie deren Cybersicherheitslage, operative Widerstandsfähigkeit sowie die Einhaltung der DORA-Anforderungen. Integrieren Sie spezifische IKT-Sicherheitsklauseln, Prüfungsrechte (einschließlich Fernprüfungsmöglichkeiten) sowie detaillierte SLAs in Verträge. Führen Sie ein zentrales, kontinuierlich aktualisiertes „Informationsregister“ für alle IKT-Dienstleistungsverträge, einschließlich der Identifizierung kritischer Funktionen und Details zu Unteraufträgen. Entwickeln und testen Sie technische Ausstiegsstrategien für kritische Dienste, um eine nahtlose Migration oder Kontinuität im Falle eines Anbieterausfalls sicherzustellen. Überwachen Sie aktiv die Cybersicherheitsleistung und die Vorfallshistorie kritischer Drittanbieter.

- Informationsaustausch fördern:

- Technischer Schritt: Richten Sie Mechanismen für einen sicheren und verantwortungsvollen Informationsaustausch ein.

- Technische Details: Nehmen Sie an relevanten branchenspezifischen Informationsaustausch- und Analysezentren (ISACs) oder vertrauenswürdigen Communities teil. Implementieren Sie sichere Plattformen für den Austausch von Cyber-Bedrohungsinformationen, Indikatoren von Kompromittierungen (IoCs) und Verteidigungstechniken, wobei eine angemessene Anonymisierung oder Aggregation erforderlich ist.

Folgen der Nichteinhaltung des EU-Gesetzes über digitale operative Resilienz (DORA)

Die Strafen für die Nichteinhaltung der DORA sind streng und sollen als starke Abschreckung wirken:

- Erhebliche Verwaltungsstrafen: Die konkreten Höchststrafen werden zwar in den Maßnahmen der Stufe 2 (RTS/ITS) festgelegt, es ist jedoch davon auszugehen, dass sie erheblich ausfallen und ähnlich wie bei der DSGVO einen Prozentsatz des globalen Jahresumsatzes eines Unternehmens erreichen können. Für kritische IKT-Drittanbieter können die federführenden Aufsichtsbehörden bei Nichteinhaltung ihrer Empfehlungen tägliche Strafzahlungen in Höhe von bis zu 1 % des durchschnittlichen weltweiten Tagesumsatzes im vorangegangenen Geschäftsjahr für maximal sechs Monate verhängen.

- Aufsichtsmaßnahmen und Interventionen: Die zuständigen Behörden können eine Reihe von nicht-monetären Sanktionen verhängen, darunter:

- Finanzunternehmen oder CTPPs anzuweisen, bestimmte Maßnahmen zur Behebung von Mängeln zu ergreifen.

- Erfordert obligatorische Sicherheitsaudits oder Expertenprüfungen.

- Aussetzung oder Verbot der Nutzung bestimmter IKT-Dienste oder -Produkte.

- Veröffentlichung öffentlicher Erklärungen zur Identifizierung nicht konformer Unternehmen

- Reputationsschaden: Nichtkompliance und, was noch wichtiger ist, Betriebsstörungen aufgrund mangelnder Resilienz können den Ruf einer Finanzinstitution erheblich schädigen, das Vertrauen der Kunden untergraben und zu Geschäftsverlusten führen.

- Betriebsstörungen und finanzielle Verluste: Die primäre Folge einer unzureichenden Resilienz ist die tatsächliche Unterbrechung von Diensten, was zu direkten finanziellen Verlusten, Wiederherstellungskosten und potenziellen Haftungsansprüchen von betroffenen Kunden oder Marktteilnehmern führt.

- Verstärkte Kontrollen und Audits: Nicht konforme Unternehmen müssen wahrscheinlich mit verstärkten Kontrollen, häufigeren Audits und aufwändigeren Berichtspflichten seitens der Aufsichtsbehörden rechnen.

Wie ImmuniWeb bei der Einhaltung des EU-Gesetzes zur digitalen Betriebsresilienz (DORA) hilft

ImmuniWeb bietet mit seiner KI-gestützten Plattform für Application Security Testing (AST) und Attack Surface Management (ASM) wichtige technische Funktionen, die Finanzunternehmen direkt dabei unterstützen, die Einhaltung mehrerer wichtiger Aspekte der EU-DORA zu erreichen und aufrechtzuerhalten, insbesondere in Bezug auf IKT-Risikomanagement, digitale Betriebszähigkeitstests und sichere Systementwicklung.

So unterstützt ImmuniWeb konkret die DORA-Compliance:

ImmuniWeb führt tiefe API-Penetrationstests durch, deckt Schwachstellen wie unsichere Endpunkte, fehlerhafte Authentifizierung und Datenlecks auf und gewährleistet die Einhaltung der OWASP API Security Top 10.

Automatisierte, KI-basierte Scans erkennen Fehlkonfigurationen, übermäßige Berechtigungen und schwache Verschlüsselung in REST-, SOAP- und GraphQL-APIs und liefern umsetzbare Behebungshinweise.

ImmuniWeb bietet Anwendungspenetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® On-Demand an.

Die preisgekrönte ImmuniWeb® AI-Plattform für Application Security Posture Management (ASPM) hilft dabei, den gesamten digitalen Fußabdruck einer Organisation, einschließlich versteckter, unbekannter und vergessener Webanwendungen, APIs und mobiler Anwendungen, aggressiv und kontinuierlich zu erkunden.

ImmuniWeb entdeckt und überwacht kontinuierlich exponierte IT-Assets (Webanwendungen, APIs, Cloud-Dienste), reduziert blinde Flecken und verhindert Einbrüche durch Echtzeit-Risikobewertung.

ImmuniWeb bietet automatisierte Penetrationstests mit unserem preisgekrönten Produkt ImmuniWeb® Continuous an.

Simuliert fortgeschrittene Angriffe auf AWS-, Azure- und GCP-Umgebungen, um Fehlkonfigurationen, unsichere IAM-Rollen und exponierte Speicher zu identifizieren, gemäß den CIS-Benchmarks.

Automatisiert die Erkennung von Cloud-Fehlkonfigurationen, Compliance-Lücken (z. B. PCI DSS, HIPAA) und Schatten-IT und bietet Behebungshinweise für eine resiliente Cloud-Infrastruktur.

Kombiniert KI-basierte Angriffssimulationen mit menschlichem Fachwissen, um Abwehrmaßnahmen 24/7 zu testen und dabei reale Angreifer nachzuahmen, ohne den Betrieb zu stören.

Führt automatisierte Angriffsszenarien durch, um Sicherheitskontrollen zu validieren und Schwachstellen in Netzwerken, Anwendungen und Endpunkten aufzudecken, bevor Angreifer sie ausnutzen.

Bietet kontinuierliche, KI-gestützte Penetrationstests, um neue Schwachstellen nach der Bereitstellung zu identifizieren und damit eine proaktive Risikominderung über einmalige Audits hinaus zu gewährleisten.

Priorisiert und behebt Risiken in Echtzeit, indem Bedrohungsinformationen mit Schwachstellen in Assets korreliert werden, wodurch Exploit-Fenster minimiert werden.

Überwacht das Dark Web, Paste-Sites und Hacker-Foren auf gestohlene Anmeldedaten, leakte Daten und gezielte Bedrohungen, um proaktive Maßnahmen zu ermöglichen.

Die preisgekrönte ImmuniWeb® AI-Plattform für Datensicherheitsmanagement hilft dabei, die internetexponierten digitalen Assets einer Organisation, einschließlich Webanwendungen, APIs, Cloud-Speicher und Netzwerkdienste, kontinuierlich zu identifizieren und zu überwachen.

Durchsucht Untergrundmärkte nach kompromittierten Mitarbeiter-/Kundendaten, geistigem Eigentum und Betrugsmaschen und warnt Unternehmen vor Datenpannen.

Testet iOS-/Android-Apps auf unsichere Datenspeicherung, Reverse Engineering-Risiken und API-Fehler gemäß den OWASP Mobile Top 10-Leitlinien.

Automatisiert die statische (SAST) und dynamische (DAST) Analyse mobiler Apps, um Schwachstellen wie hartcodierte Geheimnisse oder schwache TLS-Konfigurationen zu erkennen.

Identifiziert falsch konfigurierte Firewalls, offene Ports und schwache Protokolle in lokalen und hybriden Netzwerken und stärkt die Abwehr.

Bietet skalierbare, abonnementbasierte Penetrationstests mit detaillierten Berichten und Abhilfemaßnahmenverfolgung für agile Sicherheits-Workflows.

Erkennt und beschleunigt die Abnahme von Phishing-Websites, die sich als Ihre Marke ausgeben, und minimiert Reputationsschäden und Betrugsverluste.

Bewertet die Sicherheitslage von Anbietern (z. B. exponierte APIs, veraltete Software), um Angriffe auf die Lieferkette zu verhindern und die Einhaltung der Vorschriften sicherzustellen.

Simuliert auf Ihre Branche zugeschnittene Advanced Persistent Threats (APTs) und testet die Erkennungs- und Reaktionsfähigkeiten gegen realistische Angriffsketten.

Manuelle und automatisierte Tests decken SQLi-, XSS- und Geschäftslogikfehler in Webanwendungen auf, im Einklang mit OWASP Top 10 und regulatorischen Anforderungen.

Führt kontinuierliche DAST-Scans durch, um Schwachstellen in Echtzeit zu erkennen, und integriert in CI/CD-Pipelines für DevSecOps-Effizienz.

Zusammenfassend fungiert ImmuniWeb als leistungsstarker technischer Enabler für die DORA-Konformität, insbesondere in den kritischen Bereichen der kontinuierlichen IKT-Risikobewertung, robuster Sicherheitstests und sicherer Entwicklungspraktiken, die alle für die Erreichung der digitalen Betriebsresilienz gemäß dem Gesetz von grundlegender Bedeutung sind.

Liste maßgeblicher Ressourcen

Erfüllen Sie regulatorische Anforderungen mit der ImmuniWeb® AI-Plattform

ImmuniWeb kann auch bei der Einhaltung anderer Datenschutzgesetze und -vorschriften helfen:

Europa

EU GDPR

EU DORA

EU NIS 2

EU Cyber Resilience Act

EU AI Act

EU ePrivacy-Richtlinie

UK GDPR

Swiss FADP

Schweizer FINMA-Rundschreiben 2023/1

Nord- und Südamerika

Naher Osten & Afrika

Katar Gesetz zum Schutz personenbezogener Daten

Saudi-Arabien Gesetz zum Schutz personenbezogener Daten

Saudi Arabian Monetary Authority Cyber Security Framework (1.0)

Südafrika Gesetz zum Schutz personenbezogener Informationen

UAE Verordnung zur Informationssicherheit (1.1)

Gesetz zum Schutz personenbezogener Daten der Vereinigten Arabischen Emirate

Asia Pacific

Australia Privacy Act

Hongkonger Datenschutzverordnung

Indisches Gesetz zum Schutz personenbezogener Daten (DPDPA)

Japan Gesetz über den Schutz personenbezogener Daten

Singapur Gesetz zum Schutz personenbezogener Daten